ssh安全优化免密登陆

ssh协议

为什么使用ssh协议?

在进行传输时,会对数据进行加密,保证会话安全;telnet协议不是加密传输,在传输过程中如果被抓包,就会造成信息泄露,telnet默认不支持root远程。

# 常用协议端口

ftp 21

ssh 22

telnet 23 # 不支持root登陆

rsync 873

rdp 3389

ssh的相关命令

# 1、ssh远程登陆

ssh username@IP -p portnumber

username 表示的是用户名

-p 指定端口

IP 表示的是远程主机的IP

# 2、scp文件传输

scp local_file username@IP:/dir

ssh免密登陆

原理

SSH免秘钥登录 就是避免了主机之间ssh需要输用户名和密码这一步。

- 公钥(id_dsa.pub)

- 私钥(id_dsa)

- 授权列表文件(authorized_keys)

实现方法:以A B两台机器为例

1.A机器分别生成各自的公钥(id_dsa.pub)+私钥(id_dsa),使用ssh-keygen命令,rsa|dsa两种加密方法,任意选一个。

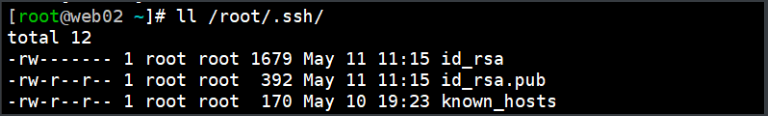

ssh-keygen 然后全部默认回车;在 ~/.ssh目录下查看生成了 id_dsa.pub+id_dsa

2.将A的公钥内容添加到B机器的授权列表文件(authorized_keys)

ssh-copy-id -i /root/.ssh/id_rsa.pub root@B机器的IP

AB机器ssh免秘钥互相登录啦

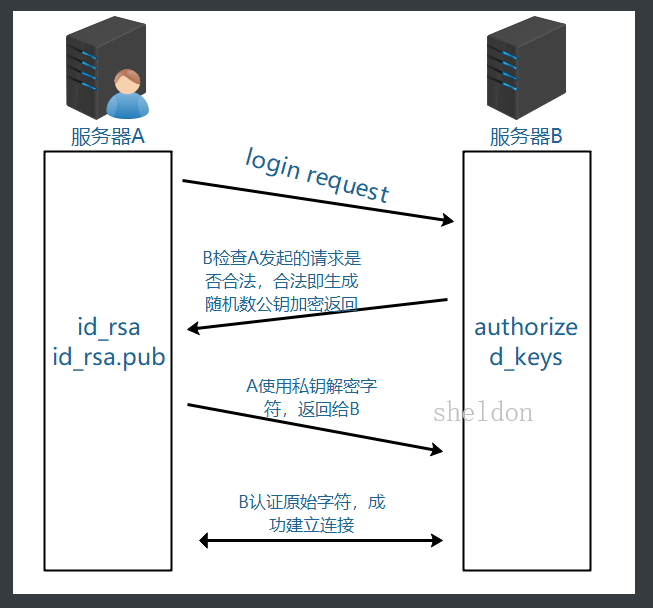

登录原理过程:以A机器ssh登录B机器为例。

1.A向B发送登录请求

2.B 在自己的授权列表文件中查看是否有A的公钥;没有则拒绝A登录

3.B中有A公钥,则B随机生成一个字符串,并用A的公钥进行加密,发送给A

4.A 收到加密后的字符串,用自己的私钥进行解密,得到原始字符串,返回给B

5.B 对比字符串,如果一致就授权A登录。 A登录B 成功。

实现过程

- 客户机(跳板机)----私钥 id_rsa

- 服务端------公钥 id_rsa.pub

# 1、创建密钥对

[root@web02 ~]# ssh-keygen

-t 指定加密算法 dsa rsa两种算法

# 2、发送公钥(需要知道root密码)

[root@web02 ~]# ssh-copy-id -i /root/.ssh/id_rsa.pub root@172.16.1.7

-i 指定公钥

# 2-1 发送公钥(不需要知道root密码)

1、客户端查看公钥

[root@web02 ~]# cat /root/.ssh/id_rsa.pub

ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQD+xIvwrNgftG9mVbeTh+iTn4eCheCl4W54yoTurEGBqbVy9iUu1BeN3sc4KmFtAaY8PpvJab4SJnzSwTrrPyq/SZPCMP0jhYfnmFu3YyMFAfF2U3qzuvuJ4HZ20U2dCcCZLbGQxUfFO4tiUkt9fMeORL3G4sas3ENRni6Iq8vLx1auzSaI2XYXEWL0hA2OoeC6V79z/tTfolvY8xKSIatIsMc0GiC5gzDfxWgW1KekU15nFrkai//XPVumDLTprlUHkoI2M5GFm0IcImKzjg2ymMWSrnJCR/WBYNTF6j16DFpN9WLPKxHEOVDdSwS6/aRyc43+vjf5/041NxJoO25n root@web02

2、客户端创建认证目录

mkdir /root/.ssh

3、把公钥复制到服务端

vi /root/.ssh/authorized_keys

ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQD+xIvwrNgftG9mVbeTh+iTn4eCheCl4W54yoTurEGBqbVy9iUu1BeN3sc4KmFtAaY8PpvJab4SJnzSwTrrPyq/SZPCMP0jhYfnmFu3YyMFAfF2U3qzuvuJ4HZ20U2dCcCZLbGQxUfFO4tiUkt9fMeORL3G4sas3ENRni6Iq8vLx1auzSaI2XYXEWL0hA2OoeC6V79z/tTfolvY8xKSIatIsMc0GiC5gzDfxWgW1KekU15nFrkai//XPVumDLTprlUHkoI2M5GFm0IcImKzjg2ymMWSrnJCR/WBYNTF6j16DFpN9WLPKxHEOVDdSwS6/aRyc43+vjf5/041NxJoO25n root@web02

4、授权

chmod 700 /root/.ssh/

chmod 600 /root/.ssh/authorized_keys

生产场景案例

# 1、创建密钥

[root@m01 ~]# ssh-keygen

# 2、分发公钥

[root@m01 ~]# ssh-copy-id -i /root/.ssh/id_rsa.pub root@172.16.1.7

[root@m01 ~]# ssh-copy-id -i /root/.ssh/id_rsa.pub root@172.16.1.8

[root@m01 ~]# ssh-copy-id -i /root/.ssh/id_rsa.pub root@172.16.1.31

[root@m01 ~]# ssh-copy-id -i /root/.ssh/id_rsa.pub root@172.16.1.41

# 3、在跳板机上编辑脚本

[root@m01 ~]# vi jump_server.sh

#!/bin/bash

web01="172.16.1.7"

web02="172.16.1.8"

nfs="172.16.1.31"

backup="172.16.1.41"

m01="172.16.1.61"

cat<EOF

+-------------------------+

| 1) web01 |

| 2) web02 |

| 3) nfs |

| 4) backup |

| h) help |

+-------------------------+

EOF

read -p 'Please input Number:' num

if [ $num -eq 1 ];then

ssh root@web01

elif [ $num -eq 2 ];then

ssh root@web02

elif [ $num -eq 3 ];then

ssh root@nfs

elif [ $num -eq 4 ];then

ssh root@backup

fi

ssh安全优化

[root@web01 ~]# vi /etc/ssh/sshd_config

Port 6666 # 变更SSH服务远程连接端口

PermitRootLogin no # 禁止root用户直接远程登录

PasswordAuthentication no # 禁止使用密码直接远程登录

# 这两个可以减少ssh的延迟尤其是在使用ansible的时候

UseDNS no # 禁止ssh进行dns反向解析,影响ssh连接效率参数

GSSAPIAuthentication no # 禁止GSS认证,减少连接时产生的延迟

# 在企业中需要优化的内容:

安全方面的优化:

ssh 端口

不允许root登陆

禁止使用密码登陆

性能方面的优化:

不使用dns反向解析

不使用gss的认证

systemctl restart sshd

expect免交互

[root@web01 ~]# yum -y install expect

[root@web01 ~]# vi expect.ext

#!/usr/bin/expect

set ip 10.0.0.31

set pass 1

set timeout 30

spawn ssh root@$ip

expect {

"(yes/no)" {send "yes\r"; exp_continue}

"password:" {send "$pass\r"}

}

expect "root@*" {send "df -h\r"}

expect "root@*" {send "exit\r"}

expect eof

sshpass免交互

[root@m01 ~]# yum -y install sshpass

[root@m01 ~]# sshpass -p 1 ssh -o stricthostkeychecking=no root@10.0.0.31

-p # 指定密码

ssh安全优化免密登陆的更多相关文章

- linux ssh利用公钥免密登陆

1.安装检查ssh 如果没有ssh的话,需要安装 #yum install -y openssh-server openssh-clients 2.生成秘钥 ssh-keygen -t rsa 执行 ...

- ssh公私钥免密登陆

简介ssh Secure Shell(简写SSH) 为一项建立在应用层和传输层基础上的安全协议,专门为远程登录会话和其他网络服务提供安全性的协议. SSH安全机制分为两种,一种是基于口令的安全认证,一 ...

- macos ssh host配置及免密登陆

windows下面有xshell 这样的可视化ssh管理工具 macos 下面使用终端做下简单配置,也非常方便,具体过程如下 生成秘钥 cd ~/.sshssh-keygen -t rsa 生成了私钥 ...

- SSH之免密登陆

又来了,上头让小轩我在服务器中写一个Shell脚本,主要用来在机器B中定时备份机器A中的一些文件.那么,小轩是怎么想的呢? 在小轩的知识库里,现在有scp和ssh两个玩具.别的还真没有其他什么东西了. ...

- ssh的免密登陆

想必大家都有使用ssh登陆的过程了,那么,怎么设置ssh免密登陆呢?下面有一些我的总结: 环境:服务器主.从 主服务器:192.168.1.1 从服务器:192.168.1.2 实现主服务器ssh登录 ...

- SSH免密登陆原理及实现

声明:作者原创,转载注明出处. 作者:帅气陈吃苹果 一.SSH简介 SSH(Secure Shell)是一种通信加密协议,加密算法包括:RSA.DSA等. RSA:非对称加密算法,其安全性基于极其困难 ...

- ssh免密登陆:sshpass -p [passwd] ssh -p [port] root@192.168.X.X

正文: ssh免密登陆:sshpass -p [passwd] ssh -p [port] root@192.168.X.X

- expect 批量自动部署ssh 免密登陆

[root@node2 ssh]# cat auto_ssh.sh #!/usr/bin/expect -f ########################################## #通 ...

- linux ssh免密登陆远程服务器

10.170.1.18服务器免密登录到10.170.1.16服务器 首先登入一台linux服务器(10.170.1.18),此台做为母机(即登入其他linux系统用这台做为入口):执行一行命令生成ke ...

随机推荐

- 个人阅读作业#2——软工模式&CI/CD

项目 内容 这个作业属于哪个课程 2021春季软件工程(罗杰 任健) 这个作业的要求在哪里 个人阅读作业#2 我在这个课程的目标是 从实践中学习软件工程相关知识(结构化分析和设计方法.敏捷开发方法.软 ...

- upload-labs通关历程

使用靶场前,先配置php版本为5.2,和下列对应配置. php.ini magic_quotes_gpc Off php<5.3.4 httpd.conf AddType applicatio ...

- Vue学习笔记(三)

1 监听 在Vue.js中可以通过watch来监听数据的变化,比如通过watch实现的简单计数器: <div id="app"> <p>计数器:{{coun ...

- 这一次,彻底搞懂 Go Cond

hi,大家好,我是 haohongfan. 本篇文章会从源码角度去深入剖析下 sync.Cond.Go 日常开发中 sync.Cond 可能是我们用的较少的控制并发的手段,因为大部分场景下都被 Cha ...

- Python 基础教程 —— 网络爬虫入门篇

前言 Python 是一种解释型.面向对象.动态数据类型的高级程序设计语言,它由 Guido van Rossum 于 1989 年底发明,第一个公开发行版发行于 1991 年.自面世以后,Pytho ...

- Ionic5手写签名SignaturePad

测试程序下载:https://hanzhe.lanzous.com/itt47kncw3a 初始化项目 1. 首先新建一个Ionic5的项目: ionic start test-1 blank 2. ...

- git 让忽略.gitignore文件马上生效

在.gitignore文件里面输入 *.zip 表示所有zip文件忽略更改 /bin 表示忽略整个根目录的bin文件夹 /src/aa.jar 表示忽略/src/aa.jar文件 设置完.gitign ...

- 缓冲区溢出分析第04课:ShellCode的编写

前言 ShellCode究竟是什么呢,其实它就是一些编译好的机器码,将这些机器码作为数据输入,然后通过我们之前所讲的方式来执行ShellCode,这就是缓冲区溢出利用的基本原理.那么下面我们就来编写S ...

- PAT 乙级 -- 1002 -- 写出这个数

题目: 读入一个自然数n,计算其各位数字之和,用汉语拼音写出和的每一位数字. 输入格式:每个测试输入包含1个测试用例,即给出自然数n的值.这里保证n小于10100. 输出格式:在一行内输出n的各位数字 ...

- android so加载

本文分析so加载的步骤,其实在之前dalvik浅析二中也有提及,但那重点关注的是jni.android中so库的加载,代码如下: loadLibrary("nanosleep"); ...