实验吧CTF题库-密码学(部分)

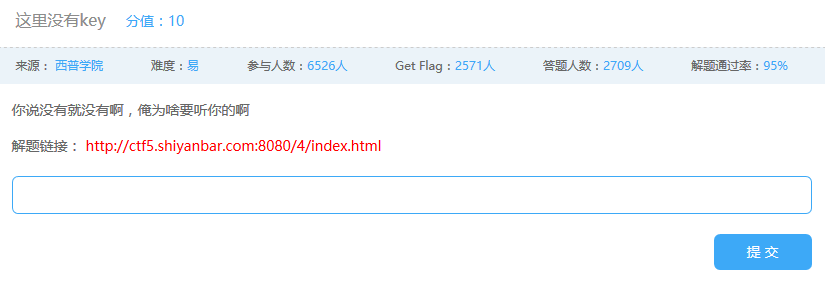

这里没有key:

打开链接,有一个弹窗

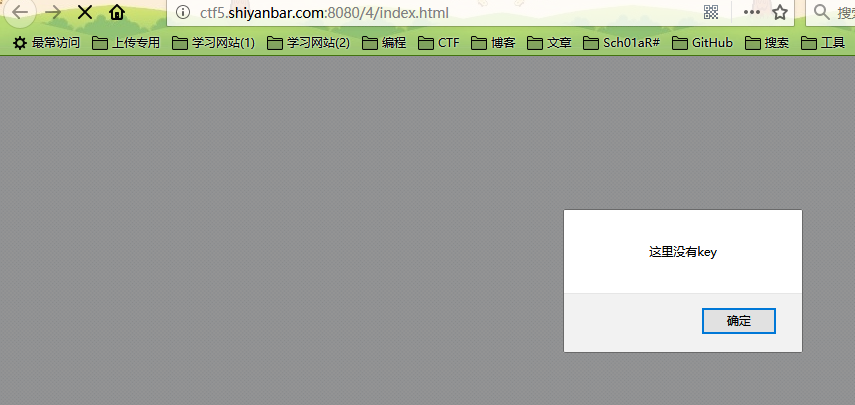

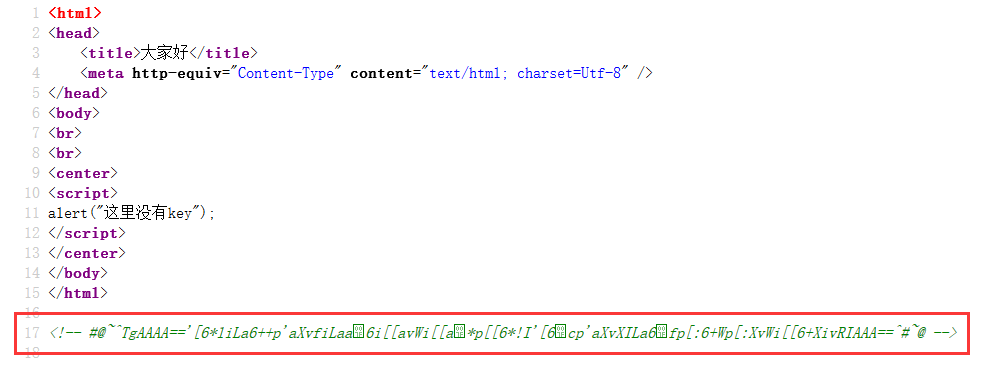

然后就是一个空白网页,右键查看源代码

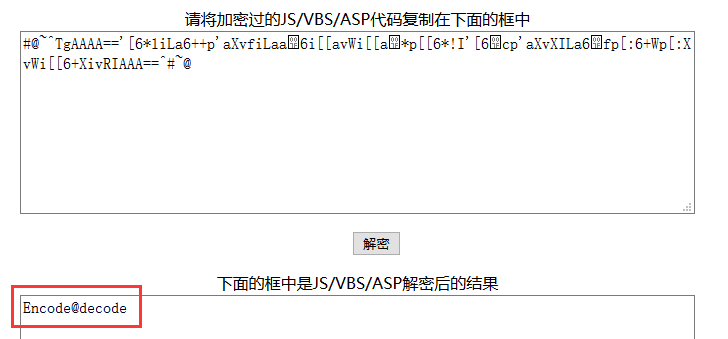

这里有一串js密文,解密一下,https://www.dheart.net/decode/index.php

得到flag

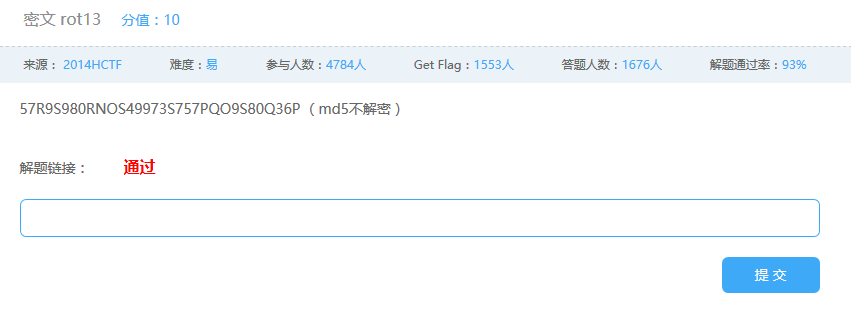

密文 rot13:

直接把这串密文进行rot13解码,http://www.mxcz.net/tools/rot13.aspx

得到flag

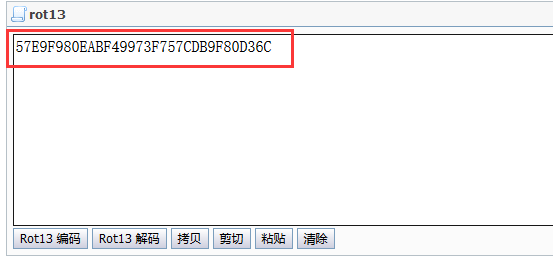

奇怪的短信:

每两个数字分为一组,然后根据九键键盘相对应地查看

33:数字3对应的九键,第3个字母

得出一串字符

33 53 21 41 43 74 74 43 61 71 53 32

f l a g i s s i m p l e

加上格式{},就是正确的flag

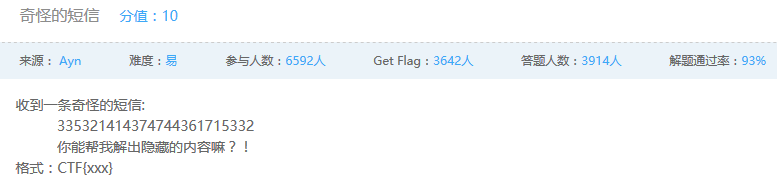

围在栅栏中的爱:

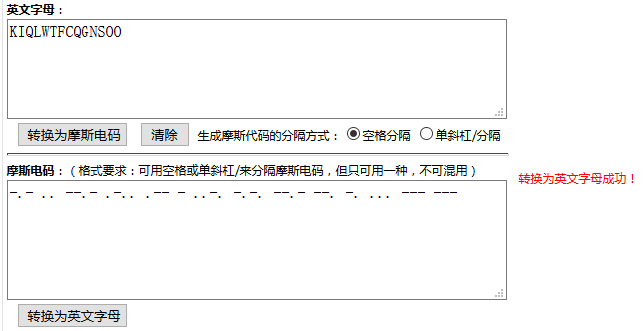

-.- .. --.- .-.. .-- - ..-. -.-. --.- --. -. ... --- ---

摩斯电码转一下

得到KIQLWTFCQGNSOO

题目提示QWE等不等于ABC,可得到对应关系

qwertyuiopasdfghjklzxcvbnm

abcdefghijklmnopqrstuvwxyz

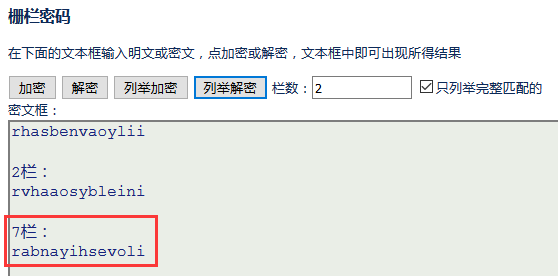

则KIQLWTFCQGNSOO可得对应的字符串rhasbenvaoylii

栅栏解密一下

反过来就是iloveshiyanbar

加上CTF{}格式,就是正确的flag

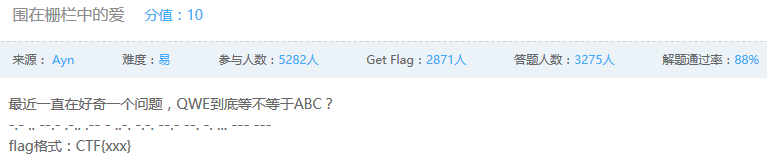

我喜欢培根:

打开解题链接,是一大串摩斯密码

-- --- .-. ... . ..--.- .. ... ..--.- -.-. --- --- .-.. ..--.- -... ..- - ..--.- -... .- -.-. --- -. ..--.- .. ... ..--.- -.-. --- --- .-.. . .-. ..--.- -.. -.-. -.-. -.. -.-. -.-. -.-. -.. -.. -.. -.-. -.. -.-. -.-. -.-. -.. -.. -.-. -.-. -.-. -.-. -.-. -.-. -.-. -.-. -.-. -.. -.. -.-. -.. -.-. -.-. -.-. -.-. -.. -.-. -.-. -.-. -.-. -.-. / -.-. -.. -.-. -.-. -.-. -.. -.-. -.-. -.. -.-. / -.-. -.-. -.-. -.. -.-. -.-. -.. -.. -.. -.-. -.-. -.. -.. -.. -.-. -.-. -.. -.-. -.. -..

转换成字符,以/为界分开转换

转换得到

MORSEISCOOLBUTBACONISCOOLERDCCDCCCDDDCDCCCDDCCCCCCCCCDDCDCCCCDCCCCC

CDCCCDCCDC

CCCDCCDDDCCDDDCCDCDD

把MORSEISCOOLBUTBACONISCOOLER去掉

剩下

DCCDCCCDDDCDCCCDDCCCCCCCCCDDCDCCCCDCCCCC

CDCCCDCCDC

CCCDCCDDDCCDDDCCDCDD

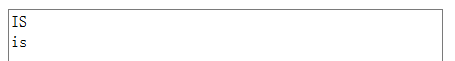

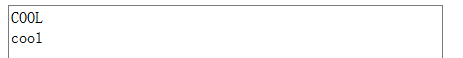

然后把C转换成a,D转换成b,得到

baabaaabbbabaaabbaaaaaaaaabbabaaaabaaaaa

abaaabaaba

aaabaabbbaabbbaababb

培根解密,分别得到

取大写的,加上CTF{}格式就是正确的flag

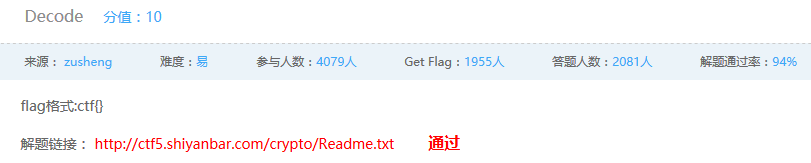

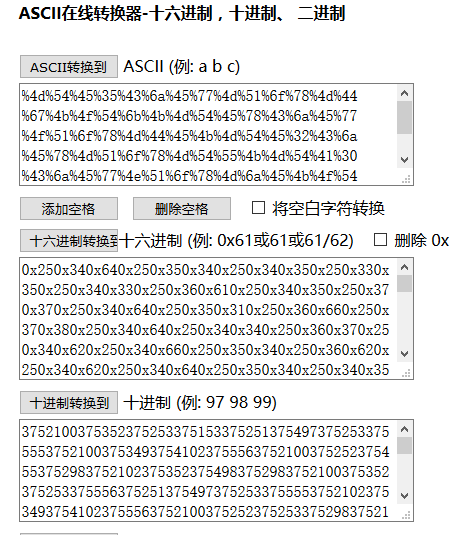

Decode:

打开解题链接

0x253464253534253435253335253433253661253435253737253464253531253666253738253464253434253637253462253466253534253662253462253464253534253435253738253433253661253435253737253466253531253666253738253464253434253435253462253464253534253435253332253433253661253435253738253464253531253666253738253464253534253535253462253464253534253431253330253433253661253435253737253465253531253666253738253464253661253435253462253466253534253633253462253464253534253435253737253433253661253662253334253433253661253662253333253433253661253435253738253465253431253364253364

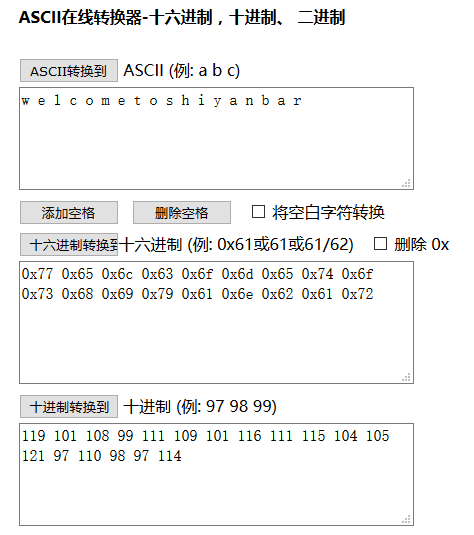

0x开头,是十六进制,直接转换一下

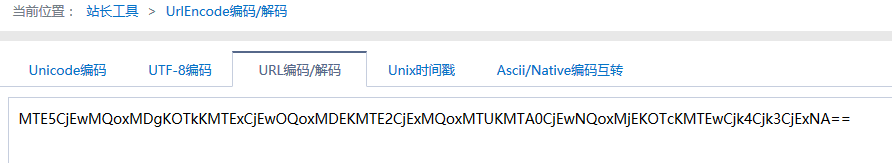

转换ascii得到一串url编码,转码

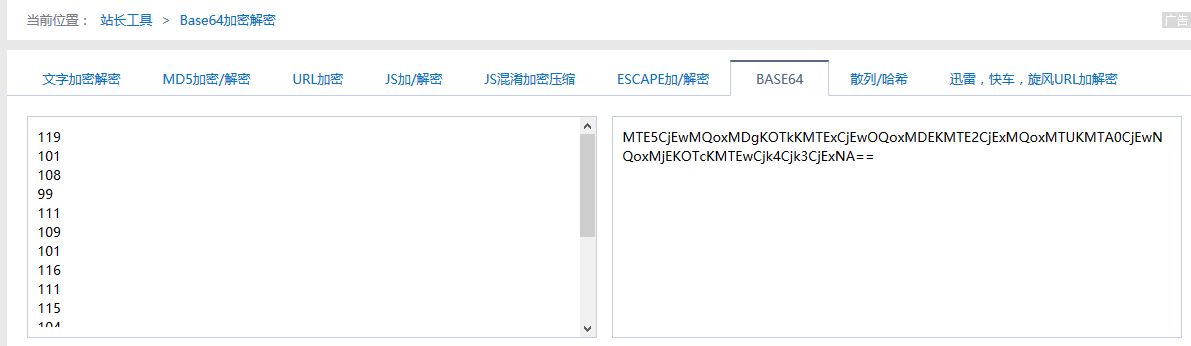

得到一串base64加密的,解密

得到一串十进制,转ascii

得到welcometoshiyanbar

加上ctf{}格式,就是正确的flag

实验吧CTF题库-密码学(部分)的更多相关文章

- 实验吧CTF题库-WEB题(部分)

看起来有点难 提交admin http://ctf5.shiyanbar.com/basic/inject/index.php?admin=admin&pass=admin&actio ...

- 实验吧CTF题库之二叉树遍历

题目链接:http://www.shiyanbar.com/ctf/1868 直接推算出来这棵树是: 后序遍历是:ACBFGED 参考资料: 1. http://www.shiyanbar.com/c ...

- 实验吧CTF题库-隐写术(部分)

Spamcarver 用kali下载图片 root@sch01ar:~# wget http://ctf5.shiyanbar.com/stega/spamcarver/spamcarver.jpg ...

- 实验吧CTF题库-安全杂项

XDCTF misc200: 题目提示: 下载文件 用foremost分离文件 接下来用archpr 4.53进行明文攻击 先把00002700.zip中的readme.txt提取出来压缩成zip文件 ...

- 实验吧CTF题库-编程(部分)

百米 3秒提交答案,数字是随机变化的 利用Python脚本解题 # -*- coding:utf-8 -*- __author__ = "MuT6 Sch01aR" import ...

- 实验吧ctf题库web题wp

经历了学校的校赛,一度自闭,被大佬们刺激的要奋发图强. 1.后台登录 链接: http://ctf5.shiyanbar.com/web/houtai/ffifdyop.php 打开题目首先查看源码, ...

- 利用简易爬虫完成一道基础CTF题

利用简易爬虫完成一道基础CTF题 声明:本文主要写给新手,侧重于表现使用爬虫爬取页面并提交数据的大致过程,所以没有对一些东西解释的很详细,比如表单,post,get方法,感兴趣的可以私信或评论给我.如 ...

- 实验吧web题:

实验吧web题: 这个有点简单 因为刚了解sqlmap,所以就拿sqlmap来练练手了 1,先测试该页面是否存在sql注入漏洞 2.找到漏洞页面,复制url,然后打开sqlmap 先查看当前数据库 然 ...

- 猿题库 iOS 客户端架构设计

原文: http://mp.weixin.qq.com/s?__biz=MjM5NTIyNTUyMQ==&mid=444322139&idx=1&sn=c7bef4d439f4 ...

随机推荐

- Java properties配置文件工具类

/* * Copyright (c) 2017. Panteng.Co.Ltd All rights reserved */ import org.apache.log4j.Logger; impor ...

- getchar与scanf区别

scanf可以一次按照设定的输入格式输入多个变量数据.如int d,float f,char str[20],scanf("%d%f%s",d,f,str); getchar()只 ...

- 【转】Oracle中插入和取出图片(用BLOB类型)

原文地址:http://czllfy.iteye.com/blog/66737 其他参考资料地址:http://lavasoft.blog.51cto.com/62575/321882/ 要在orac ...

- nohup+命令+& 【退出终端后,程序依然在后台运行】

[ 如果你正在运行一个进程,而且你觉得在退出帐户时该进程还不会结束,那么可以使用nohup命令. 该命令可以忽略所有挂断(SIGHUP)信号,在你退出帐户/关闭终端之后继续运行相应的进程. nohup ...

- crontab 总结

crontab -e --------- linux定时任务提示-bash: crontab: command not found 执行 crontab 命令如果报 command not found ...

- iOS 检查指定日期是否在当前日期之前

iOS检查指定日期是否在当前日期之前, 直接上代码: - (BOOL)checkProductDate: (NSString *)tempDate { NSDateFormatter *dateFor ...

- 关于js冒泡、捕获、以及阻止冒泡

有如下html <ul> <li> <p> <a href="javascript:;">click me</a> &l ...

- atom总结

window 系统 //查找 apm search emmet //安装 apm install emmet //删除 apm remove emmet

- Django 基础 web框架本质

Web框架本质 我们可以这样理解:所有的Web应用本质上就是一个socket服务端,而用户的浏览器就是一个socket客户端. 这样我们就可以自己实现Web框架了. import socket sk ...

- python3.x学习笔记2018-02-05更新

前言:python3.x部分学习笔记,有意交流学习者可加wechat:YWNlODAyMzU5MTEzMTQ=.如果笔记内容有错,请指出来. 对数据类型的操作 可变数据类型:列表,集合,字典 列表: ...