笔记:Python防止SQL注入

非安全的方式,使用动态拼接SQL

输入' or 1 = 1 or '1

sql ="""SELECT * FROM goods WHERE name = '%s';""" % find_name

from pymysql import connect

class JD(object):

def __init__(self):

# 创建connect连接

self.conn = connect(host='127.0.0.1', port=3306, user='root',

password='123456', database='jing_dong', charset='utf8')

# 获得cursor对象

self.cursor = self.conn.cursor()

def execute_sql(self, sql):

self.cursor.execute(sql)

for temp in self.cursor.fetchall():

print(temp)

def get_info_by_name(self):

"""根据名字查询一个商品"""

find_name = input('请输入想要查询的商品名称: ')

sql = """SELECT * FROM goods where name = '%s'""" % find_name

# 打印拼接出的字符串

print('------>%s<------' % sql)

self.execute_sql(sql)

@staticmethod

def print_menu():

print('-----京东-----')

print('1.查询商品信息')

return input('请输入功能对应的序号: ')

def run(self):

while True:

op = self.print_menu()

if op == '1':

self.get_info_by_name()

else:

print('输入错误...')

def main():

jd = JD()

jd.run()

if __name__ == '__main__':

main()

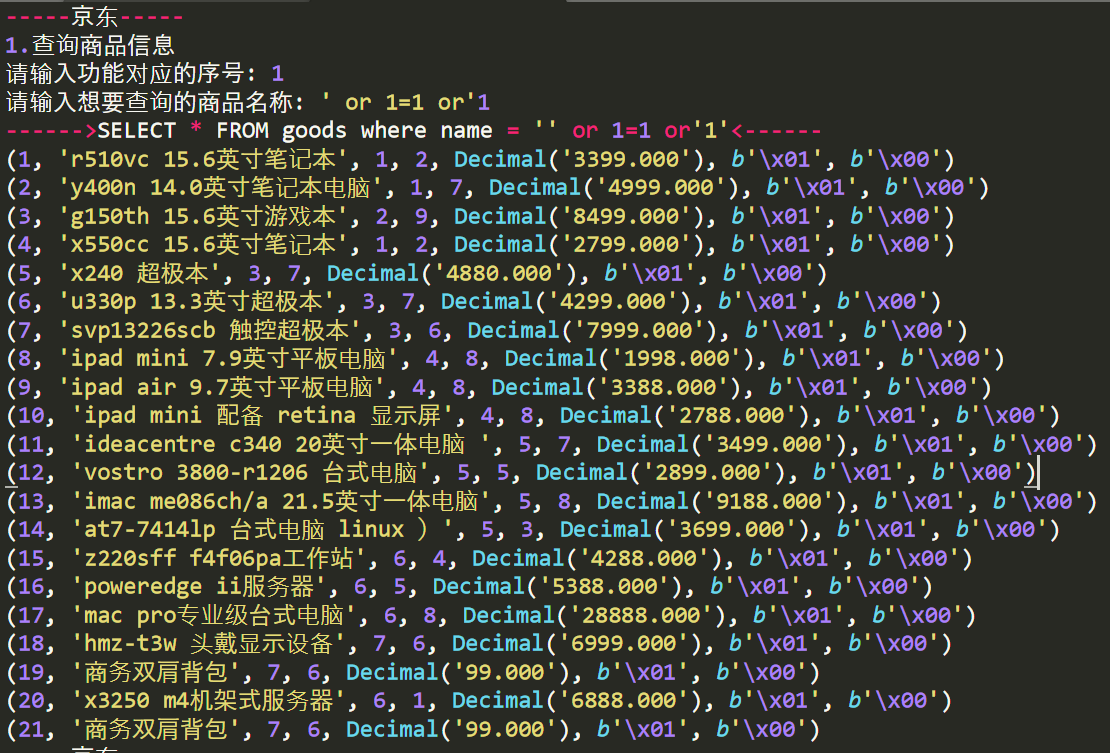

SQL注入执行效果

因为使用动态拼接SQL,所以在应该输入的地方拼接了' or 1 = 1 or '1,打印出来的SQL为SELECT * FROM goods where name = '' or 1=1 or'1',SQL恒真,相当于where条件失效,等价于SELECT * FROM goods,导致整表的数据被查询出来。

安全的方式,构造参数列表

params = []

sql = 'SELECT * FROM goods where name = %s'

self.cursor.execute(sql, params)

from pymysql import connect

class JD(object):

def __init__(self):

# 创建connect连接

self.conn = connect(host='127.0.0.1', port=3306, user='root',

password='123456', database='jing_dong', charset='utf8')

# 获得cursor对象

self.cursor = self.conn.cursor()

def execute_sql(self, sql):

self.cursor.execute(sql)

for temp in self.cursor.fetchall():

print(temp)

def get_info_by_name(self):

"""根据名字查询一个商品"""

find_name = input('请输入想要查询的商品名称: ')

params = [find_name]

sql = 'SELECT * FROM goods where name = %s'

self.cursor.execute(sql, params)

print(self.cursor.fetchall())

print('------>%s<------' % sql)

@staticmethod

def print_menu():

print('-----京东-----')

print('1.查询商品信息')

return input('请输入功能对应的序号: ')

def run(self):

while True:

op = self.print_menu()

if op == '1':

self.get_info_by_name()

else:

print('输入错误...')

def main():

jd = JD()

jd.run()

if __name__ == '__main__':

main()

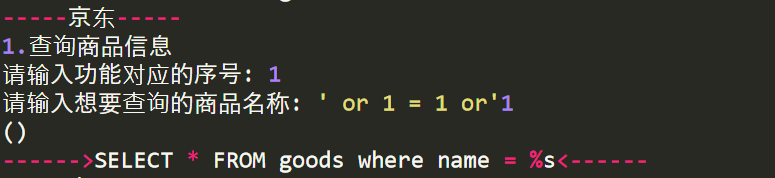

SQL注入执行效果

注意:如果要有多个参数,需要进行参数化。

params = [数值1, 数值2...],此时SQL语句要有多个%s

笔记:Python防止SQL注入的更多相关文章

- python防止sql注入的方法

python防止sql注入的方法: 1. 使用cursor.execute(sql, args)的参数位: sql_str = "select * from py_msgcontrol.py ...

- Python防止sql注入

看了网上文章,说的都挺好的,给cursor.execute传递格式串和参数,就能防止注入,但是我写了代码,却死活跑不通,怀疑自己用了一个假的python 最后,发现原因可能是不同的数据库,对于字符串的 ...

- java学习笔记38(sql注入攻击及解决方法)

上一篇我们写了jdbc工具类:JDBCUtils ,在这里我们使用该工具类来连接数据库, 在之前我们使用 Statement接口下的executeQuery(sql)方法来执行搜索语句,但是这个接口并 ...

- python 防止sql注入字符串拼接的正确用法

在使用pymysql模块时,在使用字符串拼接的注意事项错误用法1 sql='select * from where id="%d" and name="%s" ...

- Python 防止mysql 注入的两种方式

Python防止sql注入一般有两种方法 1.escape_string MySQLdb.escape_string(param) 注意:如果报错出现 'ascii' codec can't en ...

- 视图,sql注入问题,事物,存储过程

视图:本质是一张虚拟的表数据来自select语句用途是保障原表安全 功能1:隐藏部分数据,开放指定数据功能2:因为视图可以将查询结果保存的特性,我们可以用视图来达到减少书写sql语句的功能 例如:se ...

- 干货 | 精选《SQL注入、渗透、反病毒》学习总结集锦给你们~

学到手的都是本事,如果觉得对你有帮助也欢迎分享给身边的基友们吧! 分享干货,手留余香哦~ 本次“开学季拜师活动”的徒弟们在师父的精心指导下,在短短5天内得到了迅速地成长,以前或当时遇到的问题都能够柳暗 ...

- 使用C#winform编写渗透测试工具--SQL注入

使用C#winform编写渗透测试工具--SQL注入 本篇文章主要介绍使用C#winform编写渗透测试工具,实现SQL注入的功能.使用python编写SQL注入脚本,基于get显错注入的方式进行数据 ...

- MySQL数据库学习笔记(九)----JDBC的ResultSet接口(查询操作)、PreparedStatement接口重构增删改查(含SQL注入的解释)

[声明] 欢迎转载,但请保留文章原始出处→_→ 生命壹号:http://www.cnblogs.com/smyhvae/ 文章来源:http://www.cnblogs.com/smyhvae/p/4 ...

随机推荐

- 2017 ICPC Asia Urumqi A.coins (概率DP + 期望)

题目链接:Coins Description Alice and Bob are playing a simple game. They line up a row of nn identical c ...

- Codeforces 1191A Tokitsukaze and Enhancement

题目链接:http://codeforces.com/problemset/problem/1191/A 思路:枚举 16 种情况输出最高的就行. AC代码: #include<bits/std ...

- IceCTF-Matrix

解题思路: 参考了鸽子小姐姐的脚本:https://zhuanlan.zhihu.com/p/22678856 具体题目就不贴了. 题目中提示将问题图像化,猜测是将这些16进制数转化为图像,尝试将16 ...

- springboot+mybatis+layUI

1.idea快速搭建 2.生成后目录结构 3.引入layui-2.4.5 4.static/新建index.html,页面代码参考https://www.layui.com/doc/element/l ...

- 两种接口传送数据协议(xml和json)

版权声明:本文为博主原创文章,未经博主同意不得转载. https://blog.csdn.net/tianyazaiheruan/article/details/37659983 规范性接口开发 ...

- DO_DEVICE_INITIALIZING

这个东西的位置在DEVICE_OBJECT的Flags字段中, 本来这个Flags大多的情况下都是在设置IO方式,如DO_BUFFERED_IO, 但特殊的位也可能需要在这里设置. 用处是防止当自己的 ...

- Android基础——框架模式MVC在安卓中的实践

本篇文章包含以下内容: MVC的介绍 MVC的实践 MVC的介绍 MVC (Model View Controller),是模型(model)视图(view)控制器(controller)的缩写,一种 ...

- 【持续更新】leetcode算法-数组篇

会在近期陆续地完成数组篇的整理,希望对找工作的小伙伴有所帮助. 1.Two Sum:两数相加为一固定值,求其下标.一次遍历数组,用一个hash表存储已经访问过的数及其下标,对于新访问的数value ...

- Redis缓存数据库简单介绍

\ 1.什么是redis redis是一种基于内存的高性能键值型数据库(key-value),属于NoSQL,和 Memcached 类似: 从内存读取速度为110000次/s,写入内存速度为8100 ...

- QT 环境变量配置

//注意每个人的习惯不一样 在系统变量中新建: { QT = C:\Qt\Qt5.13.1\5.13.1 QT_TOOL = C:\Qt\Qt5.13.1\Tools } 然后在path 中加入 { ...