2017-2018-2 20155309 南皓芯 Exp7 网络欺诈防范

实践内容

本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。具体实践有

1,简单应用SET工具建立冒名网站

2.ettercap DNS spoof

3.结合应用两种技术,用DNS spoof引导特定访问到冒名网站

基础问题回答

问:通常在什么场景下容易受到DNS spoof攻击?

答:同一局域网下,以及各种公共网络。

问:在日常生活工作中如何防范以上两攻击方法?

答:DNS欺骗攻击是很难防御的,因为这种攻击大多数本质都是被动的。通常情况下,除非发生欺骗攻击,否则你不可能知道你的DNS已经被欺骗,只是你打开的网页与你想要看到的网页有所不同。

使用最新版本的DNS服务器软件,并及时安装补丁;

关闭DNS服务器的递归功能。DNS服务器利用缓存中的记录信息回答查询请求或是DNS服务器通过查询其他服务获得查询信息并将它发送给客户机,这两种查询成为递归查询,这种查询方式容易导致DNS欺骗。

不要依赖DNS:不要在高度敏感和保密要求高的系统上浏览网页,最好不要使用DNS。如果有软件依赖于主机名来运行,那么可以在设备主机文件里手动指定。

使用入侵检测系统:只要正确部署和配置,使用入侵检测系统就可以检测出大部分形式的ARP缓存中毒攻击和DNS欺骗攻击。

实践过程

攻击机:kali 靶机:windows XP SP3(English)

1.简单应用SET工具建立冒名网站

1.由于要将钓鱼网站挂在本机的http服务下,所以需要将SET工具的访问端口改为默认的80端口。使用sudo vi /etc/apache2/ports.conf命令修改Apache的端口文件,将端口改为80,如下图所示:

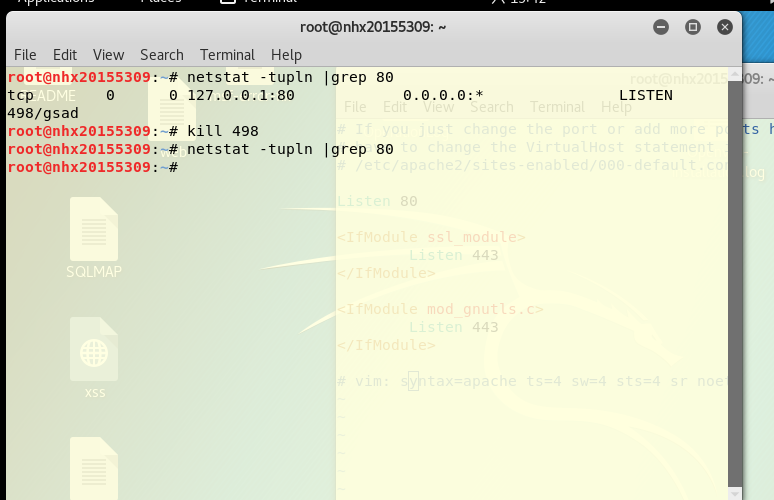

2、在kali中使用netstat -tupln |grep 80命令查看80端口是否被占用。如果有,使用kill+进程号杀死该进程。

3、使用apachectl start开启Apache服务:

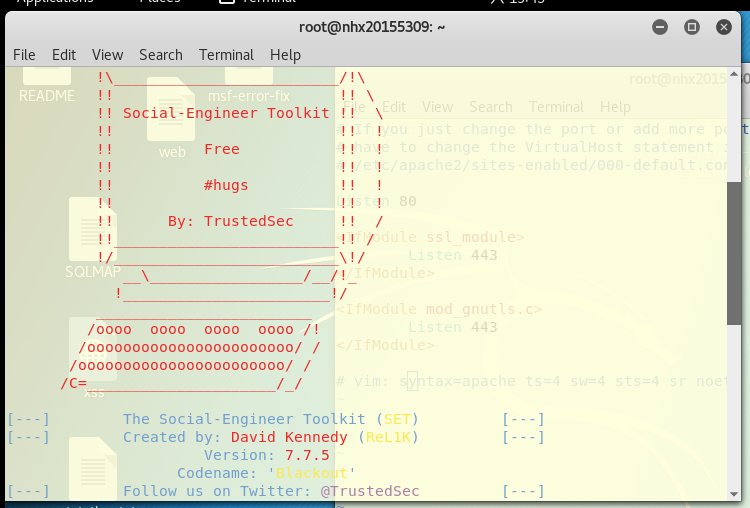

4、输入setoolkit打开SET工具:

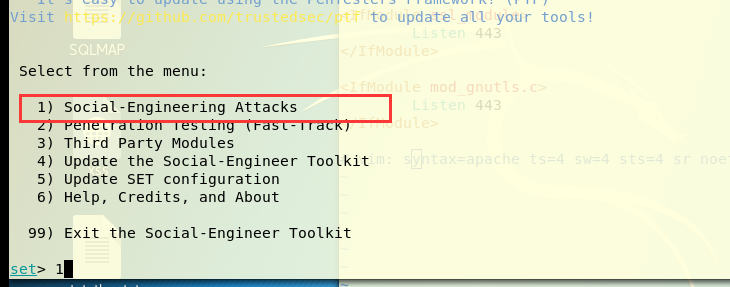

选择1进行社会工程学攻击:

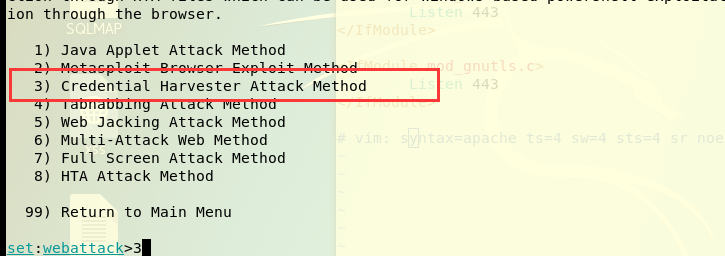

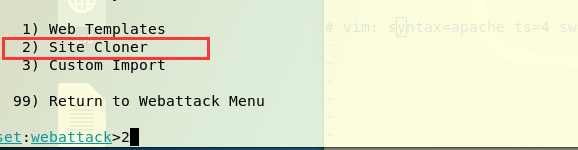

选择2即钓鱼网站攻击向量:

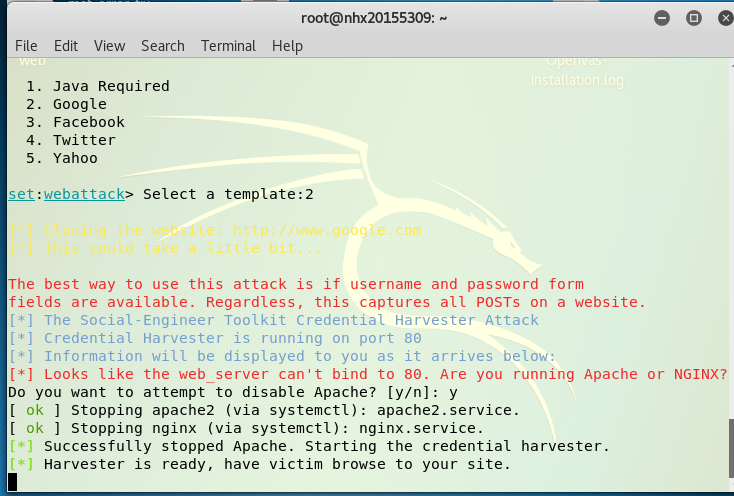

选择3即登录密码截取攻击:

选择浏览器

选择2进行克隆网站:

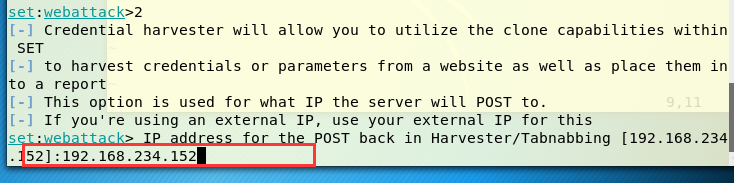

接着输入攻击机的IP地址,也就是kali的IP地址:

键入网址http://short.php5developer.com/,输入kali的ip后,点击short,得到伪装地址

在靶机的浏览器中打开伪装地址:等待10秒后自动跳转到伪装地址

输入自己的用户信息后,点击登录,之后你就可以看到自己的用户名以及密码。

ettercap DNS spoof

首先我们要保证攻击机与靶机两个之间可以ping通。

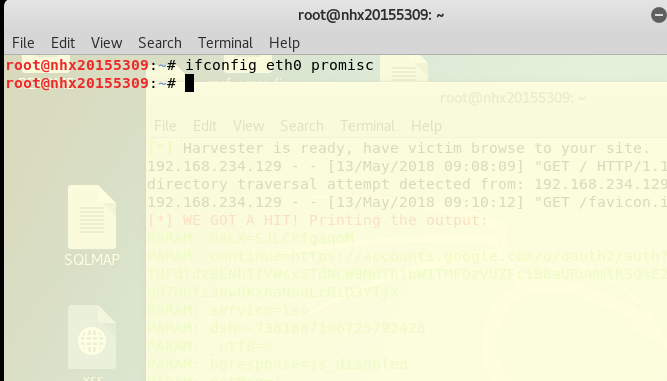

将kali下网卡改为混杂模式。使用命令ifconfig eth0 promisc

对ettercap的dns文件进行编辑,键入命令 vi /etc/ettercap/etter.dns对这个目录进行修改(修改方式如下图,注意:地址需要改为kali的ip地址)

对windows靶机需要记住ip地址和网关地址,靶机ip地址为192.168.234.129 网关地址为192.168.234.2

此时使用命令ping www.baidu.com可以查看一下windows是否可以真确的获得来自百度的信息。

之后在kali下键入命令ettercap -G打开etter图形化界面

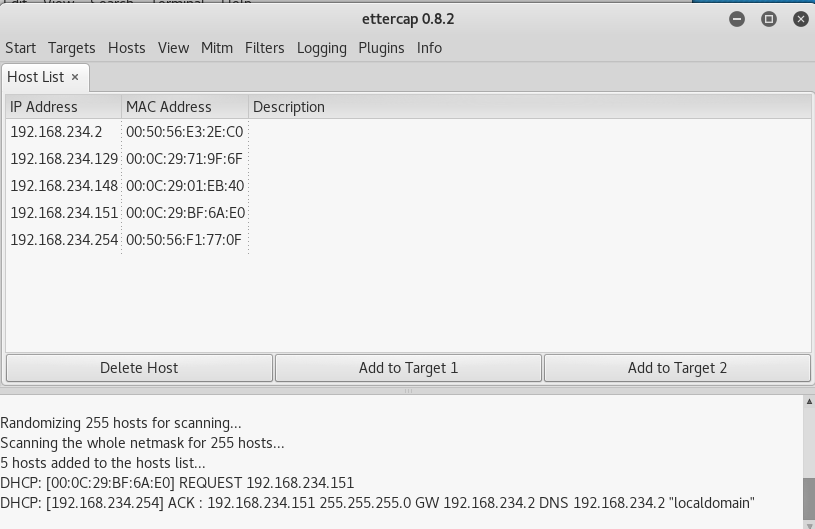

点击sniff-unifled sniffing...

之后利用这个软件扫描活动主机点击:Hosts->Scan for hosts扫描结束后点击Hosts List查看活动主机。

将kali网关的IP添加到target1,靶机IP添加到target2:

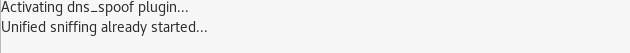

选择Plugins—>Manage the plugins,双击dns_spoof选择DNS欺骗的插件:

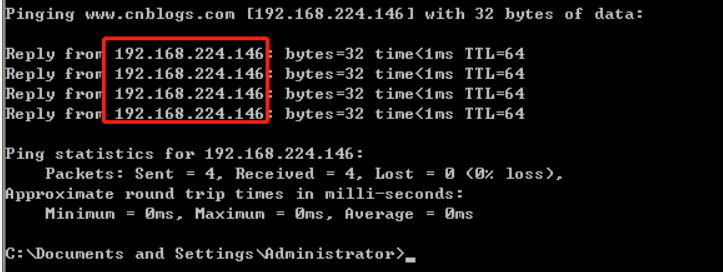

然后点击左上角的start选项开始嗅探,此时在靶机中用命令行,会发现解析的地址是攻击机的IP地址也就是kali的IP地址:

此时在ettercap上也显示两条捕获记录。

结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

这个实验其实就是结合前两个进行一个综合,首先利用实验一搭建一个钓鱼网站,来窃取用户的登录信息,利用实验二控制靶机的网络访问,将一些网址导向到自己的IP,当靶机访问这些网址的时候就会直接跳转到自己的钓鱼网站上。

重复实验一的步骤,没有什么不同,实验二的环境还没有关闭就不用再重新搭建了,在靶机打开我设置的那两个网址之一,直接跳转到我的钓鱼网站。

实验感悟

我们可以知道这次实验的难度并不是非常大,而且这次的实验附带着趣味性,所以值得我们每一位同学亲手进行尝试,希望之后的实验也能一直带来趣味性。

2017-2018-2 20155309 南皓芯 Exp7 网络欺诈防范的更多相关文章

- 2017-2018-2 20155309南皓芯《网络对抗技术》Exp2 后门原理与实践

实验要求 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主机操作Shell, 任务计划启动 (0.5分) (3)使用MSF meterpreter( ...

- NetSec2019 20165327 Exp7 网络欺诈防范

NetSec2019 Exp7 网络欺诈防范 一.本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (1分) (2)ette ...

- 20155312 张竞予 Exp7 网络欺诈防范

Exp7 网络欺诈防范 目录 基础问题回答 (1)通常在什么场景下容易受到DNS spoof攻击 (2)在日常生活工作中如何防范以上两攻击方法 实验总结与体会 实践过程记录 (1)简单应用SET工具建 ...

- Exp7 网络欺诈防范

Exp7 网络欺诈防范 20154305 齐帅 一.实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (2)ett ...

- 20155205 郝博雅 Exp7 网络欺诈防范

20155205 郝博雅 Exp7 网络欺诈防范 一.实践内容 (1)简单应用SET工具建立冒名网站 (1分) (2)ettercap DNS spoof (1分) (3)结合应用两种技术,用DNS ...

- 2017-2018-2 20155314《网络对抗技术》Exp7 网络欺诈防范

2017-2018-2 20155314<网络对抗技术>Exp7 网络欺诈防范 目录 实验目标 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 利用setoolkit建立冒名网站 ...

- 20155204《网络对抗》Exp7 网络欺诈防范

20155204<网络对抗>Exp7 网络欺诈防范 一.基础问题回答 1.通常在什么场景下容易受到DNS spoof攻击 在不安全的网络环境下访问网站. 2.在日常生活工作中如何防范以上两 ...

- 20155209林虹宇 Exp7 网络欺诈防范

Exp7 网络欺诈防范 简单应用SET工具建立冒名网站 kali要作为web服务器让靶机访问冒名网站,所以要使用阿帕奇web服务器软件. 要阿帕奇使用80端口.进入配置文件/etc/apache2/p ...

- 20155210 Exp7 网络欺诈防范

Exp7 网络欺诈防范 SET工具建立冒名网站 首先利用lsof -i:80或者netstat -tupln |grep 80查询80端口的使用情况(我的电脑80端口没有被占用,如果被占用,则用kil ...

随机推荐

- 网络编程基础【day10】:IO多路复用

这些名词比较绕口,理解涵义就好.一个epoll场景:一个酒吧服务员(一个线程),前面趴了一群醉汉,突然一个吼一声“倒酒”(事件),你小跑过去给他倒一杯,然后随他去吧,突然又一个要倒酒,你又过去倒上,就 ...

- Linux命令之mkdir

mkdir命令 用处:创建文件夹 用法:在终端中输入mkdir加上文件夹的名字 示例: (我想创建一个名字为shuyunquan的文件夹)

- GsonWithoutObject 没有对象(脱离对象) 直接提取【转】

GsonWithoutObject 没有对象(脱离对象) 直接提取 ... gson json GsonWithoutObject 脱离对象, 直接提取 package temp; import to ...

- Study 6 —— while循环

语法while 条件: 执行代码... 1. #从0打印到100,每循环一次 +1 count = 0 while count <= 100 : print('Loop: ', count) c ...

- 03-依赖倒置原则(DIP)

1. 背景 类A是高层代码,类A直接依赖B,如果要将类A改为还要依赖C,则必须修改类A的代码来实现.在实际场景中,类A是高层,负责业务逻辑,类B和类C是低层模块,负责基本的原子操作,假如修改A,会给程 ...

- string中substr,find函数使用

2.string函数 find:某子串的起始位(0开始),函数的第二个参数使用代表从该位开始的后缀 substr:1) x开始的连续y位 2) x开始的后缀 #include<bits/stdc ...

- html5 流动布局

<!DOCTYPE html> <html> <head> <meta charset="utf-8"> <meta name ...

- text-decoration和text-indent和text-shadow

text-decoration 属性规定添加到文本的修饰,规定划线的位置. <html> <head> <style type="text/css"& ...

- Go 语言读书笔记

Go语言的设计理念很明确,就是将动态类型语言的编程容易度和静态类型语言的安全效率结合起来. Go语言,又称Golang,是Google开发的一款静态强类型.编译型.并发型,并具有垃圾回收机制的 ...

- ajax大并发问题

今天在对项目做性能分析时发现,js代码中同时发出的多个异步请求耗时很长,查看服务器处理 时间发现,每个请求的响应都在毫秒级,但是页面请求的响应时间却在1秒左右,百思不得其解,后来仔细测试发现,这个并发 ...