20155209林虹宇 Exp7 网络欺诈防范

Exp7 网络欺诈防范

简单应用SET工具建立冒名网站

- kali要作为web服务器让靶机访问冒名网站,所以要使用阿帕奇web服务器软件。

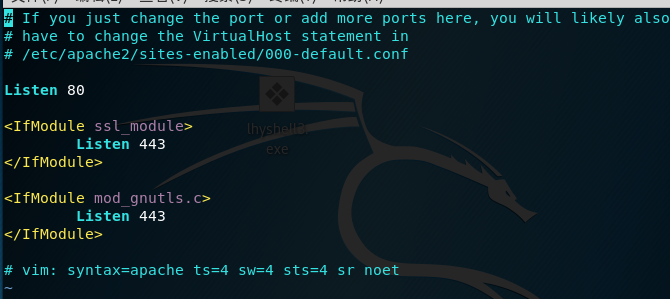

要阿帕奇使用80端口。进入配置文件/etc/apache2/ports.conf,检查是否是80端口,不是就修改。

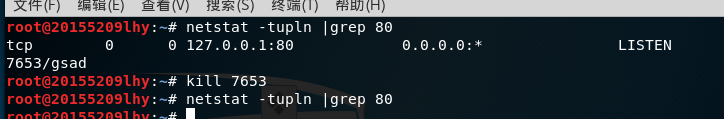

先检查自己kali的80端口是否有进程运行,有的话就结束它。

然后开启阿帕奇软件,可以再次查看80端口,看到阿帕奇在运行。

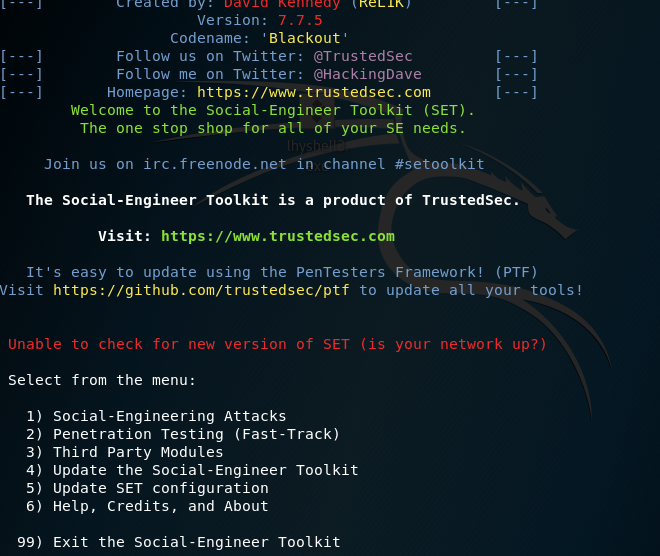

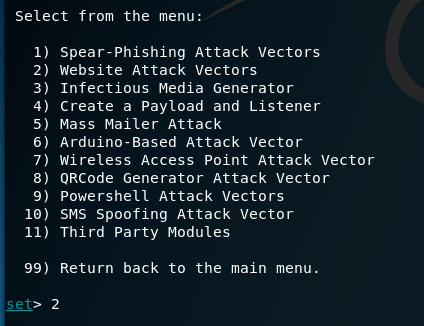

进入SET工具开始建立冒名网站。

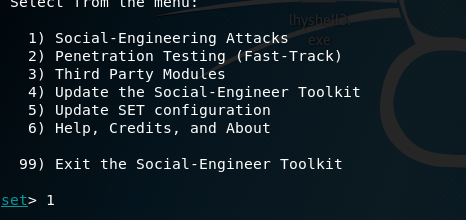

第一个选择1,社会工程学攻击

第二个选择2,网页攻击

第三个选择3,登录密码截取攻击

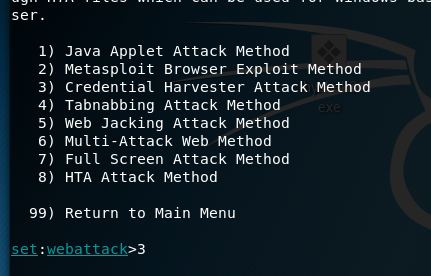

- 剩下三个都可以选择,第一个是使用他给的模版,第二个是选择现有网站克隆,第三个是自定义插入。

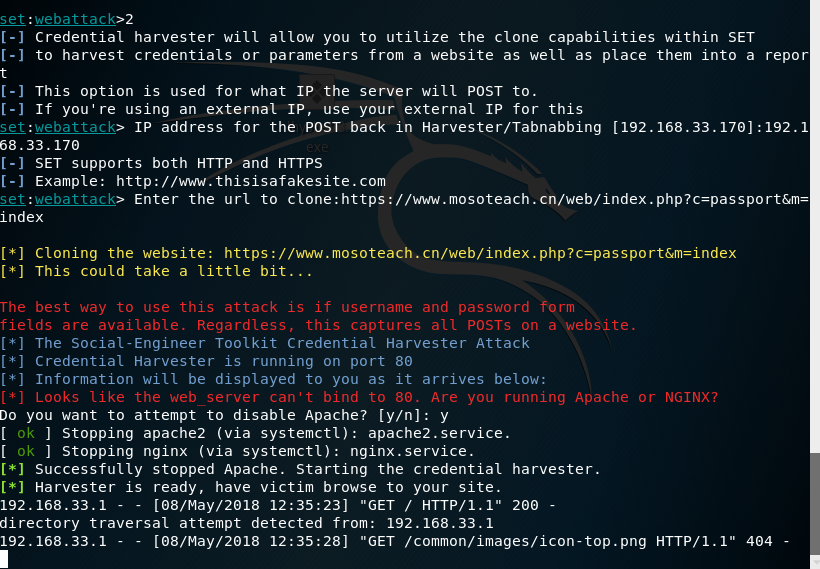

这里选择2,使用现有网站克隆

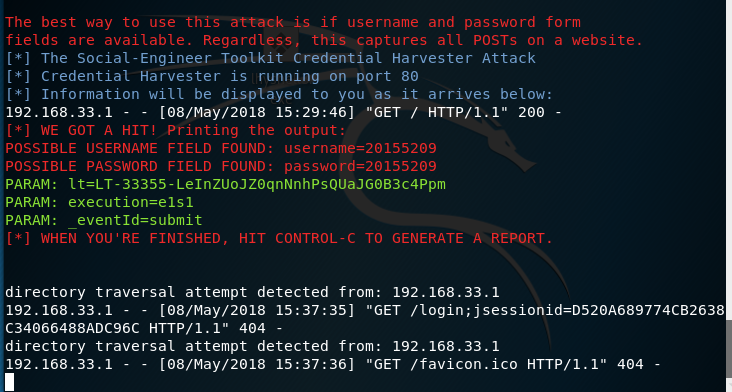

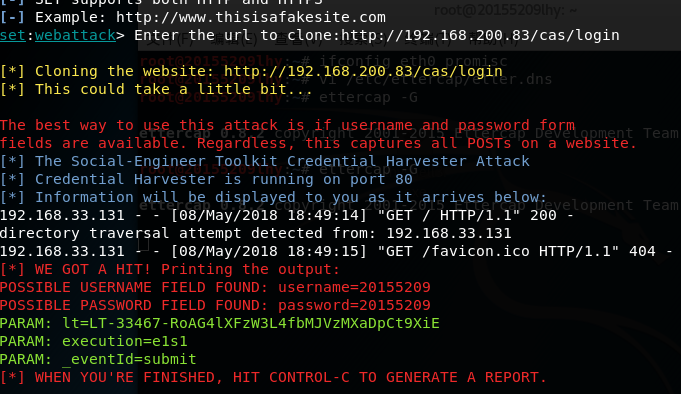

克隆蓝墨云班课的登陆网页,然后设置成功后,用自己的系统访问kali的网页,访问成功。但是输入信息后,kali并不能得到。所以市面网上常见的登陆网页应该都有保护措施。

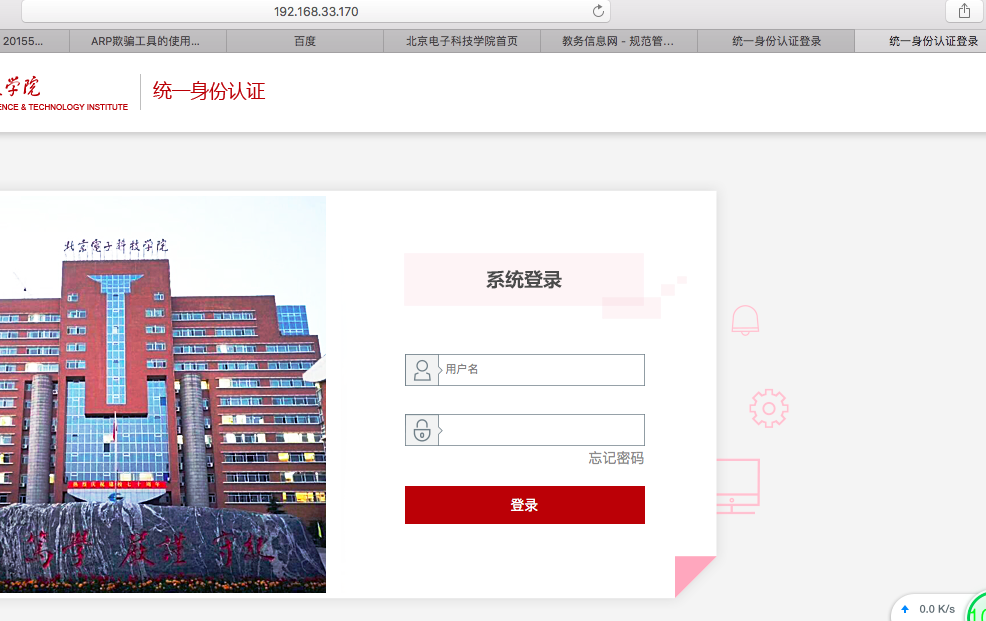

设置访问我们学校的教园登陆网站,成功。

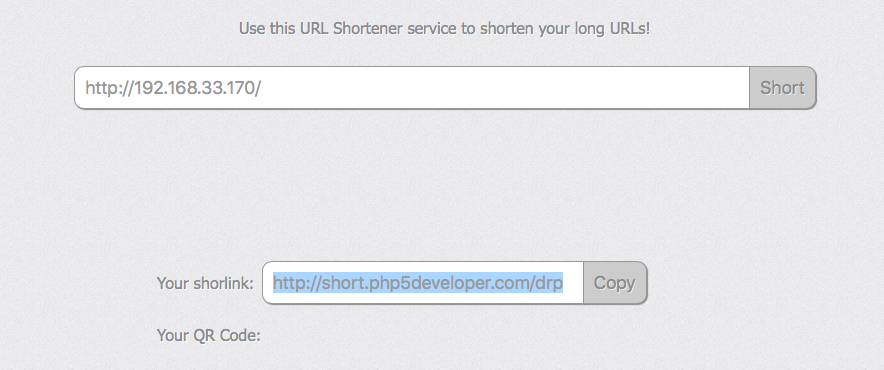

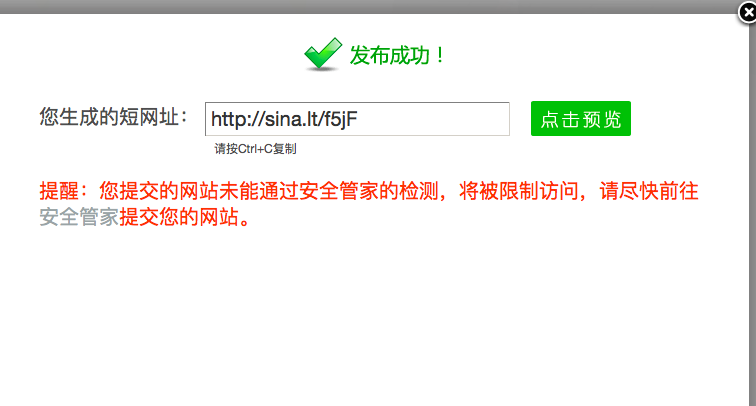

然后伪装这个ip名的地址,在网上找短网址生成器,生成新网址。我最后生成了一个伪装成sina的网址。最后访问成功,不过访问的时候会提示跳转真正的网址。感觉伪装没啥用。

ettercap DNS spoof

- 输入fconfig eth0 promisc,将kali改成混杂模式,混杂模式下才能实现dns欺骗。

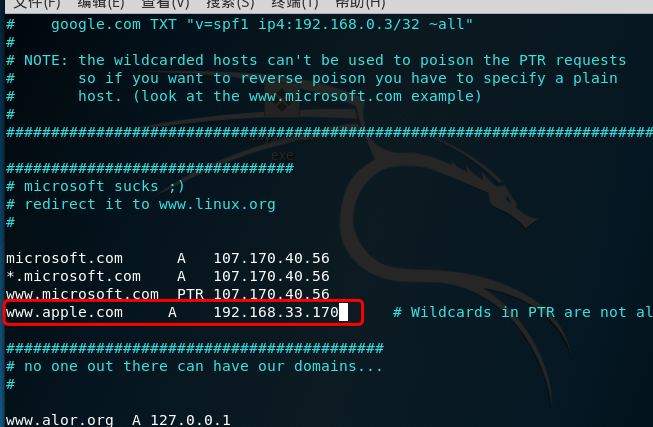

输入vi /etc/ettercap/etter.dns对DNS缓存表进行添加,手动添加数据,我添加了www.apple.com网址,后面又加了百度的网址。

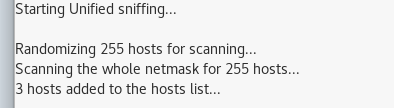

输入ettercap -G指令,开启ettercap,点击工具栏中的Sniff——>unified sniffing,然后在弹出的界面中选择确定,即监听eth0网卡。

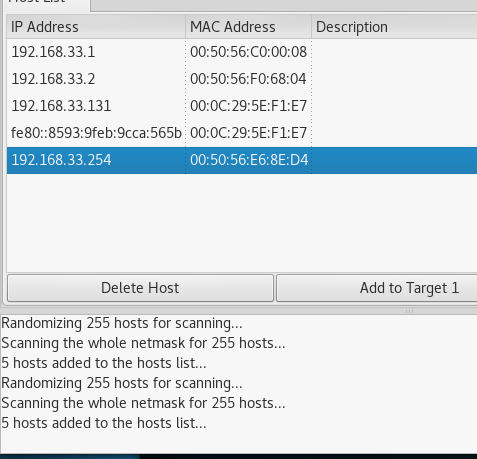

在工具栏中的Hosts下先点击Scan for hosts扫描子网。

再点击Hosts list查看存活主机。

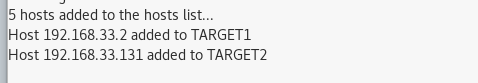

再将kali网关的IP添加到target1,靶机IP添加到target2。

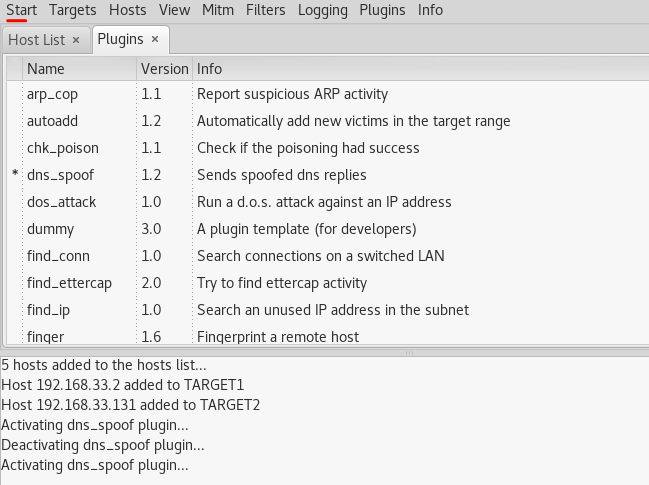

选择Plugins—>Manage the plugins,,双击dns_spoof,点击start来start aniffing。

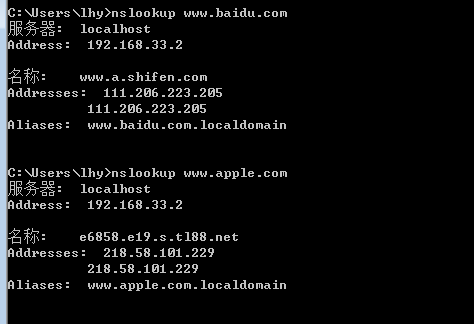

然后进入靶机查看apple和百度地址的ip,使用了ping和nslookup,都显示的是kali的ip,欺骗成功。

结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

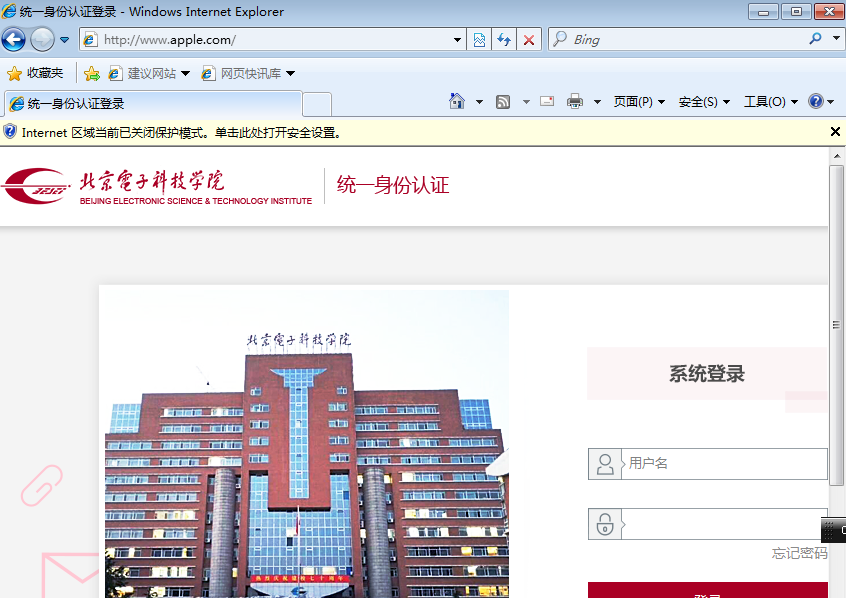

- 现在在靶机上访问百度和apple的网址时,网关会直接让其访问到我的kali。所以直接执行第一个的步骤,让我的kali伪装成我们的教育网。

输入 www.apple.com ,成功进入我设置的教员登陆网站。但问题是百度并不行,输入之后直接就访问成https模式,进入百度的网站,还不能删掉s。得亏加了百度和apple两个。

最后得到输入的信息。

基础问题回答

- 通常在什么场景下容易受到DNS spoof攻击

- dns被攻击主要是网关中的dns缓存数据表是假的信息。计算机连接到了有假信息的路由器之类的都可能被攻击。在连接了一些不正规的网络后会受到攻击。

- 在日常生活工作中如何防范以上两攻击方法

防范冒名网站,很多都是在非官方的网站上给出了一些官方的网站的连接,这些连接可能就是虚假网站,访问跟利益有关的网站时要走正规渠道。防范dns可以安装入侵检测系统,或者不使用陌生网络。

实验体会

这是一个相对简单的实验,而且实验原理思路都很明确清晰,贴切实际生活,本学期最后一个简单的实验就这样结束了。

20155209林虹宇 Exp7 网络欺诈防范的更多相关文章

- NetSec2019 20165327 Exp7 网络欺诈防范

NetSec2019 Exp7 网络欺诈防范 一.本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (1分) (2)ette ...

- 20155312 张竞予 Exp7 网络欺诈防范

Exp7 网络欺诈防范 目录 基础问题回答 (1)通常在什么场景下容易受到DNS spoof攻击 (2)在日常生活工作中如何防范以上两攻击方法 实验总结与体会 实践过程记录 (1)简单应用SET工具建 ...

- Exp7 网络欺诈防范

Exp7 网络欺诈防范 20154305 齐帅 一.实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (2)ett ...

- 20155205 郝博雅 Exp7 网络欺诈防范

20155205 郝博雅 Exp7 网络欺诈防范 一.实践内容 (1)简单应用SET工具建立冒名网站 (1分) (2)ettercap DNS spoof (1分) (3)结合应用两种技术,用DNS ...

- 2017-2018-2 20155314《网络对抗技术》Exp7 网络欺诈防范

2017-2018-2 20155314<网络对抗技术>Exp7 网络欺诈防范 目录 实验目标 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 利用setoolkit建立冒名网站 ...

- 20155204《网络对抗》Exp7 网络欺诈防范

20155204<网络对抗>Exp7 网络欺诈防范 一.基础问题回答 1.通常在什么场景下容易受到DNS spoof攻击 在不安全的网络环境下访问网站. 2.在日常生活工作中如何防范以上两 ...

- 20155209林虹宇逆向及Bof基础实验报告

20155209林虹宇逆向及Bof基础实验报告 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符 ...

- 20155210 Exp7 网络欺诈防范

Exp7 网络欺诈防范 SET工具建立冒名网站 首先利用lsof -i:80或者netstat -tupln |grep 80查询80端口的使用情况(我的电脑80端口没有被占用,如果被占用,则用kil ...

- 20155211 网络攻防技术 Exp7 网络欺诈防范

20155211 网络攻防技术 Exp7 网络欺诈防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (2)e ...

随机推荐

- Java内部类的介绍

在Java的面向对象编程中,由于Java并没有类似C++的多重继承,所以采用了内部类这样的方式,现在介绍几种内部类的常见情况. 公开内部类 即由public关键词修饰的内部类,内部类作为外部类的一个成 ...

- Kendo Grid控件中将枚举值转为枚举名显示

我们在开发过程中经常会遇到需要将枚举值转换成名称进行显示的情况.如下我们有这样一个数据源对象: var users = [ {id: 1, name: "similar1", st ...

- ArcGIS JavaScript API 4.x中热度图渲染的使用注意事项

要使用ArcGIS JavaScript API 4.x的热度图渲染器来渲染要素图层,需要注意几点前提条件: 1.需要使用ArcGIS Server 10.6.1或更高版本发布GIS服务. 2.只支持 ...

- 2018-10-19 00:13:35 ArrayList

获取集合元素的长度用的是size方法. 传入Object类型的值,返回boolean值的remove方法,含义是判断是否删除成功. 传入索引值的remove方法,返回的是被删除的元素. 修改值得set ...

- nginx 配置 非80 的其他 端口

如果nginx的监听端口不是默认的80端口,改为其他非80端口后,后端服务tomcat中的request.getServerPort()方法无法获得正确的端口号,仍然返回到80端口.在response ...

- API接口安全设计(转)

接口的安全性主要围绕Token.Timestamp和Sign三个机制展开设计,保证接口的数据不会被篡改和重复调用,下面具体来看: Token授权机制:用户使用用户名密码登录后服务器给客户端返回一个To ...

- 【SPL标准库专题(4)】 Datastructures:SplDoublyLinkedList

简述 双链表是一种重要的线性存储结构,对于双链表中的每个节点,不仅仅存储自己的信息,还要保存前驱和后继节点的地址. 类摘要 SplDoublyLinkedList implements Iterato ...

- .Net 初步学习笔记之三---变量

一.存储变量的语法: 变量类型 变量名: 变量名=值: “=”号:把等号右边的值赋值给等号左边的变量 二.常用的变量 1.整数类型 int //只存整数,不能存小数 2.小数类型 double ...

- 像azure一样桌面显示Windows系统信息

介绍 我们在使用azure的公有云时,可以看到打开虚拟机时右上角可以显示系统配置信息和公网私有地址,很好奇如何做到的,终于经过询问一位微软的朋友,他帮我找到了这个工具 工具地址:https://tec ...

- python基础学习13----生成器&迭代器

生成器是属于迭代器,但迭代器不只是生成器 首先是一个简单的生成器 def gener(): print(1) yield 1 print(2) yield 2 print(3) yield 3 g=g ...