逆向破解之160个CrackMe —— 019

CrackMe —— 019

160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序

CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 crackme 的人可能是程序员,想测试一下自己的软件保护技术,也可能是一位 cracker,想挑战一下其它 cracker 的破解实力,也可能是一些正在学习破解的人,自己编一些小程序给自己破。

| 编号 | 作者 | 保护方式 |

| 019 | Brad Soblesky | Name/Serial |

工具

x32dbg

开始破解之旅

ON.1

爆破方式

使用x32dbg打开019程序

右键 搜索->当前模块->字符串

我们看到了错误提示字符串和正确提示字符串

错误提示字符串地址:004016B3

正确提示字符串地址:004016D1

我们进入004016B3地址处,看到一处跳转包含了正确提示,跳转则来到错误提示处,我们在地址处下断

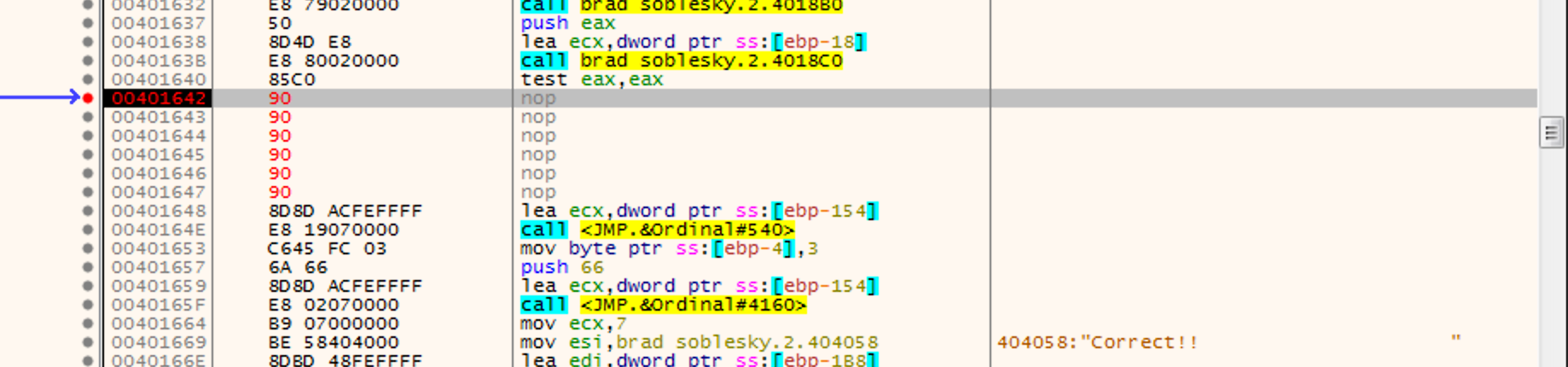

在输入框内输入任意数据,点击check按钮,停在了我们的断点处

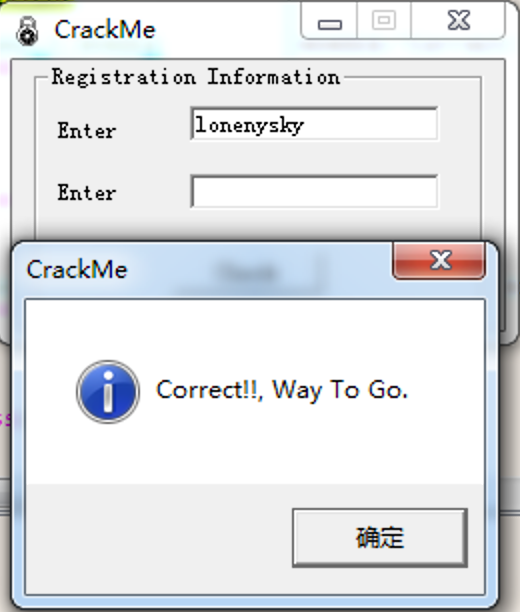

我们将JNE改为NOP

F9运行

bingo ~ 破解成功

ON.2

追码方式

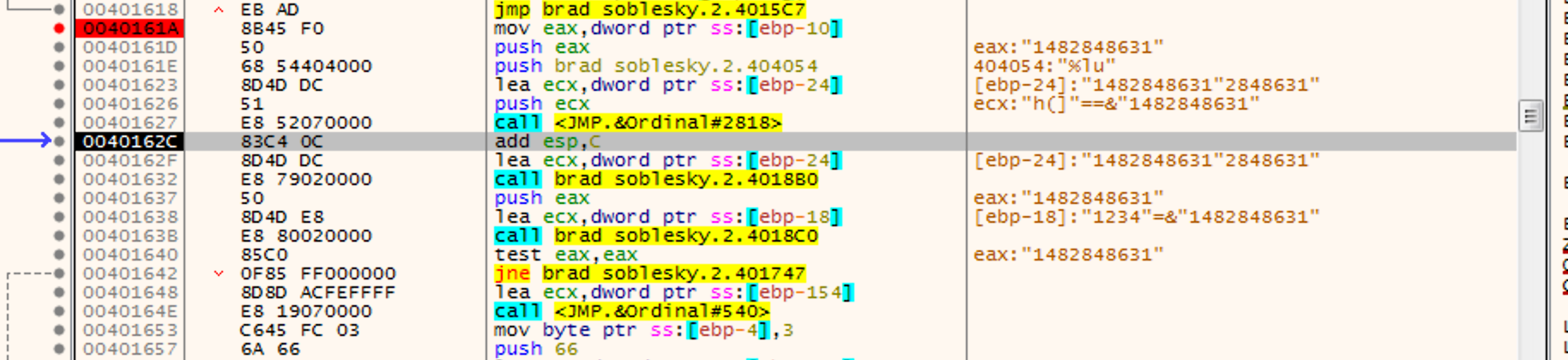

我们从错误字符串地址进去,向上翻看,在判断上方最近的一个跳转处0040161A处下断点

0040161A | 8B45 F0 | mov eax,dword ptr ss:[ebp-] | 程序跳转到此处地址

0040161D | | push eax |

0040161E | | push brad soblesky.. | :"%lu"

| 8D4D DC | lea ecx,dword ptr ss:[ebp-] |

| | push ecx |

| E8 | call <JMP.&Ordinal#> |

0040162C | 83C4 0C | add esp,C |

0040162F | 8D4D DC | lea ecx,dword ptr ss:[ebp-] |

| E8 | call brad soblesky..4018B0 |

| | push eax |

| 8D4D E8 | lea ecx,dword ptr ss:[ebp-] | [ebp-]:&L"覡"

0040163B | E8 | call brad soblesky..4018C0 |

| 85C0 | test eax,eax |

| 0F85 FF000000 | jne brad soblesky.. |

| 8D8D ACFEFFFF | lea ecx,dword ptr ss:[ebp-] |

0040164E | E8 | call <JMP.&Ordinal#> |

程序在0040163B处进行判断,于0040161A处进入,在输入框内输入任意数据,点击Check it按钮

程序停在了断点处,我们单步向下

此时我们看见寄存器处出现了一串可疑的字符1482848631,在下面进行了对比

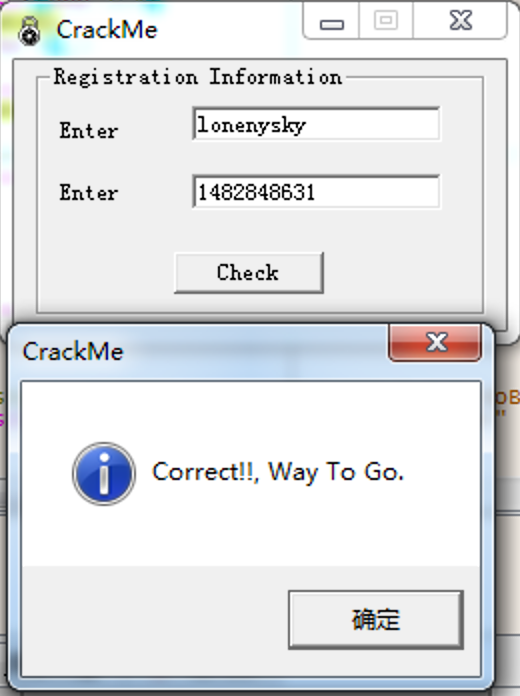

在第二个输入框内输入

bingo ~ 破解成功

逆向破解之160个CrackMe —— 019的更多相关文章

- 逆向破解之160个CrackMe —— 001

CrackMe —— 001 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 002-003

CrackMe —— 002 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 004-005

CrackMe —— 004 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 013

CrackMe —— 013 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 014

CrackMe —— 014 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 016

CrackMe —— 016 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 017

CrackMe —— 017 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 018

CrackMe —— 018 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 025

CrackMe —— 025 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

随机推荐

- 基于GPU的算法并行化

GPU计算的目的即是计算加速.相比于CPU,其具有以下三个方面的优势: l 并行度高:GPU的Core数远远多于CPU(如G100 GPU有240个Cores),从而GPU的任务并发度也远高于CPU ...

- 2018-2019-2 20165315《网络对抗技术》Exp 8 Web基础

2018-2019-2 20165315<网络对抗技术>Exp 8 Web基础 一.实验内容 Web前端HTML 能正常安装.启停Apache.理解HTML,理解表单,理解GET与POST ...

- 秘制牛肉Gamma阶段项目展示

秘制牛肉Gamma阶段项目展示 1.团队成员和个人博客 · 左顺:在项目中主要负责后端开发.个人博客 · 袁勤:精通网页项目开发,前端后端都很强,在完成自己后端任务后也会积极帮助其他人的任务.个人博客 ...

- Java编程思想之十 内部类

可以将一个类定义放在另一个类的定义内部,这就是内部类. 10.1 创建内部类 创建内部类就是把类的定义置于外部类里面. public class Parcell { class contents{ i ...

- 整合zuul启动时报错Correct the classpath of your application so that it contains a single, compatible version of XXX

今天集成zuul与consul的时候,出现如下错误 ***************************APPLICATION FAILED TO START******************** ...

- centos7安装mysql初始化报错

[root@localhost bin]# ./mysqld --initialize --user=mysql2019-09-16T06:15:28.835202Z 0 [Warning] TIME ...

- 同级frame之间的通信与跳转

项目最近需求两个同级的frame,通过点击一个frame里面的btn按钮来实现另一个frame的跳转(注意这俩个frame在同一个frameset下面): 原理:通过该frame找到父frameset ...

- .NET CORE webapi epplus 导入导出 (实习第一个月的笔记)

最近有个需求就是网页表格里面的数据导出到excel 于是从各位前辈的博客园搜了搜demo 大部分非为两类 都是用的插件NPOI和Eppluse ,因此在这里就介绍Eppluse 用法,还有就是在博 ...

- C#读写设置修改调整UVC摄像头画面-倾斜

有时,我们需要在C#代码中对摄像头的倾斜进行读和写,并立即生效.如何实现呢? 建立基于SharpCamera的项目 首先,请根据之前的一篇博文 点击这里 中的说明,建立基于SharpCamera的摄像 ...

- drf之组件(认证、权限、排序、过滤、分页等)和xadmin、coreapi

认证Authentication 可以在配置文件中配置全局默认的认证方案 REST_FRAMEWORK = { 'DEFAULT_AUTHENTICATION_CLASSES': ( 'rest_fr ...