Kali视频学习1-5

Kali视频学习1-5

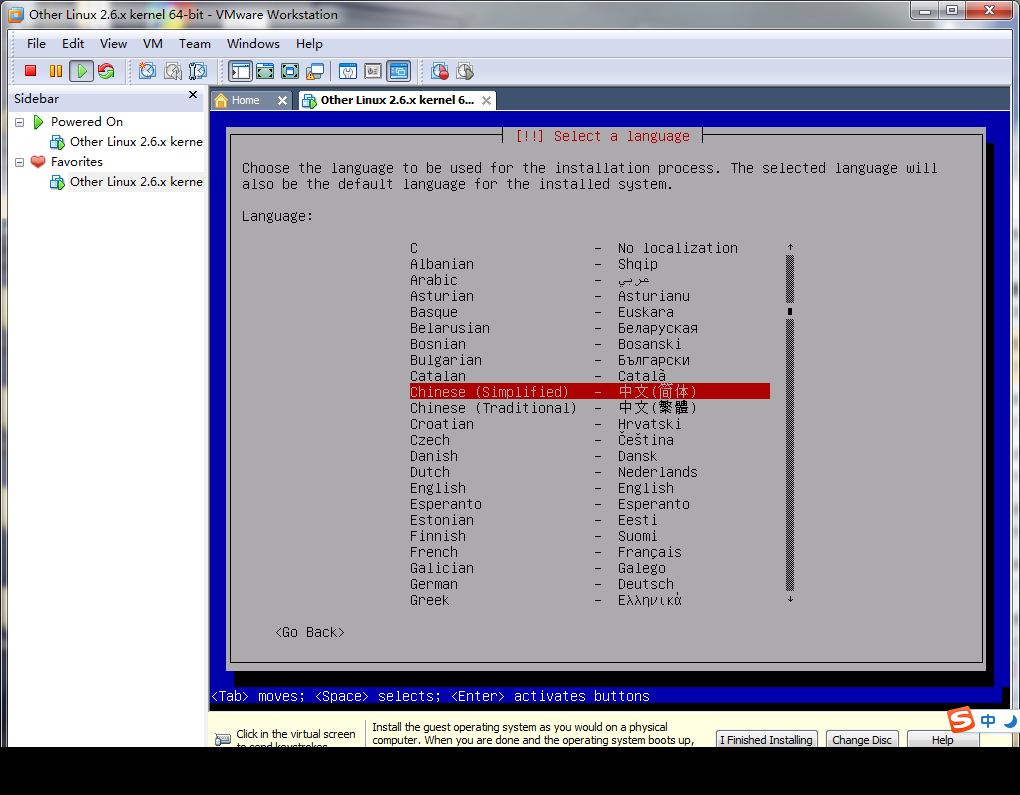

安装

安装Kali虚拟机

设置网络更新,使用了163的源

deb http://mirrors.163.com/debian wheezy main non-free contrib

deb-src http://mirrors.163.com/debian wheezy main non-free contrib

deb http://mirrors.163.com/debian wheezy-proposed-updates main non-free contrib

deb-src http://mirrors.163.com/debian wheezy-proposed-updates main non-free contrib

deb-src http://mirrors.163.com/debian-security wheezy/updates main non-free contrib

deb http://mirrors.163.com/debian-security wheezy/updates main non-free contrib

使用批处理配置VPN。

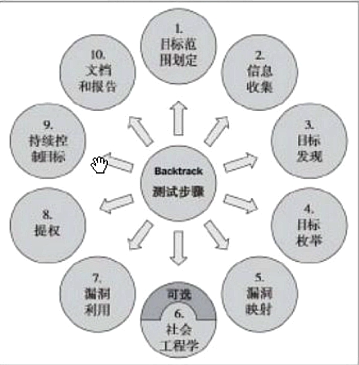

安全渗透的一般流程

google Hack

通过互联网网站搜集信息

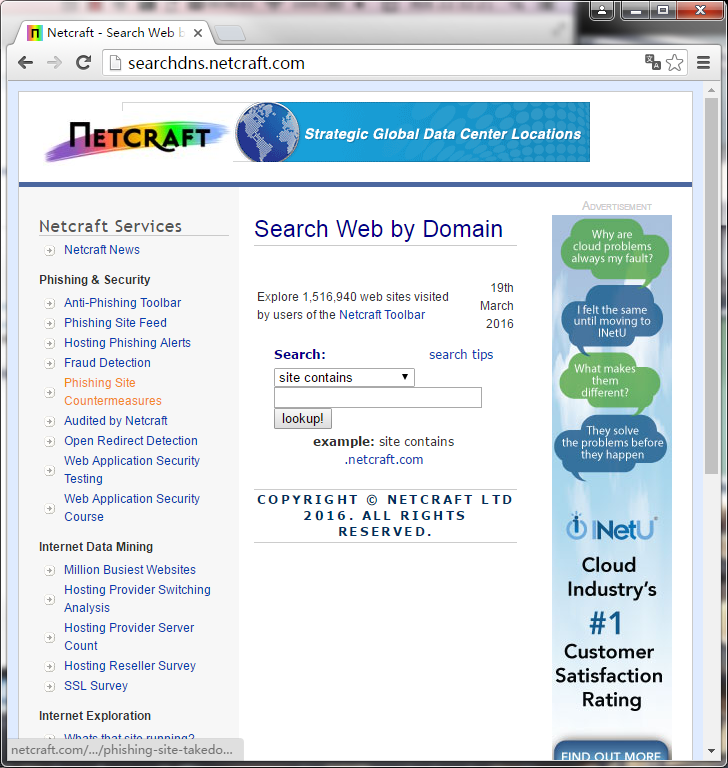

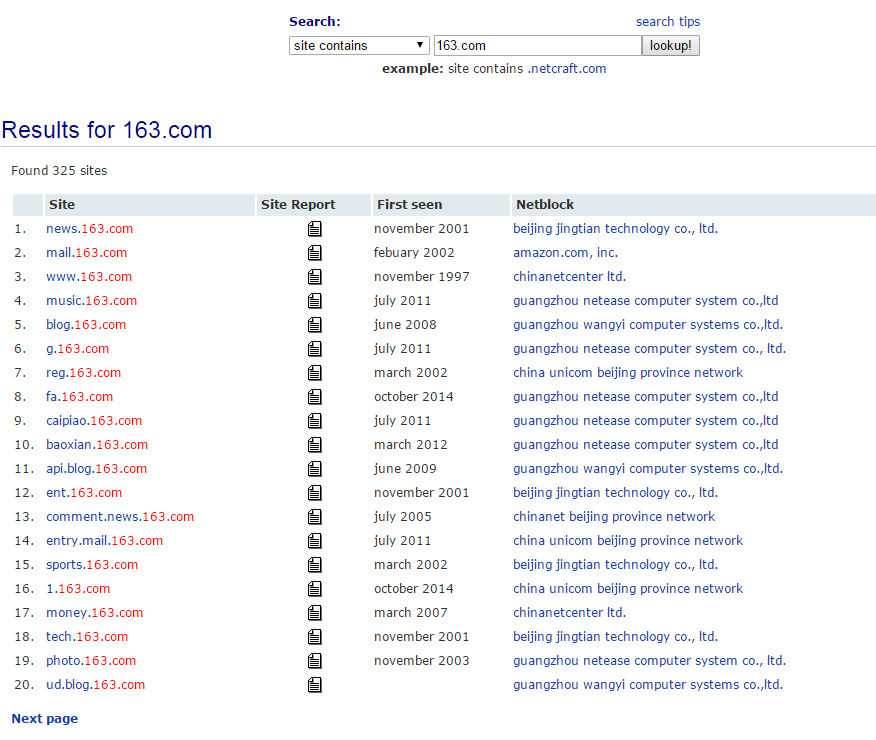

子域名信息:searchdns.netcraft.com

shodan大数据搜索:www.shodanhq.com

同IP网站反查:www.yougetsignal.com/tools/web-sites-on-web-server

IP信息扫描:bgp.he.net

网站指纹信息:builtwith.com

WHOIS查询:whois.chinaz.com

google hack语法:www.exploit-db.com/google-dorks

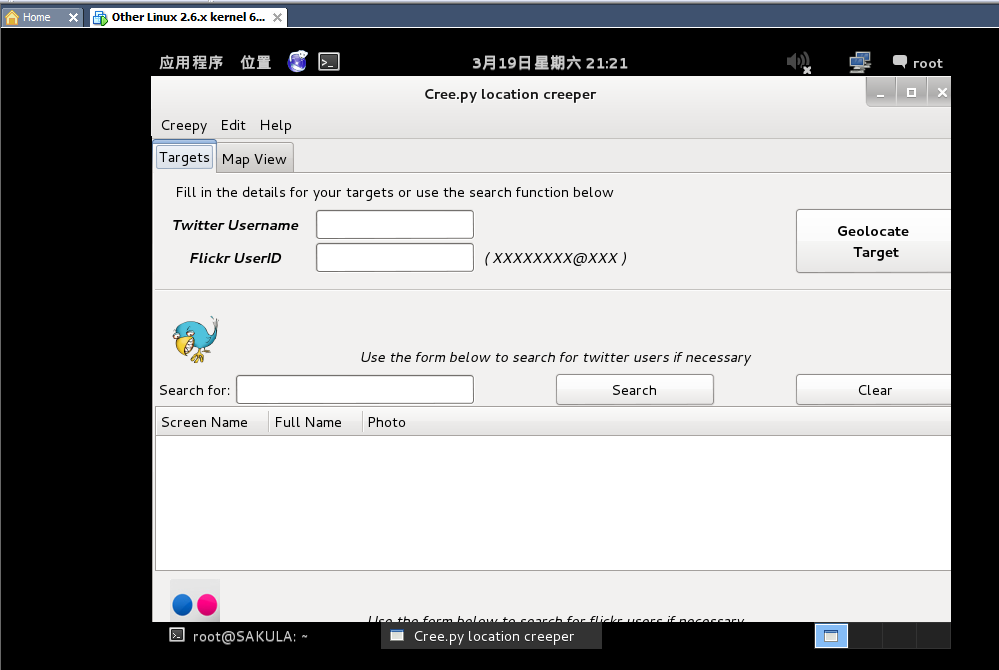

社交搜索工具Cree.py

theHarvester信息搜索工具

theharvester -d+域名地址

metagoofil 通过搜索引擎下载指定后缀的文档

metagoofil -d 163.com -t xls -l 5 -n 5 -o files -f results.htm

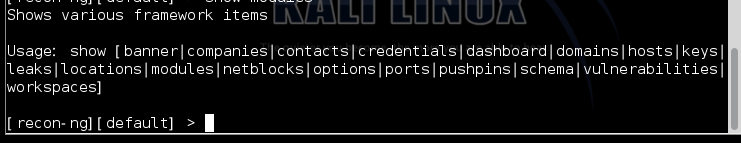

Recon-NG信息搜索工具

show modules

第五集

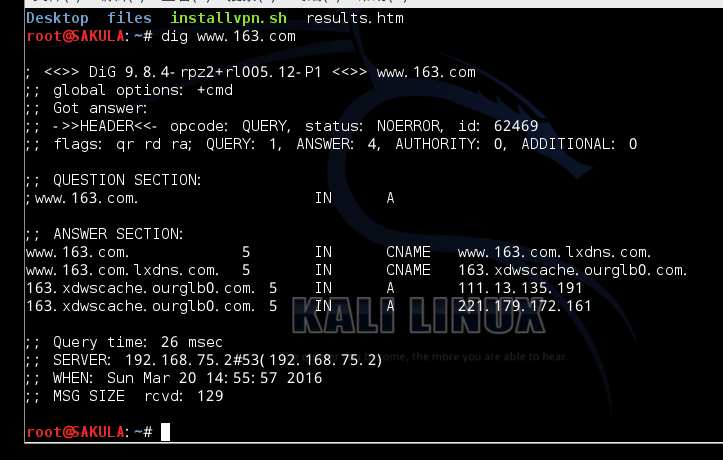

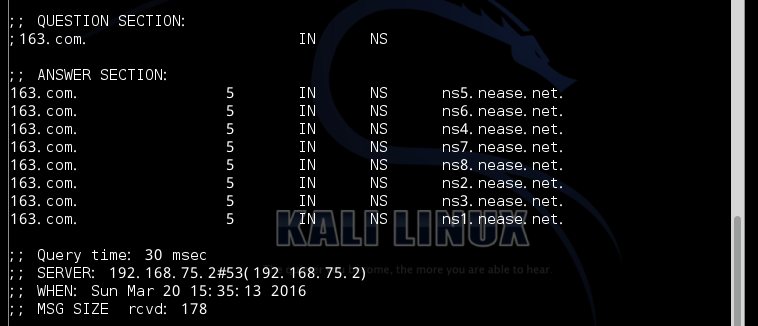

使用Dig进行域名解析

在这个查询段中Dig显示出我们查询的输出,默认的查询是A记录。

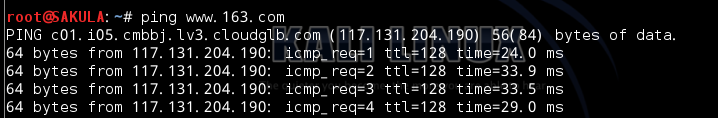

用dig和ping分别得到不同的ip地址,因为ping使用的是dns服务器返回的ip。

使用dig进行域传送漏洞测试

dig NS DomainName 获取目标域名使用的服务器

选择一台可能存在漏洞的进行测试,如果存在漏洞就会列出该域名所有的记录。

无无域传送漏洞会给出以下信息。

KALI dns服务工具

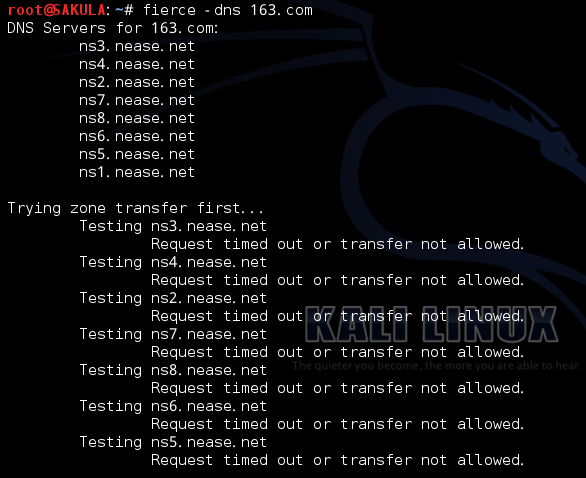

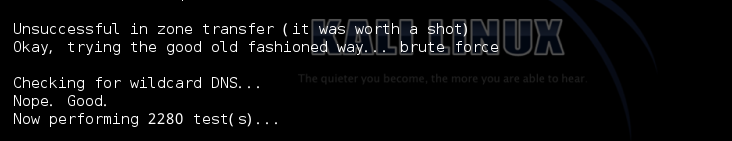

fierce -dns 163.com 先请求163使用的dns服务器,都没有域传送漏洞,就会开始暴力枚举

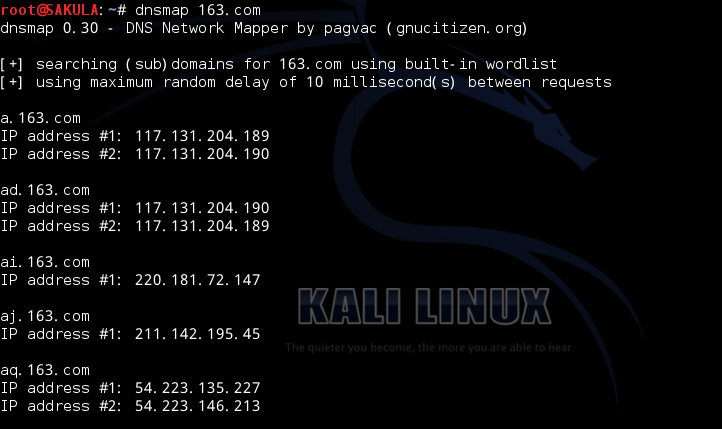

dnsmap 163.com

dnsenum 163.com 工具功能并无不同,但dneenum速度最快,且分类最明显,也可指定字典进行枚举

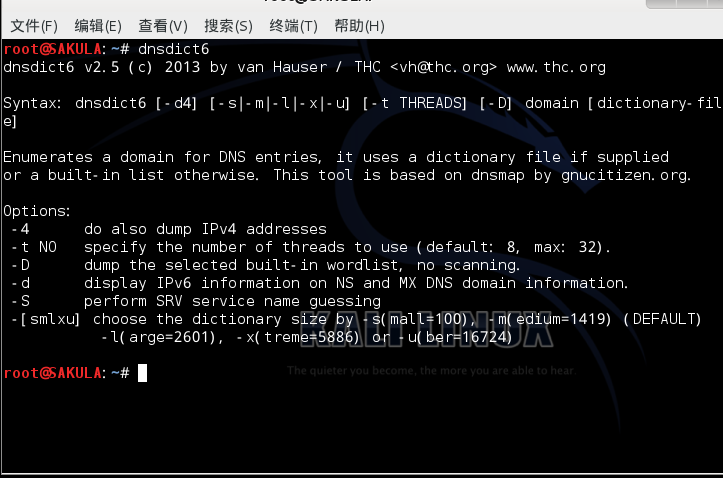

dnsdict6 发布众多破解工具的THC团队出品,高速的子域名枚举工具,使用默认字典效果也很强大

Kali视频学习1-5的更多相关文章

- Kali视频学习21-25

Kali视频学习21-25 (21)密码攻击之在线攻击工具 一.cewl可以通过爬行网站获取关键信息创建一个密码字典. 二.CAT (Cisco-Auditing-Tool)很小的安全审计工具,扫描C ...

- Kali视频学习16-20

Kali视频学习16-20 (16)Kali漏洞分析之数据库评估(一) 一. BBQSql BBQSql 是Python编写的盲注工具(blind SQL injection framework),当 ...

- KALI视频学习11-15

KALI视频学习11-15 第十一集 看到openvas的主界面(web界面) ping靶机,看是否能正常连通 创建一个扫描目标Configuration-Targets,默认扫描目标为本机 添加一个 ...

- Kali视频学习6-10

Kali视频学习6-10 kali信息收集之主机探测 主机探测指识别目标机器是否可用(简单来说是否在线),在探测过程中,需要得到目标是否online等信息.由于IDS和(入侵检测系统)和IPS(入侵保 ...

- kali视频学习(11-15)

第四周kali视频(11-15)学习 11.漏洞分析之OpenVAS使用 12.漏洞分析之扫描工具 13.漏洞分析之WEB爬行 14.漏洞分析之WEB漏洞扫描(一) 15.漏洞分析之WEB漏洞扫描(二 ...

- kali视频学习(6-10)

第三周 kali视频(6-10)学习 6.信息搜集之主机探测 7.信息搜集之主机扫描(nmap使用) 8.信息搜集之指纹识别 9.信息搜集之协议分析 10.漏洞分析之OpenVAS安装 6.信息搜集之 ...

- KALI视频学习31-35

(三十一)Kali漏洞利用之SET Social Enginnering Toolkit(SET)是一个开源.Python驱动的社会工程学渗透测试工具,提供了非常丰富的攻击向量库.是开源的社会工程学套 ...

- kali视频(21-25)学习

第六周 kali视频(21-25)学习 21.密码攻击之在线攻击工具 22.密码攻击之离线攻击工具(一) 23.密码攻击之离线攻击工具(二) 24.密码攻击之哈希传递攻击 25.无线安全分析工具 21 ...

- kali视频(26-30)学习

第七周 kali视频(26-30)学习 26.KaliSecurity漏洞利用之检索与利用 27.KaliSecurity漏洞利用之Metasploit基础 28.KaliSecurity漏洞利用之M ...

随机推荐

- (转)Java DecimalFormat 用法(数字格式化)

我们经常要将数字进行格式化,比如取2位小数,这是最常见的.Java 提供 DecimalFormat 类,帮你用最快的速度将数字格式化为你需要的样子.下面是常用的例子: import java.tex ...

- Android Activity 去掉标题栏及全屏显示

默认生成的活动(Activity)界面中包含标题栏,并带有状态栏.有时不需要这两个控件. 1.去掉标题栏 (三种方法) a:在setContentView()方法前 添加:requestWindowF ...

- 【numpy】

ndarray在某个维度上堆叠,np.stack() np.hstack() np.vstack() https://blog.csdn.net/csdn15698845876/article/det ...

- Java设计模式-简单工厂模式(Static Factory Method)

简单工厂模式(Static Factory Method) 简单工厂模式是类的创建模式,又叫静态工厂方法(Static Factory Method)模式.简单工厂模式是由一个工厂对象决定创建出哪一种 ...

- webpack无法通过 IP 地址访问 localhost 解决方案

解决方案: 在config里面的index.js里面的module.exports下面的dev下面的host:'localhost' 改为 host:'0.0.0.0',就可以访问啦!

- IIS 搭建过程

Windows自带iis管理器,也就是这个 <ignore_js_op> 我们可以用它来搭建一个网站,然后在局域网内可随意访问我们的电脑. 1.首先,iis的安装. ...

- python和shell之间变量的相互调用

python -> shell: 1.环境变量 2.字符串连接 3.通过管道 import os var=’123’ os.popen(’wc -c’, ’w’).write(var) 4.通过 ...

- Java基础—注解(转载)

概念 注解(Annotation),也叫元数据.一种代码级别的说明.它是JDK1.5及以后版本引入的一个特性,与类.接口.枚举是在同一个层次.它可以声明在包.类.字段.方法.局部变量.方法参数等的前面 ...

- CanvasRenderingContext2D.lineDashOffset

https://developer.mozilla.org/zh-CN/docs/Web/API/CanvasRenderingContext2D/lineDashOffset CanvasRende ...

- Spring的AOP实现

内容详见切面编程系列 https://www.cnblogs.com/jiyukai/category/1265045.html.