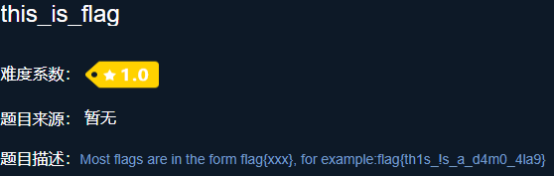

CTF -攻防世界-misc新手区

此题flag题目已经告诉格式,答案很简单。

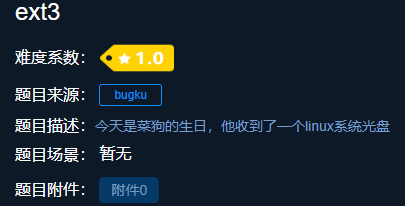

将附件下载后,将光盘挂到虚拟机启动 使用 strings linux|grep flag会找到一个O7avZhikgKgbF/flag.txt然后root下用mount linux /mnt,将linux光盘挂载在mnt目录下,切换到mnt目录,使用cat O7avZhikgKgbF/flag.txt命令即可对flag内容进行读取,发现是一个base64编码,解密后得到flag。

这个附件是一个gif 用UleadGIFAnimator这个软件去一桢一帧查看gif 会发现有一个缺少三个定位部分的二维码,PS将其补全,一扫即可。

二维码结构和原理:

http://www.360doc.com/content/17/1223/09/412471_715543070.shtml

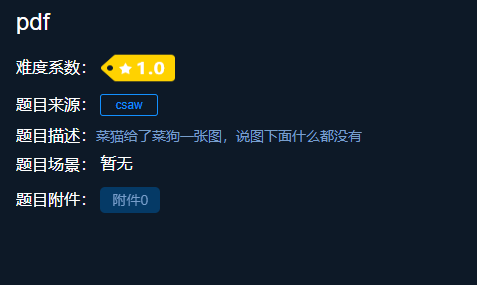

这个用福昕阅读器或者谷歌的PDF-viewer 然后搜flag 复制粘贴即可

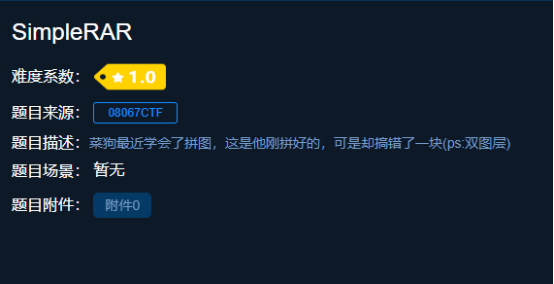

这个rar用winhex打开就知道是不符合rar的开头 所以把文件头改为7A改为74 保存解压用winhex查看格式发现其实是gif,修改后缀 用ps把两个图层分别分离开来保存。

然后再用stegsolve查看发现是两张半二维码。在用ps拼接再扫得flag

较常用的图片格式Png、Jpg、Gif、Bmp 文件解析

https://blog.csdn.net/sj_wll/article/details/81075930

这个打开发现是一个游戏,然后直接用Java的开发工具打开查看源码,里面得到flag 提交不对于是察觉flag最后还有一个= 联想base64位,再用线上工具转换得flag

Base64在线解码:

http://tool.oschina.net/encrypt?type=3

各种编码方式:

https://blog.csdn.net/dyw_666666/article/details/89973048

发现里面是黑白黑白照片很有规律 因为没有分割所以不可能是摩斯电码,所以我就联想是二进制二进制转字符串得:flag{FuN_giF} 二进制先转化为十六进制然后十六进制转化为字符串104/8=13

发现是一个佛经。反正读不懂,然后用在线工具与佛论禅解密,得到一串疑似base64编码,再rot13一下,再base64解密得flag

与佛论禅:http://www.keyfc.net/bbs/tools/tudoucode.aspx

解密方法,两个一位,16进制转10进制,然后减去128再转成字符即可

可用python

string = "c8e9aca0c6f2e5f3e8c4efe7a1a0d4e8e5a0e6ece1e7a0e9f3baa0e8eafae3f9e4eafae2eae4e3eaebfaebe3f5e7e9f3e4e3e8eaf9eaf3e2e4e6f2"

flag = ''

for i in range(0,len(string), 2):

s = "0x" + string[i] + string[i+1]

flag += chr(int(s, 16) - 128)

print(flag) (网上找的如若侵权,请联系我。因为不记得链接地址了)

foremost分离文件,得到一个加密的压缩包,点进去查看发现一个flag.txt文件,wireshark下查找flag.txt字符串,追踪TCP流,最终在第1150个包发现一段图片的16进制编码,将其用winhex另存为一个图片,得到压缩包的密码,解压得到flag.(怎么导出的也不太会)

谷歌装PDF-viewer 控制台输入document.documentElement.textContent 得到一串AB编码而成的字符串,(有分割很规律)将A变为 . ,B变为 - ,摩斯解密即可

这个要学习一下压缩包伪加密用winhex把09 00 改为 00 00这叫全局方式位标记 保存跟新压缩包解压发现是一个base64编码文件 ,亲测在线解压工具不行 所以网上得知是base64隐写,用python2通过脚本解密得flag

压缩包伪加密:

https://www.cnblogs.com/R4v3n/articles/8194287.html

https://www.jianshu.com/p/05c81a2b4dd9

CTF -攻防世界-misc新手区的更多相关文章

- CTF -攻防世界-crypto新手区(5~11)

easy_RSA 首先如果你没有密码学基础是得去恶补一下的 然后步骤是先算出欧拉函数 之后提交注意是cyberpeace{********}这样的 ,博主以为是flag{}耽误了很长时间 明明没算错 ...

- CTF -攻防世界-crypto新手区(1~4)

题目已经提示用base64直接解密就行 base64解密网址 http://tool.oschina.net/encrypt?type=3 题目提示是凯撒密码 http://www.zjslove.c ...

- CTF -攻防世界-web新手区

直接f12出来 先用get后加/?a=1 然后火狐装hackbar(老版本)f12 post b=2 搞定 Hackbar:https://github.com/Mr-xn/hackbar2.1.3 ...

- 攻防世界misc新手区前三题

1.this_is_flag 从题目以及题目的描述来看,不难发现实际上题目中所描述的就是flag 2.Pdf 拿到题目附件是pdf文件,观察题目描述,题目说图下面什么都没有,那么十有八九图下面肯定是f ...

- 攻防世界 Misc 新手练习区 stegano CONFidence-DS-CTF-Teaser Writeup

攻防世界 Misc 新手练习区 stegano CONFidence-DS-CTF-Teaser Writeup 题目介绍 题目考点 隐写术 摩斯密码 Writeup 下载附件是PDF文件打开,研究一 ...

- 攻防世界 Misc 新手练习区 ext3 bugku Writeup

攻防世界 Misc 新手练习区 ext3 bugku Writeup 题目介绍 题目考点 WinHex工具的使用 linux磁盘挂载mount命令 Writeup 下载附件拖进winhex分析一下,查 ...

- 攻防世界 Misc 新手练习区 gif Writeup

攻防世界 Misc 新手练习区 gif Writeup 题目介绍 题目考点 仔细联想 字符转换 Writeup 下载附件并打开 104张黑白图 发现是一堆黑色和白色的图片,按某种规律排列,猜想flag ...

- 攻防世界 Misc 新手练习区 坚持60s Writeup

攻防世界 Misc 新手练习区 坚持60s Writeup 题目介绍 题目考点 java反编译 jd-gui 的使用 Writeup 下载附件并打开 kali执行命令 java -jar 9dc125 ...

- 攻防世界 Misc 新手练习区 give_you_flag Writeup

攻防世界 Misc 新手练习区 give_you_flag Writeup 题目介绍 题目考点 gif图片分离 细心的P图 二维码解码 Writeup 下载附件打开,发现是一张gif图片,打开看了一下 ...

随机推荐

- Java虚拟机05.1(各种环境下jvm的参数如何调整?)

cmd下 eclipse下 tomcat下 cmd下指定jvm参数 在cmd下执行Java程序可以通过如下方式之地需要配置的Java 虚拟机参数: 这里只是指定了对初始为2M,新生代为1M,堆最大值为 ...

- 033、Java中使用简化运算符

01.代码如下: package TIANPAN; /** * 此处为文档注释 * * @author 田攀 微信382477247 */ public class TestDemo { public ...

- Windows系统批处理命令实现计划关机

操作步骤: 1.新建一个文本文件,粘贴下面代码,保存为shutdown.bat @echo off echo 请输入延迟关机分钟数 echo 小于1分钟将视为立即关机,负数为取消关机 set /p t ...

- js实现连续输入之后发送请求

输入框是我们经常会用到的功能,想要实现输入就请求的功能 但是在实际开发中,为了减少服务器压力,会在输入之后停留1s没有输入之后再进行搜索 研究之后用原生js及表单写了一个简单的demo,如果有好的de ...

- 指定盘符获取u盘PID、VID、序列号等信息

最近学习scsi和DeviceIoControl,下载了微软WDK一些例子,以下代码精简自Windows-driver-samples-master\storage\tools\spti\src\sp ...

- sourceTree 生成公钥和私钥 然后拉项目代码

第一步 用sourceTree生成公钥pub和私钥文件ppk 打开sourceTree -> 工具 -> 创建或导入ssh密钥 -> 点击generate -> 上面会显 ...

- ISO处理jq事件

jq事件在IOS上,如果标签本身不具备某些功能,而我们通过document或者body绑定上去的话,有些事件是不起作用的,同时在IOS上jq事件也存在延迟. 事件不起作用 这里点击事件为例,在IOS中 ...

- 吴裕雄 Bootstrap 前端框架开发——Bootstrap 字体图标(Glyphicons):glyphicon glyphicon-refresh

<!DOCTYPE html> <html> <head> <meta charset="utf-8"> <meta name ...

- 给element的confirm加自定义指令

问题描述,因为自定义指令一般直接加在页面html标签上,但是element封装好的confirm的确认按钮没法添加自定义指令,如图: 解决办法:加个其他的隐藏标签,监听撤销事件,让其他的标签自动触发c ...

- mock的使用及取消,node模仿本地请求:为了解决前后端分离,用户后台没写完接口的情况下

借鉴:https://www.jianshu.com/p/dd23a6547114 1.说到这里还有一种是配置node模拟本地请求 (1)node模拟本地请求: 补充一下 [1]首先在根目录下建一个d ...