CTF -攻防世界-crypto新手区(5~11)

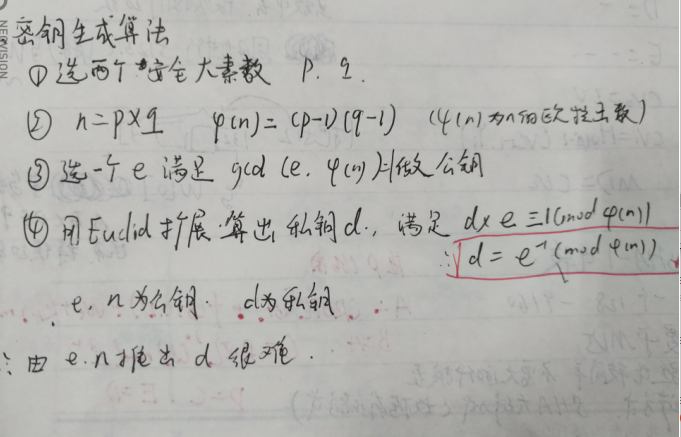

easy_RSA

首先如果你没有密码学基础是得去恶补一下的

然后步骤是先算出欧拉函数

之后提交注意是cyberpeace{********}这样的 ,博主以为是flag{}耽误了很长时间 明明没算错呀 hhhh

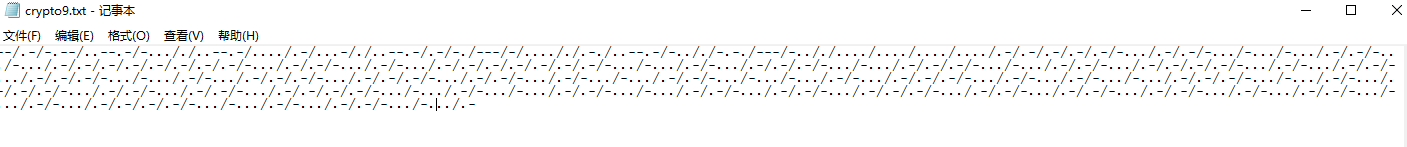

不仅仅是Morse

一看首先肯定要用morse解码

解密morse密码工具https://tool.lu/morse/

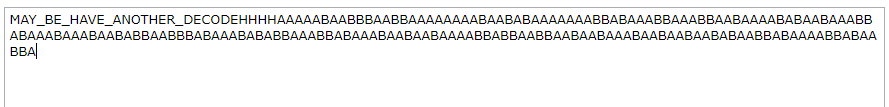

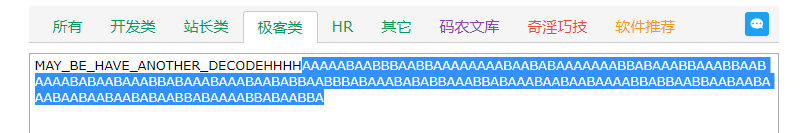

你看提示maybe have 什么什么什么

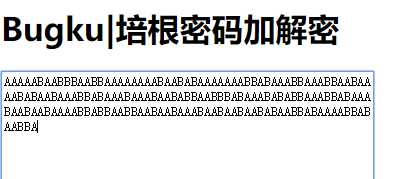

就知道还要再解码 再看后面的很像培根密码

解密培根密码工具https://tool.bugku.com/peigen/

老规矩按照cyberpeace{}就行

但是 总显示提交错误 我看了官方的题解 也是这个答案 然后就这题就放着了,知识点掌握就好

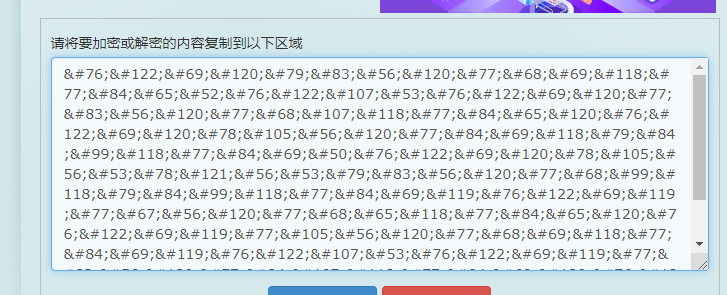

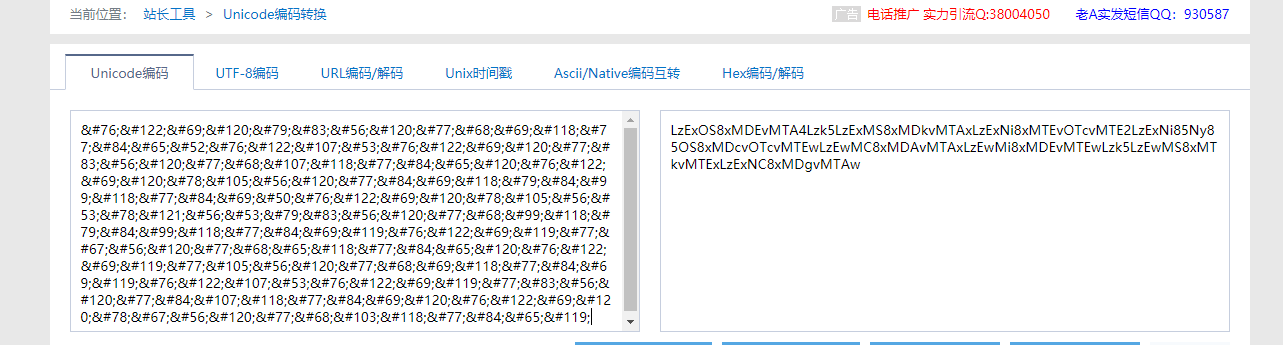

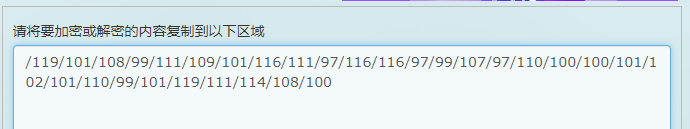

混合编码

打开附件base64解码

再用unicode

发现还是base64 再解密

这就是ascii码转化一下就是答案

这题就搞定了

Normal_RSA

我很想把这题详细记录下来 ,我太菜做不到

还请大佬链接https://blog.csdn.net/Yu_csdnstory/article/details/90759717

转轮机加密

首先要了解知识点

链接给上http://foreversong.cn/archives/138

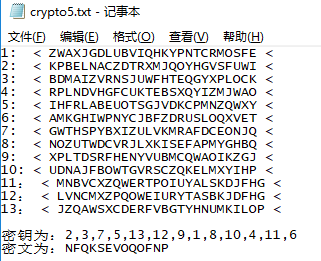

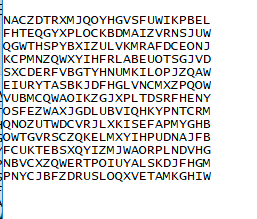

了解之后就会明白下图

然后观察倒数第8行

flag就是fireinthehole

注意了!!!攻防世界开始坑爹了 它的提交居然就是fireinthehole别的不要添加 直接提交fireinthehole

别问我怎么知道的。。。试了n次

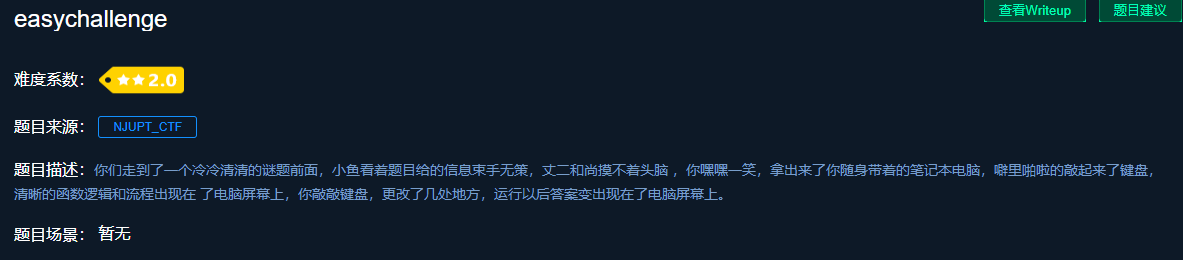

easychallenge

一看是pyc后缀要反编译

装一个东西

链接给上https://www.cnblogs.com/LuckyZLi/p/9873872.html

再去打开py脚本,看wp是说反写一个脚本如下

import base64

def decode1(ans):

s = ''

for i in ans:

i = chr((ord(i)-25)^36)

s += i

return s def decode2(ans):

s = ''

for i in ans:

i = chr((ord(i)^36) - 36)

s += i

return s def decode3(ans):

return base64.b32decode(ans)

flag = 'UC7KOWVXWVNKNIC2XCXKHKK2W5NLBKNOUOSK3LNNVWW3E==='

flag = decode3(flag)

flag = decode2(flag)

flag = decode1(flag)

print flag

可得

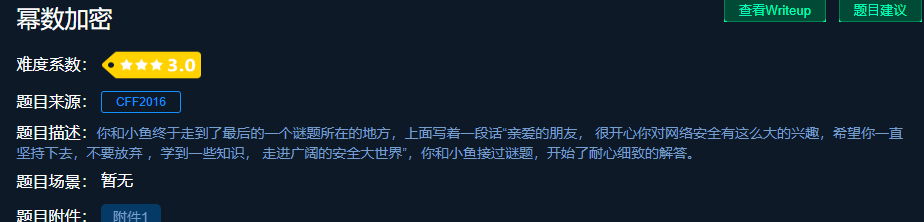

cyberpeace{interestinghhhhh} 幂数加密

参考此博客 有知识点也有解码的脚本

https://blog.csdn.net/An_Mei_Ying/article/details/89460565

CTF -攻防世界-crypto新手区(5~11)的更多相关文章

- CTF -攻防世界-crypto新手区(1~4)

题目已经提示用base64直接解密就行 base64解密网址 http://tool.oschina.net/encrypt?type=3 题目提示是凯撒密码 http://www.zjslove.c ...

- CTF -攻防世界-web新手区

直接f12出来 先用get后加/?a=1 然后火狐装hackbar(老版本)f12 post b=2 搞定 Hackbar:https://github.com/Mr-xn/hackbar2.1.3 ...

- CTF -攻防世界-misc新手区

此题flag题目已经告诉格式,答案很简单. 将附件下载后,将光盘挂到虚拟机启动 使用 strings linux|grep flag会找到一个O7avZhikgKgbF/flag.txt然后root下 ...

- 攻防世界web新手区

攻防世界web新手区 第一题view_source 第二题get_post 第三题robots 第四题Backup 第五题cookie 第六题disabled_button 第七题simple_js ...

- 【pwn】攻防世界 pwn新手区wp

[pwn]攻防世界 pwn新手区wp 前言 这几天恶补pwn的各种知识点,然后看了看攻防世界的pwn新手区没有堆题(堆才刚刚开始看),所以就花了一晚上的时间把新手区的10题给写完了. 1.get_sh ...

- 攻防世界web新手区做题记录

学校信安协会第一次培训结束后的作业,要求把攻防世界的web新手区题目做一遍并写题解. 第一题 view_source 查看源代码右键不能用,但是F12能用,于是找到源代码 输入到flag框即可 后来在 ...

- CTF -攻防世界-web高手区-ics-06

打开网址 根据题意点开报表中心(因为其他的点开都一样,不信你试试) 会看见id =1 想到burp爆破id 所以打开burp抓包(不会抓包的百度 或者看我web新手区,有一题就有抓包 我说的很详细) ...

- 攻防世界CRYPTO新手练习

0x01 base64 直接base64 Decode 得到flag cyberpeace{Welcome_to_new_World!} 0x02 Caesar key为12 的恺撒密码,解密德fla ...

- 2019攻防世界web新手区

robots 看了题目描述,发现与robots协议有关,过完去百度robots协议.发现了robots.txt,然后去构造url访问这个文件 http://111.198.29.45:42287/ro ...

随机推荐

- Jetbrains推出了一款新的编程字体Mono

今天看到新闻说Jetbrains推出了一款新的编程字体Mono,便到官网上下载试了一下, 在VS和VS Code中显示效果都非常不错,是并且支持连体,感兴趣的朋友可以到其官网下载试用一下.

- windows上使用git

开始的时候同事只给了一个地址,类似这样:git@111.111.1.1:ABCDEF (1)如何在Windows上使用Git 有一篇博客不错:http://www.tuicool.com/articl ...

- Dive into re Module in Python

Dive into RE in Python Standard re module in python is powerful to handle text manipulation,such as ...

- Spring Aop 原理分析

@EnableAspectJAutoProxy Aop功能开启注解 为容器中导入 @Import(AspectJAutoProxyRegistrar.class)组件,在其重写方法中为 ioc容器 注 ...

- 安装部署及升级到Exchange Server 2010

本文档详细的描述了,如何在Windows Server 2008 R2的环境下安装Exchange Server 2010,包括的内容有: 先检查组织环境: 1.请确保林的功能级别至少为 Wind ...

- 基于springboot实现Java阿里短信发送

1.接口TestController import java.util.Random; import com.aliyuncs.DefaultAcsClient; import com.aliyunc ...

- Hibernate--起步

1.配置对象 配置对象是你在任何 Hibernate 应用程序中创造的第一个 Hibernate 对象,并且经常只在应用程序初始化期间创造.它代表了 Hibernate 所需一个配置或属性文件.配置对 ...

- 联系我们地图坐标展示js

<script type="text/javascript" src="http://api.map.baidu.com/api?v=2.0&ak=6d88 ...

- spring学习第8天(advisor)

1.关于之前的一个错误:aop的输出顺序,实际上官方文档上并没有说是否按照书写顺序输出的,有可能你1000次里面800次按顺序输出,200是随机输出的.<aop:aspect>有一个ord ...

- opencv3.0机器学习算法使用

//随机树分类Ptr<StatModel> lpmlBtnClassify::buildRtreesClassifier(Mat data, Mat responses, int ntra ...