威胁远胜“心脏出血”?国外新爆Bash高危安全漏洞

这几天Linux用户们可能不能愉快地玩耍了,红帽(Redhat)安全团队昨天爆出一个危险的Bash Shell漏洞。其带来的威胁可能比早前披露的“心脏出血”漏洞更大更强!

[OpenSSL心脏出血漏洞全回顾] http://www.freebuf.com/articles/network/32171.html

[如何阻止下一次心脏出血漏洞]http://www.freebuf.com/articles/network/38436.html

(未能阻止,似乎更大来袭= =)

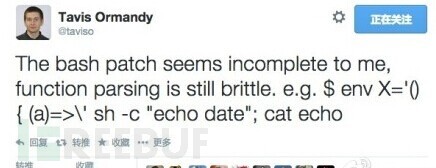

Bash是Linux用户广泛使用的一款用于控制命令提示符工具,这个最新被披露的bash漏洞代号为Bash bug或Shellshock。当用户正常访问时,只要shell是唤醒状态,这个漏洞就允许攻击者执行任意代码命令,简直就是为各种各样的黑客攻击敞开了大门!更糟的是,这个漏洞在企业级软件中存在好长时间了!(小编不经又想起“心脏出血”,何尝不是存在已久?!简直是厂商噩梦~)可是对每一个漏洞实例的修补是说起来容易做起来难!好在红帽公司和Fedora已经发布了漏洞补丁,但是谷歌安全研究员Tavis Ormandy在Twitter上表示,Linux系统提供商推出的补丁似乎“并不完整”,这引发了安全专家们的有一阵担忧~

最新消息,补丁白打,有人绕过:

我还会告诉你,这个漏洞还影响了苹果MAC OS X吗?但是截至目前,苹果公司还没有任何消息表明将发布漏洞修复。

某网络安全公司工程部经理Tod Beardsley也警告称,Bash漏洞的严重级别为“10”。它与“心脏出血”漏洞不同,“心脏出血”只能借助窃取用户电脑信息,而bash 漏洞允许黑客远程控制电脑,拿到系统最高权限!其方法利用就更简单了——复制/粘贴一行命令代码即可!

安全勘误员 Robert David已经将Bash漏洞与"心脏出血“做对比,发现bash 漏洞对系统安全的影响将长期存在,并且广泛影响。“软件有一个巨大的比例是以某种形式相互影响着的,我们将永远无法找出软件易受bug影响编目在哪里!"伯克利大学ICSI技术研究员也很悲观地同意Robert David的看法!他补充说道:“这bug很微妙,很邪恶,并将会伴随我们多年。”

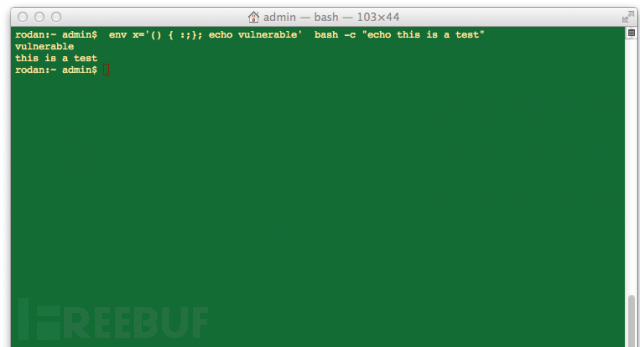

Redhat官方提供检测方式

运行命令:

$ env x='() { :;}; echo vulnerable' bash -c "echo this is a test"

如果返回如下内容,则请尽快升级。

vulnerable

this is a test

更多利用资料:

https://github.com/ctxis/ActiveScanPlusPlus/blob/master/activeScan%2B%2B.py

威胁远胜“心脏出血”?国外新爆Bash高危安全漏洞的更多相关文章

- OpenSSL心脏出血漏洞全回顾

近日网络安全界谈论的影响安全最大的问题就是Heartbleed漏洞,该漏洞是4月7号国外黑客曝光的.据Vox网站介绍,来自Codenomicon和谷歌安全部门的研究人员,发现OpenSSL的源代码中存 ...

- 关于“心脏出血”漏洞(heartbleed)的理解

前阵子“心脏出血”刚发生的时候读了下源代码,给出了自己觉得比较清楚的理解. -------------------------穿越时空的分割线--------------------------- ...

- Heartbleed心脏出血漏洞原理分析

Heartbleed心脏出血漏洞原理分析 2017年01月14日 18:14:25 阅读数:2718 1. 概述 OpenSSL在实现TLS和DTLS的心跳处理逻辑时,存在编码缺陷.OpenSS ...

- YTU 2559: “心脏出血”

2559: "心脏出血" 时间限制: 1 Sec 内存限制: 128 MB 提交: 5 解决: 2 题目描述 2014年4月,一个开源加密库OpenSSL的严重漏洞" ...

- 漏洞大爆光:QQ漏洞、飞秋漏洞、360浏览器劫持…

随着互联网应用的高速发展,信息安全已深入到诸多领域,前段时间发生的"Struts 2"漏洞及"心脏出血"漏洞影响了二亿中国网民的信息安全.原因是程序猿缺少细致的 ...

- Struts2再爆远程代码执行漏洞

Struts又爆远程代码执行漏洞!在这次的漏洞中,攻击者可以通过操纵参数远程执行恶意代码.Struts 2.3.15.1之前的版本,参数action的值redirect以及redirectAction ...

- 威胁快报|Nexus Repository Manager 3新漏洞已被用于挖矿木马传播,建议用户尽快修复

背景 近日,阿里云安全监测到watchbog挖矿木马使用新曝光的Nexus Repository Manager 3远程代码执行漏洞(CVE-2019-7238)进行攻击并挖矿的事件. 值得注意的是, ...

- 对OpenSSL心脏出血漏洞的试验

1.安装OpenSSL环境 sudo apt-get install openssl sudo pip install pyopenssl(中间会提示ffi.h 没有那个文件或目录,sudo apt- ...

- 记一次Metasploit心脏出血漏洞攻击测试

打开msf框架 msfconsole

随机推荐

- Internet Explorer 无法启用 JavaScript 怎么办?

在 Internet Expllorer 8/9 中,有些同学在浏览网页时,收到提示:“需要启用 JavaScript …”,并且会发现网页上某些功能不能用了,比如点击网页里的按钮没反应等等. 怎么启 ...

- C++读入两个参数

题目内容:编写程序计算两个整数的差. 输入描述:输入数据含有不超过50个整数对,每个整数队及每对整数的运算结果都不会超过231或-231. 输出描述:对于每次读入的一对整数,输出前者减去后者的差.每个 ...

- Dll学习三_Dll 相互间以及主程序间的数据共享——测试未通过,应该用内存映射

测试环境:XP,DELPHI XE 验证通过结构:主程序+一个Dll窗体 共享方式原理:通过主程序与各Dll定义相同的参数结构体,由主程序实例化该结构体,对于各Dll间的共享,通过传主程序实例化的结构 ...

- PHP搜索MYSQL数据库加分页浏览小结

PHP搜索加分页浏览小结: 1 分页后再做搜索 2 这里对于url的拼接,以及模糊查询,搜索时候的显示添加,SQL语句的拼接 3 对于页面传递过来的超级链接的变量,如果不存在就要设置,对于可能抛出异常 ...

- C++基本数据类型解惑

记得刚学C语言的时候,对那些double,float,long,unsigned int各种混乱,基本是随便用,对数据类型没有一个整体的框架.最近学习<<C++ primer plus&g ...

- Effiective C++ (一)

最近在看Effective C++ ,同时将总结一下里边的重要知识点: ########################## module 1 #################### ...

- JavaScript高级程序设计之寄生组合式继承

在继承中常会出现两个问题: 父类的属性变成了子类的原型 构造器指向混乱 寄生组合式继承解决了这样的问题: 属性继承到属性 原型继承到原型 构造器指向明确 // 父类 var Super = funct ...

- wpa_supplicant测试

Android系统中对于WIFI的设置集成到了“设置”中,其实跟手动设置差不多.这里介绍下如何手动连接WIFI,以方便以后调试WIFI. 第一步要做的就是要加载WIFI模块驱动了.当然如果你的WIFI ...

- iOS学习之界面通信

一.属性传值 在SecondViewController.h里 #import <UIKit/UIKit.h> @interface SecondViewController : UIVi ...

- Couchbase server---Enyim.Caching.dll

本文不打算抄袭官方或者引用他人对Couchbase的各种描述,仅仅是自己对它的一点理解(错误之处,敬请指出),并附上一个入门示例. ASP.NET Web项目(其他web开发平台也一样)应用规模小的时 ...