Zabbix SNMP OID discovery,自动发现

Unlike file system and network interface discovery, the item does not necessarily have to have “snmp.discovery” key - item type of SNMP agent is sufficient.

The OIDs to discover are defined in SNMP OID field in the following format: discovery[{#MACRO1}, oid1, {#MACRO2}, oid2, …,]

where {#MACRO1}, {#MACRO2} … are valid lld macro names and oid1, oid2… are OIDs capable of generating meaningful values for these macros. A built-in macro {#SNMPINDEX} containing index of the discovered OID is applied to discovered entities. The discovered entities are grouped by {#SNMPINDEX} macro value.

To understand what we mean, let us perform few snmpwalks on our switch:

$ snmpwalk -v 2c -c public 192.168.1.1 IF-MIB::ifDescr

IF-MIB::ifDescr.1 = STRING: WAN

IF-MIB::ifDescr.2 = STRING: LAN1

IF-MIB::ifDescr.3 = STRING: LAN2 $ snmpwalk -v 2c -c public 192.168.1.1 IF-MIB::ifPhysAddress

IF-MIB::ifPhysAddress.1 = STRING: 8:0:27:90:7a:75

IF-MIB::ifPhysAddress.2 = STRING: 8:0:27:90:7a:76

IF-MIB::ifPhysAddress.3 = STRING: 8:0:27:2b:af:9e

And set SNMP OID to: discovery[{#IFDESCR}, ifDescr, {#IFPHYSADDRESS}, ifPhysAddress]

Now this rule will discover entities with {#IFDESCR} macros set to WAN, LAN1 and LAN2, {#IFPHYSADDRESS} macros set to 8:0:27:90:7a:75, 8:0:27:90:7a:76, and 8:0:27:2b:af:9e, {#SNMPINDEX} macros set to the discovered OIDs indexes 1, 2 and 3:

{

"data": [

{

"{#SNMPINDEX}": "",

"{#IFDESCR}": "WAN",

"{#IFPHYSADDRESS}": "8:0:27:90:7a:75"

},

{

"{#SNMPINDEX}": "",

"{#IFDESCR}": "LAN1",

"{#IFPHYSADDRESS}": "8:0:27:90:7a:76"

},

{

"{#SNMPINDEX}": "",

"{#IFDESCR}": "LAN2",

"{#IFPHYSADDRESS}": "8:0:27:2b:af:9e"

}

]

}

If an entity does not have the specified OID, then the corresponding macro will be omitted for this entity. For example if we have the following data:

ifDescr. "Interface #1"

ifDescr. "Interface #2"

ifDescr. "Interface #4" ifAlias. "eth0"

ifAlias. "eth1"

ifAlias. "eth2"

ifAlias. "eth4"

Then in this case SNMP discovery discovery[{#IFDESCR}, ifDescr, {#IFALIAS}, ifAlias] will return the following structure:

{

"data": [

{

"{#SNMPINDEX}": ,

"{#IFDESCR}": "Interface #1",

"{#IFALIAS}": "eth0"

},

{

"{#SNMPINDEX}": ,

"{#IFDESCR}": "Interface #2",

"{#IFALIAS}": "eth1"

},

{

"{#SNMPINDEX}": ,

"{#IFALIAS}": "eth2"

},

{

"{#SNMPINDEX}": ,

"{#IFDESCR}": "Interface #4"

},

{

"{#SNMPINDEX}": ,

"{#IFALIAS}": "eth4"

}

]

}

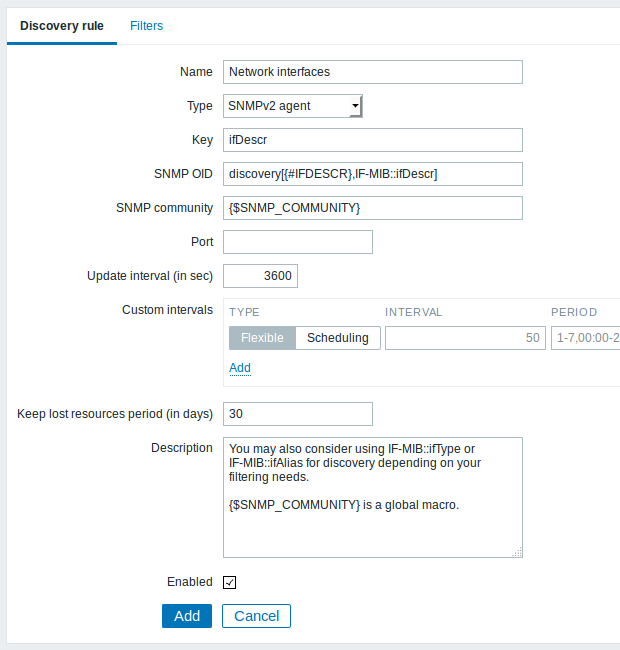

建立snmp discovery 规则,SNMP OID:discovery[{#IFDESCR},IF-MIB::ifDescr],

意思就是 snmpget 所有 IF-MIB::ifDescr 的值存放在 #IFDESCR 这个Marco(宏)里面,按照 #SNMPINDEX=1,2,3 排列存储。

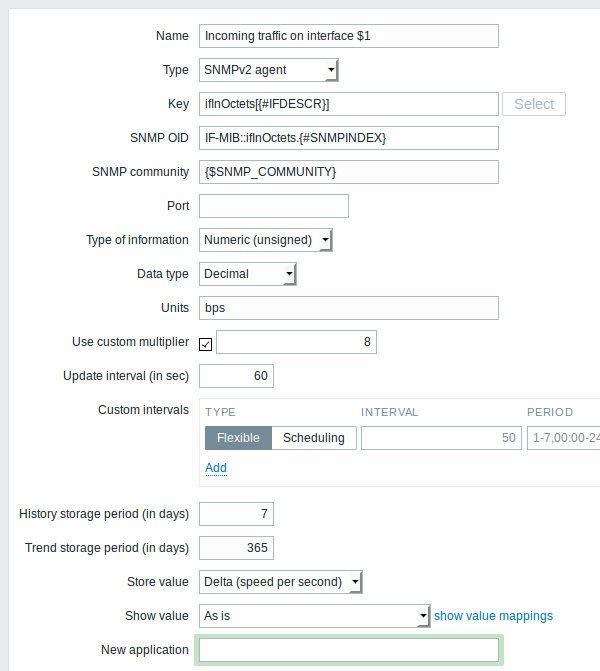

The following screenshot illustrates how we can use these macros in item prototypes:

创建 Item Prototypes规则,name里面的 $1 参数就是 key 里面传回的第一个参数,也就是 Discovery rule里面获得的 #IFDESCR 【对应#SNMPINDEX】的值。

返回的真实值就是:snmpget 的 SNMP OID 里面的IF-MIB::ifInOctets.{#SNMPINDEX}的值,SNMP community 对应的是添加主机时候设置的团体名。

当然也可以自己用snmpwalk命令一一指定要监控的某个具体的端口。

Zabbix SNMP OID discovery,自动发现的更多相关文章

- zabbix之Low-level discovery(自动发现)

功能: 自动发现挂载点并自动监控 自动发现网卡并自动监控 创建自动发现挂载点并监控 功能 假如要在monitor_linux模板中创建自动发现挂载点的功能 配置-->模板-->选择模板-- ...

- zabbix系列(五)zabbix3.0.4 探索主机Discovery自动发现主机详细图文教程

Zabbix 自动发现(Discovery)功能使用 随着监控主机不断增多,有的时候需要添加一批机器,特别是刚用zabbix的运维人员需要将公司的所有服务器添加到zabbix,如果使用传统办法去单个添 ...

- zabbix(10)自动发现规则(low level discovery)

1.概念 在配置Iterms的过程中,有时候需要对类似的Iterms进行添加,这些Iterms具有共同的特征,表现为某些特定的参数是变量,而其他设置都是一样的,例如:一个程序有多个端口,而需要对端口配 ...

- Zabbix监控系统配置之-自动发现规则入门

假设你已经知道[模板-监控项-监控项原型-自动发现规则]之间的关系.(此处应有关系图,待填坑) 1. 添加模板 我新建了一个名叫Dapianzi SNMP Linux的模板,里面添加了已经启动了SNM ...

- zabbix3.0.4 探索主机Discovery自动发现agent主机和zabbix-agent自动注册详细图文教程

Zabbix 自动发现(Discovery)功能使用 随着监控主机不断增多,有的时候需要添加一批机器,特别是刚用zabbix的运维人员需要将公司的所有服务器添加到zabbix,如果使用传统办法去单个添 ...

- 分布式系统监视zabbix讲解八之自动发现/自动注册--技术流ken

自动发现(LLD) 概述 自动发现(LLD)提供了一种在计算机上为不同实体自动创建监控项,触发器和图形的方法.例如,Zabbix可以在你的机器上自动开始监控文件系统或网络接口,而无需为每个文件系统或网 ...

- zabbix的日常监控-自动发现端口并监测(服务器开启的所有端口或监控指定端口)(十三)

动批量检查agent开放的端口 注:此方法给监控磁盘IO(即十二)篇过程一样: 注释:如果服务器上的应用都是固定的,不会随机产生的都可以使用自动发现端口来监控: 如果服务器会随机出现端口且每次启动程 ...

- 分布式系统监视zabbix讲解八之自动发现/自动注册

自动发现(LLD) 概述 自动发现(LLD)提供了一种在计算机上为不同实体自动创建监控项,触发器和图形的方法.例如,Zabbix可以在你的机器上自动开始监控文件系统或网络接口,而无需为每个文件系统或网 ...

- zabbix SNMP OID列表

系统参数(1.3.6.1.2.1.1) OID 描述 备注 请求方式 .1.3.6.1.2.1.1.1.0 获取系统基本信息 SysDesc GET .1.3.6.1.2.1.1.3.0 监控时间 s ...

随机推荐

- Android复习

第一章 1.Android系统架构:(四层) Linux内核层:为安卓设备的各种硬件提供底层的驱动. 系统运行库层:为Android系统提供主要的特性支持. 应用框架层:提供了构建应用程序可能用到的各 ...

- leetcode之Maximal Square

Given a 2D binary matrix filled with 0's and 1's, find the largest square containing all 1's and ret ...

- appfog 添加数据库支持

1.PhpMyAdmin与app 在同一应用 1.cd进入应用所在的文件夹,输入 git clone git://github.com/appfog/af-php-myadmin.git 2.进入本地 ...

- editplus的常用快捷键

小编给大家整理了一些软件的快捷键.http://www.downza.cn/soft/187814.html 创建当前行的副本:Ctrl+J 反转选定文本的大小写:Ctrl+K 选择当前行:Ctrl+ ...

- stm8s 时钟库函数选择内部RC初始化

//本文选择16M内部RC震荡.分频为1 即系统时钟为16M void CLK_HSICmd(FunctionalState NewState) { /* Check the parameters * ...

- andorid ListView和GirdView 与ScrollView 冲突

1.listview解决方法 public static void setListViewHeightBasedOnChildren(ListView listView) { if(listView ...

- HDFS的Java API

HDFS Java API 可以用于任何Java程序与HDFS交互,该API使我们能够从其他Java程序中利用到存储在HDFS中的数据,也能够使用其他非Hadoop的计算框架处理该数据 为了以编程方式 ...

- UVA大模拟代码(白书训练计划1)UVA 401,10010,10361,537,409,10878,10815,644,10115,424,10106,465,10494

白书一:http://acm.hust.edu.cn/vjudge/contest/view.action?cid=64609#overview 注意UVA没有PE之类的,如果PE了显示WA. UVA ...

- web前端几个小知识点笔记

1.css实现宽度是百分比的盒子为正方形 <div style="width:50%;padding-bottom:50%;height:0px;background:#ccc;&qu ...

- NodeJS学习笔记二

类声明和类表达式 ES6 中的类实际上就是个函数,而且正如函数的定义方式有函数声明和函数表达式两种一样,类的定义方式也有两种,分别是:类声明.类表达式. 类声明 类声明是定义类的一种方式,就像下面这样 ...