Ettercap进行arp毒化

攻击者IP:192.168.220.152

受害者IP:192.168.220.151

网关:192.168.220.2

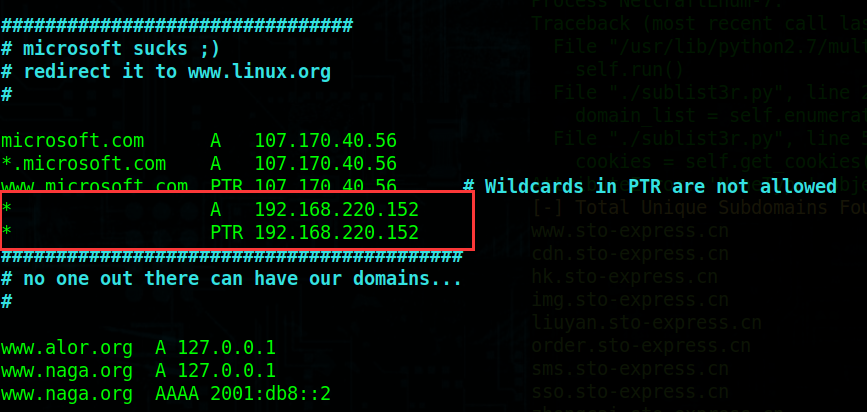

修改DNS文件

┌─[root@sch01ar]─[~] └──╼ #vim /etc/ettercap/etter.dns

在此处添加两条记录

“*”为所有域名,后面的IP地址为攻击者的IP地址

这样受害者所打开的网页都会变成打开攻击者的这个IP地址

开启apache服务

┌─[root@sch01ar]─[~] └──╼ #service apache2 start

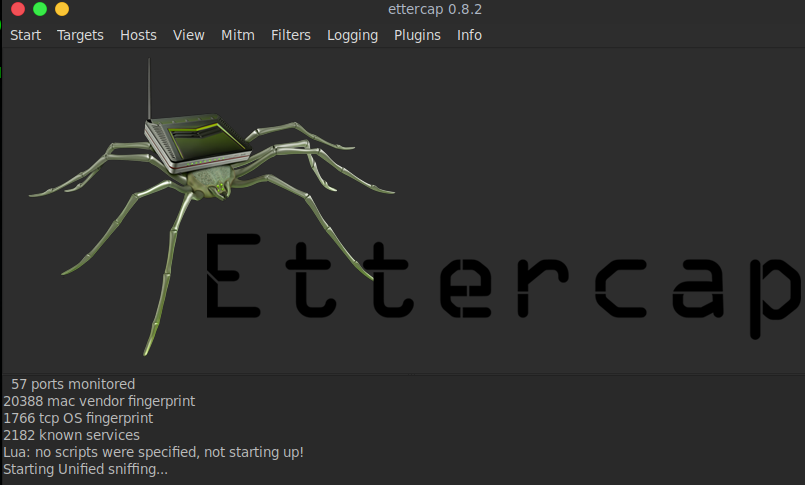

开启Ettercap的图形界面

┌─[root@sch01ar]─[~] └──╼ #ettercap -G

开启图形界面方便操作

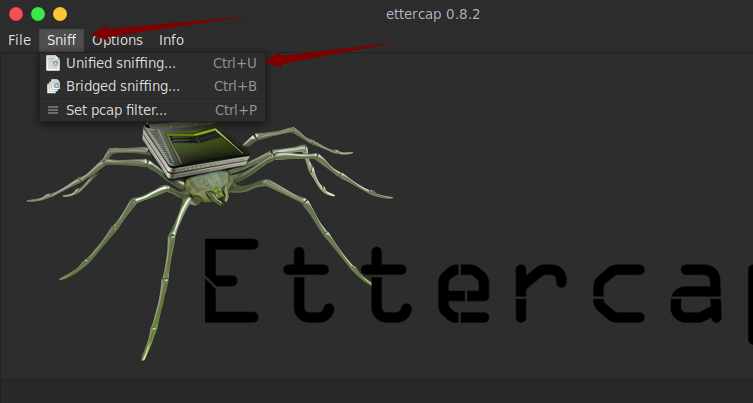

然后点击Sniff,再点击Unified sniffing

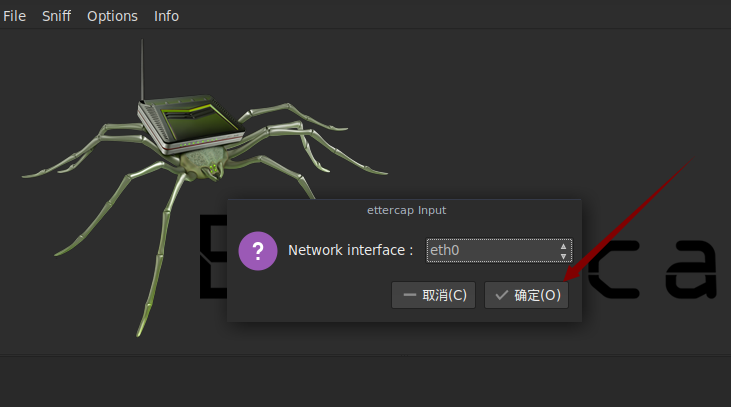

然后选择网卡,点击确定

来到了主界面

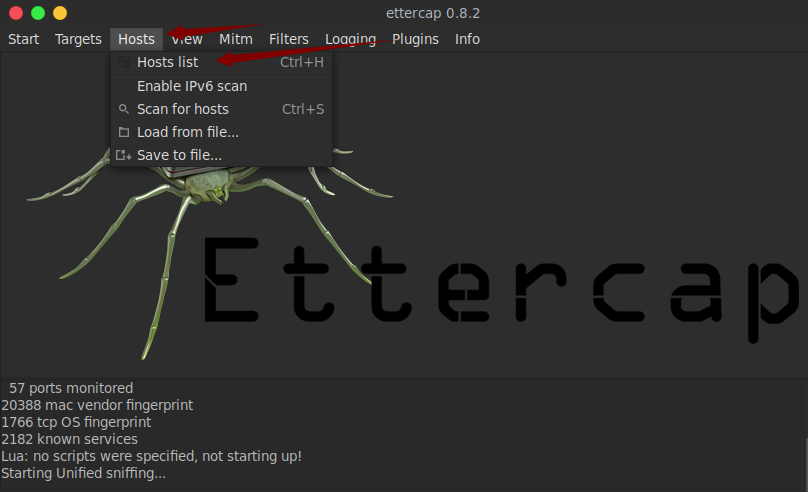

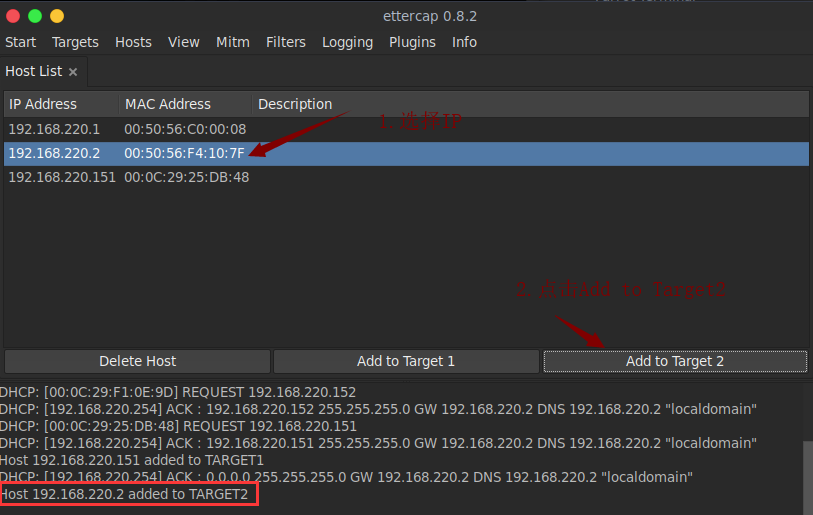

选择Hosts,再选择Hosts list

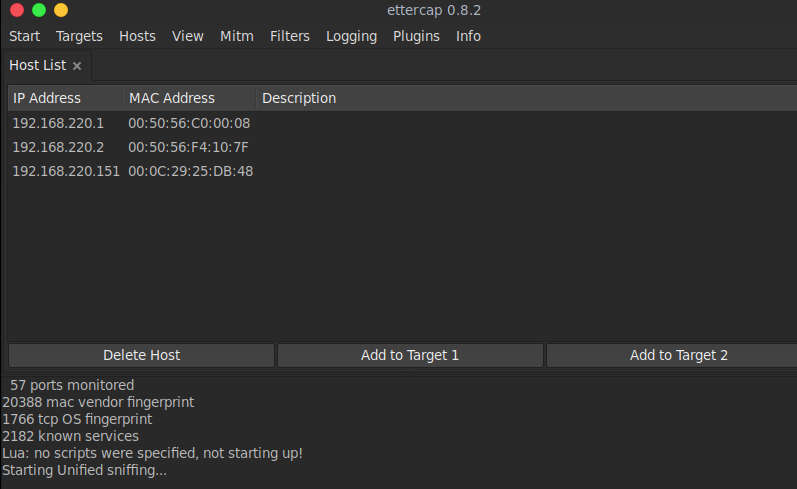

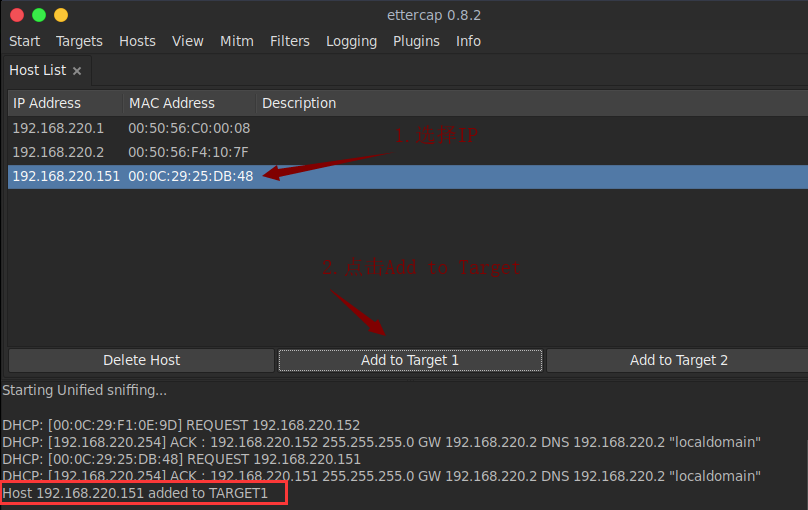

Hosts list里有受害者IP和网关IP

把受害者IP(192.168.220.151)添加到Target1,把网关IP添加到Target2

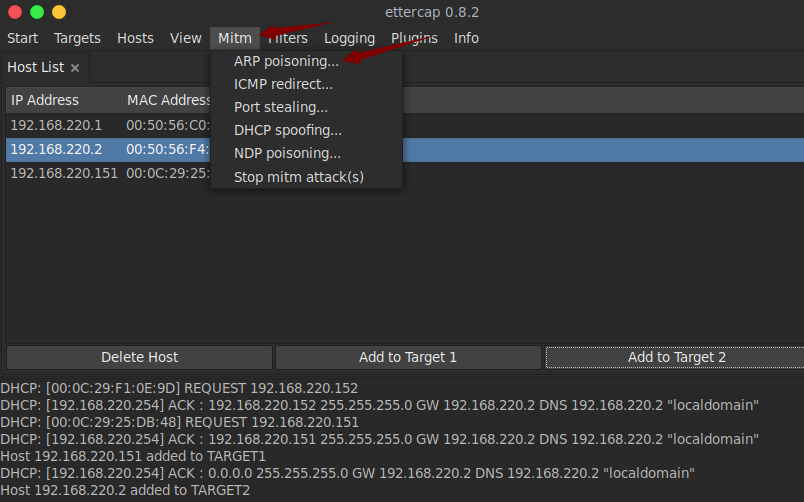

然后点击Mitm 选择ARP poisoning

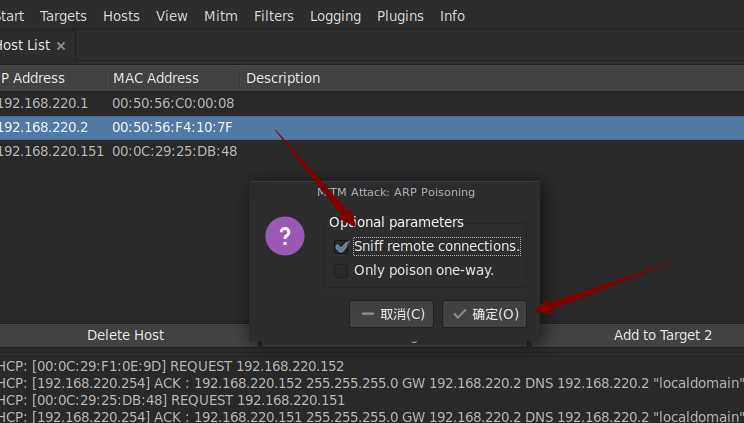

选择Sniff remote connections,然后点确定

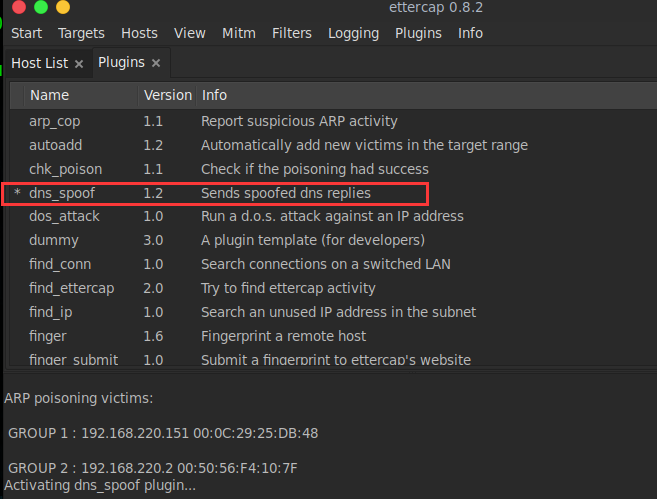

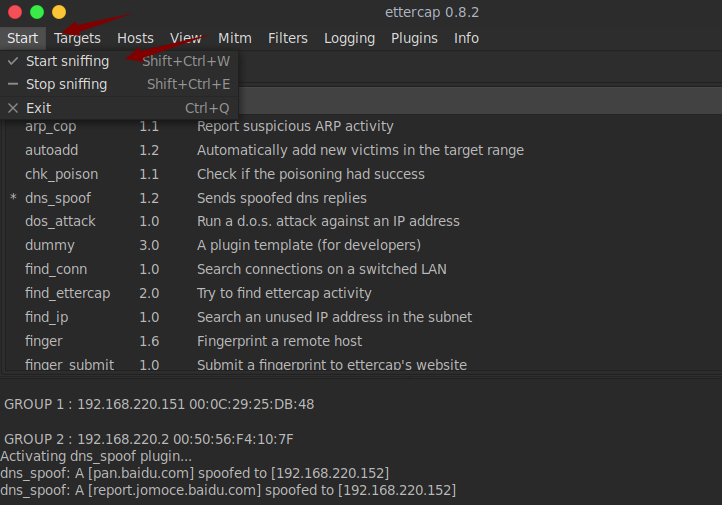

点击Plugins选择插件,选择dns_spoof,双击确定

最后点击start,选择Start sniffing开启嗅探

用受害者的浏览器随便打开一个网站

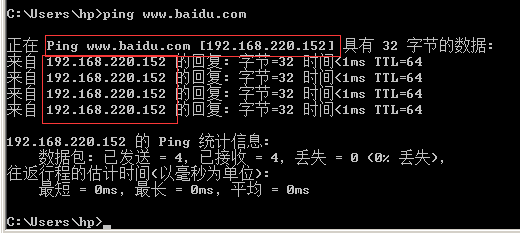

Ping一下百度

可以看到百度的IP地址变成了攻击者的IP地址

Ettercap进行arp毒化的更多相关文章

- 密码分析:使用 Ettercap 和 它的 ARP 毒化功能来嗅探流量

vim /etc/etterconf 将 ec_uid 和 ec_gid 改为 0 需要取消下面的 IPTABLES 行的注释.它在靠近文件末尾的 LINUX 一节 ettercap -G Shift ...

- 中间人攻击-ARP毒化

感谢Heee投递 中间人攻击虽然古老,但仍处于受到黑客攻击的危险中,可能会严重导致危害服务器和用户.仍然有很多变种的中间人攻击是有效的,它们能够很容易的欺骗外行并且入侵他们.正如字面意思一样,中间人攻 ...

- Ettercap之ARP+DNS欺骗

1.网络攻击拓扑环境 网关:192.168.133.2 攻击者:192.168.133.128 受害者:192.168.133.137 2.原理讲解 ARP欺骗 简介:ARP(Address Reso ...

- 使用ettercap构建arp欺骗构建

0.准备: 安装:ettercap apt-get install cmake libncurses5-dev libssl-dev libpcap-dev libnet1-dev git clone ...

- 12.持久性后门----Ettercap之ARP中毒----RAR/ZIP & linux密码破解----kali上检测rootkits

持久性后门 生成PHP shell weevely generate 密码 /root/Desktop/404.php 靶机IP/404.php weevely http://192.168.1.10 ...

- 渗透实战(周三):Ettercap·ARP毒化&MITM中间人攻击

今天,我们来讲解如何对小型Wi-Fi局域网发动网络攻击

- ettercap插件介绍

利用sslstrip和ettercap突破ssl嗅探密码 ettercap之DNS欺骗--结合metasploit使用 ettercap支持在运行时加载模块.它们会自动地编译你的系统是否支持他们或者直 ...

- kali Linux 渗透测试 | ettercap图形界面(ARP 欺骗 + DNS欺骗)

上次我们使用 arpspoof 工具在命令行中完成了 arp 欺骗实验,今天我们用另一种工具 ettercap 工具来实现.ettercap支持图形化操作,对新手非常友好,并且操作非常简单, ette ...

- 记录利用ettercap进行简单的arp欺骗和mitm攻击过程

方法均来自网络,本人只是记录一下自己操作的过程,大神请无视之- 攻击主机平台:kali-linux 被攻击主机:安卓手机192.168.1.107 (在同一局域网内) 1.利用et ...

随机推荐

- PHP开发框架

利用PHP开发框架可以帮助你编写干净和可重用的代码.PHP开发框架遵循MVC设计模式,以确保能够明确区分逻辑和演示文稿.但是有关PHP框架的争论也不少,这是因为有的人喜欢性能,有的人喜欢文档,而有的人 ...

- mysql中两表更新时产生的奇葩问题,产生死锁!

如下一个两表更新语句 UPDATE hzxm201610 a,xmhzylb1201610 b SET a.gk07_1_6=b.gk04_11,a.gk07_2_6=b.f06_1,a.gk07_3 ...

- 【P2476】着色方案(记忆化搜索+特殊的DP数组)

这个题代码难度几乎为0,然而思维难度对于蒟蒻来说简直是突破天际啊!首先我思考的是这个油漆的种类只有15种,是不是可以像一道叫做8数码难题的东西暴力15维数组呢..计算发现不可以....空间会直接让你学 ...

- R语言笔记005——计算描述性统计量

数据的分布特征: 分布的集中趋势,反应各数据向其中心值靠拢或聚集的程度(平均数,中位数,四分位数,众数) 分布的离散程度,反应各数据远离其中心值的趋势(极差,四分位差,方差,标准差,离散系数) 分布的 ...

- Spark性能优化指南--基础篇

前言 开发调优 调优概述 原则一:避免创建重复的RDD 原则二:尽可能复用同一个RDD 原则三:对多次使用的RDD进行持久化 原则四:尽量避免使用shuffle类算子 原则五:使用map-side预聚 ...

- 新手学逆向,调试abexcm1过程

写在前面的话:在下完全就是一个新手,现在目前在学16位汇编,偶尔用OD调试看看程序,主要就是为了学习,今天写这个帖子,完全就是笔记用,然后拿出来和大家一起讨论交流. 因为刚开始接触,文章可能一些地方有 ...

- Java -- 数据库 多表操作,1对多,多对多,1对1。 基于dbutils框架

1. 1对多,部门--员工 为例, 多的一方建外键. domain,建立bean对象 public class Department { private String id; private Stri ...

- java连接SQL数据库(JDBC)相关设置

2016-06-14 一.SQL server中的相关设置(以sql server 2012 版本为例) 建立一个SQL server 身份认证的服务器登录名 首先启动SQL客户端,以windows身 ...

- js工厂方法

工厂方法与简单工厂的区别在于工厂方法没有switch条件分支,实例化哪一个子类放到了客户端(可以利用反射),这样整个工厂和产品体系都没有修改的变化,而只是扩展的变化,这就完全符合了开放-封闭原则的精神 ...

- 分享知识-快乐自己:mysql数据库常见两种引擎

mysql的常用引擎 在MySQL数据库中,常用的引擎主要就是2个:Innodb和MyIASM. 首先: 1.简单介绍这两种引擎,以及该如何去选择. 2.这两种引擎所使用的数据结构是什么. Innod ...