Hack Programming

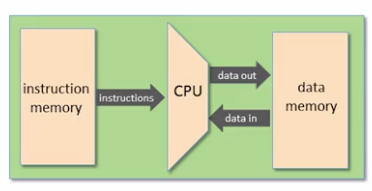

计算机由ROM(instruction memory)、RAM(data memory)、CPU组成,其关系如下图

在计算中存在3种寄存器:D、A、M。其中D是data register,A是address register,M是data/address register。

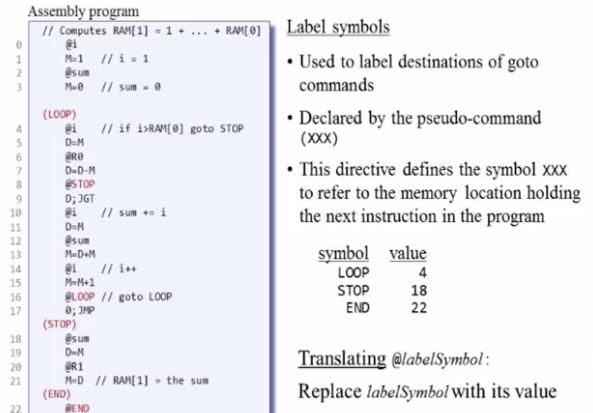

为对数据进行操作,存在两种指令:A-introduction,C-introduction,这也就是Hack Promramming的全部语法了。Hack Programming 属于一种 汇编语言(Assembly language),计算机处理的都是0/1,但不便于阅读编程,但汇编语言通过编译可以成为二进制语句。

A-introduction的语法就是 @ num,num可以是非负整数,也可以variable/LABEL,这个语句可以应用于三种情况:

1)赋值A。A是地址,比如@2,就是令当前的A=2,并可以对M = RAM[A]进行操作

2)指定寄存器RAM[A]。

3)指定下一条指令。这里的指定下一条指令一般是用于 @LABEL,实现goto功能,这一语句经过编译会变为 @ num,num是定义LABEL的下一行的行数。举例如下

注:关于variable:和LABEL不同,不需要在程序中申明,编译时会自动寻找可行的寄存器,比如@i,编译时会变为 @num,num表示寄存器的地址。

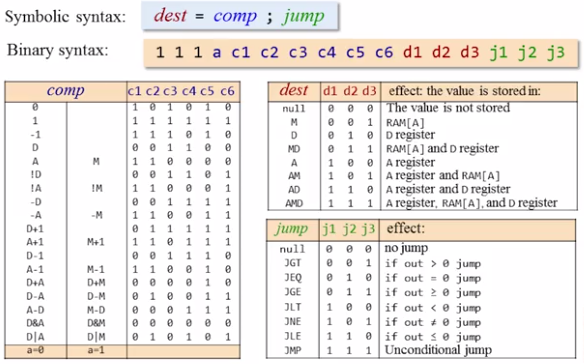

C-Instruction的语法如下,主要功能是实现运算和赋值。

此外,还有一个POINTER的概念,其实就是地址,在HACK编程的C指令中,只能用上面涉及到的语法,所以要实现赋值操作一般都是下面这样

// i = 100 @ D = A @i M = D //修改SCREEN MAP第2个寄存器的值全为1 @SCREEN D = A A = A+ M = -

最后还有屏幕输出和键盘输入。

假设屏幕大小是256*512,计算机是16bit,那32个寄存器对应屏幕的一行,依次下推,这样用于屏幕输出的寄存器就需要256*512/16个;屏幕的每一个pixel都只有0/1,1的话就是黑色,要改变屏幕输出,其实通过要改变的像素点,找到相应寄存器的相应bit,再改变bit的值为1。

键盘输入只需要一个寄存器,一般会有个固定地址,当进行键盘输入时,其寄存器的值M就不为0,而是输入字符的对应码。

举个栗子:实现当进行键盘输入时,屏幕的头16个像素变黑,松开时变白

@

D = A

@n

M = D

@SCREEN

D = A

@pointer

M = D

@isfill

M =

(LOOP)

@KBD

D = M;

@FILL

D;JNE

@UNFILL

D;JEQ

(FILL)

@isfill

D = M

@LOOP

D;JNE

@pointer

A = M

M = -

@isfill

M =

@LOOP

;JMP

(UNFILL)

@isfill

D = M

@LOOP

D;JEQ

@pointer

A = M

M =

@isfill

M =

@LOOP

;JMP

Hack Programming的更多相关文章

- Virtual Machine

之前说到可以使用Assembly language来实现程序编写,把程序通过一个Assembler就可以得到计算机可以操作的二进制文件. 但是Assembly language依旧不适于编程,但怎么将 ...

- net programming guid

Beej's Guide to Network Programming Using Internet Sockets Brian "Beej Jorgensen" Hallbeej ...

- 《Programming WPF》翻译 第7章 1.图形基础

原文:<Programming WPF>翻译 第7章 1.图形基础 WPF使得在你的应用程序中使用图形很容易,以及更容易开发你的显卡的能力.这有很多图形构架的方面来达到这个目标.其中最重要 ...

- URAL 1404. Easy to Hack! (模拟)

space=1&num=1404">1404. Easy to Hack! Time limit: 1.0 second Memory limit: 64 MB When Vi ...

- The Ultimate Productivity Hack is Saying No

The Ultimate Productivity Hack is Saying No By James ClearRead this on JamesClear.com The ultimate p ...

- Expert C Programming 阅读笔记(~CH1)

P4: 好梗!There is one other convention—sometimes we repeat a key point to emphasize it. In addition, w ...

- hack games

记下,有时间玩玩~ wargame http://www.wechall.net/lang_ranking/en --------------- Monyer系列(黑客游戏) 1. http://mo ...

- iOS Programming Camera 2

iOS Programming Camera 2 1.1 Creating BNRImageStore The image store will fetch and cache the image ...

- [PySpark] RDD programming on a large file

重难点 一.parallelize 方法 一般来说,Spark会尝试根据集群的状况,来自动设定slices的数目.然而,你也可以通过传递给parallelize的第二个参数来进行手动设置. data_ ...

随机推荐

- 在物理内存中观察CLR托管内存及GC行为

虽然看了一些书,还网络上的一些博文,不过对CLR托管内存细节依然比较模糊.而且因为工作原因总会有很多质疑,想要亲眼看到内存里二进制数据的变化. 所以借助winhex直接查看内存以证实书上的描述或更进一 ...

- oracle实例安装到 4% 不能继续安装

较为悲催的问题, 一直不知道如何解决: 偶尔听到群里的大神提起: 今天特地拿出来分享一下: 希望大家碰到能早点解决 是CPU问题: 将cpu 核心数 改为 2的指数倍: 或者将cpu打上补丁就好了: ...

- git修改已push的commit信息

本条适用于修改已push的最新的commit信息,确保本地的文件是最新的. 使用 git commit --amend 命令,(修改最近一次提交的注释信息),会进入到vim 编辑器 编辑提交信息,保存 ...

- 证明与计算(4): 完美散列函数(Perfect Hash function)

原文:wiki: 完美散列函数 假设,写一个SQL语句解析器,词法分析对SQL语句解析,把语句分成了多个token,一般这个时候会需要查询这个token是否是一个关键字token. 例如keyword ...

- Django rest framework 源码分析 (1)----认证

一.基础 django 2.0官方文档 https://docs.djangoproject.com/en/2.0/ 安装 pip3 install djangorestframework 假如我们想 ...

- java 反射的基本操作

一.反射的概述JAVA反射机制是在运行状态中,对于任意一个类,都能够知道这个类的所有属性和方法:对于任意一个对象,都能够调用它的任意一个方法和属性:这种动态获取的信息以及动态调用对象的方法的功能称为j ...

- luogu P2071 座位安排

这个题可以被分为两部分 1.匈牙利算法(板子) 2.邻接表存图(好像这不能称为第二部分) 每一排能坐两个人,那就把一排拆成两个点, 用匈牙利算法求最大匹配 每个人都只想坐两排,说明每个人只会连四条边 ...

- JQ初级

一.认识jQuery 1.什么是jQuery jQuery是对原生JavaScript二次封装的工具函数集合 jQuery是一个简洁高效的且功能丰富的JavaScript工具库 2.jQuery的优势 ...

- POJ 1015 Jury Compromise(双塔dp)

Jury Compromise Time Limit: 1000MS Memory Limit: 65536K Total Submissions: 33737 Accepted: 9109 ...

- Stacking:Catboost、Xgboost、LightGBM、Adaboost、RF etc

python风控评分卡建模和风控常识(博客主亲自录制视频教程) https://study.163.com/course/introduction.htm?courseId=1005214003&am ...