Shiro身份认证、盐加密

目的:

Shiro认证

盐加密工具类

Shiro认证

1.导入pom依赖

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-core</artifactId>

<version>1.3.2</version>

</dependency> <dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-web</artifactId>

<version>1.3.2</version>

</dependency> <dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-spring</artifactId>

<version>1.3.2</version>

</dependency>

2.web.xml

<!-- shiro过滤器定义 -->

<filter>

<filter-name>shiroFilter</filter-name>

<filter-class>org.springframework.web.filter.DelegatingFilterProxy</filter-class>

<init-param>

<!-- 该值缺省为false,表示生命周期由SpringApplicationContext管理,设置为true则表示由ServletContainer管理 -->

<param-name>targetFilterLifecycle</param-name>

<param-value>true</param-value>

</init-param>

</filter>

<filter-mapping>

<filter-name>shiroFilter</filter-name>

<url-pattern>/*</url-pattern>

</filter-mapping>

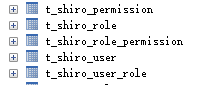

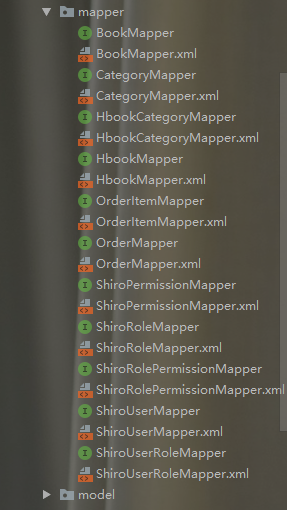

设置五个表并且用逆向生成相应的mapper

generatorConfig.xml

<table schema="" tableName="t_shiro_permission" domainObjectName="ShiroPermission"

enableCountByExample="false" enableDeleteByExample="false"

enableSelectByExample="false" enableUpdateByExample="false">

</table>

<table schema="" tableName="t_shiro_role" domainObjectName="ShiroRole"

enableCountByExample="false" enableDeleteByExample="false"

enableSelectByExample="false" enableUpdateByExample="false">

</table> <table schema="" tableName="t_shiro_role_permission" domainObjectName="ShiroRolePermission"

enableCountByExample="false" enableDeleteByExample="false"

enableSelectByExample="false" enableUpdateByExample="false">

</table>

<table schema="" tableName="t_shiro_user" domainObjectName="ShiroUser"

enableCountByExample="false" enableDeleteByExample="false"

enableSelectByExample="false" enableUpdateByExample="false">

</table> <table schema="" tableName="t_shiro_user_role" domainObjectName="ShiroUserRole"

enableCountByExample="false" enableDeleteByExample="false"

enableSelectByExample="false" enableUpdateByExample="false">

</table>

ShiroUserMapper

@Repository

public interface ShiroUserMapper {

int deleteByPrimaryKey(Integer userid); int insert(ShiroUser record); int insertSelective(ShiroUser record); ShiroUser selectByPrimaryKey(Integer userid); int updateByPrimaryKeySelective(ShiroUser record); int updateByPrimaryKey(ShiroUser record); ShiroUser queryByName(String userName);

}

ShiroUserMapper.xml

<select id="queryByName" resultType="com.huangting.model.ShiroUser" parameterType="java.lang.String">

select

<include refid="Base_Column_List" />

from t_shiro_user

where username = #{username}

</select>

ShiroUserService

/**

* @author 黄大娘

* @company dogsun

* @oreata 2019-10-13 20:19

*/

public interface ShiroUserService{

/**

* 用于认证的

* @param userName

* @return

*/

public ShiroUser queryByName(String userName); /**

* 注册

* @param shiroUser

* @return

*/

int insert(ShiroUser shiroUser);

}

ShiroUserServiceImpl

/**

* @author 黄大娘

* @company dogsun

* @oreata 2019-10-13 20:23

*/

@Service("shiroUserService")

public class ShiroUserServiceImpl implements ShiroUserService {

@Autowired

private ShiroUserMapper shiroUserMapper;

@Override

public ShiroUser queryByName(String userName) {

return shiroUserMapper.queryByName(userName);

}

@Override

public int insert(ShiroUser shiroUser) {

return shiroUserMapper.insert(shiroUser);

}

}

MyRealm

对新建方法获取的用户信息进行认证

/**

* @author 黄大娘

* @company dogsun

* @oreata 2019-10-13 19:54

* 认证的过程:

* 1、数据源(ini=>数据库)

* 2、doGetAuthenticationInfo将数据库的用户信息给subject主体做shiro认证的

* 2.1、需要在当前realm中调用service来验证,判断当前用户是否在数据库中存在

* 2.2、盐加密

*/

public class MyRealm extends AuthorizingRealm {

private ShiroUserService shiroUserService; public ShiroUserService getShiroUserService() {

return shiroUserService;

} public void setShiroUserService(ShiroUserService shiroUserService) {

this.shiroUserService = shiroUserService;

}

/**

* 授权

* @param principalCollection

* @return

*/

@Override

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principalCollection) {

return null;

} /**

* 认证

* 此方法认证数据源

* @param token 从jsp传递过来的用户名密码组成成的一个token对象

* @return

* @throws AuthenticationException

*/

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken token) throws AuthenticationException {

String userName = token.getPrincipal().toString();

String pwd = token.getCredentials().toString();

ShiroUser shiroUser = this.shiroUserService.queryByName(userName);

SimpleAuthenticationInfo info = new SimpleAuthenticationInfo(

shiroUser.getUsername(),

shiroUser.getPassword(),

ByteSource.Util.bytes(shiroUser.getSalt()),

this.getName()

);

return info;

}

}

applicationContext-shiro.xml

<?xml version="1.0" encoding="UTF-8"?>

<beans xmlns="http://www.springframework.org/schema/beans"

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:schemaLocation="http://www.springframework.org/schema/beans http://www.springframework.org/schema/beans/spring-beans.xsd"> <!--配置自定义的Realm-->

<bean id="shiroRealm" class="com.huangting.shrio.MyRealm">

<property name="shiroUserService" ref="shiroUserService" />

<!--注意:重要的事情说三次~~~~~~此处加密方式要与用户注册时的算法一致 -->

<!--注意:重要的事情说三次~~~~~~此处加密方式要与用户注册时的算法一致 -->

<!--注意:重要的事情说三次~~~~~~此处加密方式要与用户注册时的算法一致 -->

<!--以下三个配置告诉shiro将如何对用户传来的明文密码进行加密-->

<property name="credentialsMatcher">

<bean id="credentialsMatcher" class="org.apache.shiro.authc.credential.HashedCredentialsMatcher">

<!--指定hash算法为MD5-->

<property name="hashAlgorithmName" value="md5"/>

<!--指定散列次数为1024次-->

<property name="hashIterations" value="1024"/>

<!--true指定Hash散列值使用Hex加密存. false表明hash散列值用用Base64-encoded存储-->

<property name="storedCredentialsHexEncoded" value="true"/>

</bean>

</property>

</bean> <!--注册安全管理器-->

<bean id="securityManager" class="org.apache.shiro.web.mgt.DefaultWebSecurityManager">

<property name="realm" ref="shiroRealm" />

</bean> <!--Shiro核心过滤器-->

<bean id="shiroFilter" class="org.apache.shiro.spring.web.ShiroFilterFactoryBean">

<!-- Shiro的核心安全接口,这个属性是必须的 -->

<property name="securityManager" ref="securityManager" />

<!-- 身份验证失败,跳转到登录页面 -->

<property name="loginUrl" value="/login"/>

<!-- 身份验证成功,跳转到指定页面 -->

<!--<property name="successUrl" value="/index.jsp"/>-->

<!-- 权限验证失败,跳转到指定页面 -->

<property name="unauthorizedUrl" value="/unauthorized.jsp"/>

<!-- Shiro连接约束配置,即过滤链的定义 -->

<property name="filterChainDefinitions">

<value>

<!--

注:anon,authcBasic,auchc,user是认证过滤器

perms,roles,ssl,rest,port是授权过滤器

-->

<!--anon 表示匿名访问,不需要认证以及授权-->

<!--authc表示需要认证 没有进行身份认证是不能进行访问的-->

<!--roles[admin]表示角色认证,必须是拥有admin角色的用户才行-->

/user/login=anon

/user/updatePwd.jsp=authc

/admin/*.jsp=roles[admin]

/user/teacher.jsp=perms["user:update"]

<!-- /css/** = anon

/images/** = anon

/js/** = anon

/ = anon

/user/logout = logout

/user/** = anon

/userInfo/** = authc

/dict/** = authc

/console/** = roles[admin]

/** = anon-->

</value>

</property>

</bean> <!-- Shiro生命周期,保证实现了Shiro内部lifecycle函数的bean执行 -->

<bean id="lifecycleBeanPostProcessor" class="org.apache.shiro.spring.LifecycleBeanPostProcessor"/>

</beans>

ShiroUserController

/**

* @author 黄大娘

* @company dogsun

* @oreata 2019-10-14 21:28

*/

@Controller

public class ShiroUserController {

@Autowired

private ShiroUserService shiroUserService; @RequestMapping("/login")

public String login(HttpServletRequest req, HttpServletResponse resp){

Subject subject = SecurityUtils.getSubject();

String uname = req.getParameter("username");

String pwd = req.getParameter("password");

UsernamePasswordToken token = new UsernamePasswordToken(uname,pwd);

try {

subject.login(token);

return "main";

}catch (Exception e){

req.setAttribute("message","用户名或者密码错误!!!");

return "login";

}

} @RequestMapping("/logout")

public String logout(HttpServletRequest req, HttpServletResponse resp){

Subject subject = SecurityUtils.getSubject();

subject.logout(); return "login";

} @RequestMapping("/register")

public String register(HttpServletRequest req, HttpServletResponse resp){

String uname = req.getParameter("username");

String pwd = req.getParameter("password");

String salt = PasswordHelper.createSalt();

String credentials = PasswordHelper.createCredentials(pwd, salt); ShiroUser shiroUser=new ShiroUser();

shiroUser.setUsername(uname);

shiroUser.setPassword(credentials);

shiroUser.setSalt(salt);

int insert = shiroUserService.insert(shiroUser);

if(insert>0){

req.setAttribute("message","注册成功!!!");

return "login";

}

else{

req.setAttribute("message","注册失败!!!");

return "login";

}

}

}

login.jsp

<%@ page contentType="text/html;charset=UTF-8" language="java" %>

<html>

<head>

<title>Title</title>

</head>

<body>

<h1>用户登陆</h1>

<div style="color: red">${message}</div>

<form action="${pageContext.request.contextPath}/login" method="post">

帐号:<input type="text" name="username"><br>

密码:<input type="password" name="password"><br>

<input type="submit" value="确定">

<input type="button" onclick="location.href='${pageContext.request.contextPath}/register.jsp'" value="注册">

<input type="reset" value="重置">

</form>

</body>

</html>

register.jsp

<%--

Created by IntelliJ IDEA.

User: Administrator

Date: 2019/10/14

Time: 21:33

To change this template use File | Settings | File Templates.

--%>

<%@ page contentType="text/html;charset=UTF-8" language="java" %>

<html>

<head>

<title>用户注册</title>

</head>

<body>

<h1>用户注册</h1>

<form action="${pageContext.request.contextPath}/register" method="post">

帐号:<input type="text" name="username"><br>

密码:<input type="password" name="password"><br>

<input type="submit" value="注册">

<input type="button" onclick="location.href='login.jsp'" value="返回">

</form> </body>

</html>

盐加密工具类

PasswordHelper工具类

import org.apache.shiro.crypto.RandomNumberGenerator;

import org.apache.shiro.crypto.SecureRandomNumberGenerator;

import org.apache.shiro.crypto.hash.SimpleHash; /**

* 用于shiro权限认证的密码工具类

*/

public class PasswordHelper { /**

* 随机数生成器

*/

private static RandomNumberGenerator randomNumberGenerator = new SecureRandomNumberGenerator(); /**

* 指定hash算法为MD5

*/

private static final String hashAlgorithmName = "md5"; /**

* 指定散列次数为1024次,即加密1024次

*/

private static final int hashIterations = 1024; /**

* true指定Hash散列值使用Hex加密存. false表明hash散列值用用Base64-encoded存储

*/

private static final boolean storedCredentialsHexEncoded = true; /**

* 获得加密用的盐

*

* @return

*/

public static String createSalt() {

return randomNumberGenerator.nextBytes().toHex();

} /**

* 获得加密后的凭证

*

* @param credentials 凭证(即密码)

* @param salt 盐

* @return

*/

public static String createCredentials(String credentials, String salt) {

SimpleHash simpleHash = new SimpleHash(hashAlgorithmName, credentials,

salt, hashIterations);

return storedCredentialsHexEncoded ? simpleHash.toHex() : simpleHash.toBase64();

} /**

* 进行密码验证

*

* @param credentials 未加密的密码

* @param salt 盐

* @param encryptCredentials 加密后的密码

* @return

*/

public static boolean checkCredentials(String credentials, String salt, String encryptCredentials) {

return encryptCredentials.equals(createCredentials(credentials, salt));

} public static void main(String[] args) {

//盐

String salt = createSalt();

System.out.println(salt);

System.out.println(salt.length());

//凭证+盐加密后得到的密码

String credentials = createCredentials("123456", salt);

System.out.println(credentials);

System.out.println(credentials.length());

boolean b = checkCredentials("123456", salt, credentials);

System.out.println(b);

}

}

谢谢观看!

Shiro身份认证、盐加密的更多相关文章

- Shiro身份认证---转

目录 1. Shro的概念 2. Shiro的简单身份认证实现 3. Shiro与spring对身份认证的实现 前言: Shiro 可以非常容易的开发出足够好的应用,其不仅可以用在 JavaSE 环境 ...

- Apache shiro集群实现 (三)shiro身份认证(Shiro Authentication)

Apache shiro集群实现 (一) shiro入门介绍 Apache shiro集群实现 (二) shiro 的INI配置 Apache shiro集群实现 (三)shiro身份认证(Shiro ...

- shiro认证+盐加密

Shiro认证 导入pom依赖 <shiro.version>1.2.5</shiro.version> <!--shiro--> <dependency&g ...

- Shiro学习总结(3)——Apache Shiro身份认证

身份验证,即在应用中谁能证明他就是他本人.一般提供如他们的身份ID一些标识信息来表明他就是他本人,如提供身份证,用户名/密码来证明. 在shiro中,用户需要提供principals (身份)和cre ...

- Shiro身份认证-JdbcRealm

Subject 认证主体 Subject认证主体包含两个信息 Principals : 身份,可以是用户名.邮箱.手机号等,用来标识一个登录主体身份. Credentials : 凭证,常见有密码,数 ...

- Shiro身份认证授权原理

shiro在应用程序中的使用是用Subject为入口的, 最终subject委托给真正的管理者ShiroSecurityMannager Realm是Shiro获得身份认证信息和来源信息的地方(所以这 ...

- CVE-2020-17523:Apache Shiro身份认证绕过漏洞分析

0x01 Apache Shiro Apache Shiro是一个强大且易用的Java安全框架,执行身份验证.授权.密码和会话管理. 0x02 漏洞简介 2021年2月1日,Apache Shiro官 ...

- 身份认证与加密浅谈(PKI)

利用PKI体系解决私密文件传输中一系列问题的大体思路 背景:现有A用户和B用户之间想加密传输一些秘密文件,通过什么样的技术可以确保A和B传输数据的安全性?方案:采用对称秘钥对数据进行加密传输(对称加密 ...

- shiro身份认证

pom.xml <project xmlns="http://maven.apache.org/POM/4.0.0" xmlns:xsi="http://www.w ...

随机推荐

- 随机森林算法OOB_SCORE最佳特征选择

RandomForest算法(有监督学习),可以根据输入数据,选择最佳特征组合,减少特征冗余:原理:由于随机决策树生成过程采用的Boostrap,所以在一棵树的生成过程并不会使用所有的样本,未使用的样 ...

- Page directive: invalid value for import

原有项目启动正常,正常访问:后来换成tomcat7.0.70:后启动正常,登陆正常,然而点进去任何菜单都会报错: java.lang.IllegalArgumentException: Page di ...

- 通过字节码分析this关键字以及异常表的作用

1.创建MyTest3类 public class MyTest3 { public void test(){ try { InputStream is = new FileInputStream(& ...

- PrivateIpAddresses Array of String 实例主网卡的内网IP列表。 PublicIpAddresses Array of String 实例主网卡的公网IP列表。 注意:此字段可能返回 null,表示取不到有效值。

https://cloud.tencent.com/document/api/213/15753 浮动 IP 地址 https://cloud.google.com/solutions/best-pr ...

- vue-router 使用query传参跳转了两次(首次带参数,跳转到了不带参数)

问题: 在做项目的过程中,使用query传参数,发现跳转过程中第一次有参数,但是路由马上又跳转了一次,然后 ?和它之后的参数都不见了 问题分析: 因为路由加载了两次 解决办法: ·1. 找到总的 la ...

- 1.0 Android基础入门教程

1.0 Android基础入门教程 分类 Android 基础入门教程 本教程于2015年7月开始撰写,耗时半年,总共148节,涵盖了Android基础入门的大部分知识,由于当时能力局限,虽已竭尽全力 ...

- Docker 记一次 docker-compose 完整实践(转)

本文介绍docker-compose实践时的一些疑问与解决方案, 可能对新手略有帮助, 因此整理成文. 有不妥之处欢迎指摘! Q1: docker-compose 如何安装? A1: https:// ...

- openresty开发系列22--lua的元表

openresty开发系列22--lua的元表 举个例子,在 Lua table 中我们可以访问对应的key来得到value值,但是却无法对两个 table 进行操作. 那如何计算两个table的相加 ...

- realsense 图片与点云数据采集

- QVector init error

QMetaType::registerType: Binary compatibility break -- Size mismatch for type 'PtsData' [1025]. Prev ...