XSS-HTML&javaSkcript&CSS&jQuery&ajax

1、设置不同的样式列表

<style> ul.a{list-style-tyrp:circle;} ul.b{list-style-type:square;} ul.c{list-style-type:upper-roman;} ul.d{list-style-type:lower-alpha;}

</style>

<body> <ul class="a"> <li>Coffe</li> <li>Tea</li></ul> <ul class="b" ><li>Cofee</li><li>Tea</li></ul> </body>

2、脚本引擎处理

简单的JavaScript 或者 VBScript <scritp>alert("XSS")</script>嵌入到正常的网页当中,XSS攻击就是将非法的JavaScript和VBScript等脚本注入到用户的浏览的网页上执行,但是web浏览器的本身设置是不安全的的,只是负责处理解释执行JavaScript等脚本语言,不会判断代码本身对用户的危害。

提交的表单信息进行输出处理 <form action="XSS.php" method="POST">

请输入账户: <br>

<input type="text" name=name" value="" ></input>

<input tyoe="submit" value="提交" ></input><!---and so on > 然后后面的 处理页面就是这样写的

<body> <? php echo $_REQUEST[name];?></body> 直接会将账户名字输出到页面中

或者利用get触发提交到URL网页 <script>alert("XSS")</script>

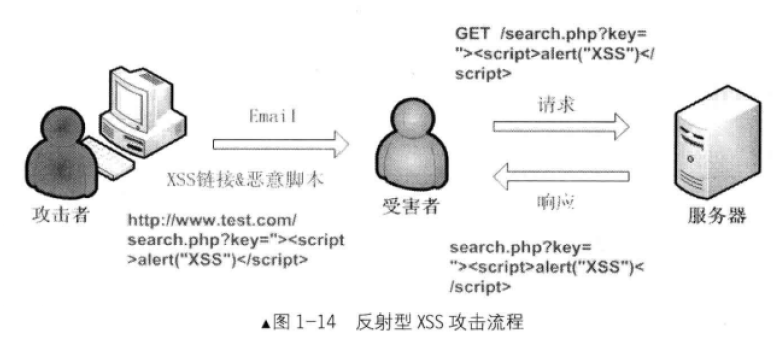

3、反射性XSS

反射性XSS跨站脚本 Refelcted Cross -site Scriptting 非持久性 参数型跨站脚本,主要讲恶意的脚本附加到URL地址参数中

但是反射性的XSS,一般黑客发动跨站脚本攻击之前会精心的布置一切,恶意的URl暴露问题,可以通过各种编码转换解决。或者使用十进制,十六进制, ESCAPE等编码形式转换迷惑客户。

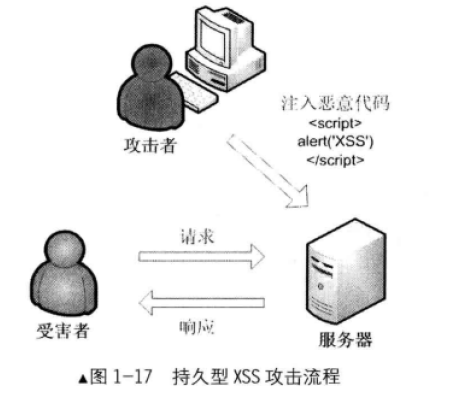

4、持久性的XSS Persistent Cross-site Scripting 即存储型跨站脚本 Stored Cross -site Scripting 此类CSS不需要用户单击 特定的URL就能执行跨站脚本,攻击者事先将JavaScript代码上传或者存储到服务器中,受害这浏览就会启动。

XSS-HTML&javaSkcript&CSS&jQuery&ajax的更多相关文章

- java-HTML&javaSkcript&CSS&jQuery&ajax

CSS 伪装 1.<style>a;link{color:#000000} a:visited{color:#000000; a.:hover{color:#FF00FF} a:acti ...

- HTML&javaSkcript&CSS&jQuery&ajax(十)

HTML 1.SVG直接嵌入HTML网页 ,SVG 是使用XML描述2D图像的语言,Canvas通过JavaScript来绘制2D <svg xmlns="http://www.w3. ...

- HTML&javaSkcript&CSS&jQuery&ajax(八)

一. <!DOCTYPE html><html><head><meta charset="utf-8"><tiitle> ...

- HTML&javaSkcript&CSS&jQuery&ajax(七)

’一.HTML5 实例 <video width="430" controls> <source src="mov_nnn.mp4" t ...

- HTML&javaSkcript&CSS&jQuery&ajax(五)

一.Framset标签定义了每个框架中的HTML文档, 1. <framset cols="25%,75%"> <frame src="frame_a. ...

- HTML&javaSkcript&CSS&jQuery&ajax(四)

一.HTML创建响应设计 Responsive Web Design 可以改变尺寸传递网页,对于平板和移动设备是必须的 1.<!DOCTYPE html><html lang=&qu ...

- HTML&javaSkcript&CSS&jQuery&ajax(三)

一.HTML块元素 1.块级元素 Block level element ,内联元素 inline element , HTML<div>元素属于块级元素,他是组合其他HTML元素的容器, ...

- HTML&javaSkcript&CSS&jQuery&ajax(二)

一.HTML 1.标签<a href="http:www.baidu.com">This is a link </a> <img sr ...

- java-HTML&javaSkcript&CSS&jQuery&ajax( 八)

一.JavaScript教程笔记 1.在web页面中一般使用JavaScript脚本语言,支持跨平台,跨浏览器,驱动网页,与用户交互.另外Node.js把JavaScript引入到了服务器端. Jav ...

随机推荐

- Kotlin中,lateinit 和 lazy{} 的区别

1.lazy{} 只能用在val类型, lateinit 只能用在var类型 如 : val name: String by lazy { "sherlbon" }lateinit ...

- linux 文件处理命令

- 记录几个GIT命令

更新:git pull 删除未提交的文件:git clean -f 删除未提交的文件夹:git clean -fd 查看状态:git status 查看分支:git branch 检出某分支:git ...

- SpringSocial业务系统与社交网站的绑定与解绑

SpringSocial提供了了以下三个服务,我们要做的仅仅是调用它们的服务,但是SpringSocial仅仅只提供了数据,没有提供视图 ⒈拿到所有社交网站与业务系统的绑定信息 SpringSocia ...

- PyQt4 / PyQt5

Python事多,做个笔记,区分. PyQt5 Reference Guide http://pyqt.sourceforge.net/Docs/PyQt5/index.html Qt4 signal ...

- 利用binlogserver恢复单表实验【转】

使用场景 每次开启binlogserver 指定了mysql-bin.0000XX 后都会从该点从头进行传输一次 创建binlogserver [root@mysql-zst3 binlogserve ...

- [IOI2000] 邮局

## 非常神仙的 wqs 二分优化dp,又学了一招. 首先我们需要先想到一个人类智慧版的前缀和优化. # part 1:violence 然鹅在前缀和优化之前我们先考虑暴力做法:我们可以枚举 i . ...

- where(泛型类型约束)

.NET支持的类型参数约束有以下五种: where T : struct T必须是一个结构类型 where T : class T必须是一个类(class)类型,不能是结构(structure)类型 ...

- [转]GitHub上优秀的Go开源项目

转载于GitHub上优秀的Go开源项目 正文 近一年来,学习和研究Go语言,断断续续的收集了一些比较优秀的开源项目,这些项目都非常不错,可以供我们学习和研究Go用,从中可以学到很多关于Go的使用.技巧 ...

- docker的安装及使用

准备工具: 系统:ubuntu18.04 docker软件包:docker-compose.tar.gz,containerd.io_1.2.4-1_amd64.deb,docker-ce-cli_1 ...