DVWA靶场实战(一)——Brute Force

DVWA靶场实战(一)

一、Brute Force:

1.漏洞原理:

Brute Force是暴力破解的意思,大致原理就是利用穷举法,穷举出所有可能的密码。

2.攻击方法:

Burpsuite中的Intruder功能常被用于密码爆破功能。

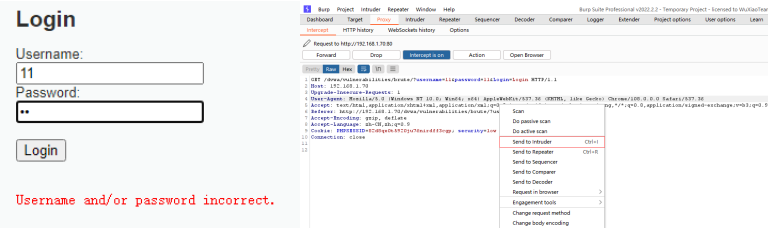

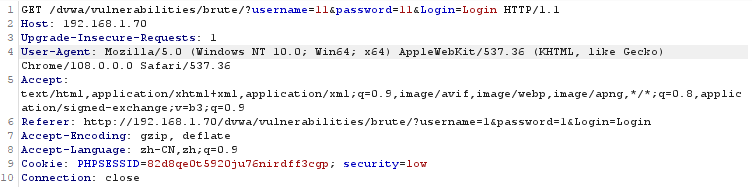

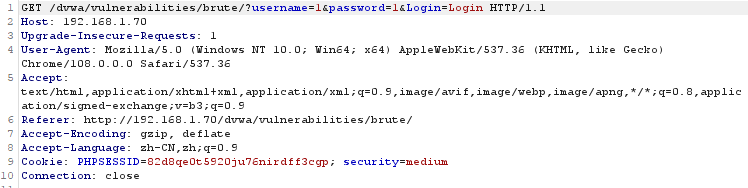

打开Burpsuite找到Proxy在Options中配置好端口,再点击“Intercept is on”开始拦截数据包,点击Login获取如下数据包,并右键点击“Send to Intruder”或者直接“Ctrl+I”,然后在高亮的“Intruder”中,找到刚才发送的数据包。

先选择“Cluster bomb”,然后点击“Clear $”,并且给刚才输入测试登录的数字选中点击“Add $”。

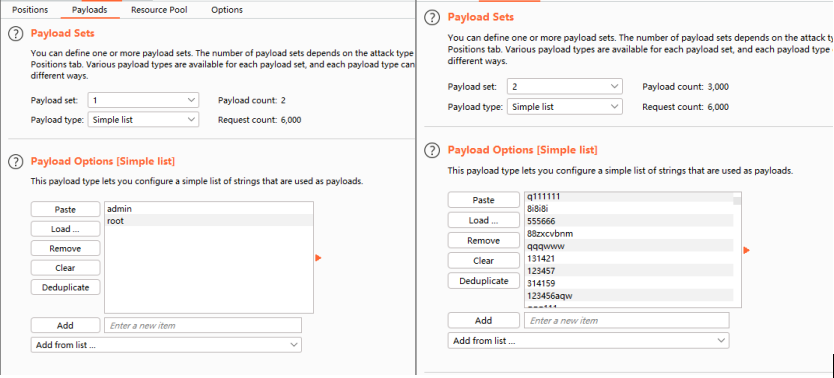

在对于目标添加完成后,点击“Payload”将1和2中的“Payload Options [Simple list]”部分进行加载,加载完成后点击“Start attack”进行字典爆破。

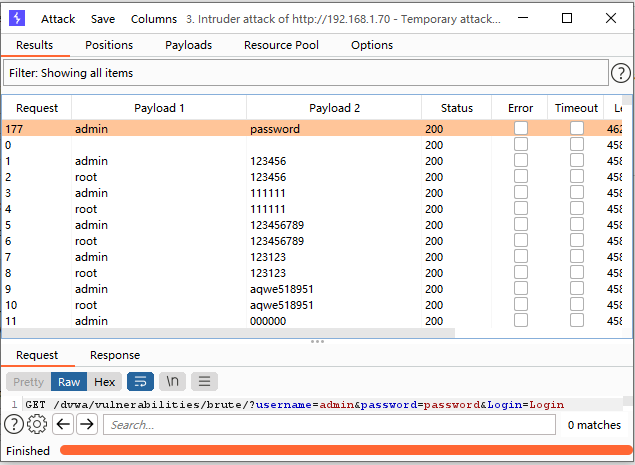

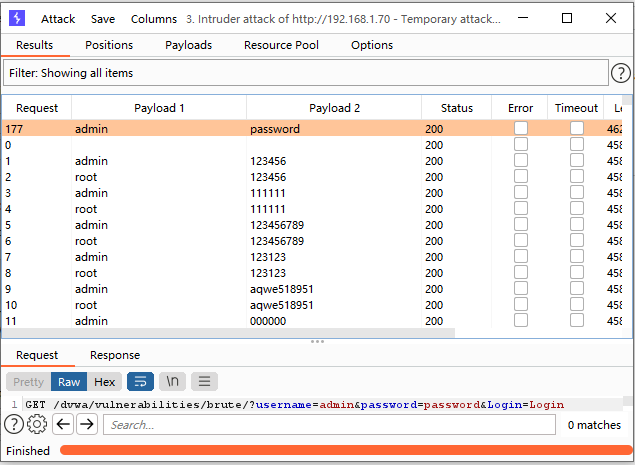

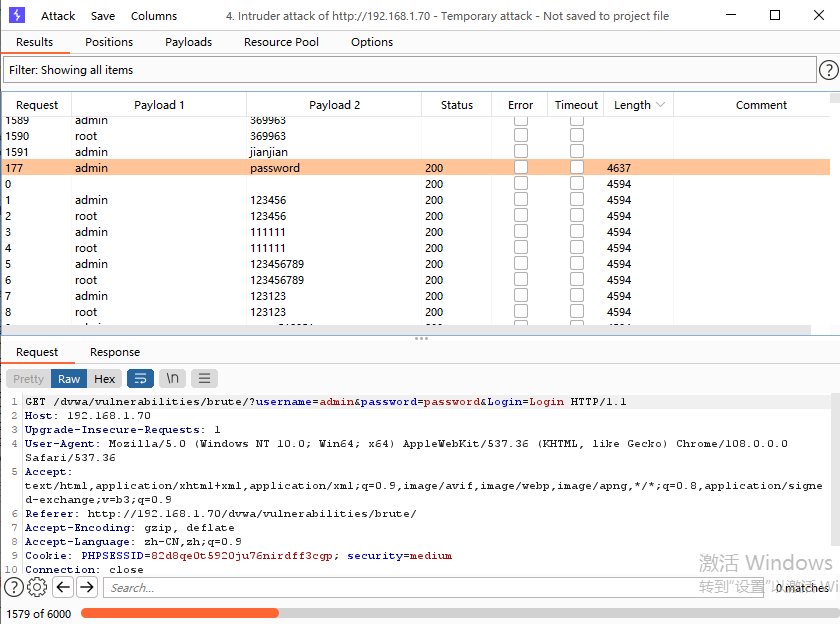

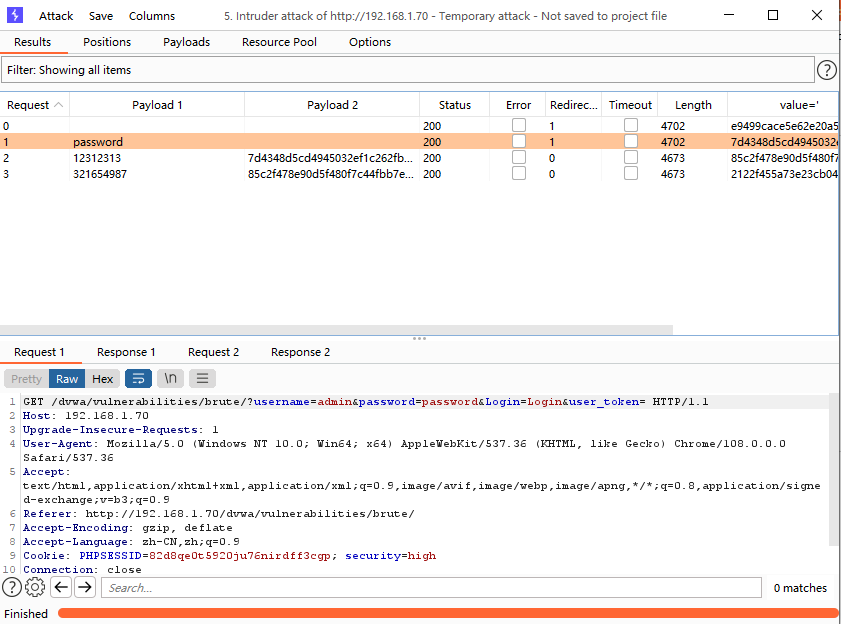

得到如下界面就是开始爆破了,爆破完后点击length,因为此时其他状态都是相同的,所以我们选择用“Length”来进行筛选,筛选出不同的那几条,就是爆破的结果。这里可以看见举例用的“Low”难度爆破出的用户名和密码是admin和password,以上就是Brute Force的爆破手段。

3.实战:

(1)Low:

手段就是举例攻击手段钟的手段,这里不在赘述,得到爆破结果admin|password。

(2)Medium:

Medium的同Low的相仿,只是多了一项每一次登录失败后会延时2s,得到爆破结果admin|password。相比于Low的username和password的GET传参后利用函数做了数据过滤,对数据库中特殊符号进行转义,能够抵御基本的SQL注入。

(3)High:

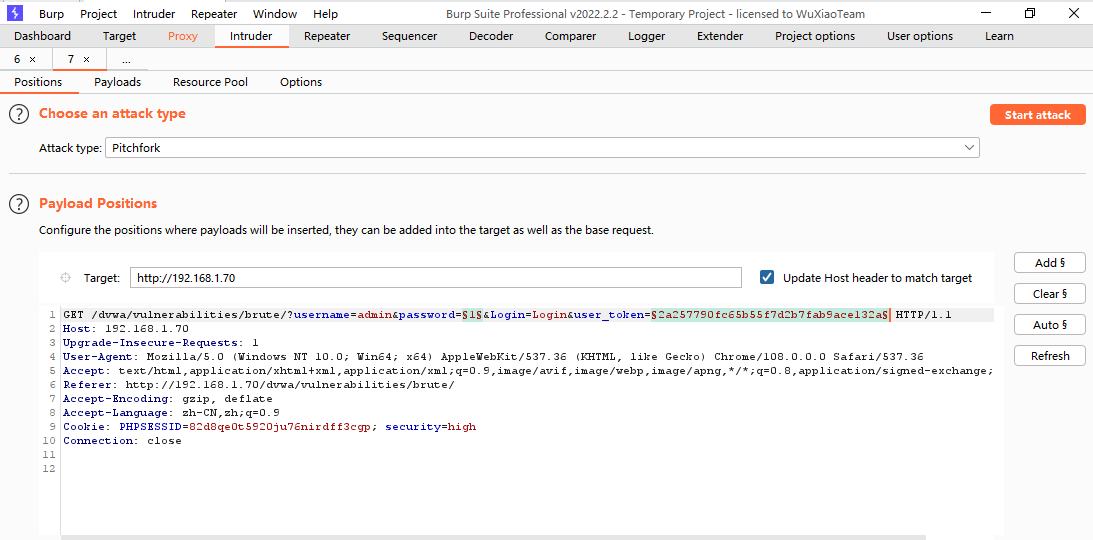

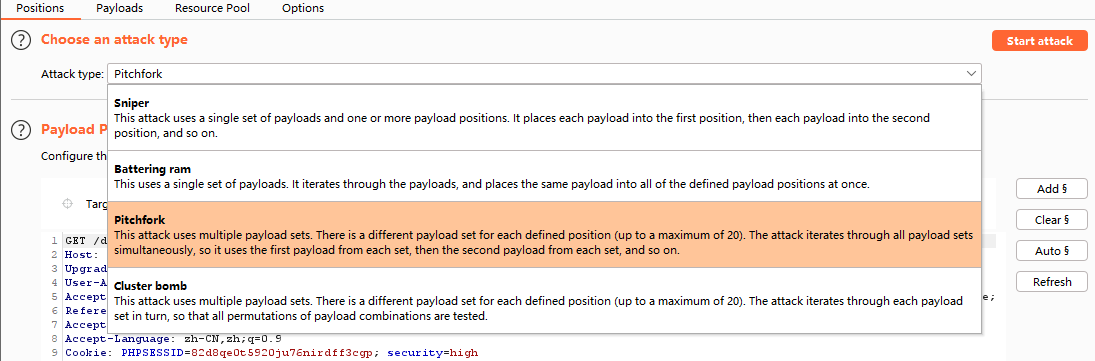

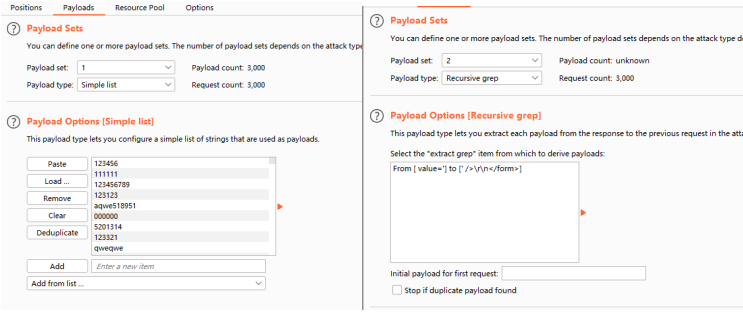

不同于Low和Medium,High带有Token,所以这个时候我们我们先将如下数据包抓到,然后发送到“Intruder”中去。然后清除所有的标记,转而将password和token标记上。在标记完成后选择“Pitchfork”模式

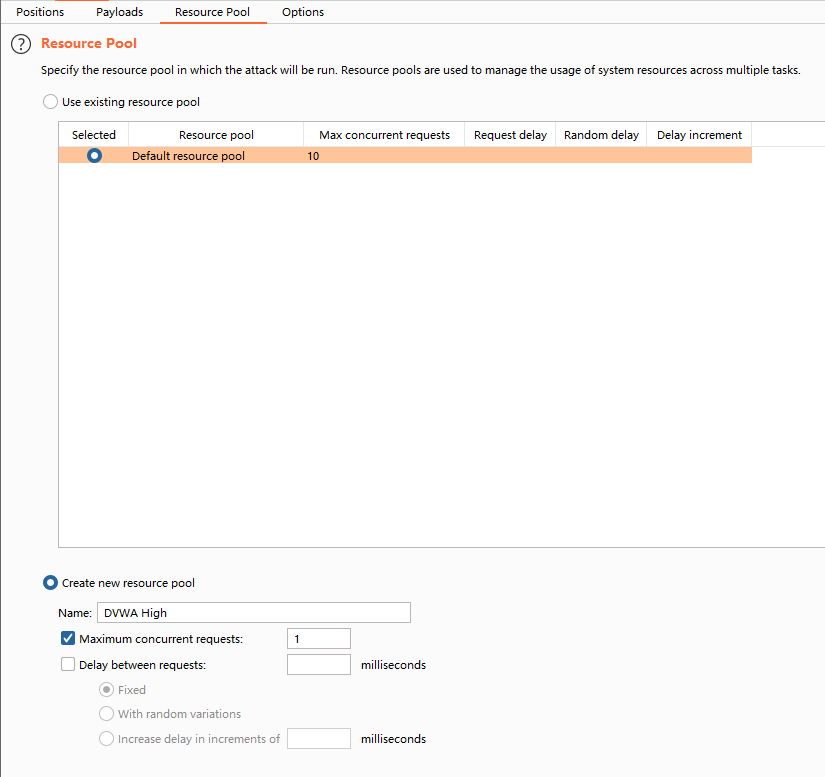

在选择完成模式后我们找到“Resource Pool”,选择“Create new resource pool”,选择“Maximum concurrent requests”在后面加上我们的线程数1。

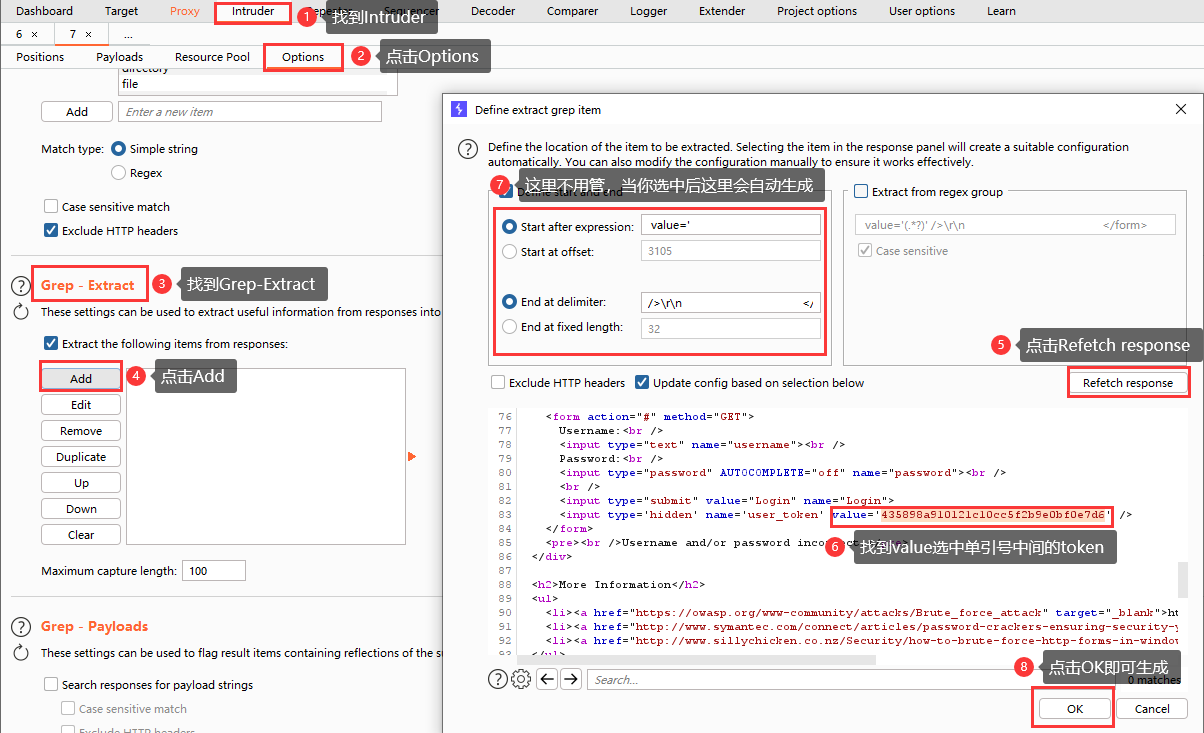

接下来在“Intruder”中找到“Options”,在“Options”中找到“Drep-Extract”,点击“Add”弹出“Define extract grep item”窗口,点击“Refetch response”,在弹出的代码中找到“user_token”将后面的“value”中单引号的内容选中,点击OK添加成功。

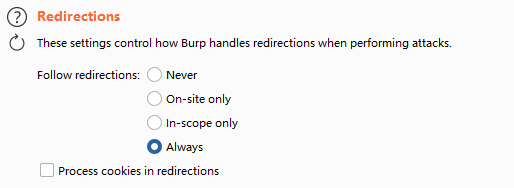

找到“Redirections”找到并选择“Always”。

将1选择加载入字典,2中“Payload type”换成“Recursive grep”。

最后得到结果admin|password就是结果。

(4)Impossible:

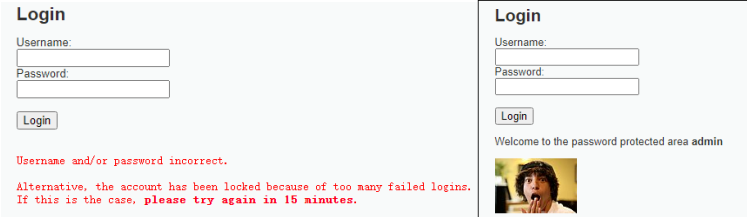

这个难度是最高的难度,其中的改变都有GET提交方式改为POST提交方式,同样加了token校验机制,还有就是他限制的登录的次数,如果登录失败3次,账户就会被锁定,需要等待15,然后才能重新尝试。方法基本上同High就不再赘述。

DVWA靶场实战(一)——Brute Force的更多相关文章

- DVWA靶场实战(五)——File Upload

DVWA靶场实战(五) 五.File Upload: 1.漏洞原理: File Upload中文名叫做文件上传,文件上传漏洞是指用户上传了一个可执行脚本文件(php.jsp.xml.cer等文件),而 ...

- DVWA靶场实战(四)——File Inclusion

DVWA靶场实战(四) 四.File Inclusion: 1.漏洞原理: 随着网站的业务的需求,程序开发人员一般希望代码更加灵活,所以将被包含的文件设置为变量,用来进行动态调用,但是正是这种灵活性通 ...

- DVWA靶场实战(三)——CSRF

DVWA靶场实战(三) 三.CSRF: 1.漏洞原理: CSRF(Cross-site request forgery),中文名叫做"跨站请求伪造",也被称作"one c ...

- DVWA靶场实战(二)——Command Injection

DVWA靶场实战(二) 二.Command Injection: 1.漏洞介绍: Command Injection,中文叫做命令注入,是指通过提交恶意构造的参数破坏命令语句结构,从而达到执行恶意命令 ...

- DVWA靶场实战(六)——Insecure CAPTCHA

DVWA靶场实战(六) 六.Insecure CAPTCHA: 1.漏洞原理: Insecure CAPTCHA(不安全的验证码),CAPTCHA全程为Completely Automated Pub ...

- DVWA靶场实战(七)——SQL Injection

DVWA靶场实战(七) 七.SQL Injection: 1.漏洞原理: SQL Inject中文叫做SQL注入,是发生在web端的安全漏洞,主要是实现非法操作,例如欺骗服务器执行非法查询,他的危害在 ...

- DVWA靶场实战(九)——Weak Session IDS

DVWA靶场实战(九) 九.Weak Session IDS: 1.漏洞原理: Weak Session IDS也叫做弱会话,当用户登录后,在服务器就会创造一个会话(session),叫做会话控制,接 ...

- DVWA靶场实战(十)——XSS(DOM)

DVWA靶场实战(十) 五.XSS(DOM): 1.漏洞原理: XSS全称为Cross Site Scripting,由于和层叠样式表(Cascading Style Sheets,CSS)重名,所以 ...

- DVWA靶场实战(十一)——XSS(Reflected)

DVWA靶场实战(十一) 十一.XSS(Reflected): 1.漏洞原理: XSS被称为跨站脚本攻击(Cross Site Script),而Reflected被称作反射型XSS.不同于DOM和S ...

随机推荐

- 齐博x1直播神器聊天小插件

下载地址如下:https://down.php168.com/livemsg.rar 本插件由论坛网友笨熊提供 非常感谢他给大家提供那么一个非常好用的直播必备神器. 如下图所示,大家在直播的时候,这个 ...

- 驱动开发:内核运用LoadImage屏蔽驱动

在笔者上一篇文章<驱动开发:内核监视LoadImage映像回调>中LyShark简单介绍了如何通过PsSetLoadImageNotifyRoutine函数注册回调来监视驱动模块的加载,注 ...

- 解决@Url.Action("Action", "Controller",new {p1=v1,p2=v2 })的传参问题

1.首先@Url.Action("Action", "Controller",new {p1=v1,p2=v2 })后面的model参数不可以直接用变量 需要先 ...

- vuex和浏览器【sessionStorage,localStorage ..】 得区别

1.Vuex的主要作用是用来共享和管理数据,那为什么不直接使用浏览器缓存呢?2.Vuex和浏览器缓存策略的根本区别是什么?3.Vuex,state仓库中的数据流是单向同步的,那为什么可以在action ...

- 三十二、kubernetes集群的网络实现

Kubernetes集群的网络实现 CNI介绍及集群网络选型 容器网络接口(Container Network Interface),实现kubernetes集群的Pod网络通信及管理.包括: CNI ...

- Cookie、Session、Token与JWT(跨域认证)

之前看到群里有人问JWT相关的内容,只记得是token的一种,去补习了一下,和很久之前发的认证方式总结的笔记放在一起发出来吧. Cookie.Session.Token与JWT(跨域认证) 什么是Co ...

- webpack -- element-ui 的按需引入

简单说明原理: 使用babel-plugin-component实现按需引入.打包.将webpack配置成多入口,保证最终打包的目录结构符合babel-plugin-component插件的要求,实现 ...

- 大前端html基础学习02

CSS核心属性 一.css属性和属性值的定义 属性:属性是指定选择符所具有的属性,它是css的核心. 属性值:属性值包括法定属性值及常见的数值加单位,如25px,或颜色值等. 二.CSS文本属性 1. ...

- 关于deepin-wine或wine更换字体方法

前言 首先要知道,deepin-wine打包的QQ和你自己用 deepin-wine跑的windows软件,他们所在不是同一个容器 deepin打包QQ所在的容器,在你的 ~/.deepinwine ...

- Oracle plsql Database links

在多系统对接的过程中,子系统要用到的基础数据例如部门和用户名是要和门户OA系统保持一致的,这个哦每天都要更新同步一次, 在Oracle中,存储过程可以完美的简单的解决这一问题.把目标数据库在plsql ...