Cacls和ICacls

解释:

Cacls:显示或修改文件的访问控制列表(ACL)

ICACLS:显示或修改自由访问控制表(Dacl) 上指定的文件,并指定目录中的文件应用于存储的 Dacl。

总结:显示或修改文件访问控制权限

相关术语:

一个DACL(Discretionary Access Control List),其指出了允许和拒绝某用户或用户组的存取控制列表,当一个进程需要访问安全对象,系统就会检查DACL来决定进程的访问权。如果一个对象没有DACL,则说明任何人对这个对象都可以拥有完全的访问权限。

一个SACL(System Acess Control List),其指出了在该对象上的一组存取方式(如:读,谢,运行等)的存取控制权限细节的列表

DACL和SACL构成了整个存取控制列表Access Control List,简称ACL,ACL中的每一项我们叫做ACE(Acess Control Entry)

以上是对DACL,SACL,ACL,ACE等相关术语的简要介绍。

Cacls使用格式:

Cacls 文件名 [/T] [/E] [/C] [/G user:perm] [/R user [...]] [/P user:perm [...]] [/D user [...]]

Filename——显示访问控制列表(以下简称ACL);

/T——更改当前目录及其所有子目录中指定文件的 ACL;

/E—— 编辑 ACL 而不替换;

/C——在出现拒绝访问错误时继续;

/G user:perm——赋予指定用户访问权限。Perm 可以是R(读取)、W(写入)、C(更改,写入)、F (完全控制);

/R user——撤销指定用户的访问权限(仅在与 /E 一起使用);

/P user:perm——替换指定用户的访问权限;

/D user——拒绝指定用户的访问

实例:以Windows系统为例

1.查看目录和ACL

在E:\>提示符下输入“Cacls 文件名”命令,接着就会列出Windows系统中用户组和用户对文件名目录的访问控制权限项目。如果想查看CCE目录中所有文件访问控制权限,输入“Cacls 文件名\?.?”命令即可。

2.修改目录和ACL:file(文件名) user(用户名)

设置用户访问权限:我们经常要修改目录和文件的访问权限,使用Cacls命令就很容易做到。下面要赋予本机用户user对E盘下file目录及其所有子目录中的文件有完全控制权限。在命令提示符对话框中输入“Cacls file /t /e /c /g user:f ”命令即可。

替换用户访问权限:将本机用户user的完全控制权限替换为只读权限。在命令提示符对话框中输入“ Cacls file /t /e /c /p user:r ”命令即可。

撤销用户访问权限:要想撤销本机用户user对该目录的完全控制权限也很容易,在命令提示符中运行“Cacls file /t /e /c /r user ”即可。

拒绝用户访问:要想拒绝用户user访问file目录及其所有子目录中的文件,运行“Cacls file /t /e /c /d user”即可。

某病毒调用calcs命令例子如下:

病毒进程: c:\documents andsettings\administrator\local settings\temp\tp5.tmp

行为:创建新进程

目标: c:\windows\system32\cacls.exe

命令行: cacls.exeC:\WINDOWS\system32\cmd.exe /e /t /g everyone:F

意思就是给everyone用户组(所有人)cmd.exe的完全控制

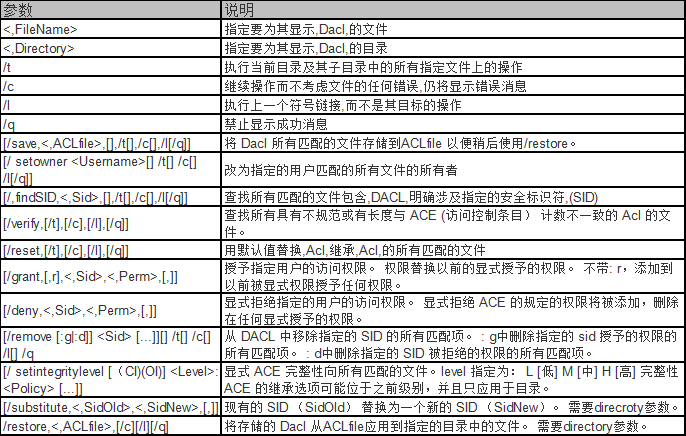

ICacls使用格式:(下列参数详见表格)

ICacls 文件名 /save Tofile [/T] [/C] [/L] [/Q]:将匹配名称的文件的DACL存储到Tofile中,以便将来与 /restore一起使用。

ICacls directory [/substitute SidOld SidNew [...]] /restore Tofile:将存储的DACL应用于目录中的文件。

ICacls 文件名 /reset [/T] [/G] [/L] [/Q]:更改所有匹配名称的所有者,该选项不会强制更改所有身份,使用takeown.exe实用程序可实现该目的。

ICacls 文件名 /findsid Sid [/T] [/C] [/L] [/Q]:查找包含显式SID的ACL的所有匹配名称。

ICacls 文件名 /verify [/T] [/C] [/L] [/Q]:查找其ACL不规范或长度与ACE计数不一致的所有文件

ICacls 文件名 /reset [/T] [/C] [/L] [/Q]:为所有匹配文件使用默认继承的ACL替换ACL

ICACLS 文件名 [/grant[:r] Sid:perm[...]]

[/deny Sid:perm [...]]

[/remove[:g|:d]] Sid[...]] [/T] [/C] [/L]

[/setintegritylevel Level:policy[...]]

/grant[:r] Sid:perm 授予指定的用户访问权限。如果使用 :r,

这些权限将替换以前授予的所有显式权限。

如果不使用 :r,这些权限将添加到以前授予的所有显式权限。

/deny Sid:perm 显式拒绝指定的用户访问权限。

将为列出的权限添加显式拒绝 ACE,

并删除所有显式授予的权限中的相同权限。

/remove[:[g|d]] Sid 删除 ACL 中所有出现的 SID。使用

:g,将删除授予该 SID 的所有权限。使用

:d,将删除拒绝该 SID 的所有权限。

/setintegritylevel [(CI)(OI)] 级别将完整性 ACE 显式添加到所有

匹配文件。要指定的级别为以下级别之一:

L[ow]

M[edium]

H[igh]

完整性 ACE 的继承选项可以优先于级别,但只应用于

目录。

/inheritance:e|d|r

e - 启用继承

d - 禁用继承并复制 ACE

r - 删除所有继承的 ACE

注意:Sid 可以采用数字格式或友好的名称格式。如果给定数字格式,那么请在 SID 的开头添加一个 *。

/T 指示在以该名称指定的目录下的所有匹配文件/目录上执行此操作。

/C 指示此操作将在所有文件错误上继续进行。仍将显示错误消息。

/L 指示此操作在符号链接本身而不是其目标上执行。

/Q 指示 icacls 应该禁止显示成功消息。

ICACLS 保留 ACE 项的规范顺序:

显式拒绝

显式授予

继承的拒绝

继承的授予

注意:

在括号中以逗号分隔的特定权限列表:

perm 是权限掩码,可以两种格式之一指定:

简单权限序列:

F - 完全访问权限

M - 修改权限

RX - 读取和执行权限

R - 只读权限

W - 只写权限

继承权限可以优先于每种格式,但只应用于

目录:

(OI) - 对象继承

(CI) - 容器继承

(IO) - 仅继承

(NP) - 不传播继承

示例:

icacls c:\windows\* /save AclFile /T

- 将 c:\windows 及其子目录下所有文件的

ACL 保存到 AclFile。

icacls c:\windows\ /restore AclFile

- 将还原 c:\windows 及其子目录下存在的 AclFile 内

所有文件的 ACL

icacls file /grant Administrator:(D,WDAC)

- 将授予用户对文件删除和写入 DAC 的管

理员权限

icacls file /grant *S-1-1-0:(D,WDAC)

- 将授予由 sid S-1-1-0 定义的用户对文件删

除和写入 DAC 的权限

1、强制将当前目录下的所有文件及文件夹、子文件夹下的所有者更改为管理员组(administrators)命令:

takeown /f * /a /r /d y

2、将所有d:\documents目录下的文件、子文件夹的NTFS权限修改为仅管理员组(administrators)完全控制(删除原有所有NTFS权限设置):

cacls d:\documents\*.* /T /G administrators:F

3、在原有d:\documents目录下的文件、子文件夹的NTFS权限上添加管理员组(administrators)完全控制权限(并不删除原有所有NTFS权限设置):

cacls d:\documents\*.* /T /E /G administrators:F

4、取消管理员组(administrators)完全控制权限(并不删除原有所有NTFS权限设置):

cacls \\Server\Documents\%username%\我的文档 /t /e /r "mddq\domain admins"

cacls \\Server\Documents\%username%\桌面 /t /e /r "mddq\domain admins"

Cacls和ICacls的更多相关文章

- [转帖]Cacls和ICacls

Cacls和ICacls https://www.cnblogs.com/Aley/p/11089538.html Need Study 解释: Cacls:显示或修改文件的访问控制列表(ACL) ...

- dos命令(Cacls和Icacls) -- 显示或者修改文件的访问控制表

1. dos帮助说明 cacls /? 注意: 不推荐使用 Cacls,请使用 Icacls. 显示或者修改文件的访问控制列表(ACL) CACLS filename [/T] [/M] [/L] [ ...

- Icacls 在windows目录文件授权中的应用

前言 最近因工作需要,需要对批量服务器某一目录下的文件进行统一授权,对于linux来说,授权很方便,对于window来说,要对目录下的文件进行批量授权还是很不方便的,windows平台授权自然想到用i ...

- Takeown、Cacls、Icacls-文件、文件夹夺权用法

常用示例如下: takeown /f 文件名 获取该文件的所属权 takeown /f /r /d n 文件夹 获取整个文件夹及其下面子目录文件的所属权 takeown /f * /a /r /d ...

- 通过脚本命令cacls提升某个用户都某路径的操作权限

摘要----项目需要对服务器上的某个路径下的目录,修改权限:给Users用户组的用户添加修改写入权限. 原理----通过批处理脚本实现,命令使用 icacls 修改ACL 来达到修改权限的目的. 操作 ...

- Windows TAKEOWN & ICACLS

TAKEOWN:takeown /f 文件名 获取该文件的所属权takeown /f /r /d n 文件夹 获取整个文件夹及其下面子目录文件的所属权 TAK ...

- Windows 下命令行修改文件夹的控制权限 Cacls

设置用户访问权限:我们经常要修改目录和文件的访问权限,使用Cacls命令就很容易做到.下面要赋予本机用户testuser对d盘下 test目录及其所有子目录中的文件有完全控制权限.在命令提示符对话框中 ...

- icacls备份与还原ACL列表(NTFS权限)--Robocopy

icacls c:\windows\* /save AclFile /T- 将 c:\windows 及其子目录下所有文件的 ACL 保存到 AclFile. icacls c:\windows\ / ...

- [转] NTFS Permission issue with TAKEOWN & ICACLS

(转自:NTFS Permission issue with TAKEOWN & ICACLS - SAUGATA 原文日期:2013.11.19) Most of us using TA ...

随机推荐

- IIS遇到过的问题

1. IIS的一个莫名错误Server Application Unavailable http://www.kesion.com/zzcd/asp/aspjq/474.html 新打开这个服务ASP ...

- codeforces1213G Path Queries 并查集

题意 给定n个结点的树,每条边有边权,有m个询问,每个询问给一个\(q_i\)输出树上有多少点对的简单路径上最大的边权不超过\(q_i\). 分析 用并查集维护点集,同时维护大小. 将所有边按边权排序 ...

- laravel5.4的laravel-mix踩坑记

第一个坑,cross-env目录不对 sh: node_modules/cross-env/bin/cross-env.js: No such file or directory 我查了一下cross ...

- rtp发送 h265

自己写的select 做TCP服务端,把tcp数据按照RTSP协议解析,掉函数直接获取一帧音频,一帧视频这种,分包成RTP发送 用ffmpeg

- vue-导入element-ui

安装 npm install element-ui -S 项目中导入 修改main.js import ElementUI from 'element-ui'; import 'element-ui/ ...

- 夺命连环问:一个 TCP 连接可以发多少个 HTTP 请求?

曾经有这么一道面试题:从 URL 在浏览器被被输入到页面展现的过程中发生了什么? 相信大多数准备过的同学都能回答出来,但是如果继续问:收到的 HTML 如果包含几十个图片标签,这些图片是以什么方式.什 ...

- Elasticsearch的Search详解

介绍 ES不是新技术,是将全文检索和数据分析.分布式整合到一起. 基于lucene开发,提供简单的restful api接口.java api接口.其他语言开发接口等. 实现了分布式的搜索引擎和分析引 ...

- seaweedfs文件存储服务器搭建

官方网站: https://github.com/chrislusf/seaweedfs/wiki/Getting-Started 概述 seaweedfs是一个非常优秀的由 golang 开发的分布 ...

- anconda + python 3.6安装(以前的anconda,anaconda和python版本对应关系)

anconda + python 3.6安装 anaconda + python3.6安装安装老版本带python3.6的anaconda安装老版本带python3.6的anacondaanacond ...

- 解析Python编程中的包结构

解析Python编程中的包结构 假设你想设计一个模块集(也就是一个"包")来统一处理声音文件和声音数据.通常由它们的扩展有不同的声音格式,例如:WAV,AIFF,AU),所以你可能 ...