GSM Hacking Part① :使用SDR扫描嗅探GSM网络

0×00 写在开头

近期,发现Crazy Danish Hacker在YouTuBe发布了一个挺不错的教程视频:使用SDR嗅探监听GSM网络的通信流量(GSM Sniffing Teaser – Software Defined Radio Series)。该教程从电视棒的安装到扫描、嗅探工具的使用、GSM流量包的捕获解密都有详细说明演示:

作为搬运工,在这里将分两三部分参考&总结一下该教程的主要内容,输出一篇中文教程,希望能够给对这方面感兴趣的童鞋带来一定帮助。

0×01 环境搭建

HardWare:电视棒(rtl-sdr)、HackRF、Bladerf 均可

1.安装编译依赖包

sudo apt-get install git cmake libboost-all-dev libcppunit-dev swig doxygen liblog4cpp5-dev python-scipy

Kali 2.0

apt-get install gnuradio gnuradio-dev rtl-sdr librtlsdr-dev osmo-sdr libosmosdr-dev libosmocore libosmocore-dev cmake libboost-all-dev libcppunit-dev swig doxygen liblog4cpp5-dev python-scipy

2.编译gr-gsm

git clone https://github.com/ptrkrysik/gr-gsm.git

cd gr-gsm

mkdir build

cd build

cmake ..

make

sudo make install

sudo ldconfig

3.编译kalibrate

kalibrate-hackrf (kalibrate For HackRF)

git clone https://github.com/scateu/kalibrate-hackrf.git

cd kalibrate-hackrf

./bootstrap

./configure

make

sudo make install

kalibrate-rtl(kalibrate For rtl-sdr)

git clone https://github.com/steve-m/kalibrate-rtl.git

cd kalibrate-rtl

./bootstrap

./configure

make

sudo make install

0×01 扫描基站

1.1 kal

kal

error: must enter channel or frequency

kalibrate v0.4.1-hackrf, Copyright (c) 2010, Joshua Lackey

modified for use with hackrf devices, Copyright (c) 2014, scateu@gmail.com

Usage:

GSM Base Station Scan:

kal <-s band indicator> [options] Clock Offset Calculation:

kal <-f frequency | -c channel> [options] Where options are:

-s band to scan (GSM850, GSM-R, GSM900, EGSM, DCS, PCS) //指定扫描的网络类型&频段

-f frequency of nearby GSM base station

-c channel of nearby GSM base station

-b band indicator (GSM850, GSM-R, GSM900, EGSM, DCS, PCS)

-a rf amplifier enable

-g vga (bb) gain in dB, 0-40dB, 8dB step

-l lna (if) gain in dB, 0-62dB, 2dB step

-d rtl-sdr device index

-e initial frequency error in ppm

-E manual frequency offset in hz

-v verbose

-D enable debug messages

-h help

kal -s GSM900 -g 40 -l 40 //扫描GSM900频段

1.2 gr-gsm (HackRF、BladeRF)

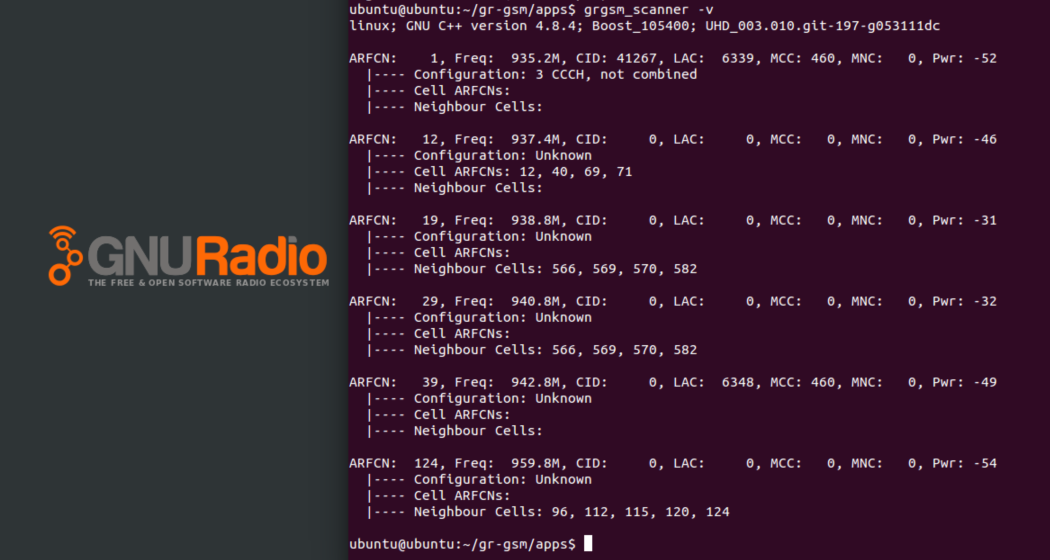

在编译完成的gr-gsm项目中,App目录里有用于扫描、解码gsm流量的脚本:

grgsm_scanner -h

linux; GNU C++ version 4.8.4; Boost_105400; UHD_003.010.git-197-g053111dc Usage: grgsm_scanner: [options] Options:

-h, --help show this help message and exit

-b BAND, --band=BAND Specify the GSM band for the frequency. Available

bands are: P-GSM, DCS1800, PCS1900, E-GSM, R-GSM,

GSM450, GSM480, GSM850

-s SAMP_RATE, --samp-rate=SAMP_RATE

Set sample rate [default=2000000.0] - allowed values

even_number*0.2e6

-p PPM, --ppm=PPM Set frequency correction in ppm [default=0]

-g GAIN, --gain=GAIN Set gain [default=24.0]

--args=ARGS Set device arguments [default=]

--speed=SPEED Scan speed [default=4]. Value range 0-5.

-v, --verbose If set, verbose information output is printed: ccch

configuration, cell ARFCN's, neighbour ARFCN's

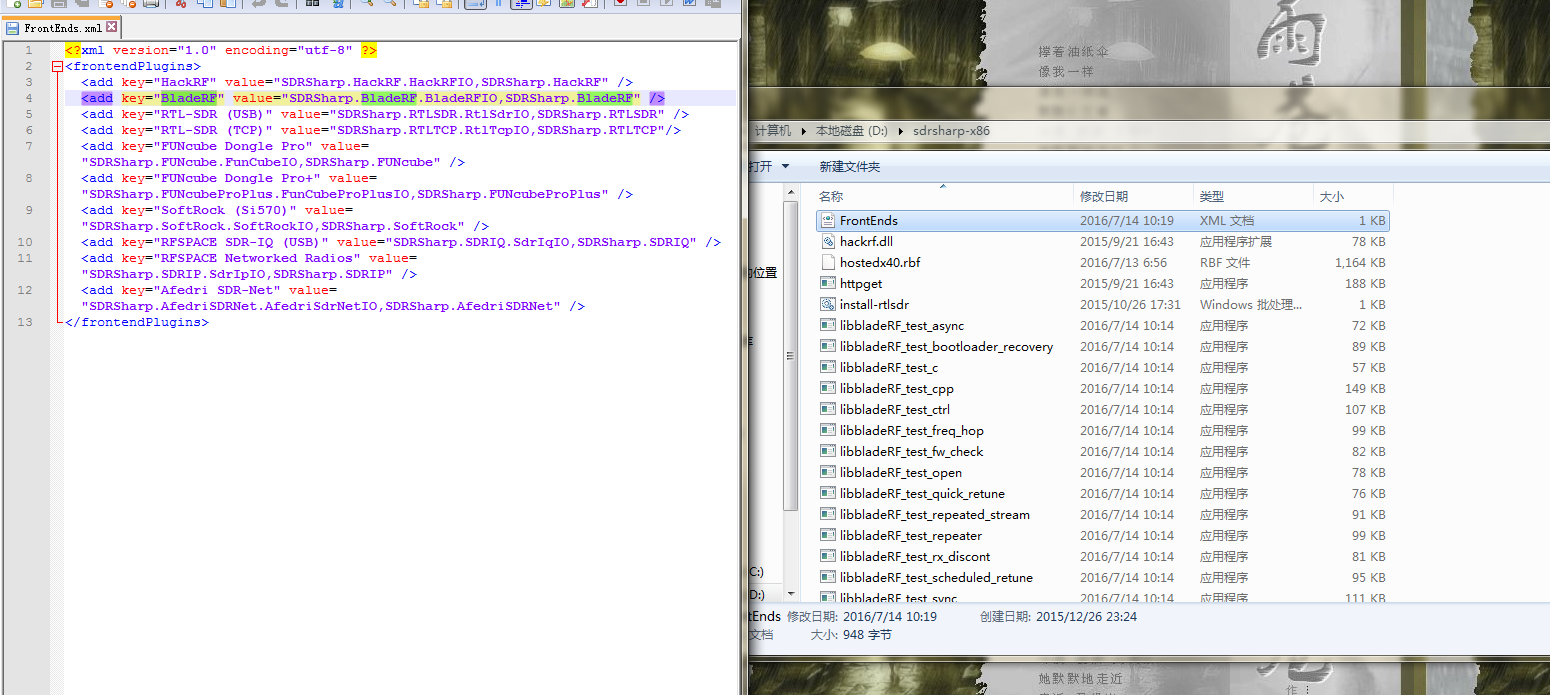

1.3 Bladerf 配合 SDR-sharp

通过上述方式,我们获取到了基站的一些参数信息,如:中心频率、信道、ARFCN值、LAC、MCC、MNC值等。这为我们接下来的工作提供了便利。那么windows用户有其它方式来确定基站的中心频率么?

Windows用户可通过SDR-sharp的瀑布图来确认基站的工作频率,由于HackRF性能问题,查看GSM频率时瀑布图效果不明显,所以我这里用BladeRF来实现这需求。由于SDR-sharp默认不支持BladeRF硬件,首先我们需为其安装硬件驱动,详情可参考:https://github.com/jmichelp/sdrsharp-bladerf

复制Release目录中的SDRSharp.BladeRF.dll到SDR主目录;

复制GitHub项目中的LibBladeRF目录下所有dll文件到SDR主目录;

在FrontEnds.xml文件增加

<add key="BladeRF" value="SDRSharp.BladeRF.BladeRFIO,SDRSharp.BladeRF" />

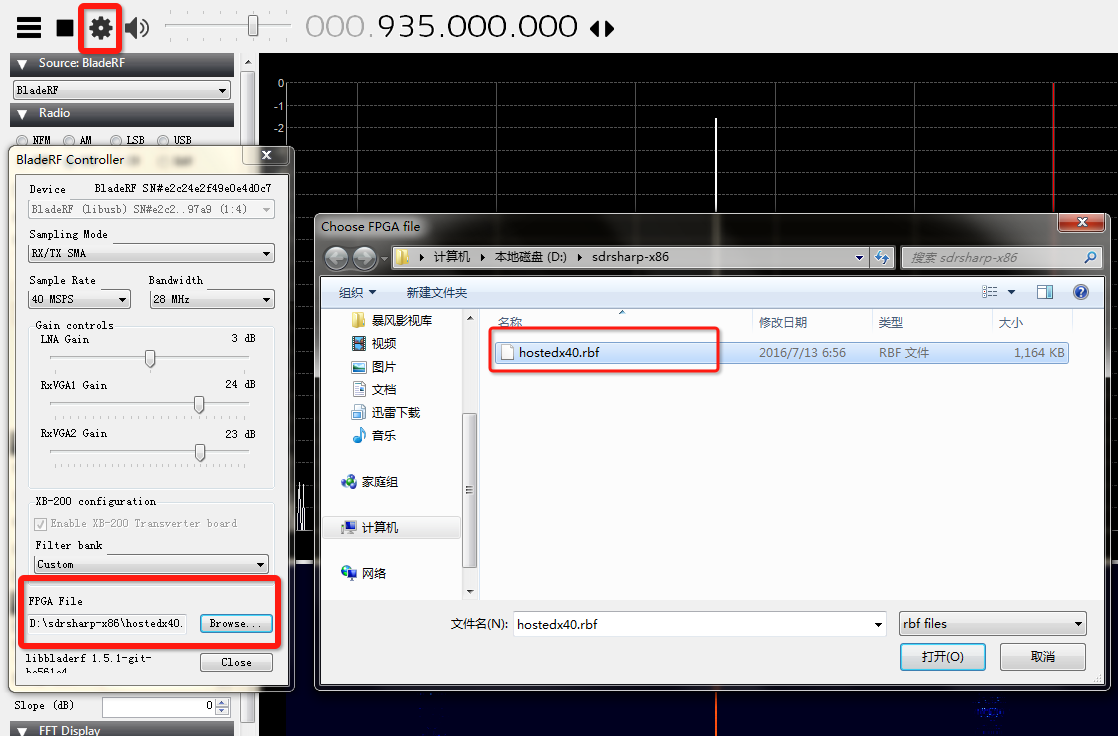

在SDR-sharp中加载BladeRF的FPGA固件:

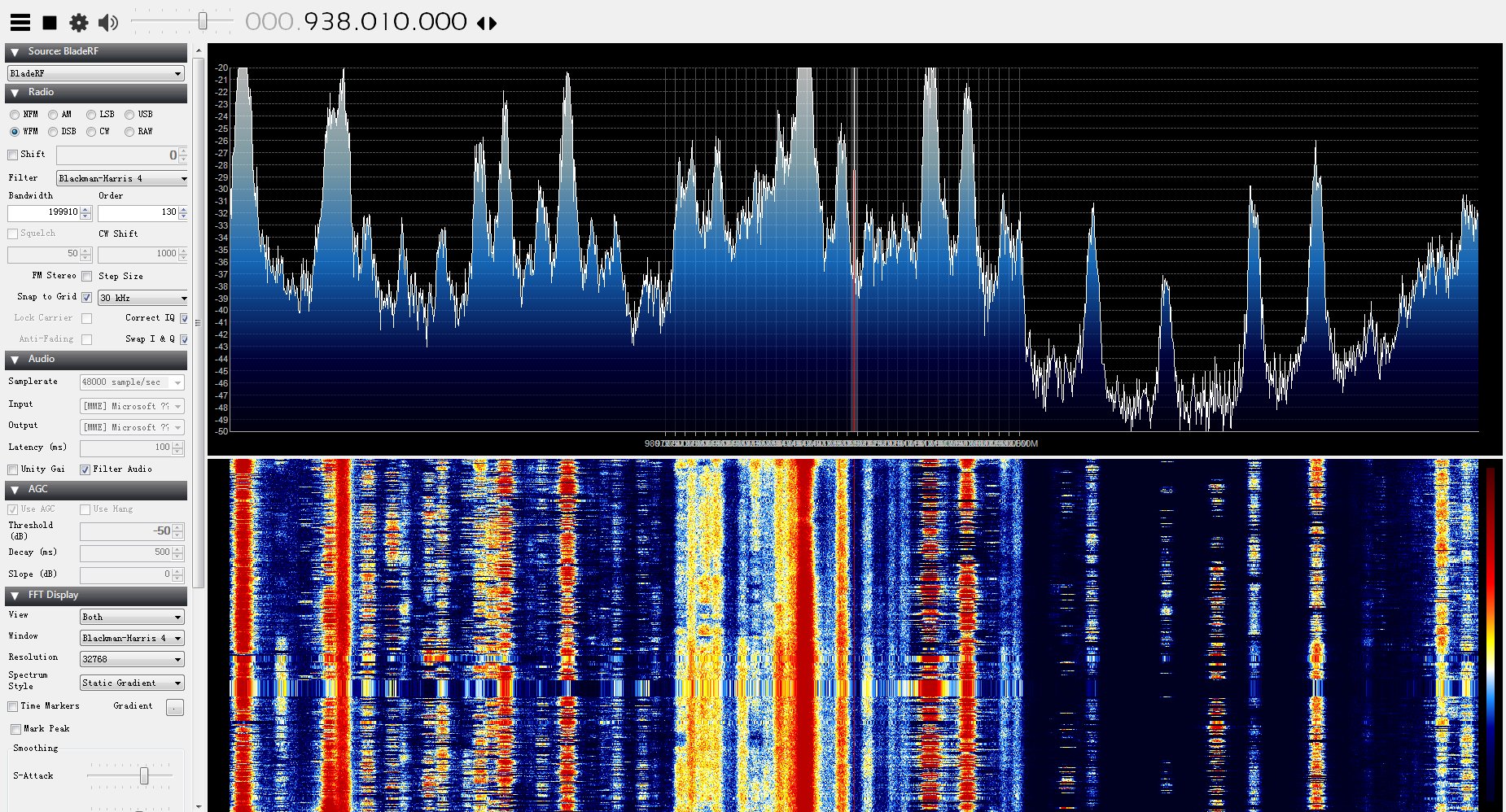

最终效果:

0×02 Sniffer 嗅探

通过扫描我们获取到了基站的中心频率、信道、ARFCN值、LAC、MCC、MNC值等参数信息:

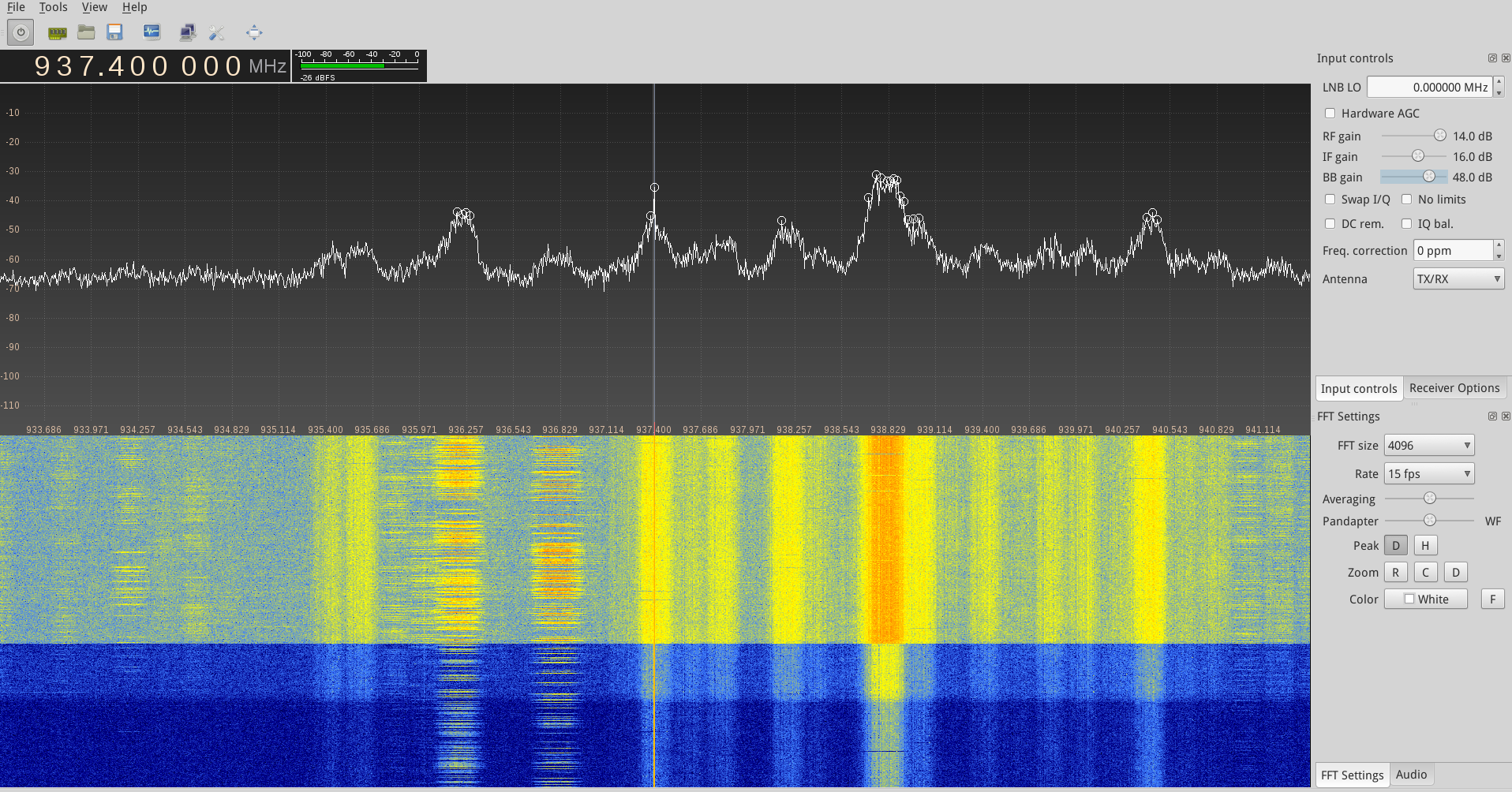

上图表明在935-950MHz频率区间发现GSM基站信号。通过gqrx瀑布图来看看:

ubuntu@ubuntu:~/gr-gsm/apps$ ls

CMakeLists.txt grgsm_livemon grgsm_livemon.py helpers

grgsm_decode grgsm_livemon.grc grgsm_scanner README ubuntu@ubuntu:~/gr-gsm/apps$ grgsm_livemon -h

linux; GNU C++ version 4.8.4; Boost_105400; UHD_003.010.git-197-g053111dc Usage: grgsm_livemon: [options] Options:

-h, --help show this help message and exit

--args=ARGS Set Device Arguments [default=]

-f FC, --fc=FC Set fc [default=939.4M]

-g GAIN, --gain=GAIN Set gain [default=30]

-p PPM, --ppm=PPM Set ppm [default=0]

-s SAMP_RATE, --samp-rate=SAMP_RATE

Set samp_rate [default=2M]

-o SHIFTOFF, --shiftoff=SHIFTOFF

Set shiftoff [default=400k]

--osr=OSR Set OSR [default=4]

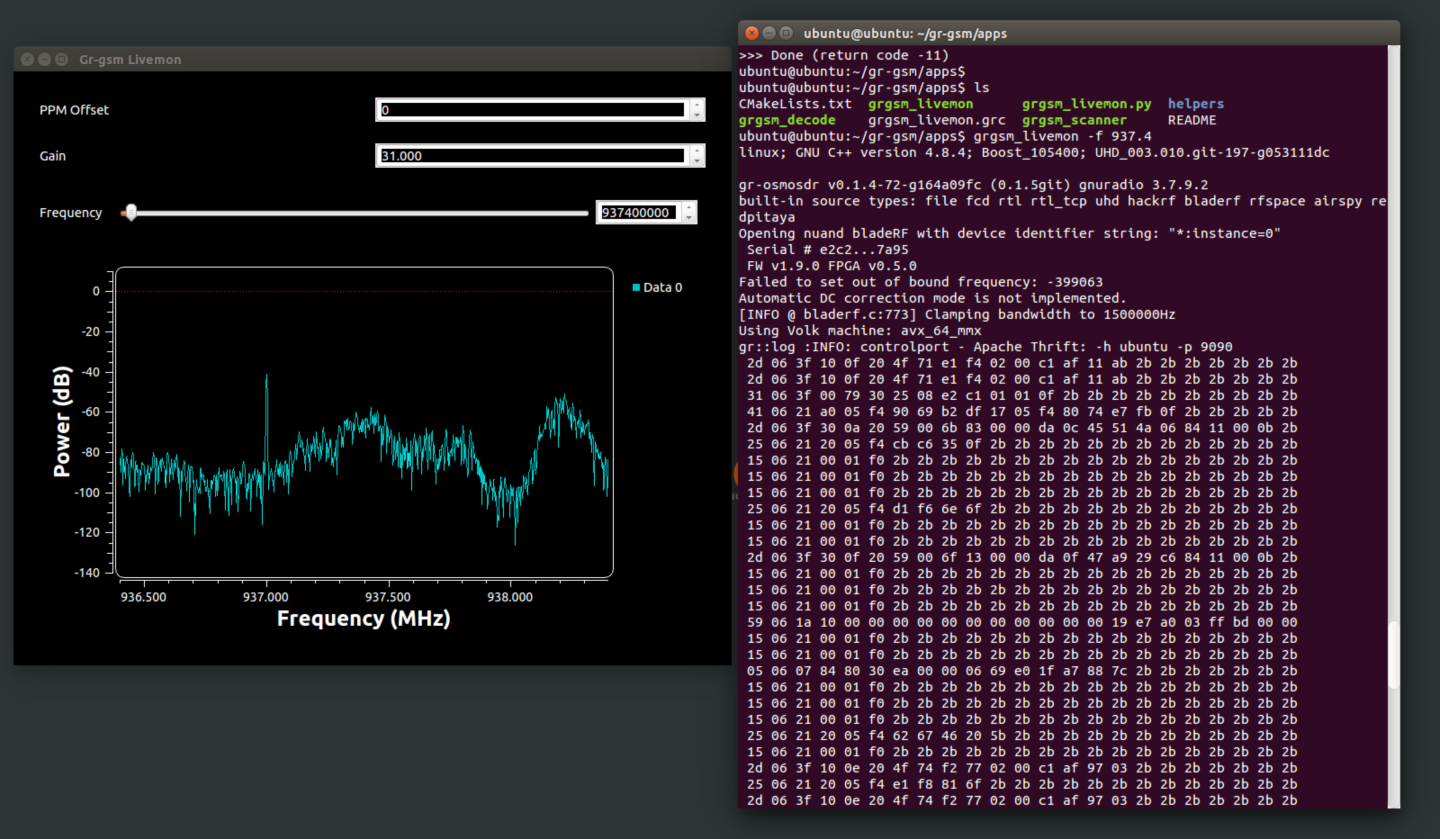

我们来嗅探一下937.4MHz的基站:

grgsm_livemon -f 937.4

右侧终端显示成功捕获到了基站通信数据包。

0×03 Decode解密

3.1 安装WireShark

apt-get install wireshark

3.2 嗅探&解密

ubuntu@ubuntu:~/gr-gsm/apps$ ls

CMakeLists.txt grgsm_livemon grgsm_livemon.py helpers

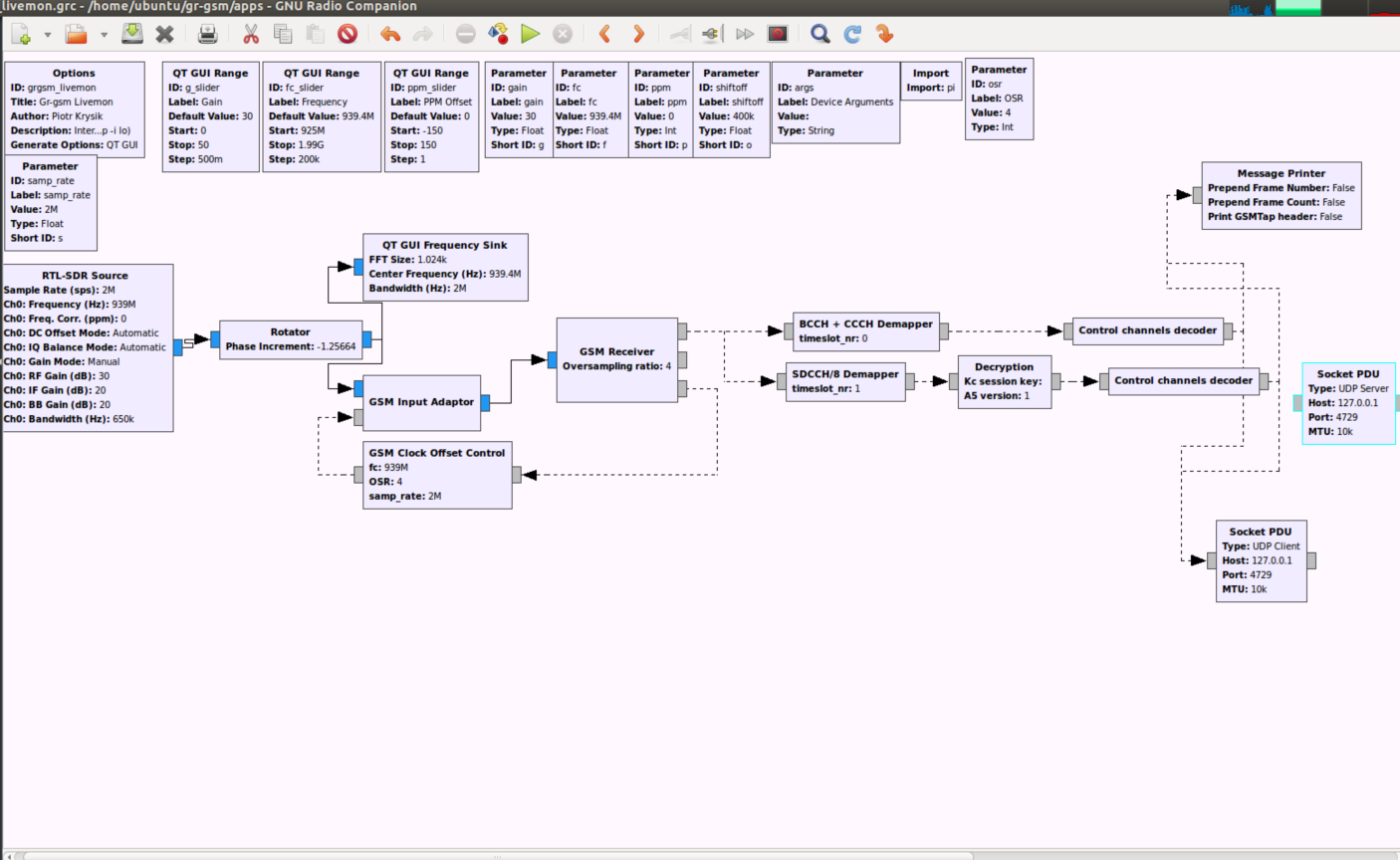

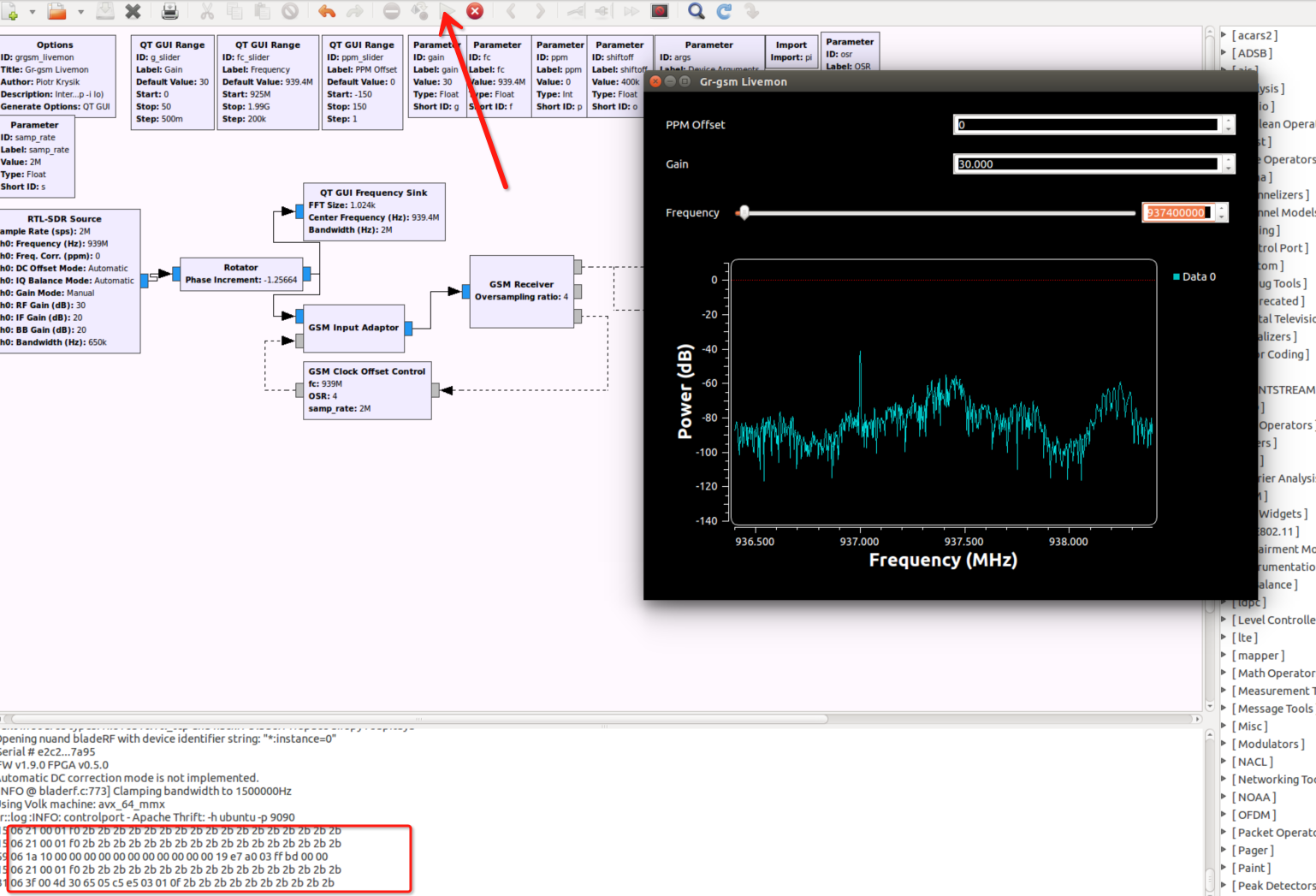

grgsm_decode grgsm_livemon.grc grgsm_scanner README ubuntu@ubuntu:~/gr-gsm/apps$ gnuradio-companion grgsm_livemon.grc

执行GRC流图:

sudo wireshark -k -Y 'gsmtap && !icmp' -i lo

捕获到的数据包如下:

解密方式可先参考GitHub:

Usage: Decoding How To · ptrkrysik/gr-gsm Wiki

在后续内容中,我们将使用SDR来捕获手机在通话过程中的GSM数据包以及利用三星手机锁屏绕过漏洞直接获取TMSI、KC来解密捕获到的数据包,从中提取出通话过程中的语音内容。

maybe,我们还可以根据gr-lte开源项目来讨论分析4G LTE基站的安全问题。(the gr-lte project is an Open Source Software Package which aims to provide a GNU Radio LTE Receiver to receive, synchronize and decode LTE signals.)

0×04 refer

https://github.com/ptrkrysik/gr-gsm/wiki/Usage

https://z4ziggy.wordpress.com/2015/05/17/sniffing-gsm-traffic-with-hackrf/

GSM Sniffing: Kalibrate-RTL Usage – Software Defined Radio Series #5

GSM Sniffing: Installing GR-GSM – Software Defined Radio Series #7

GSM Sniffing: Using GR-GSM – Software Defined Radio Series #8

原文地址:http://www.freebuf.com/articles/wireless/110773.html

GSM Hacking Part① :使用SDR扫描嗅探GSM网络的更多相关文章

- GSM Hacking Part② :使用SDR捕获GSM网络数据并解密

0×00 在文章第一部分 GSM Hacking Part① :使用SDR扫描嗅探GSM网络 搭建了嗅探GSM流量的环境,在第二部中,我们来讨论如何捕获发短信以及通话过程中的流量,从捕获到的数据中解密 ...

- GnuRadio Hacking②:使用SDR嗅探北欧芯片无线键盘鼠标数据包

0×00 前言 上半年的时候安全公司Bastille Networks(巴士底狱)安全研究员发现大多数无线鼠标和接收器之间的通信信号是不加密的,黑客可对一两百米范围内存在漏洞的无线键鼠进行嗅探甚至劫持 ...

- GSM Hacking:使用BladeRF、树莓派、YatesBTS搭建便携式GSM基站

每次看到黑客在网上发布的那些GSM技术相关文章我都十分惊讶.然而在没有Software Defined Radios (SDRs)之前,玩GSM并不便宜,除此之外想要好好玩你得下大功夫. 拓展阅读 G ...

- Nmap扫描教程之网络基础服务DHCP服务类

Nmap扫描教程之网络基础服务DHCP服务类 Nmap网络基础服务 网络基础服务是网络正常工作的基石,常见的网络基础服务包括DHCP服务和DNS服务.其中,DHCP服务用来为计算机动态分配IP地址:D ...

- GSM Hacking:如何对GSM/GPRS网络测试进行测试

写在前面 这里需要介绍的是GSM / GPRS网络测试的一些方法,随着现在硬件设备连网现象的普遍存在,例如智能电表.自动变速箱控制单元(TCU).POS机.报警系统等.这些设备通常需要与网络连接,GS ...

- BLE Hacking:使用Ubertooth one扫描嗅探低功耗蓝牙

0×00 前言 低功耗蓝牙(Low Energy; LE),又视为Bluetooth Smart或蓝牙核心规格4.0版本.其特点具备节能.便于采用,是蓝牙技术专为物联网(Internet of Thi ...

- nmap扫描某段网络连通性

nmap -v -sP 10.0.10.0/24 进行ping扫描,打印出对扫描做出响应的主机,不做进一步测试(如端口扫描或者操作系统探测): nmap -sP 192.168.1.0/24 仅列出指 ...

- 一种基于SDR实现的被动GSM嗅探

软件定义无线电(SDR)是一种无线电通信系统,简单来说,就是通过数字信号处理技术在通用可编程数字信号处理硬件平台上,利用软件定义来实现无线电台的各单元功能,从而对无线电信号进行调制.解调.测量.SDR ...

- GSM:嗅探语音流量

GSM: Sniffing voice traffic I wrap up the GSM series with a walkthrough on how to decrypt voice traf ...

随机推荐

- IIS 7.5最新解析漏洞

IIS7.5解析漏洞 http://www.cnk0n9.com/fckeditor/editor/fckeditor.html, 上传图片,浏览,上传一个aspx的一句话木马,名字为:a.aspx. ...

- SQL Server Management Studio 已停止工作 异常错误

找到类似环境下sql的路径 D:\Program Files (x86)\Microsoft SQL Server\100\Tools\Binn\VSShell\Common7\IDE\ 复制出 Ss ...

- Java EE : 三、图解Session(会话)

目录 Java EE : 一.图解Http协议 Java EE : 二.图解 Cookie(小甜饼) Java EE : 三.图解Session(会话) 概述 一.Session由来 二.Sessio ...

- 通过Maven插件发布JaveEE项目到tomcat下

1.修改tomcat\conf\tomcat-users.xml文件,在文件中增加 <role rolename="manager-script"/> <user ...

- 服务器asp.net 3.5 HTTP 错误 500.19 - Internal Server Error 无法访问请求的页面,因为该页的相关配置数据无效。

配置错误:不能在此路径中使用此配置节.如果在父级别上锁定了该节,便会出现这种情况.锁定是默认设置的(overrideModeDefault="Deny"),或者是通过包含 over ...

- python之路:Day8-Socket编程进阶

本节内容: 1.Socket语法及相 2.SocketServer实现多并发 Socket语法及相关 socket概念 socket本质上就是在两台网络互通的电脑之间,建立一个通道,两台电脑通过 ...

- 使用wex5得到的一些教训

博主一直都是做web开发,前段时间有个小想法,想给自己做个android小应用(很小,功能特别简单). 了解到可以用js直接做,貌似很简单,选用了wex5(基于codova插件)来直接开发. 最终发现 ...

- uva 489 Hangman Judge

大意:电脑想个单词,玩家来猜.玩家输入一个个字母,若答案里有这个字母,则显示该单词中所有该字母.最终目标是显示答案所有字母.猜错7次,死: 注意特殊条件:1.玩家不断重复错误的字母,只算一次猜错.2. ...

- Lombok简化Java代码

导包:import lombok.Data; Lombok简化Java代码: 在Lombok中,生成构造方法的annotation一共有三个:@NoArgsConstructor, @Required ...

- C++重载流运算符,将存储结构体的vector直接写入文件

我们知道,当vector很大的时候,如果使用循环的方式将其中的元素写入文件将非常费时,因此有没有办法将vector一次性写入文件呢? 采用流运算符重载的方法可以做到,不仅基本类型的vector可以一次 ...