cvechecker 漏洞扫描工具部署及效果展示

cvechecker 漏洞扫描工具部署及效果展示

介绍

cvechecker的目标是通过扫描已安装的软件并将结果与CVE数据库进行匹配来报告系统上可能存在的漏洞。

官方提示:

- 可能会产生许多误报(漏洞已通过修订版本修复,但该工具无法检测修订本身)。

- 但是该工具也需要您的帮助。最多的工作是告诉cvechecker如何检测安装了哪个软件以及哪个版本。

cvechecker的核心功能就是拿到软件的版本号,然后根据规则去匹配cve漏洞库,cvechecker没有依赖于包版本管理器,而是直接通过查找软件包的版本号,然后构造CPE信息,通过在cve数据库中查找给CPE信息来提取CVE信息, 开发者维护了一个软件包和各个命令的映射关系表。内容类似于:

,perlivp,1,perlivp$,# perlivp v([0-9][0-9](.[0-9]+)+),a,perl,perl,\1,,,

,libvorbis.so,1,libvorbis.so.,Xiph.Org libVorbis ([0-9][0-9]*(.[0-9]+)+),a,xiph,libvorbis,\1,,,

用户自己也可以定义添加这种映射表,同时这也是作者所提议的,而默认的映射表是由开发者维护的,默认只有651条,因此这里就是漏报的一处主要原因。另外一个原因就是上面提到的,无法检测补丁。

支持的数据库:

参考链接

安装使用

测试机器:CentOS 7

环境要求

- SQLite3, MySQL, PostgreSQL, Redis

- git

- gccGNU Make

- libxslt

- libconfig

一. 环境部署:

1.工具安装

# sudo yum -y install libxslt libconfig sqlite

2.安装

先下载release版,最新版是4.0 https://github.com/sjvermeu/cvechecker/releases/tag/cvechecker-4.0# tar zxvf cvechecker-cvechecker-4.0.tar.gz

# cd cvechecker-cvechecker-4.0

# ./configure -prefix=/root/cve/ --enable-sqlite3

# make

# make install踩坑

1 ./configure -prefix=/root/cve/ --enable-sqlite3 过程中失败 已安装sqlite,却提示失败

...

checking for pkg-config... /bin/pkg-config

checking pkg-config is at least version 0.9.0... yes

checking for CONFIG... yes

checking for SQLITE3... no

configure: error: Package requirements (sqlite3 >= 3.6.16) were not met: No package 'sqlite3' found Consider adjusting the PKG_CONFIG_PATH environment variable if you

installed software in a non-standard prefix. Alternatively, you may set the environment variables SQLITE3_CFLAGS

and SQLITE3_LIBS to avoid the need to call pkg-config.

See the pkg-config man page for more details.

解决办法:

# yum -y install sqlite-devel

2 ./configure -prefix=/root/cve/ --enable-sqlite3 过程中失败 找不到Makefile.in文件

config.status: error: cannot find input file: `Makefile.in'

解决办法:

# aclocal

# autoheader

# automake --add-missing

3 make过程失败 libbsd

configure: error: Package requirements (libbsd) were not met: No package 'libbsd' found Consider adjusting the PKG_CONFIG_PATH environment variable if you

installed software in a non-standard prefix. Alternatively, you may set the environment variables BSD_CFLAGS

and BSD_LIBS to avoid the need to call pkg-config.

See the pkg-config man page for more details.

解决办法:

# yum -y install libbsd-devel

3.修改配置文件

# cp ./conf/cvechecker.conf /etc

根据自己环境配置,mysql的在这里配置用户名等

#

# Generic settings

# dbtype = "sqlite";

#dbtype="mysql";

cvecache = "/usr/local/var/cvechecker/cache";

datadir = "/usr/local/share/cvechecker";

stringcmd = "/usr/bin/strings -n 3 '@file@'";

version_url = "https://raw.github.com/sjvermeu/cvechecker/master/versions.dat";

#userkey = "servertag"; #

# For Sqlite3

#

sqlite3: {

localdb = "/usr/local/var/cvechecker/local";

globaldb = "/usr/local/var/cvechecker/global.db";

}; #

# For MySQL

#

mysql: {

dbname = "cvechecker";

dbuser = "cvechecker_rw";

dbpass = "password4cvechecker_rw";

dbhost = "mysql.company.com";

};

4.初始化表

# cvechecker -i

5.获取漏洞数据

# pullcves pull

6.生成扫描文件列表

# find / -type f -perm -o+x > scanlist.txt

# echo "/proc/version" >> scanlist.txt

7.执行扫描

# cvechecker -b scanlist.txt

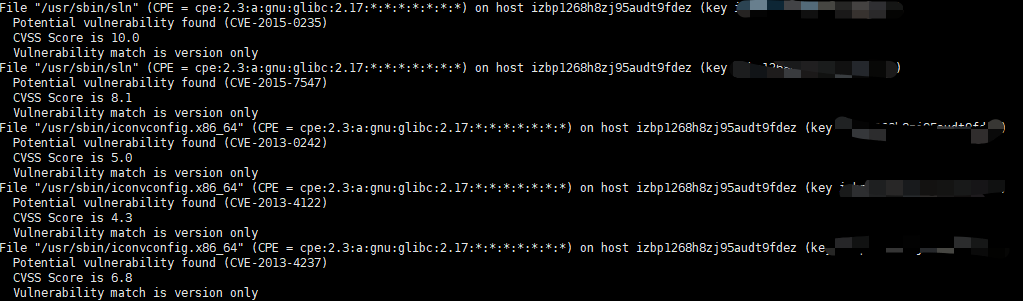

8.输出匹配条目

# cvechecker -r

# cvechecker -r -C // 以cvs格式输出

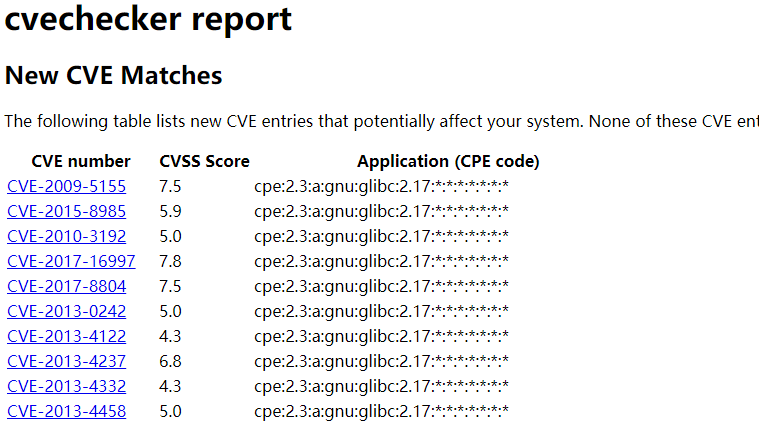

9.生成web UI报告 cvereport -D 生成文件的目标目录 acknowledgements.xml所在目录

# cvereport -D /root/ /root/cvechecker-cvechecker-4.0/data/acknowledgements.xml

时间:03/05/2021

作者:HsinTsao

cvechecker 漏洞扫描工具部署及效果展示的更多相关文章

- Vuls 漏洞扫描工具部署及效果展示

Vuls 漏洞扫描工具部署及效果展示 介绍 Vuls根据NVD,OVAL等数据对主流Linux系统进行扫描,并具有完善的报告. 支持系统 Distribution Release Alpine 3.3 ...

- Lynis 漏洞扫描工具部署及效果展示

Lynis 漏洞扫描工具部署及效果展示 介绍 Lynis是一个安全审计工具,它可以在Linux,macOS和其他基于Unix的系统上运行.Lynis的主要重点是执行系统的运行状况检查,它还有助于检测漏 ...

- web漏洞扫描工具AWVS使用

AWVS AWVS简介:Acunetix Web Vulnerability Scanner(简称AWVS)是一款知名的网络漏洞扫描工具,它通过网络爬虫测试你的网站安全,检测流行安全漏洞,如交叉站点脚 ...

- RED_HAWK:基于PHP实现的信息收集与SQL注入漏洞扫描工具

无事早上就去逛freebuf看到一款不错的工具,打算介绍给大家 RED_HAWK:基于PHP实现的信息收集与SQL注入漏洞扫描工具 RED HAWK 最新版本:v1.0.0[2017年6月11日] 下 ...

- Web漏洞扫描工具(批量脱壳、反序列化、CMS)

一.什么是Web漏洞扫描工具 即是指“扫描Web应用以查找安全漏洞(如跨站脚本,SQL注入,命令执行,目录遍历和不安全服务器配置)的自动化工具”,其中许多可能是由不安全或不正确的编码和设计.另一方面, ...

- XSS漏洞扫描工具:BruteXSS

下载Brute,一个xss漏洞扫描工具:https://codeload.github.com/shawarkhanethicalhacker/BruteXSS/legacy.zip/master 我 ...

- 网站漏洞扫描工具Uniscan

网站漏洞扫描工具Uniscan 网站漏洞的种类有很多种,如何快速扫描寻找漏洞,是渗透测试人员面临的一个棘手问题.Uniscan是Kali Linux预先安装的一个网站漏洞扫描工具.该工具可以针对单 ...

- web漏洞扫描工具集合

最好用的开源Web漏洞扫描工具梳理 链接:www.freebuf.com/articles/web/155209.html 赛门铁克2017年互联网安全威胁报告中提出在他们今年扫描的网站中,有76%都 ...

- WordPress漏洞扫描工具WPScan

WordPress漏洞扫描工具WPScan WordPress是主流的PHP网站模版,以构建博客而闻名.WordPress可以通过安装插件和主题的方式扩展功能,这也带来的安全隐患.WordPres ...

随机推荐

- 🏆【JVM技术专区】「难点-核心-遗漏」TLAB内存分配+锁的碰撞(技术串烧)!

JVM内存分配及申请过程 当使用new关键字或者其他任何方式进行创建一个类的对象时,JVM虚拟机需要为该对象分配内存空间,而对象的大小在类加载完成后已经确定了,所以分配内存只需要在Java堆中划分出一 ...

- 微服务架构及raft协议

微服务架构全景图 服务注册和发现 Client side implement 调用需要维护所有调用服务的地址 有一定的技术难度,需要rpc框架支持 Server side implement 架构简单 ...

- K8S日常运维中关于“ImagePullBackOff”报错的处理思路分析

故障案例: 发现故障:kubectl get pod -n kube-system -owide|grep -v "Running"NAME READY STATUS RESTAR ...

- 基于ECDHE的TLS握手流程

<!doctype html>3.3 基于ECDHE的TLS握手流程 html { overflow-x: initial !important } :root { --bg-color: ...

- Linux下运行bash脚本显示“: /usr/bin/env: "bash\r": 没有那个文件或目录

用 ./ 运行bash脚本文件出现 报错信息 /usr/bin/env: "bash\r": 没有那个文件或目录 错误原因:这主要是因为bash后面多了\r这个字符的原因.在lin ...

- FastAPI(7)- get 请求 - 详解 Path

前言 上一篇讲了可以为查询参数添加额外的校验和元数据,Query 库:https://www.cnblogs.com/poloyy/p/15306809.html 这篇讲可以为路径查询添加额外的校验和 ...

- python 爬虫新手入门教程

python 爬虫新手教程 一.什么是爬虫 爬虫就是把一个网站里的内容读取下来 这里我们就要学习一个知识 我们看到的网页是有一种叫HTML的语言编写的 他可以给文字显示不同的样式 如:<p> ...

- 开源物联网平台(Thingsboard)-编译

环境准备 Jdk8+ (3.2.2版本开始使用Jdk11) Maven3.2.1+ release-3.2分支 获取代码 ##get source from mirror git clone http ...

- VSCode Remote-SSH 连接服务器

- 根据类拼凑成url参数

/// <summary> /// 根据类拼凑成url参数 /// </summary> /// <typeparam name ...