Linux 系统安全设置

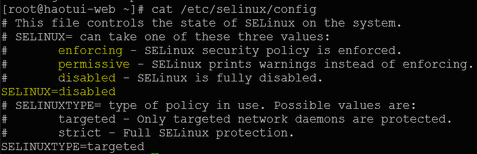

一、SElinux安全子系统策略。

临时修改

命令:setenforce 0 #临时关闭selinux。 命令:setenforce 1 #临时开启selinux 命令:getenforce #查看selinux状态。

永久修改

文件路径:vi /etc/selinux/config #永久修改selinux。

注:修改三种模式。

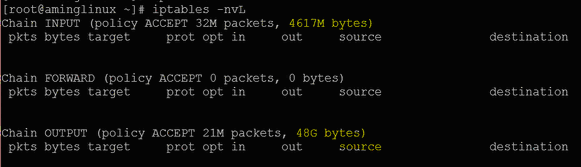

二、netfilter iptables 防火墙设置。

- 防火墙默认三个主要规则链路。(INPUT)(FORWARD)(OUTPUT)实现过滤功能。

①表名

Raw:高级功能,如:网址过滤。

Mangle:数据包修改,用户实现服务质量。

Net:地址转换,用与网关路由器。

Filter:包过滤,用户防火墙规则,默认表。

②规则链路

INPUT链:处理输入数据包。

OUTPUT链:处理输出数据包。

PORWARD链:处理转发数据包。

PREROUTING链:用于目标地址转换(DNAT)。

POSTOUTING链:用于源地址转换(SNAT)。

③动作

accept:接收数据包。

DROP:丢弃数据包。

REDIRECT:重定向,映射,透明代理。

SNAT:原地址转换。

DNAT:目标地址转换。

MASQUERADE:IP伪装(NAT),用户ADSL。

LOG:日志记录。

-t<表>:指定要操纵的表;

-A:向规则链中添加条目;

-D:从规则链中删除条目;

-i:向规则链中插入条目;

-R:替换规则链中的条目;

-L:显示规则链中已有的条目;

-F:清楚规则链中已有的条目;

-Z:清空规则链中的数据包计算器和字节计数器;

-N:创建新的用户自定义规则链;

-P:定义规则链中的默认目标;

-h:显示帮助信息;

-p:指定要匹配的数据包协议类型;

-s:指定要匹配的数据包源ip地址;

-j<目标>:指定要跳转的目标;

-i<网络接口>:指定数据包进入本机的网络接口;

-o<网络接口>:指定数据包要离开本机所使用的网络接口。

参数

④管理命令

注:表内数据是重上往下读,优先生效上面的指令。

语法格式:

iptables -t 表名 <-A/I/D/R> 规则链名 [规则号] <-i/o 网卡名> -p 协议名 <-s 源IP/源子网> --sport 源端口 <-d 目标IP/目标子网> --dport 目标端口 -j 动作

iptables –t net #指定表。

iptables –A INPUT #-A指定一张表

iptables –A INPUT –p tcp #-p指定协议,Tcp,udp,icmp。

iptables –A INPUT –p tcp –s 1.1.1.1 #-s来原IP。

iptables –I INPUT –p tcp –s 1.1.1.1 –j DROP #-j状态,DROP禁止访问。

iptables –D INPUT –p tcp –s 1.1.1.1 –j DROP #-D指定删除链的规则。

iptables –F #-F删除所有规则。

iptables –Z #-Z清0数据包计数器和字节数。

#允许本地回环接口(即运行本机访问本机)

iptables -A INPUT -s 127.0.0.1 -d 127.0.0.1 -j ACCEPT #允许已建立的或相关连的通行

iptables -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT #允许所有本机向外的访问

iptables -A OUTPUT -j ACCEPT #允许访问22端口

iptables -A INPUT -p tcp --dport 22 -j ACCEPT #允许访问80端口

iptables -A INPUT -p tcp --dport 80 -j ACCEPT #允许ftp服务的21端口

iptables -A INPUT -p tcp --dport 21 -j ACCEPT #允许FTP服务的20端口

iptables -A INPUT -p tcp --dport 20 -j ACCEPT #禁止其他未允许的规则访问

iptables -A INPUT -j reject #禁止其他未允许的规则访问

iptables -A FORWARD -j REJECT

开放指定的端口

#屏蔽单个IP的命令

iptables -I INPUT -s 123.45.6.7 -j DROP #封整个段即从123.0.0.1到123.255.255.254的命令

iptables -I INPUT -s 123.0.0.0/8 -j DROP #封IP段即从123.45.0.1到123.45.255.254的命令

iptables -I INPUT -s 124.45.0.0/16 -j DROP #封IP段即从123.45.6.1到123.45.6.254的命令是

iptables -I INPUT -s 123.45.6.0/24 -j DROP

屏蔽IP

iptables -L -n -v Chain INPUT (policy DROP 48106 packets, 2690K bytes)

pkts bytes target prot opt in out source destination

5075 589K ACCEPT all -- lo * 0.0.0.0/0 0.0.0.0/0

191K 90M ACCEPT tcp -- * * 0.0.0.0/0 0.0.0.0/0 tcp dpt:22

1499K 133M ACCEPT tcp -- * * 0.0.0.0/0 0.0.0.0/0 tcp dpt:80

4364K 6351M ACCEPT all -- * * 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED

6256 327K ACCEPT icmp -- * * 0.0.0.0/0 0.0.0.0/0 Chain FORWARD (policy ACCEPT 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination Chain OUTPUT (policy ACCEPT 3382K packets, 1819M bytes)

pkts bytes target prot opt in out source destination

5075 589K ACCEPT all -- * lo 0.0.0.0/0 0.0.0.0/0

查看已添加的iptables规则

# 打印iptables 表 方便查看序列

[root@localhost ~]# iptables -nvL --line-num

Chain INPUT (policy ACCEPT 0 packets, 0 bytes)

num pkts bytes target prot opt in out source destination

1 106 8992 ACCEPT all -- * * 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED

2 0 0 ACCEPT icmp -- * * 0.0.0.0/0 0.0.0.0/0

3 0 0 ACCEPT all -- lo * 0.0.0.0/0 0.0.0.0/0

4 0 0 ACCEPT tcp -- * * 0.0.0.0/0 0.0.0.0/0 state NEW tcp dpt:22

5 0 0 REJECT all -- * * 0.0.0.0/0 0.0.0.0/0 reject-with icmp-host-prohibited Chain FORWARD (policy ACCEPT 0 packets, 0 bytes)

num pkts bytes target prot opt in out source destination

1 0 0 REJECT all -- * * 0.0.0.0/0 0.0.0.0/0 reject-with icmp-host-prohibited Chain OUTPUT (policy ACCEPT 77 packets, 9496 bytes)

num pkts bytes target prot opt in out source destination # iptables -D 表名 重上往下数 多少个的序号 进行删除

[root@localhost home]# iptables -D INPUT 8

删除以添加的iptables规则

⑤其他操作

- 命令:service iptables save #保存。

- 注:链路规则表保存在:/etc/sysconfig/iptables

- 命令:iptables –t filter –nvL #查看防火墙链状态。

- 注:标黄的部分是开机到现在所访问的流量。

Linux 系统安全设置的更多相关文章

- linux linux系统常用设置

linux linux系统常用设置 一.设置开机时开启数字键 修改rc.local文件 命令:vi /etc/rc.local rc.local文件中增加如下代码: INITTY=/dev/tty ...

- linux系统下设置oracle开机自动启动

在Linux系统中,安装好oracle数据库服务后,并不像在Windows系统下一样,oracle服务在默认情况下会随时系统的启动自动启动.Linux系统中,是需要用户去手动进行设置,才能实现orac ...

- Linux系统时间设置(转载)

Linux时钟分为系统时钟(System Clock)和硬件(Real Time Clock,简称RTC)时钟.系统时钟是指当前Linux Kernel中的时钟,而硬件时钟则是主板上由电池供电的时钟, ...

- Linux系统如何设置开机程序自启动

在Linux系统如何让程序开机时自动启动 核心提示:系统的服务在开机时一般都可以自动启动,那在linux系统下如果想要程序在开机时自动启动怎么办?我们知道在 windows系统“开始”--& ...

- Linux系统权限设置 - 运用指南

下面对linux系统下的有关权限操作命令进行了梳理总结,并配合简单实例进行说明.linux中除了常见的读(r).写(w).执行(x)权限以外,还有其他的一些特殊或隐藏权限,熟练掌握这些权限知识的使用, ...

- Linux系统如何设置开机自动运行脚本?

大家好,我是良许. 在工作中,我们经常有个需求,那就是在系统启动之后,自动启动某个脚本或服务.在 Windows 下,我们有很多方法可以设置开机启动,但在 Linux 系统下我们需要如何操作呢? Li ...

- 解决Linux系统在设置alias命令重启后失效的问题

在使用linux系统的过程中,大多数情况下都是在字符界面下进行的.有些比较长的命令我们不希望每次都重复输入,这样不仅浪费时间而且还容易出错:我们会使用alias命令来解决 比如: alias ll=' ...

- 【linux】linux系统安全设置

1.下载安装安全软件 2.取消Telnet登录采用SSH方式并更改ssh服务端远程登录的配置 1)Telnet登录协议是明文不加密不安全,所以采用更安全的SSH协议. 2)更改ssh服务端远程登录相关 ...

- linux系统安全设置策略

1.检查是否设置口令长度至少8位,并包括数字,小写字符.大写字符和特殊符号4类中至少2类. 在文件/etc/login.defs中设置 PASS_MIN_LEN 不小于标准值 修改/etc/pam.d ...

- 虚拟机下Linux系统如何设置IP地址

虚拟机下Linux系统设置IP地址三种方法 文章来源:https://jingyan.baidu.com/article/ea24bc399ffeb9da62b3318f.html 工具/原料 V ...

随机推荐

- Realm 简介

是一个跨平台的本地数据库,比sqlite 数据库更轻量级,执行效率更高. 官网地址:https://realm.io/docs/java/latest/

- ArcEngine临时数据存储 创建内存工作空间

参考网址,这里 工作中有时候需要使用临时数据,以前都是创建一个默认的shapefile或者gdb,今天发现esri官方帮助文档给出了一个方法,可以创建内存工作空间,代码如下: public stati ...

- Ubuntu常用操作命令

解压文件: tar -zxvf 文件名 -C 指定目录 从当前环境进入root环境: su,然后输入root密码

- Python学习之旅(二十六)

Python基础知识(25):常用内建模块 1.datetime:处理日期和时间 (1)获取当前日期和时间 from datetime import datetime now = datetime.n ...

- ERP实施顾问--理解客户的解决方案与实际需求

在企业进行信息化时实施方的顾问都会来现场进行"需求调研",再根据"调研"的结果进行双方确认,确认后按此蓝本进行开发实施. 一切看上去都很美好,需求明确.开发顺利 ...

- nginx配置框架问题

1.框架源文件没有引入 2.nginx fastcgi.conf配置允许访问上级目录地址 3.使用autoindex on;参数

- mysql数据库的主从同步,实现读写分离 g

https://blog.csdn.net/qq_15092079/article/details/81672920 前言 1 分别在两台centos 7系统上安装mysql 5.7 2 master ...

- iptables 分析(1)

原文:http://blog.chinaunix.net/uid-24207747-id-2622900.html iptables 是用户空间中用于管理包过滤及NAT 等的工具应用程序.它设置防火墙 ...

- caffe报错:cudnn.hpp:86] Check failed: status == CUDNN_STATUS_SUCCESS (3 vs. 0) CUDNN_STATUS_BAD_PARAM 原因

在实际项目中出现的该问题,起初以为是cudnn版本的问题,后来才定位到在网络进行reshape操作的时候 input_layer->Reshape({(), input_layer->sh ...

- AngularJs实现全选功能

html代码 <!-- 数据表格 --> <div class="table-box"> <!--工具栏--> <div class=&q ...