攻防世界-新手篇(Mise)~~~

Mise

this_is_flag

签到题flag{th1s_!s_a_d4m0_4la9}

打开图片,flag值在图片底下,wps将pdf转为word格式后,将图片拉开发现flag

flag{security_through_obscurity}

gif

刚开始给了是黑白图片,用照妖镜winhex,没发现东西,他真好给104个图片,想想正好有13个对二进制。

就写了一个脚本

white = open(“0.jpg”,“rb”).read()

black = open(“1.jpg”,“rb”).read()

color = “”

for i in range(104):

with open("%d.jpg"%i,“rb”) as f:

if f.read() == white:

color += “0”

else:

color += “1”

flag = “”

for i in range(13):

flag += chr(int(color[i*8:(i+1)*8],2))

print(flag)

就出来了答案

就出来了答案

flag{FuN_giF}

如来十三掌

give_you_flag

一张图片,发现少了三个点补齐,就有了flag了

一张图片,发现少了三个点补齐,就有了flag了

flag{e7d478cf6b915f50ab1277f78502a2c5}

坚持60s

一个做好的小软件,我们用一个很好用的反编译软件jd-Gui可以去点这个找这个大佬

flag{RGFqaURhbGlfSmlud2FuQ2hpamk=}一看就是base64

flag{DajiDali_JinwanChiji}

其实我后面也试了别的方法,打开winhex发现他是zip,把他们解压用txt搜索flag也能搜到

掀桌子

发现这个应该是16进制,正好是118个,发现转换成ASCII码不行,试一下发现要-128,

然后就开始写一个脚本

import re

a = ‘c8e9aca0c6f2e5f3e8c4efe7a1a0d4e8e5a0e6ece1e7a0e9f3baa0e8eafae3f9e4eafae2eae4e3eaebfaebe3f5e7e9f3e4e3e8eaf9eaf3e2e4e6f2’

b = re.findall(r’.{2}’,a)

flag = ‘’

for i in b:

flag += chr(int(int(i,16)-128))

print(flag)

万能的py脚本

Hi, FreshDog! The flag is: hjzcydjzbjdcjkzkcugisdchjyjsbdfr

flag{hjzcydjzbjdcjkzkcugisdchjyjsbdfr}

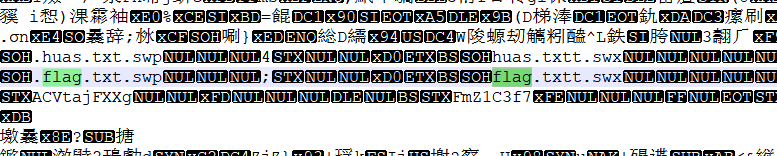

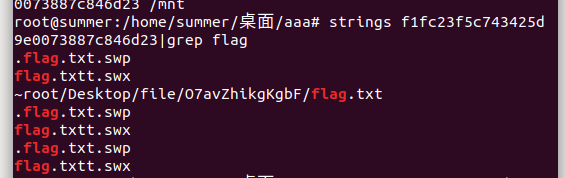

ext3

找到了u盘里面有flag.txt文件,然后放在liunx系统中

找到了u盘里面有flag.txt文件,然后放在liunx系统中 优先找到flag文件位置,在挂在到随便一个文件夹

优先找到flag文件位置,在挂在到随便一个文件夹

然后在对应的文件夹中找到flag

ZmxhZ3tzYWpiY2lienNrampjbmJoc2J2Y2pianN6Y3N6Ymt6an0=

破解一下base64

flag{sajbcibzskjjcnbhsbvcjbjszcszbkzj}

stegano

这次真的超出我的认知范围了,我选择百度,我知道了pdf.js

document.documentElement.textContent

控制台中输入代码

就获取到一堆,有规律的abab,一看就大概知道是莫斯密码了,我推荐使用记事本的替换特别方便

CONGRATULATIONSnullFLAGnull1NV151BL3M3554G3 =flag{1NV151BL3M3554G3}

然后要小写 flag{1nv151bl3m3554g3}

SimpleRAR

首先解压rar,发现有一个txt和提示,图片头损坏的提示,然后就百度搜索如何修复图片头 修改一下文件头,解压文件就有2个了

修改一下文件头,解压文件就有2个了

然后发现打开图片什么也没有,放入winhex里看发现他是,gif,修改一下

然后使用软件打开Stegsolve

看到一半一半的截图,拼接修复一下

flag{yanji4n_bu_we1shi}

base64stego

老规矩了,一般09都是伪加密。破解一下

发现是超级多的base64!!!!!

def get_base64_diff_value(s1, s2):

base64chars = ‘ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789+/’

res = 0

for i in xrange(len(s2)):

if s1[i] != s2[i]:

return abs(base64chars.index(s1[i]) - base64chars.index(s2[i]))

return res

def solve_stego():

with open(‘stego.txt’, ‘rb’) as f:

file_lines = f.readlines()

bin_str = ‘’

for line in file_lines:

steg_line = line.replace(’\n’, ‘’)

norm_line = line.replace(’\n’, ‘’).decode(‘base64’).encode(‘base64’).replace(’\n’, ‘’)

diff = get_base64_diff_value(steg_line, norm_line)

print diff

pads_num = steg_line.count(’=’)

if diff:

bin_str += bin(diff)[2:].zfill(pads_num * 2)

else:

bin_str += ‘0’ * pads_num * 2

print goflag(bin_str)

def goflag(bin_str):

res_str = ‘’

for i in xrange(0, len(bin_str), 8):

res_str += chr(int(bin_str[i:i + 8], 2))

return res_str

if name == ‘main’:

solve_stego()

发现,怎么破都不是flag,然后搜了一下,发现有base64文件隐写这位大佬的脚本好用

flag{Base_sixty_four_point_five}

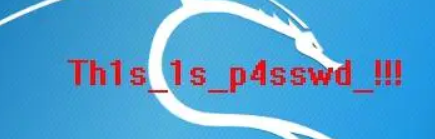

功夫再高也怕菜刀

这一张,我是又去www.baidu.com了,太难了呜呜呜首先用liunx分离一下foremost

有一个带密码的压缩包

然后密码尽然他是藏在,图片中,你要耗费很大的时间去追溯TCP流

在1150个差不多能找到6666.jpg

之后就是复制他的16进制到winhex里面 FFD8是jpg的头我们就可以开始复制了,然后粘贴到winhex里面保存修改后缀.jpg

FFD8是jpg的头我们就可以开始复制了,然后粘贴到winhex里面保存修改后缀.jpg

(PS:不知道为什么我的Winhex不能粘贴Ascii Hex 格式,所以就一直成功不了,如果有大神帮我解决一下,可以嘛~~)

然后就有了文件夹啊密码了Th1s_1s_p4sswd_!!!

flag{3OpWdJ-JP6FzK-koCMAK-VkfWBq-75Un2z}

今天菜鸡的学习之旅结束拉谢谢大家~~

还有个问题希望大佬们,帮我解决解决

(PS:不知道为什么我的Winhex不能粘贴Ascii Hex 格式,所以就一直成功不了,如果有大神帮我解决一下,可以嘛~~)

(PS:不知道为什么我的Winhex不能粘贴Ascii Hex 格式,所以就一直成功不了,如果有大神帮我解决一下,可以嘛~~)

(PS:不知道为什么我的Winhex不能粘贴Ascii Hex 格式,所以就一直成功不了,如果有大神帮我解决一下,可以嘛~~)

攻防世界-新手篇(Mise)~~~的更多相关文章

- 攻防世界新手Misc writeup

ext3 在Linux,使用root账户挂载linux文件,打开后使用find *|grep flag查找到一个flag.txt,打开后是base64编码,解码获得flag. give_you_fla ...

- 攻防世界新手区pwn writeup

CGfsb 题目地址:https://adworld.xctf.org.cn/task/answer?type=pwn&number=2&grade=0&id=5050 下载文 ...

- 攻防世界 WEB篇

0x01 ics-06 查看源码发现:index.php 一开始直接用sqlmap跑了下没有发现注入,然后用brupsuite爆破参数 0x02 NewsCenter SQL注入中的POST注入,查阅 ...

- 攻防世界 MISC篇

Excaliflag 一张图片,winhex打开没什么发现,分值不高,应该属于常见的图片隐写题目.如果对于图片的格式有详细的了解,应该很容易就能够知道了属于最低有效位(LSB)隐写,下面是通过phot ...

- 攻防世界-MISC:base64stego

这是攻防世界新手练习区的第十一题,题目如下: 点击下载附件一,发现是一个压缩包,点击解压,发现是需要密码才能解密 先用010editor打开这个压缩包,这里需要知道zip压缩包的组成部分,包括压缩源文 ...

- 攻防世界-MISC:SimpleRAR

这是攻防世界新手练习区的第十题,题目如下: 点击下载附件1,是一个RAR文件,解压一下,得到flag.txt文件,激动的点进去看一下 好吧,就知道没有这么简单,用010editor打开这个RAR文件, ...

- 攻防世界-MISC:ext3

这是攻防世界新手练习区的第九题,题目如下: 点击下载附件1,通过题目描述可知这是一个Linux系统光盘,用010editor打开,搜索flag,发现存在flag.txt文件 将该文件解压,找到flag ...

- 攻防世界-MISC:掀桌子

这是攻防世界新手练习区的第八题,题目如下: 就给了一串16进制的字符串.哎,又是不懂,看了一下官方WP,说是将每两位16进制数转换为10进制,再减去128再转换为ASCII码.直接上脚本 str1 = ...

- 攻防世界-MISC:gif

这是攻防世界新手练习区的第七题,题目如下: 点击下载附件1,得到一个压缩包,解压后得到一些图片 嗯,黑白相间(又是懵逼的时候),又跑去看WP了,说是打开文件出现多个黑白,让人联想到二进制,白色图片代表 ...

随机推荐

- 详解SpringBoot(2.3)应用制作Docker镜像(官方方案)

关于<SpringBoot-2.3容器化技术>系列 <SpringBoot-2.3容器化技术>系列,旨在和大家一起学习实践2.3版本带来的最新容器化技术,让咱们的Java应用更 ...

- Centos7.x RPM安装ELK 7.5.0

一.环境介绍 单位需要分析tomcat 日志和业务日志,比较以后还是选择用ELK 来进行日志的分析,以及可视化的展示. 系统环境 服务器: 1.AWS EC2 2C8G [root@ip-10-0 ...

- SpringCloud+Ehcache

1.pom文件引入 <!-- https://mvnrepository.com/artifact/org.ehcache/ehcache --><dependency>< ...

- JSP+Structs+JDBC+mysql实现的诚欣电子商城

项目简介 项目来源于:https://github.com/SuperiorNature/Java-Enterprise-electronic-mall 本系统是基于JSP+Structs+JDBC+ ...

- 2020最新IDEA插件大集合,一款能帮助你写代码的工具是多么重要

摘要 12款为用户精心打造的Idea插件,含盖前后端,另把使用小技巧分享给大家,提高大家的码率,希望对你们有帮助! Lombok Lombok为Java项目提供了非常有趣的附加功能,使用它的注解可以有 ...

- Cypress系列(22)- 可操作类型的命令 之 select()

如果想从头学起Cypress,可以看下面的系列文章哦 https://www.cnblogs.com/poloyy/category/1768839.html .select() 在 <sele ...

- python抓取网页引用的模块和类

在Python3.x中,我们可以使用urlib这个组件抓取网页,urllib是一个URL处理包,这个包中集合了一些处理URL的模块,如下:1.urllib.request模块用来打开和读取URLs:2 ...

- 【SEED Labs】Public-Key Infrastructure (PKI) Lab

Lab Overview 公钥加密是当今安全通信的基础,但当通信的一方向另一方发送其公钥时,它会受到中间人的攻击.根本的问题是,没有简单的方法来验证公钥的所有权,即,给定公钥及其声明的所有者信息,如何 ...

- cb30a_c++_STL_算法_查找算法_(3)search_find_end

cb30a_c++_STL_算法_查找算法_(3)search_find_endsearch()pos = search(ideq.begin(), ideq.end(), ilist.begin() ...

- Spring插件安装 - Eclipse 安装 Spring 插件详解(Spring Tool Suite)

安装完成后重启eclipse即可新建spring工程