sql注入之双查询注入

双查询注入前需要了解什么是子查询

子查询可以理解在一个select语句中再插入一个select 里面的select语句就是子查询

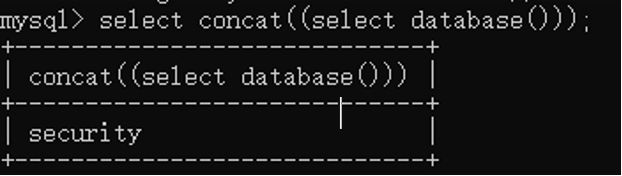

例子:select concat((select database()));

执行语句时,先从子查询进行, 先执行select database()再把结果传入到concat函数

双注入查询需要理解几个函数

- count():汇总数据函数

- rand():随机输出一个小于1的正数

- floor():把输出的结果取整

- group by语句:把结果分组输出

- concat():连接两条语句

在本地进行测试

连接数据库后使用security数据库

select concat((select database()));

显示security 当前数据库的名字了

Concat()用法

Select concat()

Rand()用法

Select rand()

这个函数就是返回大于0小于1的随机数

Floor()用法

Select floor(1.534236);

这个函数就是返回小于等于输入数的整数

select floor(rand()*2);

从里往外看,rand随机一个0-1的数再乘以2传给floor取整 就是说这个语句输出的结果不是0就是1select concat((select database()),floor(rand()2));

还是从里往外看,select database()显示数据库名,floor(rand()2)返回的结果只有0或者1,传给concat进行拼接然后查询显示

在后面加上from+表名 可以查新到表名中的所有符合的用户

- select concat((select database()),floor(rand()*2)) from users;

由于表中用户数据很多,容易产生 很多随机值 所以现在要用group by语句进行分组

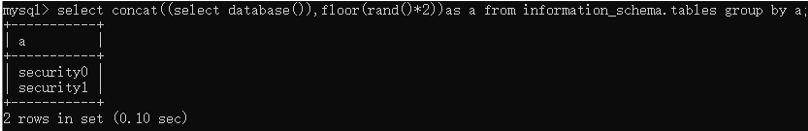

- select concat((select database()),floor(rand()*2))as a from information_schema.tables group by a;

这句语句的意思就是从information_schema.tables 中查询到的结果拼接后取一个别名a,然后使用它进行分组,这样相同的security0为一组,security1为一组 就只有两个结果了

其中表可以换成information_schema.columns database()处也可以替换成任意想查询的函数。Eg: version() user() datadir()

最后呢加入聚合函数count(*)

- select count(), concat((select database()), floor(rand()2))as a from information_schema.tables group by a;

sql注入之双查询注入的更多相关文章

- sqli-labs less5-6(双查询注入)

less-5 双查询注入 利用count(), group by, floor(), rand()报错 双查询注入的原理参考博客 打开less-5 用union注入的流程进行发现页面不会有回显,所以u ...

- SQL注入之堆叠注入(堆查询注入)

Stached injection -- 堆叠注入 0x00 堆叠注入的定义 Stacked injection 汉语翻译过来后,称 为堆查询注入,也有称之为堆叠注入.堆叠注入为攻击者提供了很多的 ...

- base64变形注入与联合查询注入的爱情故事

先来写一下GET的知识点: 1.知道了convart函数(CONVERT函数是把日期转换为新数据类型的通用函数) 2.Illegal mix of collations for operation ' ...

- sql注入--双查询报错注入

sql注入--双查询报错注入 背景:在sqli-labs第五关时,即使sql语句构造成功页面也没有回显出我们需要的信息,看到了有使用双查询操作造成报错的方式获得数据库信息,于是研究了一下双查询的报错原 ...

- sql注入--双查询报错注入原理探索

目录 双查询报错注入原理探索 part 1 场景复现 part 2 形成原因 part 3 报错原理 part 4 探索小结 双查询报错注入原理探索 上一篇讲了双查询报错查询注入,后又参考了一些博客, ...

- sqli注入--利用information_schema配合双查询报错注入

目录 sqli-labs 5.6双查询报错注入通关 0x01 获取目标库名 0x02 获取库中表的数量 0x03 获取库中表名 0x04 获取目标表中的列数 0x05 获取目标表的列名 0x06 从列 ...

- 记一次SQL联合查询注入工具的编写

这是一个ASP网站的简单SQL注入检测和利用的工具,主要的功能是简单的检测出SQL注入漏洞,可以使用该id存在的SQL注入来获取数据库中的网站管理员的表名和字段名,猜解数据库中该表的字段数,最后通过联 ...

- 利用DNS实现SQL注入带外查询(OOB)

根据用于数据检索的传输信道,SQLi可分为三个独立的类别:inference(经典SQL注入),inband(盲注.推理注入.带内注入)和out-of-band 一.什么是OOB out-of-ban ...

- SQL注入与参数化查询

SQL注入的本质 SQL注入的实质就是通过SQL拼接字符串追加命令,导致SQL的语义发生了变化.为什么发生了改变呢? 因为没有重用以前的执行计划,而是对注入后的SQL语句重新编译,然后重新执行了语法解 ...

随机推荐

- Linux ---搭建SFTP服务器

在Centos 6.6环境使用系统自带的internal-sftp搭建SFTP服务器. 打开命令终端窗口,按以下步骤操作. 0.查看openssh的版本 ssh -V 使用ssh -V 命令来查看op ...

- JavaScript正则学习笔记

RegExp 元字符 ' . ' 点号:匹配任意的字符 ^ $ 位置字符 ^ 匹配字符串开始的位置 $ 匹配字符串结束的位置 匹配数字和非数字 \d 和 \D 匹配空白字符 \s 和 \S \s 匹配 ...

- 画echart图时,安卓手机正常,苹果手机上tooltip 在坐标轴下一层

问题: 解决: 在tooltip 中添加如下代码: tooltip:{ position:function(point, params , dom, rect, size){ dom.style.tr ...

- Redis 未授权访问漏洞批量提权

一.getshell前提 ①能有对 /root/.ssh/目录写入的权限 ②目标机开启22端口 二.安装依赖 sudo easy_install redis 三.使用 redis python hac ...

- 为什么思维导图软件MindManager成为了企业培训必备的工具

企业培训,无论是前期准备.中间的演讲演示.还是后期的总结整理等.MindManager都可以以不同的形式,给你更好的培训方式.下面就来看看MindManager是怎么协助企业培训的吧: 前期准备--制 ...

- 基于Python+requests搭建的自动化框架-实现流程化的接口串联

框架产生目的:公司走的是敏捷开发模式,编写这种框架是为了能够满足当前这种发展模式,用于前后端联调之前(后端开发完接口,前端还没有将业务处理完毕的时候)以及日后回归阶段,方便为自己腾出学(mo)习(yu ...

- appium快速入门

appium快速入门 演示官方demo 第一步:启动安卓模拟器 步骤2:启动Appium桌面 step3:准备自动化脚本与待测APK step4:运行测试代码 分析演示 分析Appium的加载流程 使 ...

- So Easy! HDU - 4565

易知,有\(S_n = \lceil{a + \sqrt{b}}\rceil ^ n\) \(\because a ^ 2 - 1 < b < a ^ 2\) \(\therefore a ...

- P2943 [USACO09MAR]Cleaning Up G

一句话题意:将一个数列分成若干段,每段的不和谐度为该段内不同数字数量的平方,求不和谐度之和的最小值. 令 \(f_i\) 表示前 \(i\) 个数的最小答案,很容易就能写出暴力转移方程:\(f_i=\ ...

- C语言讲义——开发工具Dev C++

20世纪60年代,编程语言界发生"结构化程序设计"变革, 丹尼斯·里奇(Dennis Ritchie)& 肯·汤普森(Ken Thompson)发明C语言,率先建立了面向过 ...